Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Często zadawane pytania dotyczące przypadków użycia funkcji zaufanego uruchamiania platformy Azure, obsługi innych funkcji platformy Azure i poprawek typowych błędów.

Przypadki użycia

Ta sekcja zawiera odpowiedzi na pytania dotyczące przypadków użycia zaufanych uruchomień.

Zaufane uruchamianie jest obsługiwane zarówno na maszynach wirtualnych platformy Azure x64, jak i Arm64 Generation 2, w tym na rozmiarach Arm64 opartych na technologii Cobalt 100 w przypadku korzystania z obsługiwanych obrazów.

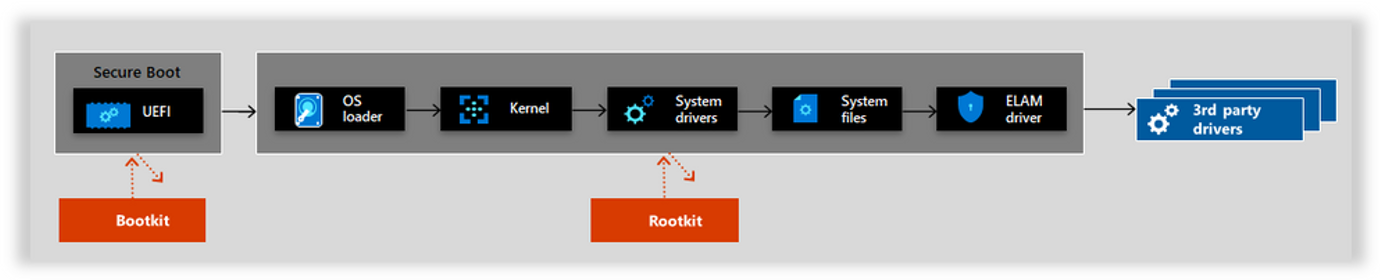

Dlaczego należy używać zaufanego uruchamiania? Co chroni usługa Trusted Launch?

Zaufane uruchamianie chroni przed zestawami rozruchowymi, zestawami rootkit i złośliwym oprogramowaniem na poziomie jądra. Te zaawansowane typy złośliwego oprogramowania działają w trybie jądra i pozostają ukryte przed użytkownikami. Na przykład:

- Rootkity oprogramowania układowego: Te zestawy nadpisują oprogramowanie układowe BIOS maszyny wirtualnej, co umożliwia uruchomienie rootkita przed startem systemu operacyjnego.

- Zestawy rozruchowe: te zestawy zastępują moduł ładujący systemu operacyjnego, tak aby maszyna wirtualna ładuje zestaw rozruchowy przed systemem operacyjnym.

- Rootkity jądra: Te rootkity zastępują część jądra systemu operacyjnego, dzięki czemu mogą uruchamiać się automatycznie po załadowaniu systemu operacyjnego.

- Zestawy rootkitów sterowników: te zestawy udają, że są jednym z zaufanych sterowników używanych przez system operacyjny do komunikacji z komponentami maszyny wirtualnej.

Jakie są różnice między bezpiecznym rozruchem a mierzonym rozruchem?

W łańcuchu bezpiecznego rozruchu każdy krok w procesie rozruchu sprawdza podpis kryptograficzny kolejnych kroków. Na przykład system BIOS sprawdza podpis modułu ładującego, a moduł ładujący sprawdza podpisy we wszystkich załadowanych obiektach jądra itd. W przypadku naruszenia zabezpieczeń któregokolwiek z obiektów podpis nie jest zgodny, a maszyna wirtualna nie uruchamia się. Aby uzyskać więcej informacji, zobacz Bezpieczny rozruch.

W jaki sposób funkcja Zaufane uruchamianie jest porównywana z maszyną wirtualną z osłoną funkcji Hyper-V?

Maszyna wirtualna z osłoną funkcji Hyper-V jest obecnie dostępna tylko w funkcji Hyper-V. Hyper-V maszyny wirtualnej z osłoną jest zwykle wdrażana z chronioną siecią szkieletową. Chroniona sieć szkieletowa składa się z usługi Ochrona hosta (HGS), co najmniej jednego hosta chronionego oraz zestawu chronionych maszyn wirtualnych. Maszyny wirtualne z osłoną funkcji Hyper-V są używane w sieciach szkieletowych, w których dane i stan maszyny wirtualnej muszą być chronione przed różnymi aktorami. Te podmioty są zarówno administratorami sieci szkieletowej, jak i niezaufanym oprogramowaniem, które może być uruchomione na hostach funkcji Hyper-V.

Zaufane uruchamianie można wdrożyć jako samodzielną maszynę wirtualną lub jako zestawy skalowania maszyn wirtualnych na platformie Azure bez konieczności dodatkowego wdrażania i zarządzania usługą Host Guardian Service (HGS). Wszystkie funkcje zaufanego uruchamiania można włączyć za pomocą prostej zmiany wdrożenia lub pola wyboru w witrynie Azure Portal.

Co to jest stan gościa maszyny wirtualnej (VMGS)?

Stan gościa maszyny wirtualnej (VMGS) jest specyficzny dla zaufanych maszyn wirtualnych uruchamiania. Jest to obiekt blob zarządzany przez platformę Azure i zawiera ujednolicone rozszerzalne bazy danych sygnatur bezpiecznego rozruchu (UEFI) i inne informacje o zabezpieczeniach. Cykl życia obiektu blob usługi VMGS jest powiązany z dyskiem systemu operacyjnego.

Obsługiwane funkcje i wdrożenia

W tej sekcji omówiono obsługiwane funkcje i wdrożenia zaufanego uruchamiania.

Czy rozmiary i obrazy maszyn wirtualnych arm64 są obsługiwane z funkcją Trusted Launch?

Tak, zaufane uruchamianie jest obsługiwane dla maszyn wirtualnych Arm64. Obrazy Arm64 z zaufanym uruchamianiem są dostępne w sklepie Azure Marketplace. Seria maszyn wirtualnych Arm64 z systemem Cobalt 100 obsługuje zaufane uruchamianie. Trusted Launch można wdrożyć na tych rozmiarach Arm64, korzystając ze zweryfikowanych obrazów z Marketplace.

Czy usługa Azure Compute Gallery jest obsługiwana przez zaufane uruchamianie?

Zaufane uruchamianie teraz umożliwia tworzenie i udostępnianie obrazów za pośrednictwem Azure Compute Gallery (wcześniej Shared Image Gallery). Źródło obrazu może być następujące:

- Istniejąca maszyna wirtualna platformy Azure, która jest uogólniona lub wyspecjalizowana.

- Istniejący dysk zarządzany lub migawka.

- Wirtualny dysk twardy (VHD) lub wersja obrazu z innej galerii.

Aby uzyskać więcej informacji na temat wdrażania zaufanej maszyny wirtualnej uruchamiania przy użyciu galerii obliczeń platformy Azure, zobacz Wdrażanie zaufanych maszyn wirtualnych uruchamiania.

Czy usługa Azure Backup jest obsługiwana przez zaufane uruchamianie?

Zaufane uruchamianie obsługuje teraz usługę Azure Backup. Aby uzyskać więcej informacji, zobacz Macierz obsługi kopii zapasowej maszyny wirtualnej platformy Azure.

Czy usługa Azure Backup będzie nadal działać po włączeniu zaufanego uruchamiania?

Kopie zapasowe skonfigurowane przy użyciu zasad rozszerzonych kontynuują tworzenie kopii zapasowych maszyn wirtualnych po włączeniu zaufanego uruchamiania.

Czy efemeryczne dyski systemu operacyjnego są obsługiwane przez zaufane uruchamianie?

Zaufane uruchamianie obsługuje efemeryczne dyski systemu operacyjnego. Aby uzyskać więcej informacji, zobacz Trusted Launch for ephemeral OS disks (Zaufane uruchamianie dla efemerycznych dysków systemu operacyjnego).

Uwaga

W przypadku maszyn wirtualnych z zaufanym uruchamianiem utworzonych przy użyciu dysków efemerycznych klucze i tajemnice generowane lub zapieczętowane przez wirtualny moduł zaufanej platformy (vTPM) po utworzeniu maszyny wirtualnej mogą nie być utrwalane podczas operacji, takich jak ponowne tworzenie, oraz w sytuacjach platformowych, takich jak naprawianie usługi.

Czy funkcje zabezpieczeń dostępne w przypadku zaufanego uruchamiania mają zastosowanie również do dysków danych?

Zaufane uruchamianie zapewnia podstawowe zabezpieczenia systemu operacyjnego hostowanego na maszynie wirtualnej, zaświadczając o jego integralności rozruchu. Zaufane funkcje zabezpieczeń uruchamiania mają zastosowanie tylko do uruchamiania dysków systemu operacyjnego i systemu operacyjnego, nie mają zastosowania do dysków danych ani plików binarnych systemu operacyjnego przechowywanych na dyskach danych. Aby uzyskać więcej informacji, zobacz Omówienie zaufanego rozruchu

Czy można przywrócić maszynę wirtualną przy użyciu kopii zapasowych wykonanych przed włączeniem zaufanego uruchamiania?

Kopie zapasowe wykonane przed uaktualnieniem istniejącej maszyny wirtualnej generacji 2 do zaufanego uruchamiania mogą służyć do przywrócenia całej maszyny wirtualnej lub pojedynczych dysków danych. Nie można ich używać do przywracania ani zastępowania tylko dysku systemu operacyjnego.

Jak mogę znaleźć rozmiary maszyn wirtualnych, które obsługują zaufane uruchamianie?

Zobacz listę rozmiarów maszyn wirtualnych generacji 2, które obsługują zaufane uruchamianie, w tym rozmiary x64 i Arm64.

Arm64 rozmiary maszyn wirtualnych oparte na Cobalt 100 (Dpsv6, Dplsv6, Epsv6) obsługują zaufane uruchomienie. Te rozmiary arm64 to Gen2 i obsługują zaufane uruchamianie.

Użyj następujących poleceń, aby sprawdzić, czy rozmiar maszyny wirtualnej generacji 2 nie obsługuje zaufanego uruchamiania.

subscription="<yourSubID>"

region="westus"

vmSize="Standard_NC12s_v3"

az vm list-skus --resource-type virtualMachines --location $region --query "[?name=='$vmSize'].capabilities" --subscription $subscription

Jak sprawdzić, czy mój obraz systemu operacyjnego obsługuje zaufane uruchamianie?

Zobacz listę wersji systemu operacyjnego, które są obsługiwane z funkcją zaufanego uruchamiania.

Obrazy x64 i Arm64 Gen2 mogą obsługiwać funkcję Zaufane Uruchamianie. W przypadku obrazów Arm64 dane wyjściowe CLI/PowerShell pokazują architecture jako Arm64, a features dołączają SecurityType z TrustedLaunch lub TrustedLaunchSupported.

Obrazy systemu operacyjnego w witrynie Marketplace

Użyj następujących poleceń, aby sprawdzić, czy obraz systemu operacyjnego witryny Azure Marketplace obsługuje zaufane uruchamianie.

az vm image show --urn "MicrosoftWindowsServer:WindowsServer:2022-datacenter-azure-edition:latest"

Odpowiedź jest podobna do poniższej. Jeśli hyperVGeneration element jest V2 i SecurityType zawiera TrustedLaunch dane wyjściowe, obraz systemu operacyjnego generacji 2 obsługuje zaufane uruchamianie.

{

"architecture": "x64",

"automaticOsUpgradeProperties": {

"automaticOsUpgradeSupported": false

},

"dataDiskImages": [],

"disallowed": {

"vmDiskType": "Unmanaged"

},

"extendedLocation": null,

"features": [

{

"name": "SecurityType",

"value": "TrustedLaunchAndConfidentialVmSupported"

},

{

"name": "IsAcceleratedNetworkSupported",

"value": "True"

},

{

"name": "DiskControllerTypes",

"value": "SCSI, NVMe"

},

{

"name": "IsHibernateSupported",

"value": "True"

}

],

"hyperVGeneration": "V2",

"id": "/Subscriptions/00000000-0000-0000-0000-00000000000/Providers/Microsoft.Compute/Locations/westus/Publishers/MicrosoftWindowsServer/ArtifactTypes/VMImage/Offers/WindowsServer/Skus/2022-datacenter-azure-edition/Versions/20348.1906.230803",

"imageDeprecationStatus": {

"alternativeOption": null,

"imageState": "Active",

"scheduledDeprecationTime": null

},

"location": "westus",

"name": "20348.1906.230803",

"osDiskImage": {

"operatingSystem": "Windows",

"sizeInGb": 127

},

"plan": null,

"tags": null

}

W przypadku obrazów Arm64 Marketplace (na przykład Canonical:0001-com-ubuntu-server-jammy:22_04-lts-arm64:latest) dane wyjściowe pokazują "architecture": "Arm64" z SecurityType uwzględniając TrustedLaunchSupported.

Obraz systemu operacyjnego galerii obliczeń platformy Azure

Użyj poniższych poleceń, aby sprawdzić, czy obraz systemu operacyjnego Azure Compute Gallery obsługuje zaufane uruchamianie.

az sig image-definition show `

--gallery-image-definition myImageDefinition `

--gallery-name myImageGallery `

--resource-group myImageGalleryRg

Odpowiedź jest podobna do poniższej. Jeśli hyperVGeneration element jest V2 i SecurityType zawiera TrustedLaunch dane wyjściowe, obraz systemu operacyjnego generacji 2 obsługuje zaufane uruchamianie.

{

"architecture": "x64",

"features": [

{

"name": "SecurityType",

"value": "TrustedLaunchSupported"

}

],

"hyperVGeneration": "V2",

"id": "/subscriptions/00000000-0000-0000-0000-000000000000/resourceGroups/myImageGalleryRg/providers/Microsoft.Compute/galleries/myImageGallery/images/myImageDefinition",

"identifier": {

"offer": "myImageDefinition",

"publisher": "myImageDefinition",

"sku": "myImageDefinition"

},

"location": "westus3",

"name": "myImageDefinition",

"osState": "Generalized",

"osType": "Windows",

"provisioningState": "Succeeded",

"recommended": {

"memory": {

"max": 32,

"min": 1

},

"vCPUs": {

"max": 16,

"min": 1

}

},

"resourceGroup": "myImageGalleryRg",

"tags": {},

"type": "Microsoft.Compute/galleries/images"

}

Jak mogę zweryfikować zgodność Secure Boot dla maszyny wirtualnej Gen1 lub Gen2 przed migracją na Trusted Launch?

Aby samodzielnie ocenić obecność niezaufanych składników rozruchu lub modułów jądra na istniejących maszynach wirtualnych Gen1/Gen2 z systemem Linux przed migracją do zaufanego uruchamiania, możesz użyć SBInfo narzędzia z pakietu zabezpieczeń systemu Linux

- Nawiąż połączenie z maszyną wirtualną azure Linux Gen1/Gen2.

- Zainstaluj narzędzie SBInfo dla dystrybucji uruchomionej maszyny wirtualnej. Znajduje się on w pakiecie zabezpieczeń systemu Linux.

Zapoznaj się z Linux Trusted launch Secure boot validation, aby uzyskać polecenia instalacji narzędzi opartych na dystrybucji SBInfo.

Jak sterowniki komunikacji zewnętrznej działają z zaufanymi maszynami wirtualnymi uruchamiania?

Dodanie portów modelu obiektów komponentów (COM) wymaga wyłączenia Bezpiecznego Rozruchu. Porty COM są domyślnie wyłączone w zaufanych maszynach wirtualnych uruchamiania.

Zaufane uruchamianie jako domyślne (TLaD)

Co to jest zaufane uruchamianie jako domyślne ustawienie?

Zaufane uruchamianie jako domyślne (TLaD) jest obecnie w wersji zapoznawczej dla wszystkich klientów, a w portalu Azure, programie PowerShell i interfejsie wiersza polecenia jest ogólnie dostępne. Aby uzyskać więcej informacji, zobacz Zaufane uruchamianie domyślne (wersja zapoznawcza).

Czy TLaD ma wpływ na istniejące maszyny wirtualne i zestawy skalowania?

Zaufane uruchamianie jako domyślne nie zmienia istniejących maszyn wirtualnych platformy Azure, zestawów skalowania już uruchomionych w danym środowisku

Czy muszę zaktualizować skrypty automatyzacji lub szablony wdrażania?

Należy zaktualizować wersje interfejsu API dla następujących dostawców zasobów, aby zweryfikować domyślne środowisko zaufanego uruchamiania od początku do końca w ramach wersji zapoznawczej.

-

Microsoft.Compute/virtualMachines— wersja2021-11-01interfejsu API lub nowsza. -

Microsoft.Compute/virtualMachineScaleSets— wersja2021-11-01interfejsu API lub nowsza.

Obecnie używam maszyny wirtualnej Gen2 lub zestawu skalowania bez funkcji Zaufanego Uruchamiania i chciałbym kontynuować korzystanie z konfiguracji Uruchamiania Niezaufanego, gdy TLaD będzie ogólnie dostępne.

Maszyny wirtualne Trusted Launch zapewniają podstawowe zabezpieczenia obliczeniowe bez dodatkowych kosztów. Zdecydowanie zalecamy, aby nie wyłączać ich podczas wdrażania nowych maszyn wirtualnych lub zestawów skalowania. Skontaktuj się z nami na stronie Opinia domyślna zaufanego uruchamiania.

Zobacz Czy mogę wyłączyć zaufane uruchamianie dla nowego wdrożenia , jeśli jawnie musisz wyłączyć zaufane uruchamianie.

Jakie mogą być możliwe sytuacje, w których muszę pominąć domyślne ustawienia zaufanego uruchamiania maszyny wirtualnej lub zestawu skalowania?

Należy jawnie pominąć domyślne zaufane uruchamianie, jeśli jeden z następujących scenariuszy dotyczy wdrożeń maszyn wirtualnych Gen2 lub zestawu skalowania:

- Maszyna wirtualna 2. generacji służy do generowania lub

TrustedLaunchSupportedTrustedLaunchAndConfidentialVMSupportedtworzeniaConfidentialVMSupportedobrazów galerii obliczeniowych platformy Azure za pośrednictwem narzędzia Azure Image Builder (AIB) lub Packer. LUB - Maszyna wirtualna Gen2 służy do tworzenia obrazów zarządzanych*. LUB

- Maszyna wirtualna z systemem Linux Gen2 wymaga włączenia hibernacji .

Uwaga

W przypadku obrazów zarządzanych użyj Azure Compute Gallery, aby uzyskać najnowsze możliwości. Wszystkie nowe funkcje, takie jak ARM64, Zaufane uruchamianie i poufne maszyny wirtualne, są obsługiwane tylko za pośrednictwem galerii obliczeń platformy Azure.

Czy mogę wyłączyć zaufane uruchamianie dla nowego wdrożenia maszyny wirtualnej?

Zaufane maszyny wirtualne uruchamiania zapewniają podstawowe zabezpieczenia obliczeniowe. Zdecydowanie zalecamy, aby ich nie wyłączać przy nowych wdrożeniach maszyn wirtualnych lub zestawów skalowania, z wyjątkiem wdrożeń, które zależą od:

- Rozmiar maszyny wirtualnej nie jest obecnie obsługiwany

- Nieobsługiwane funkcje w połączeniu z zaufanym uruchomieniem

- System operacyjny, który nie obsługuje zaufanego uruchamiania

- Maszyna wirtualna używana do generowania obrazu galerii zasobów obliczeniowych platformy Azure TrustedLaunchSupported

Możesz użyć parametru securityType z wartością Standard, aby wyłączyć funkcję Trusted Launch w nowych wdrożeniach maszyn wirtualnych lub zestawu skalowania przy użyciu programu Azure PowerShell (wersja 10.3.0 lub nowsza) i interfejsu wiersza polecenia platformy Azure (wersja 2.53.0 lub nowsza).

Uwaga

- Parametr

securityTypez wartościąStandardmożna użyć, jeśli subskrypcja ma flagę funkcjiUseStandardSecurityTypezarejestrowaną w przestrzeni nazwMicrosoft.Compute. Aby uzyskać instrukcje umożliwiające włączenie wymaganej funkcji, zapoznaj się z artykułem Konfigurowanie w subskrypcji platformy Azure . - Nie zalecamy wyłączania bezpiecznego rozruchu, chyba że używasz niestandardowego niepodpisanego jądra lub sterowników.

Jeśli musisz wyłączyć bezpieczny rozruch, w obszarze konfiguracji maszyny wirtualnej wyczyść opcję Włącz bezpieczny rozruch .

Przykładowy securityProfile element szablonu ARM do używania securityType parametru z wartością Standard

"securityProfile": {

"securityType": "Standard",

"uefiSettings": "[null()]"

}

Rozwiązywanie problemów

Ta sekcja zawiera odpowiedzi na pytania dotyczące określonych stanów, typów rozruchu i typowych problemów z rozruchem.

Co należy zrobić, gdy moja maszyna wirtualna z uruchamianiem zaufanym napotyka na błędy wdrażania?

Ta sekcja zawiera bardziej szczegółowe informacje na temat niepowodzeń podczas wdrażania funkcji Zaufane Uruchamianie, aby można było podjąć odpowiednie działania zapobiegawcze.

Virtual machine <vm name> failed to create from the selected snapshot because the virtual Trusted Platform Module (vTPM) state is locked.

To proceed with the VM creation, please select a different snapshot without a locked vTPM state.

For more assistance, please refer to “Troubleshooting locked vTPM state” in FAQ page at https://aka.ms/TrustedLaunch-FAQ.

Ten błąd wdrożenia występuje, gdy podany punkt migawki lub przywracania jest niedostępny lub bezużyteczny z następujących powodów:

- Uszkodzony stan gościa maszyny wirtualnej (VMGS).

- vTPM w stanie zablokowanym.

- Co najmniej jeden krytyczny indeks vTPM jest w nieprawidłowym stanie.

Wymienione przyczyny mogą wystąpić, jeśli użytkownik lub obciążenie uruchomione na maszynie wirtualnej ustawia blokadę na maszynie wirtualnej lub modyfikuje krytyczne indeksy vTPM, które pozostawią maszynę wirtualną vTPM w nieprawidłowym stanie.

Ponowna próba za pomocą tej samej migawki lub punktu przywracania powoduje ten sam błąd.

Rezolucja:

- Na źródłowej maszynie wirtualnej zaufanego uruchamiania, na której został wygenerowany punkt migawki lub przywracania, błędy vTPM muszą zostać naprawione.

- W przypadku stanu vTPM zmodyfikowanego przez obciążenie na maszynie wirtualnej należy użyć tego samego narzędzia, aby sprawdzić stany błędu i przywrócić vTPM do stanu bez błędu.

- W przypadku stanu vTPM zmodyfikowanego przy użyciu narzędzi modułu TPM (Trusted Platform Module), należy użyć tych samych narzędzi, aby sprawdzić stany błędu i przenieść maszynę wirtualną vTPM do stanu bez błędu.

Gdy migawka lub punkt przywracania będą wolne od tych błędów, możesz użyć ich do utworzenia nowej maszyny wirtualnej z zaufanym uruchamianiem.

Dlaczego zaufana maszyna wirtualna uruchamiania nie uruchamia się poprawnie?

Jeśli wykryte zostaną niepodpisane składniki w interfejsie UEFI (oprogramowaniu układowym gościa), bootloaderze, systemie operacyjnym lub sterownikach rozruchu, zaufana maszyna wirtualna nie uruchomi się. Ustawienie Bezpiecznego rozruchu na zaufanej maszynie wirtualnej uruchamiania nie może uruchomić się, jeśli podczas procesu rozruchu napotkano niepodpisane lub niezaufane składniki rozruchu i zgłasza się jako błąd bezpiecznego rozruchu.

Uwaga

Zaufane maszyny wirtualne uruchamiane z obrazu dostępnego bezpośrednio w Azure Marketplace nie powinny napotykać problemów z bezpiecznym rozruchem. Obrazy z galerii obliczeń platformy Azure z oryginalnym źródłem obrazu witryny Azure Marketplace i migawkami utworzonymi na podstawie zaufanych maszyn wirtualnych uruchamiania również nie powinny napotykać tych błędów.

Jak sprawdzić scenariusz braku rozruchu w witrynie Azure Portal?

Gdy maszyna wirtualna staje się niedostępna z powodu awarii bezpiecznego rozruchu, no-boot oznacza, że maszyna wirtualna zawiera składnik systemu operacyjnego, który nie został podpisany przez zaufaną instancję, co blokuje uruchamianie Maszyny Wirtualnej z Zaufanym Rozruchem. We wdrożeniu maszyny wirtualnej mogą zostać wyświetlone informacje z kondycji zasobów w witrynie Azure Portal z informacją o błędzie weryfikacji w bezpiecznym rozruchu.

Aby uzyskać dostęp do kondycji zasobów na stronie konfiguracji maszyny wirtualnej, przejdź do pozycji Resource Health w okienku Pomoc .

Jeśli sprawdzono, że brak rozruchu jest spowodowany niepowodzeniem bezpiecznego rozruchu:

- Używany obraz jest starszą wersją, która może zawierać co najmniej jeden niezaufany składnik rozruchowy i znajduje się na ścieżce wycofania. Aby rozwiązać problem z nieaktualnym obrazem, zaktualizuj do obsługiwanej nowszej wersji obrazu.

- Obraz, którego używasz, może być stworzony poza źródłem z Marketplace lub mieć zmodyfikowane składniki rozruchowe i zawierać niepodpisane lub niezaufane składniki rozruchowe. Aby sprawdzić, czy obraz ma niepodpisane lub niezaufane składniki rozruchu, zobacz następującą sekcję"Weryfikowanie błędów bezpiecznego rozruchu".

- Jeśli poprzednie dwa scenariusze nie mają zastosowania, maszyna wirtualna jest potencjalnie zainfekowana złośliwym oprogramowaniem (bootkit/rootkit). Rozważ usunięcie maszyny wirtualnej i ponowne utworzenie nowej maszyny wirtualnej na podstawie tego samego obrazu źródłowego podczas oceniania zainstalowanego oprogramowania.

Dlaczego moja maszyna wirtualna z zaufanym uruchamianiem pokazuje o 50 MB mniej pamięci?

W przypadku zaufanego uruchamiania środowisko wykonawcze powszechnie znane jako "paravisor" jest tworzone i uruchamiane wewnątrz maszyny wirtualnej. Zazwyczaj około 50 MB pamięci jest używane przez paravisor i będzie wyświetlane jako "zarezerwowane" w systemie operacyjnym gościa.

Weryfikowanie błędów bezpiecznego rozruchu

Ta sekcja ułatwia weryfikowanie błędów bezpiecznego rozruchu.

Zaufane uruchamianie maszyn wirtualnych w systemie Linux

Aby sprawdzić, które składniki rozruchu są odpowiedzialne za błędy bezpiecznego rozruchu na zaufanej maszynie wirtualnej Azure Linux Trusted Launch, możesz użyć SBInfo narzędzia z pakietu zabezpieczeń systemu Linux

- Wyłącz bezpieczny rozruch.

- Nawiąż połączenie z zaufaną maszyną wirtualną uruchamiania systemu Linux platformy Azure.

- Zainstaluj narzędzie SBInfo dla dystrybucji uruchomionej maszyny wirtualnej. Znajduje się on w pakiecie zabezpieczeń systemu Linux

- Dystrybucje oparte na debianie

- Dystrybucje oparte na systemie Red Hat

- Dystrybucje oparte na systemie SUSE

Te polecenia dotyczą dystrybucji ubuntu, Debian i innych dystrybucji opartych na debianie.

echo "deb [arch=amd64] http://packages.microsoft.com/repos/azurecore/ trusty main" | sudo tee -a /etc/apt/sources.list.d/azure.list

echo "deb [arch=amd64] http://packages.microsoft.com/repos/azurecore/ xenial main" | sudo tee -a /etc/apt/sources.list.d/azure.list

echo "deb [arch=amd64] http://packages.microsoft.com/repos/azurecore/ bionic main" | sudo tee -a /etc/apt/sources.list.d/azure.list

wget https://packages.microsoft.com/keys/microsoft.asc

wget https://packages.microsoft.com/keys/msopentech.asc

sudo apt-key add microsoft.asc && sudo apt-key add msopentech.asc

sudo apt update && sudo apt install azure-security

Po zainstalowaniu pakietu zabezpieczeń systemu Linux dla dystrybucji uruchom sbinfo polecenie , aby sprawdzić, które składniki rozruchu są odpowiedzialne za błędy bezpiecznego rozruchu, wyświetlając wszystkie niepodpisane moduły, jądra i moduły ładujące.

sudo sbinfo -u -m -k -b

Aby dowiedzieć się więcej na temat narzędzia diagnostycznego SBInfo, możesz uruchomić polecenie sudo sbinfo -help.

Dlaczego otrzymuję błąd monitorowania integralności rozruchu?

Zaufane uruchamianie maszyn wirtualnych platformy Azure jest monitorowane pod kątem zaawansowanych zagrożeń. Jeśli takie zagrożenia zostaną wykryte, zostanie wyzwolony alert. Alerty są dostępne tylko w przypadku włączenia rozszerzonych funkcji zabezpieczeń w usłudze Microsoft Defender for Cloud .

Microsoft Defender dla Chmury okresowo wykonuje zaświadczenie. Jeśli zaświadczenie zakończy się niepowodzeniem, zostanie wyzwolony alert o średniej ważności. Zaufane zaświadczenie uruchamiania może zakończyć się niepowodzeniem z następujących powodów:

- Potwierdzone informacje, które zawierają dziennik zaufanej bazy obliczeniowej (TCB), są odejmowane z zaufanego punktu odniesienia (na przykład po włączeniu bezpiecznego rozruchu). Każde odchylenie wskazuje, że załadowano niezaufane moduły, a system operacyjny może zostać naruszony.

- Nie można zweryfikować cudzysłowu zaświadczania pochodzącego z maszyny wirtualnej testowanej maszyny wirtualnej vTPM. Błąd weryfikacji wskazuje, że złośliwe oprogramowanie jest obecne i może przechwytywać ruch do modułu TPM.

- Rozszerzenie zaświadczania na maszynie wirtualnej nie odpowiada. Rozszerzenie nie odpowiada oznacza atak typu "odmowa usługi" przez złośliwe oprogramowanie lub administratora systemu operacyjnego.

Certyfikaty

Ta sekcja zawiera informacje o certyfikatach.

Jak mogę ustanowić katalog główny zaufania z zaufanymi maszynami wirtualnymi uruchamiania?

Wirtualny certyfikat publiczny modułu TPM AK zapewnia wgląd w informacje o pełnym łańcuchu certyfikatów (certyfikaty główne i pośrednie), aby ułatwić weryfikowanie zaufania do certyfikatu i łańcucha głównego. Zawiera on informacje o właściwościach wystąpienia, dzięki czemu można prześledzić cały łańcuch. Gwarantuje to, że stale posiadasz najwyższy poziom zabezpieczeń dla Trusted Launch.

Instrukcje pobierania

Certyfikaty pakietów składające się z p7b (pełny urząd certyfikacji) i .cer (pośredni urząd certyfikacji), ujawniają podpisywanie i urząd certyfikacji. Skopiuj odpowiednią zawartość i użyj narzędzi certyfikatów, aby sprawdzić i ocenić szczegóły certyfikatów.

Wybierz, aby pobrać plik crt, który jest następujący dla głównego urzędu certyfikacji modułu TPM platformy Azure 2023

Wirtualny Główny Urząd Certyfikacji TPM platformy Azure 2023

Wybierz, aby wyświetlić zawartość pliku .cert dla certyfikatu głównego

Główny urząd certyfikacji modułu TPM platformy Azure 2023

-----BEGIN CERTIFICATE-----

MIIFsDCCA5igAwIBAgIQUfQx2iySCIpOKeDZKd5KpzANBgkqhkiG9w0BAQwFADBp

MQswCQYDVQQGEwJVUzEeMBwGA1UEChMVTWljcm9zb2Z0IENvcnBvcmF0aW9uMTow

OAYDVQQDEzFBenVyZSBWaXJ0dWFsIFRQTSBSb290IENlcnRpZmljYXRlIEF1dGhv

cml0eSAyMDIzMB4XDTIzMDYwMTE4MDg1M1oXDTQ4MDYwMTE4MTU0MVowaTELMAkG

A1UEBhMCVVMxHjAcBgNVBAoTFU1pY3Jvc29mdCBDb3Jwb3JhdGlvbjE6MDgGA1UE

AxMxQXp1cmUgVmlydHVhbCBUUE0gUm9vdCBDZXJ0aWZpY2F0ZSBBdXRob3JpdHkg

MjAyMzCCAiIwDQYJKoZIhvcNAQEBBQADggIPADCCAgoCggIBALoMMwvdRJ7+bW00

adKE1VemNqJS+268Ure8QcfZXVOsVO22+PL9WRoPnWo0r5dVoomYGbobh4HC72s9

sGY6BGRe+Ui2LMwuWnirBtOjaJ34r1ZieNMcVNJT/dXW5HN/HLlm/gSKlWzqCEx6

gFFAQTvyYl/5jYI4Oe05zJ7ojgjK/6ZHXpFysXnyUITJ9qgjn546IJh/G5OMC3mD

fFU7A/GAi+LYaOHSzXj69Lk1vCftNq9DcQHtB7otO0VxFkRLaULcfu/AYHM7FC/S

q6cJb9Au8K/IUhw/5lJSXZawLJwHpcEYzETm2blad0VHsACaLNucZL5wBi8GEusQ

9Wo8W1p1rUCMp89pufxa3Ar9sYZvWeJlvKggWcQVUlhvvIZEnT+fteEvwTdoajl5

qSvZbDPGCPjb91rSznoiLq8XqgQBBFjnEiTL+ViaZmyZPYUsBvBY3lKXB1l2hgga

hfBIag4j0wcgqlL82SL7pAdGjq0Fou6SKgHnkkrV5CNxUBBVMNCwUoj5mvEjd5mF

7XPgfM98qNABb2Aqtfl+VuCkU/G1XvFoTqS9AkwbLTGFMS9+jCEU2rw6wnKuGv1T

x9iuSdNvsXt8stx4fkVeJvnFpJeAIwBZVgKRSTa3w3099k0mW8qGiMnwCI5SfdZ2

SJyD4uEmszsnieE6wAWd1tLLg1jvAgMBAAGjVDBSMA4GA1UdDwEB/wQEAwIBhjAP

BgNVHRMBAf8EBTADAQH/MB0GA1UdDgQWBBRL/iZalMH2M8ODSCbd8+WwZLKqlTAQ

BgkrBgEEAYI3FQEEAwIBADANBgkqhkiG9w0BAQwFAAOCAgEALgNAyg8I0ANNO/8I

2BhpTOsbywN2YSmShAmig5h4sCtaJSM1dRXwA+keY6PCXQEt/PRAQAiHNcOF5zbu

OU1Bw/Z5Z7k9okt04eu8CsS2Bpc+POg9js6lBtmigM5LWJCH1goMD0kJYpzkaCzx

1TdD3yjo0xSxgGhabk5Iu1soD3OxhUyIFcxaluhwkiVINt3Jhy7G7VJTlEwkk21A

oOrQxUsJH0f2GXjYShS1r9qLPzLf7ykcOm62jHGmLZVZujBzLIdNk1bljP9VuGW+

cISBwzkNeEMMFufcL2xh6s/oiUnXicFWvG7E6ioPnayYXrHy3Rh68XLnhfpzeCzv

bz/I4yMV38qGo/cAY2OJpXUuuD/ZbI5rT+lRBEkDW1kxHP8cpwkRwGopV8+gX2KS

UucIIN4l8/rrNDEX8T0b5U+BUqiO7Z5YnxCya/H0ZIwmQnTlLRTU2fW+OGG+xyIr

jMi/0l6/yWPUkIAkNtvS/yO7USRVLPbtGVk3Qre6HcqacCXzEjINcJhGEVg83Y8n

M+Y+a9J0lUnHytMSFZE85h88OseRS2QwqjozUo2j1DowmhSSUv9Na5Ae22ycciBk

EZSq8a4rSlwqthaELNpeoTLUk6iVoUkK/iLvaMvrkdj9yJY1O/gvlfN2aiNTST/2

bd+PA4RBToG9rXn6vNkUWdbLibU=

-----END CERTIFICATE-----

Wybierz, aby wyświetlić zawartość p7b (root + ICA-01)

Globalny wirtualny urząd certyfikacji modułu TPM — 01:

-----BEGIN CERTIFICATE-----

MIIRKQYJKoZIhvcNAQcCoIIRGjCCERYCAQExADCCBbMGCSqGSIb3DQEHAaCCBaQE

ggWgMIIFnDCCA4SgAwIBAgITMwAAAALA0XtLj5ecNQAAAAAAAjANBgkqhkiG9w0B

AQwFADBpMQswCQYDVQQGEwJVUzEeMBwGA1UEChMVTWljcm9zb2Z0IENvcnBvcmF0

aW9uMTowOAYDVQQDEzFBenVyZSBWaXJ0dWFsIFRQTSBSb290IENlcnRpZmljYXRl

IEF1dGhvcml0eSAyMDIzMB4XDTIzMDYwODE3NTMwNFoXDTI1MTEwMzE3NTMwNFow

JTEjMCEGA1UEAxMaR2xvYmFsIFZpcnR1YWwgVFBNIENBIC0gMDEwggEiMA0GCSqG

SIb3DQEBAQUAA4IBDwAwggEKAoIBAQC/NqouHGBovTadw1GLMQYNxWrEciPSh7gE

7VxsfbbPCE0SfTO80OF2raLdRYN2gEWE2Dr8+TDUuAb/WBFyczhU1aHFPssg8B3/

DT6pTXlDlohLLPWkjYU+OuT1/Ls7RzjQBe2se/MJyPaIJXI6KgCwePw7EcWFChe8

aCTUMHYBG0Ju4xNlMTUd/tcu6a53CXn6Nq48umwlaJelRh+i1f0vcwB2CY/v+Rli

wb/8DM5Ed9FUHZOKyp5Vnaw9GWloM46sLQT/fdHB0jmugfNZzafkkhQAYiNL3jYN

YFZH5/IgUfYJ/yybwnwoxOdV2NV0Q2i+P5Pcb0WNGaJY47aqOj8BAgMBAAGjggF/

MIIBezASBgNVHRMBAf8ECDAGAQH/AgEAMA4GA1UdDwEB/wQEAwICBDAXBgNVHSUE

EDAOBgVngQUIAQYFZ4EFCAMwHQYDVR0OBBYEFP/2zueowUhpKMuKS/LYgYG1bYCB

MB8GA1UdIwQYMBaAFEv+JlqUwfYzw4NIJt3z5bBksqqVMHYGA1UdHwRvMG0wa6Bp

oGeGZWh0dHA6Ly93d3cubWljcm9zb2Z0LmNvbS9wa2lvcHMvY3JsL0F6dXJlJTIw

VmlydHVhbCUyMFRQTSUyMFJvb3QlMjBDZXJ0aWZpY2F0ZSUyMEF1dGhvcml0eSUy

MDIwMjMuY3JsMIGDBggrBgEFBQcBAQR3MHUwcwYIKwYBBQUHMAKGZ2h0dHA6Ly93

d3cubWljcm9zb2Z0LmNvbS9wa2lvcHMvY2VydHMvQXp1cmUlMjBWaXJ0dWFsJTIw

VFBNJTIwUm9vdCUyMENlcnRpZmljYXRlJTIwQXV0aG9yaXR5JTIwMjAyMy5jcnQw

DQYJKoZIhvcNAQEMBQADggIBAEhTwx26W+Xap7zXExbAwnHYtN6kB4dIGXdgQIiQ

y5OQltsSj2jx7qZ/af5n5OnTBQ+gXM8siVipgaAIdBkbGgOjCb6b6MTe1YpFAH4f

Qv8eVwTVDziBMD0EKI30h0JbFKLdSdKe48O9Lw+T2b0PBXvMFJOSdZT7meGIkpNx

SqmAZ+RNyreLxil9knNjF5ymPT0RcGK52+MwGlElBb/jc+snhr+ZJZ1grjFky9Nz

jCTiE5SG+6H3YgiHCqfXr0L3NRt/QZ5IgkuGkNPeMvn4JjevFwAhXFxBqJYJ7mY6

1MJuWTdyhhoUJgzmZo1hS+GNyuMKaKBLreUwtc1y7LRH3YGGed57HbQ9bmyMdhO7

x8KZNrBDX2/cRLzrCmpSUldmKMu9G4dpzXpde4pFMObiVFrGRq8/9HMOJwZlQvzh

wQp0PUMY/gIU5rf23n1M1M36tM5g5CEzxQUGtVaG9ABTJQ2zijD5wDo840vbznyK

t3ihimrUs+LqpPDNXyxbwvibcZidwSdhu0QmUoyYsgSP2Zff5E8ks53h2xQSM3zz

2qaWVS1vVqG4zC0EfRnO65ogPPfrtK6ZiFmVHSWP9vPkFcUNYDnYQXW/TArO/JCe

2I++GClM7AcDQwWLxcopzskGQdHNM1zMsprRRwYaVpTJH67xeNda6+Y7IOPJYTvy

oXHPoIILVDCCBZwwggOEoAMCAQICEzMAAAACwNF7S4+XnDUAAAAAAAIwDQYJKoZI

hvcNAQEMBQAwaTELMAkGA1UEBhMCVVMxHjAcBgNVBAoTFU1pY3Jvc29mdCBDb3Jw

b3JhdGlvbjE6MDgGA1UEAxMxQXp1cmUgVmlydHVhbCBUUE0gUm9vdCBDZXJ0aWZp

Y2F0ZSBBdXRob3JpdHkgMjAyMzAeFw0yMzA2MDgxNzUzMDRaFw0yNTExMDMxNzUz

MDRaMCUxIzAhBgNVBAMTGkdsb2JhbCBWaXJ0dWFsIFRQTSBDQSAtIDAxMIIBIjAN

BgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAvzaqLhxgaL02ncNRizEGDcVqxHIj

0oe4BO1cbH22zwhNEn0zvNDhdq2i3UWDdoBFhNg6/Pkw1LgG/1gRcnM4VNWhxT7L

IPAd/w0+qU15Q5aISyz1pI2FPjrk9fy7O0c40AXtrHvzCcj2iCVyOioAsHj8OxHF

hQoXvGgk1DB2ARtCbuMTZTE1Hf7XLumudwl5+jauPLpsJWiXpUYfotX9L3MAdgmP

7/kZYsG//AzORHfRVB2TisqeVZ2sPRlpaDOOrC0E/33RwdI5roHzWc2n5JIUAGIj

S942DWBWR+fyIFH2Cf8sm8J8KMTnVdjVdENovj+T3G9FjRmiWOO2qjo/AQIDAQAB

o4IBfzCCAXswEgYDVR0TAQH/BAgwBgEB/wIBADAOBgNVHQ8BAf8EBAMCAgQwFwYD

VR0lBBAwDgYFZ4EFCAEGBWeBBQgDMB0GA1UdDgQWBBT/9s7nqMFIaSjLikvy2IGB

tW2AgTAfBgNVHSMEGDAWgBRL/iZalMH2M8ODSCbd8+WwZLKqlTB2BgNVHR8EbzBt

MGugaaBnhmVodHRwOi8vd3d3Lm1pY3Jvc29mdC5jb20vcGtpb3BzL2NybC9BenVy

ZSUyMFZpcnR1YWwlMjBUUE0lMjBSb290JTIwQ2VydGlmaWNhdGUlMjBBdXRob3Jp

dHklMjAyMDIzLmNybDCBgwYIKwYBBQUHAQEEdzB1MHMGCCsGAQUFBzAChmdodHRw

Oi8vd3d3Lm1pY3Jvc29mdC5jb20vcGtpb3BzL2NlcnRzL0F6dXJlJTIwVmlydHVh

bCUyMFRQTSUyMFJvb3QlMjBDZXJ0aWZpY2F0ZSUyMEF1dGhvcml0eSUyMDIwMjMu

Y3J0MA0GCSqGSIb3DQEBDAUAA4ICAQBIU8Mdulvl2qe81xMWwMJx2LTepAeHSBl3

YECIkMuTkJbbEo9o8e6mf2n+Z+Tp0wUPoFzPLIlYqYGgCHQZGxoDowm+m+jE3tWK

RQB+H0L/HlcE1Q84gTA9BCiN9IdCWxSi3UnSnuPDvS8Pk9m9DwV7zBSTknWU+5nh

iJKTcUqpgGfkTcq3i8YpfZJzYxecpj09EXBiudvjMBpRJQW/43PrJ4a/mSWdYK4x

ZMvTc4wk4hOUhvuh92IIhwqn169C9zUbf0GeSIJLhpDT3jL5+CY3rxcAIVxcQaiW

Ce5mOtTCblk3coYaFCYM5maNYUvhjcrjCmigS63lMLXNcuy0R92Bhnneex20PW5s

jHYTu8fCmTawQ19v3ES86wpqUlJXZijLvRuHac16XXuKRTDm4lRaxkavP/RzDicG

ZUL84cEKdD1DGP4CFOa39t59TNTN+rTOYOQhM8UFBrVWhvQAUyUNs4ow+cA6PONL

2858ird4oYpq1LPi6qTwzV8sW8L4m3GYncEnYbtEJlKMmLIEj9mX3+RPJLOd4dsU

EjN889qmllUtb1ahuMwtBH0ZzuuaIDz367SumYhZlR0lj/bz5BXFDWA52EF1v0wK

zvyQntiPvhgpTOwHA0MFi8XKKc7JBkHRzTNczLKa0UcGGlaUyR+u8XjXWuvmOyDj

yWE78qFxzzCCBbAwggOYoAMCAQICEFH0MdoskgiKTing2SneSqcwDQYJKoZIhvcN

AQEMBQAwaTELMAkGA1UEBhMCVVMxHjAcBgNVBAoTFU1pY3Jvc29mdCBDb3Jwb3Jh

dGlvbjE6MDgGA1UEAxMxQXp1cmUgVmlydHVhbCBUUE0gUm9vdCBDZXJ0aWZpY2F0

ZSBBdXRob3JpdHkgMjAyMzAeFw0yMzA2MDExODA4NTNaFw00ODA2MDExODE1NDFa

MGkxCzAJBgNVBAYTAlVTMR4wHAYDVQQKExVNaWNyb3NvZnQgQ29ycG9yYXRpb24x

OjA4BgNVBAMTMUF6dXJlIFZpcnR1YWwgVFBNIFJvb3QgQ2VydGlmaWNhdGUgQXV0

aG9yaXR5IDIwMjMwggIiMA0GCSqGSIb3DQEBAQUAA4ICDwAwggIKAoICAQC6DDML

3USe/m1tNGnShNVXpjaiUvtuvFK3vEHH2V1TrFTttvjy/VkaD51qNK+XVaKJmBm6

G4eBwu9rPbBmOgRkXvlItizMLlp4qwbTo2id+K9WYnjTHFTSU/3V1uRzfxy5Zv4E

ipVs6ghMeoBRQEE78mJf+Y2CODntOcye6I4Iyv+mR16RcrF58lCEyfaoI5+eOiCY

fxuTjAt5g3xVOwPxgIvi2Gjh0s14+vS5Nbwn7TavQ3EB7Qe6LTtFcRZES2lC3H7v

wGBzOxQv0qunCW/QLvCvyFIcP+ZSUl2WsCycB6XBGMxE5tm5WndFR7AAmizbnGS+

cAYvBhLrEPVqPFtada1AjKfPabn8WtwK/bGGb1niZbyoIFnEFVJYb7yGRJ0/n7Xh

L8E3aGo5eakr2Wwzxgj42/da0s56Ii6vF6oEAQRY5xIky/lYmmZsmT2FLAbwWN5S

lwdZdoYIGoXwSGoOI9MHIKpS/Nki+6QHRo6tBaLukioB55JK1eQjcVAQVTDQsFKI

+ZrxI3eZhe1z4HzPfKjQAW9gKrX5flbgpFPxtV7xaE6kvQJMGy0xhTEvfowhFNq8

OsJyrhr9U8fYrknTb7F7fLLceH5FXib5xaSXgCMAWVYCkUk2t8N9PfZNJlvKhojJ

8AiOUn3Wdkicg+LhJrM7J4nhOsAFndbSy4NY7wIDAQABo1QwUjAOBgNVHQ8BAf8E

BAMCAYYwDwYDVR0TAQH/BAUwAwEB/zAdBgNVHQ4EFgQUS/4mWpTB9jPDg0gm3fPl

sGSyqpUwEAYJKwYBBAGCNxUBBAMCAQAwDQYJKoZIhvcNAQEMBQADggIBAC4DQMoP

CNADTTv/CNgYaUzrG8sDdmEpkoQJooOYeLArWiUjNXUV8APpHmOjwl0BLfz0QEAI

hzXDhec27jlNQcP2eWe5PaJLdOHrvArEtgaXPjzoPY7OpQbZooDOS1iQh9YKDA9J

CWKc5Ggs8dU3Q98o6NMUsYBoWm5OSLtbKA9zsYVMiBXMWpbocJIlSDbdyYcuxu1S

U5RMJJNtQKDq0MVLCR9H9hl42EoUta/aiz8y3+8pHDputoxxpi2VWbowcyyHTZNW

5Yz/VbhlvnCEgcM5DXhDDBbn3C9sYerP6IlJ14nBVrxuxOoqD52smF6x8t0YevFy

54X6c3gs728/yOMjFd/KhqP3AGNjiaV1Lrg/2WyOa0/pUQRJA1tZMRz/HKcJEcBq

KVfPoF9iklLnCCDeJfP66zQxF/E9G+VPgVKoju2eWJ8Qsmvx9GSMJkJ05S0U1Nn1

vjhhvsciK4zIv9Jev8lj1JCAJDbb0v8ju1EkVSz27RlZN0K3uh3KmnAl8xIyDXCY

RhFYPN2PJzPmPmvSdJVJx8rTEhWRPOYfPDrHkUtkMKo6M1KNo9Q6MJoUklL/TWuQ

HttsnHIgZBGUqvGuK0pcKrYWhCzaXqEy1JOolaFJCv4i72jL65HY/ciWNTv4L5Xz

dmojU0k/9m3fjwOEQU6Bva15+rzZFFnWy4m1MQA=

-----END CERTIFICATE-----

Wybierz, aby wyświetlić zawartość pośredniego urzędu certyfikacji (ICA-01)

"Globalny wirtualny urząd certyfikacji modułu TPM — 01" (pośredni urząd certyfikacji) [.cer]:

-----BEGIN CERTIFICATE-----

MIIFnDCCA4SgAwIBAgITMwAAAALA0XtLj5ecNQAAAAAAAjANBgkqhkiG9w0BAQwF

ADBpMQswCQYDVQQGEwJVUzEeMBwGA1UEChMVTWljcm9zb2Z0IENvcnBvcmF0aW9u

MTowOAYDVQQDEzFBenVyZSBWaXJ0dWFsIFRQTSBSb290IENlcnRpZmljYXRlIEF1

dGhvcml0eSAyMDIzMB4XDTIzMDYwODE3NTMwNFoXDTI1MTEwMzE3NTMwNFowJTEj

MCEGA1UEAxMaR2xvYmFsIFZpcnR1YWwgVFBNIENBIC0gMDEwggEiMA0GCSqGSIb3

DQEBAQUAA4IBDwAwggEKAoIBAQC/NqouHGBovTadw1GLMQYNxWrEciPSh7gE7Vxs

fbbPCE0SfTO80OF2raLdRYN2gEWE2Dr8+TDUuAb/WBFyczhU1aHFPssg8B3/DT6p

TXlDlohLLPWkjYU+OuT1/Ls7RzjQBe2se/MJyPaIJXI6KgCwePw7EcWFChe8aCTU

MHYBG0Ju4xNlMTUd/tcu6a53CXn6Nq48umwlaJelRh+i1f0vcwB2CY/v+Rliwb/8

DM5Ed9FUHZOKyp5Vnaw9GWloM46sLQT/fdHB0jmugfNZzafkkhQAYiNL3jYNYFZH

5/IgUfYJ/yybwnwoxOdV2NV0Q2i+P5Pcb0WNGaJY47aqOj8BAgMBAAGjggF/MIIB

ezASBgNVHRMBAf8ECDAGAQH/AgEAMA4GA1UdDwEB/wQEAwICBDAXBgNVHSUEEDAO

BgVngQUIAQYFZ4EFCAMwHQYDVR0OBBYEFP/2zueowUhpKMuKS/LYgYG1bYCBMB8G

A1UdIwQYMBaAFEv+JlqUwfYzw4NIJt3z5bBksqqVMHYGA1UdHwRvMG0wa6BpoGeG

ZWh0dHA6Ly93d3cubWljcm9zb2Z0LmNvbS9wa2lvcHMvY3JsL0F6dXJlJTIwVmly

dHVhbCUyMFRQTSUyMFJvb3QlMjBDZXJ0aWZpY2F0ZSUyMEF1dGhvcml0eSUyMDIw

MjMuY3JsMIGDBggrBgEFBQcBAQR3MHUwcwYIKwYBBQUHMAKGZ2h0dHA6Ly93d3cu

bWljcm9zb2Z0LmNvbS9wa2lvcHMvY2VydHMvQXp1cmUlMjBWaXJ0dWFsJTIwVFBN

JTIwUm9vdCUyMENlcnRpZmljYXRlJTIwQXV0aG9yaXR5JTIwMjAyMy5jcnQwDQYJ

KoZIhvcNAQEMBQADggIBAEhTwx26W+Xap7zXExbAwnHYtN6kB4dIGXdgQIiQy5OQ

ltsSj2jx7qZ/af5n5OnTBQ+gXM8siVipgaAIdBkbGgOjCb6b6MTe1YpFAH4fQv8e

VwTVDziBMD0EKI30h0JbFKLdSdKe48O9Lw+T2b0PBXvMFJOSdZT7meGIkpNxSqmA

Z+RNyreLxil9knNjF5ymPT0RcGK52+MwGlElBb/jc+snhr+ZJZ1grjFky9NzjCTi

E5SG+6H3YgiHCqfXr0L3NRt/QZ5IgkuGkNPeMvn4JjevFwAhXFxBqJYJ7mY61MJu

WTdyhhoUJgzmZo1hS+GNyuMKaKBLreUwtc1y7LRH3YGGed57HbQ9bmyMdhO7x8KZ

NrBDX2/cRLzrCmpSUldmKMu9G4dpzXpde4pFMObiVFrGRq8/9HMOJwZlQvzhwQp0

PUMY/gIU5rf23n1M1M36tM5g5CEzxQUGtVaG9ABTJQ2zijD5wDo840vbznyKt3ih

imrUs+LqpPDNXyxbwvibcZidwSdhu0QmUoyYsgSP2Zff5E8ks53h2xQSM3zz2qaW

VS1vVqG4zC0EfRnO65ogPPfrtK6ZiFmVHSWP9vPkFcUNYDnYQXW/TArO/JCe2I++

GClM7AcDQwWLxcopzskGQdHNM1zMsprRRwYaVpTJH67xeNda6+Y7IOPJYTvyoXHP

-----END CERTIFICATE-----

Wybierz, aby wyświetlić zawartość p7b (root + ICA-03)

Globalny wirtualny urząd certyfikacji modułu TPM — 03:

-----BEGIN CERTIFICATE-----

MIIRKQYJKoZIhvcNAQcCoIIRGjCCERYCAQExADCCBbMGCSqGSIb3DQEHAaCCBaQE

ggWgMIIFnDCCA4SgAwIBAgITMwAAAAknQOWscnsOpgAAAAAACTANBgkqhkiG9w0B

AQwFADBpMQswCQYDVQQGEwJVUzEeMBwGA1UEChMVTWljcm9zb2Z0IENvcnBvcmF0

aW9uMTowOAYDVQQDEzFBenVyZSBWaXJ0dWFsIFRQTSBSb290IENlcnRpZmljYXRl

IEF1dGhvcml0eSAyMDIzMB4XDTI1MDQyNDE4MDExN1oXDTI3MDQyNDE4MDExN1ow

JTEjMCEGA1UEAxMaR2xvYmFsIFZpcnR1YWwgVFBNIENBIC0gMDMwggEiMA0GCSqG

SIb3DQEBAQUAA4IBDwAwggEKAoIBAQDYGYtis5ka0cxQkhU11jslgX6wzjR/UXQI

FdUn8juTUMJl91VokwUPX3WfXeog7mtbWyYWD8SI0BSnchRGlV8u3AhcW61/HetH

qmILtD0c75UATi+gsTQnpwKPA/m38MGGyXFETr3xHXjilUPfIhmxO4ImuNJ0R95b

ZYhxbLYmOZpVUcj8oz980An8HlIqSzrskQR6NiuEmikHkHc1/CpoNunrr8kQNPF6

gxexIrvXsKLUAuUqnNtcQWc/8Er5EN9+TdX6AOjUmKriVGbCInP1m/aC+DWH/+aJ

/8aDpKze6fe7OHh2BL9hxqIsmJAStIh4siRdLYTt8hKGmkdzOWnRAgMBAAGjggF/

MIIBezASBgNVHRMBAf8ECDAGAQH/AgEAMA4GA1UdDwEB/wQEAwICBDAXBgNVHSUE

EDAOBgVngQUIAQYFZ4EFCAMwHQYDVR0OBBYEFGcJhvj5gV6TrfnJZOcUCtqZywot

MB8GA1UdIwQYMBaAFEv+JlqUwfYzw4NIJt3z5bBksqqVMHYGA1UdHwRvMG0wa6Bp

oGeGZWh0dHA6Ly93d3cubWljcm9zb2Z0LmNvbS9wa2lvcHMvY3JsL0F6dXJlJTIw

VmlydHVhbCUyMFRQTSUyMFJvb3QlMjBDZXJ0aWZpY2F0ZSUyMEF1dGhvcml0eSUy

MDIwMjMuY3JsMIGDBggrBgEFBQcBAQR3MHUwcwYIKwYBBQUHMAKGZ2h0dHA6Ly93

d3cubWljcm9zb2Z0LmNvbS9wa2lvcHMvY2VydHMvQXp1cmUlMjBWaXJ0dWFsJTIw

VFBNJTIwUm9vdCUyMENlcnRpZmljYXRlJTIwQXV0aG9yaXR5JTIwMjAyMy5jcnQw

DQYJKoZIhvcNAQEMBQADggIBAJPP3Z2z1zhzUS3qSRVgyoUVnaxCGuMHzPQAZuoP

BVpzwKnv4HqyjMgT8pBtQqxkqAsg7KiqbPfO97bMCHcuqkkfHjw8yg6IYt01RjUj

VPKqlrsY2iw7hFWNWr8SGMa10JdNYNyf5dxob5+mKAwEOhLzKNwq9rM/uIvZky77

pNlyRLt55XEPfBMYdI9I8uQ5Uqmrw7mVJfERMfTBhSQF9BrcajAsaLcs7qEUyj0y

UdJfcgZkfCoUEUSPr3OwLHaYeV1J6VidhIYsYo53sXXal91d60NspYgei2nJFei/

+R3ESWnGbPBW+EQ4FbvZXxu57zUMX9mM7lC+GoXLvA6/vtKShEi9ZXl2PSnBQ/R2

A7b3AXyg4fmMLFausEk6OiuU8E/bvp+gPLOJ8YrX7SAJVuEn+koJaK5G7os5DMIh

7/KMl9cI9WxPwqoWjp4VBfrF4hDOCmKWrqtFUDQCML8qD8RTxlQKQtgeGAcNDfoA

uL9KVtSG5/iIhuyBEFYEHa3vRWbSaHCUzaHJsTmLcz4cp1VDdepzqZRVuErBzJKF

nBXbzRNW32EFmcAUKZImIsE5dgB7y7eiijf33VWNfWmK05fxzQziWFWRYlET4SVc

3jMnPBiY3N8BfK8EBOYbLvzo0qn2n3SAmPhYX3Ag6vbbIHd4Qc8DQKHRV0PB8D3j

PGmDoIILVDCCBZwwggOEoAMCAQICEzMAAAAJJ0DlrHJ7DqYAAAAAAAkwDQYJKoZI

hvcNAQEMBQAwaTELMAkGA1UEBhMCVVMxHjAcBgNVBAoTFU1pY3Jvc29mdCBDb3Jw

b3JhdGlvbjE6MDgGA1UEAxMxQXp1cmUgVmlydHVhbCBUUE0gUm9vdCBDZXJ0aWZp

Y2F0ZSBBdXRob3JpdHkgMjAyMzAeFw0yNTA0MjQxODAxMTdaFw0yNzA0MjQxODAx

MTdaMCUxIzAhBgNVBAMTGkdsb2JhbCBWaXJ0dWFsIFRQTSBDQSAtIDAzMIIBIjAN

BgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEA2BmLYrOZGtHMUJIVNdY7JYF+sM40

f1F0CBXVJ/I7k1DCZfdVaJMFD191n13qIO5rW1smFg/EiNAUp3IURpVfLtwIXFut

fx3rR6piC7Q9HO+VAE4voLE0J6cCjwP5t/DBhslxRE698R144pVD3yIZsTuCJrjS

dEfeW2WIcWy2JjmaVVHI/KM/fNAJ/B5SKks67JEEejYrhJopB5B3NfwqaDbp66/J

EDTxeoMXsSK717Ci1ALlKpzbXEFnP/BK+RDffk3V+gDo1Jiq4lRmwiJz9Zv2gvg1

h//mif/Gg6Ss3un3uzh4dgS/YcaiLJiQErSIeLIkXS2E7fIShppHczlp0QIDAQAB

o4IBfzCCAXswEgYDVR0TAQH/BAgwBgEB/wIBADAOBgNVHQ8BAf8EBAMCAgQwFwYD

VR0lBBAwDgYFZ4EFCAEGBWeBBQgDMB0GA1UdDgQWBBRnCYb4+YFek635yWTnFAra

mcsKLTAfBgNVHSMEGDAWgBRL/iZalMH2M8ODSCbd8+WwZLKqlTB2BgNVHR8EbzBt

MGugaaBnhmVodHRwOi8vd3d3Lm1pY3Jvc29mdC5jb20vcGtpb3BzL2NybC9BenVy

ZSUyMFZpcnR1YWwlMjBUUE0lMjBSb290JTIwQ2VydGlmaWNhdGUlMjBBdXRob3Jp

dHklMjAyMDIzLmNybDCBgwYIKwYBBQUHAQEEdzB1MHMGCCsGAQUFBzAChmdodHRw

Oi8vd3d3Lm1pY3Jvc29mdC5jb20vcGtpb3BzL2NlcnRzL0F6dXJlJTIwVmlydHVh

bCUyMFRQTSUyMFJvb3QlMjBDZXJ0aWZpY2F0ZSUyMEF1dGhvcml0eSUyMDIwMjMu

Y3J0MA0GCSqGSIb3DQEBDAUAA4ICAQCTz92ds9c4c1Et6kkVYMqFFZ2sQhrjB8z0

AGbqDwVac8Cp7+B6sozIE/KQbUKsZKgLIOyoqmz3zve2zAh3LqpJHx48PMoOiGLd

NUY1I1Tyqpa7GNosO4RVjVq/EhjGtdCXTWDcn+XcaG+fpigMBDoS8yjcKvazP7iL

2ZMu+6TZckS7eeVxD3wTGHSPSPLkOVKpq8O5lSXxETH0wYUkBfQa3GowLGi3LO6h

FMo9MlHSX3IGZHwqFBFEj69zsCx2mHldSelYnYSGLGKOd7F12pfdXetDbKWIHotp

yRXov/kdxElpxmzwVvhEOBW72V8bue81DF/ZjO5QvhqFy7wOv77SkoRIvWV5dj0p

wUP0dgO29wF8oOH5jCxWrrBJOjorlPBP276foDyzifGK1+0gCVbhJ/pKCWiuRu6L

OQzCIe/yjJfXCPVsT8KqFo6eFQX6xeIQzgpilq6rRVA0AjC/Kg/EU8ZUCkLYHhgH

DQ36ALi/SlbUhuf4iIbsgRBWBB2t70Vm0mhwlM2hybE5i3M+HKdVQ3Xqc6mUVbhK

wcyShZwV280TVt9hBZnAFCmSJiLBOXYAe8u3ooo3991VjX1pitOX8c0M4lhVkWJR

E+ElXN4zJzwYmNzfAXyvBATmGy786NKp9p90gJj4WF9wIOr22yB3eEHPA0Ch0VdD

wfA94zxpgzCCBbAwggOYoAMCAQICEFH0MdoskgiKTing2SneSqcwDQYJKoZIhvcN

AQEMBQAwaTELMAkGA1UEBhMCVVMxHjAcBgNVBAoTFU1pY3Jvc29mdCBDb3Jwb3Jh

dGlvbjE6MDgGA1UEAxMxQXp1cmUgVmlydHVhbCBUUE0gUm9vdCBDZXJ0aWZpY2F0

ZSBBdXRob3JpdHkgMjAyMzAeFw0yMzA2MDExODA4NTNaFw00ODA2MDExODE1NDFa

MGkxCzAJBgNVBAYTAlVTMR4wHAYDVQQKExVNaWNyb3NvZnQgQ29ycG9yYXRpb24x

OjA4BgNVBAMTMUF6dXJlIFZpcnR1YWwgVFBNIFJvb3QgQ2VydGlmaWNhdGUgQXV0

aG9yaXR5IDIwMjMwggIiMA0GCSqGSIb3DQEBAQUAA4ICDwAwggIKAoICAQC6DDML

3USe/m1tNGnShNVXpjaiUvtuvFK3vEHH2V1TrFTttvjy/VkaD51qNK+XVaKJmBm6

G4eBwu9rPbBmOgRkXvlItizMLlp4qwbTo2id+K9WYnjTHFTSU/3V1uRzfxy5Zv4E

ipVs6ghMeoBRQEE78mJf+Y2CODntOcye6I4Iyv+mR16RcrF58lCEyfaoI5+eOiCY

fxuTjAt5g3xVOwPxgIvi2Gjh0s14+vS5Nbwn7TavQ3EB7Qe6LTtFcRZES2lC3H7v

wGBzOxQv0qunCW/QLvCvyFIcP+ZSUl2WsCycB6XBGMxE5tm5WndFR7AAmizbnGS+

cAYvBhLrEPVqPFtada1AjKfPabn8WtwK/bGGb1niZbyoIFnEFVJYb7yGRJ0/n7Xh

L8E3aGo5eakr2Wwzxgj42/da0s56Ii6vF6oEAQRY5xIky/lYmmZsmT2FLAbwWN5S

lwdZdoYIGoXwSGoOI9MHIKpS/Nki+6QHRo6tBaLukioB55JK1eQjcVAQVTDQsFKI

+ZrxI3eZhe1z4HzPfKjQAW9gKrX5flbgpFPxtV7xaE6kvQJMGy0xhTEvfowhFNq8

OsJyrhr9U8fYrknTb7F7fLLceH5FXib5xaSXgCMAWVYCkUk2t8N9PfZNJlvKhojJ

8AiOUn3Wdkicg+LhJrM7J4nhOsAFndbSy4NY7wIDAQABo1QwUjAOBgNVHQ8BAf8E

BAMCAYYwDwYDVR0TAQH/BAUwAwEB/zAdBgNVHQ4EFgQUS/4mWpTB9jPDg0gm3fPl

sGSyqpUwEAYJKwYBBAGCNxUBBAMCAQAwDQYJKoZIhvcNAQEMBQADggIBAC4DQMoP

CNADTTv/CNgYaUzrG8sDdmEpkoQJooOYeLArWiUjNXUV8APpHmOjwl0BLfz0QEAI

hzXDhec27jlNQcP2eWe5PaJLdOHrvArEtgaXPjzoPY7OpQbZooDOS1iQh9YKDA9J

CWKc5Ggs8dU3Q98o6NMUsYBoWm5OSLtbKA9zsYVMiBXMWpbocJIlSDbdyYcuxu1S

U5RMJJNtQKDq0MVLCR9H9hl42EoUta/aiz8y3+8pHDputoxxpi2VWbowcyyHTZNW

5Yz/VbhlvnCEgcM5DXhDDBbn3C9sYerP6IlJ14nBVrxuxOoqD52smF6x8t0YevFy

54X6c3gs728/yOMjFd/KhqP3AGNjiaV1Lrg/2WyOa0/pUQRJA1tZMRz/HKcJEcBq

KVfPoF9iklLnCCDeJfP66zQxF/E9G+VPgVKoju2eWJ8Qsmvx9GSMJkJ05S0U1Nn1

vjhhvsciK4zIv9Jev8lj1JCAJDbb0v8ju1EkVSz27RlZN0K3uh3KmnAl8xIyDXCY

RhFYPN2PJzPmPmvSdJVJx8rTEhWRPOYfPDrHkUtkMKo6M1KNo9Q6MJoUklL/TWuQ

HttsnHIgZBGUqvGuK0pcKrYWhCzaXqEy1JOolaFJCv4i72jL65HY/ciWNTv4L5Xz

dmojU0k/9m3fjwOEQU6Bva15+rzZFFnWy4m1MQA=

-----END CERTIFICATE-----

Wybierz, aby wyświetlić zawartość pośredniego urzędu certyfikacji (ICA-03)

"Globalny wirtualny urząd certyfikacji modułu TPM — 03" (pośredni urząd certyfikacji) [.cer]:

-----BEGIN CERTIFICATE-----

MIIFnDCCA4SgAwIBAgITMwAAAAknQOWscnsOpgAAAAAACTANBgkqhkiG9w0BAQwF

ADBpMQswCQYDVQQGEwJVUzEeMBwGA1UEChMVTWljcm9zb2Z0IENvcnBvcmF0aW9u

MTowOAYDVQQDEzFBenVyZSBWaXJ0dWFsIFRQTSBSb290IENlcnRpZmljYXRlIEF1

dGhvcml0eSAyMDIzMB4XDTI1MDQyNDE4MDExN1oXDTI3MDQyNDE4MDExN1owJTEj

MCEGA1UEAxMaR2xvYmFsIFZpcnR1YWwgVFBNIENBIC0gMDMwggEiMA0GCSqGSIb3

DQEBAQUAA4IBDwAwggEKAoIBAQDYGYtis5ka0cxQkhU11jslgX6wzjR/UXQIFdUn

8juTUMJl91VokwUPX3WfXeog7mtbWyYWD8SI0BSnchRGlV8u3AhcW61/HetHqmIL

tD0c75UATi+gsTQnpwKPA/m38MGGyXFETr3xHXjilUPfIhmxO4ImuNJ0R95bZYhx

bLYmOZpVUcj8oz980An8HlIqSzrskQR6NiuEmikHkHc1/CpoNunrr8kQNPF6gxex

IrvXsKLUAuUqnNtcQWc/8Er5EN9+TdX6AOjUmKriVGbCInP1m/aC+DWH/+aJ/8aD

pKze6fe7OHh2BL9hxqIsmJAStIh4siRdLYTt8hKGmkdzOWnRAgMBAAGjggF/MIIB

ezASBgNVHRMBAf8ECDAGAQH/AgEAMA4GA1UdDwEB/wQEAwICBDAXBgNVHSUEEDAO

BgVngQUIAQYFZ4EFCAMwHQYDVR0OBBYEFGcJhvj5gV6TrfnJZOcUCtqZywotMB8G

A1UdIwQYMBaAFEv+JlqUwfYzw4NIJt3z5bBksqqVMHYGA1UdHwRvMG0wa6BpoGeG

ZWh0dHA6Ly93d3cubWljcm9zb2Z0LmNvbS9wa2lvcHMvY3JsL0F6dXJlJTIwVmly

dHVhbCUyMFRQTSUyMFJvb3QlMjBDZXJ0aWZpY2F0ZSUyMEF1dGhvcml0eSUyMDIw

MjMuY3JsMIGDBggrBgEFBQcBAQR3MHUwcwYIKwYBBQUHMAKGZ2h0dHA6Ly93d3cu

bWljcm9zb2Z0LmNvbS9wa2lvcHMvY2VydHMvQXp1cmUlMjBWaXJ0dWFsJTIwVFBN

JTIwUm9vdCUyMENlcnRpZmljYXRlJTIwQXV0aG9yaXR5JTIwMjAyMy5jcnQwDQYJ

KoZIhvcNAQEMBQADggIBAJPP3Z2z1zhzUS3qSRVgyoUVnaxCGuMHzPQAZuoPBVpz

wKnv4HqyjMgT8pBtQqxkqAsg7KiqbPfO97bMCHcuqkkfHjw8yg6IYt01RjUjVPKq

lrsY2iw7hFWNWr8SGMa10JdNYNyf5dxob5+mKAwEOhLzKNwq9rM/uIvZky77pNly

RLt55XEPfBMYdI9I8uQ5Uqmrw7mVJfERMfTBhSQF9BrcajAsaLcs7qEUyj0yUdJf

cgZkfCoUEUSPr3OwLHaYeV1J6VidhIYsYo53sXXal91d60NspYgei2nJFei/+R3E

SWnGbPBW+EQ4FbvZXxu57zUMX9mM7lC+GoXLvA6/vtKShEi9ZXl2PSnBQ/R2A7b3

AXyg4fmMLFausEk6OiuU8E/bvp+gPLOJ8YrX7SAJVuEn+koJaK5G7os5DMIh7/KM

l9cI9WxPwqoWjp4VBfrF4hDOCmKWrqtFUDQCML8qD8RTxlQKQtgeGAcNDfoAuL9K

VtSG5/iIhuyBEFYEHa3vRWbSaHCUzaHJsTmLcz4cp1VDdepzqZRVuErBzJKFnBXb

zRNW32EFmcAUKZImIsE5dgB7y7eiijf33VWNfWmK05fxzQziWFWRYlET4SVc3jMn

PBiY3N8BfK8EBOYbLvzo0qn2n3SAmPhYX3Ag6vbbIHd4Qc8DQKHRV0PB8D3jPGmD

-----END CERTIFICATE-----

Jakie certyfikaty zaufane firmy Microsoft są wbudowane w maszyny wirtualne platformy Azure?

W przypadku maszyn wirtualnych z systemem Windows certyfikat urzędu certyfikacji systemu Windows jest wbudowany w oprogramowanie układowe UEFI. W przypadku maszyn wirtualnych z systemem Linux certyfikat urzędu certyfikacji UEFI firmy Microsoft jest wbudowany w oprogramowanie układowe UEFI.

Dla maszyn wirtualnych z systemem Linux na platformie Azure dodawany jest certyfikat w oprogramowaniu układowym UEFI dla wszystkich dystrybucji systemu Linux. Rozwiązanie Kmod PCA systemu Linux służy do podpisywania modułów jądra należących do firmy Microsoft.

Dodano certyfikat KMOD PCA systemu Linux, aby zapewnić bezproblemowe środowisko klienta w przypadku korzystania z rozwiązań firmy Microsoft, takich jak Usługa Azure Site Recovery (Site Recovery), która instaluje moduł jądra. Moduł jądra usługi Site Recovery ładuje się bez żadnej akcji klienta w celu dostarczenia klucza, ponieważ moduł jądra usługi Site Recovery jest podpisany przy użyciu zaufanego certyfikatu "Azure Services Linux Kmod PCA".

Instrukcje pobierania

Certyfikaty pakietów składające się z P7b i .cer ujawniają podpisywanie i urząd certyfikacji. Skopiuj odpowiednią zawartość i użyj narzędzi certyfikatów, aby sprawdzić i ocenić szczegóły certyfikatów.

Wybierz, aby pobrać poniższy plik .crt dla Microsoft Windows CA

Wybierz, aby pobrać poniższy plik .crt dla Microsoft UEFI CA.Wybierz, aby wyświetlić zawartość .p7b

Certyfikat kmod PCA usługi platformy Azure dla systemu Linux:

-----BEGIN CERTIFICATE-----

MIIGrjCCBJagAwIBAgITMwAAAATCM9cMfybr0QAAAAAABDANBgkqhkiG9w0BAQwF

ADBbMQswCQYDVQQGEwJVUzEeMBwGA1UEChMVTWljcm9zb2Z0IENvcnBvcmF0aW9u

MSwwKgYDVQQDEyNNaWNyb3NvZnQgUlNBIFNlcnZpY2VzIFJvb3QgQ0EgMjAyMTAe

Fw0yMzA4MDgxODE0NTVaFw0zODA4MDgxODI0NTVaMFUxCzAJBgNVBAYTAlVTMR4w

HAYDVQQKExVNaWNyb3NvZnQgQ29ycG9yYXRpb24xJjAkBgNVBAMTHUF6dXJlIFNl

cnZpY2VzIExpbnV4IEttb2QgUENBMIICIjANBgkqhkiG9w0BAQEFAAOCAg8AMIIC

CgKCAgEAwQAMp1T5lFW9RKdeuXVts2Wcim44ObsCNa4PVMfdpiPNOCPCYFBkyB2o

k/s/8Is5pYxNkjcvNdYPKW+8E8IC1HU6Vj+jR+sdtuFX1mbYV9I4LWNZEWHr/FHn

A2lk8QLGwj9HfElQxKNjEtgkJPfvtp5B3XlPkhMzxZCdzqWZk9qNd8l9PaccSidC

m/BB8dBbf7MirXAphT9FPn5gNAUqmc2Sz2/HcGPp0n1X3VMf/9gemri/MEKScO6r

byLT7rpLnVUNWfSVARM35e0cFkyGfYtDh4LgrNUnl2lpZg/nvCdeR4k4mgYbYGWQ

EppENAJ8Hh3gxKiG7phYShxxG+x5NZdIqhBa71VGgrlqys/9ybZNsqW5iBjleflQ

L7SWz4vbZGkVNDQ1tpWF/UrM4rHfmLiXhofDmN3/lYZ4veeyMkktvmLk9RUcO9X4

MzKVipZGr9a6gDIU5obNAuD5enny3ejD1ny6azSbRY6YYgJx/zgxg93wbVgVMljy

ke8y0QDtZfDi078AuOWhrUzw4t87NfdlZ/NmAJIcildRaICDes6/kW5AOyCfZqV4

vXVD7dokC8pbt7hvmTZeWrGBTSPvo8PiJvRdhQYE2lDiOjtXFElcDG6/xs4XLrUy

P/U1L2Q7F7GgA46KhQILqYkJhmEgrSVc4EsZ2xDFmdHRpSM5EjsCAwEAAaOCAW8w

ggFrMA4GA1UdDwEB/wQEAwIBhjAQBgkrBgEEAYI3FQEEAwIBADAdBgNVHQ4EFgQU

aXzE9BoiCaer0GBMHxlvTYxXNdkwGQYJKwYBBAGCNxQCBAweCgBTAHUAYgBDAEEw

DwYDVR0TAQH/BAUwAwEB/zAfBgNVHSMEGDAWgBQODLFkab0tsdVrJqZH6lZOgMPt

ijBmBgNVHR8EXzBdMFugWaBXhlVodHRwOi8vd3d3Lm1pY3Jvc29mdC5jb20vcGtp

b3BzL2NybC9NaWNyb3NvZnQlMjBSU0ElMjBTZXJ2aWNlcyUyMFJvb3QlMjBDQSUy

MDIwMjEuY3JsMHMGCCsGAQUFBwEBBGcwZTBjBggrBgEFBQcwAoZXaHR0cDovL3d3

dy5taWNyb3NvZnQuY29tL3BraW9wcy9jZXJ0cy9NaWNyb3NvZnQlMjBSU0ElMjBT

ZXJ2aWNlcyUyMFJvb3QlMjBDQSUyMDIwMjEuY3J0MA0GCSqGSIb3DQEBDAUAA4IC

AQB2eZw8jfATH/wiLEpIA4Npc3+f6KhmsMlbC5o+ud3mkKMy7O3IgUP3nITvtFPV

ekyfGQZB3Hm0dOVCNaGZ6BLYD4iEXD6I1Z2XqUayKitGZaagOjAjr2piRpcwGSql

V8lVq1EfKH/iJYf/408D/hkH8M/6TQqZRSjpsmeX/PxYXKZrEKr6XQsUy1dGq7oR

UTc6WU0iy7WMagrqQAQlGpZpSehhoGvodwJoSGhPM9/GDIiEiwXT2hkswJX8/MQQ

T8O9Is0aLAgf+bwuk9Ng8TDNr/m8B2VXYrfcW2OTlJy7kXh8LmiQfxV7JtS8UKSx

OL+AXJtcAn3MBMscG+Lb3SGoQywGeNqCeeglIvMeOYhFrQ5WT3Ob04ZHAbt+aQ/r

psceMSMsE3RwcCANZhq98/6kh8cUsblmJbBgUV4pFJtEMjmUByZa8aRfABM7FUZ4

My/GJL6iPgcqzCTofkc7Z50Fa3NjXEyGzWMae3mS/djRePlr3RaTBTELCdtHVG/H

OFIyldD/wdlzvoOIkNc7UoIQPbjvxM0qCb6ruQiifCjvo8KFXjdmft/Dh3h60idH

g2Zz8q2u48vpBVBwxv5mJOF6ioYTpJpMtLfFgAOdTxIma89Ibja866Sr73Sg/J0b

KoeRpZWk8vqiJUl9PAk+JMqy8Fe/DoKq5OYT3zeZuVxGUQ==

-----END CERTIFICATE-----

Linux kmod PCA Details

Serial Number # 3300000004c233d70c7f26ebd1000000000004

Valid Until # 08/Aug/2038