Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Dotyczy: ✔️ maszyny wirtualne Linux ✔️ maszyny wirtualne Windows ✔️ elastyczne zestawy skalowania ✔️ jednolite zestawy skalowania

Azure oferuje zaufane uruchamianie jako bezproblemowy sposób poprawy bezpieczeństwa maszyn wirtualnych Generation 2. Zaufane uruchamianie chroni przed zaawansowanymi i trwałymi technikami ataków. Zaufane uruchamianie składa się z kilku technologii infrastrukturalnych, które można włączyć niezależnie i które działają w sposób skoordynowany. Każda technologia zapewnia kolejną warstwę obrony przed zaawansowanymi zagrożeniami.

Zaufane uruchamianie jest obsługiwane zarówno dla architektur x64, jak i Arm64.

Ważne

- Zaufane Uruchamianie (Trusted Launch) jest domyślnym stanem dla nowo utworzonych maszyn wirtualnych Azure Gen2 oraz zestawów skalowania. Zapoznaj się z często zadawanymi pytaniami na temat zaufanego uruchamiania , jeśli nowa maszyna wirtualna wymaga funkcji, które nie są obsługiwane w przypadku zaufanego uruchamiania.

- Można uaktualnić istniejące maszyny wirtualne Azure Gen1 do Gen2-Trusted Launch, aby włączyć Secure Boot i vTPM. Zobacz Uaktualnianie istniejących maszyn wirtualnych Gen1 do Gen2-Trusted uruchamiania.

- Istniejące maszyny wirtualne mogą mieć włączone zaufane uruchamianie po utworzeniu. Aby uzyskać więcej informacji, zobacz Włączanie zaufanego uruchamiania na istniejących maszynach wirtualnych generacji 2.

- Istniejące zestawy skalowania maszyn wirtualnych mogą mieć włączone Zaufane uruchomienie po utworzeniu. Aby uzyskać więcej informacji, zobacz Włącz zaufane uruchamianie w istniejącym zestawie skalowania.

Świadczenia

- Bezpiecznie wdrażaj maszyny wirtualne za pomocą zweryfikowanych programów rozruchowych, jąder systemu operacyjnego i sterowników.

- Bezpieczna ochrona kluczy, certyfikatów i wpisów tajnych na maszynach wirtualnych.

- Uzyskaj pewność i szczegółowe informacje na temat integralności całego łańcucha rozruchu.

- Upewnij się, że obciążenia są zaufane i weryfikowalne.

Rozmiary maszyn wirtualnych

| Typ | Obsługiwane rodziny rozmiarów | Obecnie nieobsługiwane rodziny rozmiarów | Nieobsługiwane rodziny wielkości |

|---|---|---|---|

| Ogólnego przeznaczenia | B-family, D-family, Dpsv6-series1, Dplsv6-series1 | Dpsv5-series, Dpdsv5-series, Dplsv5-series, Dpldsv5-series | Rodzina A, Seria Dv2, Seria Dv3, Rodzina DC-Confidential |

| Optymalizacja pod kątem wydajności obliczeniowej | F-family, Fx-family | Obsługiwane są wszystkie rozmiary. | |

| Optymalizacja pamięci | E-family, Eb-family, Epsv6-series1 | Rodzina M | Rodzina poufna EC |

| Optymalizacja pamięci | Rodzina L | Obsługiwane są wszystkie rozmiary. | |

| Procesor GPU | Rodzina NC, Rodzina ND, Rodzina NV | NDasrA100_v4-seria, NDm_A100_v4-seria | Seria NC, Seria NV, Seria NP |

| Obliczenia o wysokiej wydajności | Seria HBv2, seria HBv3, seria HBv4, seria HBv5, seria HC, seria HX | Obsługiwane są wszystkie rozmiary. |

1Rozmiary oparte na architekturze Arm64 i Cobalt 100, które obsługują zaufane uruchamianie.

2Seria HBv2 jest obecnie wspierana w ramach funkcji Trusted Launch, ale jej wycofanie planowane jest na 31 maja 2027 r. W przypadku nowych wdrożeń zaufanego uruchamiania HPC preferuj modele serii HBv5, HX, HBv4 lub HBv3.

3Rozmiary serii HC (Standard_HC44rs, Standard_HC44-16rs, Standard_HC44-32rs) mają zostać wycofane 31 maja 2027 r. Po tej dacie pozostałe maszyny wirtualne z serii HC zostaną dezaktywowane i przestaną generować koszty, a seria HC nie będzie już mieć umowy SLA ani wsparcia technicznego. Sprzedaż 1-letnich i 3-letnich wystąpień zarezerwowanych zakończyła się 2 kwietnia 2026 r. W przypadku nowych wdrożeń zaufanego uruchamiania HPC należy rozważyć serię HBv5 w celu uzyskania wyższej wydajności i lepszego stosunku ceny do wydajności lub serię HX w przypadku obciążeń HPC o wysokiej pamięci. Zaplanuj przejście z serii HC na daleko przed datą wycofania, aby uniknąć zakłóceń.

Uwaga

- Instalacja

CUDA & Sterowniki GRID na maszynach wirtualnych z obsługą bezpiecznego rozruchu Windows nie wymagają żadnych dodatkowych kroków. - Instalacja sterownika CUDA na maszynach wirtualnych z systemem Ubuntu z włączoną obsługą bezpiecznego rozruchu wymaga wykonania dodatkowych kroków. Aby uzyskać więcej informacji, zobacz Instalowanie sterowników procesora GPU NVIDIA na maszynach wirtualnych serii N z systemem Linux. Bezpieczny rozruch powinien być wyłączony do instalowania sterowników CUDA na innych maszynach wirtualnych z systemem Linux.

- Instalacja sterownika GRID wymaga wyłączenia bezpiecznego rozruchu dla maszyn wirtualnych z systemem Linux.

- Nieobsługiwane rodziny rozmiarów nie obsługują maszyn wirtualnych generacji 2 . Zmień rozmiar maszyny wirtualnej na równoważne obsługiwane rodziny rozmiarów, aby włączyć zaufane uruchamianie.

Obsługiwane systemy operacyjne

| System operacyjny | Wersja |

|---|---|

| Alma Linux | 8.7, 8.8, 9.0 |

| Azure Linux | 1.0, 2.0 |

| Debian | 11, 12 |

| Oracle Linux | 8.3, 8.4, 8.5, 8.6, 8.7, 8.8 LVM, 9.0, 9.1 LVM |

| Red Hat Enterprise Linux | 8.6, 8.8, 8.10, 9.4, 9.5, 9.6 |

| Rocky Linux od CIQ | 8.6, 8.10, 9.2, 9.4, 9.6 |

| SUSE Enterprise Linux | 15SP3, 15SP4, 15SP5 |

| Ubuntu Server | 18.04 LTS, 20.04 LTS, 22.04 LTS, 23.04, 23.10 |

| Windows 10 | Pro, Enterprise, Enterprise Multi-Session * |

| Windows 11 | Pro, Enterprise, Enterprise Multi-Session * |

| Windows Server | 2016, 2019, 2022, 2022-Azure-Edition, 2025, 2025-Azure-Edition * |

* Obsługiwane są odmiany tego systemu operacyjnego.

Uwaga

Zaufane uruchamianie na Arm64 jest obsługiwane w przypadku używania odpowiednich obrazów Arm64 Marketplace dla obsługiwanych dystrybucji i wersji. W przypadku rozmiarów Cobalt 100 wdróż Trusted Launch przy użyciu obrazów Arm64 dostępnych w Azure Marketplace.

Więcej informacji

Regiony:

- Wszystkie regiony publiczne

- Wszystkie regiony Azure Government

- Wszystkie regiony Azure w Chinach

Cennik: Zaufane uruchamianie nie zwiększa istniejących kosztów maszyn wirtualnych.

Nieobsługiwane funkcje

Obecnie następujące funkcje maszyny wirtualnej nie są obsługiwane w przypadku zaufanego uruchamiania:

- Managed Image (zachęcamy klientów do korzystania z galerii Azure Compute Gallery).

- Hibernacja maszyny wirtualnej z Linuxem

Bezpieczny rozruch

U podstaw Trusted Launch znajduje się Secure Boot dla twojej maszyny wirtualnej. Bezpieczny rozruch, który jest implementowany w oprogramowaniu układowym platformy, chroni przed instalacją pakietów rootkit opartych na złośliwym oprogramowaniu i zestawów rozruchowych. Bezpieczny rozruch działa, aby upewnić się, że mogą być uruchamiane tylko podpisane systemy operacyjne i sterowniki. Ustanawia "korzeń zaufania" dla stosu oprogramowania na maszynie wirtualnej.

Po włączeniu Secure Boot wszystkie składniki rozruchu systemu operacyjnego (bootloader, jądro, sterowniki jądra) wymagają podpisów zaufanych wydawców. Zarówno Windows, jak i wybrane dystrybucje Linuksa obsługują Secure Boot. Jeśli Secure Boot nie może uwierzytelnić, że obraz jest podpisany przez zaufanego wydawcę, maszyna wirtualna nie uruchomi się. Aby uzyskać więcej informacji, zobacz Bezpieczny rozruch.

vTPM

Funkcja Trusted Launch wprowadza również wirtualny moduł Trusted Platform Module (vTPM) dla maszyn wirtualnych Azure. Ta zwirtualizowana wersja sprzętowego modułu Trusted Platform Module jest zgodna ze specyfikacją TPM2.0. Służy jako dedykowany bezpieczny magazyn kluczy i pomiarów.

Zaufane uruchamianie zapewnia maszynie wirtualnej własne dedykowane wystąpienie modułu TPM, które działa w bezpiecznym środowisku poza zasięgiem dowolnej maszyny wirtualnej. Funkcja vTPM umożliwia atestację poprzez pomiar całego łańcucha rozruchowego Twojej maszyny wirtualnej (UEFI, system operacyjny, system i sterowniki).

Zaufane uruchamianie używa vTPM do przeprowadzania zdalnej atestacji przez chmurę. Zaświadczania umożliwiają sprawdzanie kondycji platformy i są używane do podejmowania decyzji opartych na zaufaniu. Jako kontrola kondycji, Zaufane Uruchamianie może kryptograficznie certyfikować, że maszyna wirtualna została uruchomiona poprawnie.

Jeśli proces zakończy się niepowodzeniem, prawdopodobnie dlatego, że maszyna wirtualna korzysta z nieautoryzowanego składnika, Microsoft Defender dla Chmury wystawia alerty integralności. Alerty zawierają szczegółowe informacje o tym, które składniki nie przeszły testów integralności.

Zabezpieczenia oparte na wirtualizacji

Zabezpieczenia oparte na wirtualizacji (VBS) używają funkcji hypervisor do tworzenia bezpiecznego i izolowanego regionu pamięci. Windows używa tych regionów do uruchamiania różnych rozwiązań zabezpieczeń ze zwiększoną ochroną przed lukami w zabezpieczeniach i złośliwymi programami wykorzystującymi luki w zabezpieczeniach. Zaufane uruchamianie umożliwia włączenie integralności kodu Hypervisora (HVCI) oraz Windows Defender Credential Guard.

HVCI to potężne zabezpieczenie systemowe chroniące procesy trybu jądra systemu Windows przed wstrzykiwaniem i wykonywaniem złośliwego lub niezweryfikowanego kodu. Sprawdza sterowniki trybu jądra i pliki binarne przed ich uruchomieniem, uniemożliwiając ładowanie niepodpisanych plików do pamięci. Sprawdza, czy kod wykonywalny nie może zostać zmodyfikowany po jego załadowaniu przez interfejs HVCI. Aby uzyskać więcej informacji na temat zabezpieczeń opartych na wirtualizacji (VBS) i integralności kodu wymuszanej przez hypervisor (HVCI), zobacz Zabezpieczenia oparte na wirtualizacji i integralność kodu wymuszane przez hypervisor.

Dzięki zaufanemu uruchamianiu i VBS, można włączyć funkcję Windows Defender Credential Guard. Funkcja Credential Guard izoluje i chroni wpisy tajne, dzięki czemu tylko uprzywilejowane oprogramowanie systemowe może uzyskiwać do nich dostęp. Pomaga zapobiegać nieautoryzowanemu dostępowi do tajemnic i kradzieży poświadczeń, takich jak ataki typu Pass-the-Hash. Aby uzyskać więcej informacji, zobacz Credential Guard.

integracja Microsoft Defender dla Chmury

Zaufane uruchamianie jest zintegrowane z Defender dla Chmury, aby upewnić się, że maszyny wirtualne są prawidłowo skonfigurowane. Defender dla Chmury stale ocenia zgodne maszyny wirtualne i wystawia odpowiednie zalecenia:

Zalecenie dotyczące włączania bezpiecznego rozruchu: zalecenie Bezpiecznego rozruchu dotyczy tylko maszyn wirtualnych obsługujących zaufane uruchamianie. Defender dla Chmury identyfikuje maszyny wirtualne, które mają wyłączony bezpieczny rozruch. Wydaje zalecenie o niskiej ważności, aby je włączyć.

Zalecenie w celu włączenia funkcji vTPM: Jeśli vTPM jest włączony dla maszyny wirtualnej, Defender dla Chmury może go używać do uwierzytelniania gościa i identyfikowania zaawansowanych wzorców zagrożeń. Jeśli Defender dla Chmury identyfikuje maszyny wirtualne, które obsługują zaufane uruchamianie z wyłączoną funkcją vTPM, wystawia zalecenie o niskiej ważności, aby je włączyć.

Rekomendacja dotycząca instalacji rozszerzenia zaświadczania gościa: Jeśli maszyna wirtualna ma włączony bezpieczny rozruch i vTPM, ale nie ma zainstalowanego rozszerzenia zaświadczania gościa, Defender dla Chmury wydaje zalecenia o niskiej ważności, aby zainstalować dla niej rozszerzenie zaświadczania gościa. To rozszerzenie umożliwia Defender dla Chmury proaktywne potwierdzanie i monitorowanie integralności rozruchu maszyn wirtualnych. Integralność rozruchu jest zaświadczana za pomocą zdalnego zaświadczania.

Attestation health assessment or boot integrity monitoring: Jeśli Twoja maszyna wirtualna ma włączony Secure Boot oraz vTPM i zainstalowane rozszerzenie attestacji, Defender dla Chmury może zdalnie zweryfikować, czy Twoja maszyna wirtualna została uruchomiona prawidłowo. Ta praktyka jest nazywana monitorowaniem integralności rozruchu. Defender dla Chmury wystawia ocenę wskazującą stan zdalnego zaświadczania.

Jeśli maszyny wirtualne są prawidłowo skonfigurowane przy użyciu zaufanego uruchamiania, Defender dla Chmury może wykrywać i ostrzegać o problemach z kondycją maszyny wirtualnej.

Alert o niepowodzeniu atestacji maszyn wirtualnych: Defender dla Chmury okresowo przeprowadza atestację na maszynach wirtualnych. Zaświadczenie odbywa się również po uruchomieniu maszyny wirtualnej. Jeśli atestacja nie powiedzie się, wyzwala alert o średniej ważności.

Uwaga

Alerty zaświadczania rozruchu klienta VM widoczne w Microsoft Defender dla Chmury są informacyjne i nie są obecnie wyświetlane w Portalu Defender.

Poświadczenie maszyny wirtualnej może zakończyć się niepowodzeniem z następujących powodów:

Attestowane informacje, zawierające dziennik rozruchu, odbiegają od zaufanej podstawy. Każde odchylenie może wskazywać, że nieufane moduły są ładowane, a system operacyjny może zostać naruszony.

Nie można zweryfikować, że cytat atestacji pochodzi z vTPM pochodzącego z atestowanej maszyny wirtualnej. Niezweryfikowane źródło może wskazywać na obecność złośliwego oprogramowania, które może przechwytywać ruch do vTPM.

Uwaga

Alerty są dostępne dla maszyn wirtualnych z włączoną funkcją vTPM i zainstalowanym rozszerzeniem zaświadczania. Bezpieczny rozruch musi być włączony, aby uwierzytelnienie mogło zostać pomyślnie wykonane. Potwierdzenie kończy się niepowodzeniem, jeśli bezpieczny rozruch jest wyłączony. Jeśli musisz wyłączyć Secure Boot, możesz zignorować ten alert, aby uniknąć wyników fałszywie dodatnich.

Alert dotyczący niezaufanego modułu jądra systemu Linux: w przypadku Zaufanego Uruchomienia z włączonym Bezpiecznym Rozruchem istnieje możliwość uruchomienia maszyny wirtualnej, nawet jeśli sterownik jądra nie zda weryfikacji i nie może zostać załadowany. Jeśli wystąpi błąd walidacji sterownika jądra, Defender dla Chmury generuje alerty o niskiej ważności. Chociaż nie ma bezpośredniego zagrożenia, ponieważ niezaufany sterownik nie załadował, należy zbadać te zdarzenia. Zadaj sobie pytanie:

- Który sterownik jądra zakończył się niepowodzeniem? Czy znam sterownik jądra, który zakończył się niepowodzeniem i czy spodziewam się, że zostanie załadowany?

- Czy dokładna wersja sterownika jest taka sama jak oczekiwano? Czy pliki binarne sterownika są nienaruszone? Jeśli sterownik, który zakończył się niepowodzeniem, jest sterownikiem partnerskim, czy partner przeszedł testy zgodności systemu operacyjnego, aby go podpisać?

(Wersja zapoznawcza) Zaufane uruchamianie jako domyślne

Ważne

Ustawienie domyślne zaufanego uruchamiania jest obecnie dostępne w wersji zapoznawczej. Ta wersja zapoznawcza jest przeznaczona tylko do celów testowania, oceny i opinii. Obciążenia produkcyjne nie są zalecane. Podczas rejestrowania się w wersji zapoznawczej zgadzasz się na dodatkowe warunki użytkowania. Niektóre aspekty tej funkcji mogą ulec zmianie wraz z powszechną dostępnością.

Trusted Launch jako domyślna opcja (TLaD) jest dostępna w wersji zapoznawczej dla nowych maszyn wirtualnych Gen2 oraz zestawów skalowania maszyn wirtualnych.

TLaD to szybki i bezobsługowy sposób poprawy stanu zabezpieczeń wdrożeń maszyn wirtualnych Azure opartych na Gen2 oraz zestawów skalowalnych maszyn wirtualnych (Virtual Machine Scale Sets). W przypadku gdy Zaufane Uruchamianie jest ustawione jako domyślne, wszystkie nowe maszyny wirtualne Generacji 2 lub zestawy skalowania utworzone za pomocą dowolnych narzędzi klienckich (takich jak szablon ARM, Bicep) są domyślnie konfigurowane jako maszyny wirtualne z Zaufanym Uruchamianiem, z włączonym bezpiecznym rozruchem i funkcją vTPM.

Publiczna wersja zapoznawcza umożliwia zweryfikowanie tych zmian w odpowiednim środowisku dla wszystkich nowych maszyn wirtualnych Azure Gen2, zestawów skalowania, oraz przygotowanie się do nadchodzącej zmiany.

Uwaga

Wszystkie nowe maszyny wirtualne Gen2, zestawy skalowalne, wdrożenia przy użyciu dowolnego narzędzia klienckiego (szablon ARM, Bicep, Terraform itp.) są domyślnie ustawione na zaufane uruchomienie po wprowadzeniu do wersji zapoznawczej. Ta zmiana nie zastępuje danych wejściowych udostępnianych w ramach kodu wdrożenia.

Włączanie wersji zapoznawczej TLaD

Zarejestruj funkcję w wersji zapoznawczej TrustedLaunchByDefaultPreview w przestrzeni nazw Microsoft.Compute dla subskrypcji maszyny wirtualnej. Aby uzyskać więcej informacji, zobacz Konfigurowanie funkcji w wersji zapoznawczej w subskrypcji Azure

Aby utworzyć nową maszynę wirtualną lub zestaw skalowania Gen2 z ustawieniem domyślnym zaufanego uruchamiania, wykonaj istniejący skrypt wdrażania zgodnie z Azure SDK, narzędziem Terraform lub inną metodą, która nie jest Azure portalem, interfejsem wiersza polecenia lub programem PowerShell. Nowa maszyna wirtualna lub zestaw skalowania utworzony w zarejestrowanej subskrypcji powoduje utworzenie zaufanej maszyny wirtualnej uruchamiania lub zestawu skalowania maszyn wirtualnych.

Wdrożenia maszyn wirtualnych i zestawów skalowania w wersji zapoznawczej TLaD

Istniejące zachowanie

Aby utworzyć Zaufany start maszyn wirtualnych i zestaw skalowania, należy dodać następujący element securityProfile we wdrożeniu:

"securityProfile": {

"securityType": "TrustedLaunch",

"uefiSettings": {

"secureBootEnabled": true,

"vTpmEnabled": true,

}

}

Brak elementu securityProfile w kodzie wdrażania powoduje wdrożenie maszyn wirtualnych i zestawu skalowania bez włączania Zaufanego uruchamiania.

Przykłady

- vm-windows-admincenter — szablon Azure Resource Manager (ARM) wdraża maszynę wirtualną Gen2 bez włączania zaufanego uruchamiania.

-

vm-simple-windows — szablon ARM wdraża maszynę wirtualną z zaufanym uruchomieniem (bez domyślnego ustawienia, ponieważ

securityProfilejest jawnie dodawany do szablonu ARM)

Nowe zachowanie

W przypadku korzystania z interfejsu API w wersji 2021-11-01 lub nowszej oraz dołączania do wersji zapoznawczej, brak elementu securityProfile we wdrożeniu spowoduje, iż zaufane uruchamianie zostanie domyślnie włączone dla nowej maszyny wirtualnej i zestawu skalowania, jeśli spełnione są następujące warunki:

- Źródłowy obraz systemu operacyjnego Marketplace obsługuje zaufane uruchamianie.

- Obraz źródłowy systemu operacyjnego ACG obsługuje uruchamianie zaufane i jest zweryfikowany pod tym kątem.

- Dysk źródłowy obsługuje zaufane uruchamianie.

- Rozmiar maszyny wirtualnej obsługuje zaufane uruchamianie.

Wdrożenie nie zostanie z domyślnie uruchomione jako Trusted launch, jeśli co najmniej jeden z wymienionych warunków nie zostanie spełniony. W takim przypadku, przeprowadzane będzie tworzenie nowych maszyn wirtualnych i zestawów skalowania generacji 2 bez użycia Trusted launch.

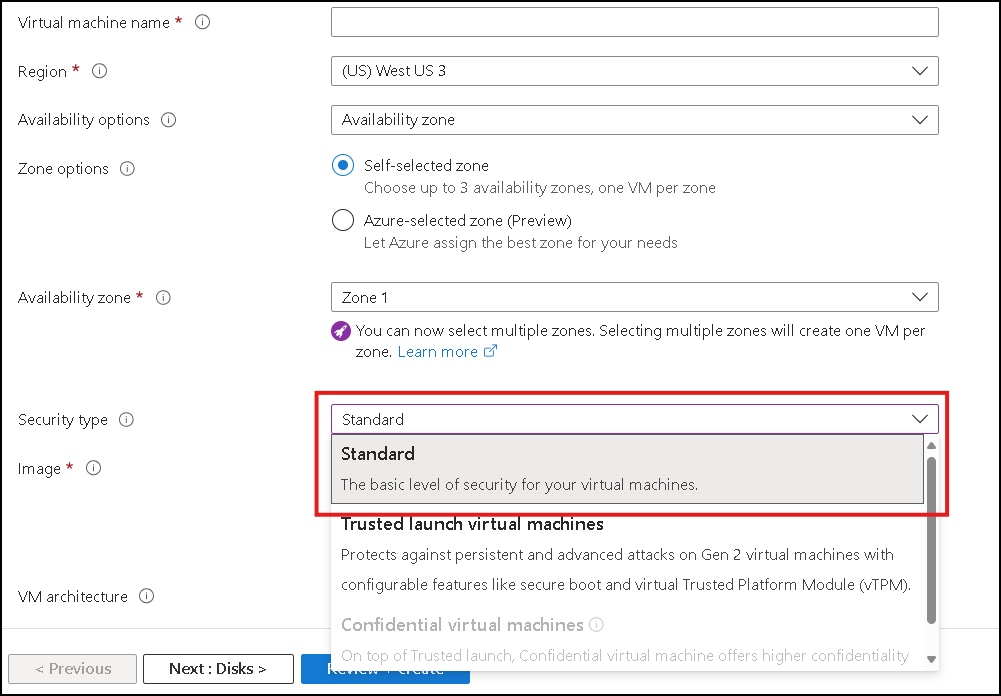

Możesz wybrać, aby jawnie pominąć ustawienia domyślne podczas wdrażania maszyn wirtualnych i zestawu skalowania, ustawiając Standard jako wartość parametru securityType. Aby uzyskać więcej informacji, zobacz Czy mogę wyłączyć zaufane uruchamianie dla nowego wdrożenia maszyny wirtualnej.

Znane ograniczenia

Nie można pominąć domyślnego ustawienia zaufanego uruchamiania i utworzyć maszynę wirtualną 2. generacji (nielufne uruchamianie) przy użyciu portalu Azure po zarejestrowaniu się do wersji zapoznawczej.

Po zarejestrowaniu subskrypcji w wersji zapoznawczej ustawienie typu zabezpieczeń na Standard w portalu Azure spowoduje wdrożenie maszyny wirtualnej lub zestawu skalowania Trusted launch. To ograniczenie zostanie rozwiązane przed osiągnięciem domyślnej ogólnej dostępności Zaufanego uruchamiania.

Aby rozwiązać ten problem, możesz dezaktywować funkcję podglądu, usuwając flagę funkcji TrustedLaunchByDefaultPreview w przestrzeni nazw Microsoft.Compute w danej subskrypcji.

Nie można zmienić rozmiaru maszyny wirtualnej lub zestawu skalowania maszyn wirtualnych na nieobsługiwaną rodzinę rozmiarów maszyn wirtualnych z zaufanym uruchomieniem (taką jak seria M) po deaktywacji domyślnego zaufanego uruchomienia.

Zmienianie rozmiaru zaufanej maszyny wirtualnej na rodzinę rozmiarów maszyn wirtualnych, której nie obsługuje zaufane uruchamianie nie jest obsługiwane.

Aby złagodzić skutki, zarejestruj flagę funkcji UseStandardSecurityType w przestrzeni nazw Microsoft.Compute i przywróć maszynę wirtualną z Zaufanego uruchamiania do uruchamiania wyłącznie z 2. generacji (bez Zaufanego uruchamiania), poprzez ustawienie securityType = Standard przy użyciu dostępnych narzędzi klienckich (z pominięciem portalu Azure).

Opinie dotyczące wersji zapoznawczej TLaD

Skontaktuj się z nami w sprawie wszelkich opinii, zapytań lub obaw dotyczących nadchodzącej zmiany za pośrednictwem ankiety opinii na temat wersji zapoznawczej domyślnego uruchamiania zaufanego.

Wyłączanie wersji zapoznawczej TLaD

Aby wyłączyć wersję zapoznawczą TLaD, wyrejestruj funkcję w wersji zapoznawczej TrustedLaunchByDefaultPreview w ramach przestrzeni nazw Microsoft.Compute na subskrypcji maszyn wirtualnych. Aby uzyskać więcej informacji, zobacz Wyrejestrowanie funkcji w wersji zapoznawczej

Powiązana zawartość

- Wdróż maszynę wirtualną Trusted Launch.