Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Sieciowe grupy zabezpieczeń kontrolują przepływ ruchu sieciowego za pośrednictwem reguł zabezpieczeń, które filtrują ruch w i poza podsieciami sieci wirtualnej oraz interfejsami sieciowymi. W tym przewodniku pokazano, jak tworzyć, zmieniać lub usuwać sieciowe grupy zabezpieczeń w celu zwiększenia bezpieczeństwa sieci wirtualnej platformy Azure. Dowiedz się, jak zarządzać regułami grup bezpieczeństwa sieci (NSG) przy użyciu Azure Portal, PowerShell i Azure CLI. Aby dowiedzieć się więcej na temat sieciowych grup zabezpieczeń, zobacz Omówienie sieciowej grupy zabezpieczeń. Następnie ukończ samouczek Filtrowanie ruchu sieciowego , aby uzyskać praktyczne doświadczenie z sieciowymi grupami zabezpieczeń.

Prerequisites

Jeśli nie masz konta platformy Azure z aktywną subskrypcją, utwórz je bezpłatnie. Przed rozpoczęciem pozostałej części tego artykułu wykonaj jedno z tych zadań:

Użytkownicy portalu: zaloguj się do witryny Azure Portal przy użyciu konta platformy Azure.

Użytkownicy programu PowerShell: uruchom polecenia w usłudze Azure Cloud Shell lub uruchom program PowerShell lokalnie z komputera. Cloud Shell to bezpłatna interaktywna powłoka, której można użyć do wykonania kroków opisanych w tym artykule. Ma on typowe narzędzia platformy Azure, które są wstępnie zainstalowane i skonfigurowane do użycia z kontem. Na karcie Przeglądarka usługi Cloud Shell znajdź listę rozwijaną Wybierz środowisko . Następnie wybierz program PowerShell , jeśli nie został jeszcze wybrany.

Jeśli używasz programu PowerShell lokalnie, użyj modułu Azure PowerShell w wersji 1.0.0 lub nowszej. Uruchom polecenie

Get-Module -ListAvailable Az.Network, aby dowiedzieć się, jaka wersja jest zainstalowana. Jeśli konieczna będzie instalacja lub uaktualnienie, zobacz Instalowanie modułu Azure PowerShell. Uruchom polecenieConnect-AzAccount, aby zalogować się na platformie Azure.Użytkownicy interfejsu wiersza polecenia platformy Azure: uruchom polecenia w usłudze Cloud Shell lub uruchom interfejs wiersza polecenia platformy Azure lokalnie z komputera. Cloud Shell to bezpłatna interaktywna powłoka, której można użyć do wykonania kroków opisanych w tym artykule. Ma on typowe narzędzia platformy Azure, które są wstępnie zainstalowane i skonfigurowane do użycia z kontem. Na karcie Przeglądarka usługi Cloud Shell znajdź listę rozwijaną Wybierz środowisko . Następnie wybierz pozycję Bash , jeśli nie została jeszcze wybrana.

Jeśli używasz interfejsu wiersza polecenia platformy Azure lokalnie, użyj interfejsu wiersza polecenia platformy Azure w wersji 2.0.28 lub nowszej. Uruchom polecenie

az --version, aby dowiedzieć się, jaka wersja jest zainstalowana. Jeśli konieczna będzie instalacja lub uaktualnienie interfejsu, zobacz Instalowanie interfejsu wiersza polecenia platformy Azure. Uruchom polecenieaz login, aby zalogować się na platformie Azure.

Przypisz rolę Współautor sieci lub rolę niestandardową z odpowiednimi uprawnieniami.

Praca z sieciowymi grupami zabezpieczeń

Możesz tworzyć, wyświetlać wszystkie, wyświetlać szczegóły, zmieniać i usuwać sieciową grupę zabezpieczeń. Można również skojarzyć lub usunąć skojarzenie sieciowej grupy zabezpieczeń z interfejsusieciowego lub podsieci.

Tworzenie sieciowej grupy zabezpieczeń

Platforma Azure ogranicza liczbę sieciowych grup zabezpieczeń, które można utworzyć dla każdego regionu i subskrypcji platformy Azure. Aby dowiedzieć się więcej, zobacz Azure subscription and service limits, quotas, and constraints (Limity, limity przydziału i ograniczenia usługi platformy Azure).

W polu wyszukiwania w górnej części portalu wprowadź wartość Sieciowa grupa zabezpieczeń. Wybierz pozycję Sieciowe grupy zabezpieczeń w wynikach wyszukiwania.

Wybierz + Utwórz.

Na stronie Tworzenie sieciowej grupy zabezpieczeń na karcie Podstawy wprowadź lub wybierz następujące wartości:

Setting Action Szczegóły projektu Subscription Wybierz subskrypcję platformy Azure. Grupa zasobów Wybierz istniejącą grupę zasobów lub utwórz nową, wybierając pozycję Utwórz nową. W tym przykładzie użyto myResourceGroupgrupy zasobów.Szczegóły wystąpienia Nazwa sieciowej grupy zabezpieczeń Wprowadź nazwę nowej sieciowej grupy zabezpieczeń (NSG). W tym przykładzie użyto nazwy myNSG.Region Wybierz żądany region, w którym chcesz utworzyć sieciową grupę zabezpieczeń. Wybierz pozycję Przejrzyj i utwórz.

Po wyświetleniu komunikatu Weryfikacja przekazana wybierz pozycję Utwórz.

Wyświetlanie wszystkich sieciowych grup zabezpieczeń

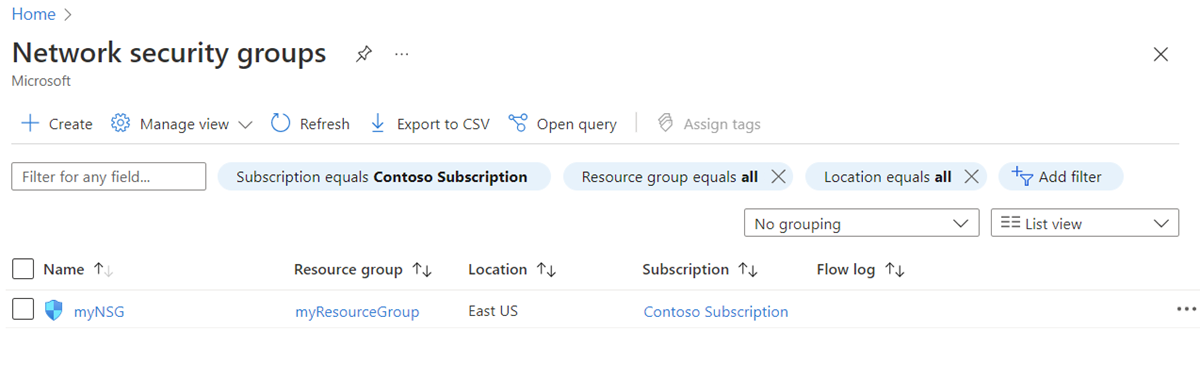

W polu wyszukiwania w górnej części portalu wprowadź wartość Sieciowa grupa zabezpieczeń. Wybierz pozycję Sieciowe grupy zabezpieczeń w wynikach wyszukiwania, aby wyświetlić listę sieciowych grup zabezpieczeń w subskrypcji.

Wyświetlanie szczegółów sieciowej grupy zabezpieczeń

W polu wyszukiwania w górnej części portalu wprowadź ciąg Sieciowa grupa zabezpieczeń i wybierz pozycję Sieciowe grupy zabezpieczeń w wynikach wyszukiwania.

Wybierz nazwę sieciowej grupy zabezpieczeń.

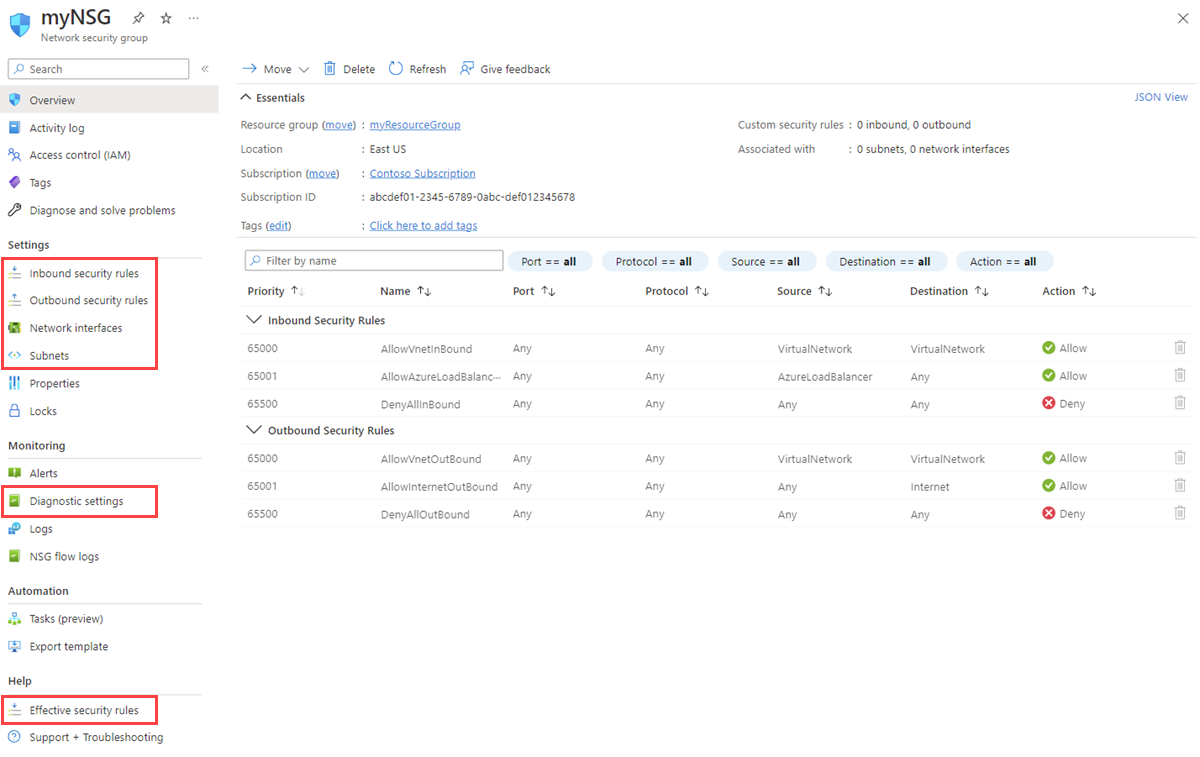

W sekcji Ustawienia wyświetl reguły zabezpieczeń dla ruchu przychodzącego, reguły zabezpieczeń dla ruchu wychodzącego, interfejsy sieciowe oraz podsieci skojarzone z NSG (grupa zabezpieczeń sieci).

W obszarze Monitorowanie włącz lub wyłącz ustawienia diagnostyczne. Aby uzyskać więcej informacji, zobacz Rejestrowanie zasobów dla sieciowej grupy zabezpieczeń.

W pomocy wyświetl obowiązujące reguły zabezpieczeń. Aby uzyskać więcej informacji, zobacz Diagnozowanie problemu z filtrowaniem ruchu sieciowego maszyny wirtualnej.

Aby dowiedzieć się więcej na temat typowych ustawień platformy Azure, które są wymienione, zobacz następujące artykuły:

Zmienianie sieciowej grupy zabezpieczeń

Najczęstsze zmiany w sieciowej grupie zabezpieczeń to:

Kojarzenie lub usuwanie skojarzenia sieciowej grupy zabezpieczeń z interfejsem sieciowym lub z interfejsu sieciowego

Aby uzyskać więcej informacji na temat skojarzenia i skojarzenia sieciowej grupy zabezpieczeń, zobacz Kojarzenie lub usuwanie skojarzenia sieciowej grupy zabezpieczeń.

Kojarzenie lub usuwanie skojarzenia sieciowej grupy zabezpieczeń do lub z podsieci

W polu wyszukiwania w górnej części portalu wprowadź wartość Sieciowa grupa zabezpieczeń. Następnie wybierz pozycję Sieciowe grupy zabezpieczeń w wynikach wyszukiwania.

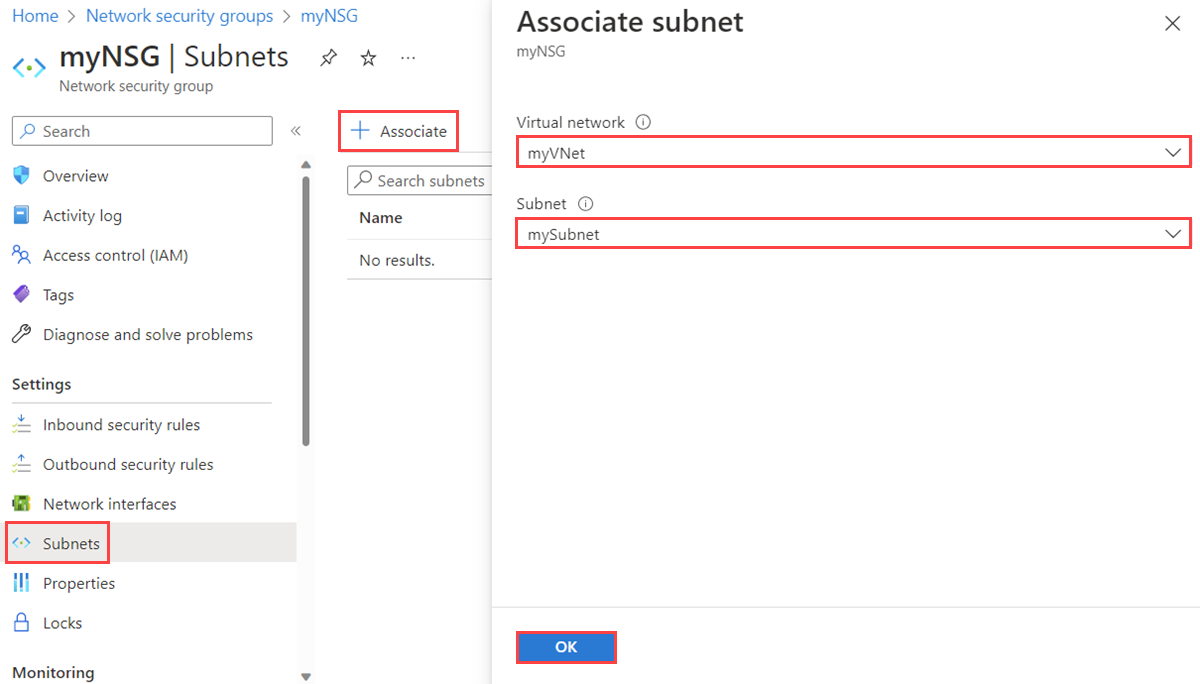

Wybierz nazwę sieciowej grupy zabezpieczeń, a następnie wybierz pozycję Podsieci.

Aby skojarzyć sieciową grupę zabezpieczeń z podsiecią, wybierz pozycję + Skojarz. Następnie wybierz sieć wirtualną i podsieć, do której chcesz skojarzyć sieciową grupę zabezpieczeń. Kliknij przycisk OK.

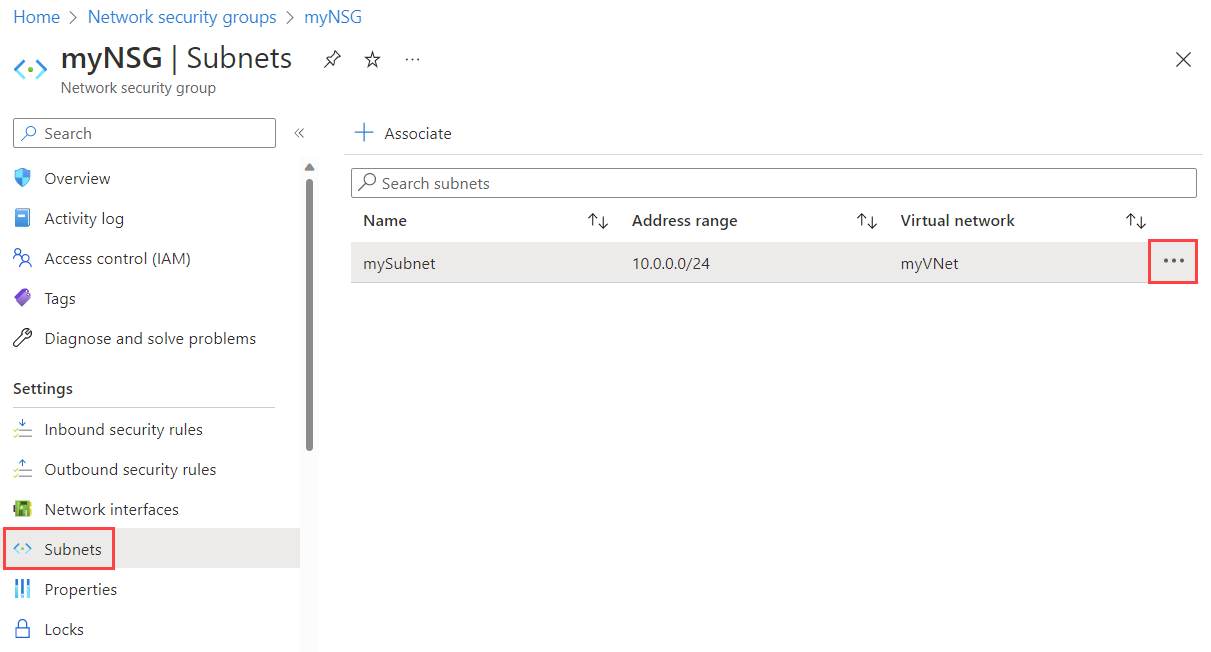

Aby usunąć skojarzenie sieciowej grupy zabezpieczeń z podsieci, wybierz trzy kropki obok podsieci, z której chcesz usunąć skojarzenie sieciowej grupy zabezpieczeń, a następnie wybierz pozycję Usuń skojarzenie. Wybierz opcję Tak.

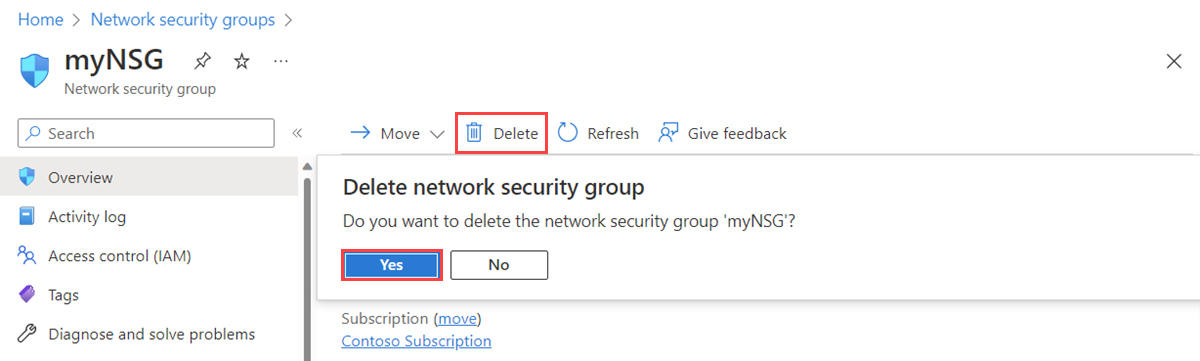

Usuwanie sieciowej grupy zabezpieczeń

Jeśli sieciowa grupa zabezpieczeń jest skojarzona z jakimikolwiek podsieciami lub interfejsami sieciowymi, nie można jej usunąć. Usuń skojarzenie sieciowej grupy zabezpieczeń ze wszystkich podsieci i interfejsów sieciowych przed podjęciem próby jego usunięcia.

W polu wyszukiwania w górnej części portalu wprowadź wartość Sieciowa grupa zabezpieczeń. Następnie wybierz pozycję Sieciowe grupy zabezpieczeń w wynikach wyszukiwania.

Wybierz sieciową grupę zabezpieczeń, którą chcesz usunąć.

Wybierz Usuń, a następnie wybierz Tak w oknie dialogowym potwierdzenia.

Praca z regułami zabezpieczeń

Grupa zabezpieczeń sieciowych (NSG) może zawierać wiele reguł zabezpieczeń. Możesz tworzyć, wyświetlać wszystkie, wyświetlać szczegóły, zmieniać i usuwać regułę zabezpieczeń.

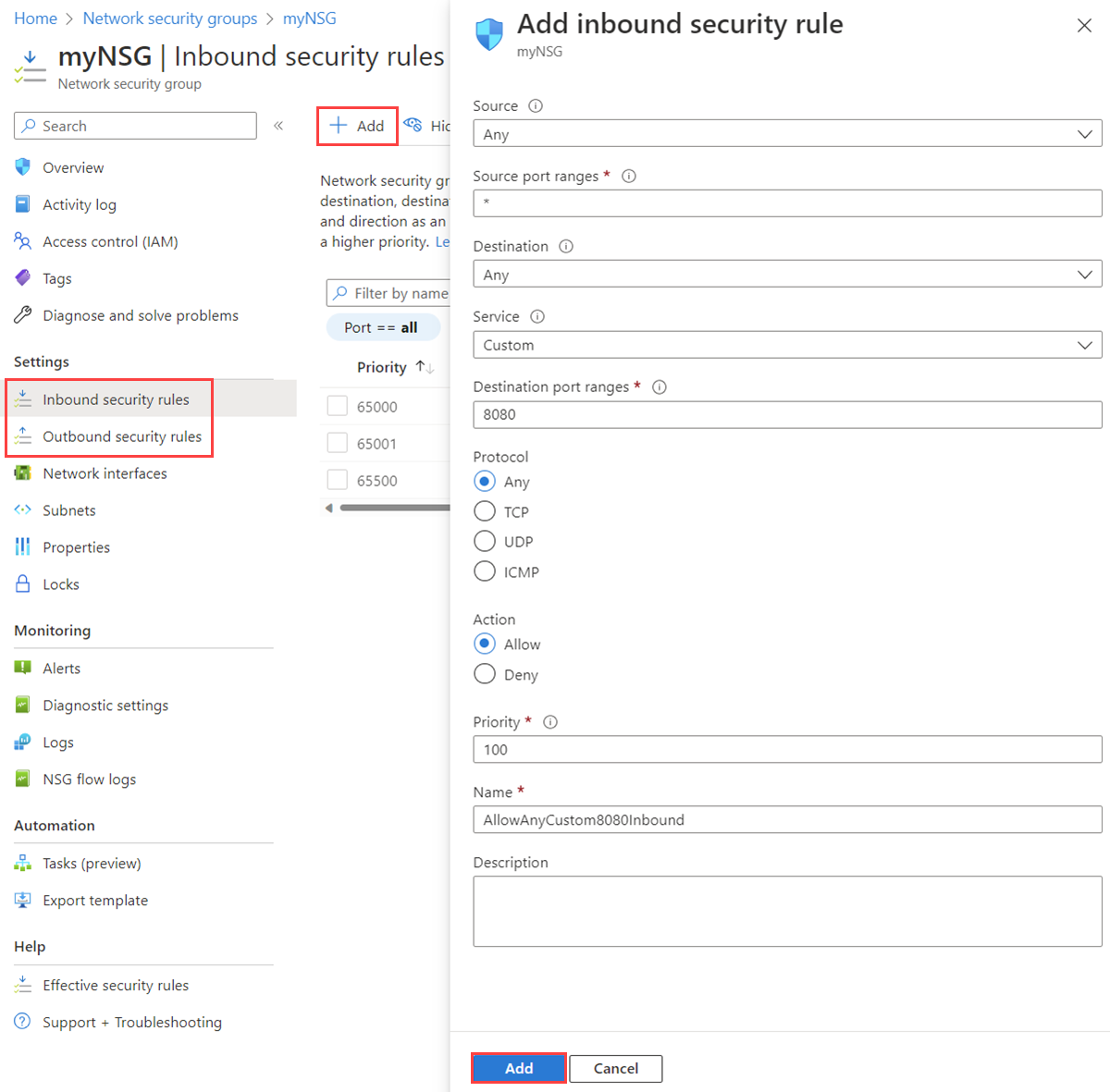

Tworzenie reguły zabezpieczeń

Platforma Azure ogranicza liczbę reguł na NSG, którą można utworzyć dla każdej lokalizacji i subskrypcji. Aby dowiedzieć się więcej, zobacz Azure subscription and service limits, quotas, and constraints (Limity, limity przydziału i ograniczenia usługi platformy Azure).

W polu wyszukiwania w górnej części portalu wprowadź wartość Sieciowa grupa zabezpieczeń. Następnie wybierz pozycję Sieciowe grupy zabezpieczeń w wynikach wyszukiwania.

Wybierz nazwę sieciowej grupy zabezpieczeń, do której chcesz dodać regułę zabezpieczeń.

Wybierz pozycję Reguły zabezpieczeń dla ruchu przychodzącego lub Reguły zabezpieczeń dla ruchu wychodzącego.

Podczas tworzenia grupy zabezpieczeń sieciowych, platforma Azure tworzy w niej kilka domyślnych reguł zabezpieczeń. Aby dowiedzieć się więcej, zobacz Domyślne reguły zabezpieczeń. Nie można usunąć domyślnych reguł zabezpieczeń, ale można je zastąpić regułami o wyższym priorytcie.

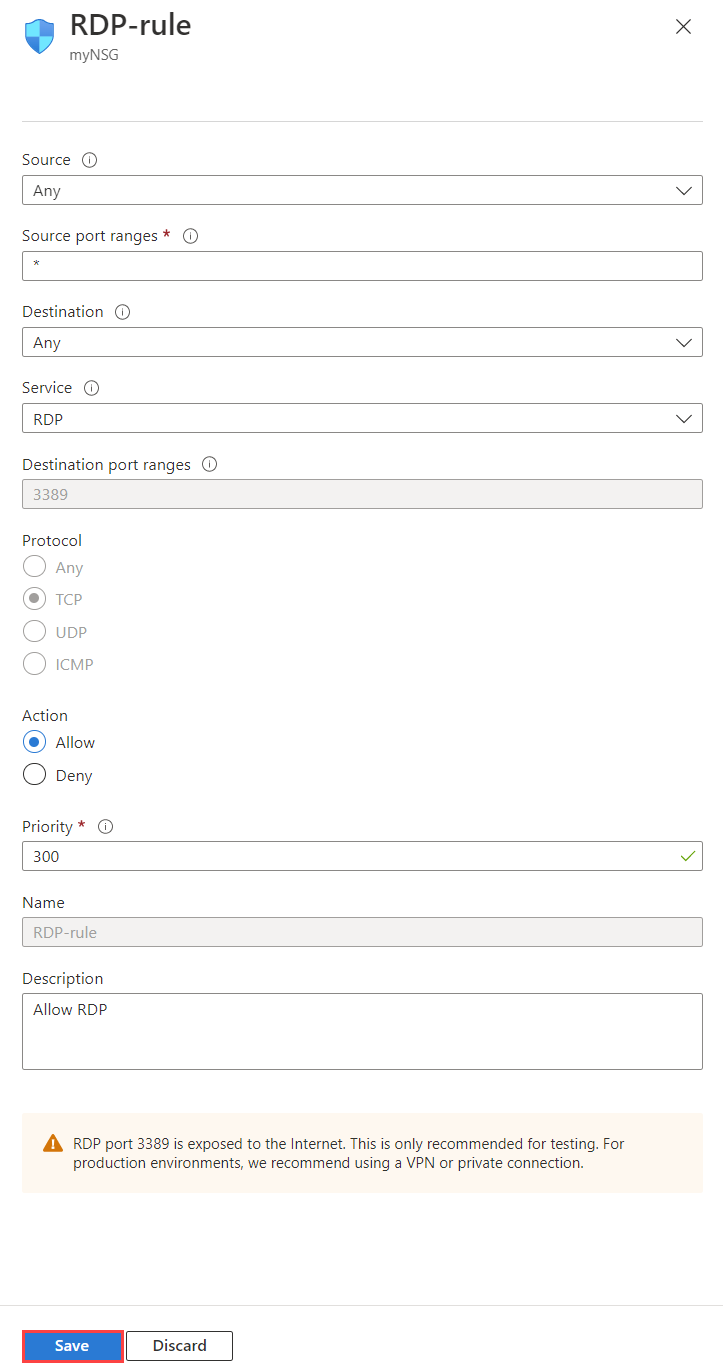

Wybierz pozycję + Dodaj. Wybierz lub dodaj wartości dla następujących ustawień, a następnie wybierz pozycję Dodaj.

Setting Value Details Source Jeden z: - Any

- Adresy IP

- Mój adres IP

- Tag usługi

- Grupa zabezpieczeń aplikacji

W przypadku wybrania pozycji Adresy IP należy również określić źródłowe adresy IP/zakresy CIDR.

Jeśli wybierzesz pozycję Tag usługi, musisz również wybrać tag usługi źródłowej.

Jeśli wybierzesz pozycję Grupa zabezpieczeń aplikacji, musisz również wybrać istniejącą grupę zabezpieczeń aplikacji. W przypadku wybrania opcji Grupa zabezpieczeń aplikacji dla opcji Źródło i Miejsce docelowe interfejsy sieciowe w obu grupach zabezpieczeń aplikacji muszą znajdować się w tej samej sieci wirtualnej. Dowiedz się, jak utworzyć grupę zabezpieczeń aplikacji.

Źródłowe adresy IP/zakresy CIDR Rozdzielana przecinkami lista adresów IP i zakresów routingu międzydomenowego bez klas (CIDR) To ustawienie jest wyświetlane w przypadku ustawienia Źródło na adresy IP. Musisz określić pojedynczą wartość lub rozdzielaną przecinkami listę wielu wartości. Przykładem wielu wartości jest

10.0.0.0/16, 192.188.1.1. Liczba wartości, które można określić, jest ograniczona. Aby uzyskać więcej informacji, zobacz Limity platformy Azure.Jeśli określony adres IP jest przypisany do maszyny wirtualnej platformy Azure, upewnij się, że określono jego prywatny adres IP, a nie publiczny adres IP. Dowiedz się więcej o zachowaniu tłumaczenia adresów IP reguł grupy zabezpieczeń sieciowej w przeglądzie.

Tag usługi źródłowej Tag usługi z listy rozwijanej To ustawienie jest wyświetlane, jeśli dla reguły zabezpieczeń zostanie ustawiona wartość Źródło na Tag usługi. Tag usługi to wstępnie zdefiniowany identyfikator kategorii adresów IP. Aby dowiedzieć się więcej o dostępnych tagach usługi i tym, co reprezentuje każdy tag, zobacz Tagi usługi. Źródłowa grupa zabezpieczeń aplikacji Istniejąca grupa zabezpieczeń aplikacji To ustawienie jest wyświetlane w przypadku ustawienia Źródło na Wartość Grupa zabezpieczeń aplikacji. Wybierz grupę zabezpieczeń aplikacji, która istnieje w tym samym regionie co interfejs sieciowy. Dowiedz się, jak utworzyć grupę zabezpieczeń aplikacji. Zakresy portów źródłowych Jeden z: - Pojedynczy port, taki jak

80 - Szereg portów, takich jak

1024-65535 - Rozdzielona przecinkami lista pojedynczych portów i/lub zakresów portów, takich jak

80, 1024-65535 - Gwiazdka (

*) zezwala na ruch na dowolnym porcie

To ustawienie określa porty, na których reguła zezwala na ruch lub odmawia go. Liczba portów, które można określić, jest ograniczona. Aby uzyskać więcej informacji, zobacz Limity platformy Azure. Destination Jeden z: - Any

- Adresy IP

- Tag usługi

- Grupa zabezpieczeń aplikacji

W przypadku wybrania pozycji Adresy IP należy również określić docelowe adresy IP/zakresy CIDR.

Jeśli wybierzesz pozycję Tag usługi, musisz również wybrać tag usługi docelowej.

Jeśli wybierzesz pozycję Grupa zabezpieczeń aplikacji, musisz również wybrać istniejącą grupę zabezpieczeń aplikacji. W przypadku wybrania opcji Grupa zabezpieczeń aplikacji dla opcji Źródło i Miejsce docelowe interfejsy sieciowe w obu grupach zabezpieczeń aplikacji muszą znajdować się w tej samej sieci wirtualnej. Dowiedz się, jak utworzyć grupę zabezpieczeń aplikacji.

Docelowe adresy IP/zakresy CIDR Rozdzielana przecinkami lista adresów IP i zakresów CIDR To ustawienie jest wyświetlane, jeśli zmienisz wartość Miejsce docelowe na Adresy IP. Można określić jeden lub wiele adresów lub zakresów, takich jak źródłowe i źródłowe adresy IP/zakresy CIDR. Liczba, którą można określić, jest ograniczona. Aby uzyskać więcej informacji, zobacz Limity platformy Azure.

Jeśli określony adres IP jest przypisany do maszyny wirtualnej platformy Azure, upewnij się, że określono jego prywatny adres IP, a nie publiczny adres IP. Dowiedz się więcej o zachowaniu tłumaczenia adresów IP reguł grupy zabezpieczeń sieciowej w przeglądzie.

Docelowy tag usługi Tag usługi z listy rozwijanej To ustawienie jest wyświetlane, jeśli dla reguły zabezpieczeń zostanie ustawiona wartość Docelowa na Tag usługi. Tag usługi to wstępnie zdefiniowany identyfikator kategorii adresów IP. Aby dowiedzieć się więcej o dostępnych tagach usługi i tym, co reprezentuje każdy tag, zobacz Tagi usługi. Docelowa grupa zabezpieczeń aplikacji Istniejąca grupa zabezpieczeń aplikacji To ustawienie zostanie wyświetlone, jeśli ustawisz wartość Docelowa na Grupę zabezpieczeń aplikacji. Wybierz grupę zabezpieczeń aplikacji, która istnieje w tym samym regionie co interfejs sieciowy. Dowiedz się, jak utworzyć grupę zabezpieczeń aplikacji. Service Protokół docelowy z listy rozwijanej To ustawienie określa docelowy protokół i zakres portów dla reguły zabezpieczeń. Możesz wybrać wstępnie zdefiniowaną usługę, np . RDP, lub wybrać pozycję Niestandardowy i podać zakres portów w zakresach portów docelowych. Zakresy portów docelowych Jeden z: - Pojedynczy port, taki jak

80 - Szereg portów, takich jak

1024-65535 - Rozdzielona przecinkami lista pojedynczych portów i/lub zakresów portów, takich jak

80, 1024-65535 - Gwiazdka (

*) zezwala na ruch na dowolnym porcie

Podobnie jak w przypadku zakresów portów źródłowych, można określić pojedyncze lub wiele portów i zakresów. Liczba, którą można określić, jest ograniczona. Aby uzyskać więcej informacji, zobacz Limity platformy Azure. Protocol Dowolny, TCP, UDP lub ICMP Regułę można ograniczyć do protokołu TCP (Transmission Control Protocol), protokołu UDP (User Datagram Protocol) lub protokołów ICMPv4 i ICMPv6 (Internet Control Message Protocol). Wartość domyślna to dla reguły, która ma być stosowana do wszystkich protokołów (Dowolny). Action Zezwalaj lub odmawiaj To ustawienie określa, czy ta reguła zezwala na dostęp do podanej konfiguracji źródłowej i docelowej lub odmawia dostępu. Priority Wartość z zakresu od 100 do 4096, która jest unikalna w kontekście wszystkich reguł zabezpieczeń w grupie zabezpieczeń sieci (NSG). Platforma Azure przetwarza reguły zabezpieczeń w kolejności priorytetów. Im niższa liczba, tym wyższy priorytet. Zalecamy pozostawienie luki między liczbami priorytetowymi podczas tworzenia reguł, takich jak 100, 200 i 300. Pozostawienie luk ułatwia dodawanie reguł w przyszłości, dzięki czemu można nadać im wyższy lub niższy priorytet niż istniejące reguły. Name Unikatowa nazwa reguły w sieciowej grupie zabezpieczeń Nazwa może mieć maksymalnie 80 znaków. Musi zaczynać się literą lub cyfrą i musi kończyć się literą, cyfrą lub podkreśleniami. Nazwa może zawierać tylko litery, cyfry, podkreślenia, kropki lub łączniki. Description Opis tekstu Opcjonalnie można określić opis tekstowy reguły zabezpieczeń. Opis nie może być dłuższy niż 140 znaków.

Zduplikowane reguły zabezpieczeń

Aby zduplikować istniejące reguły zabezpieczeń, możesz wyeksportować kod JSON istniejącej sieciowej grupy zabezpieczeń (NSG), wyodrębnić element securityRules, i dołączyć go do szablonu ARM.

W polu wyszukiwania w górnej części portalu wprowadź wartość Sieciowa grupa zabezpieczeń. Następnie wybierz pozycję Sieciowe grupy zabezpieczeń w wynikach wyszukiwania.

Wybierz nazwę grupy zabezpieczeń sieci, dla której chcesz zduplikować reguły.

Na stronie Przegląd grupy zabezpieczeń sieci (NSG) rozwiń sekcję Podstawy i wybierz link Widok JSON na skrajnej prawej stronie.

W części panelu JSON zasobu znajdź

"properties". W pliku"properties"znajdź"securityRules". Skopiuj pełny obiekt reguły zabezpieczeń lub reguł, które chcesz zduplikować.W polu wyszukiwania w górnej części portalu wprowadź Wdróż szablon niestandardowy i wybierz go w wynikach wyszukiwania.

Na stronie Wdrożenie niestandardowe wybierz pozycję Skompiluj własny szablon w edytorze.

Na stronie Edytowanie szablonu określ istniejącą grupę zabezpieczeń sieciowych, do której chcesz zduplikować reguły, wskazując jej nazwę i lokalizację. W ramach

"properties"—>"securityRules"grupy zabezpieczeń sieci wklej skopiowany obiekt lub obiekty reguły zabezpieczeń.Wybierz Zapisz. Wybierz odpowiednią subskrypcję, grupę zasobów i region, a następnie wybierz pozycję Przejrzyj i utwórz.

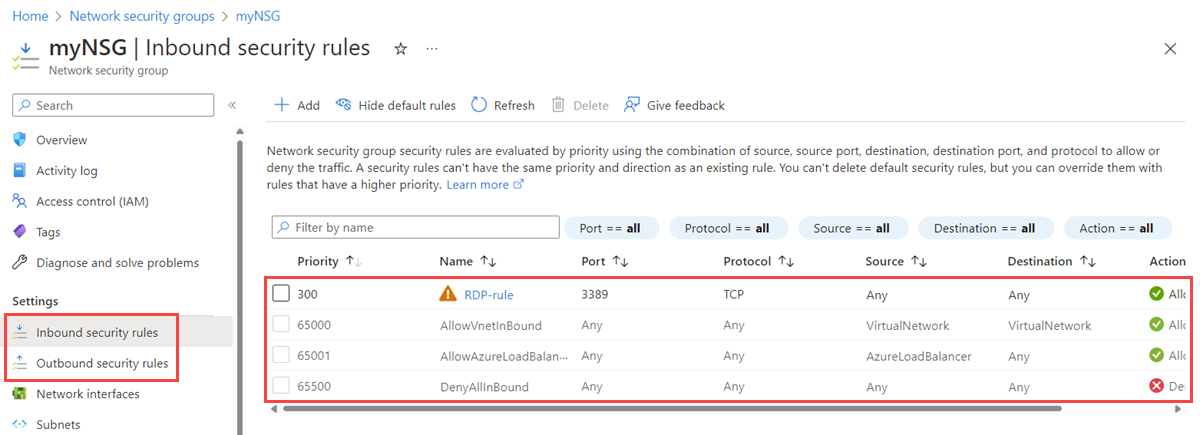

Wyświetlanie wszystkich reguł zabezpieczeń

Grupa zabezpieczeń sieciowych (NSG) może zawierać wiele reguł zabezpieczeń. Aby dowiedzieć się więcej na temat listy informacji podczas wyświetlania reguł, zobacz Reguły zabezpieczeń.

W polu wyszukiwania w górnej części portalu wprowadź wartość Sieciowa grupa zabezpieczeń. Następnie wybierz pozycję Sieciowe grupy zabezpieczeń w wynikach wyszukiwania.

Wybierz nazwę sieciowej grupy zabezpieczeń, dla której chcesz wyświetlić reguły.

Wybierz pozycję Reguły zabezpieczeń dla ruchu przychodzącego lub Reguły zabezpieczeń dla ruchu wychodzącego.

Lista zawiera wszystkie utworzone reguły i domyślne reguły zabezpieczeń sieciowej grupy zabezpieczeń.

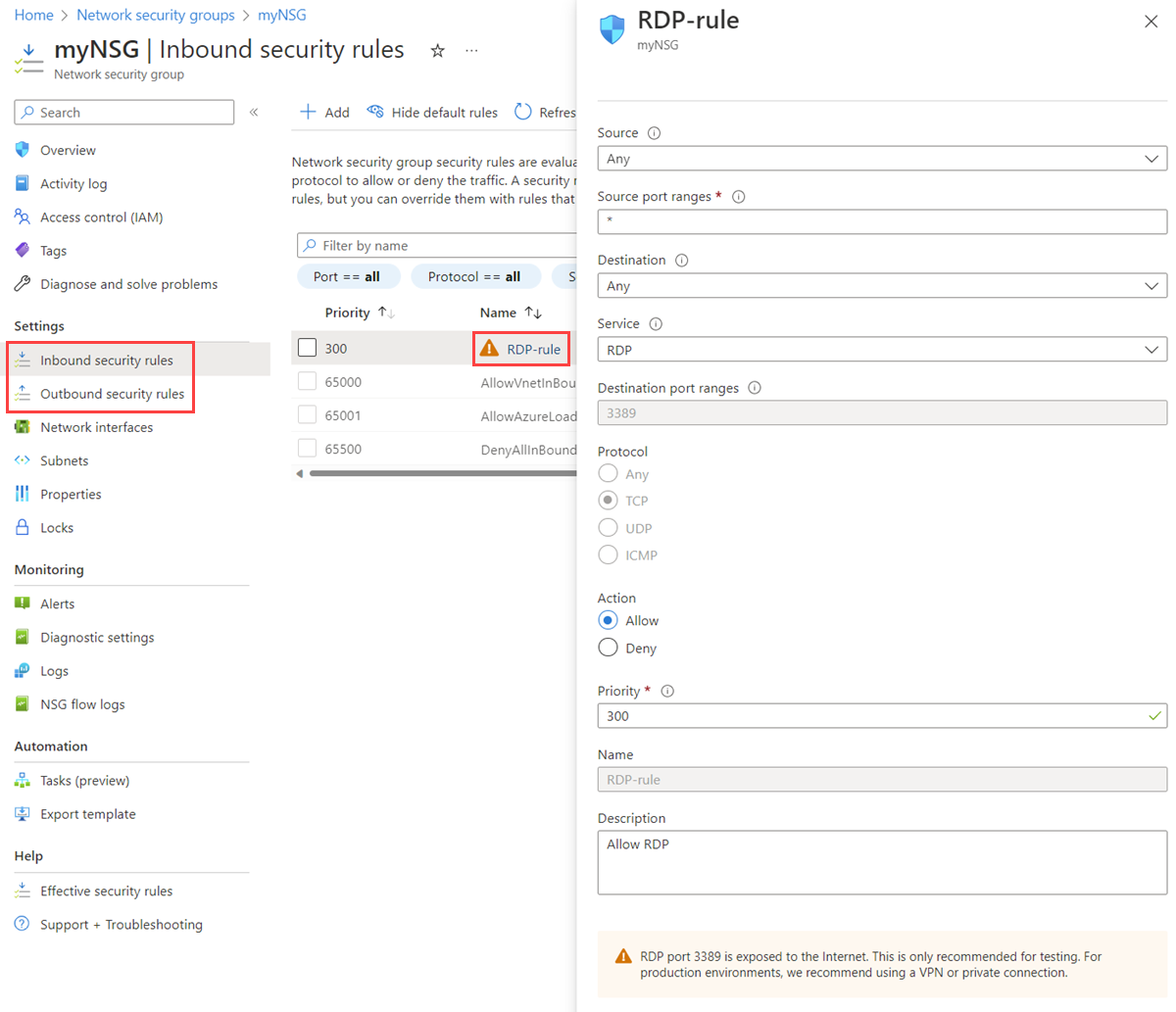

Wyświetlanie szczegółów reguły zabezpieczeń

W polu wyszukiwania w górnej części portalu wprowadź wartość Sieciowa grupa zabezpieczeń. Następnie wybierz pozycję Sieciowe grupy zabezpieczeń w wynikach wyszukiwania.

Wybierz nazwę sieciowej grupy zabezpieczeń, dla której chcesz wyświetlić reguły.

Wybierz pozycję Reguły zabezpieczeń dla ruchu przychodzącego lub Reguły zabezpieczeń dla ruchu wychodzącego.

Wybierz regułę, dla której chcesz wyświetlić szczegóły. Aby uzyskać wyjaśnienie wszystkich ustawień, zobacz Ustawienia reguły zabezpieczeń.

Note

Ta procedura dotyczy tylko niestandardowej reguły zabezpieczeń. Nie działa, jeśli wybierzesz domyślną regułę zabezpieczeń.

Zmienianie reguły zabezpieczeń

W polu wyszukiwania w górnej części portalu wprowadź wartość Sieciowa grupa zabezpieczeń. Następnie wybierz pozycję Sieciowe grupy zabezpieczeń w wynikach wyszukiwania.

Wybierz nazwę sieciowej grupy zabezpieczeń, dla której chcesz wyświetlić reguły.

Wybierz pozycję Reguły zabezpieczeń dla ruchu przychodzącego lub Reguły zabezpieczeń dla ruchu wychodzącego.

Wybierz regułę, którą chcesz zmienić.

Zmień ustawienia reguły zgodnie z potrzebami, a następnie wybierz pozycję Zapisz. Aby uzyskać wyjaśnienie wszystkich ustawień, zobacz Ustawienia reguły zabezpieczeń.

Note

Ta procedura dotyczy tylko niestandardowej reguły zabezpieczeń. Nie można zmienić domyślnej reguły zabezpieczeń.

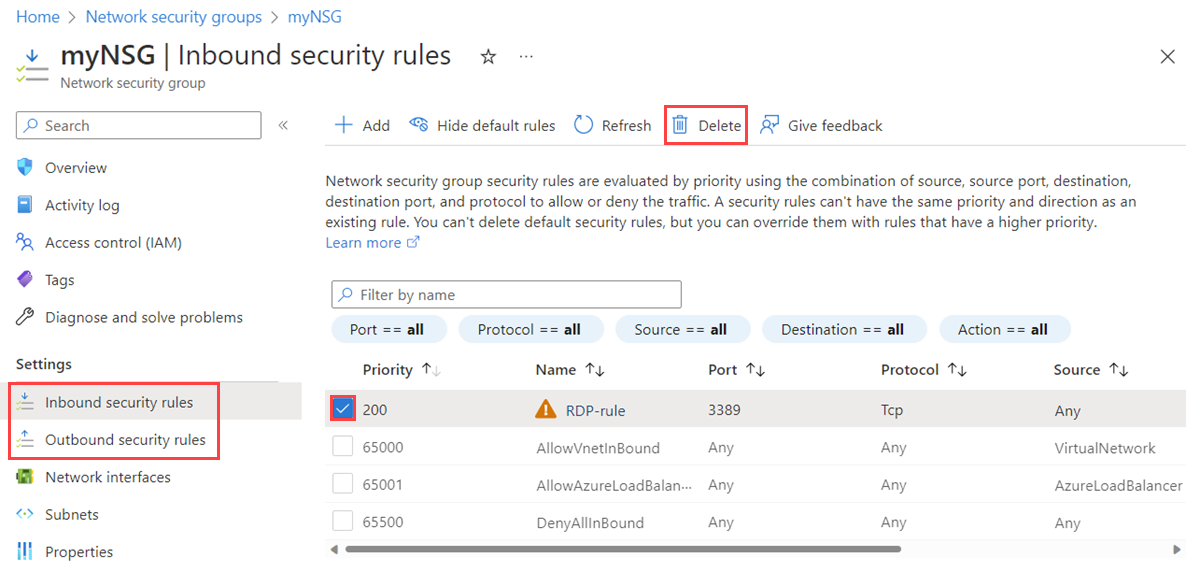

Usuwanie reguły zabezpieczeń

W polu wyszukiwania w górnej części portalu wprowadź wartość Sieciowa grupa zabezpieczeń. Następnie wybierz pozycję Sieciowe grupy zabezpieczeń w wynikach wyszukiwania.

Wybierz nazwę sieciowej grupy zabezpieczeń, dla której chcesz wyświetlić reguły.

Wybierz pozycję Reguły zabezpieczeń dla ruchu przychodzącego lub Reguły zabezpieczeń dla ruchu wychodzącego.

Wybierz regułę, którą chcesz usunąć. Możesz wybrać więcej niż jedną regułę do usunięcia jednocześnie.

Wybierz pozycję Usuń, a następnie wybierz pozycję Tak.

Note

Ta procedura dotyczy tylko niestandardowej reguły zabezpieczeń. Nie możesz usunąć domyślnej reguły zabezpieczeń.

Praca z grupami zabezpieczeń aplikacji

Grupa zabezpieczeń aplikacji zawiera zero lub więcej interfejsów sieciowych. Aby dowiedzieć się więcej, zobacz Grupy zabezpieczeń aplikacji. Wszystkie interfejsy sieciowe w grupie zabezpieczeń aplikacji muszą istnieć w tej samej sieci wirtualnej. Aby dowiedzieć się, jak dodać interfejs sieciowy do grupy zabezpieczeń aplikacji, zobacz Dodawanie interfejsu sieciowego do grupy zabezpieczeń aplikacji.

Tworzenie grupy zabezpieczeń aplikacji

W polu wyszukiwania w górnej części portalu wprowadź ciąg Grupa zabezpieczeń aplikacji. Następnie wybierz pozycję Grupy zabezpieczeń aplikacji w wynikach wyszukiwania.

Wybierz + Utwórz.

Na stronie Tworzenie grupy zabezpieczeń aplikacji na karcie Podstawy wprowadź lub wybierz następujące wartości:

Setting Action Szczegóły projektu Subscription Wybierz subskrypcję platformy Azure. Grupa zasobów Wybierz istniejącą grupę zasobów lub utwórz nową, wybierając pozycję Utwórz nową. W tym przykładzie użyto myResourceGroupgrupy zasobów.Szczegóły wystąpienia Name Wprowadź nazwę nowej grupy zabezpieczeń aplikacji. W tym przykładzie użyto nazwy myASG.Region Wybierz żądany region, w którym chcesz utworzyć grupę zabezpieczeń aplikacji. Wybierz pozycję Przejrzyj i utwórz.

Po wyświetleniu komunikatu Weryfikacja przekazana wybierz pozycję Utwórz.

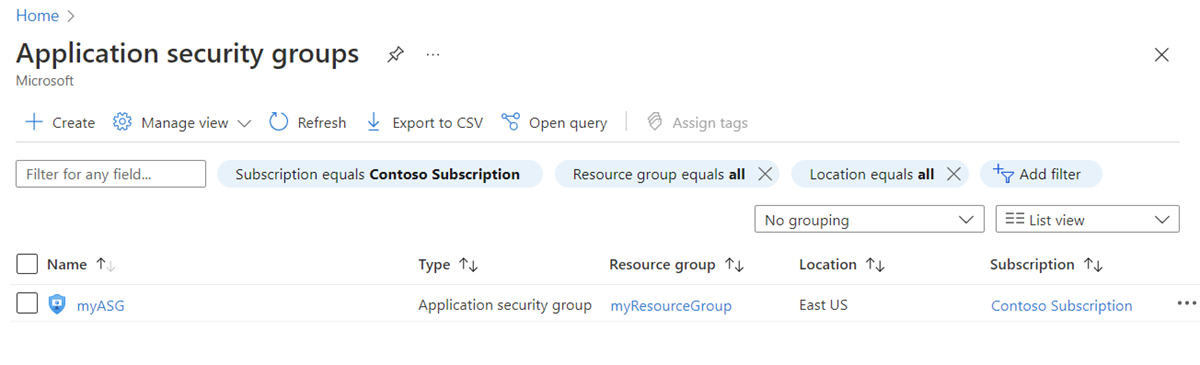

Wyświetlanie wszystkich grup zabezpieczeń aplikacji

W polu wyszukiwania w górnej części portalu wprowadź ciąg Grupa zabezpieczeń aplikacji. Następnie wybierz pozycję Grupy zabezpieczeń aplikacji w wynikach wyszukiwania. W witrynie Azure Portal zostanie wyświetlona lista grup zabezpieczeń aplikacji.

Wyświetlanie szczegółów określonej grupy zabezpieczeń aplikacji

W polu wyszukiwania w górnej części portalu wprowadź ciąg Grupa zabezpieczeń aplikacji. Następnie wybierz pozycję Grupy zabezpieczeń aplikacji w wynikach wyszukiwania.

Wybierz grupę zabezpieczeń aplikacji, dla której chcesz wyświetlić szczegóły.

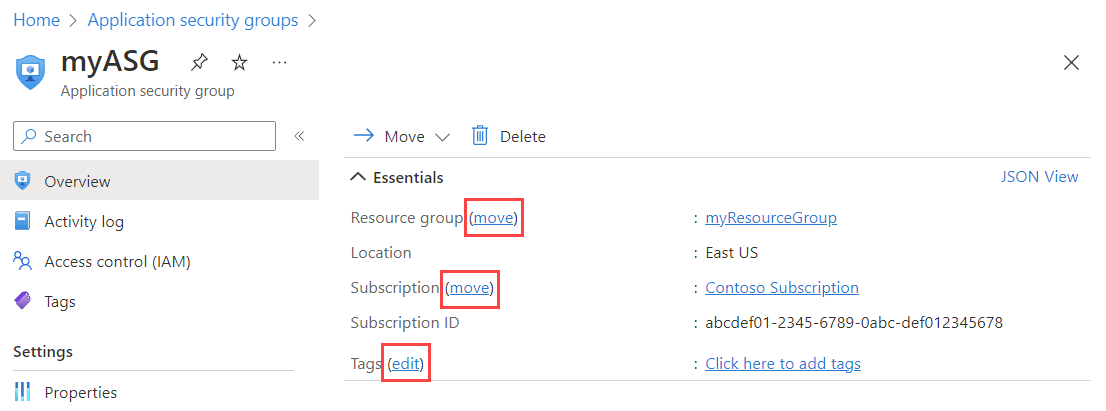

Zmienianie grupy zabezpieczeń aplikacji

W polu wyszukiwania w górnej części portalu wprowadź ciąg Grupa zabezpieczeń aplikacji. Następnie wybierz pozycję Grupy zabezpieczeń aplikacji w wynikach wyszukiwania.

Wybierz grupę zabezpieczeń aplikacji, którą chcesz zmienić:

Wybierz pozycję Przenieś obok pozycji Grupa zasobów lub Subskrypcja , aby odpowiednio zmienić grupę zasobów lub subskrypcję.

Wybierz pozycję Edytuj obok pozycji Tagi , aby dodać lub usunąć tagi. Aby dowiedzieć się więcej, zobacz Organizowanie zasobów platformy Azure i hierarchii zarządzania przy użyciu tagów.

Note

Nie można zmienić lokalizacji grupy zabezpieczeń aplikacji.

Przejdź do sekcji Kontrola dostępu (IAM), aby przypisać lub usunąć uprawnienia do grupy zabezpieczeń aplikacji.

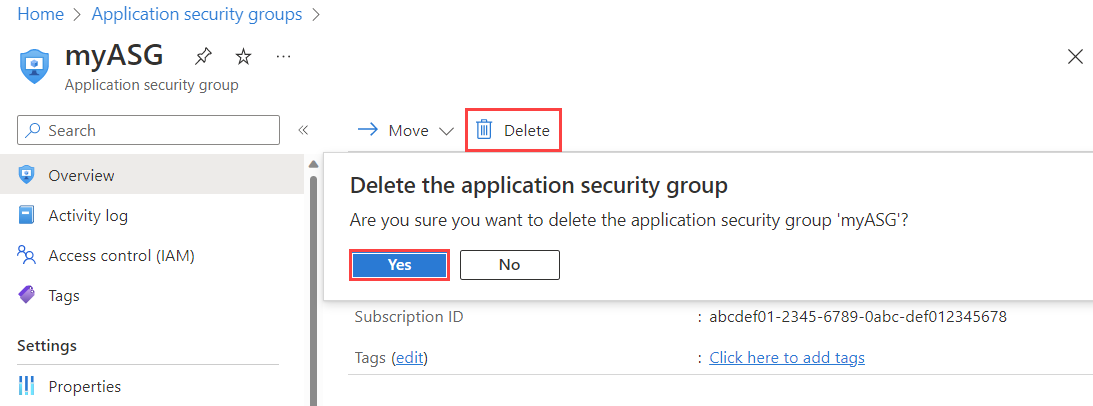

Usuwanie grupy zabezpieczeń aplikacji

Nie można usunąć grupy zabezpieczeń aplikacji, jeśli zawiera ona jakiekolwiek interfejsy sieciowe. Aby usunąć wszystkie interfejsy sieciowe z grupy zabezpieczeń aplikacji, zmień ustawienia interfejsu sieciowego lub usuń interfejsy sieciowe. Aby dowiedzieć się więcej, zobacz Dodawanie lub usuwanie z grup zabezpieczeń aplikacji lub Usuwanie interfejsu sieciowego.

W polu wyszukiwania w górnej części portalu wprowadź ciąg Grupa zabezpieczeń aplikacji. Następnie wybierz pozycję Grupy zabezpieczeń aplikacji w wynikach wyszukiwania.

Wybierz grupę zabezpieczeń aplikacji, którą chcesz usunąć.

Wybierz pozycję Usuń, a następnie wybierz pozycję Tak , aby usunąć grupę zabezpieczeń aplikacji.

Permissions

Aby zarządzać sieciowymi grupami zabezpieczeń, regułami zabezpieczeń i grupami zabezpieczeń aplikacji, twoje konto musi być przypisane do roli Współautor sieci. Możesz również użyć roli niestandardowej z przypisanymi odpowiednimi uprawnieniami, jak pokazano w poniższych tabelach.

Note

Pełna lista tagów usług może nie być widoczna, jeśli rola Współautor sieci została przypisana na poziomie grupy zasobów. Aby wyświetlić pełną listę, zamiast tego możesz przypisać tę rolę w zakresie subskrypcji. Jeśli możesz zezwolić tylko na rolę Kontrybutora sieci dla grupy zasobów, możesz również utworzyć niestandardową rolę dla uprawnień Microsoft.Network/locations/serviceTags/read i Microsoft.Network/locations/serviceTagDetails/read. Przypisz je w zakresie subskrypcji wraz z rolą Współautor sieci w zakresie grupy zasobów.

Sieciowa grupa zabezpieczeń

| Action | Name |

|---|---|

Microsoft.Network/networkSecurityGroups/read |

Uzyskaj sieciową grupę zabezpieczeń. |

Microsoft.Network/networkSecurityGroups/write |

Utwórz lub zaktualizuj sieciową grupę zabezpieczeń. |

Microsoft.Network/networkSecurityGroups/delete |

Usuń sieciową grupę zabezpieczeń. |

Microsoft.Network/networkSecurityGroups/join/action |

Skojarz sieciową grupę zabezpieczeń z podsiecią lub interfejsem sieciowym. |

Note

Aby wykonywać write operacje na sieciowej grupie zabezpieczeń, konto subskrypcji musi mieć co najmniej read uprawnienia dla grupy zasobów wraz z uprawnieniami Microsoft.Network/networkSecurityGroups/write .

Reguła sieciowej grupy zabezpieczeń

| Action | Name |

|---|---|

Microsoft.Network/networkSecurityGroups/securityRules/read |

Uzyskaj regułę. |

Microsoft.Network/networkSecurityGroups/securityRules/write |

Utwórz lub zaktualizuj regułę. |

Microsoft.Network/networkSecurityGroups/securityRules/delete |

Usuń regułę. |

Grupa zabezpieczeń aplikacji

| Action | Name |

|---|---|

Microsoft.Network/applicationSecurityGroups/joinIpConfiguration/action |

Dołącz konfigurację adresu IP do grupy zabezpieczeń aplikacji. |

Microsoft.Network/applicationSecurityGroups/joinNetworkSecurityRule/action |

Dołącz regułę zabezpieczeń do grupy zabezpieczeń aplikacji. |

Microsoft.Network/applicationSecurityGroups/read |

Pobierz grupę zabezpieczeń aplikacji. |

Microsoft.Network/applicationSecurityGroups/write |

Utwórz lub zaktualizuj grupę zabezpieczeń aplikacji. |

Microsoft.Network/applicationSecurityGroups/delete |

Usuń grupę zabezpieczeń aplikacji. |

Treści powiązane

Dodaj lub usuń interfejs sieciowy do lub z grupy zabezpieczeń aplikacji.

Tworzenie i przypisywanie definicji usługi Azure Policy dla sieci wirtualnych.