Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

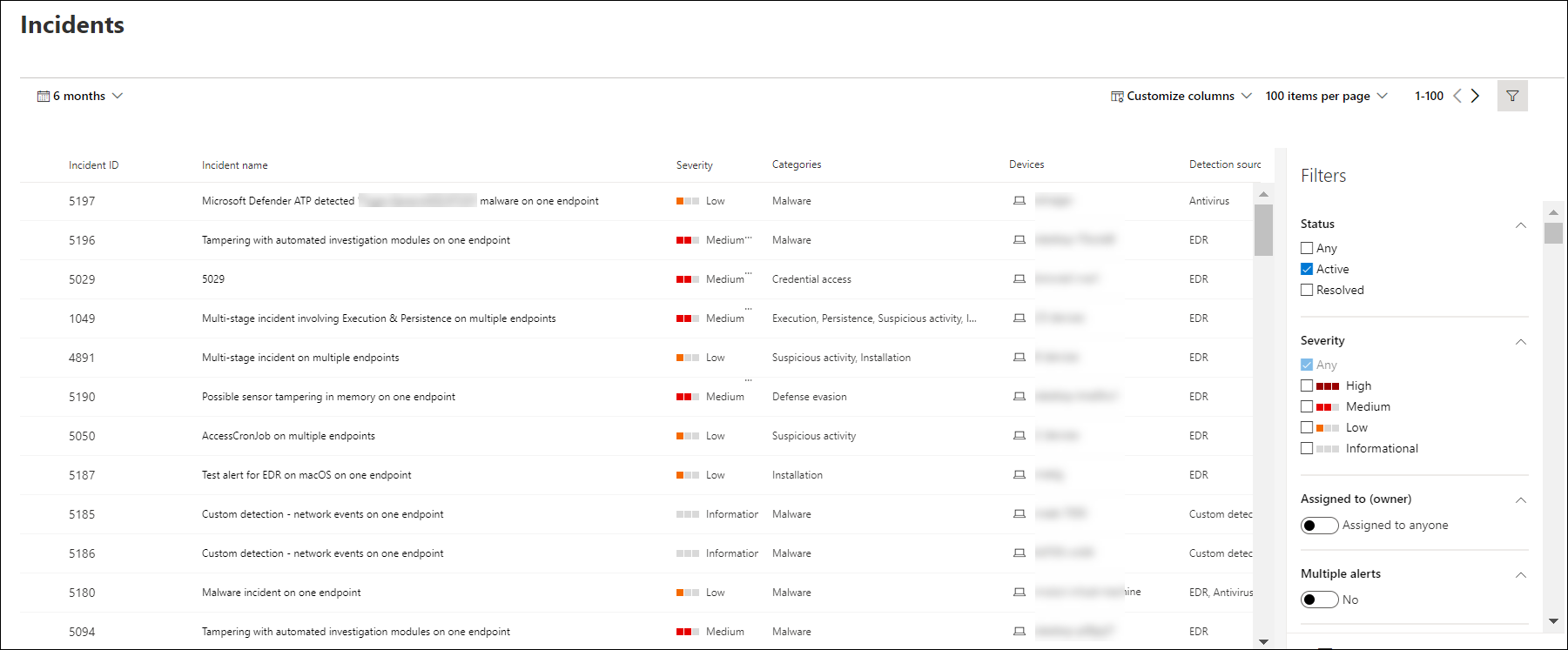

Kolejka Zdarzenia zawiera kolekcję zdarzeń, które zostały oflagowane z urządzeń w sieci. Ułatwia ona sortowanie zdarzeń w celu określenia priorytetów i utworzenia świadomej decyzji dotyczącej reagowania na cyberbezpieczeństwo.

Domyślnie kolejka wyświetla zdarzenia widoczne w ciągu ostatnich sześciu miesięcy, a ostatnie zdarzenie jest wyświetlane na górze listy, co pomaga najpierw zobaczyć najnowsze zdarzenia.

Istnieje kilka opcji, które można wybrać, aby dostosować widok kolejki zdarzeń.

Na górnym pasku nawigacyjnym można:

- Dostosowywanie kolumn w celu dodawania lub usuwania kolumn

- Modyfikowanie liczby elementów do wyświetlenia na stronie

- Wybierz elementy do wyświetlenia na stronie

- Wsadowe wybieranie zdarzeń do przypisania

- Nawigowanie między stronami

- Stosowanie filtrów

- Dostosowywanie i stosowanie zakresów dat

Porada

Defender Boxed, seria kart prezentujących sukcesy w zakresie bezpieczeństwa, ulepszenia i działania reagowania organizacji w ciągu ostatnich sześciu miesięcy/roku, jest wyświetlana przez ograniczony czas w styczniu i lipcu każdego roku. Dowiedz się, jak udostępniać najważniejsze elementy usługi Defender Boxed .

Sortowanie i filtrowanie kolejki zdarzeń

Możesz zastosować następujące filtry, aby ograniczyć listę zdarzeń i uzyskać bardziej skoncentrowany widok.

Waga

| Ważność zdarzenia | Opis |

|---|---|

| Wysoki (czerwony) |

Zagrożenia często związane z zaawansowanymi trwałymi zagrożeniami (APT). Te zdarzenia wskazują na wysokie ryzyko ze względu na ważność szkód, jakie mogą wyrządzić urządzeniom. |

| Średni (pomarańczowy) |

Zagrożenia rzadko obserwowane w organizacji, takie jak nietypowa zmiana rejestru, wykonywanie podejrzanych plików i obserwowane zachowania typowe dla etapów ataku. |

| Niski (żółty) |

Zagrożenia związane z powszechnym złośliwym oprogramowaniem i narzędziami hack-tools, które niekoniecznie wskazują na zaawansowane zagrożenie skierowane do organizacji. |

|

Informacje (szare) |

Zdarzenia informacyjne mogą nie być uważane za szkodliwe dla sieci, ale mogą być dobre do śledzenia. |

Przypisane do

Możesz wybrać filtrowanie listy, wybierając pozycję przypisaną do dowolnej osoby lub przypisanej do Ciebie.

Kategoria

Zdarzenia są kategoryzowane na podstawie opisu etapu, w którym znajduje się łańcuch zabijania cyberbezpieczeństwa. Ten widok pomaga analitykowi zagrożeń określić priorytet, pilność i odpowiednią strategię reagowania na wdrożenie na podstawie kontekstu.

Stan

Możesz ograniczyć listę zdarzeń wyświetlanych na podstawie ich stanu, aby zobaczyć, które z nich są aktywne lub rozwiązane.

Poufność danych

Użyj tego filtru, aby wyświetlić zdarzenia zawierające etykiety poufności.

Nazewnictwo zdarzeń

Aby szybko zrozumieć zakres zdarzenia, nazwy zdarzeń są generowane automatycznie na podstawie atrybutów alertów, takich jak liczba punktów końcowych, których dotyczy problem, których dotyczy problem, źródła wykrywania lub kategorie.

Na przykład: Zdarzenie wieloetapowe w wielu punktach końcowych zgłaszanych przez wiele źródeł.

Uwaga

Zdarzenia, które istniały przed wprowadzeniem automatycznego nazewnictwa zdarzeń, zachowują oryginalną nazwę.