Konfigurowanie zasad bezpiecznych łączy w Ochrona usługi Office 365 w usłudze Microsoft Defender

Porada

Czy wiesz, że możesz bezpłatnie wypróbować funkcje w Microsoft Defender XDR Office 365 planie 2? Użyj 90-dniowej wersji próbnej Ochrona usługi Office 365 w usłudze Defender w centrum wersji próbnej portalu Microsoft Defender. Dowiedz się, kto może zarejestrować się i zapoznać się z warunkami wersji próbnej w witrynie Try Ochrona usługi Office 365 w usłudze Microsoft Defender.

Ważna

Ten artykuł jest przeznaczony dla klientów biznesowych, którzy mają Ochrona usługi Office 365 w usłudze Microsoft Defender. Jeśli jesteś użytkownikiem domowym, który szuka informacji o bezpiecznych linkach w programie Outlook, zobacz Zaawansowane zabezpieczenia Outlook.com.

W organizacjach z Ochrona usługi Office 365 w usłudze Microsoft Defender usługa Safe Links udostępnia skanowanie adresów URL linków w komunikatach, usłudze Microsoft Teams i obsługiwanych aplikacjach Office 365. Aby uzyskać więcej informacji, zobacz Bezpieczne linki w Ochrona usługi Office 365 w usłudze Microsoft Defender.

Chociaż nie ma domyślnych zasad bezpiecznych łączy, wstępnie ustawione zasady zabezpieczeń wbudowanej ochrony domyślnie zapewniają ochronę bezpiecznych łączy wszystkim adresatom. Nie ma to wpływu na adresatów określonych w standardowych lub ścisłych zasadach zabezpieczeń wstępnie ustawionych ani w niestandardowych zasadach bezpiecznych łączy. Aby uzyskać więcej informacji, zobacz Preset security policies in EOP and Ochrona usługi Office 365 w usłudze Microsoft Defender (Ustawienia wstępne zasad zabezpieczeń w usłudze EOP i Ochrona usługi Office 365 w usłudze Microsoft Defender).

Aby uzyskać większy stopień szczegółowości, można również użyć procedur w tym artykule, aby utworzyć zasady bezpiecznych łączy, które mają zastosowanie do określonych użytkowników, grup lub domen.

Zasady bezpiecznych łączy można skonfigurować w portalu Microsoft Defender lub w programie Exchange Online programu PowerShell.

Co należy wiedzieć przed rozpoczęciem?

Otwórz portal Microsoft Defender pod adresem https://security.microsoft.com. Aby przejść bezpośrednio do strony Bezpieczne linki , użyj polecenia https://security.microsoft.com/safelinksv2.

Aby nawiązać połączenie z programem Exchange Online programu PowerShell, zobacz Łączenie z programem PowerShell Exchange Online.

Aby można było wykonać procedury opisane w tym artykule, musisz mieć przypisane uprawnienia. Masz następujące możliwości:

Microsoft Defender XDR ujednolicona kontrola dostępu oparta na rolach (RBAC) (jeśli Email & współpracy>Ochrona usługi Office 365 w usłudze Defender uprawnienia to

Aktywne. Dotyczy tylko portalu usługi Defender, a nie programu PowerShell): autoryzacja i ustawienia/Ustawienia zabezpieczeń/Podstawowe ustawienia zabezpieczeń (zarządzanie) lub Autoryzacja i ustawienia/Ustawienia zabezpieczeń/Podstawowe ustawienia zabezpieczeń (odczyt).

Aktywne. Dotyczy tylko portalu usługi Defender, a nie programu PowerShell): autoryzacja i ustawienia/Ustawienia zabezpieczeń/Podstawowe ustawienia zabezpieczeń (zarządzanie) lub Autoryzacja i ustawienia/Ustawienia zabezpieczeń/Podstawowe ustawienia zabezpieczeń (odczyt).Email & uprawnienia do współpracy w portalu Microsoft Defender i uprawnienia Exchange Online:

- Tworzenie, modyfikowanie i usuwanie zasad: członkostwo w grupach ról Zarządzanie organizacją lub Administrator zabezpieczeń w Email & współpracy RBAC i członkostwo w grupie ról Zarządzanie organizacją w Exchange Online RBAC.

-

Dostęp tylko do odczytu do zasad: Członkostwo w jednej z następujących grup ról:

- Global Reader lub Security Reader w Email & współpracy RBAC.

- Zarządzanie organizacją tylko do wyświetlania w Exchange Online RBAC.

uprawnienia Microsoft Entra: członkostwo w rolach administratora* globalnego, administratora zabezpieczeń, czytelnika globalnego lub czytelnika zabezpieczeń zapewnia użytkownikom wymagane uprawnienia i uprawnienia do innych funkcji w usłudze Microsoft 365.

Ważna

* Firma Microsoft zaleca używanie ról z najmniejszą liczbą uprawnień. Korzystanie z kont o niższych uprawnieniach pomaga zwiększyć bezpieczeństwo organizacji. Administrator globalny to rola o wysokim poziomie uprawnień, która powinna być ograniczona do scenariuszy awaryjnych, gdy nie można użyć istniejącej roli.

Aby zapoznać się z naszymi zalecanymi ustawieniami zasad bezpiecznych linków, zobacz Ustawienia zasad bezpiecznych linków.

Porada

Wyjątki od wbudowanej ochrony bezpiecznych łączy lub ustawień w niestandardowych zasadach bezpiecznych łączy są ignorowane, jeśli adresat jest również uwzględniony w standardowych lub ścisłych zasadach zabezpieczeń wstępnie ustawionych. Aby uzyskać więcej informacji, zobacz Kolejność i pierwszeństwo ochrony poczty e-mail.

Zaczekaj do 6 godzin na zastosowanie nowych lub zaktualizowanych zasad.

Aby uzyskać więcej informacji na temat wymagań licencyjnych, zobacz Postanowienia licencyjne.

Tworzenie zasad bezpiecznych łączy za pomocą portalu Microsoft Defender

W portalu Microsoft Defender pod adresem https://security.microsoft.comprzejdź do Email & Zasady współpracy>& Zasady>zasad> zagrożeń— bezpieczne linki w sekcji Zasady. Aby przejść bezpośrednio do strony Bezpieczne linki , użyj polecenia https://security.microsoft.com/safelinksv2.

Na stronie Bezpieczne linki wybierz pozycję

Utwórz , aby uruchomić nowy kreator zasad bezpiecznych łączy.

Utwórz , aby uruchomić nowy kreator zasad bezpiecznych łączy.Na stronie Nazwa zasad skonfiguruj następujące ustawienia:

- Nazwa: wprowadź unikatową, opisową nazwę zasad.

- Opis: wprowadź opcjonalny opis zasad.

Po zakończeniu na stronie Nazwa zasad wybierz pozycję Dalej.

Na stronie Użytkownicy i domeny zidentyfikuj wewnętrznych adresatów, których dotyczą zasady (warunki adresatów):

- Użytkownicy: określone skrzynki pocztowe, użytkownicy poczty lub kontakty poczty e-mail.

-

Grupy:

- Członkowie określonych grup dystrybucyjnych (w tym grupy zabezpieczeń bez obsługi poczty e-mail w grupach dystrybucyjnych) lub grupy zabezpieczeń z obsługą poczty (dynamiczne grupy dystrybucyjne nie są obsługiwane).

- Określona Grupy Microsoft 365.

- Domeny: Wszyscy adresaci w organizacji z podstawowym adresem e-mail w określonej akceptowanej domenie.

Kliknij odpowiednie pole, zacznij wpisywać wartość i wybierz żądaną wartość z wyników. Powtórz ten proces tyle razy, ile jest to konieczne. Aby usunąć istniejącą wartość, wybierz obok

wartości.

wartości.W przypadku użytkowników lub grup można użyć większości identyfikatorów (nazwa, nazwa wyświetlana, alias, adres e-mail, nazwa konta itp.), ale w wynikach jest wyświetlana odpowiednia nazwa wyświetlana. W przypadku użytkowników wprowadź gwiazdkę (*), aby wyświetlić wszystkie dostępne wartości.

Warunek można użyć tylko raz, ale warunek może zawierać wiele wartości:

Wiele wartościtego samego warunku używa logiki OR (na przykład <adresat1> lub <adresat2>). Jeśli adresat pasuje do dowolnej z określonych wartości, zostaną do nich zastosowane zasady.

Różne typy warunków używają logiki AND. Adresat musi spełniać wszystkie określone warunki, aby zasady były do nich stosowane. Na przykład należy skonfigurować warunek z następującymi wartościami:

- Użytkowników:

romain@contoso.com - Grupy: Kadra kierownicza

Zasady są stosowane

romain@contoso.comtylko wtedy, gdy jest on również członkiem grupy Kierownictwo. W przeciwnym razie zasady nie są do niego stosowane.- Użytkowników:

Wyklucz tych użytkowników, grupy i domeny: aby dodać wyjątki dla wewnętrznych adresatów, których dotyczą zasady (wyjątki adresatów), wybierz tę opcję i skonfiguruj wyjątki. Ustawienia i zachowanie są dokładnie takie same jak warunki.

Wyjątku można użyć tylko raz, ale wyjątek może zawierać wiele wartości:

- Wiele wartościtego samego wyjątku używa logiki OR (na przykład <adresat1> lub <adresat2>). Jeśli adresat pasuje do dowolnej z określonych wartości, zasady nie są do nich stosowane.

- Różne typy wyjątków używają logiki OR (na przykład <adresat1> lub <członek grupy1> lub <członek domeny domain1>). Jeśli adresat pasuje do żadnej z określonych wartości wyjątku, zasady nie są do nich stosowane.

Po zakończeniu na stronie Użytkownicy i domeny wybierz pozycję Dalej.

Na & URL kliknij pozycję Ustawienia ochrony , skonfiguruj następujące ustawienia:

Email sekcji:

Na: Bezpieczne linki sprawdza listę znanych, złośliwych linków, gdy użytkownicy klikają linki w wiadomości e-mail. Adresy URL są domyślnie ponownie zapisywane: Wybierz tę opcję, aby włączyć ochronę bezpiecznych łączy dla linków w wiadomościach e-mail (ponowne zapisywanie adresów URL i czas ochrony przed kliknięciem). Jeśli wybierzesz tę opcję, dostępne są następujące ustawienia:

- Zastosuj bezpieczne linki do wiadomości e-mail wysyłanych w organizacji: wybierz tę opcję, aby zastosować zasady bezpiecznych łączy do wiadomości między nadawcami wewnętrznymi a odbiorcami wewnętrznymi. Włączenie tego ustawienia umożliwia opakowynie linków dla wszystkich komunikatów wewnątrz organizacji.

-

Zastosuj skanowanie adresów URL w czasie rzeczywistym w poszukiwaniu podejrzanych linków i linków wskazujących pliki: wybierz tę opcję, aby włączyć skanowanie linków w czasie rzeczywistym w wiadomościach e-mail od nadawców zewnętrznych. Jeśli wybierzesz tę opcję, dostępne jest następujące ustawienie:

- Poczekaj na ukończenie skanowania adresu URL przed dostarczeniem komunikatu: wybierz tę opcję, aby poczekać na ukończenie skanowania adresów URL w czasie rzeczywistym przed dostarczeniem wiadomości od nadawców zewnętrznych. Zalecane ustawienie to Włączone.

- Nie należy ponownie pisać adresów URL, sprawdzaj tylko za pośrednictwem interfejsu API SafeLinks: wybierz tę opcję, aby zapobiec zawijaniu adresów URL, ale kontynuować skanowanie adresów URL przed dostarczeniem komunikatów. W obsługiwanych wersjach programu Outlook (Windows, Mac i Outlook w sieci Web) bezpieczne linki są wywoływane wyłącznie za pośrednictwem interfejsów API w momencie kliknięcia adresu URL.

Nie należy ponownie pisać następujących adresów URL w sekcji wiadomości e-mail : wybierz link Zarządzaj adresami URL (nn), aby zezwolić na dostęp do określonych adresów URL, które w przeciwnym razie zostałyby zablokowane przez bezpieczne linki.

Uwaga

Wpisy na liście "Nie przepisuj ponownie następujących adresów URL" nie są skanowane ani opakowane przez bezpieczne linki podczas przepływu poczty, ale mogą być nadal blokowane w momencie kliknięcia. Zgłoś adres URL, ponieważ potwierdziłem, że jest czysty , a następnie wybierz pozycję Alow ten adres URL , aby dodać wpis zezwalania do listy dozwolonych/zablokowanych dzierżaw, aby adres URL nie był skanowany ani opakowane przez bezpieczne linki podczas przepływu poczty i w momencie kliknięcia. Aby uzyskać instrukcje, zobacz Raportuj dobre adresy URL do firmy Microsoft.

W wyświetlonym menu wysuwowym Zarządzanie adresami URL, aby nie przepisać ponownie , wybierz pozycję

Dodaj adresy URL.

Dodaj adresy URL.W wyświetlonym menu wysuwnym Dodaj adresy URL kliknij w polu Adres URL , wprowadź wartość, a następnie naciśnij ENTER lub wybierz pełną wartość wyświetlaną poniżej pola. Powtórz ten krok tyle razy, ile jest to konieczne.

Aby zapoznać się ze składnią adresu URL, zobacz Składnia wpisu dla listy "Nie przepisuj ponownie następujących adresów URL".

Aby usunąć wpis, wybierz pozycję

obok wpisu.

obok wpisu.Po zakończeniu pracy z wysuwaną pozycją Dodaj adresy URL wybierz pozycję Zapisz.

Po powrocie do menu wysuwanego Zarządzaj adresami URL, aby nie przepisać ponownie, dodane wpisy adresu URL są wyświetlane w wysuwnym oknie.

Aby zmienić listę adresów URL z normalnego na kompaktowy, wybierz pozycję

Zmień odstępy między listami na kompaktowe lub normalne, a następnie wybierz pozycję

Zmień odstępy między listami na kompaktowe lub normalne, a następnie wybierz pozycję  Lista kompaktowa.

Lista kompaktowa.Użyj pola Wyszukaj,

aby znaleźć wpisy w wysuwanym okienku.

aby znaleźć wpisy w wysuwanym okienku.Aby dodać wpisy, wybierz pozycję

Dodaj adresy URL i powtórz poprzedni krok.

Dodaj adresy URL i powtórz poprzedni krok.Aby usunąć wpisy, wykonaj jedną z następujących czynności:

- Zaznacz co najmniej jeden wpis, zaznaczając okrągłe pole wyboru wyświetlane w pustym obszarze obok wartości adresu URL.

- Zaznacz wszystkie wpisy jednocześnie, zaznaczając okrągłe pole wyboru wyświetlane w pustym obszarze obok nagłówka kolumny adresów URL .

Po wybraniu co najmniej jednego wpisu wybierz wyświetloną akcję

Usuń .

Usuń .Po zakończeniu pracy z wysuwanymi adresami URL zarządzania, aby nie przepisać ponownie, wybierz pozycję Gotowe , aby powrócić do adresu URL, & kliknij stronę ustawień ochrony .

Sekcja Teams:

- Na: Bezpieczne linki sprawdza listę znanych, złośliwych linków po kliknięciu linków przez użytkowników w usłudze Microsoft Teams. Adresy URL nie są ponownie zapisywane.: Wybierz tę opcję, aby włączyć ochronę bezpiecznych łączy dla linków w usłudze Teams. Zastosowanie tego ustawienia może potrwać do 24 godzin. To ustawienie ma wpływ na czas ochrony przed kliknięciami.

sekcja aplikacji Office 365:

- On: Safe Links checks a list of known, malicious links when users click links in Microsoft Office apps (Bezpieczne linki sprawdza listę znanych, złośliwych linków po kliknięciu linków w aplikacjach pakietu Microsoft Office). Adresy URL nie są ponownie zapisywane.: Wybierz tę opcję, aby włączyć ochronę bezpiecznych linków dla linków w plikach w obsługiwanych aplikacjach klasycznych, mobilnych i internetowych pakietu Office. To ustawienie ma wpływ na czas ochrony przed kliknięciami.

Kliknij sekcję ustawień ochrony :

-

Śledzenie kliknięć użytkownika: pozostaw tę opcję wybraną, aby włączyć kliknięcia adresów URL przez użytkownika śledzenia. W przypadku wybrania tej opcji dostępne są następujące opcje:

- Zezwalaj użytkownikom na klikanie oryginalnego adresu URL: wyczyść tę opcję, aby uniemożliwić użytkownikom klikanie oryginalnego adresu URL na stronach ostrzegawczych.

- Wyświetlanie znakowania organizacji na stronach powiadomień i ostrzeżeń: Aby uzyskać więcej informacji na temat niestandardowego znakowania, zobacz Dostosowywanie motywu platformy Microsoft 365 dla organizacji.

-

Śledzenie kliknięć użytkownika: pozostaw tę opcję wybraną, aby włączyć kliknięcia adresów URL przez użytkownika śledzenia. W przypadku wybrania tej opcji dostępne są następujące opcje:

Aby uzyskać szczegółowe informacje o tych ustawieniach, zobacz:

- Ustawienia bezpiecznych linków dla wiadomości e-mail.

- Ustawienia bezpiecznych linków dla usługi Microsoft Teams.

- Ustawienia bezpiecznych łączy dla aplikacji pakietu Office.

- Kliknij pozycję Ustawienia ochrony w zasadach bezpiecznych linków

Aby uzyskać więcej zalecanych wartości dla standardowych i ścisłych ustawień zasad, zobacz Ustawienia zasad bezpiecznych linków.

Po zakończeniu na adresIE URL & kliknij stronę ustawień ochrony , wybierz przycisk Dalej.

Na stronie Powiadomienie wybierz jedną z następujących wartości dla pozycji Jak chcesz powiadomić użytkowników?:

- Użyj domyślnego tekstu powiadomienia

-

Użyj niestandardowego tekstu powiadomienia: Po wybraniu tej wartości zostaną wyświetlone następujące ustawienia:

- Używanie usługi Microsoft Translator do automatycznej lokalizacji

- Niestandardowy tekst powiadomienia: wprowadź w tym polu tekst powiadomienia niestandardowego (długość nie może przekraczać 200 znaków).

Po zakończeniu na stronie Powiadomienie wybierz pozycję Dalej.

Na stronie Przegląd przejrzyj ustawienia. W każdej sekcji możesz wybrać pozycję Edytuj , aby zmodyfikować ustawienia w sekcji. Możesz też wybrać pozycję Wstecz lub określoną stronę w kreatorze.

Po zakończeniu na stronie Przegląd wybierz pozycję Prześlij.

Na utworzonej stronie Nowe zasady bezpiecznych łączy możesz wybrać linki, aby wyświetlić zasady, wyświetlić zasady bezpiecznych linków i dowiedzieć się więcej o zasadach bezpiecznych linków.

Po zakończeniu pracy na utworzonej stronie Nowe zasady bezpiecznych łączy wybierz pozycję Gotowe.

Po powrocie na stronę Bezpieczne linki są wyświetlane nowe zasady.

Wyświetlanie szczegółów zasad bezpiecznych linków za pomocą portalu Microsoft Defender

W portalu Microsoft Defender pod adresem https://security.microsoft.comprzejdź do Email & Zasady współpracy>& Zasady>zasad> zagrożeń— bezpieczne linki w sekcji Zasady. Aby przejść bezpośrednio do strony Bezpieczne linki , użyj polecenia https://security.microsoft.com/safelinksv2.

Na stronie Bezpieczne linki na liście zasad są wyświetlane następujące właściwości:

- Nazwa

- Stan: Wartości są włączone lub wyłączone.

- Priorytet: Aby uzyskać więcej informacji, zobacz sekcję Ustawianie priorytetu zasad bezpiecznych łączy .

Aby zmienić listę zasad z normalnej na kompaktową, wybierz pozycję ![]() Zmień odstępy między listami na kompaktowe lub normalne, a następnie wybierz pozycję

Zmień odstępy między listami na kompaktowe lub normalne, a następnie wybierz pozycję ![]() Lista kompaktowa.

Lista kompaktowa.

![]() Użyj pola Wyszukiwania i odpowiedniej wartości, aby znaleźć określone zasady bezpiecznych łączy.

Użyj pola Wyszukiwania i odpowiedniej wartości, aby znaleźć określone zasady bezpiecznych łączy.

Użyj opcji ![]() Eksportuj , aby wyeksportować listę zasad do pliku CSV.

Eksportuj , aby wyeksportować listę zasad do pliku CSV.

Użyj pozycji ![]() Wyświetl raporty , aby otworzyć raport o stanie ochrony przed zagrożeniami.

Wyświetl raporty , aby otworzyć raport o stanie ochrony przed zagrożeniami.

Wybierz zasady, klikając dowolne miejsce w wierszu innym niż pole wyboru obok nazwy, aby otworzyć wysuwane szczegóły zasad.

Porada

Aby wyświetlić szczegółowe informacje o innych zasadach bezpiecznych łączy bez opuszczania wysuwanego szczegółów, użyj pozycji  Poprzedni element i Następny element w górnej części wysuwanego elementu.

Poprzedni element i Następny element w górnej części wysuwanego elementu.

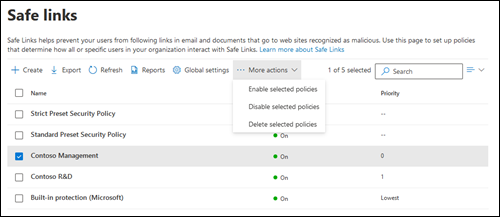

Korzystanie z portalu Microsoft Defender do podejmowania działań dotyczących zasad bezpiecznych linków

W portalu Microsoft Defender pod adresem https://security.microsoft.comprzejdź do Email & Zasady współpracy>& Zasady>zasad> zagrożeń— bezpieczne linki w sekcji Zasady. Aby przejść bezpośrednio do strony Bezpieczne linki , użyj polecenia https://security.microsoft.com/safealinksv2.

Na stronie Bezpieczne linki wybierz zasady Bezpieczne linki przy użyciu jednej z następujących metod:

Wybierz zasady z listy, zaznaczając pole wyboru obok nazwy. Na wyświetlonej

liście rozwijanej Więcej akcji są dostępne następujące akcje:

liście rozwijanej Więcej akcji są dostępne następujące akcje:- Włącz wybrane zasady.

- Wyłącz wybrane zasady.

- Usuń wybrane zasady.

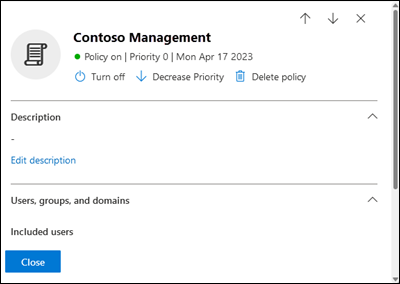

Wybierz zasady z listy, klikając dowolne miejsce w wierszu innym niż pole wyboru obok nazwy. Niektóre lub wszystkie następujące akcje są dostępne w wyświetlonym wysuwu szczegółów:

- Zmodyfikuj ustawienia zasad, klikając pozycję Edytuj w każdej sekcji (zasady niestandardowe lub zasady domyślne)

-

Włączanie lub

Włączanie lub  wyłączanie (tylko zasady niestandardowe)

wyłączanie (tylko zasady niestandardowe) -

Zwiększ priorytet lub

Zwiększ priorytet lub  zmniejsz priorytet (tylko zasady niestandardowe)

zmniejsz priorytet (tylko zasady niestandardowe) -

Usuń zasady (tylko zasady niestandardowe)

Usuń zasady (tylko zasady niestandardowe)

Akcje są opisane w poniższych podsekcjach.

Modyfikowanie niestandardowych zasad bezpiecznych łączy za pomocą portalu Microsoft Defender

Po wybraniu niestandardowych zasad bezpiecznych łączy, klikając dowolne miejsce w wierszu innym niż pole wyboru obok nazwy, ustawienia zasad są wyświetlane w wyświetlonym wysuwu szczegółów. Wybierz pozycję Edytuj w każdej sekcji, aby zmodyfikować ustawienia w sekcji. Aby uzyskać więcej informacji na temat ustawień, zobacz sekcję Tworzenie zasad bezpiecznych łączy we wcześniejszej części tego artykułu.

Nie można modyfikować zasad bezpiecznych łączy o nazwie Standardowe wstępnie ustawione zasady zabezpieczeń, Ścisłe wstępnie ustawione zasady zabezpieczeń ani Wbudowana ochrona (Microsoft), które są skojarzone z wstępnie ustawionymi zasadami zabezpieczeń w wysuwanych szczegółach zasad. Zamiast tego wybierz pozycję ![]() Wyświetl wstępnie ustawione zasady zabezpieczeń w wysuwnym oknie szczegółów, aby przejść do strony Wstępnie ustawione zasady zabezpieczeń pod adresem https://security.microsoft.com/presetSecurityPolicies , aby zmodyfikować wstępnie ustawione zasady zabezpieczeń.

Wyświetl wstępnie ustawione zasady zabezpieczeń w wysuwnym oknie szczegółów, aby przejść do strony Wstępnie ustawione zasady zabezpieczeń pod adresem https://security.microsoft.com/presetSecurityPolicies , aby zmodyfikować wstępnie ustawione zasady zabezpieczeń.

Użyj portalu Microsoft Defender, aby włączyć lub wyłączyć niestandardowe zasady bezpiecznych łączy

W tym miejscu nie można włączyć ani wyłączyć zasad bezpiecznych łączy o nazwie Standardowe zasady zabezpieczeń ustawień wstępnych, Ścisłe wstępnie ustawione zasady zabezpieczeń ani Wbudowana ochrona (Microsoft), które są skojarzone ze wstępnie ustawionymi zasadami zabezpieczeń . Wstępnie ustawione zasady zabezpieczeń można włączyć lub wyłączyć na stronie Ustawienia wstępne zasad zabezpieczeń pod adresem https://security.microsoft.com/presetSecurityPolicies.

Po wybraniu włączonych niestandardowych zasad bezpiecznych łączy (wartość Stan to Włączone) użyj jednej z następujących metod, aby je wyłączyć:

-

Na stronie Bezpieczne linki: wybierz pozycję

Więcej akcji>Wyłącz wybrane zasady.

Więcej akcji>Wyłącz wybrane zasady. -

W wysuwu szczegółów zasad: wybierz pozycję

Wyłącz w górnej części wysuwanego menu.

Wyłącz w górnej części wysuwanego menu.

Po wybraniu wyłączonych niestandardowych zasad bezpiecznych łączy (wartość Stan to Wyłączone) użyj jednej z następujących metod, aby je włączyć:

-

Na stronie Bezpieczne linki: wybierz pozycję

Więcej akcji>Włącz wybrane zasady.

Więcej akcji>Włącz wybrane zasady. -

W wysuwu szczegółów zasad: wybierz pozycję

Włącz w górnej części wysuwanego menu.

Włącz w górnej części wysuwanego menu.

Na stronie Bezpieczne linki wartość stanu zasad jest teraz włączona lub wyłączona.

Użyj portalu Microsoft Defender, aby ustawić priorytet niestandardowych zasad bezpiecznych łączy

Zasady bezpiecznych linków są przetwarzane w kolejności, w jakiej są wyświetlane na stronie Bezpieczne linki :

- Zasady bezpiecznych łączy o nazwie Ścisłe wstępnie ustawione zasady zabezpieczeń skojarzone z rygorystycznymi wstępnie ustawionymi zasadami zabezpieczeń są zawsze stosowane jako pierwsze (jeśli włączono ścisłe wstępnie ustawione zasady zabezpieczeń).

- Zasady bezpiecznych łączy o nazwie Standardowe wstępnie ustawione zasady zabezpieczeń skojarzone z wstępnie ustawionymi zasadami zabezpieczeń w warstwie Standardowa są zawsze stosowane w następnej kolejności (jeśli wstępnie ustawione zasady zabezpieczeń w warstwie Standardowa są włączone).

- Zasady niestandardowych bezpiecznych łączy są stosowane w kolejności priorytetu (jeśli są włączone):

- Wartość o niższym priorytecie wskazuje wyższy priorytet (0 jest najwyższa).

- Domyślnie tworzone są nowe zasady o priorytecie niższym niż najniższa istniejąca zasada niestandardowa (pierwsza to 0, następna to 1 itp.).

- Żadna z dwóch zasad nie może mieć tej samej wartości priorytetu.

- Zasady bezpiecznych łączy o nazwie Wbudowana ochrona (Microsoft) skojarzone z ochroną wbudowaną zawsze mają wartość priorytetu Najniższa i nie można jej zmienić.

Ochrona bezpiecznych łączy zostanie zatrzymana dla adresata po zastosowaniu pierwszych zasad (zasad o najwyższym priorytecie dla tego adresata). Aby uzyskać więcej informacji, zobacz Kolejność i pierwszeństwo ochrony poczty e-mail.

Po wybraniu niestandardowych zasad bezpiecznych łączy, klikając dowolne miejsce w wierszu innym niż pole wyboru obok nazwy, możesz zwiększyć lub zmniejszyć priorytet zasad w wyświetlonym wysuwu szczegółów:

- Zasady niestandardowe z wartością Priorytet0 na stronie Bezpieczne linki mają akcję

Zmniejsz priorytet w górnej części wysuwanego szczegółów.

Zmniejsz priorytet w górnej części wysuwanego szczegółów. - Zasady niestandardowe o najniższym priorytecie (wartość o najwyższym priorytecie , na przykład 3) mają akcję

Zwiększ priorytet u góry wysuwanego szczegółów.

Zwiększ priorytet u góry wysuwanego szczegółów. - Jeśli masz co najmniej trzy zasady, zasady między priorytetem 0 a najniższym priorytetem mają zarówno

akcje Zwiększ priorytet, jak i

akcje Zwiększ priorytet, jak i  Zmniejsz priorytet w górnej części wysuwanego szczegółów.

Zmniejsz priorytet w górnej części wysuwanego szczegółów.

Po zakończeniu wysuwanego szczegółów zasad wybierz pozycję Zamknij.

Po powrocie na stronę Bezpieczne linki kolejność zasad na liście jest zgodna ze zaktualizowaną wartością Priorytet .

Usuwanie niestandardowych zasad bezpiecznych łączy za pomocą portalu Microsoft Defender

Nie można usunąć zasad bezpiecznych łączy o nazwie Standardowe wstępnie ustawione zasady zabezpieczeń, Ścisłe wstępnie ustawione zasady zabezpieczeń ani Wbudowana ochrona (Microsoft), które są skojarzone z wstępnie ustawionymi zasadami zabezpieczeń.

Po wybraniu niestandardowych zasad bezpiecznych łączy użyj jednej z następujących metod, aby ją usunąć:

-

Na stronie Bezpieczne linki: wybierz pozycję

Więcej akcji>Usuń wybrane zasady.

Więcej akcji>Usuń wybrane zasady. -

W wysuwu szczegółów zasad: wybierz pozycję

Usuń zasady w górnej części wysuwanego menu.

Usuń zasady w górnej części wysuwanego menu.

Wybierz pozycję Tak w wyświetlonym oknie dialogowym ostrzeżenia.

Po powrocie na stronę Bezpieczne linki usunięte zasady nie są już wyświetlane.

Konfigurowanie zasad bezpiecznych łączy przy użyciu programu Exchange Online PowerShell

W programie PowerShell podstawowe elementy zasad bezpiecznych łączy to:

- Zasady bezpiecznych łączy: włącza ochronę bezpiecznych łączy, włącza skanowanie adresów URL w czasie rzeczywistym, określa, czy czekać na ukończenie skanowania w czasie rzeczywistym przed dostarczeniem komunikatu, włącza skanowanie w poszukiwaniu komunikatów wewnętrznych, określa, czy śledzić kliknięcia adresów URL użytkowników i określa, czy zezwolić użytkownikom na klikanie oryginalnego adresu URL.

- Reguła bezpiecznych łączy: określa filtry priorytetu i adresata (do kogo mają zastosowanie zasady).

Różnica między tymi dwoma elementami nie jest oczywista podczas zarządzania zasadami bezpiecznych łączy w portalu Microsoft Defender:

- Podczas tworzenia zasad bezpiecznych łączy w portalu usługi Defender tworzysz regułę bezpiecznych łączy i skojarzone zasady bezpiecznych łączy w tym samym czasie, używając tej samej nazwy dla obu.

- Podczas modyfikowania zasad bezpiecznych łączy w portalu usługi Defender ustawienia związane z nazwą, priorytetem, włączoną lub wyłączoną, a filtry adresatów modyfikują regułę bezpiecznych łączy. Wszystkie inne ustawienia modyfikują skojarzone zasady bezpiecznych łączy.

- Po usunięciu zasad bezpiecznych łączy w portalu usługi Defender reguła bezpiecznych łączy i skojarzone zasady bezpiecznych łączy zostaną usunięte.

W programie PowerShell widoczna jest różnica między zasadami bezpiecznych łączy a regułami bezpiecznych łączy. Zasady bezpiecznych łączy można zarządzać przy użyciu poleceń cmdlet *-SafeLinksPolicy i reguł bezpiecznych łączy za pomocą poleceń cmdlet *-SafeLinksRule .

- W programie PowerShell najpierw tworzysz zasady bezpiecznych łączy, a następnie tworzysz regułę bezpiecznych łączy, która identyfikuje zasady, do których ma zastosowanie reguła.

- W programie PowerShell ustawienia zasad bezpiecznych łączy i reguły bezpiecznych łączy są modyfikowane oddzielnie.

- Po usunięciu zasad bezpiecznych łączy z programu PowerShell odpowiednia reguła bezpiecznych łączy nie zostanie automatycznie usunięta i na odwrót.

Tworzenie zasad bezpiecznych łączy przy użyciu programu PowerShell

Tworzenie zasad bezpiecznych łączy w programie PowerShell to proces dwuetapowy:

- Utwórz zasady bezpiecznych łączy.

- Utwórz regułę bezpiecznych łączy określającą zasady bezpiecznych łączy, do których ma zastosowanie reguła.

Uwaga

Możesz utworzyć nową regułę bezpiecznych łączy i przypisać do niej istniejące, nieskojarzone zasady bezpiecznych łączy. Reguły bezpiecznych łączy nie można skojarzyć z więcej niż jedną zasadą bezpiecznych łączy.

Można skonfigurować następujące ustawienia dla nowych zasad bezpiecznych łączy w programie PowerShell, które nie są dostępne w portalu Microsoft Defender, dopóki nie zostaną utworzone zasady:

- Utwórz nowe zasady jako wyłączone (włączone

$falsew poleceniu cmdlet New-SafeLinksRule ). - Ustaw priorytet zasad podczas tworzenia (numer>priorytetu<) w poleceniu cmdlet New-SafeLinksRule).

- Utwórz nowe zasady jako wyłączone (włączone

Nowe zasady bezpiecznych łączy utworzone w programie PowerShell nie są widoczne w portalu Microsoft Defender, dopóki zasady nie zostaną przypisane do reguły bezpiecznych łączy.

Krok 1. Tworzenie zasad bezpiecznych łączy przy użyciu programu PowerShell

Aby utworzyć zasady bezpiecznych łączy, użyj tej składni:

New-SafeLinksPolicy -Name "<PolicyName>" [-AdminDisplayName "<Comments>"] [-EnableSafeLinksForEmail <$true | $false>] [-EnableSafeLinksForOffice <$true | $false>] [-EnableSafeLinksForTeams <$true | $false>] [-ScanUrls <$true | $false>] [-DeliverMessageAfterScan <$true | $false>] [-EnableForInternalSenders <$true | $false>] [-AllowClickThrough <$true | $false>] [-TrackUserClicks <$true | $false>] [-DoNotRewriteUrls "Entry1","Entry2",..."EntryN"]

Uwaga

Aby uzyskać szczegółowe informacje o składni wpisu do użycia dla parametru DoNotRewriteUrls , zobacz Składnia wpisu dla listy "Nie przepisuj ponownie następujących adresów URL".

Aby uzyskać dodatkową składnię, która może być używana dla parametru DoNotRewriteUrls podczas modyfikowania istniejących zasad bezpiecznych łączy przy użyciu polecenia cmdlet Set-SafeLinksPolicy , zobacz sekcję Używanie programu PowerShell do modyfikowania zasad bezpiecznych łączy w dalszej części tego artykułu.

W tym przykładzie tworzone są zasady bezpiecznych łączy o nazwie Contoso All z następującymi wartościami:

- Włącz skanowanie adresów URL i ponowne zapisywanie adresów URL w wiadomościach e-mail.

- Włącz skanowanie i ponowne zapisywanie adresów URL dla komunikatów wewnętrznych.

- Włącz skanowanie w czasie rzeczywistym klikniętych adresów URL, w tym klikniętych linków wskazujących pliki.

- Przed dostarczeniem komunikatu poczekaj na ukończenie skanowania adresu URL.

- Włącz skanowanie adresów URL w usłudze Teams.

- Włącz skanowanie adresów URL w obsługiwanych aplikacjach pakietu Office.

- Śledzenie kliknięć użytkownika związanych z ochroną bezpiecznych łączy (nie używamy parametru TrackUserClicks , a wartość domyślna to $true).

- Nie zezwalaj użytkownikom na klikanie oryginalnego adresu URL.

New-SafeLinksPolicy -Name "Contoso All" -EnableSafeLinksForEmail $true -EnableSafeLinksForOffice $true -EnableSafeLinksForTeams $true -ScanUrls $true -DeliverMessageAfterScan $true -EnableForInternalSenders $true -AllowClickThrough $false

Aby uzyskać szczegółowe informacje o składni i parametrach, zobacz New-SafeLinksPolicy.

Krok 2. Tworzenie reguły bezpiecznych łączy przy użyciu programu PowerShell

Aby utworzyć regułę bezpiecznych łączy, użyj tej składni:

New-SafeLinksRule -Name "<RuleName>" -SafeLinksPolicy "<PolicyName>" <Recipient filters> [<Recipient filter exceptions>] [-Comments "<OptionalComments>"] [-Enabled <$true | $false>]

W tym przykładzie zostanie utworzona reguła bezpiecznych łączy o nazwie Contoso All z następującymi warunkami:

- Reguła jest skojarzona z zasadami bezpiecznych łączy o nazwie Contoso All.

- Reguła ma zastosowanie do wszystkich adresatów w domenie contoso.com.

- Ponieważ nie używamy parametru Priority , używany jest priorytet domyślny.

- Reguła jest włączona (nie używamy parametru Enabled , a wartość domyślna to

$true).

New-SafeLinksRule -Name "Contoso All" -SafeLinksPolicy "Contoso All" -RecipientDomainIs contoso.com

Ten przykład tworzy regułę bezpiecznych łączy, która jest podobna do poprzedniego przykładu, ale w tym przykładzie reguła ma zastosowanie do adresatów we wszystkich zaakceptowanych domenach w organizacji.

New-SafeLinksRule -Name "Contoso All" -SafeLinksPolicy "Contoso All" -RecipientDomainIs (Get-AcceptedDomain).Name

Ten przykład tworzy regułę bezpiecznych łączy podobną do poprzednich przykładów, ale w tym przykładzie reguła ma zastosowanie do adresatów w domenach określonych w pliku .csv.

$Data = Import-Csv -Path "C:\Data\SafeLinksDomains.csv"

$SLDomains = $Data.Domains

New-SafeLinksRule -Name "Contoso All" -SafeLinksPolicy "Contoso All" -RecipientDomainIs $SLDomains

Aby uzyskać szczegółowe informacje o składni i parametrach, zobacz New-SafeLinksRule.

Używanie programu PowerShell do wyświetlania zasad bezpiecznych łączy

Aby wyświetlić istniejące zasady bezpiecznych łączy, użyj następującej składni:

Get-SafeLinksPolicy [-Identity "<PolicyIdentity>"] [| <Format-Table | Format-List> <Property1,Property2,...>]

Ten przykład zwraca listę podsumowania wszystkich zasad bezpiecznych łączy.

Get-SafeLinksPolicy | Format-Table Name

Ten przykład zwraca szczegółowe informacje dotyczące zasad bezpiecznych łączy o nazwie Kierownictwo firmy Contoso.

Get-SafeLinksPolicy -Identity "Contoso Executives"

Aby uzyskać szczegółowe informacje o składni i parametrach, zobacz Get-SafeLinksPolicy.

Wyświetlanie reguł bezpiecznych łączy przy użyciu programu PowerShell

Aby wyświetlić istniejące reguły bezpiecznych łączy, użyj następującej składni:

Get-SafeLinksRule [-Identity "<RuleIdentity>"] [-State <Enabled | Disabled] [| <Format-Table | Format-List> <Property1,Property2,...>]

Ten przykład zwraca listę podsumowania wszystkich reguł bezpiecznych łączy.

Get-SafeLinksRule | Format-Table Name,State

Aby filtrować listę według reguł włączonych lub wyłączonych, uruchom następujące polecenia:

Get-SafeLinksRule -State Disabled

Get-SafeLinksRule -State Enabled

Ten przykład zwraca szczegółowe informacje dotyczące reguły bezpiecznych łączy o nazwie Kierownictwo firmy Contoso.

Get-SafeLinksRule -Identity "Contoso Executives"

Aby uzyskać szczegółowe informacje o składni i parametrach, zobacz Get-SafeLinksRule.

Modyfikowanie zasad bezpiecznych łączy przy użyciu programu PowerShell

Nie można zmienić nazwy zasad bezpiecznych łączy w programie PowerShell (polecenie cmdlet Set-SafeLinksPolicy nie ma parametru Name ). Po zmianie nazwy zasad bezpiecznych łączy w portalu Microsoft Defender zmieniasz tylko nazwę reguły bezpiecznych łączy.

Jedyną dodatkową kwestią dotyczącą modyfikowania zasad bezpiecznych linków w programie PowerShell jest dostępna składnia parametru DoNotRewriteUrls ( lista "Nie przepisuj ponownie następujących adresów URL"):

- Aby dodać wartości, które zastąpią wszystkie istniejące wpisy, użyj następującej składni:

"Entry1","Entry2,..."EntryN". - Aby dodać lub usunąć wartości bez wpływu na inne istniejące wpisy, użyj następującej składni:

@{Add="Entry1","Entry2"...; Remove="Entry3","Entry4"...}

W przeciwnym razie te same ustawienia są dostępne podczas tworzenia zasad bezpiecznych łączy zgodnie z opisem w sekcji Krok 1: Tworzenie zasad bezpiecznych łączy za pomocą programu PowerShell we wcześniejszej części tego artykułu.

Aby zmodyfikować zasady bezpiecznych łączy, użyj tej składni:

Set-SafeLinksPolicy -Identity "<PolicyName>" <Settings>

Aby uzyskać szczegółowe informacje o składni i parametrach, zobacz Set-SafeLinksPolicy.

Modyfikowanie reguł bezpiecznych łączy przy użyciu programu PowerShell

Jedynym ustawieniem, które nie jest dostępne podczas modyfikowania reguły bezpiecznych łączy w programie PowerShell, jest parametr Enabled , który umożliwia utworzenie wyłączonej reguły. Aby włączyć lub wyłączyć istniejące reguły bezpiecznych łączy, zobacz następną sekcję.

W przeciwnym razie te same ustawienia są dostępne podczas tworzenia reguły zgodnie z opisem w sekcji Krok 2: Tworzenie reguły bezpiecznych łączy za pomocą programu PowerShell we wcześniejszej części tego artykułu.

Aby zmodyfikować regułę bezpiecznych łączy, użyj tej składni:

Set-SafeLinksRule -Identity "<RuleName>" <Settings>

Ten przykład dodaje wszystkie akceptowane domeny w organizacji jako warunek do reguły bezpiecznych łączy o nazwie Contoso All.

Set-SafeLinksRule -Identity "Contoso All" -RecipientDomainIs (Get-AcceptedDomain).Name

Ten przykład dodaje domeny z określonego .csv jako warunek do reguły bezpiecznych łączy o nazwie Contoso All.

$Data = Import-Csv -Path "C:\Data\SafeLinksDomains.csv"

$SLDomains = $Data.Domains

Set-SafeLinksRule -Identity "Contoso All" -RecipientDomainIs $SLDomains

Aby uzyskać szczegółowe informacje o składni i parametrach, zobacz Set-SafeLinksRule.

Włączanie lub wyłączanie reguł bezpiecznych łączy za pomocą programu PowerShell

Włączenie lub wyłączenie reguły bezpiecznych łączy w programie PowerShell umożliwia lub wyłącza całą zasadę bezpiecznych łączy (regułę bezpiecznych łączy i przypisane zasady bezpiecznych łączy).

Aby włączyć lub wyłączyć regułę bezpiecznych łączy w programie PowerShell, użyj tej składni:

<Enable-SafeLinksRule | Disable-SafeLinksRule> -Identity "<RuleName>"

Ten przykład wyłącza regułę bezpiecznych łączy o nazwie Dział marketingu.

Disable-SafeLinksRule -Identity "Marketing Department"

W tym przykładzie włączono tę samą regułę.

Enable-SafeLinksRule -Identity "Marketing Department"

Aby uzyskać szczegółowe informacje o składni i parametrach, zobacz Enable-SafeLinksRule i Disable-SafeLinksRule.

Ustawianie priorytetu reguł bezpiecznych łączy przy użyciu programu PowerShell

Wartość o najwyższym priorytecie, którą można ustawić dla reguły, to 0. Najniższa wartość, którą można ustawić, zależy od liczby reguł. Jeśli na przykład masz pięć reguł, możesz użyć wartości priorytetu od 0 do 4. Zmiana priorytetu istniejącej reguły może mieć kaskadowy wpływ na inne reguły. Jeśli na przykład masz pięć reguł niestandardowych (priorytety od 0 do 4) i zmienisz priorytet reguły na 2, istniejąca reguła o priorytecie 2 zostanie zmieniona na priorytet 3, a reguła o priorytecie 3 zostanie zmieniona na priorytet 4.

Aby ustawić priorytet reguły bezpiecznych łączy w programie PowerShell, użyj następującej składni:

Set-SafeLinksRule -Identity "<RuleName>" -Priority <Number>

W tym przykładzie ustawiono priorytet reguły o nazwie Dział marketingu na 2. Wszystkie istniejące reguły o priorytecie mniejszym lub równym 2 są zmniejszane o 1 (ich priorytety są zwiększane o 1).

Set-SafeLinksRule -Identity "Marketing Department" -Priority 2

Uwaga

Aby ustawić priorytet nowej reguły podczas jej tworzenia, użyj parametru Priority w poleceniu cmdlet New-SafeLinksRule .

Aby uzyskać szczegółowe informacje o składni i parametrach, zobacz Set-SafeLinksRule.

Usuwanie zasad bezpiecznych łączy przy użyciu programu PowerShell

W przypadku korzystania z programu PowerShell w celu usunięcia zasad bezpiecznych łączy odpowiednia reguła bezpiecznych łączy nie zostanie usunięta.

Aby usunąć zasady bezpiecznych łączy w programie PowerShell, użyj tej składni:

Remove-SafeLinksPolicy -Identity "<PolicyName>"

W tym przykładzie usunięto zasady bezpiecznych łączy o nazwie Dział marketingu.

Remove-SafeLinksPolicy -Identity "Marketing Department"

Aby uzyskać szczegółowe informacje o składni i parametrach, zobacz Remove-SafeLinksPolicy.

Usuwanie reguł bezpiecznych łączy przy użyciu programu PowerShell

Jeśli używasz programu PowerShell do usunięcia reguły bezpiecznych łączy, odpowiednie zasady bezpiecznych łączy nie zostaną usunięte.

Aby usunąć regułę bezpiecznych łączy w programie PowerShell, użyj tej składni:

Remove-SafeLinksRule -Identity "<PolicyName>"

W tym przykładzie usunięto regułę bezpiecznych łączy o nazwie Dział marketingu.

Remove-SafeLinksRule -Identity "Marketing Department"

Aby uzyskać szczegółowe informacje o składni i parametrach, zobacz Remove-SafeLinksRule.

Aby sprawdzić, czy bezpieczne linki skanują komunikaty, sprawdź dostępne Ochrona usługi Office 365 w usłudze Microsoft Defender raportów. Aby uzyskać więcej informacji, zobacz Wyświetlanie raportów dla Ochrona usługi Office 365 w usłudze Defender i Korzystanie z Eksploratora w portalu Microsoft Defender.

Skąd wiesz, że te procedury zadziałają?

Aby sprawdzić, czy zasady bezpiecznych łączy zostały pomyślnie utworzone, zmodyfikowane lub usunięte, wykonaj dowolne z następujących kroków:

Na stronie Bezpieczne linki w portalu Microsoft Defender pod adresem https://security.microsoft.com/safelinksv2sprawdź listę zasad, ich wartości stanu i wartości Priorytet. Aby wyświetlić więcej szczegółów, wybierz zasady z listy i wyświetl szczegóły w wysuwanej oknie.

W Exchange Online programu PowerShell lub Exchange Online Protection programu PowerShell zastąp <wartość Name> nazwą zasad lub reguły, uruchom następujące polecenie i sprawdź ustawienia:

Get-SafeLinksPolicy -Identity "<Name>"Get-SafeLinksRule -Identity "<Name>"Użyj adresu URL

http://spamlink.contoso.com, aby przetestować ochronę bezpiecznych linków. Ten adres URL jest podobny do ciągu tekstowego GTUBE do testowania rozwiązań antyspamowych. Ten adres URL nie jest szkodliwy, ale wyzwala odpowiedź ochrony przed bezpiecznymi linkami.