Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Porada

Czy wiesz, że możesz bezpłatnie wypróbować funkcje w planie Ochrona usługi Office 365 w usłudze Microsoft Defender 2? Użyj 90-dniowej wersji próbnej Ochrona usługi Office 365 w usłudze Defender w centrum wersji próbnej portalu Microsoft Defender. Dowiedz się, kto może zarejestrować się i zapoznać się z warunkami wersji próbnej w witrynie Try Ochrona usługi Office 365 w usłudze Microsoft Defender.

W organizacjach z Ochrona usługi Office 365 w usłudze Microsoft Defender (plan 1) lub planem 2 (na przykład Microsoft 365 E5 lub Microsoft Business Premium) dostępne są różne raporty związane z zabezpieczeniami. Jeśli masz niezbędne uprawnienia, możesz wyświetlać i pobierać te raporty w portalu Microsoft Defender.

Raporty są dostępne w portalu Microsoft Defender na https://security.microsoft.com stronie raportów o współpracy Email & w artykule Raporty>Email & współpracy>Email & raporty współpracy. Możesz też przejść bezpośrednio do strony raportów Email & współpracy, użyj polecenia https://security.microsoft.com/emailandcollabreport.

Informacje podsumowujące dla każdego raportu są dostępne na stronie. Zidentyfikuj raport, który chcesz wyświetlić, a następnie wybierz pozycję Wyświetl szczegóły dla tego raportu.

W pozostałej części tego artykułu opisano raporty, które są przeznaczone wyłącznie dla Ochrona usługi Office 365 w usłudze Defender.

Porada

Pulpit nawigacyjny przeglądu dla platformy Microsoft 365 jest dostępny w witrynie Email & collaboration>Overview lub bezpośrednio pod adresem https://security.microsoft.com/emailandcollaborationoverviewreport. Aby uzyskać więcej informacji, zobacz pulpit nawigacyjny omówienie Ochrona usługi Office 365 w usłudze Microsoft Defender.

Email raporty zabezpieczeń, które nie wymagają Ochrona usługi Office 365 w usłudze Defender, zostały opisane w temacie Wyświetlanie raportów zabezpieczeń poczty e-mail w portalu Microsoft Defender.

Aby uzyskać przestarzałe lub zastąpione raporty, zobacz tabelę w Email zmian raportów zabezpieczeń w portalu Microsoft Defender.

Raporty związane z przepływem poczty znajdują się teraz w centrum administracyjnym programu Exchange (EAC). Aby uzyskać więcej informacji na temat tych raportów, zobacz Raporty przepływu poczty w nowym centrum administracyjnym programu Exchange.

Obejrzyj ten krótki film wideo, aby dowiedzieć się, jak używać raportów do zrozumienia skuteczności Ochrona usługi Office 365 w usłudze Defender w organizacji.

Raport typów plików bezpiecznych załączników

Uwaga

Ten raport jest przestarzały. Te same informacje są dostępne w raporcie o stanie ochrony przed zagrożeniami.

Raport dotyczący usposobienia komunikatów o bezpiecznych załącznikach

Uwaga

Ten raport jest przestarzały. Te same informacje są dostępne w raporcie o stanie ochrony przed zagrożeniami.

Raport opóźnienia poczty

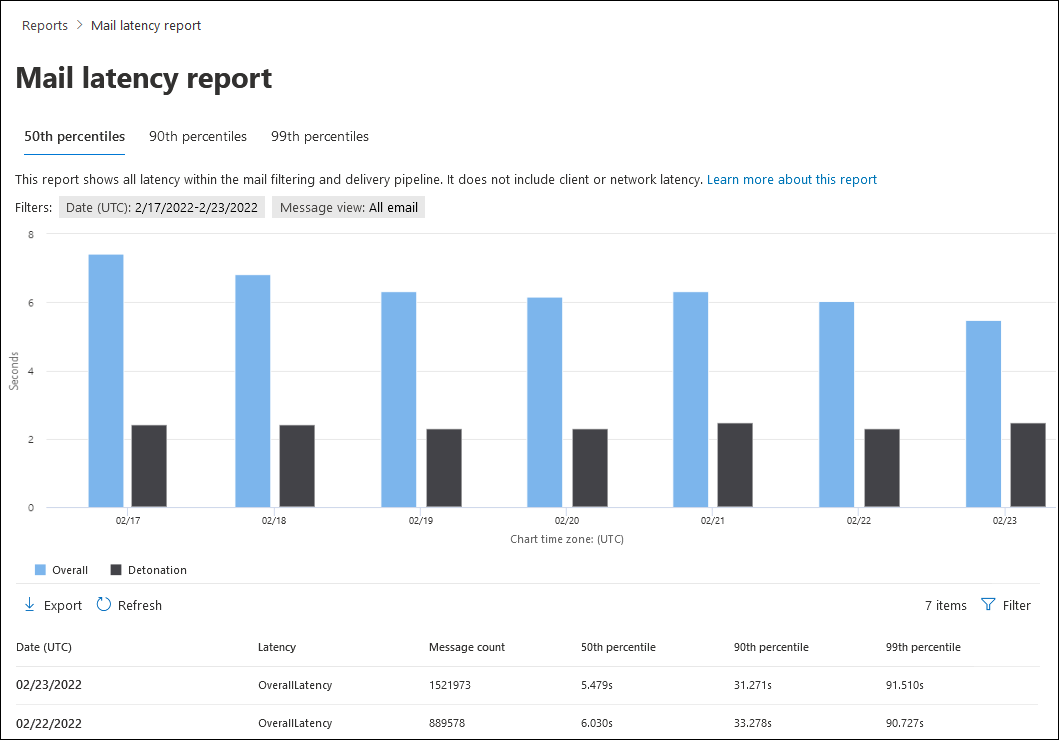

Raport Opóźnienie poczty zawiera zagregowany widok opóźnienia dostarczania i detonacji poczty w organizacji Ochrona usługi Office 365 w usłudze Defender. Wiele czynników wpływa na czas dostarczania wiadomości e-mail w usłudze, a bezwzględny czas dostarczania w sekundach często nie jest dobrym wskaźnikiem powodzenia lub problemu. Powolny czas dostarczania w jednym dniu można uznać za średni czas dostawy w innym dniu lub odwrotnie. Ten raport próbuje zakwalifikować dostarczanie komunikatów na podstawie danych statystycznych dotyczących obserwowanych czasów dostarczania innych komunikatów.

Opóźnienie po stronie klienta i opóźnienie sieci nie są uwzględniane w wynikach.

Na stronie Email & raporty współpracy pod adresem https://security.microsoft.com/emailandcollabreportznajdź raport opóźnienia poczty, a następnie wybierz pozycję Wyświetl szczegóły. Aby przejść bezpośrednio do raportu, użyj polecenia https://security.microsoft.com/mailLatencyReport.

Na stronie Raport opóźnienia poczty dostępne są następujące karty:

- 50. percentyl: środek czasu dostarczania komunikatów. Tę wartość można traktować jako średni czas dostarczania. Ta karta jest domyślnie zaznaczona.

- 90. percentyl: wskazuje duże opóźnienie dostarczania komunikatów. Dostarczenie tylko 10% komunikatów trwało dłużej niż ta wartość.

- 99. percentyl: wskazuje największe opóźnienie dostarczania komunikatów.

Niezależnie od wybranej karty na wykresie są wyświetlane komunikaty uporządkowane w następujących kategoriach:

- Kombinezon

-

Detonacja (te wartości są wyjaśnione w wartościach filtru

)

)

Umieść kursor nad kategorią na wykresie, aby zobaczyć podział opóźnienia w każdej kategorii.

W tabeli szczegółów poniżej wykresu dostępne są następujące informacje:

- Data (UTC)

- Opóźnienie

- Liczba komunikatów

- 50. percentyl

- 90. percentyl

- 99. percentyl

Wybierz pozycję ![]() Filtruj , aby zmodyfikować raport i tabelę szczegółów, wybierając co najmniej jedną z następujących wartości w wyświetlonym wysuwaniu:

Filtruj , aby zmodyfikować raport i tabelę szczegółów, wybierając co najmniej jedną z następujących wartości w wyświetlonym wysuwaniu:

- Data (UTC): data rozpoczęcia i data zakończenia

-

Widok komunikatu: Wybierz jedną z następujących wartości:

- Wszystkie wiadomości e-mail

-

Zdetonowana wiadomość e-mail: Po wybraniu tej wartości wybierz jedną z następujących wyświetlonych wartości:

- Detonacja wbudowana: bezpieczne linki i bezpieczne załączniki w pełni testują linki i załączniki w komunikatach przed dostarczeniem.

- Detonacja asynchroniczna: dynamiczne dostarczanie załączników za pomocą bezpiecznych załączników i linków w wiadomości e-mail przetestowanych przez bezpieczne linki po dostarczeniu.

Po zakończeniu konfigurowania filtrów wybierz pozycję Zastosuj, Anuluj lub ![]() Wyczyść filtry.

Wyczyść filtry.

Na stronie Raport opóźnienia poczty jest dostępna akcja ![]() Eksportuj .

Eksportuj .

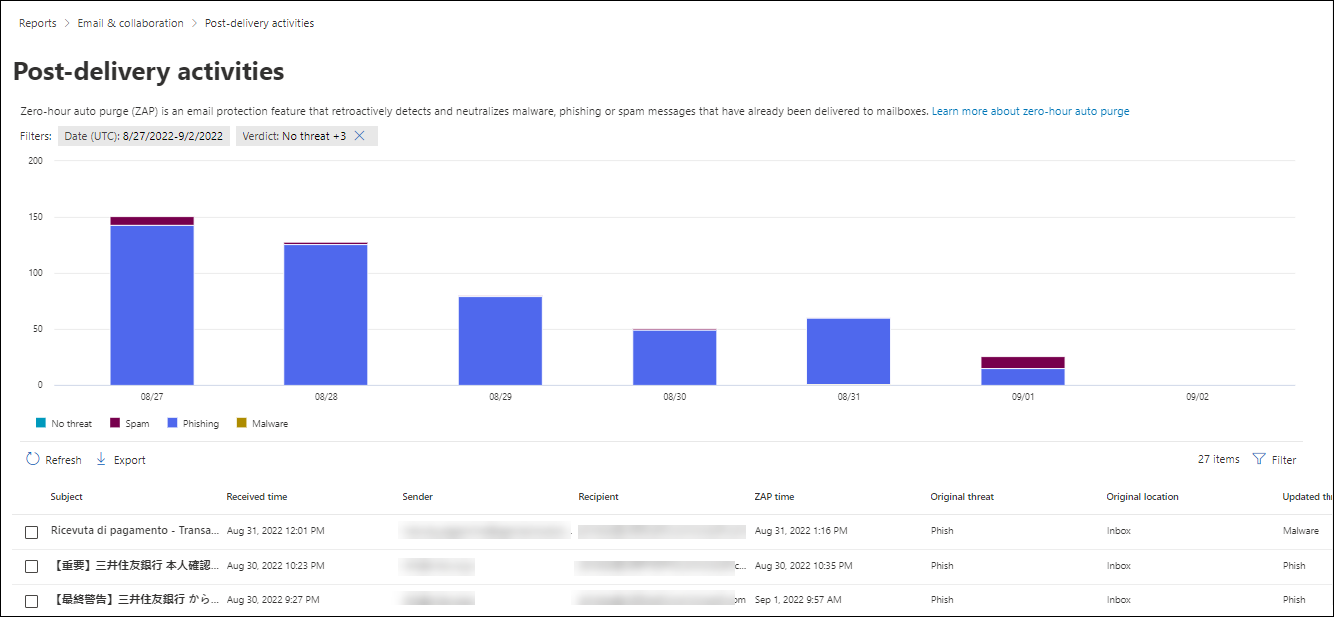

Raport działań po dostarczeniu

Raport Działania po dostarczeniu zawiera informacje o wiadomościach e-mail usuniętych ze skrzynek pocztowych użytkowników po dostarczeniu przez automatyczne przeczyszczanie o wartości zero godzin (ZAP). Aby uzyskać więcej informacji na temat zap, zobacz Zero godzin auto przeczyszczania (ZAP) w Exchange Online.

Raport zawiera informacje w czasie rzeczywistym ze zaktualizowanymi informacjami o zagrożeniach.

Na stronie raportów współpracy Email & pod adresem https://security.microsoft.com/emailandcollabreportznajdź pozycję Działania po dostarczeniu, a następnie wybierz pozycję Wyświetl szczegóły. Aby przejść bezpośrednio do raportu, użyj polecenia https://security.microsoft.com/reports/PostDeliveryActivities.

Na stronie Działania po dostarczeniu wykres przedstawia następujące informacje dotyczące określonego zakresu dat:

- Brak zagrożenia: liczba unikatowych dostarczonych wiadomości, które nie były spamowane przez zap.

- Spam: liczba unikatowych wiadomości usuniętych ze skrzynek pocztowych przez zap na potrzeby spamu.

- Wyłudzanie informacji: liczba unikatowych wiadomości usuniętych ze skrzynek pocztowych przez zap na potrzeby wyłudzania informacji.

- Złośliwe oprogramowanie: liczba unikatowych wiadomości usuniętych ze skrzynek pocztowych przez zap na potrzeby wyłudzania informacji.

Poniższa tabela szczegółów przedstawia następujące informacje:

Temat

Odebrany czas

Nadawca

Odbiorca

Czas zap

Oryginalne zagrożenie

Oryginalna lokalizacja

Zaktualizowane zagrożenie

Zaktualizowana lokalizacja dostarczania

Technologia wykrywania

Aby wyświetlić wszystkie kolumny, prawdopodobnie trzeba wykonać co najmniej jeden z następujących kroków:

- Przewiń w poziomie w przeglądarce internetowej.

- Zawęź szerokość odpowiednich kolumn.

- Pomniejszyj w przeglądarce internetowej.

Wybierz pozycję ![]() Filtruj , aby zmodyfikować raport i tabelę szczegółów, wybierając co najmniej jedną z następujących wartości w wyświetlonym wysuwaniu:

Filtruj , aby zmodyfikować raport i tabelę szczegółów, wybierając co najmniej jedną z następujących wartości w wyświetlonym wysuwaniu:

- Data (UTC): data rozpoczęcia i data zakończenia.

-

Zaktualizowane zagrożenie: wybierz jedną lub więcej z następujących wartości:

- Brak zagrożenia

- Spam

- Wyłudzanie informacji

- Złośliwe oprogramowanie

Po zakończeniu konfigurowania filtrów wybierz pozycję Zastosuj, Anuluj lub ![]() Wyczyść filtry.

Wyczyść filtry.

Na stronie Działania po dostarczeniu dostępne są akcje Tworzenie harmonogramu![]() i

i ![]() eksportu.

eksportu.

Raport o stanie ochrony przed zagrożeniami

Raport o stanie ochrony przed zagrożeniami to pojedynczy widok, który łączy informacje o złośliwej zawartości i złośliwej wiadomości e-mail wykrytej i zablokowanej przez Exchange Online Protection (EOP) i Ochrona usługi Office 365 w usłudze Defender. Aby uzyskać więcej informacji, zobacz Raport o stanie ochrony przed zagrożeniami.

Raport najpopularniejszych nadawców i adresatów

W raporcie Najważniejsi nadawcy i adresaci są widoczni najważniejsi adresaci funkcji EOP i Ochrona usługi Office 365 w usłudze Defender ochrony. Aby uzyskać więcej informacji, zobacz Raport najpopularniejszych nadawców i adresatów.

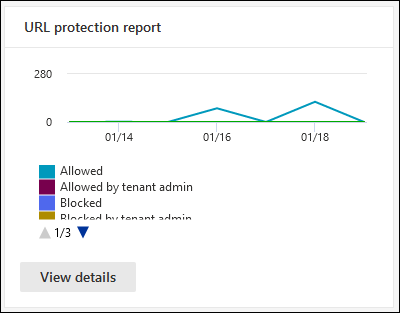

Raport ochrony adresu URL

Raport ochrony adresu URL zawiera podsumowanie i wyświetlenia trendów dla wykrytych zagrożeń i akcji wykonywanych przy kliknięciach adresu URL w ramach bezpiecznych linków. Ten raport nie zawiera danych kliknięć od użytkowników, jeśli nie wybrano opcji Śledź kliknięcia użytkowników w obowiązujących zasadach bezpiecznych łączy.

Na Email & raportów współpracy pod adresem https://security.microsoft.com/emailandcollabreport, znajdź raport ochrony adresu URL, a następnie wybierz pozycję Wyświetl szczegóły. Aby przejść bezpośrednio do raportu, użyj polecenia https://security.microsoft.com/URLProtectionActionReport.

Dostępne widoki w raporcie ochrony przed zagrożeniami adresu URL zostały opisane w poniższych podsekcjach.

Wyświetlanie danych według adresu URL— akcja ochrony kliknięć w raporcie ochrony adresu URL

Widok danych według adresu URL — widok akcji ochrony zawiera liczbę kliknięć adresu URL przez użytkowników w organizacji oraz wyniki kliknięcia:

- Dozwolone: kliknięcia są dozwolone.

- Dozwolone przez administratora dzierżawy: kliknięcia dozwolone w zasadach bezpiecznych linków.

- Zablokowane: kliknij pozycję Zablokowane.

- Zablokowane przez administratora dzierżawy: kliknięcia zablokowane w zasadach bezpiecznych łączy.

- Zablokowane i kliknięty: zablokowane kliknięcia, w których użytkownicy klikają zablokowany adres URL.

- Zablokowane przez administratora dzierżawy i klikniętych przez: administrator zablokował link, ale użytkownik kliknął.

- Kliknięty podczas skanowania: klika, gdzie użytkownicy klikają oczekującą stronę skanowania pod adresem URL.

- Oczekujące skanowanie: klika adresy URL oczekujące na werdykt skanowania.

Kliknięcie wskazuje, że użytkownik kliknął stronę bloku do złośliwej witryny internetowej (administratorzy mogą wyłączyć klikanie w zasadach bezpiecznych linków).

Tabela szczegółów poniżej wykresu zawiera następujący widok niemal w czasie rzeczywistym wszystkich kliknięć, które wystąpiły w organizacji w ciągu ostatnich 30 dni:

- Godzina kliknięcia

- Użytkownik

- URL

- Akcja

- Aplikacja

- Tagi: Aby uzyskać więcej informacji na temat tagów użytkowników, zobacz Tagi użytkowników.

Wybierz pozycję ![]() Filtruj , aby zmodyfikować raport i tabelę szczegółów, wybierając co najmniej jedną z następujących wartości w wyświetlonym wysuwaniu:

Filtruj , aby zmodyfikować raport i tabelę szczegółów, wybierając co najmniej jedną z następujących wartości w wyświetlonym wysuwaniu:

- Data (UTC): data rozpoczęcia i data zakończenia.

- Akcja: te same akcje ochrony kliknięcia adresu URL, jak opisano wcześniej. Domyślnie nie są zaznaczone opcje Dozwolone i Dozwolone przez administratora dzierżawy .

- Ocena: wybierz pozycję Tak lub Nie. Aby uzyskać więcej informacji, zobacz Try Ochrona usługi Office 365 w usłudze Microsoft Defender (Wypróbuj Ochrona usługi Office 365 w usłudze Microsoft Defender).

- Domeny (oddzielone przecinkami): domeny adresów URL wymienione w wynikach raportu.

- Adresaci (rozdzielani przecinkami)

- Tag: Pozostaw wartość Wszystkie lub usuń ją, kliknij dwukrotnie w pustym polu, a następnie wybierz pozycję Konto priorytetowe. Aby uzyskać więcej informacji na temat tagów użytkowników, zobacz Tagi użytkowników.

Po zakończeniu konfigurowania filtrów wybierz pozycję Zastosuj, Anuluj lub ![]() Wyczyść filtry.

Wyczyść filtry.

Na stronie Ochrona przed zagrożeniami adresu URL są dostępne akcje Tworzenie harmonogramu![]() ,

, ![]() Raportu żądania i

Raportu żądania i ![]() Eksportu.

Eksportu.

Wyświetlanie danych według adresu URL kliknij według aplikacji w raporcie ochrony adresu URL

Porada

Kliknięcia adresu URL przez gości są dostępne w raporcie. Konta gościa mogą zostać naruszone lub uzyskać dostęp do złośliwej zawartości w organizacji.

Widok danych według adresu URL kliknięty według widoku aplikacji pokazuje liczbę kliknięć adresu URL przez aplikacje obsługujące bezpieczne linki:

- klient Email

- Teams

- Dokument pakietu Office

Tabela szczegółów poniżej wykresu zawiera następujący widok niemal w czasie rzeczywistym wszystkich kliknięć, które wystąpiły w organizacji w ciągu ostatnich siedmiu dni:

- Godzina kliknięcia

- Użytkownik

- URL

- Akcja: Te same akcje ochrony kliknięcia adresu URL, jak opisano wcześniej dla widoku danych według adresu URL, kliknij widok akcji ochrony .

- Aplikacja

- Tagi: Aby uzyskać więcej informacji na temat tagów użytkowników, zobacz Tagi użytkowników.

Wybierz pozycję ![]() Filtruj , aby zmodyfikować raport i tabelę szczegółów, wybierając co najmniej jedną z następujących wartości w wyświetlonym wysuwaniu:

Filtruj , aby zmodyfikować raport i tabelę szczegółów, wybierając co najmniej jedną z następujących wartości w wyświetlonym wysuwaniu:

- Data (UTC): data rozpoczęcia i data zakończenia.

- Aplikacja: to samo kliknięcie według wartości aplikacji, jak wcześniej opisano.

- Akcja: Te same wartości, co pokazano w widoku wyświetlenia danych według adresu URL, kliknij widok akcji ochrony. Domyślnie nie są zaznaczone opcje Dozwolone i Dozwolone przez administratora dzierżawy .

- Ocena: wybierz pozycję Tak lub Nie. Aby uzyskać więcej informacji, zobacz Try Ochrona usługi Office 365 w usłudze Microsoft Defender (Wypróbuj Ochrona usługi Office 365 w usłudze Microsoft Defender).

- Domeny (oddzielone przecinkami): domeny adresów URL wymienione w wynikach raportu.

- Adresaci (rozdzielani przecinkami)

- Tag: Pozostaw wartość Wszystkie lub usuń ją, kliknij dwukrotnie w pustym polu, a następnie wybierz pozycję Konto priorytetowe. Aby uzyskać więcej informacji na temat tagów użytkowników, zobacz Tagi użytkowników.

Po zakończeniu konfigurowania filtrów wybierz pozycję Zastosuj, Anuluj lub ![]() Wyczyść filtry.

Wyczyść filtry.

Na stronie Ochrona przed zagrożeniami adresu URL są dostępne akcje Tworzenie harmonogramu![]() ,

, ![]() Raportu żądania i

Raportu żądania i ![]() Eksportu.

Eksportu.

Inne raporty do wyświetlenia

Oprócz raportów opisanych w tym artykule w poniższych tabelach opisano inne dostępne raporty:

| Raport | Artykuł |

|---|---|

| Eksplorator (Ochrona usługi Office 365 w usłudze Microsoft Defender plan 2) lub wykrywanie w czasie rzeczywistym (Ochrona usługi Office 365 w usłudze Microsoft Defender (plan 1)) | Eksplorator zagrożeń (i wykrywanie w czasie rzeczywistym) |

| Email raporty zabezpieczeń, które nie wymagają Ochrona usługi Office 365 w usłudze Defender | Wyświetlanie raportów zabezpieczeń poczty e-mail w portalu Microsoft Defender |

| Raporty przepływu poczty w centrum administracyjnym programu Exchange (EAC) | Raporty przepływu poczty w nowym centrum administracyjnym programu Exchange |

Polecenia cmdlet raportowania programu PowerShell:

| Raport | Artykuł |

|---|---|

| Najważniejsi nadawcy i adresaci | Get-MailTrafficSummaryReport |

| Najważniejsze złośliwe oprogramowanie | Get-MailTrafficSummaryReport |

| Stan ochrony przed zagrożeniami | Get-MailTrafficATPReport |

| Bezpieczne linki | Get-SafeLinksAggregateReport |

| Użytkownicy z naruszonymi zabezpieczeniami | Get-CompromisedUserAggregateReport |

| Stan przepływu poczty | Get-MailflowStatusReport |

| Sfałszowane użytkowników | Get-SpoofMailReport |

| Podsumowanie działań po dostarczeniu | Get-AggregateZapReport |

| Szczegóły działania po dostarczeniu | Get-DetailZapReport |

Jakie uprawnienia są potrzebne do wyświetlania raportów Ochrona usługi Office 365 w usłudze Defender?

Zobacz Jakie uprawnienia są potrzebne do wyświetlania tych raportów?

Co zrobić, jeśli raporty nie pokazują danych?

Jeśli nie widzisz danych w raportach, sprawdź filtry raportów i sprawdź, czy zasady są prawidłowo skonfigurowane. Zasady bezpiecznych łączy i zasady bezpiecznych załączników z wbudowanej ochrony, wstępnie ustawione zasady zabezpieczeń lub zasady niestandardowe muszą obowiązywać i działać na komunikatach. Aby uzyskać więcej informacji, zapoznaj się z następującymi artykułami:

- Wstępne ustawienie zasad zabezpieczeń w usłudze EOP i ochronie usługi Office 365 w usłudze Microsoft Defender

- Analizator konfiguracji dla zasad ochrony w zakresie operacji we/wy na sekundę i Ochrona usługi Office 365 w usłudze Microsoft Defender

- Konfigurowanie zasad bezpiecznych łączy w Ochrona usługi Office 365 w usłudze Microsoft Defender

- Konfigurowanie zasad bezpiecznych załączników w Ochrona usługi Office 365 w usłudze Microsoft Defender