Stosowanie zasad dostępu warunkowego do profilu ruchu firmy Microsoft

Dzięki dedykowanemu profilowi przekazywania ruchu dla ruchu firmy Microsoft można zastosować zasady dostępu warunkowego do ruchu firmy Microsoft. Za pomocą dostępu warunkowego można wymagać uwierzytelniania wieloskładnikowego i zgodności urządzeń w celu uzyskania dostępu do zasobów firmy Microsoft.

W tym artykule opisano sposób stosowania zasad dostępu warunkowego do profilu przekazywania ruchu firmy Microsoft.

Wymagania wstępne

- Administratorzy korzystający z funkcji globalnego bezpiecznego dostępu muszą mieć co najmniej jedno z następujących przypisań ról w zależności od wykonywanych zadań.

- Rola Administratora globalnego bezpiecznego dostępu do zarządzania funkcjami globalnego bezpiecznego dostępu.

- Rola Administrator dostępu warunkowego do tworzenia zasad dostępu warunkowego i interakcji z nimi.

- Produkt wymaga licencjonowania. Aby uzyskać szczegółowe informacje, zobacz sekcję licencjonowania Co to jest globalny bezpieczny dostęp. W razie potrzeby możesz kupić licencje lub uzyskać licencje próbne.

- Aby korzystać z profilu przekazywania ruchu firmy Microsoft, zaleca się licencję platformy Microsoft 365 E3.

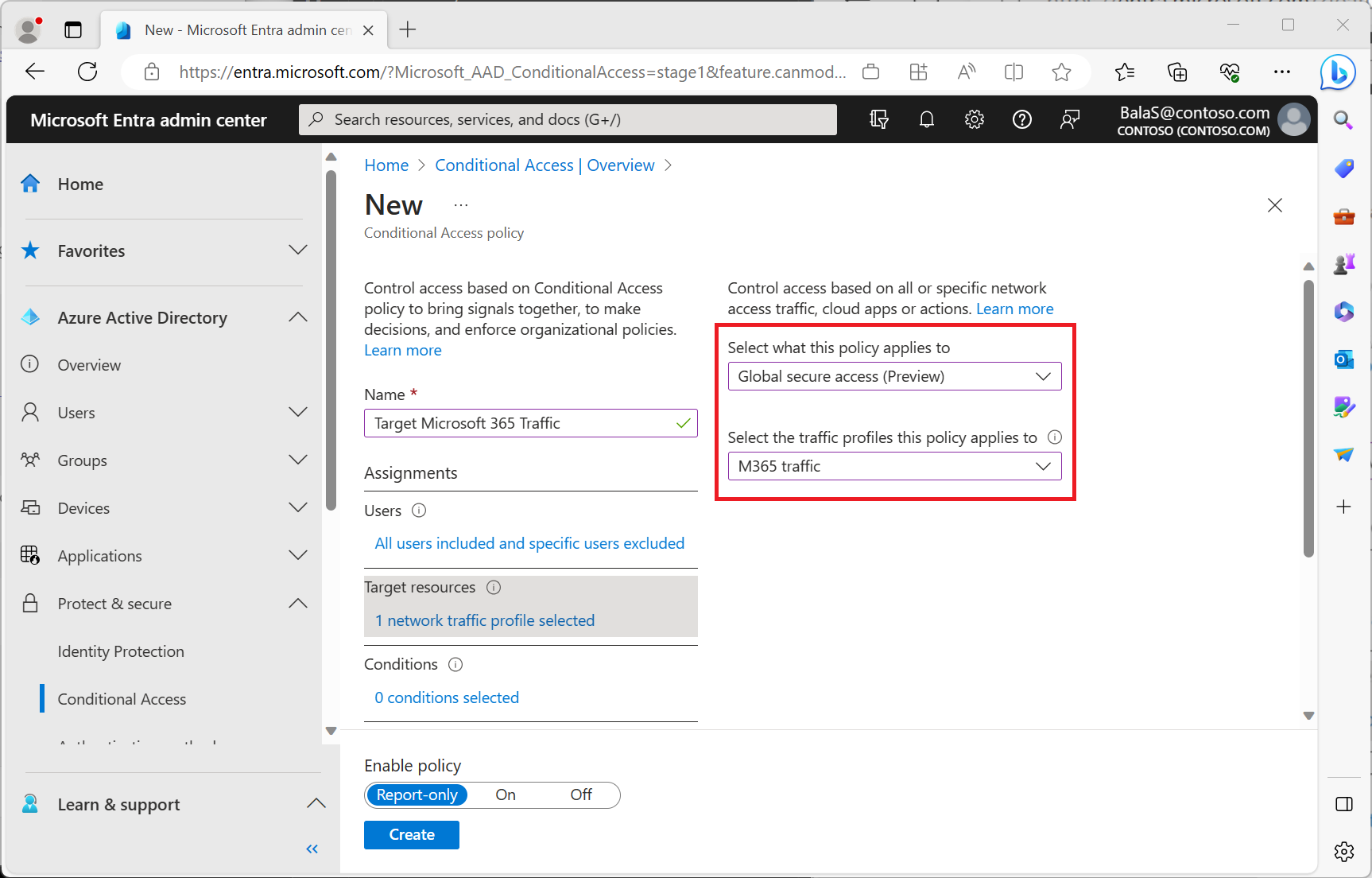

Tworzenie zasad dostępu warunkowego przeznaczonego dla profilu ruchu firmy Microsoft

Poniższe przykładowe zasady dotyczą wszystkich użytkowników z wyjątkiem kont ze szkła awaryjnego i użytkowników-gości/zewnętrznych, wymagających uwierzytelniania wieloskładnikowego, zgodności urządzeń lub urządzenia dołączonego hybrydowo firmy Microsoft w przypadku uzyskiwania dostępu do ruchu firmy Microsoft.

- Zaloguj się do centrum administracyjnego Microsoft Entra jako co najmniej Administrator dostępu warunkowego.

- Przejdź do sekcji Identity Protection Conditional Access (Dostęp warunkowy usługi Identity>Protection).>

- Wybierz pozycję Utwórz nowe zasady.

- Nadaj zasadzie nazwę. Zalecamy, aby organizacje tworzyły znaczący standard dla nazw swoich zasad.

- W obszarze Przypisania wybierz pozycję Użytkownicy lub tożsamości obciążeń.

- W obszarze Dołącz wybierz pozycję Wszyscy użytkownicy.

- W obszarze Wyklucz:

- Wybierz pozycję Użytkownicy i grupy, a następnie wybierz konta awaryjne lub konta awaryjne w organizacji.

- Wybierz pozycję Użytkownicy-goście lub zewnętrzni i zaznacz wszystkie pola wyboru.

- W obszarze Zasoby docelowe>Globalny bezpieczny dostęp*.

- Wybierz pozycję Ruch firmy Microsoft.

- W obszarze Kontrola>dostępu Udziel.

- Wybierz pozycję Wymagaj uwierzytelniania wieloskładnikowego, Wymagaj, aby urządzenie było oznaczone jako zgodne i Wymagaj urządzenia przyłączonego hybrydowego firmy Microsoft Entra

- W przypadku wielu kontrolek wybierz pozycję Wymagaj jednego z wybranych kontrolek.

- Wybierz pozycję Wybierz.

Po potwierdzeniu przez administratorów ustawień zasad przy użyciu trybu tylko raport administrator może przenieść przełącznik Włącz zasady z opcji Tylko raport do pozycji Włączone.

Wykluczenia użytkowników

Zasady dostępu warunkowego są zaawansowanymi narzędziami. Zalecamy wykluczenie następujących kont z zasad:

- Dostęp awaryjny lub konta ze szkła awaryjnego, aby zapobiec zablokowaniu z powodu błędnej konfiguracji zasad. W mało prawdopodobnym scenariuszu wszyscy administratorzy są zablokowani, konto administracyjne dostępu awaryjnego może służyć do logowania się i podjęcia kroków w celu odzyskania dostępu.

- Więcej informacji można znaleźć w artykule Zarządzanie kontami dostępu awaryjnego w usłudze Microsoft Entra ID.

- Konta usług i jednostki usługi, takie jak konto synchronizacji programu Microsoft Entra Connect. Konta usług to konta nieinterakcyjne, które nie są powiązane z żadnym konkretnym użytkownikiem. Są one zwykle używane przez usługi zaplecza i umożliwiają programowy dostęp do aplikacji, ale są również używane do logowania się do systemów w celach administracyjnych. Wywołania wykonywane przez jednostki usługi nie będą blokowane przez zasady dostępu warunkowego ograniczone do użytkowników. Użyj dostępu warunkowego dla tożsamości obciążeń, aby zdefiniować zasady przeznaczone dla jednostek usług.

- Jeśli twoja organizacja ma te konta używane w skryptach lub kodzie, rozważ zastąpienie ich tożsamościami zarządzanymi.

Następne kroki

Następnym krokiem do rozpoczęcia pracy z Dostęp do Internetu Microsoft Entra jest przejrzenie dzienników globalnego bezpiecznego dostępu.

Aby uzyskać więcej informacji na temat przesyłania dalej ruchu, zobacz następujące artykuły: