Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

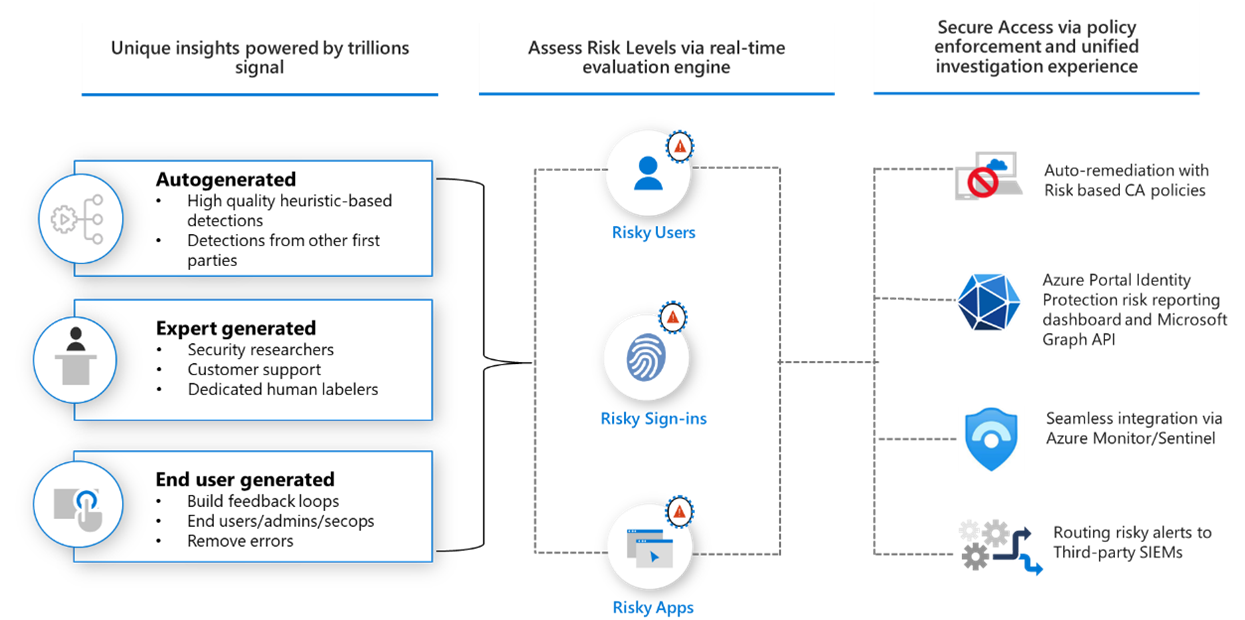

Ochrona tożsamości Microsoft Entra pomaga organizacjom wykrywać, badać i korygować zagrożenia oparte na tożsamościach. Te zagrożenia mogą być wprowadzane do narzędzi, takich jak dostęp warunkowy, aby podejmować decyzje dotyczące dostępu lub wysyłać je do narzędzia do zarządzania informacjami i zdarzeniami zabezpieczeń (SIEM) w celu dalszego badania i korelacji.

Wykrywaj ryzyko

Microsoft stale dodaje i aktualizuje wykrycia w naszym katalogu, aby chronić organizacje. Te wykrycia pochodzą z naszego uczenia się na podstawie analizy bilionów sygnałów każdego dnia z Active Directory, kont Microsoft, oraz w grach na konsoli Xbox. Ten szeroki zakres sygnałów pomaga usłudze ID Protection wykrywać ryzykowne zachowania, takie jak:

- Użycie anonimowego adresu IP

- Ataki sprayowe na hasła

- Ujawnione poświadczenia

- i nie tylko...

Podczas każdego logowania usługa ID Protection uruchamia wszystkie wykrycia logowania w czasie rzeczywistym, generując poziom ryzyka sesji logowania wskazujący, jak prawdopodobne jest naruszenie zabezpieczeń logowania. Na podstawie tego poziomu ryzyka zasady są stosowane w celu ochrony użytkownika i organizacji.

Aby uzyskać pełną listę czynników ryzyka i sposobu ich wykrywania, zobacz artykuł Co to jest ryzyko.

Zbadaj

Wszelkie zagrożenia dotyczące tożsamości są śledzone i raportowane. Usługa ID Protection udostępnia trzy kluczowe raporty dla administratorów w celu zbadania ryzyka i podjęcia działań:

- Wykrycia ryzyka: każde wykryte ryzyko jest zgłaszane jako wykrywanie ryzyka.

- Ryzykowne logowania: ryzykowne logowanie jest zgłaszane w przypadku wystąpienia co najmniej jednego wykrycia ryzyka zgłoszonego dla tego logowania.

-

Ryzykowni użytkownicy: Ryzykowny użytkownik jest zgłaszany, gdy spełniony jest jeden z następujących warunków:

- Użytkownik ma co najmniej jedno ryzykowne logowania.

- Zgłoszono co najmniej jedno wykrycie ryzyka.

Aby uzyskać więcej informacji na temat korzystania z raportów, zobacz artykuł How To: Investigate risk (Jak badać ryzyko).

Zmniejszanie ryzyka

Automatyzacja ma kluczowe znaczenie w zabezpieczeniach, ponieważ skala sygnałów i ataków wymaga automatyzacji.

Raport Microsoft Digital Defense 2024 zawiera następujące statystyki:

78 bilionów sygnałów bezpieczeństwa analizowanych dziennie, co stanowi wzrost o 13 bilionów z poprzedniego roku

600 milionów ataków na klientów firmy Microsoft dziennie

Rok do roku wzrost o 2,75x w atakach ransomware obsługiwanych przez człowieka

Te statystyki nadal wykazują tendencję wzrostową, bez oznak spowolnienia. W tym środowisku automatyzacja jest kluczem do identyfikowania i korygowania ryzyka, dzięki czemu organizacje IT mogą skupić się na odpowiednich priorytetach.

Automatyczne korygowanie

Zasady dostępu warunkowego opartego na ryzyku można włączyć, aby wymagać kontroli dostępu, takich jak zapewnienie silnej metody uwierzytelniania, przeprowadzenie uwierzytelniania wieloskładnikowego lub przeprowadzenie bezpiecznego resetowania hasła na podstawie wykrytego poziomu ryzyka. Jeśli użytkownik pomyślnie ukończy kontrolę dostępu, ryzyko zostanie automatycznie skorygowane.

Korygowanie ręczne

Jeśli korygowanie użytkownika nie jest włączone, administrator musi ręcznie przejrzeć je w raportach w portalu, za pośrednictwem interfejsu API lub w usłudze Microsoft Defender XDR. Administratorzy mogą wykonywać akcje ręczne, aby odrzucić, potwierdzić bezpieczeństwo lub potwierdzić naruszenie ryzyka.

Korzystanie z danych

Dane z usługi ID Protection można eksportować do innych narzędzi do archiwizowania, dalszego badania i korelacji. Interfejsy API oparte na programie Microsoft Graph umożliwiają organizacjom zbieranie tych danych w celu dalszego przetwarzania w narzędziu, takim jak rozwiązanie SIEM. Informacje o dostępie do interfejsu API ochrony tożsamości można znaleźć w artykule Wprowadzenie do Microsoft Entra ID Protection i Microsoft Graph

Informacje na temat integracji danych z usługi Ochrona tożsamości Microsoft Entra z usługą Microsoft Sentinel można znaleźć w artykule Connect data from Microsoft Entra ID Protection.

Organizacje mogą przechowywać dane przez dłuższy czas, zmieniając ustawienia diagnostyczne w identyfikatorze Entra firmy Microsoft. Mogą wysyłać dane do obszaru roboczego usługi Log Analytics, archiwizować dane na koncie magazynu, przesyłać strumieniowo dane do usługi Event Hubs lub wysyłać dane do innego rozwiązania. Szczegółowe informacje o tym, jak to zrobić, można znaleźć w artykule How To: Export risk data (Instrukcje: eksportowanie danych o ryzyku).

Wymagane role

Ochrona identyfikatorów wymaga przypisania użytkownikom co najmniej jednej z następujących ról.

| Rola | Może to zrobić | Nie da się wykonać |

|---|---|---|

| Czytelnik globalny | Dostęp tylko do odczytu do ochrony identyfikatorów | Dostęp do zapisu w usłudze ID Protection |

| Administrator użytkowników | Resetowanie haseł użytkowników | Odczyt lub zapis danych w ID Protection |

| Administrator dostępu warunkowego | Tworzenie zasad, które uwzględniają ryzyko związane z użytkownikiem lub logowaniem jako warunek | Odczyt lub zapis do starszych zasad ochrony ID |

| Czytelnik zabezpieczeń | Wyświetl wszystkie raporty dotyczące ochrony tożsamości i przegląd | Konfigurowanie lub zmienianie zasad Resetowanie hasła dla użytkownika Konfigurowanie alertów Prześlij opinię na temat wykrywania |

| Operator zabezpieczeń | Wyświetlanie wszystkich raportów ID Protection i przeglądy Odrzucanie ryzyka związanego z użytkownikiem, potwierdzanie bezpiecznego logowania, potwierdzanie naruszenia zabezpieczeń |

Konfigurowanie lub zmienianie zasad Resetowanie hasła dla użytkownika Konfiguruj alerty |

| Administrator zabezpieczeń | Pełny dostęp do ochrony identyfikatorów | Resetowanie hasła dla użytkownika |

Wymagania dotyczące licencji

Korzystanie z tej funkcji wymaga licencji microsoft Entra ID P2. Aby znaleźć odpowiednią licencję dla swoich wymagań, zobacz plany i cennik firmy Microsoft Entra. W poniższej tabeli opisano kluczowe możliwości usługi Microsoft Entra ID Protection i wymagania dotyczące licencjonowania dla każdej funkcji. Szczegółowe informacje o cenach można znaleźć na stronie Plany i cennik Microsoft Entra.

| Zdolność | Szczegóły | Microsoft Entra ID Free/Aplikacje Microsoft 365 | Microsoft Entra ID P1 | Microsoft Entra ID P2 / Microsoft Entra Suite |

|---|---|---|---|---|

| Zasady ryzyka | Zasady związane z logowaniem i ryzykiem użytkowników (za pośrednictwem ochrony identyfikatorów lub dostępu warunkowego) | Nie | Nie | Tak |

| Raporty dotyczące zabezpieczeń | Omówienie | Nie | Nie | Tak |

| Raporty dotyczące zabezpieczeń | Ryzykowni użytkownicy | Ograniczone informacje. Wyświetlane są tylko użytkownicy o średnim i wysokim ryzyku. Brak szuflady szczegółów ani historii ryzyka. | Ograniczone informacje. Wyświetlane są tylko użytkownicy o średnim i wysokim ryzyku. Brak szuflady szczegółów ani historii ryzyka. | Pełny dostęp |

| Raporty dotyczące zabezpieczeń | Ryzykowne logowania | Ograniczone informacje. Nie są wyświetlane żadne szczegóły ryzyka ani poziom ryzyka. | Ograniczone informacje. Nie są wyświetlane żadne szczegóły ryzyka ani poziom ryzyka. | Pełny dostęp |

| Raporty dotyczące zabezpieczeń | Wykrycia ryzyka | Nie | Ograniczone informacje. Brak szuflady szczegółów. | Pełny dostęp |

| Powiadomienia | Alerty wykryte u użytkowników zagrożonych ryzykiem | Nie | Nie | Tak |

| Powiadomienia | Podsumowanie tygodniowe | Nie | Nie | Tak |

| Zasady rejestracji uwierzytelniania wieloetapowego | Wymagaj uwierzytelniania wieloskładnikowego (za pośrednictwem dostępu warunkowego) | Nie | Nie | Tak |

| Microsoft Graph | Wszystkie raporty o podwyższonym ryzyku | Nie | Nie | Tak |

Aby wyświetlić raport Tożsamości obciążeń ryzykownych oraz kartę Wykrywanie tożsamości obciążenia w raporcie Wykrywanie ryzyka, potrzebujesz licencji Premium na tożsamości obciążeń. Aby uzyskać więcej informacji, zobacz Zabezpieczanie tożsamości obciążeń roboczych.

Usługa Microsoft Defender

Usługa Microsoft Entra ID Protection odbiera sygnały z produktów Microsoft Defender w celu wykrycia kilku zagrożeń, dlatego potrzebujesz również odpowiedniej licencji dla produktu Microsoft Defender, który jest właścicielem interesującego Cię sygnału.

Rozwiązanie Microsoft 365 E5 obejmuje wszystkie następujące sygnały:

Microsoft Defender dla aplikacji chmurowych

- Działanie z anonimowego adresu IP

- Niemożliwa podróż

- Masowy dostęp do poufnych plików

- Nowy kraj

Microsoft Defender dla Office 365

- Podejrzane reguły skrzynki odbiorczej

Usługa Microsoft Defender dla punktu końcowego

- Możliwa próba uzyskania dostępu do podstawowego tokenu odświeżania