Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Microsoft Entra rejestruje wszystkie logowania do dzierżawy Microsoft Entra, która obejmuje Twoje wewnętrzne aplikacje i zasoby. Jako administrator IT musisz wiedzieć, co oznaczają szczegóły dziennika logowania, aby można było poprawnie interpretować wartości dziennika.

Przeglądanie błędów i wzorców logowania zapewnia cenny wgląd w sposób, w jaki użytkownicy uzyskują dostęp do aplikacji i usług. Dzienniki logowania udostępniane przez identyfikator entra firmy Microsoft to zaawansowany typ dziennika aktywności , który można analizować. W tym artykule opisano kilka kluczowych aspektów dzienników logowania.

Dostępne są także trzy inne dzienniki aktywności, które pomagają monitorować kondycję dzierżawcy.

- Audyt — informacje o zmianach zastosowanych do twojego dzierżawcy, takich jak zarządzanie użytkownikami i grupami lub aktualizacje zastosowane do zasobów dzierżawcy.

- Rejestracja (wersja zapoznawcza) — tylko w przypadku zewnętrznych najemców informacje o wszystkich próbach samoobsługowej rejestracji, w tym pomyślnych prób rejestracji i niepomyślnych próbach rejestracji.

- Aprowizowanie — działania wykonywane przez usługę aprowizacji, takie jak tworzenie grupy w usłudze ServiceNow lub użytkownik zaimportowany z produktu Workday.

Co można zrobić za pomocą dzienników logowania?

Możesz użyć dzienników logowania, aby odpowiedzieć na pytania, takie jak:

- Ilu użytkowników zalogowało się do określonej aplikacji w tym tygodniu?

- Ile nieudanych prób logowania wystąpiło w ciągu ostatnich 24 godzin?

- Czy użytkownicy logują się z określonych przeglądarek lub systemów operacyjnych?

- Do których zasobów platformy Azure uzyskiwano dostęp za pomocą tożsamości zarządzanych i jednostek usługi?

Możesz również opisać działanie skojarzone z żądaniem logowania, identyfikując następujące szczegóły:

- Who — tożsamość (użytkownik) wykonująca logowanie.

- Jak — klient (aplikacja) używany do logowania.

- Co — element docelowy (zasób) uzyskiwany przez tożsamość.

Uwaga

Wpisy w dziennikach logowania są generowane przez system i nie można ich zmienić ani usunąć.

Jak uzyskać dostęp do dzienników logowania?

Istnieje kilka sposobów uzyskiwania dostępu do dzienników w zależności od potrzeb. Aby uzyskać więcej informacji, zobacz Jak uzyskać dostęp do dzienników aktywności.

Aby wyświetlić dzienniki logowania z centrum administracyjnego firmy Microsoft Entra:

- Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako co najmniej czytelnik raportów.

- Przejdź do

Entra ID Monitorowanie & zdrowie Dzienniki logowania .

Aby efektywniej korzystać z dzienników logowania w centrum administracyjnym firmy Microsoft Entra, dostosuj filtry, aby wyświetlić tylko określony zestaw dzienników. Aby uzyskać więcej informacji, zobacz Filtrowanie dzienników logowania.

Jakie są typy dzienników logowania?

W podglądzie dzienników logowania dostępne są cztery typy dzienników:

- Logowanie interakcyjne użytkownika

- Logowania użytkowników nieinterakcyjnych

- Logowania jednostki usługi

- Logowania zarządzanej tożsamości

Dzienniki logowania klasycznego obejmują tylko logowania interakcyjne użytkownika.

Identyfikator Agenta Entra firmy Microsoft

Identyfikator programu Microsoft Entra Agent został uruchomiony w programie Microsoft Build 2025 i udostępnia ujednolicony katalog wszystkich tożsamości agentów utworzonych w programie Microsoft Copilot Studio i usłudze Azure AI Foundry. W tej początkowej wersji administratorzy IT mogą wyświetlać tożsamości agentów i zarządzać nimi bezpośrednio w centrum administracyjnym firmy Microsoft Entra, w tym zaktualizowane dzienniki logowania. Ponieważ agenci mogą działać z uprawnieniami delegowanymi przez użytkownika lub z uprawnieniami tylko dla aplikacji, ich logowania mogą pojawiać się we wszystkich czterech typach rejestrów logowania.

Do dzienników logowania Microsoft Entra dodano nowy złożony typ zasobu dziennika logowania, agentSignIn. Ten typ zasobu zawiera właściwości dotyczące agenta, takie jak to, czy agent jest aplikacją lub wystąpieniem aplikacji. Jeśli typ agenta to agenticAppInstance, właściwość parentID została uwzględniona, aby zapewnić możliwość śledzenia agenta aprowizacji.

Nowy typ zasobu dziennika logowania jest dostępny w centrum administracyjnym firmy Microsoft Entra i interfejsie API programu Microsoft Graph.

- Użyj filtru

isAgentw dziennikach logowania centrum administracyjnego firmy Microsoft Entra, aby filtrować tylko zdarzenia logowania agenta. - W obszarze Aplikacje dla przedsiębiorstw ustaw filtr Typ aplikacji na Identyfikator agenta (wersja zapoznawcza), aby wyświetlić wszystkie tożsamości agentów w dzierżawie. Następnie wybierz pozycję Dzienniki logowania ze strony szczegółów aplikacji, aby wyświetlić działanie logowania.

- Aby uzyskać informacje o typie zasobu w programie Microsoft Graph, zobacz agentSignIn

Aby uzyskać więcej informacji, zobacz ogłoszenie w blogu firmy Microsoft Entra .

Dane logowania używane przez inne usługi

Dane logowania są używane przez kilka usług na platformie Azure i w Microsoft Entra do monitorowania ryzykownych logowań, zapewnienia wglądu w użycie aplikacji i nie tylko.

Microsoft Entra ID — ochrona

Wizualizacja danych dziennika logowania związana z ryzykownym logowaniem jest dostępna w przeglądzie usługi Microsoft Entra ID Protection , która używa następujących danych:

- Ryzykowni użytkownicy

- Ryzykowne logowania użytkowników

- Ryzykowne tożsamości obciążeń roboczych

Aby uzyskać więcej informacji na temat narzędzi microsoft Entra ID Protection, zobacz Microsoft Entra ID Protection overview (Omówienie usługi Microsoft Entra ID Protection).

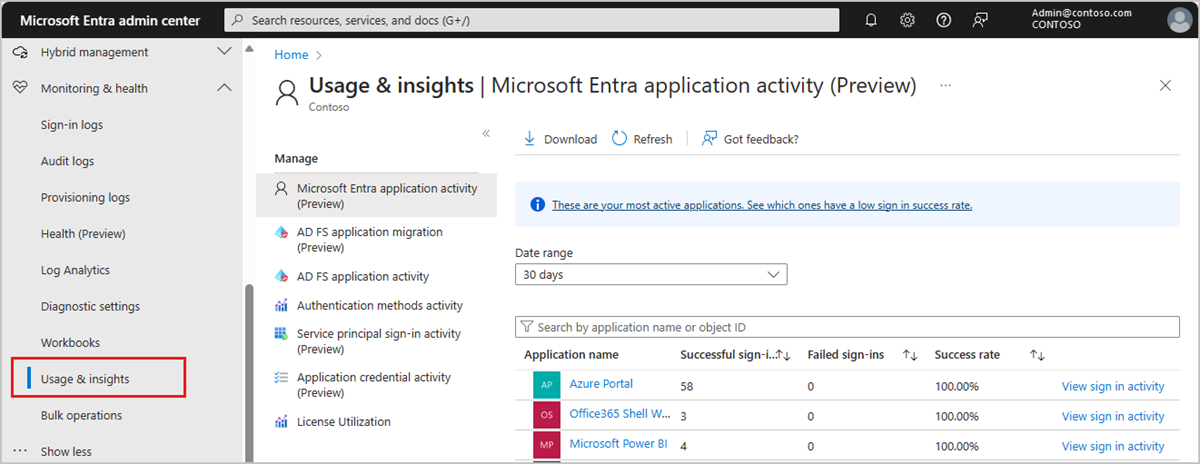

Użycie i szczegółowe informacje Microsoft Entra

Aby wyświetlić dane logowania specyficzne dla aplikacji, przejdź do Microsoft Entra ID>Monitorowanie i kondycja>Użycie i analizy. Te raporty zapewniają dokładniejsze przyjrzenie się logowaniu się dla działań aplikacji Microsoft Entra i działań aplikacji AD FS. Aby uzyskać więcej informacji, zobacz Microsoft Entra Usage &insights.

Istnieje kilka raportów dostępnych w obszarze Użycie i szczegółowe informacje. Niektóre z tych raportów są dostępne w wersji zapoznawczej.

- Działanie aplikacji Microsoft Entra (wersja zapoznawcza)

- Działanie aplikacji usług AD FS

- Działanie metod uwierzytelniania

- Aktywność logowania konta usługi

- Aktywność poświadczeń aplikacji

Dzienniki aktywności platformy Microsoft 365

Dzienniki aktywności platformy Microsoft 365 można wyświetlić w centrum administracyjnym platformy Microsoft 365. Działania platformy Microsoft 365 i dzienniki aktywności firmy Microsoft Entra współdzielą znaczną liczbę zasobów katalogu. Tylko Centrum administracyjne platformy Microsoft 365 zapewnia pełny widok dzienników aktywności platformy Microsoft 365.

Dostęp do dzienników aktywności platformy Microsoft 365 można uzyskać programowo przy użyciu interfejsów API zarządzania usługi Office 365.