Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

chronione działania w identyfikatorze Entra firmy Microsoft to uprawnienia, którym przypisano zasady dostępu warunkowego, wymuszane są podczas próby wykonania działania przez użytkownika. W tym artykule opisano sposób dodawania, testowania lub usuwania akcji chronionych.

Notatka

Te kroki należy wykonać w poniższej sekwencji, aby upewnić się, że akcje chronione są prawidłowo skonfigurowane i wymuszane. Jeśli nie wykonasz tej kolejności, może dojść do nieoczekiwanego zachowania, na przykład wielokrotnych próśb o ponowne uwierzytelnienie.

Warunki wstępne

Aby dodać lub usunąć chronione akcje, musisz mieć następujące elementy:

- Licencja microsoft Entra ID P1 lub P2

- Rola administratora dostępu warunkowego lub administratora zabezpieczeń

Krok 1. Konfigurowanie zasad dostępu warunkowego

Akcje chronione używają kontekstu uwierzytelniania dostępu warunkowego, dlatego należy skonfigurować kontekst uwierzytelniania i dodać go do zasad dostępu warunkowego. Jeśli masz już zasady z kontekstem uwierzytelniania, możesz przejść do następnej sekcji.

Zaloguj się do centrum administracyjnego Microsoft Entra.

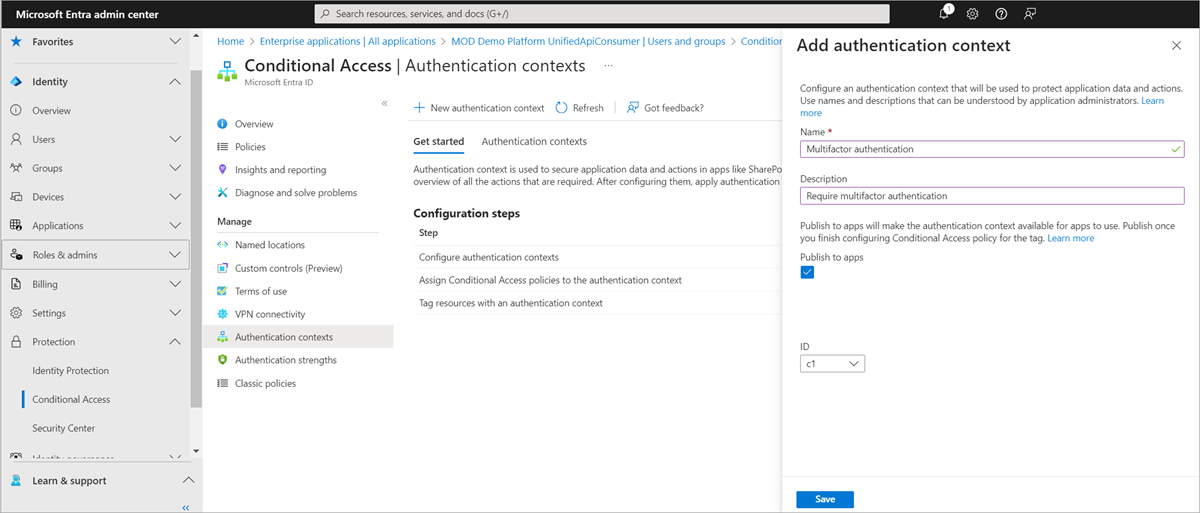

Wybierz Entra ID>dostęp warunkowy>kontekst uwierzytelniania>Kontekst uwierzytelniania.

Wybierz pozycję Nowy kontekst uwierzytelniania, aby otworzyć okienko Dodaj kontekst uwierzytelniania.

Wprowadź nazwę i opis, a następnie wybierz Zapisz.

Wybierz pozycję Zasady>Nowe zasady, aby utworzyć nowe zasady.

Utwórz nowe zasady i wybierz kontekst uwierzytelniania.

Aby uzyskać więcej informacji, zobacz dostęp warunkowy: aplikacje w chmurze, akcje i kontekst uwierzytelniania.

Krok 2. Dodawanie akcji chronionych

Aby dodać akcje ochronne, przypisz zasady dostępu warunkowego do jednego lub więcej uprawnień przy użyciu kontekstu uwierzytelniania warunkowego.

Wybierz pozycję Entra ID Conditional AccessPolicies (Zasady> warunkowego > entra).

Upewnij się, że stan polityki dostępu warunkowego, którą planujesz użyć z chronioną akcją, jest ustawiony na Włączone, a nie na Wyłączone lub Tylko raport.

Wybierz pozycję Entra ID>Role i administratorzy>Chronione akcje.

Wybierz pozycję Dodaj akcje chronione, aby dodać nową akcję chronioną.

Jeśli Dodaj chronione działania jest wyłączone, upewnij się, że masz przypisaną rolę Administratora dostępu warunkowego lub Administratora zabezpieczeń. Aby uzyskać więcej informacji, zobacz Rozwiązywanie problemów z akcjami chronionymi.

Wybierz skonfigurowany kontekst uwierzytelniania dostępu warunkowego.

Wybierz pozycję Wybierz uprawnienia i wybierz uprawnienia do ochrony za pomocą dostępu warunkowego.

Wybierz pozycję Dodaj.

Po zakończeniu wybierz Zapisz.

Nowe akcje chronione są wyświetlane na liście akcji chronionych

Krok 3. Testowanie akcji chronionych

Gdy użytkownik wykonuje akcję chronioną, musi spełnić wymagania zasad dostępu warunkowego. W tej sekcji przedstawiono doświadczenie użytkownika proszonego o spełnienie wymagania polityki. W tym przykładzie użytkownik musi uwierzytelnić się przy użyciu klucza zabezpieczeń FIDO, zanim będzie mógł zaktualizować zasady dostępu warunkowego.

Zaloguj się do centrum administracyjnego Microsoft Entra jako użytkownik, który musi spełnić te zasady.

Wybierz Entra ID>Dostęp Warunkowy.

Wybierz zasady dostępu warunkowego, aby je wyświetlić.

Edytowanie zasad jest wyłączone, ponieważ wymagania dotyczące uwierzytelniania nie zostały spełnione. W dolnej części strony znajduje się następująca uwaga:

Edytowanie jest chronione przez dodatkowe wymaganie dostępu. Kliknij tutaj, aby ponownie uwierzytelnić.

Wybierz pozycję Kliknij tutaj, aby ponownie uwierzytelnić.

Wypełnij wymagania dotyczące uwierzytelniania, gdy przeglądarka zostanie przekierowana na stronę logowania firmy Microsoft Entra.

Po wykonaniu wymagań dotyczących uwierzytelniania można edytować zasady.

Edytuj zasady i zapisz zmiany.

Usuń akcje chronione

Aby usunąć akcje ochrony, usuń przypisanie wymagań zasad dostępu warunkowego do uprawnienia.

Wybierz pozycję Entra ID>Role i administratorzy>Chronione akcje.

Znajdź i wybierz politykę dostępu warunkowego dotyczącą uprawnień, aby cofnąć przypisanie.

Na pasku narzędzi wybierz pozycję Usuń.

Po usunięciu chronionej akcji uprawnienie nie będzie miało wymagania dostępu warunkowego. Do uprawnienia można przypisać nowe zasady dostępu warunkowego.

Microsoft Graph

Dodawanie akcji chronionych

Akcje chronione są dodawane przez przypisanie wartości kontekstu uwierzytelniania do uprawnienia. Wartości kontekstu uwierzytelniania, które są dostępne w dzierżawie, można odkryć, wywołując interfejs API authenticationContextClassReference.

Kontekst uwierzytelniania można przypisać do uprawnienia przy użyciu punktu końcowego beta API unifiedRbacResourceAction.

https://graph.microsoft.com/beta/roleManagement/directory/resourceNamespaces/microsoft.directory/resourceActions/

W poniższym przykładzie pokazano, jak uzyskać identyfikator kontekstu uwierzytelniania ustawiony w ramach uprawnienia microsoft.directory/conditionalAccessPolicies/delete.

GET https://graph.microsoft.com/beta/roleManagement/directory/resourceNamespaces/microsoft.directory/resourceActions/microsoft.directory-conditionalAccessPolicies-delete-delete?$select=authenticationContextId,isAuthenticationContextSettable

Akcje zasobów z właściwością isAuthenticationContextSettable ustawione na wartość true obsługują kontekst uwierzytelniania. Akcje zasobów, które mają wartość właściwości authenticationContextId, to identyfikator kontekstu uwierzytelniania przypisany do akcji.

Aby wyświetlić właściwości isAuthenticationContextSettable i authenticationContextId, należy je uwzględnić w zapytaniu SELECT podczas wysyłania żądania do interfejsu API akcji zasobu.

Rozwiązywanie problemów z akcjami chronionymi

Objaw — nie można wybrać wartości kontekstu uwierzytelniania

Podczas próby wybrania kontekstu uwierzytelniania dostępu warunkowego nie ma dostępnych wartości do wybrania.

Przyczyną

W dzierżawie nie włączono żadnych wartości kontekstu uwierzytelniania dostępu warunkowego.

Rozwiązanie

Włącz kontekst uwierzytelniania dla dzierżawcy, dodając nowy kontekst uwierzytelniania. Upewnij się, że opcja Publikuj w aplikacjach jest zaznaczona, więc wartość jest dostępna do wybrania. Aby uzyskać więcej informacji, zobacz kontekst uwierzytelniania.

Objaw — polityka nie jest wyzwalana

W niektórych przypadkach po dodaniu chronionej akcji użytkownicy mogą nie być monitowani zgodnie z oczekiwaniami. Jeśli na przykład zasady wymagają uwierzytelniania wieloskładnikowego, użytkownik może nie zobaczyć monitu logowania.

Przyczyna 1

Użytkownik nie został przypisany do zasad dostępu warunkowego używanych do akcji chronionej.

Rozwiązanie 1

Użyj narzędzia Dostępu Warunkowego What If, aby sprawdzić, czy użytkownikowi przypisano zasady. W przypadku korzystania z narzędzia wybierz użytkownika i kontekst uwierzytelniania, który został użyty z chronioną akcją. Wybierz opcję "Co jeśli" i zweryfikuj, czy oczekiwane zasady są wymienione w tabeli Zasady, które będą stosowane. Jeśli polityka nie ma zastosowania, sprawdź warunek przypisania użytkownika do polityki i dodaj użytkownika.

Przyczyna 2

Użytkownik wcześniej spełnił wymogi polityki. Na przykład ukończone uwierzytelnianie wieloskładnikowe wcześniej w tej samej sesji.

Rozwiązanie 2

Sprawdź zdarzenia logowania Microsoft Entra w celu rozwiązania problemów. Zdarzenia logowania zawierają szczegółowe informacje o sesji, w tym informacje o tym, czy użytkownik ukończył już uwierzytelnianie wieloskładnikowe. Podczas rozwiązywania problemów z dziennikami logowania warto również sprawdzić stronę szczegółów polityki, aby potwierdzić, że kontekst uwierzytelniania został zażądany.

Objaw — polityka nigdy nie jest zadowolona

Gdy próbujesz spełnić wymagania zasad dostępu warunkowego, zasady nigdy nie są spełnione i nadal są wymagane do ponownego uwierzytelnienia.

Przyczyną

Zasady dostępu warunkowego nie zostały utworzone lub stan zasad jest Wyłączone lub Tylko raport.

Rozwiązanie

Utwórz zasady dostępu warunkowego, jeśli nie istnieją, i ustaw stan na On.

Jeśli nie możesz uzyskać dostępu do strony Dostęp warunkowy ze względu na akcję chronioną i powtarzające się żądania ponownego uwierzytelnienia, użyj następującego linku, aby otworzyć stronę Dostęp warunkowy.

Objaw — brak dostępu do dodawania akcji chronionych

Po zalogowaniu nie masz uprawnień do dodawania ani usuwania akcji chronionych.

Przyczyną

Nie masz uprawnień do zarządzania akcjami chronionymi.

Rozwiązanie

Upewnij się, że masz przypisaną rolę administratora dostępu warunkowego lub administratora zabezpieczeń .

Objaw — błąd zwracany podczas użycia programu PowerShell do wykonania chronionej akcji

W przypadku używania programu PowerShell do wykonywania chronionej akcji zwracany jest błąd i nie ma monitu o spełnienie zasad dostępu warunkowego.

Przyczyną

Program Microsoft Graph PowerShell obsługuje uwierzytelnianie wielopoziomowe, które jest wymagane do akceptowania monitów o zasadach. Program Azure PowerShell nie jest obsługiwany w przypadku uwierzytelniania krokowego.

Rozwiązanie

Upewnij się, że używasz programu Microsoft Graph PowerShell.