Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Z tego artykułu dowiesz się, jak zintegrować aplikację Getabstract z identyfikatorem Entra firmy Microsoft. Po zintegrowaniu aplikacji Getabstract z usługą Microsoft Entra ID można wykonywać następujące czynności:

- Kontroluj w usłudze Microsoft Entra ID, kto ma dostęp do aplikacji Getabstract.

- Zezwalaj swoim użytkownikom na automatyczne logowanie do aplikacji Getabstract przy użyciu kont Microsoft Entra.

- Zarządzaj kontami w jednej centralnej lokalizacji.

Warunki wstępne

W scenariuszu opisanym w tym artykule przyjęto założenie, że masz już następujące wymagania wstępne:

- Konto użytkownika Microsoft Entra z aktywną subskrypcją. Jeśli jeszcze go nie masz, możesz Utworzyć konto bezpłatnie.

- Jedna z następujących ról:

- Subskrypcja aplikacji Getabstract z obsługą logowania jednokrotnego.

Notatka

Ta integracja jest również dostępna do użycia w środowisku microsoft Entra US Government Cloud. Tę aplikację można znaleźć w galerii aplikacji microsoft Entra US Government Cloud Application Gallery i skonfigurować ją w taki sam sposób, jak w przypadku chmury publicznej.

Opis scenariusza

W tym artykule skonfigurujesz i przetestujesz logowanie jednokrotne firmy Microsoft Entra w środowisku testowym.

Getabstract obsługuje logowanie jednokrotne (SSO) inicjowane przez dostawcę usług (SP) i dostawcę tożsamości ( IDP).

Usługa Getabstract obsługuje udostępnianie użytkowników w trybie Just In Time.

Usługa Getabstract obsługuje automatyczne aprowizowanie użytkowników.

Notatka

Identyfikator tej aplikacji jest stałym ciągiem znaków, dlatego w jednej dzierżawie można skonfigurować tylko jedno wystąpienie.

Dodawanie aplikacji Getabstract z galerii

Aby skonfigurować integrację aplikacji Getabstract z identyfikatorem Entra firmy Microsoft, należy dodać aplikację Getabstract z galerii do listy zarządzanych aplikacji SaaS.

- Zaloguj się do centrum administracyjnego Microsoft Entra jako co najmniej Administrator aplikacji w chmurze.

- Przejdź do Entra ID>Aplikacje dla przedsiębiorstw>Nowa aplikacja.

- W sekcji Dodaj z galerii wpisz Getabstract do pola wyszukiwania.

- Wybierz Getabstract z panelu wyników, a następnie dodaj aplikację. Poczekaj kilka sekund, podczas gdy aplikacja jest dodawana do Twojej dzierżawy.

Alternatywnie możesz również użyć Kreatora konfiguracji aplikacji Enterprise. W tym kreatorze możesz dodać aplikację do swojego klienta, dodać użytkowników lub grupy do aplikacji, przypisać role oraz przeprowadzić konfigurację logowania jednokrotnego (SSO). Dowiedz się więcej o kreatorach Microsoft 365.

Konfigurowanie i testowanie jednokrotnego logowania Microsoft Entra dla aplikacji Getabstract

Skonfiguruj i przetestuj logowanie jednokrotne Microsoft Entra z aplikacją Getabstract, używając użytkownika testowego o nazwie B.Simon. Aby SSO działało, należy ustanowić relację między użytkownikiem Microsoft Entra a powiązanym użytkownikiem w Getabstract.

Aby skonfigurować i przetestować Microsoft Entra SSO z Getabstract, wykonaj następujące kroki:

-

Skonfiguruj Microsoft Entra SSO — aby umożliwić użytkownikom korzystanie z tej funkcji.

- Utwórz użytkownika testowego Microsoft Entra — aby przetestować logowanie jednokrotne z Britta Simon.

- Przypisz użytkownika testowego Microsoft Entra — aby umożliwić Britcie Simon korzystanie z logowania jednokrotnego Microsoft Entra.

-

Skonfiguruj jednokrotne logowanie Getabstract — aby ustawić parametry pojedynczego Sign-On po stronie aplikacji.

- Utwórz testowego użytkownika Getabstract – aby mieć w Getabstract odpowiednik użytkownika Britta Simon, który jest powiązany z reprezentacją użytkownika w Microsoft Entra.

- Test SSO - aby sprawdzić, czy konfiguracja działa.

Konfigurowanie logowania jednokrotnego Microsoft Entra

Wykonaj następujące kroki, aby włączyć funkcję Jednokrotnego logowania Microsoft Entra.

Zaloguj się do centrum administracyjnego Microsoft Entra jako co najmniej Administrator aplikacji w chmurze.

Przejdź do Entra ID>Aplikacje korporacyjne>Getabstract>Logowanie jednokrotne.

Na stronie Wybierz metodę logowania jednokrotnego wybierz pozycję SAML.

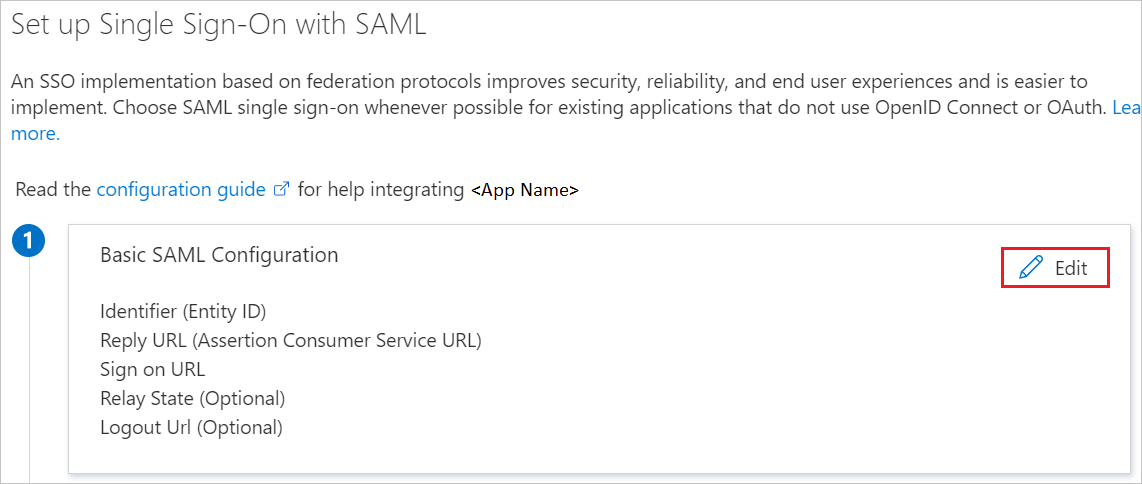

Na stronie Konfigurowanie logowania jednokrotnego z SAML wybierz ikonę ołówka dla Podstawowa konfiguracja SAML, aby edytować ustawienia.

W sekcji Podstawowa konfiguracja protokołu SAML, jeśli chcesz skonfigurować aplikację w trybie inicjowanym przez dostawcę tożsamości, wykonaj następujące kroki:

a. W polu tekstowym identyfikatora wpisz adres URL:

W przypadku etapu/przedprodukcji:

https://int.getabstract.comW środowisku produkcyjnym:

https://www.getabstract.comb. W polu tekstowym Adres URL odpowiedzi wpisz adres URL:

W przypadku etapu/przedprodukcji:

https://int.getabstract.com/ACS.doW środowisku produkcyjnym:

https://www.getabstract.com/ACS.doWybierz pozycję Ustaw dodatkowe adresy URL i wykonaj następujący krok, jeśli chcesz skonfigurować aplikację w trybie zainicjowanym przez dostawcę usług :

W polu tekstowym adresu URL logowania wpisz adres URL, korzystając z następującego wzorca:

W przypadku etapu/przedprodukcji:

https://int.getabstract.com/portal/<org_username>W środowisku produkcyjnym:

https://www.getabstract.com/portal/<org_username>Notatka

Ta wartość nie jest prawdziwa. Zaktualizuj tę wartość za pomocą rzeczywistego adresu URL Sign-On. Aby uzyskać tę wartość, skontaktuj się z zespołem wsparcia klienta GetAbstract. Możesz również odwołać się do wzorców przedstawionych w sekcji Podstawowa konfiguracja protokołu SAML.

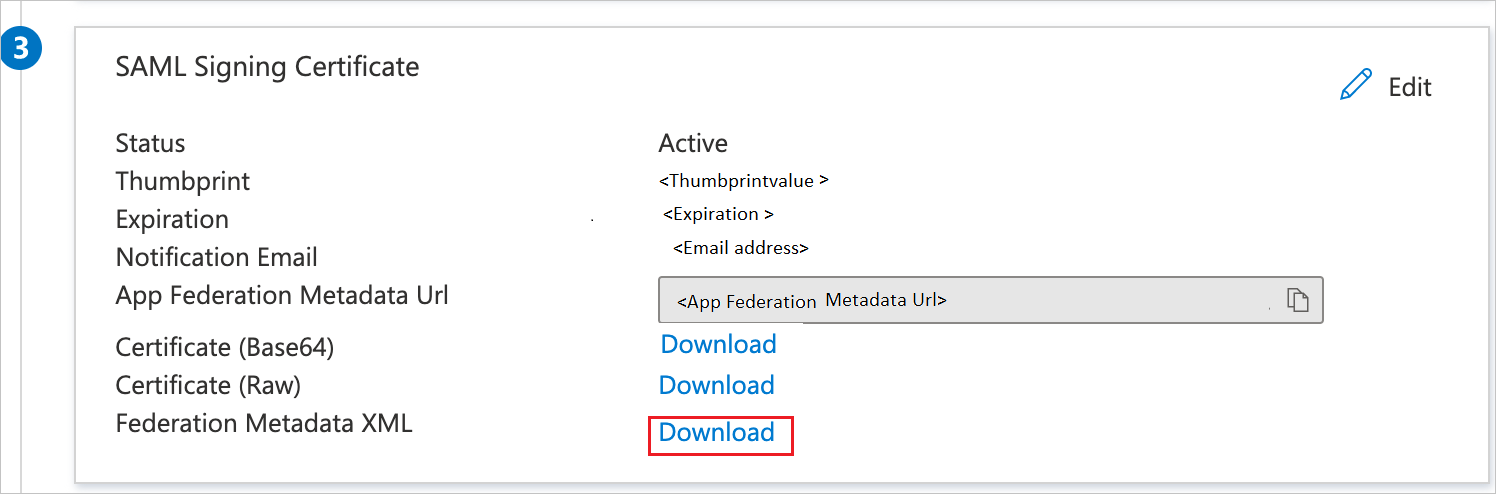

Na stronie Konfigurowanie pojedynczego Sign-On przy użyciu SAML w sekcji Certyfikat podpisywania SAML wybierz pozycję Pobierz, aby pobrać Federację Metadata XML z podanych opcji według potrzeb i zapisać go na komputerze.

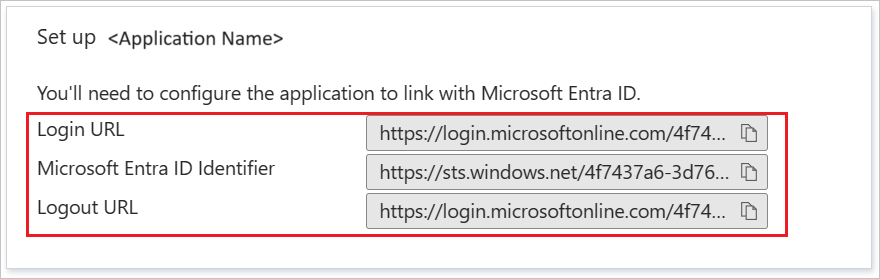

W sekcji Konfigurowanie Getabstract skopiuj odpowiednie adresy URL zgodnie z wymaganiami.

Tworzenie i przypisywanie użytkownika testowego aplikacji Microsoft Entra

Postępuj zgodnie z wytycznymi w przewodniku "Szybki start: tworzenie i przypisywanie konta użytkownika"

Konfiguracja jednokrotnego logowania GetAbstract

Aby skonfigurować logowanie jednokrotne po stronie Getabstract, należy wysłać pobrany plik XML metadanych federacji i odpowiednie adresy URL skopiowane z konfiguracji aplikacji do zespołu pomocy technicznej aplikacji Getabstract. Aby właściwie skonfigurować połączenie SAML SSO po obu stronach, ustawiają odpowiednie parametry.

Tworzenie użytkownika testowego aplikacji Getabstract

W tej sekcji w aplikacji Getabstract jest tworzony użytkownik o nazwie Britta Simon. Aplikacja Getabstract obsługuje aprowizację użytkowników typu just in time, która jest domyślnie włączona. Nie masz żadnych zadań do wykonania w tej sekcji. Jeśli użytkownik jeszcze nie istnieje w aplikacji Getabstract, zostanie utworzony po uwierzytelnieniu.

Notatka

Usługa Getabstract obsługuje również automatyczne przydzielanie użytkowników. Można znaleźć więcej szczegółów tutaj na temat konfigurowania automatycznego przydzielania użytkowników.

Testowanie logowania jednokrotnego

W tej sekcji przetestujesz konfigurację jednokrotnego logowania Microsoft Entra z następującymi opcjami.

Inicjowane przez SP:

Wybierz pozycję Przetestuj tę aplikację. Ta opcja przekierowuje do adresu URL logowania Getabstract, w którym można zainicjować przepływ logowania.

Przejdź bezpośrednio do adresu URL dla logowania się na Getabstract i rozpocznij proces logowania stamtąd.

Inicjowane przez IdP:

- Wybierz pozycję Testuj tę aplikację i powinno nastąpić automatyczne zalogowanie do aplikacji Getabstract, dla której skonfigurowano logowanie jednokrotne

Możesz również użyć aplikacji Microsoft My Apps do przetestowania aplikacji w dowolnym trybie. Po wybraniu kafelka Getabstract w obszarze Moje aplikacje, jeśli skonfigurowano go w trybie SP, zostaniesz przekierowany na stronę logowania w celu zainicjowania procesu logowania. Jeśli skonfigurowano go w trybie IDP, powinno nastąpić automatyczne zalogowanie do aplikacji Getabstract, dla której skonfigurowałeś logowanie jednokrotne (SSO). Aby uzyskać więcej informacji, zobacz Microsoft Entra My Apps.

Powiązana zawartość

Po skonfigurowaniu usługi Getabstract możesz wymusić kontrolę sesji, która chroni eksfiltrację i infiltrację poufnych danych organizacji w czasie rzeczywistym. Kontrola sesji rozszerza się od dostępu warunkowego. Dowiedz się, jak wymusić kontrolę sesji za pomocą usługi Microsoft Defender for Cloud Apps.