Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Przegląd

W usłudze Microsoft Entra ID wszyscy użytkownicy otrzymują zestaw uprawnień domyślnych. Dostęp użytkownika składa się z typu użytkownika, ich przypisań ról i własności poszczególnych obiektów.

W tym artykule opisano te uprawnienia domyślne i porównuje ustawienia domyślne członka i użytkownika-gościa. Domyślne uprawnienia użytkownika można zmienić tylko w ustawieniach użytkownika w usłudze Microsoft Entra ID.

Użytkownicy będący członkami i gośćmi

Zestaw uprawnień domyślnych zależy od tego, czy użytkownik jest natywnym członkiem najemcy (użytkownik członek) czy pochodzi z innego katalogu, takiego jak gość współpracy biznesowej (użytkownik gość B2B). Aby uzyskać więcej informacji na temat dodawania użytkowników-gości, zobacz Co to jest współpraca firmy Microsoft Entra B2B?. Poniżej przedstawiono możliwości uprawnień domyślnych:

Użytkownicy będący członkami mogą rejestrować aplikacje, zarządzać własnym zdjęciem profilu i numerem telefonu komórkowego, zmieniać własne hasło i zapraszać gości B2B. Ci użytkownicy mogą również odczytywać wszystkie informacje o katalogu (z kilkoma wyjątkami).

Użytkownicy-goście mają ograniczone uprawnienia do katalogu. Mogą zarządzać własnym profilem, zmieniać własne hasło i pobierać informacje o innych użytkownikach, grupach i aplikacjach. Nie mogą jednak odczytać wszystkich informacji o katalogu.

Na przykład użytkownicy-goście nie mogą wyliczać listy wszystkich użytkowników, grup i innych obiektów katalogu. Goście mogą być dodawani do ról administratora, co umożliwia im pełne uprawnienia do odczytu i zapisu. Goście mogą również zapraszać innych gości.

Note

Ponieważ usługa Intune korzysta z systemu RBAC (kontroli dostępu opartej na rolach) w celu zarządzania dostępem do funkcji zarządzania urządzeniami, ograniczonym użytkownikom-gościom będzie możliwy dostęp do portalu usługi Intune przy użyciu odpowiednich uprawnień.

Porównanie uprawnień domyślnych członka i gościa

| Area | Uprawnienia użytkownika członkowskiego | Domyślne uprawnienia użytkownika-gościa | Ograniczone uprawnienia użytkownika-gościa |

|---|---|---|---|

| Użytkownicy i kontakty |

|

|

|

| Groups |

|

|

|

| Applications |

|

|

|

| Agenci |

|

Żadne | Żadne |

| Devices |

|

Brak uprawnień | Brak uprawnień |

| Organization |

|

|

|

| Role i zakresy |

|

Brak uprawnień | Brak uprawnień |

| Subscriptions |

|

Brak uprawnień | Brak uprawnień |

| Policies |

|

Brak uprawnień | Brak uprawnień |

| Warunki użytkowania | Przeczytaj warunki użytkowania zaakceptowane przez użytkownika. | Przeczytaj warunki użytkowania zaakceptowane przez użytkownika. | Przeczytaj warunki użytkowania zaakceptowane przez użytkownika. |

Ograniczanie domyślnych uprawnień użytkowników członkowskich

Istnieje możliwość dodania ograniczeń do domyślnych uprawnień użytkowników.

Domyślne uprawnienia użytkowników będących członkami można ograniczyć na następujące sposoby:

Caution

Ustawienie Ogranicz dostęp do portalu administracyjnego firmy Microsoft Entra ogranicza dostęp do zestawu często odwiedzanych stron centrum administracyjnego. Nie jest to środek bezpieczeństwa. Aby uzyskać więcej informacji na temat ustawienia, zobacz poniższą tabelę.

| Permission | Opis ustawień |

|---|---|

| Rejestrowanie aplikacji | Ustawienie tej opcji na Nie uniemożliwia użytkownikom tworzenie rejestracji aplikacji. Następnie możesz ponownie przyznać uprawnienia konkretnym osobom, dodając je do roli dewelopera aplikacji. |

| Zezwalanie użytkownikom na łączenie konta służbowego z usługą LinkedIn | Ustawienie tej opcji na Nie uniemożliwia użytkownikom łączenie ich kont służbowych lub szkolnych z LinkedIn. Aby uzyskać więcej informacji, zobacz Udostępnianie danych połączeń konta LinkedIn i zgoda na nie. |

| Tworzenie grup zabezpieczeń | Ustawienie tej opcji na Nie uniemożliwia użytkownikom tworzenie grup zabezpieczeń. Ci użytkownicy przypisani co najmniej do roli Administrator użytkowników mogą nadal tworzyć grupy zabezpieczeń. Aby dowiedzieć się, jak to zrobić, zobacz Microsoft Entra cmdlets for configuring group settings (Polecenia cmdlet firmy Microsoft Entra służące do konfigurowania ustawień grupy). |

| Tworzenie grup platformy Microsoft 365 | Ustawienie tej opcji na Nie uniemożliwia użytkownikom tworzenie grup platformy Microsoft 365. Ustawienie tej opcji na Niektóre umożliwia zestawowi użytkowników tworzenie grup w usłudze Microsoft 365. Każda osoba przypisana co najmniej do roli Administrator użytkowników może nadal tworzyć grupy platformy Microsoft 365. Aby dowiedzieć się, jak to zrobić, zobacz Microsoft Entra cmdlets for configuring group settings (Polecenia cmdlet firmy Microsoft Entra służące do konfigurowania ustawień grupy). |

| Ograniczanie dostępu do portalu administracyjnego firmy Microsoft Entra |

Co robi ten przełącznik? Ustawienie tej opcji na Nie zezwala osobom niebędącym administratorami na logowanie się do centrum administracyjnego firmy Microsoft Entra. Ustawienie tej opcji na Tak powoduje dodanie warstwy utrudnienia do swobodnego przeglądania. To ustawienie ogranicza nieadministratorom ładowanie zestawu często odwiedzanych stron w centrum administracyjnym Microsoft Entra i portalu Azure, w tym strony głównej, przeglądu dzierżawy i listy użytkowników. Administratorzy niebędący administratorami, którzy są właścicielami grup, nie będą mogli zarządzać tymi zasobami za pomocą centrum administracyjnego firmy Microsoft Entra lub witryny Azure Portal. Większość stron w centrum administracyjnym pozostaje osiągalna, jeśli użytkownik ma bezpośredni (bezpośredni) link.

Czego to nie robi?

Kiedy należy użyć tego przełącznika?

Kiedy nie należy używać tego przełącznika?

Jak przyznać tylko określonym użytkownikom niebędącym administratorem możliwość korzystania z portalu administracyjnego firmy Microsoft Entra?

Chcesz efektywniej ograniczyć dostęp? |

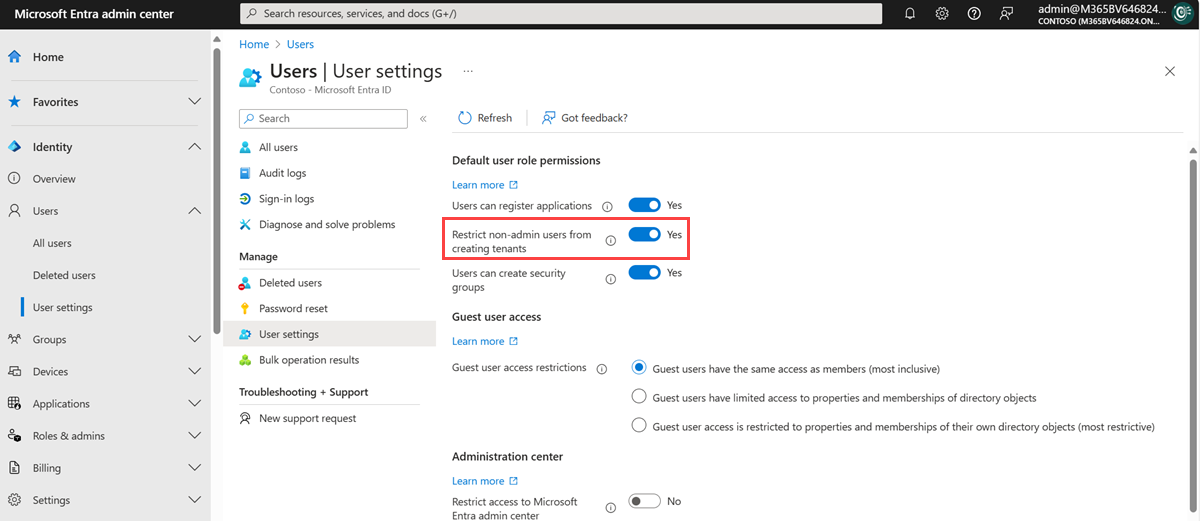

| Ogranicz użytkowników niebędących administratorami od tworzenia dzierżawców | Użytkownicy mogą tworzyć dzierżawców w Microsoft Entra ID i portalu administracyjnym Microsoft Entra w sekcji Zarządzanie dzierżawcą. Tworzenie dzierżawcy jest rejestrowane w dzienniku inspekcji jako kategoria Zarządzanie katalogiem i działanie Utworzyć firmę. Domyślnie użytkownik, który tworzy dzierżawę usługi Microsoft Entra, jest automatycznie przypisywany do roli Administratora Globalnego. Nowo utworzona dzierżawa nie dziedziczy żadnych ustawień ani konfiguracji.

Co robi ten przełącznik?

Jak przyznać tylko określonym użytkownikom niebędącym administratorem możliwość tworzenia nowych dzierżaw? |

| Ogranicz użytkownikom możliwość odzyskiwania kluczy funkcji BitLocker dla ich urządzeń | To ustawienie można znaleźć w centrum administracyjnym firmy Microsoft Entra w obszarze Ustawienia urządzenia. Ustawienie tej opcji na Tak uniemożliwia użytkownikom samoobsługowe odzyskiwanie kluczy funkcji BitLocker dla posiadanych urządzeń. Aby pobrać klucze funkcji BitLocker, użytkownicy muszą skontaktować się z pomocą techniczną organizacji. Ustawienie tej opcji na Nie umożliwia użytkownikom odzyskanie kluczy BitLocker. |

| Przeglądaj innych użytkowników | To ustawienie jest dostępne tylko w programie Microsoft Graph i programie PowerShell. Ustawienie tej flagi na $false uniemożliwia wszystkim, którzy nie są administratorami, odczytywanie informacji o użytkownikach z katalogu. Ta flaga może uniemożliwić odczytywanie informacji o użytkowniku w innych usługi firmy Microsoft, takich jak Microsoft Teams.To ustawienie jest przeznaczone dla szczególnych okoliczności, dlatego ustawienie flagi na |

Opcja Ogranicz użytkowników niebędących administratorami od tworzenia dzierżaw jest wyświetlana na poniższym zrzucie ekranu.

Ograniczanie domyślnych uprawnień użytkowników-gości

Możesz ograniczyć uprawnienia domyślne dla użytkowników-gości w następujący sposób.

Note

Ustawienie Ograniczenia dostępu użytkowników-gości zastąpiło ustawienie Uprawnienia użytkowników-gości są ograniczone. Aby uzyskać wskazówki dotyczące korzystania z tej funkcji, zobacz Ograniczanie uprawnień dostępu gościa w identyfikatorze Entra firmy Microsoft.

| Permission | Opis ustawień |

|---|---|

| Ograniczenia dostępu użytkowników-gości | Ustawienie tej opcji na Użytkownicy-goście mają taki sam dostęp jak członkowie domyślnie nadaje wszystkim użytkownikom-gościom uprawnienia członków. Ustawienie tej opcji na dostęp użytkownika-gościa jest ograniczony do właściwości i członkostwa ich własnych obiektów katalogu powoduje, że domyślnie dostęp gościa jest ograniczony tylko do ich własnego profilu użytkownika. Dostęp do innych użytkowników nie jest już dozwolony, nawet w przypadku wyszukiwania według głównej nazwy użytkownika, identyfikatora obiektu lub nazwy wyświetlanej. Dostęp do informacji o grupach, w tym członkostw w grupach, również nie jest już dozwolony. To ustawienie nie uniemożliwia dostępu do dołączonych grup w niektórych usługach platformy Microsoft 365, takich jak Microsoft Teams. Aby dowiedzieć się więcej, zobacz Dostęp gościa usługi Microsoft Teams. Użytkownicy-goście mogą nadal być dodawani do ról administratorów niezależnie od tego ustawienia uprawnień. |

| Goście mogą zapraszać | Ustawienie tej opcji na Wartość Tak umożliwia gościom zapraszanie innych gości. Aby dowiedzieć się więcej, zobacz Konfigurowanie ustawień współpracy zewnętrznej. |

Własność obiektu

Uprawnienia właściciela podczas rejestracji aplikacji

Gdy użytkownik zarejestruje aplikację, zostanie automatycznie dodany jako właściciel aplikacji. Jako właściciel może zarządzać metadanymi aplikacji, takimi jak nazwa i uprawnienia, które aplikacja żąda. Mogą również zarządzać konfiguracją aplikacji specyficzną dla dzierżawy, taką jak konfiguracja jednokrotnego logowania i przypisania użytkowników.

Właściciel może również dodawać i usuwać innych właścicieli. W przeciwieństwie do tych użytkowników, którym przypisano co najmniej rolę Administratora aplikacji, właściciele mogą zarządzać tylko aplikacjami, których są właścicielami.

Uprawnienia właściciela aplikacji dla przedsiębiorstw

Gdy użytkownik doda nową aplikację dla przedsiębiorstw, zostanie automatycznie dodany jako właściciel. Jako właściciel może zarządzać konfiguracją aplikacji specyficzną dla konkretnego najemcy, taką jak konfiguracja logowania jednokrotnego, udostępnianie oraz przypisywanie użytkowników.

Właściciel może również dodawać i usuwać innych właścicieli. W przeciwieństwie do tych użytkowników, którym przypisano co najmniej rolę Administratora aplikacji, właściciele mogą zarządzać tylko aplikacjami, których są właścicielami.

Uprawnienia właściciela grupy

Gdy użytkownik utworzy grupę, zostanie automatycznie dodany jako właściciel tej grupy. Jako właściciel może zarządzać właściwościami grupy (na przykład nazwą) i zarządzać członkostwem w grupach.

Właściciel może również dodawać i usuwać innych właścicieli. W przeciwieństwie do tych użytkowników, którym przypisano co najmniej rolę Administrator grup , właściciele mogą zarządzać tylko grupami, których są właścicielami, i mogą dodawać lub usuwać członków grupy tylko wtedy, gdy typ członkostwa grupy ma wartość Przypisane.

Aby przypisać właściciela grupy, zobacz Zarządzanie właścicielami grupy.

Aby użyć usługi Privileged Access Management (PIM), aby utworzyć grupę kwalifikującą się do przypisania roli, zobacz Zarządzanie przypisaniami ról za pomocą grup Firmy Microsoft Entra.

Uprawnienia własności

W poniższych tabelach opisano określone uprawnienia w identyfikatorze Entra firmy Microsoft, które użytkownicy będący członkami mają nad obiektami, których posiadają. Użytkownicy mają te uprawnienia tylko w obiektach, których są właścicielami.

Rejestracje posiadanych aplikacji

Użytkownicy mogą wykonywać następujące akcje dotyczące rejestracji aplikacji należących do użytkownika:

| Action | Description |

|---|---|

| microsoft.directory/applications/audience/update |

applications.audience Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/applications/authentication/update |

applications.authentication Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/applications/basic/update | Zaktualizuj podstawowe właściwości aplikacji w usłudze Microsoft Entra ID. |

| microsoft.directory/applications/credentials/update |

applications.credentials Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/applications/delete | Usuwanie aplikacji w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/applications/owners/update |

applications.owners Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/applications/permissions/update |

applications.permissions Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/applications/policies/update |

applications.policies Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/applications/restore | Przywracanie aplikacji w Microsoft Entra ID. |

Należące do firmy aplikacje dla przedsiębiorstw

Użytkownicy mogą wykonywać następujące akcje dla należących do nich aplikacji dla przedsiębiorstw. Aplikacja przedsiębiorstwa składa się z głównego składnika usługi, co najmniej jednej polityki stosowania, a czasami obiektu aplikacji w tej samej dzierżawcy co główny składnik usługi.

| Action | Description |

|---|---|

| microsoft.directory/auditLogs/allProperties/read | Odczytaj wszystkie właściwości (w tym właściwości uprzywilejowane) w dziennikach inspekcji w systemie Microsoft Entra ID. |

| microsoft.directory/policies/basic/update | Zaktualizuj podstawowe właściwości zasad w Microsoft Entra ID. |

| microsoft.directory/policies/delete | Usuń zasady w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/policies/owners/update |

policies.owners Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/servicePrincipals/appRoleAssignedTo/update |

servicePrincipals.appRoleAssignedTo Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/servicePrincipals/appRoleAssignments/update |

users.appRoleAssignments Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/servicePrincipals/audience/update |

servicePrincipals.audience Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/servicePrincipals/authentication/update |

servicePrincipals.authentication Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/servicePrincipals/basic/update | Zaktualizuj podstawowe właściwości jednostek usługi w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/servicePrincipals/credentials/update |

servicePrincipals.credentials Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/servicePrincipals/delete | Usuń jednostki usługi w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/servicePrincipals/owners/update |

servicePrincipals.owners Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/servicePrincipals/permissions/update |

servicePrincipals.permissions Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/servicePrincipals/policies/update |

servicePrincipals.policies Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/signInReports/allProperties/read | Odczytywanie wszystkich właściwości (w tym właściwości uprzywilejowanych) w raportach logowania w usłudze Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/synchronizationCredentials/manage | Zarządzanie sekretami i poświadczeniami związanymi z aprowizacją aplikacji |

| microsoft.directory/servicePrincipals/synchronizationJobs/manage | Uruchamianie, ponowne uruchamianie i wstrzymywanie zadań synchronizacji aprowizacji aplikacji |

| microsoft.directory/servicePrincipals/synchronizationSchema/manage | Tworzenie zadań i schematu synchronizacji aprowizacji aplikacji i zarządzanie nimi |

| microsoft.directory/servicePrincipals/synchronization/standard/read | Odczyt ustawień konfiguracji aprowizacji skojarzonych z głównym elementem usługi |

Urządzenia posiadane

Użytkownicy mogą wykonywać następujące akcje na należących do nich urządzeniach:

| Action | Description |

|---|---|

| microsoft.directory/devices/bitLockerRecoveryKeys/read | Odczytaj właściwość devices.bitLockerRecoveryKeys w Microsoft Entra ID. |

| microsoft.directory/devices/disable | Wyłącz urządzenia w identyfikatorze Entra firmy Microsoft. |

Posiadane grupy

Użytkownicy mogą wykonywać następujące akcje dla należących do nich grup.

Note

Właściciele grup członkostwa dynamicznego muszą mieć rolę administratora grup, administratora usługi Intune lub administratora użytkowników, aby edytować reguły dla grup członkostwa dynamicznego. Aby uzyskać więcej informacji, zobacz Tworzenie lub aktualizowanie dynamicznej grupy członkostwa w usłudze Microsoft Entra ID.

| Action | Description |

|---|---|

| microsoft.directory/groups/appRoleAssignments/update |

groups.appRoleAssignments Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/groups/basic/update | Zaktualizuj podstawowe właściwości grup w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/groups/delete | Usuń grupy w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/groups/members/update |

groups.members Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/groups/owners/update |

groups.owners Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/groups/restore | Przywracanie grup w identyfikatorze Entra firmy Microsoft. |

| microsoft.directory/groups/settings/update |

groups.settings Zaktualizuj właściwość w identyfikatorze Entra firmy Microsoft. |

Dalsze kroki

Aby dowiedzieć się więcej o ustawieniu ograniczeń dostępu użytkowników-gości , zobacz Ograniczanie uprawnień dostępu gościa w identyfikatorze Entra firmy Microsoft.

Aby dowiedzieć się więcej na temat przypisywania ról administratora firmy Microsoft Entra, zobacz Przypisywanie użytkownika do ról administratora w usłudze Microsoft Entra ID.

Aby dowiedzieć się więcej o sposobie kontrolowania dostępu do zasobów na platformie Microsoft Azure, zobacz Omówienie dostępu do zasobów na platformie Azure.