Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Z tego artykułu dowiesz się, jak zintegrować usługę Salesforce z Microsoft Entra ID. Po zintegrowaniu usługi Salesforce z Microsoft Entra ID można wykonywać następujące czynności:

- Kontroluj w Microsoft Entra ID, kto ma dostęp do usługi Salesforce.

- Zezwalaj swoim użytkownikom na automatyczne logowanie do usługi Salesforce przy użyciu kont Microsoft Entra.

- Zarządzaj kontami w jednej centralnej lokalizacji.

Uwaga

Zdajemy sobie sprawę, że Salesforce wymusił zmiany aktywacji urządzenia dla logowania jednokrotnego logowania (SSO) od 3 lutego 2026 roku. Ściśle współpracujemy z zespołem Salesforce, a od 3 lutego Salesforce zacznie akceptować oświadczenie authnmethodreferences domyślnie uwzględnione w tokenie SAML wystawionym przez Entra ID. Jeśli oświadczenie authnmethodreferences zawiera wartość multipleauthn, usługa Salesforce traktuje urządzenie jako zaufane. Upewnij się, że zasady dostępu warunkowego, które będą wymuszać uwierzytelnianie wieloskładnikowe, są skonfigurowane do spełnienia tego wymagania. Więcej informacji na temat tego oświadczenia można znaleźć tutaj.

W przypadku klientów korzystających z usługi uwierzytelniania OpenID Connect z Salesforce lub jeśli skonfigurowano usługę Salesforce z niestandardowym dostawcą OpenID Connect, proszę upewnić się, że używają Państwo wyłącznie punktu końcowego Entra ID V1, ponieważ tylko punkt końcowy V1 może dostarczyć deklarację AMR w tokenie do Salesforce. Obsługa punktu końcowego w wersji 2 będzie dostępna wkrótce, ale do tego czasu użyj tylko punktu końcowego w wersji 1.

W przypadku klientów korzystających z usług AD FS jako dostawcy federacyjnego z Entra ID, proszę postępować zgodnie ze wskazówkami opublikowanymi tutaj, aby Entra ID zawierało to roszczenie w tokenie SAML.

Wymagania wstępne

W scenariuszu opisanym w tym artykule przyjęto założenie, że masz już następujące wymagania wstępne:

- Konto użytkownika Microsoft Entra z aktywną subskrypcją. Jeśli jeszcze go nie masz, możesz Utworzyć konto bezpłatnie.

- Jedna z następujących ról:

- Subskrypcja aplikacji Salesforce z obsługą logowania jednokrotnego.

Opis scenariusza

W tym artykule skonfigurujesz i przetestujesz logowanie jednokrotne Microsoft Entra w środowisku testowym.

Salesforce obsługuje logowanie jednokrotne (SSO) inicjowane przez dostawcę usługi.

Usługa Salesforce obsługuje automatyczną aprowizację użytkowników i anulowanie aprowizacji (zalecane).

Usługa Salesforce obsługuje Just In Time przydzielanie użytkowników.

Aplikację Salesforce Mobile można teraz skonfigurować z użyciem Microsoft Entra ID, aby włączyć SSO (logowanie jednokrotne). W tym artykule skonfigurujesz i przetestujesz logowanie jednokrotne Microsoft Entra w środowisku testowym.

Dodaj Salesforce z galerii

Aby skonfigurować integrację usługi Salesforce z Microsoft Entra ID, musisz dodać usługę Salesforce z galerii do swojej listy zarządzanych aplikacji SaaS.

- Zaloguj się do centrum administracyjne Microsoft Entra jako co najmniej Administrator aplikacji w chmurze.

- Przejdź do Entra ID> Aplikacje dla przedsiębiorstw>Nowa aplikacja.

- W sekcji Dodawanie z galerii wpisz Salesforce w polu wyszukiwania.

- Wybierz pozycję Salesforce z panelu wyników, a następnie dodaj aplikację. Zaczekaj kilka sekund, podczas gdy aplikacja jest dodawana do twojej dzierżawy.

Alternatywnie można również użyć Kreatora konfiguracji aplikacji dla przedsiębiorstw. W tym kreatorze możesz dodać aplikację do swojego klienta, dodać użytkowników lub grupy do aplikacji, przypisać role oraz przeprowadzić konfigurację logowania jednokrotnego (SSO). Dowiedz się więcej na temat kreatorów Microsoft 365.

Konfigurowanie i testowanie logowania jednokrotnego Microsoft Entra dla usługi Salesforce

Konfigurowanie i testowanie SSO (logowanie jednokrotne) Microsoft Entra w usłudze Salesforce przy użyciu użytkownika testowego o nazwie B.Simon. Aby SSO działało, należy ustanowić powiązanie między użytkownikiem Microsoft Entra a powiązanym użytkownikiem Salesforce.

Aby skonfigurować i przetestować logowanie jednokrotne Microsoft Entra w usłudze Salesforce, wykonaj następujące kroki:

-

Konfigurowanie Microsoft Entra logowania jednokrotnego — aby umożliwić użytkownikom korzystanie z tej funkcji.

- Tworzenie użytkownika testowego Microsoft Entra — aby przetestować logowanie jednokrotne Microsoft Entra z aplikacją B.Simon.

- Przypisz użytkownika testowego Microsoft Entra — aby umożliwić B.Simon korzystanie z logowania jednokrotnego Microsoft Entra.

-

Konfiguracja logowania jednokrotnego Salesforce — w celu skonfigurowania ustawień jednokrotnego logowania po stronie aplikacji.

- Utwórz testowego użytkownika Salesforce — aby mieć w Salesforce odpowiednik użytkownika B.Simon połączony z reprezentacją użytkownika w Microsoft Entra.

- Testowanie logowania jednokrotnego — aby sprawdzić, czy konfiguracja działa.

Konfigurowanie Microsoft Entra SSO

Wykonaj następujące kroki, aby włączyć logowanie jednokrotne Microsoft Entra.

Zaloguj się do centrum administracyjne Microsoft Entra jako co najmniej Administrator aplikacji w chmurze.

Przejdź do Entra ID>Aplikacje dla przedsiębiorstw>Salesforce>Jednokrotne logowanie.

Na stronie Wybieranie metody logowania jednokrotnego wybierz pozycję SAML.

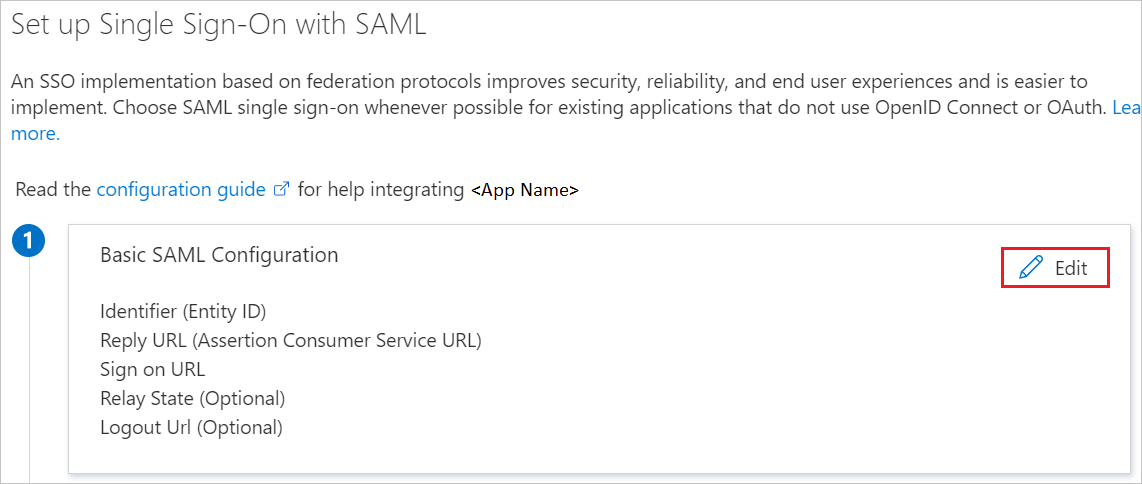

Na stronie Konfigurowanie logowania jednokrotnego (SSO) za pomocą SAML wybierz ikonę edycji (pióro) dla Podstawowa konfiguracja SAML w celu edytowania ustawień.

W sekcji Podstawowa konfiguracja protokołu SAML wprowadź wartości następujących pól:

a. W polu tekstowym Identyfikator wpisz wartość, korzystając z następującego wzorca:

Konto przedsiębiorstwa:

https://<subdomain>.my.salesforce.comKonto dewelopera:

https://<subdomain>-dev-ed.my.salesforce.comb. W polu tekstowym Adres URL odpowiedzi wpisz wartość przy użyciu następującego wzorca:

Konto przedsiębiorstwa:

https://<subdomain>.my.salesforce.comKonto dewelopera:

https://<subdomain>-dev-ed.my.salesforce.comc. W polu tekstowym Adres URL logowania wpisz wartość, korzystając z następującego wzorca:

Konto przedsiębiorstwa:

https://<subdomain>.my.salesforce.comKonto dewelopera:

https://<subdomain>-dev-ed.my.salesforce.comUwaga

Te wartości nie są prawdziwe. Zaktualizuj te wartości przy użyciu rzeczywistego identyfikatora, adresu URL odpowiedzi i adresu URL logowania. W celu uzyskania tych wartości skontaktuj się z zespołem pomocy technicznej klienta usługi Salesforce.

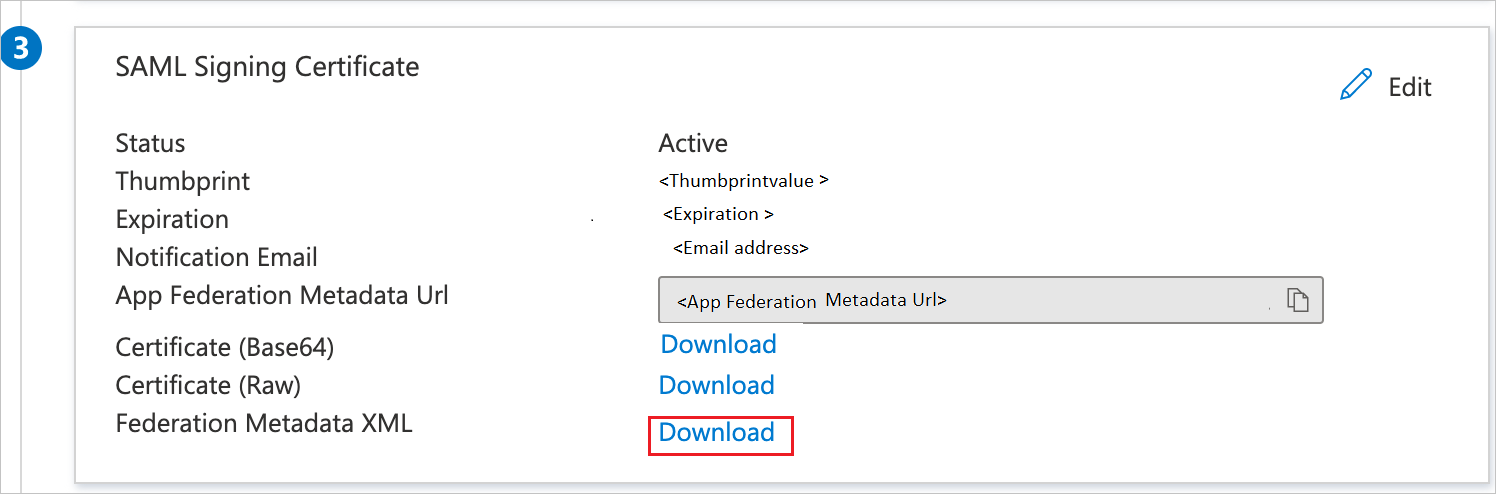

Na stronie Konfigurowanie logowania jednokrotnego przy użyciu protokołu SAML, w sekcji Certyfikat podpisywania SAML, znajdź Federation Metadata XML i wybierz Pobierz, aby pobrać certyfikat i zapisać go na komputerze.

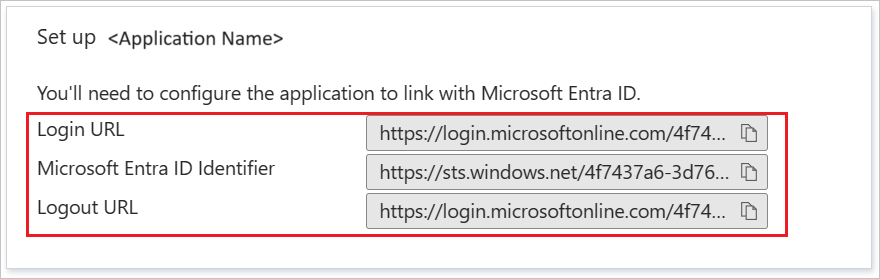

W sekcji Konfigurowanie usługi Salesforce skopiuj odpowiednie adresy URL zgodnie z wymaganiami.

Tworzenie i przypisywanie użytkownika testowego Microsoft Entra

Postępuj zgodnie z wytycznymi w przewodniku "Szybki start: tworzenie i przypisywanie konta użytkownika"

Konfiguruj Salesforce SSO

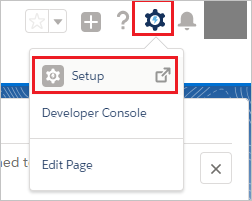

W innym oknie przeglądarki internetowej zaloguj się do firmowej witryny usługi Salesforce jako administrator

Wybierz Instalatora w obszarze ikony ustawień w prawym górnym rogu strony.

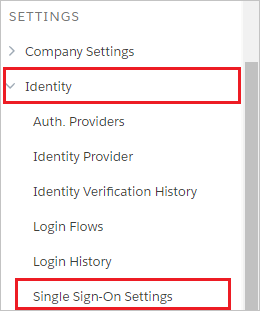

Przewiń w dół do USTAWIENIA w okienku nawigacji, wybierz pozycję Tożsamość, aby rozszerzyć odpowiednią sekcję. Następnie wybierz pozycję Pojedyncze ustawienia Sign-On.

Na stronie Ustawienia jednokrotnego logowania wybierz przycisk Edytuj.

Uwaga

Jeśli nie możesz włączyć ustawień logowania jednokrotnego dla konta usługi Salesforce, może być konieczne skontaktowanie się z zespołem pomocy technicznej klienta usługi Salesforce.

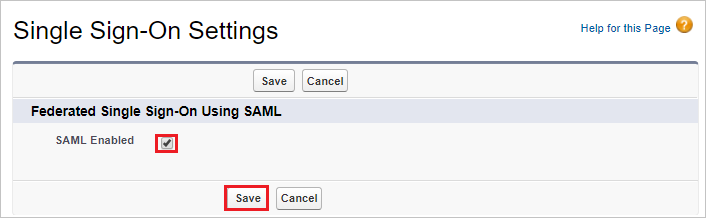

Wybierz Włączono SAML, a następnie wybierz Zapisz.

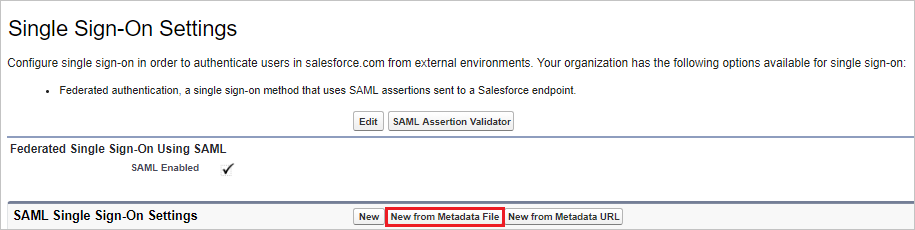

Aby skonfigurować ustawienia logowania jednokrotnego SAML, wybierz Nowy z pliku z metadanymi.

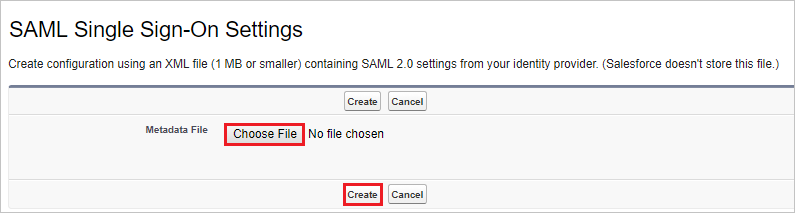

Wybierz opcję Wybierz plik, aby przesłać pobrany plik XML z metadanymi, a następnie wybierz opcję Utwórz.

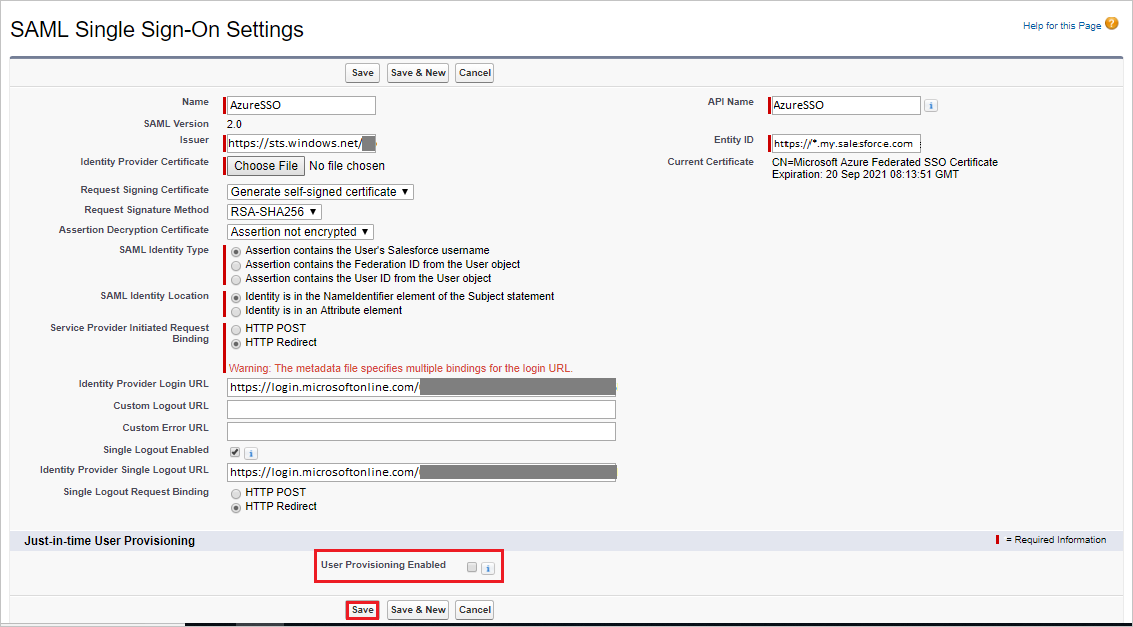

Na stronie Ustawienia logowania jednokrotnego SAML pola są wypełniane automatycznie. Jeśli chcesz użyć SAML JIT, zaznacz Włączone aprowizowanie użytkowników i wybierz Typ tożsamości SAML jako Asercja zawiera identyfikator federacji z obiektu użytkownika. W przeciwnym razie usuń zaznaczenie Włączone aprowizowanie użytkowników i wybierz Typ tożsamości SAML jako Asercja zawiera nazwę użytkownika Salesforce. Wybierz pozycję Zapisz.

Uwaga

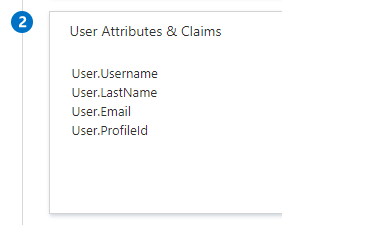

Jeśli skonfigurowano JIT SAML, należy wykonać dodatkowy krok w sekcji Konfiguracja SSO Microsoft Entra. Aplikacja Salesforce oczekuje konkretnych asercji SAML, co oznacza konieczność posiadania właściwych atrybutów w konfiguracji atrybutów tokenu SAML. Poniższy zrzut ekranu przedstawia listę wymaganych atrybutów usługi Salesforce.

Jeśli nadal masz problemy z aprowizowaniem użytkowników w trybie SAML JIT, zobacz Wymagania dotyczące aprowizacji w odpowiednim momencie i pola weryfikacji SAML. Ogólnie rzecz biorąc, w przypadku niepowodzenia trybu JIT może zostać wyświetlony błąd podobny do następującego:

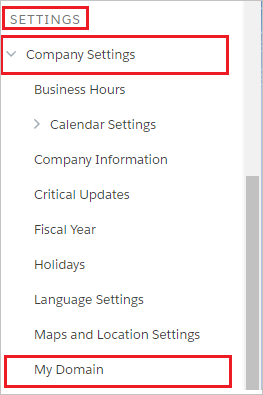

We can't log you in because of an issue with single sign-on. Contact your Salesforce admin for help.W okienku nawigacji po lewej stronie w usłudze Salesforce wybierz pozycję Ustawienia firmy, aby rozwinąć powiązaną sekcję, a następnie wybierz pozycję Moja domena.

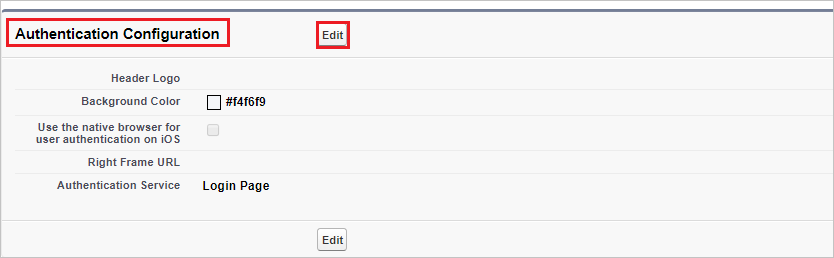

Przewiń w dół do sekcji Konfiguracja uwierzytelniania i wybierz przycisk Edytuj.

W sekcji Konfiguracja uwierzytelniania sprawdź stronę logowania i AzureSSO jako usługę uwierzytelniania w konfiguracji logowania jednokrotnego SAML, a następnie wybierz pozycję Zapisz.

Uwaga

Jeśli zostanie wybrana więcej niż jedna usługa uwierzytelniania, podczas inicjowania logowania w środowisku usługi Salesforce użytkownikom będzie wyświetlany monit o wybranie usługi uwierzytelniania, przy użyciu której chcą się zalogować. Jeśli nie chcesz, aby ten monit był wyświetlany, pozostaw wszystkie inne usługi uwierzytelniania niezaznaczone.

Tworzenie użytkownika testowego usługi Salesforce

W tej sekcji w usłudze Salesforce jest tworzony użytkownik o nazwie B.Simon. Usługa Salesforce obsługuje aprowizację typu just in time, która jest domyślnie włączona. W tej sekcji nie ma żadnego zadania do wykonania. Jeśli użytkownik jeszcze nie istnieje w usłudze Salesforce, zostanie utworzony podczas próby uzyskania dostępu do usługi Salesforce. Usługa Salesforce obsługuje także automatyczne aprowizowanie użytkowników. Więcej szczegółowych informacji na temat konfigurowania automatycznego aprowizowania użytkowników możesz znaleźć tutaj.

Testowanie logowania jednokrotnego

W tej sekcji przetestujesz konfigurację logowania jednokrotnego Microsoft Entra z następującymi opcjami.

Wybierz pozycję Przetestuj tę aplikację. Ta opcja przekierowuje do adresu URL logowania usługi Salesforce, pod którym można zainicjować przepływ logowania.

Przejdź bezpośrednio do adresu URL logowania usługi Salesforce i zainicjuj przepływ logowania z tego miejsca.

Możesz użyć Microsoft Moje aplikacje. Po wybraniu kafelka Salesforce w portalu Moje aplikacje powinno nastąpić automatyczne zalogowanie do usługi Salesforce, dla której skonfigurowano logowanie jednokrotne. Aby uzyskać więcej informacji na temat portalu Moje aplikacje, zobacz Wprowadzenie do portalu Moje aplikacje.

Testowanie logowania jednokrotnego dla usługi Salesforce (mobile)

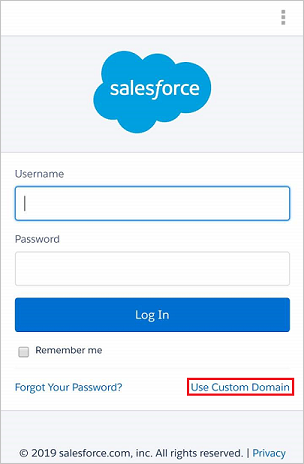

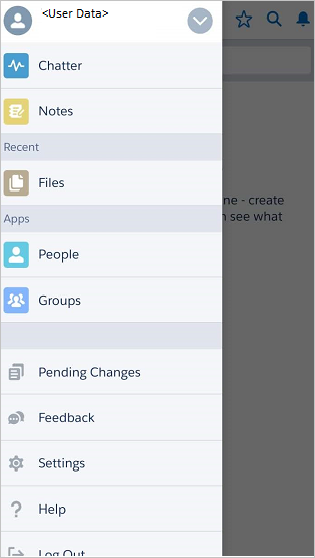

Otwórz aplikację mobilną Salesforce. Na stronie logowania wybierz pozycję Użyj domeny niestandardowej.

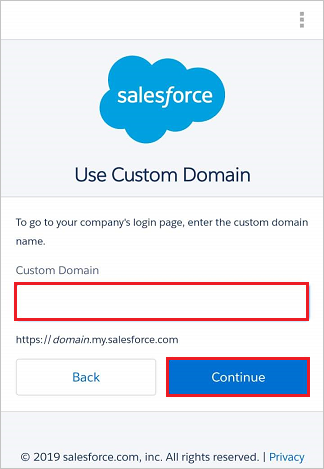

W polu tekstowym niestandardowa domena wprowadź zarejestrowaną nazwę domeny niestandardowej i wybierz Kontynuuj.

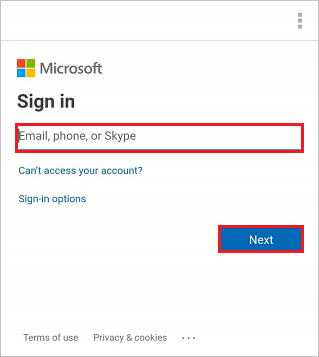

Wprowadź poświadczenia Microsoft Entra, aby zalogować się do aplikacji Salesforce, a następnie wybierz pozycję Dalej.

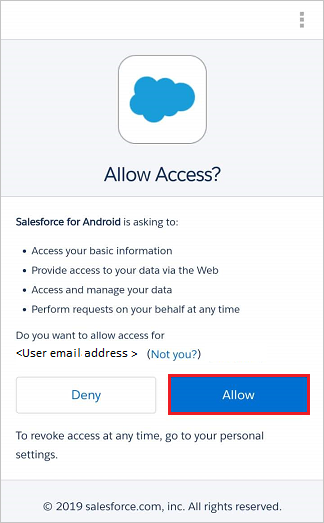

Na stronie Zezwalaj na dostęp, przedstawionej poniżej, wybierz opcję Zezwalaj, aby udzielić dostępu do aplikacji Salesforce.

Na koniec po pomyślnym zalogowaniu zostanie wyświetlona strona główna aplikacji.

Odnajdywanie istniejących użytkowników w usłudze Salesforce

Przed integracją z Microsoft Entra konto usługi Salesforce może już mieć co najmniej jednego użytkownika. Korzystając z funkcji odnajdywania kont, można wygenerować raport wszystkich użytkowników w usłudze Salesforce, określić, którzy użytkownicy mają pasujące konta w usłudze Entra, a użytkownicy są lokalni w usłudze Salesforce jednym kliknięciem. Dowiedz się więcej o funkcjach odnajdywania kont tutaj. Dzięki temu można uprościć proces wdrażania do Entra, a także okresowo monitorować nieautoryzowany dostęp.

Zapobieganie dostępowi aplikacji za pośrednictwem kont lokalnych

Po sprawdzeniu, czy logowanie jednokrotne działa i zostało wdrożone w organizacji, wyłączasz dostęp do aplikacji przy użyciu lokalnych poświadczeń. Gwarantuje to, że zasady dostępu warunkowego, uwierzytelnianie wieloskładnikowe itp. są dostępne w celu ochrony logów do usługi Salesforce.

Powiązana zawartość

Jeśli masz Enterprise Mobility + Security E5 lub inną licencję na Microsoft Defender for Cloud Apps, możesz zebrać dziennik inspekcji działań aplikacji w tym produkcie, który może być używany podczas badania alertów. W Defender for Cloud Apps alerty mogą być wyzwalane, gdy działania użytkownika, administratora lub logowania nie są zgodne z zasadami. Przez łączenie Microsoft Defender for Cloud Apps z usługą Salesforce zdarzenia logowania usługi Salesforce są zbierane przez Defender for Cloud Apps.

Ponadto można wymusić kontrolę sesji, która chroni eksfiltrację i infiltrację poufnych danych organizacji w czasie rzeczywistym. Kontrola sesji rozszerza dostęp warunkowy. Dowiedz się, jak wymusić kontrolę sesji przy użyciu Microsoft Defender for Cloud Apps.