Konfigurowanie łącznika certyfikatów dla Microsoft Intune w celu obsługi platformy infrastruktury PKI firmy DigiCert

Łącznik certyfikatów umożliwia Microsoft Intune wystawianie certyfikatów PKCS (Public Key Cryptography Standards) z platformy infrastruktury PKI firmy DigiCert do urządzeń zarządzanych Intune. Łącznik certyfikatów współpracuje tylko z urzędem certyfikacji firmy DigiCert lub z urzędem certyfikacji firmy DigiCert i urzędem certyfikacji firmy Microsoft.

Porada

Firma DigiCert nabyła firmę Symantec' Website Security i powiązaną firmę PKI Solutions. Aby uzyskać więcej informacji na temat tej zmiany, zobacz artykuł pomocy technicznej firmy Symantec.

Jeśli łącznik certyfikatów jest już używany do Microsoft Intune do wystawiania certyfikatów z urzędu certyfikacji firmy Microsoft przy użyciu protokołu PKCS lub protokołu SCEP (Simple Certificate Enrollment Protocol), możesz użyć tego samego łącznika do konfigurowania i wystawiania certyfikatów PKCS z urzędu certyfikacji Firmy DigiCert. Po zakończeniu konfiguracji w celu obsługi urzędu certyfikacji DigiCert łącznik może wystawiać następujące certyfikaty:

- Certyfikaty PKCS z urzędu certyfikacji firmy Microsoft

- Certyfikaty PKCS z urzędu certyfikacji firmy DigiCert

- Certyfikaty programu Endpoint Protection z urzędu certyfikacji firmy Microsoft

Jeśli nie masz zainstalowanego łącznika, ale planujesz go używać zarówno dla urzędu certyfikacji firmy Microsoft, jak i urzędu certyfikacji Firmy DigiCert, najpierw wykonaj konfigurację łącznika dla urzędu certyfikacji firmy Microsoft. Następnie wróć do tego artykułu, aby skonfigurować go do obsługi usługi DigiCert. Aby uzyskać więcej informacji na temat profilów certyfikatów i łącznika, zobacz Konfigurowanie profilu certyfikatu dla urządzeń w Microsoft Intune.

Aby użyć łącznika tylko z urzędem certyfikacji DigiCert, użyj instrukcji w tym artykule, aby zainstalować, a następnie skonfigurować łącznik.

Wymagania wstępne

Poniżej przedstawiono wymagania dotyczące obsługi korzystania z urzędu certyfikacji firmy DigiCert:

Aktywna subskrypcja urzędu certyfikacji Firmy DigiCert — subskrypcja jest wymagana do uzyskania certyfikatu urzędu rejestracji (RA) z urzędu certyfikacji firmy DigiCert.

Łącznik certyfikatów dla Microsoft Intune — w dalszej części tego artykułu znajdują się instrukcje dotyczące instalowania i konfigurowania łącznika certyfikatów. Aby ułatwić planowanie wymagań wstępnych łączników z wyprzedzeniem, zobacz następujące artykuły:

Instalowanie certyfikatu RA firmy DigiCert

Zapisz następujący fragment kodu w pliku o nazwie certreq.ini i zaktualizuj go zgodnie z wymaganiami (na przykład: Nazwa podmiotu w formacie CN).

[Version] Signature="$Windows NT$" [NewRequest] ;Change to your,country code, company name and common name Subject = "Subject Name in CN format" KeySpec = 1 KeyLength = 2048 Exportable = TRUE MachineKeySet = TRUE SMIME = False PrivateKeyArchive = FALSE UserProtected = FALSE UseExistingKeySet = FALSE ProviderName = "Microsoft RSA SChannel Cryptographic Provider" ProviderType = 12 RequestType = PKCS10 KeyUsage = 0xa0 [EnhancedKeyUsageExtension] OID=1.3.6.1.5.5.7.3.2 ; Client Authentication // Uncomment if you need a mutual TLS authentication ;-----------------------------------------------Otwórz wiersz polecenia z podwyższonym poziomem uprawnień i wygeneruj żądanie podpisania certyfikatu (CSR) przy użyciu następującego polecenia:

Certreq.exe -new certreq.ini request.csrOtwórz plik request.csr w Notatniku i skopiuj zawartość CSR w następującym formacie:

-----BEGIN NEW CERTIFICATE REQUEST----- MIID8TCCAtkCAQAwbTEMMAoGA1UEBhMDVVNBMQswCQYDVQQIDAJXQTEQMA4GA1UE … … fzpeAWo= -----END NEW CERTIFICATE REQUEST-----Zaloguj się do urzędu certyfikacji Firmy DigiCert i przejdź do pozycji Pobierz certyfikat RA z zadań.

a. W polu tekstowym podaj zawartość CSR z kroku 3.

b. Podaj przyjazną nazwę certyfikatu.

c. Naciśnij przycisk Kontynuuj.

d. Użyj podanego linku, aby pobrać certyfikat urzędu certyfikacji na komputer lokalny.

Zaimportuj certyfikat urzędu certyfikacji do magazynu certyfikatów systemu Windows:

a. Otwórz konsolę PROGRAMU MMC.

b. Wybierz pozycję Dodaj plik> lub usuń dodajcertyfikat>przystawek>.

c. Wybierz pozycję Konto> komputeradalej.

d. Wybierz pozycjęZakończkomputer> lokalny.

e. Wybierz przycisk OK w oknie Dodawanie lub usuwanie przystawek . Rozwiń węzeł Certyfikaty (komputer lokalny)>Certyfikatyosobiste>.

f. Kliknij prawym przyciskiem myszy węzeł Certyfikaty i wybierz pozycjęZaimportujwszystkie zadania>.

g. Wybierz lokalizację certyfikatu RA pobranego z urzędu certyfikacji Firmy DigiCert, a następnie wybierz pozycję Dalej.

h. Wybierz pozycję Osobisty magazyn certyfikatów>dalej.

i. Wybierz pozycję Zakończ , aby zaimportować certyfikat urzędu certyfikacji i jego klucz prywatny do magazynu Local Machine-Personal .

Eksportowanie i importowanie certyfikatu klucza prywatnego:

a. Rozwiń węzeł Certyfikaty (komputer lokalny)>Certyfikatyosobiste>.

b. Wybierz certyfikat, który został zaimportowany w poprzednim kroku.

c. Kliknij prawym przyciskiem myszy certyfikat i wybierz pozycję Eksportuj wszystkie zadania>.

d. Wybierz pozycję Dalej, a następnie wprowadź hasło.

e. Wybierz lokalizację do wyeksportowania, a następnie wybierz pozycję Zakończ.

f. Procedura z kroku 5 umożliwia zaimportowanie certyfikatu klucza prywatnego do magazynu komputer-komputer lokalny .

g. Zarejestruj kopię odcisku palca certyfikatu RA bez spacji. Przykład:

RA Cert Thumbprint: "EA7A4E0CD1A4F81CF0740527C31A57F6020C17C5"Później użyjesz tej wartości, aby zaktualizować trzy pliki .config łącznika certyfikatów dla Microsoft Intune po zainstalowaniu łącznika.

Uwaga

Aby uzyskać pomoc w uzyskaniu certyfikatu urzędu certyfikacji firmy DigiCert, skontaktuj się z pomocą techniczną firmy DigiCert.

Konfigurowanie łącznika certyfikatów do obsługi usługi DigiCert

Skorzystaj z informacji podanych w artykule Instalowanie łącznika certyfikatów dla Microsoft Intune, aby najpierw pobrać, a następnie zainstalować i skonfigurować łącznik certyfikatów dla Microsoft Intune:

- Podczas instalacji kroku 2 procedury instalacji łącznika wybierz opcje dla PKCS i opcjonalnie dla odwołania certyfikatu.

- Po zakończeniu procedury instalacji i konfiguracji łącznika wróć do tej procedury, aby kontynuować.

Skonfiguruj łącznik, aby obsługiwał usługę DigiCert, modyfikując trzy pliki.config dla łącznika, a następnie ponownie uruchamiając powiązane usługi:

Na serwerze, na którym zainstalowano łącznik, przejdź do folderu %ProgramFiles%\Microsoft Intune\PFXCertificateConnector\ConnectorSvc. (Domyślnie łącznik certyfikatów dla Microsoft Intune jest instalowany w folderze %ProgramFiles%\Microsoft Intune\PFXCertificateConnector).

Użyj edytora tekstów, takiego jak Notepad.exe, aby zaktualizować wartość klucza RACertThumbprint w następujących trzech plikach. Zastąp wartość w plikach wartością skopiowanymi w kroku 6.g. procedury w poprzedniej sekcji:

- Microsoft.Intune.ConnectorsPkiCreate.exe.config

- Microsoft.Intune.ConnectorsPkiRevoke.exe.config

- Microsoft.Intune.ConnectorsPkiCreateLegacy.exe.config

Na przykład znajdź wpis w każdym pliku, który jest podobny do

<add key="RACertThumbprint" value="EA7A4E0CD1A4F81CF0740527C31A57F6020C17C5"/>, i zastąpEA7A4E0CD1A4F81CF0740527C31A57F6020C17C5element nową wartością RA Cert Thumbprint .Uruchom plik services.msc i zatrzymaj, a następnie uruchom ponownie następujące trzy usługi:

- PfX Revoke Certificate Connector for Microsoft Intune (PkiRevokeConnectorSvc)

- PfX Create Certificate Connector for Microsoft Intune (PkiCreateConnectorSvc)

- PfX Create Legacy Connector for Microsoft Intune (PfxCreateLegacyConnectorSvc)

Tworzenie profilu zaufanego certyfikatu

Certyfikaty PKCS wdrażane dla Intune zarządzanych urządzeń muszą być powiązane z zaufanym certyfikatem głównym. Aby ustanowić ten łańcuch, utwórz profil zaufanego certyfikatu Intune przy użyciu certyfikatu głównego z urzędu certyfikacji firmy DigiCert i wdróż zarówno profil zaufanego certyfikatu, jak i profil certyfikatu PKCS w tych samych grupach.

Pobierz zaufany certyfikat główny z urzędu certyfikacji firmy DigiCert:

a. Zaloguj się do portalu administracyjnego urzędu certyfikacji DigiCert.

b. Wybierz pozycję Zarządzaj urzędami certyfikacji w obszarze Zadania.

c. Wybierz odpowiedni urząd certyfikacji z listy.

d. Wybierz pozycję Pobierz certyfikat główny , aby pobrać zaufany certyfikat główny.

Utwórz profil zaufanego certyfikatu w centrum administracyjnym Microsoft Intune. Aby uzyskać szczegółowe wskazówki, zobacz Aby utworzyć profil zaufanego certyfikatu. Pamiętaj, aby przypisać ten profil do urządzeń, które będą otrzymywać certyfikaty. Aby przypisać profil do grup, zobacz Przypisywanie profilów urządzeń.

Po utworzeniu profilu zostanie on wyświetlony na liście profilów w okienku Konfiguracja urządzenia — profile z typem profilu Zaufany certyfikat.

Pobieranie identyfikatora OID profilu certyfikatu

Identyfikator OID profilu certyfikatu jest skojarzony z szablonem profilu certyfikatu w urzędzie certyfikacji firmy DigiCert. Aby utworzyć profil certyfikatu PKCS w Intune, nazwa szablonu certyfikatu musi mieć postać identyfikatora OID profilu certyfikatu skojarzonego z szablonem certyfikatu w urzędzie certyfikacji Firmy DigiCert.

Zaloguj się do portalu administracyjnego urzędu certyfikacji DigiCert.

Wybierz pozycję Zarządzaj profilami certyfikatów.

Wybierz profil certyfikatu, którego chcesz użyć.

Skopiuj identyfikator OID profilu certyfikatu. Wygląda to podobnie do następującego przykładu:

Certificate Profile OID = 2.16.840.1.113733.1.16.1.2.3.1.1.47196109

Uwaga

Jeśli potrzebujesz pomocy w uzyskaniu identyfikatora OID profilu certyfikatu, skontaktuj się z pomocą techniczną firmy DigiCert.

Tworzenie profilu certyfikatu PKCS

Zaloguj się do Centrum administracyjnego usługi Microsoft Intune.

Wybierz pozycję Urządzenia>Zarządzaj urządzeniami>Utwórz konfigurację>.

Wprowadź następujące właściwości:

- Platforma: wybierz platformę urządzeń.

- Profil: wybierz pozycję Certyfikat PKCS. Możesz też wybrać pozycję Szablony>certyfikatu PKCS.

Wybierz pozycję Utwórz.

W obszarze Podstawy wprowadź następujące właściwości:

- Nazwa: wprowadź opisową nazwę profilu. Nadaj nazwę profilom, aby można było je później łatwo rozpoznać.

- Opis: wprowadź opis profilu. To ustawienie jest opcjonalne, ale zalecane.

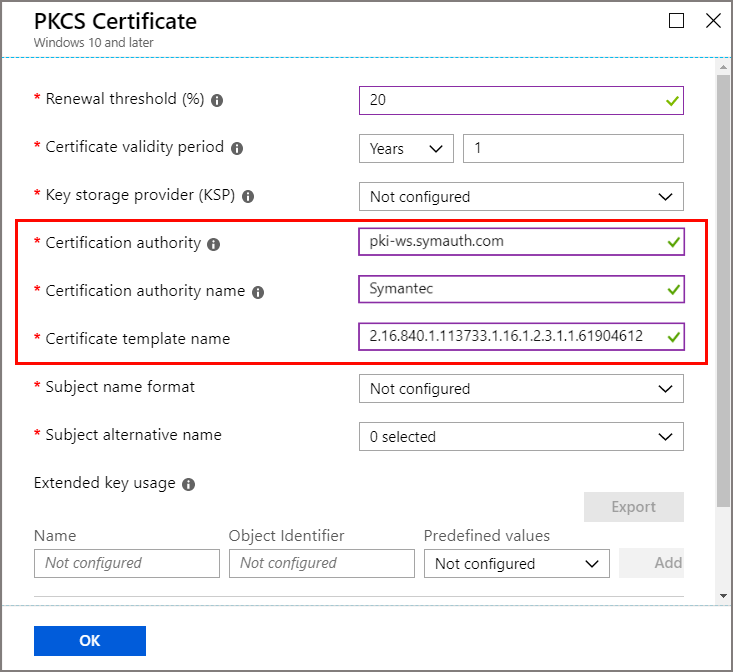

W obszarze Ustawienia konfiguracji skonfiguruj parametry przy użyciu wartości z poniższej tabeli. Te wartości są wymagane do wystawiania certyfikatów PKCS z urzędu certyfikacji Firmy DigiCert za pośrednictwem łącznika certyfikatów dla Microsoft Intune.

Parametr certyfikatu PKCS Value Opis Urząd certyfikacji pki-ws.symauth.com Ta wartość musi być nazwą FQDN podstawowej usługi urzędu certyfikacji DigiCert bez końcowych ukośników. Jeśli nie masz pewności, czy jest to poprawna nazwa FQDN usługi podstawowej dla subskrypcji urzędu certyfikacji DigiCert, skontaktuj się z pomocą techniczną firmy DigiCert.

Po zmianie z firmy Symantec na DigiCert ten adres URL pozostaje niezmieniony.

Jeśli ta nazwa FQDN jest nieprawidłowa, łącznik certyfikatów nie wystawia certyfikatów PKCS z urzędu certyfikacji firmy DigiCert.Nazwa urzędu certyfikacji Symantec Ta wartość musi być ciągiem Symantec.

W przypadku zmiany tej wartości łącznik certyfikatów nie wystawia certyfikatów PKCS z urzędu certyfikacji firmy DigiCert.Nazwa szablonu certyfikatu Identyfikator OID profilu certyfikatu z urzędu certyfikacji firmy DigiCert. Na przykład: 2.16.840.1.113733.1.16.1.2.3.1.1.61904612 Ta wartość musi być identyfikatorem OID profilu certyfikatu uzyskanym w poprzedniej sekcji z szablonu profilu certyfikatu urzędu certyfikacji Firmy DigiCert.

Jeśli łącznik certyfikatów nie może odnaleźć szablonu certyfikatu skojarzonego z tym identyfikatorem OID profilu certyfikatu w urzędzie certyfikacji firmy DigiCert, nie wystawia certyfikatów PKCS z urzędu certyfikacji firmy DigiCert.

Uwaga

Profil certyfikatu PKCS dla platform systemu Windows nie musi być skojarzony z profilem zaufanego certyfikatu. Jest to jednak wymagane w przypadku profilów platformy innych niż Windows, takich jak Android.

Ukończ konfigurację profilu zgodnie z potrzebami biznesowymi, a następnie wybierz pozycję Utwórz , aby zapisać profil.

Na stronie Przegląd nowego profilu wybierz pozycję Przypisania i skonfiguruj odpowiednią grupę, aby otrzymać ten profil. Co najmniej jeden użytkownik lub urządzenie musi być częścią przypisanej grupy.

Po wykonaniu poprzednich kroków łącznik certyfikatów dla Microsoft Intune wystawi certyfikaty PKCS z urzędu certyfikacji firmy DigiCert na urządzenia zarządzane Intune w przypisanej grupie. Te certyfikaty są dostępne w magazynie osobistym magazynu certyfikatów bieżącego użytkownika na urządzeniu zarządzanym przez Intune.

Obsługiwane atrybuty profilu certyfikatu PKCS

| Atrybut | Intune obsługiwanych formatów | Obsługiwane formaty urzędu certyfikacji w chmurze firmy DigiCert | wynik |

|---|---|---|---|

| Nazwa podmiotu | Intune obsługuje nazwę podmiotu tylko w trzech następujących formatach: 1. Nazwa pospolita 2. Nazwa pospolita, która zawiera wiadomość e-mail 3. Nazwa pospolita jako wiadomość e-mail Przykład: CN = IWUser0 <br><br> E = IWUser0@samplendes.onmicrosoft.com |

Urząd certyfikacji DigiCert obsługuje więcej atrybutów. Jeśli chcesz wybrać więcej atrybutów, należy je zdefiniować za pomocą stałych wartości w szablonie profilu certyfikatu DigiCert. | Używamy nazwy pospolitej lub wiadomości e-mail z żądania certyfikatu PKCS. Wszelkie niezgodności w zaznaczeniu atrybutu między profilem certyfikatu Intune a szablonem profilu certyfikatu DigiCert nie skutkują brakiem certyfikatów wystawionych przez urząd certyfikacji firmy DigiCert. |

| SAN | Intune obsługuje tylko następujące wartości pól sieci SAN: AltNameTypeEmail AltNameTypeUpn AltNameTypeOtherName (zakodowana wartość) |

Urząd certyfikacji w chmurze Firmy DigiCert również obsługuje te parametry. Jeśli chcesz wybrać więcej atrybutów, należy je zdefiniować za pomocą stałych wartości w szablonie profilu certyfikatu DigiCert. AltNameTypeEmail: jeśli tego typu nie można odnaleźć w sieci SAN, łącznik certyfikatów używa wartości altNameTypeUpn. Jeśli nie można również odnaleźć nazwy AltNameTypeUpn w sieci SAN, łącznik certyfikatów używa wartości z nazwy podmiotu, jeśli jest w formacie poczty e-mail. Jeśli typ nadal nie zostanie znaleziony, łącznik certyfikatów nie może wystawić certyfikatów. Przykład: RFC822 Name=IWUser0@ndesvenkatb.onmicrosoft.com AltNameTypeUpn: jeśli tego typu nie można odnaleźć w sieci SAN, łącznik certyfikatów używa wartości altNameTypeEmail. Jeśli altNameTypeEmail również nie znajduje się w sieci SAN, łącznik certyfikatów używa wartości z nazwy podmiotu, jeśli jest w formacie poczty e-mail. Jeśli typ nadal nie zostanie znaleziony, łącznik certyfikatów nie może wystawić certyfikatów. Przykład: Other Name: Principal Name=IWUser0@ndesvenkatb.onmicrosoft.com AltNameTypeOtherName: jeśli tego typu nie można odnaleźć w sieci SAN, łącznik certyfikatów nie może wystawić certyfikatów. Przykład: Other Name: DS Object Guid=04 12 b8 ba 65 41 f2 d4 07 41 a9 f7 47 08 f3 e4 28 5c ef 2c Wartość tego pola jest obsługiwana tylko w formacie zakodowanym (wartość szesnastkowa) przez urząd certyfikacji DigiCert. Dla dowolnej wartości w tym polu łącznik certyfikatów konwertuje go na kodowanie base64 przed przesłaniem żądania certyfikatu. Łącznik certyfikatów dla Microsoft Intune nie sprawdza, czy ta wartość jest już zakodowana. |

Brak |

Rozwiązywanie problemów

Dzienniki łącznika certyfikatów dla Microsoft Intune są dostępne jako dzienniki zdarzeń na serwerze, na którym zainstalowano łącznik. Te dzienniki zawierają szczegółowe informacje na temat operacji łączników i mogą służyć do identyfikowania problemów z łącznikiem certyfikatów i operacjami. Aby uzyskać więcej informacji, zobacz Rejestrowanie.

Zawartość pokrewna

Skorzystaj z informacji zawartych w tym artykule z informacjami w temacie Co to są Microsoft Intune profile urządzeń? w celu zarządzania urządzeniami organizacji i certyfikatami na nich.