Strona jednostki urządzenia w Microsoft Defender

Strona jednostki urządzenia w portalu Microsoft Defender ułatwia badanie jednostek urządzenia. Strona zawiera wszystkie ważne informacje dotyczące danej jednostki urządzenia. Jeśli alert lub zdarzenie wskazuje, że urządzenie zachowuje się podejrzanie lub może zostać naruszone, zbadaj szczegóły urządzenia, aby zidentyfikować inne zachowania lub zdarzenia, które mogą być związane z alertem lub zdarzeniem, i odkryj potencjalny zakres naruszenia. Możesz również użyć strony jednostki urządzenia do wykonywania niektórych typowych zadań zabezpieczeń, a także niektórych akcji reagowania w celu wyeliminowania lub skorygowania zagrożeń bezpieczeństwa.

Ważna

Zestaw zawartości wyświetlany na stronie jednostki urządzenia może się nieznacznie różnić w zależności od rejestracji urządzenia w Ochrona punktu końcowego w usłudze Microsoft Defender i Microsoft Defender for Identity.

Jeśli Twoja organizacja dołączyła usługę Microsoft Sentinel do portalu usługi Defender, zostaną wyświetlone dodatkowe informacje.

W usłudze Microsoft Sentinel jednostki urządzeń są również nazywane jednostkami hosta . Dowiedz się więcej.

Usługa Microsoft Sentinel jest dostępna w ramach publicznej wersji zapoznawczej dla ujednoliconej platformy operacji zabezpieczeń w portalu Microsoft Defender. Aby uzyskać więcej informacji, zobacz Microsoft Sentinel w portalu Microsoft Defender.

Jednostki urządzenia można znaleźć w następujących obszarach:

- Lista urządzeń w obszarze Zasoby

- Kolejka alertów

- Każdy indywidualny alert/zdarzenie

- Dowolna strona jednostki użytkownika

- Dowolny widok szczegółów poszczególnych plików

- Dowolny adres IP lub widok szczegółów domeny

- Dziennik aktywności

- Zaawansowane zapytania dotyczące wyszukiwania zagrożeń

- Centrum akcji

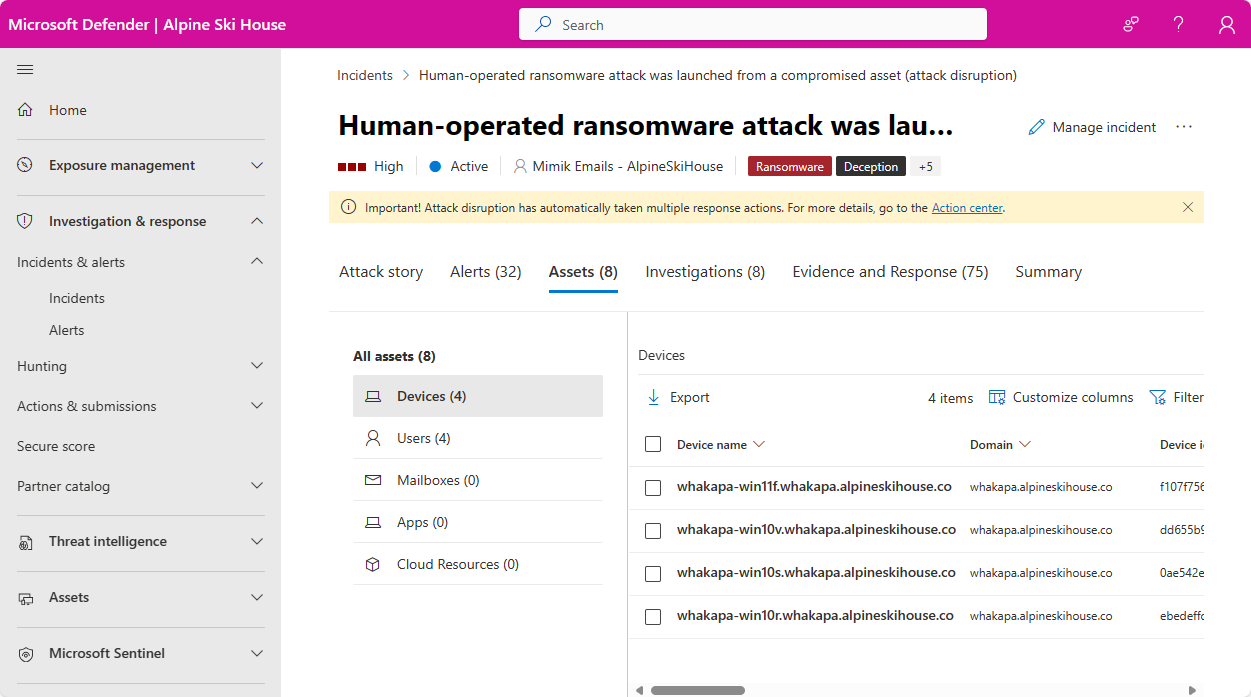

Możesz wybrać urządzenia za każdym razem, gdy będą widoczne w portalu, aby otworzyć stronę jednostki urządzenia, która zawiera więcej szczegółów dotyczących urządzenia. Na przykład szczegółowe informacje o urządzeniach wymienionych w alertach zdarzenia w portalu Microsoft Defender można znaleźć na stronie Zdarzenia & alerty > Urządzenia zasobów >zdarzenia> zdarzenia>.

Strona jednostki urządzenia przedstawia informacje w formacie kart. W tym artykule opisano typy informacji dostępnych na każdej karcie, a także akcje, które można wykonać na danym urządzeniu.

Na stronie jednostki urządzenia są wyświetlane następujące karty:

- Omówienie

- Zdarzenia i alerty

- Oś czasu

- Zalecenia dotyczące zabezpieczeń

- Zapasów

- Wykryte luki w zabezpieczeniach

- Brakujące bazy danych

- Punkty odniesienia zabezpieczeń

- Zasady zabezpieczeń

- Zdarzenia usługi Sentinel

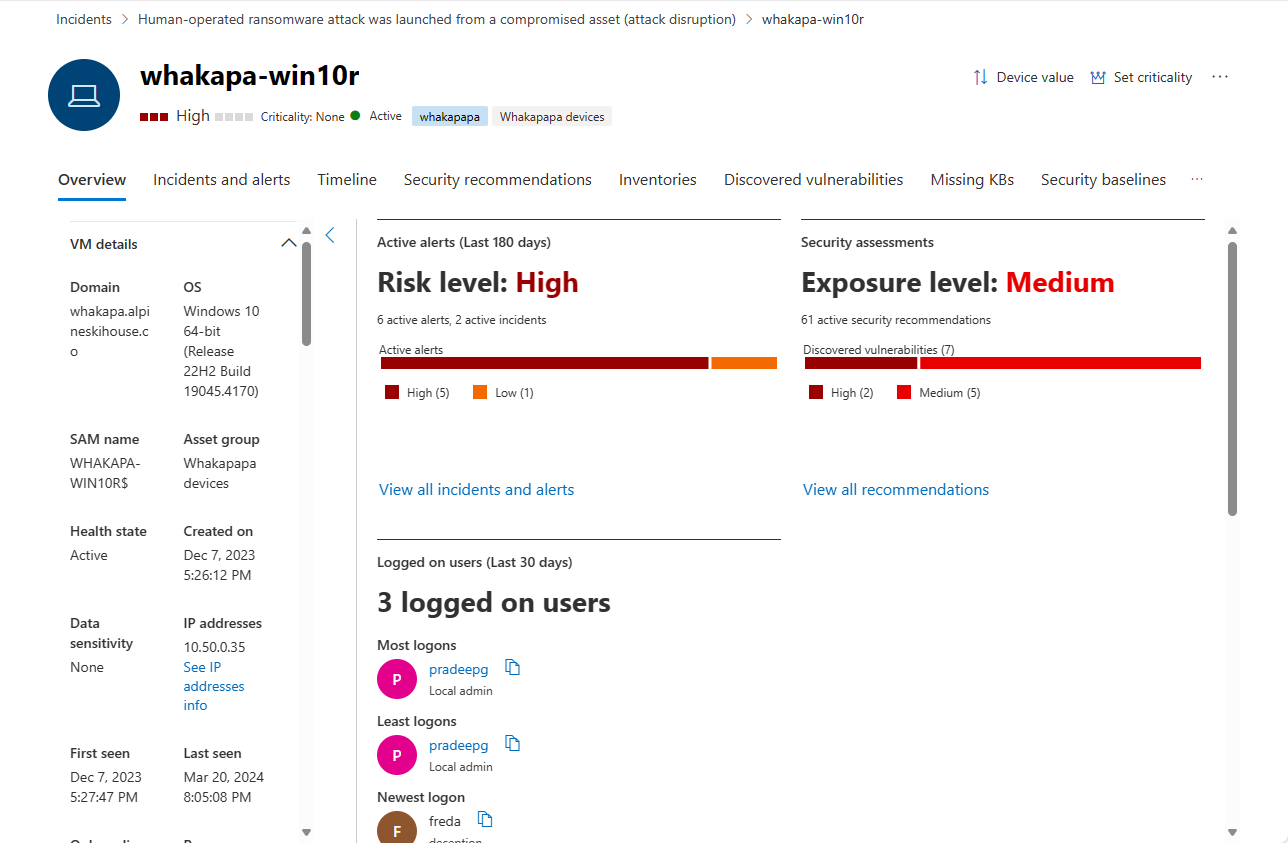

Nagłówek strony jednostki

Najwyższa sekcja strony jednostki zawiera następujące szczegóły:

- Nazwa jednostki

- Wskaźniki ważności ryzyka, krytyczności i wartości urządzenia

- Tagi , według których można sklasyfikować urządzenie. Może zostać dodany przez usługę Defender dla punktu końcowego, usługę Defender for Identity lub przez użytkowników. Tagów z Microsoft Defender for Identity nie można edytować.

- Akcje odpowiedzi znajdują się również tutaj. Przeczytaj więcej na ich temat poniżej.

Karta Przegląd

Domyślna karta to Przegląd. Umożliwia szybkie zapoznanie się z najważniejszymi faktami dotyczącymi zabezpieczeń urządzenia. Karta Przegląd zawiera pasek boczny szczegółów urządzenia i pulpit nawigacyjny z niektórymi kartami z informacjami wysokiego poziomu.

Szczegóły urządzenia

Na pasku bocznym jest wyświetlana pełna nazwa urządzenia i poziom ekspozycji. Zawiera również kilka ważnych podstawowych informacji w małych podsekcjach, które można rozszerzyć lub zwiń, na przykład:

| Sekcji | Dołączone informacje |

|---|---|

| Szczegóły maszyny wirtualnej | Nazwy i identyfikatory maszyny i domeny, kondycja i stan dołączania, znaczniki czasu dla pierwszego i ostatniego wyświetlenia, adresy IP i inne |

| Szczegóły synchronizacji zasad DLP | Jeśli ma to zastosowanie |

| Stan konfiguracji | Szczegóły dotyczące konfiguracji Ochrona punktu końcowego w usłudze Microsoft Defender |

| Szczegóły zasobu w chmurze | Platforma w chmurze, identyfikator zasobu, informacje o subskrypcji i nie tylko |

| Sprzęt i oprogramowanie układowe | Informacje o maszynie wirtualnej, procesorze i systemie BIOS i nie tylko |

| Zarządzanie urządzeniami | Ochrona punktu końcowego w usłudze Microsoft Defender informacje o stanie rejestracji i zarządzaniu |

| Dane katalogu | Flagi funkcji UAC, nazwy SPN i członkostwo w grupach. |

Pulpit nawigacyjny

Główna część karty Przegląd zawiera kilka kart wyświetlania typu pulpitu nawigacyjnego:

- Aktywne alerty i poziom ryzyka związane z urządzeniem w ciągu ostatnich sześciu miesięcy pogrupowane według ważności

- Oceny zabezpieczeń i poziom narażenia urządzenia

- Zalogowani użytkownicy na urządzeniu w ciągu ostatnich 30 dni

- Stan kondycji urządzenia i inne informacje dotyczące najnowszych skanów urządzenia.

Porada

Poziom narażenia odnosi się do tego, jak bardzo urządzenie jest zgodne z zaleceniami dotyczącymi zabezpieczeń, podczas gdy poziom ryzyka jest obliczany na podstawie wielu czynników, w tym typów i ważności aktywnych alertów.

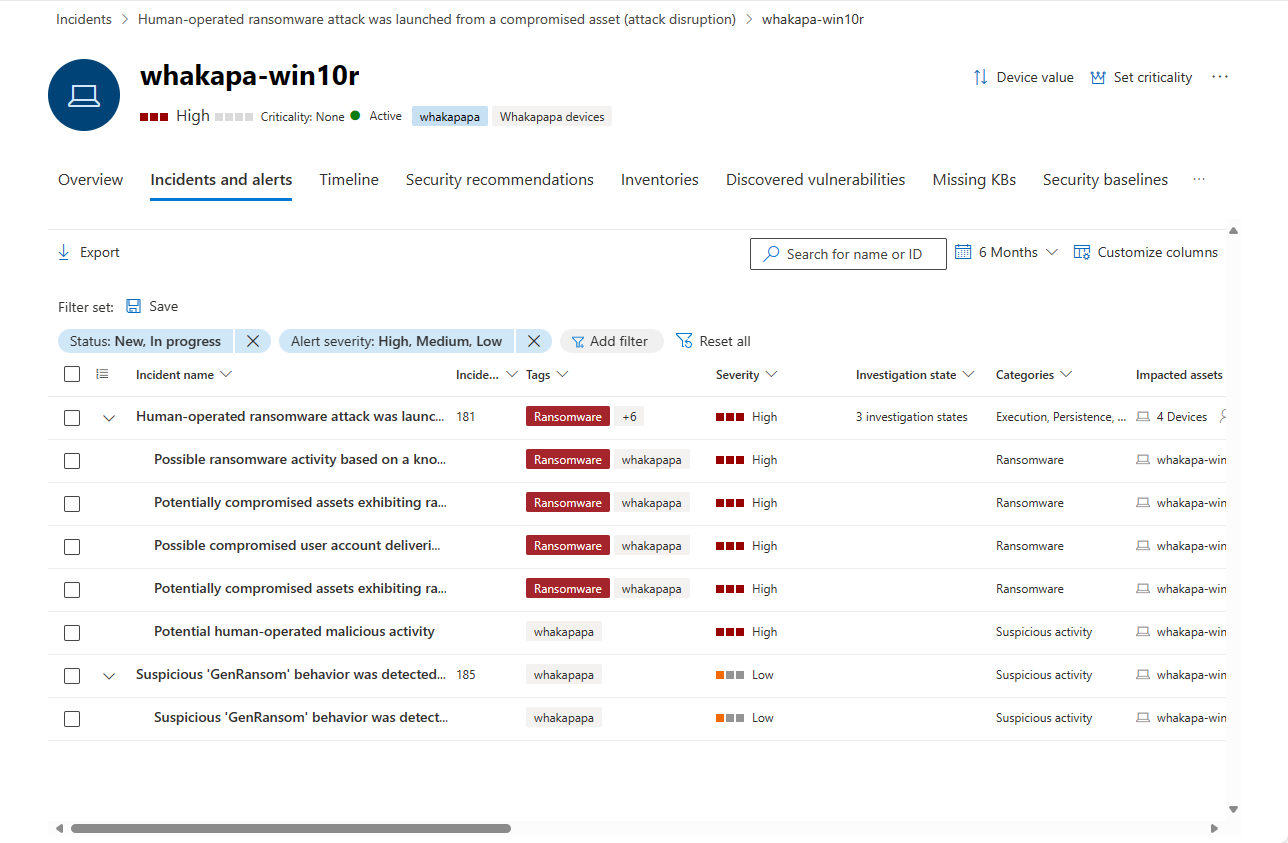

Karta Zdarzenia i alerty

Karta Zdarzenia i alerty zawiera listę zdarzeń zawierających alerty, które zostały zgłoszone na urządzeniu, z dowolnego z wielu źródeł wykrywania Microsoft Defender, w tym, jeśli zostały dołączone, usługi Microsoft Sentinel. Ta lista jest przefiltrowaną wersją kolejki zdarzeń i zawiera krótki opis zdarzenia lub alertu, jego ważność (wysoki, średni, niski, informacyjny), jego stan w kolejce (nowy, w toku, rozwiązany), jego klasyfikację (nie ustawiono, alert fałszywy, prawdziwy alert), stan badania, kategorię, która jest przypisana do jej rozwiązania, i ostatnie zaobserwowane działanie.

Możesz dostosować kolumny wyświetlane dla każdego elementu. Alerty można również filtrować według ważności, stanu lub dowolnej innej kolumny na ekranie.

Kolumna jednostki, których dotyczy problem , odnosi się do wszystkich jednostek urządzenia i użytkownika, do których odwołuje się zdarzenie lub alert.

Po wybraniu zdarzenia lub alertu zostanie wyświetlony wysuwany komunikat. Z tego panelu możesz zarządzać zdarzeniem lub alertem i wyświetlać więcej szczegółów, takich jak numer zdarzenia/alertu i powiązane urządzenia. Jednocześnie można wybrać wiele alertów.

Aby wyświetlić pełny widok strony zdarzenia lub alertu, wybierz jego tytuł.

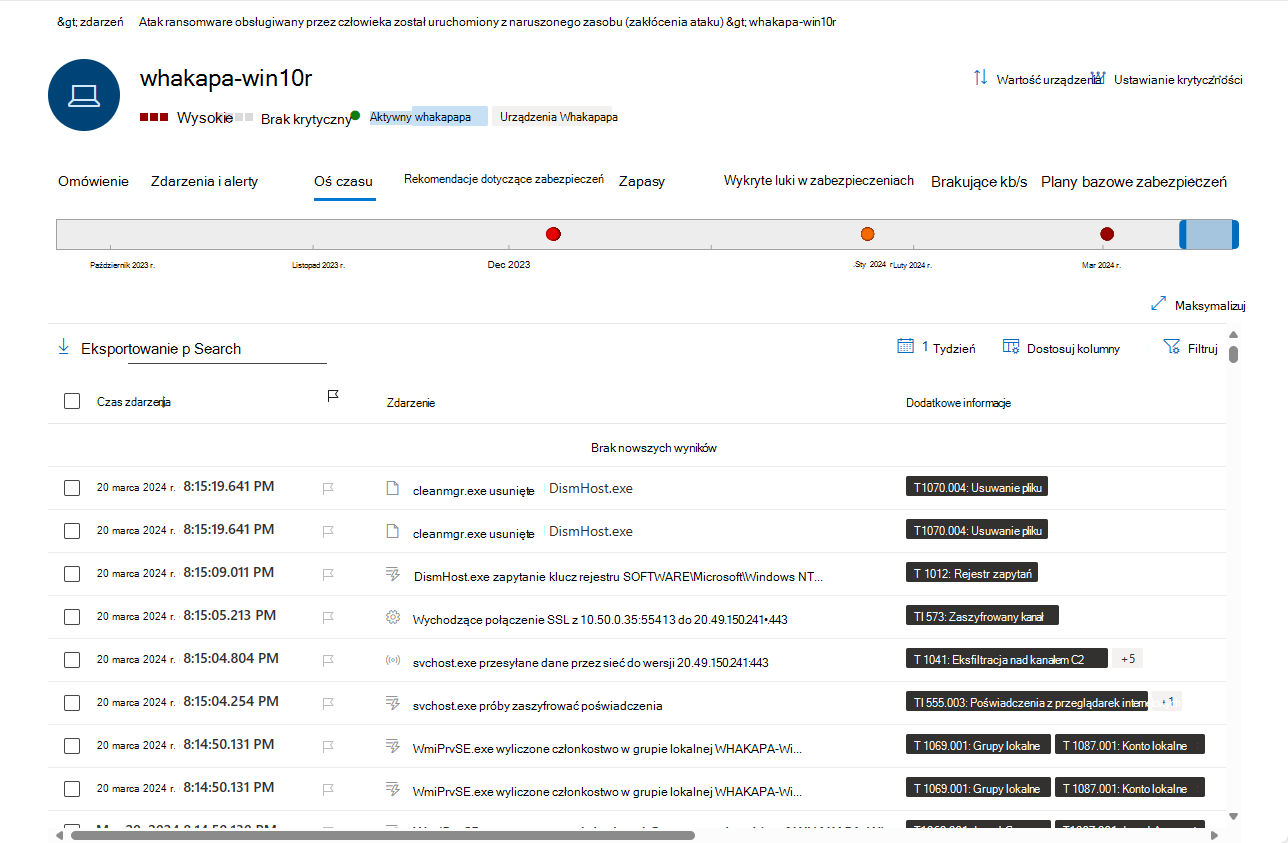

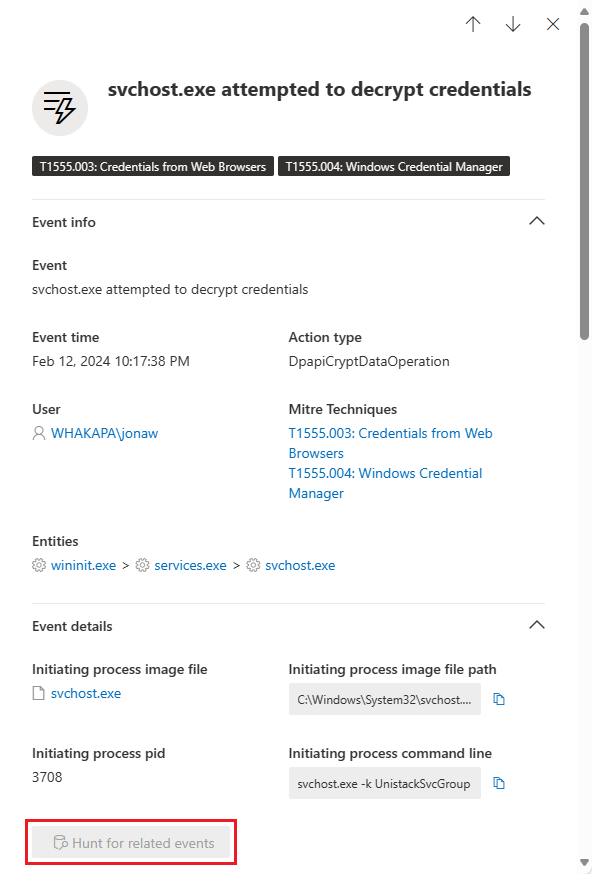

Karta Oś czasu

Na karcie Oś czasu jest wyświetlany widok chronologiczny wszystkich zdarzeń zaobserwowanych na urządzeniu. Może to ułatwić skorelowanie wszelkich zdarzeń, plików i adresów IP w odniesieniu do urządzenia.

Wybór kolumn wyświetlanych na liście można dostosować. Kolumny domyślne zawierają listę czasu zdarzenia, aktywnego użytkownika, typu akcji, skojarzonych jednostek (procesów, plików, adresów IP) oraz dodatkowych informacji o zdarzeniu.

Możesz określić okres, dla którego zdarzenia są wyświetlane, przesuwając obramowania okresu wzdłuż ogólnego wykresu osi czasu w górnej części strony. Możesz również wybrać okres z listy rozwijanej w górnej części listy (wartość domyślna to 30 dni). Aby jeszcze bardziej kontrolować widok, możesz filtrować według grup zdarzeń lub dostosowywać kolumny.

Do pobrania można wyeksportować zdarzenia o wartości do siedmiu dni do pliku CSV.

Przejdź do szczegółów poszczególnych zdarzeń, wybierając i wyświetlając jego szczegóły w panelu wysuwanym wynikowym. Zobacz szczegóły zdarzenia poniżej.

Uwaga

Aby wyświetlić zdarzenia zapory, musisz włączyć zasady inspekcji, zobacz Audit Filtering Platform connection (Inspekcja połączenia z platformą filtrowania).

Zapora obejmuje następujące zdarzenia:

Szczegóły zdarzenia

Wybierz zdarzenie, aby wyświetlić odpowiednie szczegóły dotyczące tego zdarzenia. Zostanie wyświetlony panel wysuwany, aby wyświetlić znacznie więcej informacji o zdarzeniu. Typy wyświetlanych informacji zależą od typu zdarzenia. Jeśli dane są odpowiednie i są dostępne, może zostać wyświetlony wykres przedstawiający powiązane jednostki i ich relacje, takie jak łańcuch plików lub procesów. Może również zostać wyświetlony opis podsumowania taktyk i technik CK&MITRE ATT mających zastosowanie do zdarzenia.

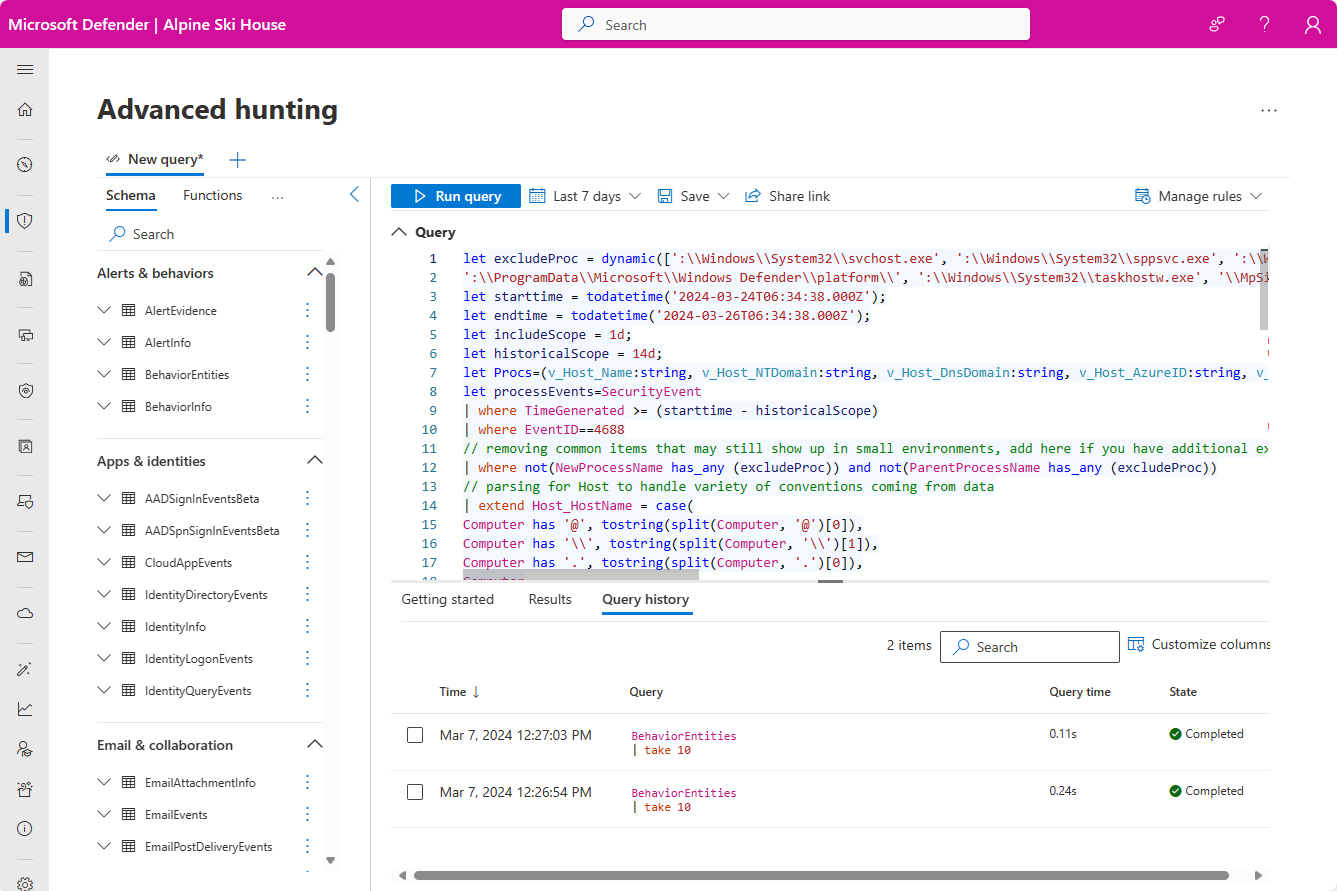

Aby dokładniej sprawdzić zdarzenie i powiązane zdarzenia, możesz szybko uruchomić zaawansowane zapytanie wyszukiwania zagrożeń , wybierając pozycję Wyszukaj powiązane zdarzenia. Zapytanie zwraca wybrane zdarzenie i listę innych zdarzeń, które wystąpiły mniej więcej w tym samym czasie w tym samym punkcie końcowym.

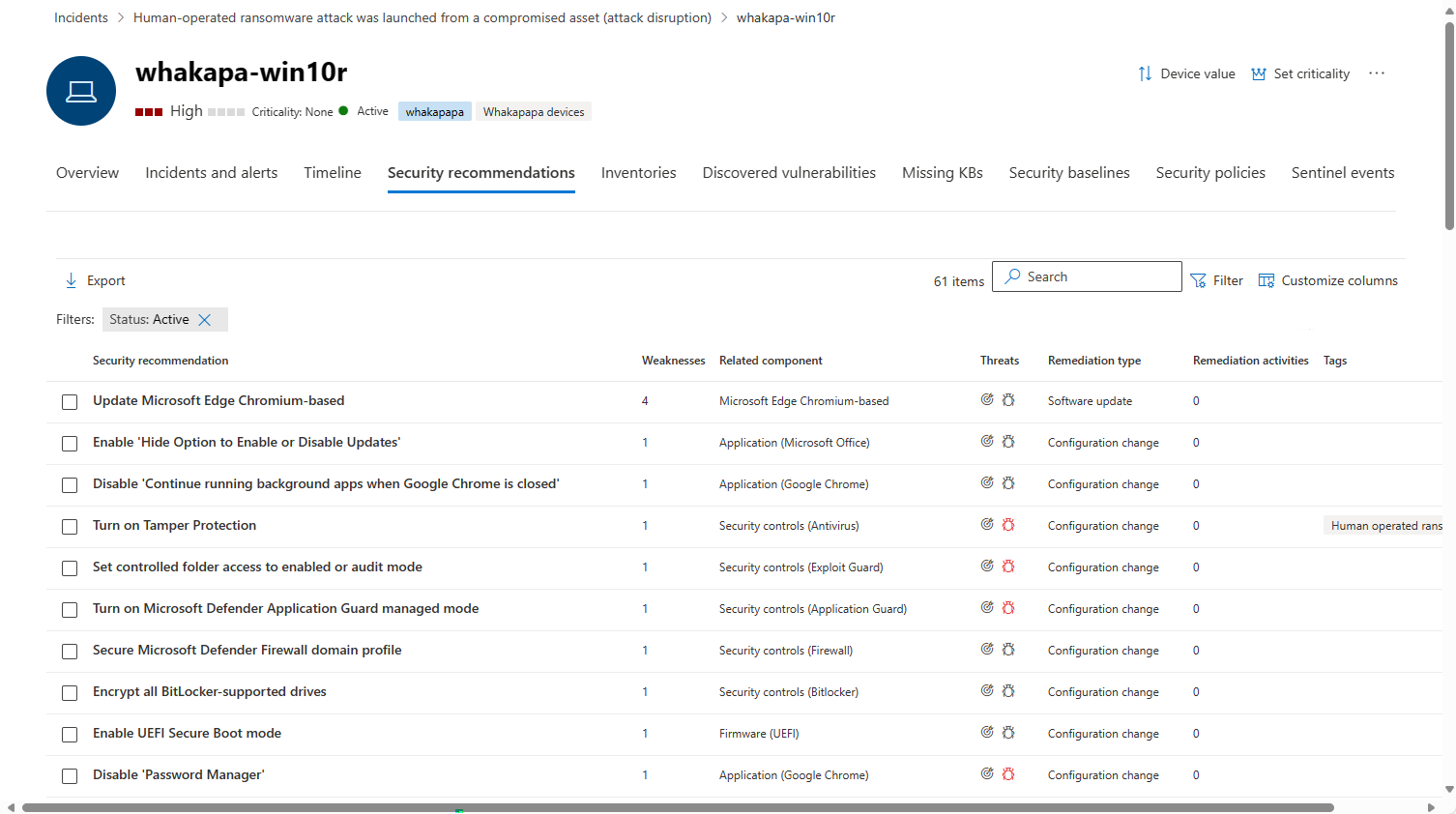

Karta Zalecenia dotyczące zabezpieczeń

Karta Zalecenia dotyczące zabezpieczeń zawiera listę akcji, które można wykonać w celu ochrony urządzenia. Wybranie elementu na tej liście powoduje otwarcie wysuwanego elementu, w którym można uzyskać instrukcje dotyczące sposobu stosowania zalecenia.

Podobnie jak w przypadku poprzednich kart, można dostosować wybór wyświetlanych kolumn.

Widok domyślny zawiera kolumny zawierające szczegółowe informacje o rozwiązanych słabych stronach zabezpieczeń, skojarzonym zagrożeniu, powiązanym składniku lub oprogramowaniu dotkniętym zagrożeniem i nie tylko. Elementy można filtrować według stanu zalecenia.

Dowiedz się więcej o zaleceniach dotyczących zabezpieczeń.

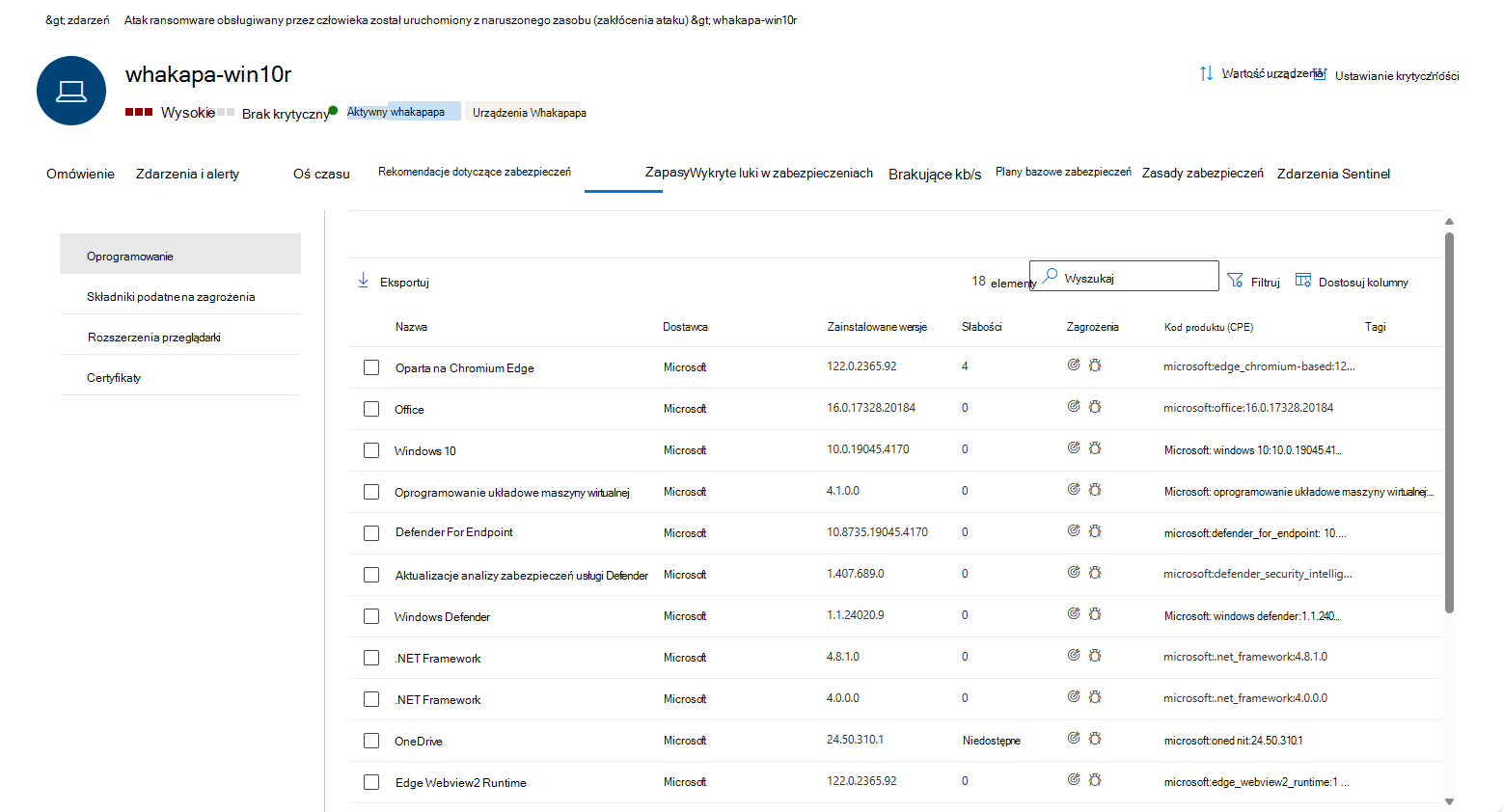

Karta Spisy

Na tej karcie są wyświetlane spisy czterech typów składników: oprogramowania, składników narażonych na zagrożenia, rozszerzeń przeglądarki i certyfikatów.

Spis oprogramowania

Ta karta zawiera listę oprogramowania zainstalowanego na urządzeniu.

W widoku domyślnym jest wyświetlany dostawca oprogramowania, numer zainstalowanej wersji, liczba znanych słabych stron oprogramowania, szczegółowe informacje o zagrożeniach, kod produktu i tagi. Liczbę wyświetlanych elementów i wyświetlane kolumny można dostosować.

Wybranie elementu z tej listy powoduje otwarcie okna wysuwanego zawierającego więcej szczegółów na temat wybranego oprogramowania oraz ścieżki i znacznika czasu ostatniego znalezienia oprogramowania.

Tę listę można filtrować według kodu produktu, słabych punktów i obecności zagrożeń.

Składniki wrażliwe

Ta karta zawiera listę składników oprogramowania zawierających luki w zabezpieczeniach.

Domyślne opcje wyświetlania i filtrowania są takie same jak w przypadku oprogramowania.

Wybierz element, aby wyświetlić więcej informacji w wysuwnym oknie.

Rozszerzenia przeglądarki

Na tej karcie są wyświetlane rozszerzenia przeglądarki zainstalowane na urządzeniu. Wyświetlane pola domyślne to nazwa rozszerzenia, przeglądarka, dla której jest zainstalowana, wersja, ryzyko uprawnień (na podstawie typu dostępu do urządzeń lub witryn żądanych przez rozszerzenie) oraz stan. Opcjonalnie można również wyświetlić dostawcę.

Wybierz element, aby wyświetlić więcej informacji w wysuwnym oknie.

Certyfikaty

Ta karta wyświetla wszystkie certyfikaty zainstalowane na urządzeniu.

Pola wyświetlane domyślnie to nazwa certyfikatu, data wydania, data wygaśnięcia, rozmiar klucza, wystawca, algorytm podpisu, użycie klucza i liczba wystąpień.

Listę można filtrować według stanu, podpisu własnego, rozmiaru klucza, skrótu podpisu i użycia klucza.

Wybierz certyfikat, aby wyświetlić więcej informacji w wysuwnym oknie.

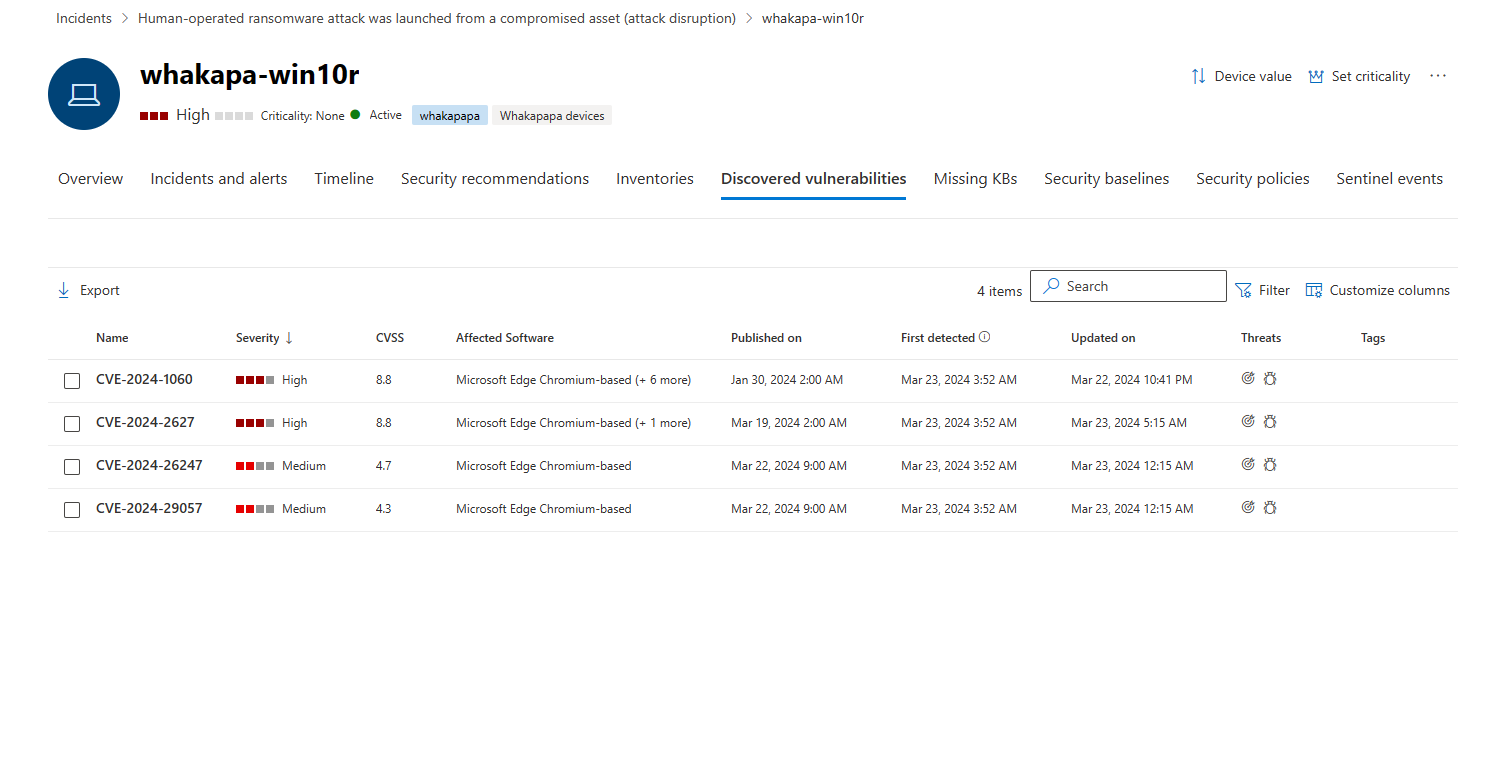

Karta Wykryte luki w zabezpieczeniach

Ta karta zawiera listę typowych luk w zabezpieczeniach i luk w zabezpieczeniach (CVE), które mogą mieć wpływ na urządzenie.

W widoku domyślnym wymieniono ważność CVE, wspólny wskaźnik luk w zabezpieczeniach (CVSS), oprogramowanie związane z CVE, kiedy CVE zostało opublikowane, kiedy cve zostało po raz pierwszy wykryte i ostatnio zaktualizowane, oraz zagrożenia związane z CVE.

Podobnie jak w przypadku poprzednich kart, można dostosować wybór kolumn do wyświetlenia. Listę można filtrować według ważności, stanu zagrożenia, narażenia urządzenia i tagów.

Wybranie elementu z tej listy powoduje otwarcie wysuwanego elementu opisującego cve.

Brak karty Kb/s

Karta Brakujące bazy danych zawiera listę wszystkich Aktualizacje firmy Microsoft, które nie zostały jeszcze zastosowane do urządzenia. Przedmiotowe "bazy wiedzy" to artykuły z bazy wiedzy, które opisują te aktualizacje; na przykład KB4551762.

Widok domyślny zawiera biuletyn zawierający aktualizacje, wersję systemu operacyjnego, numer IDENTYFIKATORA KB, produkty, których dotyczy problem, adresowane cve i tagi.

Wybór kolumn do wyświetlenia można dostosować.

Wybranie elementu powoduje otwarcie wysuwanego elementu, który łączy się z aktualizacją.

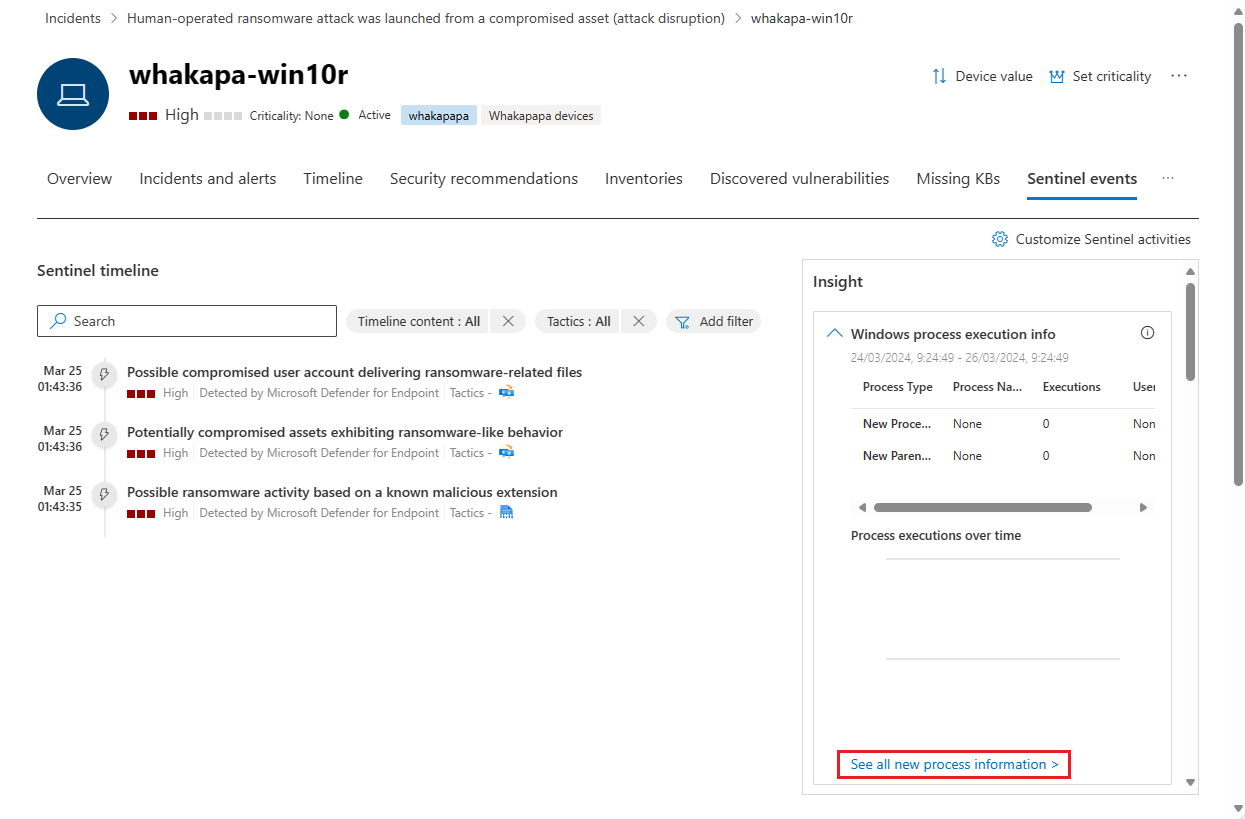

Karta Zdarzenia usługi Sentinel

Jeśli Twoja organizacja dołączyła usługę Microsoft Sentinel do portalu usługi Defender, ta dodatkowa karta znajduje się na stronie jednostki urządzenia. Ta karta importuje stronę jednostki hosta z usługi Microsoft Sentinel.

Oś czasu usługi Sentinel

Na tej osi czasu są wyświetlane alerty skojarzone z jednostką urządzenia, znaną w usłudze Microsoft Sentinel jako jednostka hosta . Te alerty obejmują te widoczne na karcie Zdarzenia i alerty oraz te utworzone przez usługę Microsoft Sentinel z zewnętrznych źródeł danych innych firm, spoza firmy Microsoft.

Ta oś czasu przedstawia również wyszukiwania z zakładkami z innych badań, które odwołują się do tej jednostki użytkownika, zdarzeń aktywności użytkownika z zewnętrznych źródeł danych i nietypowych zachowań wykrytych przez reguły anomalii usługi Microsoft Sentinel.

Wyniki analizy

Szczegółowe informacje o jednostkach to zapytania zdefiniowane przez badaczy zabezpieczeń firmy Microsoft, które ułatwiają wydajniejsze i wydajniejsze badanie. Te szczegółowe informacje automatycznie zadają ważne pytania dotyczące jednostki urządzenia, dostarczając cennych informacji o zabezpieczeniach w postaci danych tabelarycznych i wykresów. Szczegółowe informacje obejmują dane dotyczące logowania, dodawania grup, wykonywania procesów, nietypowych zdarzeń i nie tylko oraz obejmują zaawansowane algorytmy uczenia maszynowego w celu wykrywania nietypowych zachowań.

Poniżej przedstawiono niektóre z przedstawionych szczegółowych informacji:

- Zrzut ekranu wykonany na hoście.

- Wykryto procesy niepodpisane przez firmę Microsoft.

- Informacje o wykonywaniu procesu systemu Windows.

- Działanie logowania w systemie Windows.

- Akcje na kontach.

- Dzienniki zdarzeń wyczyszczone na hoście.

- Dodatki grupowe.

- Wyliczanie hostów, użytkowników, grup na hoście.

- Microsoft Defender Kontrolka aplikacji.

- Rzadkość przetwarzania za pośrednictwem obliczeń entropii.

- Nietypowo duża liczba zdarzeń zabezpieczeń.

- Szczegółowe informacje dotyczące listy obserwowanych (wersja zapoznawcza).

- Windows Defender zdarzenia programu antywirusowego.

Szczegółowe informacje są oparte na następujących źródłach danych:

- Syslog (Linux)

- SecurityEvent (Windows)

- AuditLogs (Tożsamość Microsoft Entra)

- SigninLogs (Tożsamość Microsoft Entra)

- OfficeActivity (Office 365)

- BehaviorAnalytics (Microsoft Sentinel UEBA)

- Puls (agent usługi Azure Monitor)

- CommonSecurityLog (Microsoft Sentinel)

Jeśli chcesz dokładniej zapoznać się ze szczegółowymi informacjami w tym panelu, wybierz link towarzyszący analizie. Link prowadzi do strony Zaawansowane wyszukiwanie zagrożeń , na której jest wyświetlane zapytanie leżące u podstaw szczegółowych informacji wraz z jego nieprzetworzonymi wynikami. Możesz zmodyfikować zapytanie lub przejść do szczegółów wyników, aby rozwinąć badanie lub po prostu zaspokoić ciekawość.

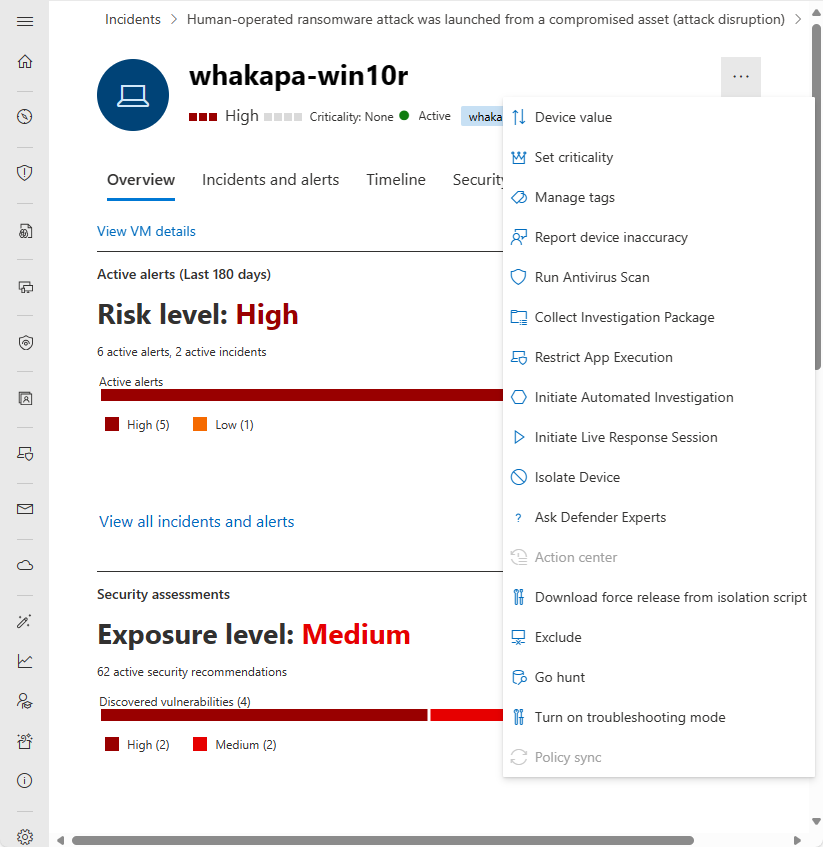

Akcje odpowiedzi

Akcje reagowania oferują skróty do analizowania, badania i obrony przed zagrożeniami.

Ważna

- Akcje odpowiedzi są dostępne tylko wtedy, gdy urządzenie jest zarejestrowane w Ochrona punktu końcowego w usłudze Microsoft Defender.

- Urządzenia zarejestrowane w Ochrona punktu końcowego w usłudze Microsoft Defender mogą wyświetlać różne liczby akcji odpowiedzi na podstawie systemu operacyjnego i numeru wersji urządzenia.

Akcje odpowiedzi są uruchamiane w górnej części określonej strony urządzenia i obejmują:

| Akcja | Opis |

|---|---|

| Wartość urządzenia | |

| Ustawianie krytyczności | |

| Zarządzaj tagami | Aktualizacje tagów niestandardowych zastosowanych do tego urządzenia. |

| Nieścisłość urządzenia raportu | |

| Uruchamianie skanowania antywirusowego | Aktualizacje Microsoft Defender definicje programu antywirusowego i natychmiast uruchamia skanowanie antywirusowe. Wybierz opcję szybkiego skanowania lub pełnego skanowania. |

| Zbieranie pakietu badania | Zbiera informacje o urządzeniu. Po zakończeniu badania możesz je pobrać. |

| Ogranicz wykonanie aplikacji | Uniemożliwia uruchamianie aplikacji, które nie są podpisane przez firmę Microsoft. |

| Inicjowanie zautomatyzowanego badania | Automatycznie bada i koryguje zagrożenia. Chociaż możesz ręcznie wyzwolić automatyczne badania, aby uruchomić je z tej strony, niektóre zasady alertów wywołują automatyczne badania samodzielnie. |

| Inicjowanie sesji odpowiedzi na żywo | Ładuje zdalną powłokę na urządzeniu w celu przeprowadzenia szczegółowych badań zabezpieczeń. |

| Izolowanie urządzenia | Izoluje urządzenie od sieci organizacji przy jednoczesnym zachowaniu połączenia z Microsoft Defender. Możesz zezwolić na uruchamianie aplikacji Outlook, Teams i Skype dla firm, gdy urządzenie jest izolowane do celów komunikacyjnych. |

| Zapytaj ekspertów usługi Defender | |

| Centrum akcji | Wyświetla informacje o aktualnie uruchomionych akcjach odpowiedzi. Dostępne tylko wtedy, gdy wybrano już inną akcję. |

| Pobieranie wymuszania wydania ze skryptu izolacji | |

| Wykluczyć | |

| Go hunt | |

| Włączanie trybu rozwiązywania problemów | |

| Synchronizacja zasad |

Tematy pokrewne

- omówienie Microsoft Defender XDR

- Włącz Microsoft Defender XDR

- Strona jednostki użytkownika w Microsoft Defender

- Strona jednostki adresu IP w Microsoft Defender

- integracja Microsoft Defender XDR z usługą Microsoft Sentinel

- Łączenie usługi Microsoft Sentinel z usługą Microsoft Defender XDR (wersja zapoznawcza)

Porada

Chcesz dowiedzieć się więcej? Zaangażuj się w społeczność rozwiązań zabezpieczających firmy Microsoft w naszej społeczności technicznej Społeczność techniczna usługi Microsoft Defender XDR.

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla