Krok 7. Wdrażanie funkcji ochrony przed utratą danych (DLP, data loss prevention) za pomocą funkcji ochrony informacji

Jeśli twoja organizacja już włożyła czas na zrozumienie danych, opracowanie schematu poufności danych i zastosowanie schematu, możesz być gotowy do rozszerzenia elementów tego schematu na punkty końcowe przy użyciu zasad Ochrona przed utratą danych w Microsoft Purview (DLP).

Ochrona przed utratą danych punktu końcowego (Endpoint DLP) ma obecnie zastosowanie do:

- Windows 10 i Windows 11

- macOS

Zasady DLP są tworzone przez zespół ds. ochrony informacji i ładu. Każda zasada DLP definiuje elementy w zestawie danych do wyszukania, takie jak poufne typy informacji lub etykiety, oraz sposób ochrony tych danych.

Na przykład zasady DLP mogą wyszukiwać dane osobowe, takie jak numer paszportu. Zasady DLP obejmują warunek, który wyzwala zasady do podjęcia działań, na przykład gdy numer paszportu jest udostępniany osobom spoza organizacji. Można również skonfigurować akcję wykonywaną przez zasady. Opcje obejmują po prostu raportowanie akcji administratorom, ostrzeganie użytkowników, a nawet zapobieganie udostępnianiu danych.

Zasady DLP określają również lokalizację, do których mają zostać zastosowane zasady, takie jak poczta e-mail programu Exchange i witryny programu SharePoint. Jedną z lokalizacji dostępnych dla administratorów są urządzenia. W przypadku wybrania urządzeń można określić, do których użytkowników i grup użytkowników mają zostać zastosowane zasady. Można również określić użytkowników i grupy użytkowników do wykluczenia z zasad.

Jeśli twój zespół ds. ochrony informacji i ładu jest gotowy rozszerzyć zasady DLP na punkty końcowe, musisz je koordynować, aby włączyć urządzenia dla punktu końcowego DLP, przetestować i dostroić zasady DLP, wyszkolić użytkowników i monitorować wyniki.

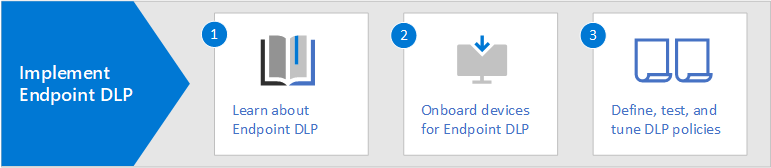

Wykonaj poniższe kroki, aby współpracować z zespołem ds. ochrony informacji.

| Krok | Opis |

|---|---|

| 1 | Dowiedz się więcej o programie DLP punktu końcowego. |

| 2 | Włącz urządzenia dla punktu końcowego DLP. Jeśli urządzenia zostały dołączone do Ochrona punktu końcowego w usłudze Microsoft Defender, urządzenia są już włączone dla punktu końcowego DLP. Jeśli twoje urządzenia nie są dołączone do usługi Defender for Endpoint, zobacz Artykuł Wprowadzenie do zapobiegania utracie danych punktu końcowego , aby uzyskać instrukcje. |

| 3 | Współpracuj z zespołem ds. ochrony informacji i nadzoru, aby definiować, testować i dostrajać zasady. Obejmuje to monitorowanie wyników. Zobacz następujące zasoby: - Korzystanie z ochrony przed utratą danych punktu końcowego - Wprowadzenie do Eksploratora działań |

Następny krok

Przejdź do kroku 7. Zaimplementuj ochronę przed utratą danych za pomocą funkcji ochrony informacji.

Opinia

Dostępne już wkrótce: W 2024 r. będziemy stopniowo wycofywać zgłoszenia z serwisu GitHub jako mechanizm przesyłania opinii na temat zawartości i zastępować go nowym systemem opinii. Aby uzyskać więcej informacji, sprawdź: https://aka.ms/ContentUserFeedback.

Prześlij i wyświetl opinię dla