Habilitar e gerenciar controles de aplicativos adaptáveis

Os controles de aplicativos adaptáveis do Microsoft Defender para Nuvem fornecem uma solução automatizada inteligente e controlada por dados que aprimora sua segurança definindo listas de permissões de aplicativos conhecidos e seguros para seus computadores. Com esse recurso, as organizações podem gerenciar coleções de computadores que executam rotineiramente os mesmos processos. Usando aprendizado de máquina, o Microsoft Defender para Nuvem usa o aprendizado de máquina para analisar os aplicativos em execução nos computadores e criar uma lista de softwares conhecidos e seguros. Essas listas de permissões são baseadas em suas cargas de trabalho específicas do Azure. Você pode personalizar ainda mais as recomendações usando as instruções fornecidas nesta página.

Em um grupo de computadores

Se o Microsoft Defender para Nuvem identificou grupos de computadores nas suas assinaturas que executam consistentemente um conjunto de aplicativos semelhantes, você precisará seguir a recomendação: Os controles de aplicativos adaptáveis usados para definir aplicativos seguros devem ser habilitados nos computadores.

Selecione a recomendação ou abra a página de controles de aplicativos adaptáveis para ver a lista de aplicativos e grupos de computadores conhecidos e seguros.

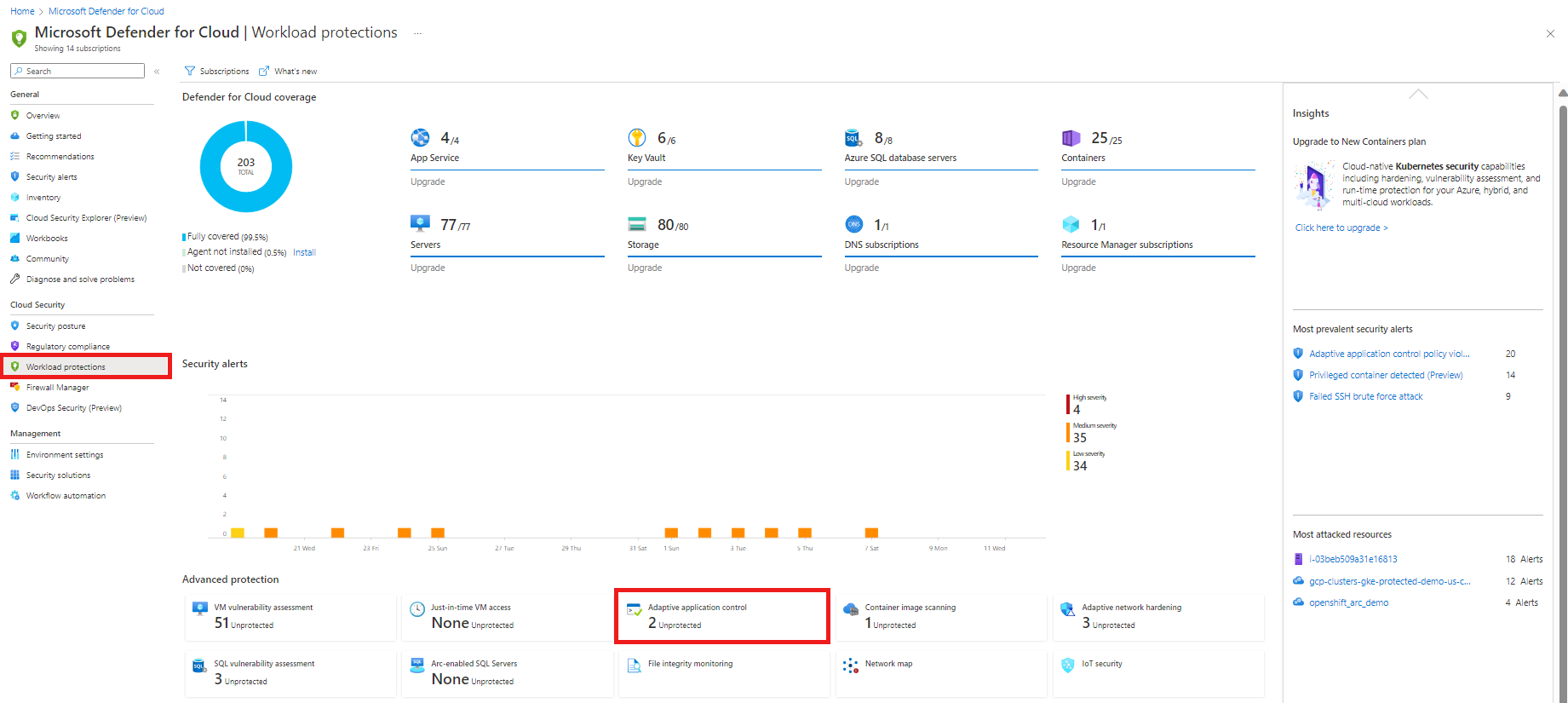

Abra o painel de proteção de cargas de trabalho e, na área proteção avançada, selecione Controles de aplicativos adaptáveis.

A página Controles de aplicativos adaptáveis será aberta com as VMs agrupadas nas seguintes guias:

Configurado – grupos de computadores que já têm uma lista definida de aplicativos permitidos. Para cada grupo, a guia Configurados mostra:

- o número de computadores no grupo

- alertas recentes

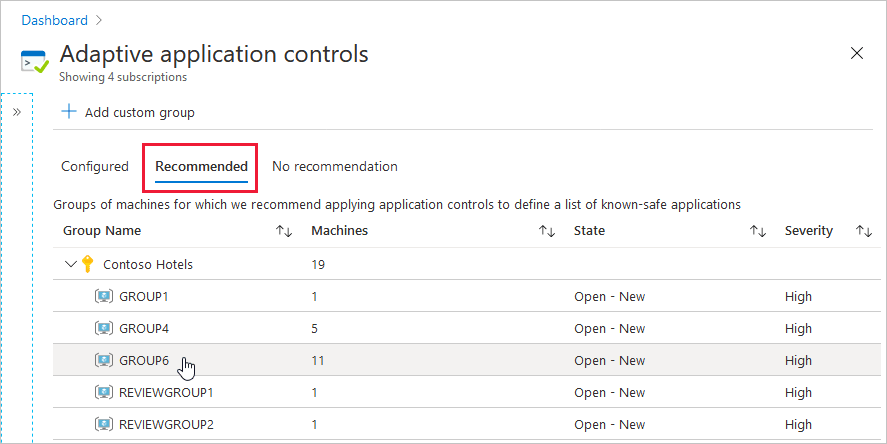

Recomendados – Grupos de computadores que executam consistentemente os mesmos aplicativos e não têm uma lista de permitidos configurada. Recomendamos que você habilite controles de aplicativos adaptáveis para esses grupos.

Dica

Se você vir um nome de grupo com o prefixo REVIEWGROUP, ele conterá computadores com uma lista parcialmente consistente de aplicativos. O Microsoft Defender para Nuvem não pode ver um padrão, mas recomenda examinar esse grupo para visualizar se você pode definir manualmente algumas regras de controles de aplicativos adaptáveis, conforme descrito em Editar a regra de controles de aplicativos adaptáveis de um grupo.

Você também pode mover computadores desse grupo para outros grupos, conforme descrito em Mover um computador de um grupo para outro.

Sem recomendação – Computadores sem uma lista definida de aplicativos permitidos e que não dão suporte ao recurso. O computador pode estar nessa guia pelos seguintes motivos:

- Ele não tem um agente do Log Analytics

- O agente do Log Analytics não está enviando eventos

- É um computador Windows com uma política AppLocker já existente habilitada por um GPO ou uma política de segurança local

- O AppLocker não está disponível (instalações do Windows Server Core)

Dica

O Microsoft Defender para Nuvem precisa ter, pelo menos, duas semanas de dados para definir as recomendações exclusivas por grupo de computadores. Os computadores criados recentemente ou que pertencem a assinaturas habilitadas recentemente que foram protegidas pelo Microsoft Defender para Servidores serão exibidos na guia Nenhuma recomendação.

Abra a guia Recomendados. Os grupos de computadores com as listas de permitidos recomendadas serão exibidos.

Selecione um grupo.

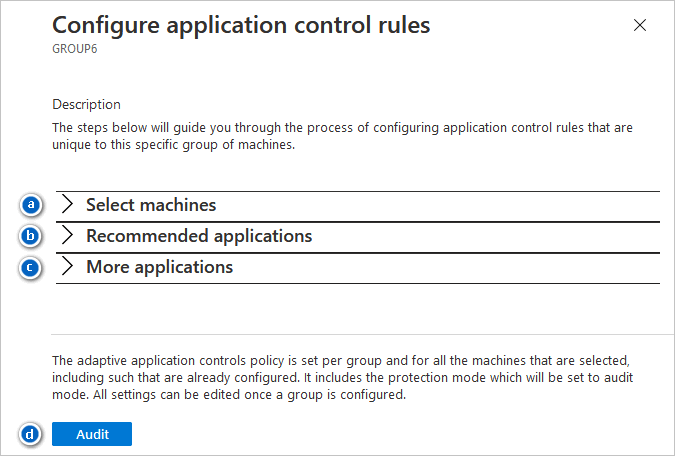

Para configurar a nova regra, examine as várias seções da página Configurar regras de controle de aplicativo e o conteúdo, que será exclusivo para esse grupo específico de computadores:

Selecionar computadores: por padrão, todos os computadores do grupo identificado são selecionados. Desmarque um deles para removê-lo desta regra.

Aplicativos recomendados: examine essa lista de aplicativos comuns nos computadores desse grupo cuja permissão de execução é recomendada.

Mais aplicativos: examine essa lista de aplicativos que são vistos com menos frequência nos computadores desse grupo ou que são conhecidos por serem exploráveis. Um ícone de aviso indica que um aplicativo específico pode ser usado por um invasor para ignorar uma lista de aplicativos permitidos. Recomendamos que você examine cuidadosamente esses aplicativos.

Dica

As duas listas de aplicativos incluem a opção de restringir um aplicativo específico a determinados usuários. Adote o princípio de privilégios mínimos sempre que possível.

Os aplicativos são definidos por seus fornecedores. Se um aplicativo não tiver informações do fornecedor (não está assinado), é criada uma regra de caminho para o caminho completo do aplicativo específico.

Para aplicar a regra, selecione Auditar.

Editar a regra de controles de aplicativos adaptáveis de um grupo

Você pode optar por editar a lista de permitidos de um grupo de computadores devido a alterações conhecidas na sua organização.

Para editar as regras de um grupo de computadores:

Abra o painel de proteção de cargas de trabalho e, na área proteção avançada, selecione Controles de aplicativos adaptáveis.

Na guia Configurados, selecione o grupo com a regra que deseja editar.

Examine as várias seções da página Configurar regras de controle de aplicativo, conforme descrito em Um grupo de computadores.

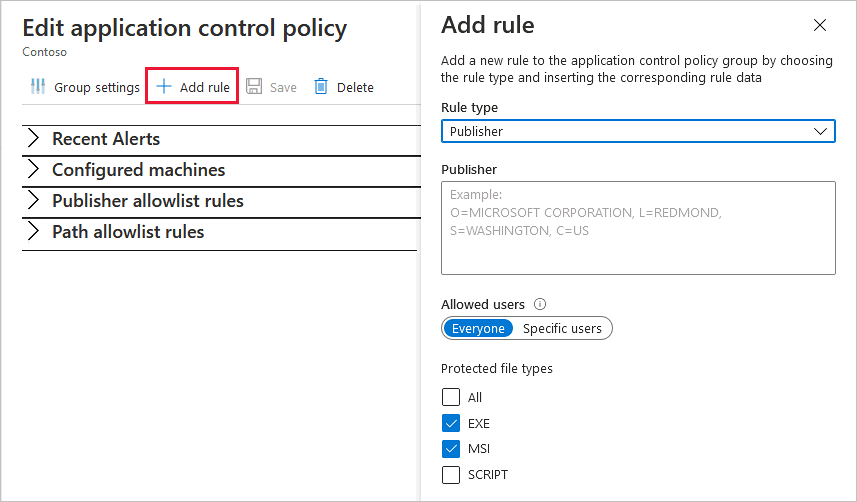

Opcionalmente, adicione uma ou mais regras personalizadas:

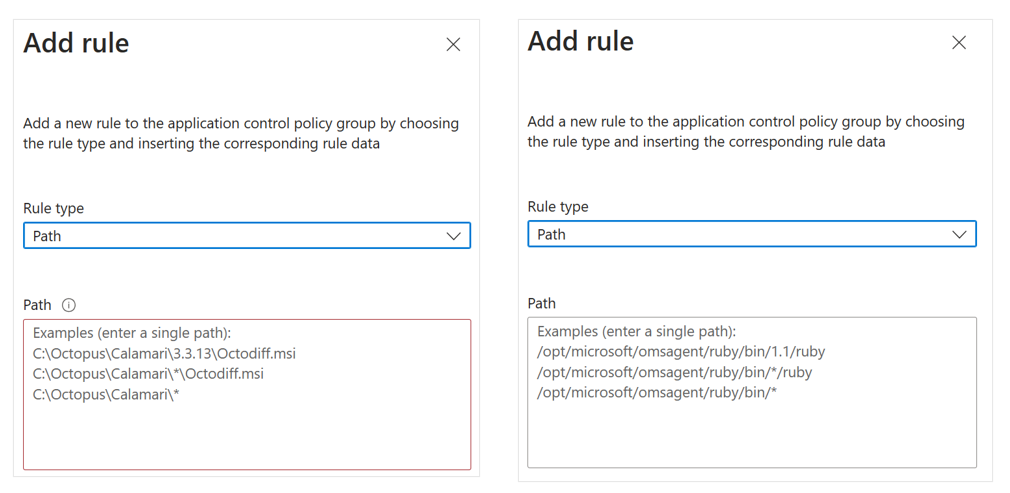

- Selecione Adicionar regra.

Se estiver definindo um caminho conhecido e seguro, altere o Tipo de regra para 'Caminho' e insira um só caminho. Você pode incluir curingas no caminho. As telas a seguir mostram alguns exemplos de como utilizar curingas.

Dica

Alguns cenários para os quais os curingas em um caminho podem ser úteis:

- Uso de um curinga no final de um caminho para permitir todos os executáveis dentro desta pasta e das subpastas.

- Uso de um curinga no meio de um caminho para habilitar um nome de executável conhecido com um nome de pasta em alteração (por exemplo, pastas de usuário pessoais contendo um executável conhecido, nomes de pastas gerados automaticamente etc.).

Defina os usuários permitidos e os tipos de arquivo protegidos.

Quando terminar de definir a regra, selecione Adicionar.

Para aplicar as alterações, selecione Salvar.

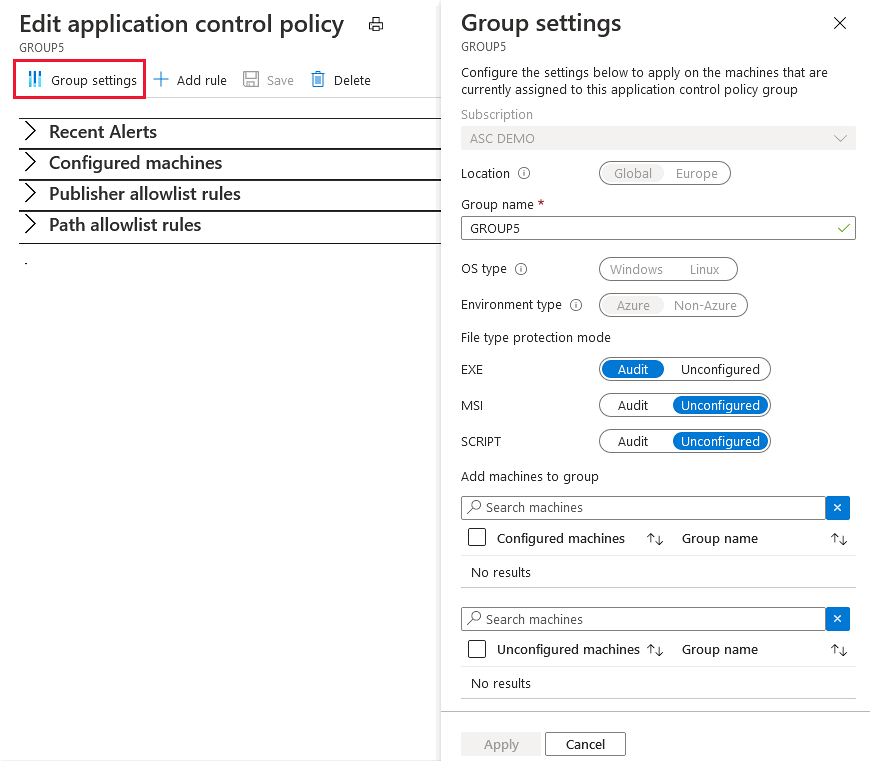

Examinar e editar as configurações de um grupo

Para ver os detalhes e as configurações do grupo, selecione Configurações de grupo.

Esse painel mostra o nome do grupo (que pode ser modificado), o tipo de sistema operacional, a localização e outros detalhes relevantes.

Opcionalmente, modifique os modos de proteção de tipo de arquivo ou de nome do grupo.

Selecione Aplicar e Salvar.

Responder à recomendação "As regras da lista de permitidos na política de controle de aplicativo adaptável devem ser atualizadas"

Você verá essa recomendação quando o aprendizado de máquina do Defender para Nuvem identificar um comportamento potencialmente legítimo que não foi permitido anteriormente. A recomendação sugere novas regras para as definições existentes a fim de reduzir o número de alertas falsos positivos.

Para corrigir os problemas:

Na página de recomendações, selecione a recomendação As regras da lista de permitidos na política de controle de aplicativo adaptável devem ser atualizadas para ver os grupos com um comportamento potencialmente legítimo recém-identificado.

Selecione o grupo com a regra que deseja editar.

Examine as várias seções da página Configurar regras de controle de aplicativo, conforme descrito em Um grupo de computadores.

Para aplicar as alterações, selecione Auditar.

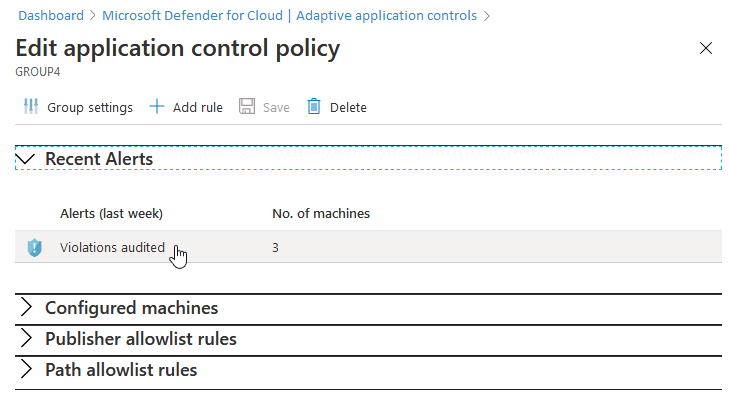

Auditar alertas e violações

Abra o painel de proteção de cargas de trabalho e, na área proteção avançada, selecione Controles de aplicativos adaptáveis.

Para ver os grupos com os computadores que têm alertas recentes, examine os grupos listados na guia Configurados.

Para investigá-los detalhadamente, selecione um grupo.

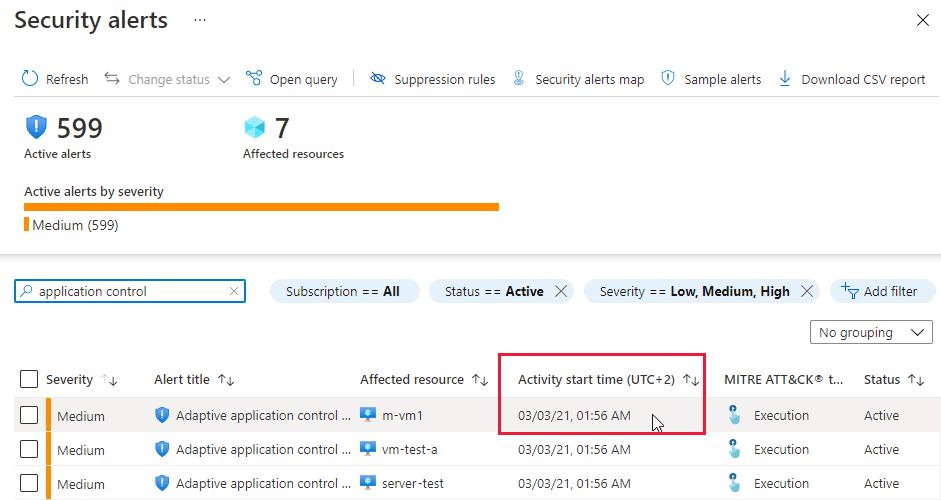

Para obter mais detalhes e a lista de computadores afetados, selecione um alerta.

A página de alertas de segurança mostra mais detalhes dos alertas e fornece um link Executar ação com recomendações de como atenuar a ameaça.

Observação

Os controles de aplicativos adaptáveis calculam eventos uma vez a cada doze horas. A "hora de início da atividade" mostrada na página de alertas de segurança é a hora em que os controles de aplicativos adaptáveis criaram o alerta, não a hora em que o processo suspeito estava ativo.

Mover um computador de um grupo para outro

Quando você move um computador de um grupo para outro, a política de controle de aplicativo aplicada a ele muda para as configurações do grupo para o qual você o moveu. Você também pode mover um computador de um grupo configurado para um grupo não configurado, o que remove quaisquer regras de controle de aplicativo que foram aplicadas ao computador.

Abra o painel de proteção de cargas de trabalho e, na área proteção avançada, selecione Controles de aplicativos adaptáveis.

Na página Controles de aplicativos adaptáveis, na guia Configurados, selecione o grupo que contém o computador a ser movido.

Abra a lista de Computadores configurados.

Abra o menu do computador nos três pontos ao final da linha e selecione Mover. O painel Mover computador para outro grupo será aberto.

Selecione o grupo de destino e Mover computador.

Selecione Salvar para salvar as alterações.

Gerenciar controles de aplicativos por meio da API REST

Para gerenciar seus controles de aplicativos adaptáveis de modo programático, use a nossa API REST.

A documentação de API relevante está disponível na seção Controles de aplicativos adaptáveis da documentação da API do Defender para Nuvem.

Algumas das funções disponíveis na API REST incluem:

List recupera todas as recomendações de grupo e fornece um JSON com um objeto para cada grupo.

Get recupera o JSON com os dados de recomendação completos (ou seja, lista de computadores, regras de caminho/fornecedor etc.).

Put configura a regra (use o JSON que você recuperou com Get como o corpo dessa solicitação).

Importante

A função Put espera menos parâmetros do que o JSON retornado pelo comando Get.

Remova as seguintes propriedades antes de usar o JSON na solicitação Put: recommendationStatus, configurationStatus, problemas, localização e sourceSystem.

Conteúdo relacionado

Nesta página, você aprendeu a usar o controle de aplicativo adaptável no Microsoft Defender para Nuvem para definir listas de aplicativos permitidos em execução nos seus computadores Azure e não Azure. Para saber mais sobre alguns dos outros recursos de proteção de cargas de trabalho na nuvem, confira: