Adicionar entidades à inteligência contra ameaças no Microsoft Sentinel

Durante uma investigação, você examina entidades e seu contexto como uma parte importante da compreensão do escopo e da natureza de um incidente. Quando você descobre uma entidade, como um nome de domínio mal-intencionado, uma URL, um arquivo ou um endereço IP no incidente, ela deve ser rotulada e rastreada como um indicador de comprometimento (IOC) em sua inteligência contra ameaças.

Por exemplo, você descobre um endereço IP executando verificações de porta em sua rede ou funcionando como um nó de comando e controle, enviando e/ou recebendo transmissões de um grande número de nós em sua rede.

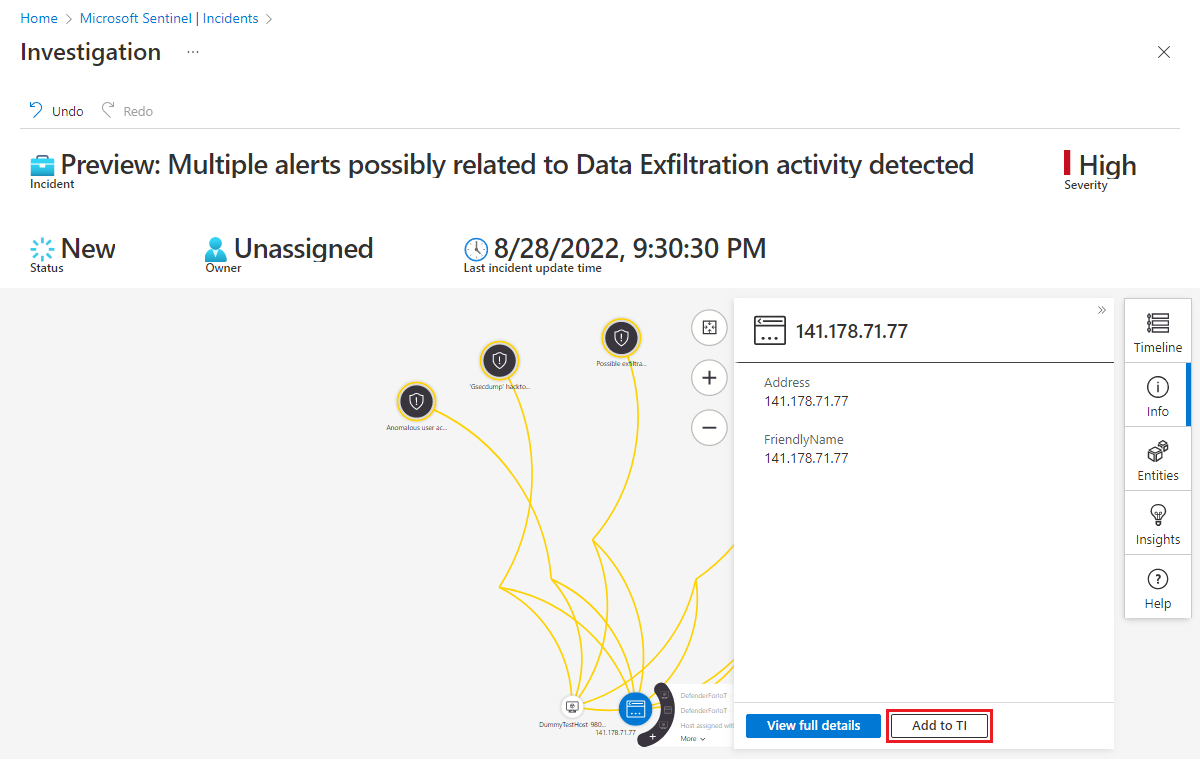

O Microsoft Sentinel permite sinalizar esses tipos de entidades diretamente dentro da investigação de incidentes e adicioná-las à inteligência contra ameaças. Você pode exibir os indicadores adicionados nos Logs e na Inteligência contra Ameaças e usá-los em seu workspace do Microsoft Sentinel.

Adicionar uma entidade à inteligência contra ameaças

A nova página de detalhes do incidente oferece outra maneira de adicionar entidades à inteligência contra ameaças, além do grafo de investigação. Veja as duas maneiras abaixo.

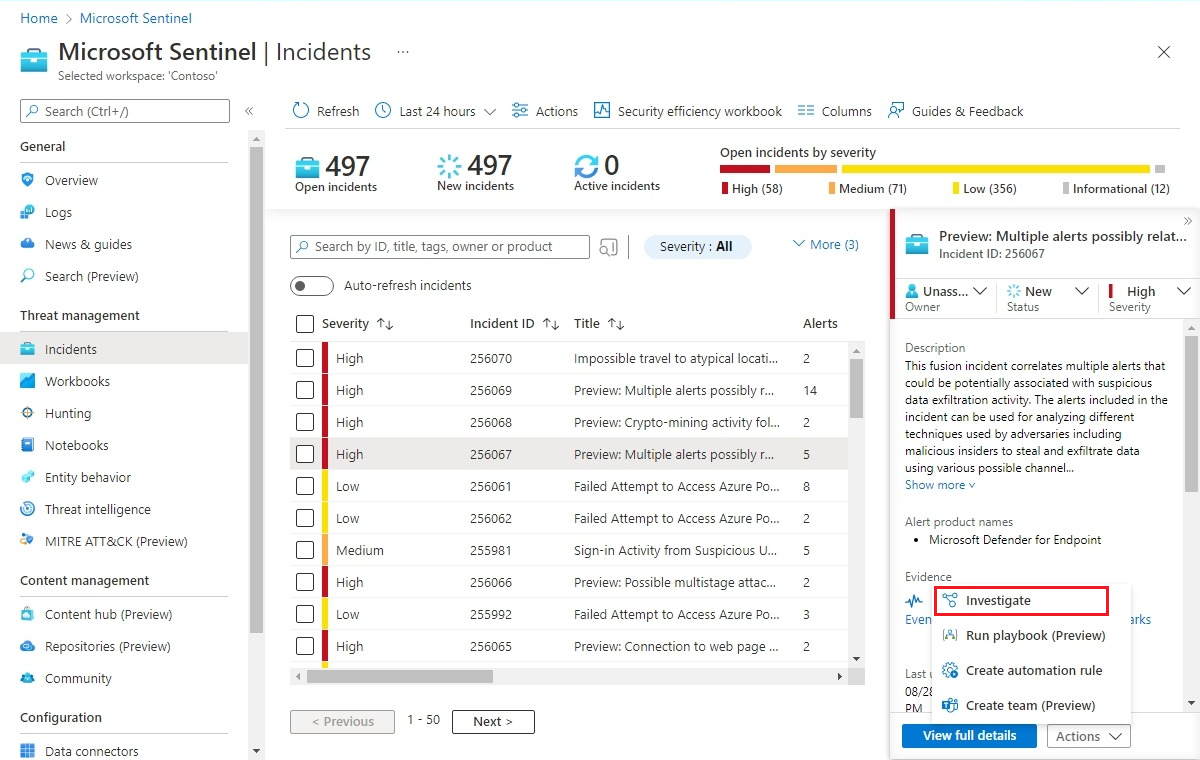

No menu de navegação do Microsoft Azure Sentinel, selecione Incidentes.

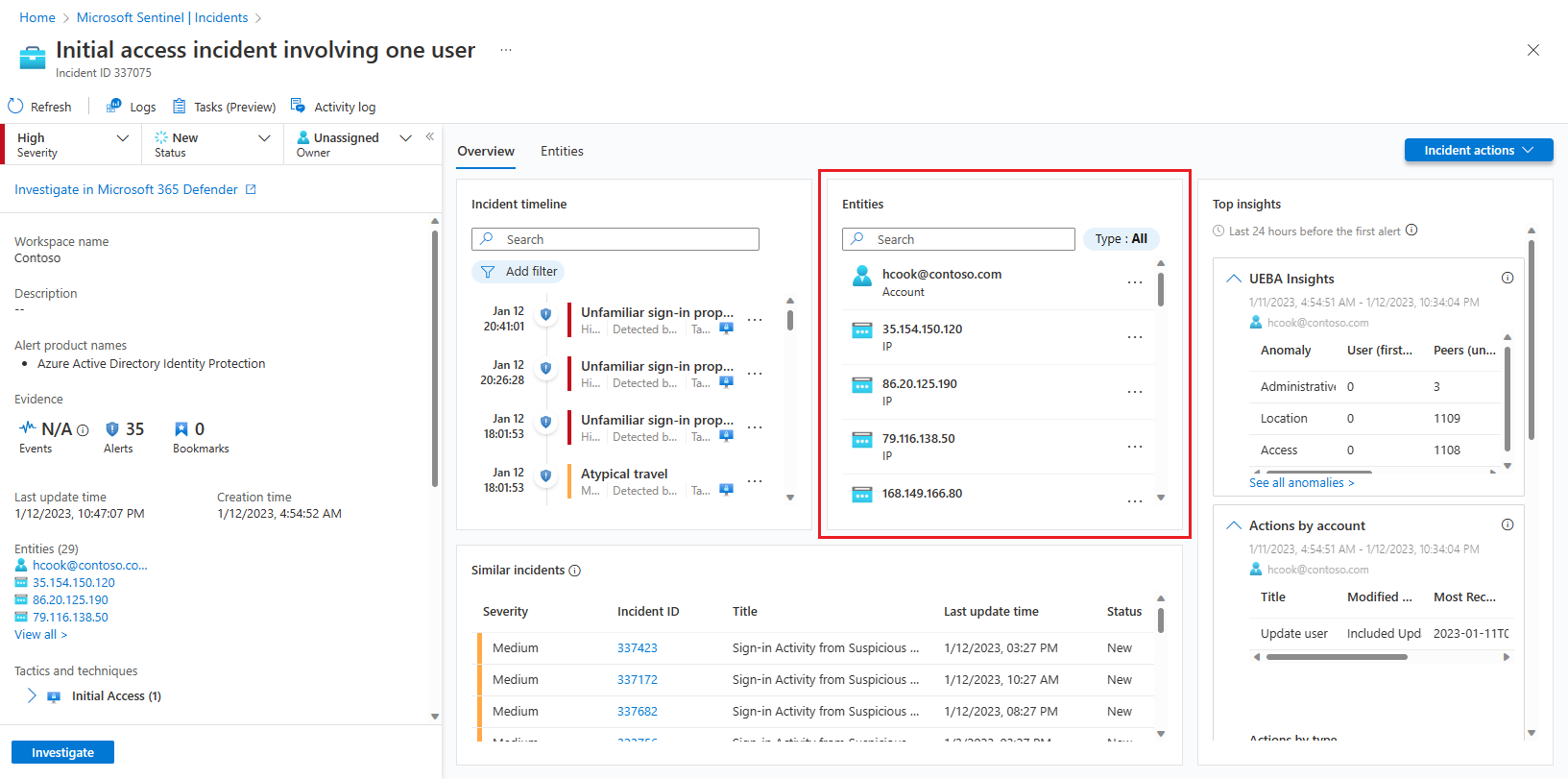

Selecione um incidente para investigar. No painel de detalhes do incidente, selecione Exibir detalhes completos para abrir a página de detalhes do incidente.

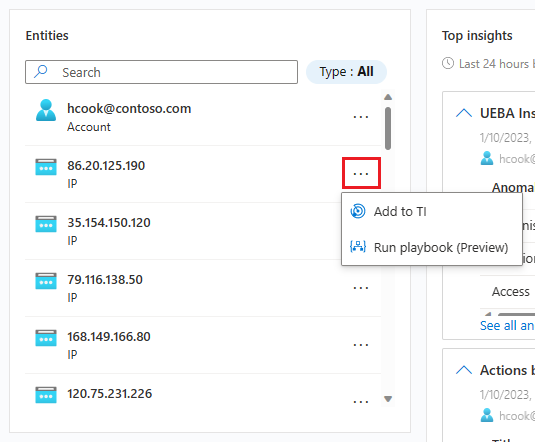

Encontre a entidade no widget Entidades que você deseja adicionar como um indicador de ameaça. (Você pode filtrar a lista ou inserir uma cadeia de caracteres de pesquisa para ajudar a localizá-la).

Selecione os três pontos à direita da entidade e selecione Adicionar à TI no menu pop-up.

Somente os seguintes tipos de entidades podem ser adicionados como indicadores de ameaça:

- Nome de domínio

- Endereço IP (IPv4 e IPv6)

- URL

- Arquivo (hash)

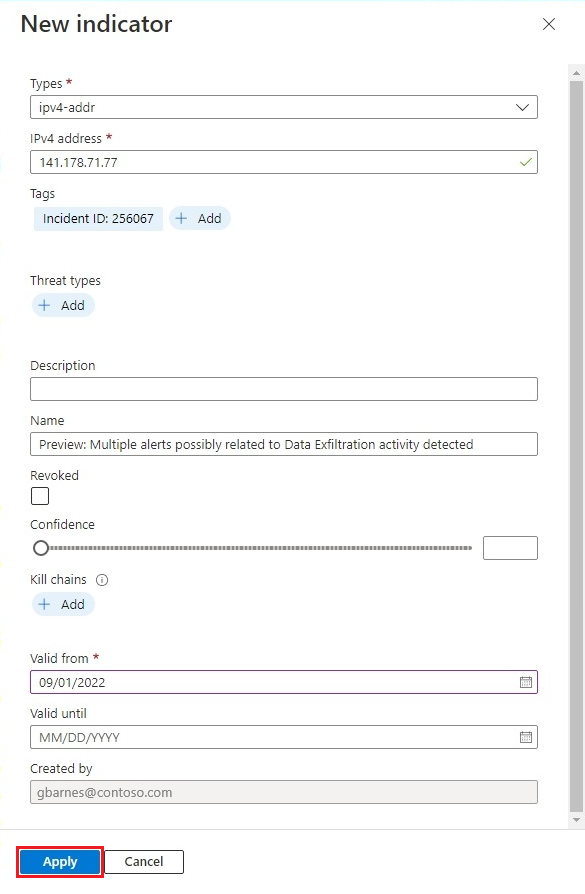

Independentemente da interface escolhida, você chegará aqui:

O painel lateral Novo indicador será aberto. Os seguintes campos serão preenchidos automaticamente:

Tipo

- O tipo de indicador representado pela entidade que você está adicionando.

Lista suspensa com valores possíveis: ipv4-addr, ipv6-addr, URL, arquivo, nome de domínio - Obrigatório; preenchido automaticamente com base no tipo de entidade.

- O tipo de indicador representado pela entidade que você está adicionando.

Valor

- O nome desse campo muda dinamicamente para o tipo de indicador selecionado.

- O valor do próprio indicador.

- Obrigatório; preenchido automaticamente pelo valor da entidade.

Marcas

- Marcas de texto livre que você pode adicionar ao indicador.

- Opcional; preenchido automaticamente pela ID do incidente. Você pode adicionar outras pessoas.

Nome

- Nome do indicador – é o que será exibido na sua lista de indicadores.

- Opcional; preenchido automaticamente pelo nome do incidente.

Criado por

- Criador do indicador.

- Opcional; preenchido automaticamente pelo usuário conectado ao Microsoft Sentinel.

Preencha os campos restantes e selecione de acordo.

Tipo de ameaça

- O tipo de ameaça representado pelo indicador.

- Opcional; texto livre.

Descrição

- Descrição do indicador.

- Opcional; texto livre.

Revogado

- Status revogado do indicador. Marque a caixa de seleção para revogar o indicador, desmarque a caixa de seleção para torná-lo ativo.

- Opcional; booleano.

Confiança

- Pontuação que reflete a confiança na correção dos dados, em porcentagem.

- Opcional; inteiro, 1-100

Eliminar cadeia

- Fases na Lockheed Martin Cyber Kill Chain à qual o indicador corresponde.

- Opcional; texto livre

Válido desde

- O tempo a partir do qual esse indicador é considerado válido.

- Obrigatório; data/hora

Válido até

- O momento no qual esse indicador não deve mais ser considerado válido.

- Opcional; data/hora

Quando todos os campos forem preenchidos para sua satisfação, selecione Aplicar. Você verá uma mensagem de confirmação no canto superior direito de que o indicador foi criado.

A entidade será adicionada como um indicador de ameaça em seu workspace. Você pode encontrá-lo na lista de indicadores na página Inteligência contra ameaças e também na tabela ThreatIntelligenceIndicators em Logs.

Conteúdo relacionado

Neste artigo, você aprendeu a adicionar entidades às listas de indicadores de ameaças. Para obter mais informações, consulte: