Práticas recomendadas para o Microsoft Azure Sentinel

Esta coleção de melhores práticas fornece diretrizes de utilização ao implantar, gerenciar e usar o Microsoft Azure Sentinel, incluindo links para outros artigos para obter mais informações.

Importante

Antes de implantar o Microsoft Azure Sentinel, examine e preencha os pré-requisitos e atividades de pré-implantação.

Referências de melhores práticas

A documentação do Microsoft Azure Sentinel tem diretrizes de melhores práticas difundidas em todos os nossos artigos. Além do conteúdo fornecido neste artigo, confira o seguinte para obter mais informações:

Usuários administradores:

- Atividades de pré-implantação e pré-requisitos para implantar o Microsoft Azure Sentinel

- Melhores práticas de arquitetura de workspace do Microsoft Azure Sentinel

- Projetar a arquitetura de workspace do Microsoft Sentinel

- Exemplos de designs de workspace do Microsoft Azure Sentinel

- Melhores práticas de coleta de dados

- Custos e cobrança do Microsoft Azure Sentinel

- Permissões no Microsoft Azure Sentinel

- Proteção da propriedade intelectual do MSSP no Microsoft Azure Sentinel

- Integração da inteligência contra ameaças no Microsoft Azure Sentinel

- Conteúdo e soluções do Microsoft Sentinel

- Auditar consultas e atividades do Microsoft Azure Sentinel

Analistas:

- Guias estratégicos recomendados

- Tratar falsos positivos no Microsoft Azure Sentinel

- Procurar ameaças com o Microsoft Azure Sentinel

- Pastas de trabalho do Microsoft Sentinel usadas com frequência

- Detectar ameaças rapidamente

- Criar regras de análise personalizadas para detectar ameaças

- Usar o Jupyter Notebook para procurar ameaças à segurança

Para obter mais informações, consulte também nosso vídeo: Architecting SecOps for Success: Best Practices for Deploying Microsoft Azure Sentinel

Atividades de SOC regulares a serem realizadas

Agende as seguintes atividades do Microsoft Azure Sentinel regularmente para garantir as melhores práticas de segurança continuada:

Tarefas diárias

Triagem e investigação de incidentes. Examine a página Incidentes do Microsoft Azure Sentinel para verificar se há novos incidentes gerados pelas regras de análise configuradas atualmente e começar a investigar novos incidentes. Confira mais informações em Tutorial: investigar incidentes com o Microsoft Azure Sentinel.

Explore consultas e indicadores de busca. Explore os resultados de todas as consultas internas e atualize os indicadores e consultas de busca existentes. Gere manualmente novos incidentes ou atualize incidentes antigos, se aplicável. Para obter mais informações, consulte:

Regras analíticas. Examine e habilite novas regras de análise conforme aplicável, incluindo regras recém-lançadas ou recém-disponíveis de conectores de dados conectados recentemente.

Conectores de dados. Examine o status, a data e a hora do último log recebido de cada conector de dados para garantir que os dados estejam fluindo. Verifique se há novos conectores e examine a ingestão para garantir que os limites definidos não tenham sido excedidos. Para obter mais informações, consulte Melhores práticas de coleta de dados e Conectar fontes de dados.

Agente do Log Analytics. Verifique se os servidores e as estações de trabalho estão conectados ativamente ao espaço de trabalho e solucione e corrija todas as conexões com falha. Para saber mais, confira Visão geral do Agente do Log Analytics.

Falhas do guia estratégico. Verifique os estados da execução do guia estratégico e solucione quaisquer falhas. Para obter mais informações, consulte Tutorial: usar guias estratégicos com regras de automação no Microsoft Azure Sentinel.

Tarefas semanais

Revisão de conteúdo de soluções ou conteúdo autônomo. Obtenha todas as atualizações de conteúdo para suas soluções instaladas ou conteúdo autônomo no hub de conteúdo. Examine novas soluções ou conteúdo autônomo que possa ser de valor para seu ambiente, como regras de análise, pastas de trabalho, consultas de busca ou guias estratégicos.

Auditoria do Microsoft Azure Sentinel. Examine a atividade do Microsoft Azure Sentinel para ver quem atualizou ou excluiu recursos, como regras de análise, indicadores e assim por diante. Para obter mais informações, confira Auditar consultas e atividades do Microsoft Azure Sentinel.

Tarefas mensais

Examine o acesso de usuários. Examine as permissões para os usuários e verifique se há usuários inativos. Para saber mais, confira Permissões no Microsoft Azure Sentinel.

Revisão do espaço de trabalho do Log Analytics. Examine se a política de retenção de dados de espaço de trabalho do Log Analytics ainda se alinha com a política da sua organização. Para obter mais informações, confira Política de retenção de dados e Integrar o Azure Data Explorer para retenção de log de longo prazo.

Integrar aos serviços de segurança da Microsoft

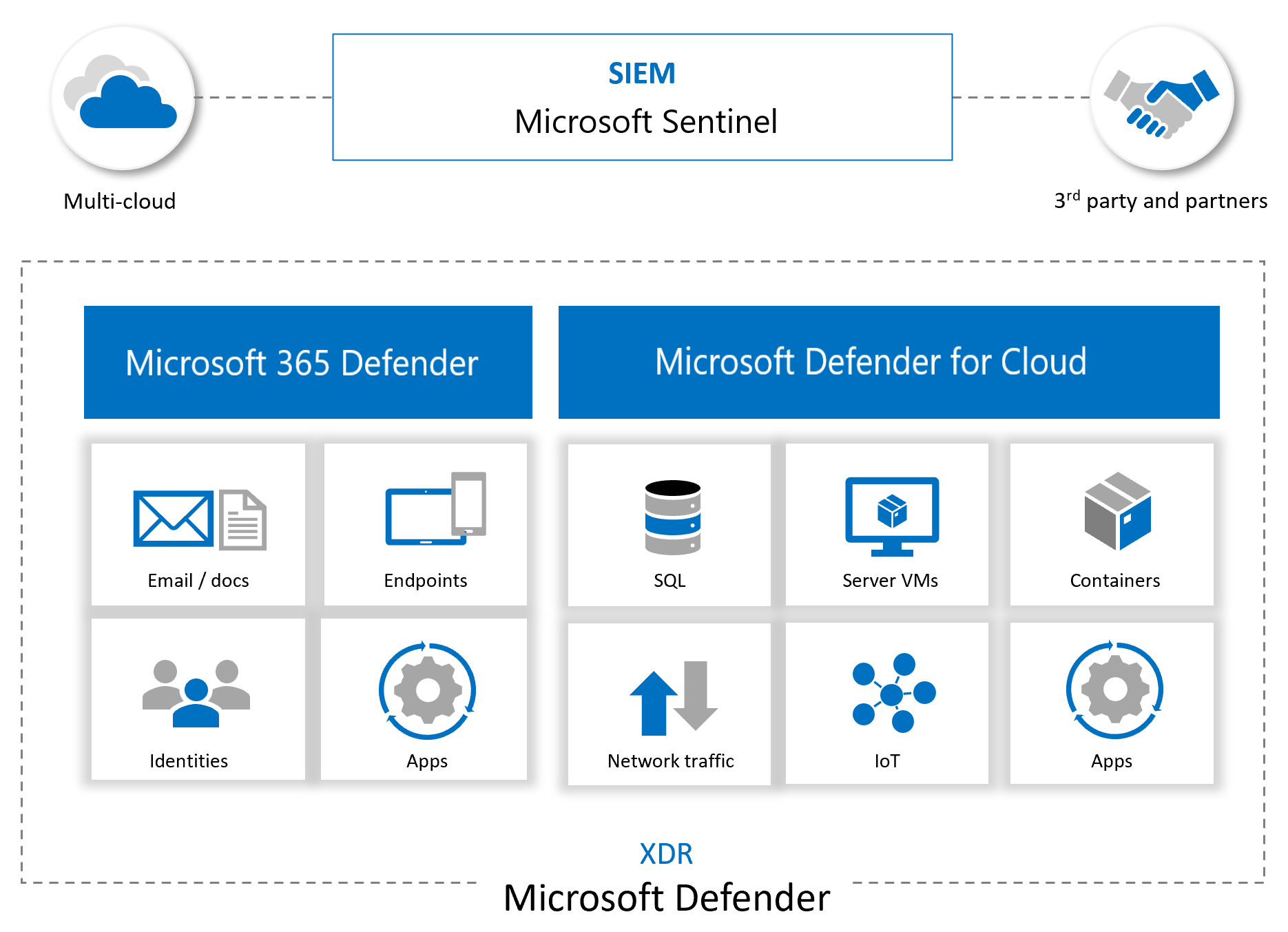

O Microsoft Azure Sentinel é capacitado pelos componentes que enviam dados para o espaço de trabalho e torna-se mais forte por meio de integrações com outros serviços da Microsoft. Todos os logs ingeridos em produtos como Microsoft Defender para Aplicativos em Nuvem, Microsoft Defender para Ponto de Extremidade e Microsoft Defender para Identidade, permitem que esses serviços criem detecções e, por sua vez, forneçam essas detecções para o Microsoft Azure Sentinel. Os logs também podem ser ingeridos diretamente no Microsoft Azure Sentinel para fornecer uma visão mais completa de eventos e incidentes.

Por exemplo, a imagem a seguir mostra como o Microsoft Azure Sentinel ingere dados de outros serviços da Microsoft e plataformas de várias nuvens e parceiros para fornecer cobertura para o ambiente:

Mais do que ingerir alertas e logs de outras fontes, o Microsoft Azure Sentinel também:

- Usa as informações que ele ingere com o aprendizado de máquina que permitem melhor correlação de eventos, agregação de alertas, detecção de anomalias e muito mais.

- Cria e apresenta visuais interativos por meio de pastas de trabalho , mostrando tendências, informações relacionadas e dados importantes usados para as tarefas de administrador e investigações.

- Executa guias estratégicos para agir em alertas, reunindo informações, realizando ações em itens e enviando notificações para diversas plataformas.

- Integra-se com plataformas de parceiros, como ServiceNow e JIRA, para fornecer serviços essenciais para as equipes SOC.

- Ingere e busca feeds de enriquecimento de plataformas de inteligência contra ameaças para trazer dados valiosos para investigação.

Gerenciar incidentes e responder a eles

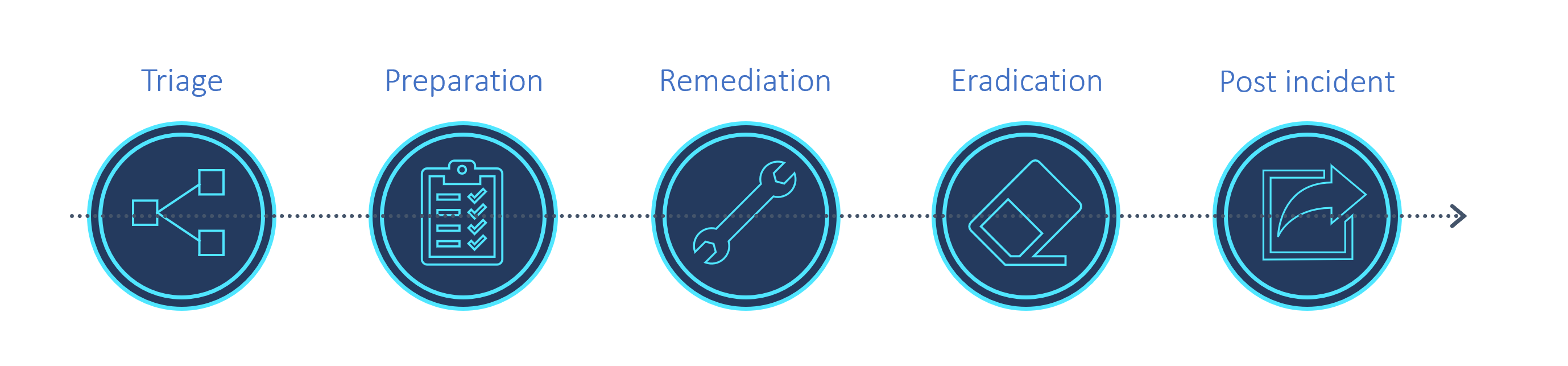

A imagem a seguir mostra as etapas recomendadas em um processo de gerenciamento e resposta de incidentes.

As seções a seguir fornecem descrições de alto nível sobre como usar os recursos do Microsoft Azure Sentinel para o gerenciamento de incidentes e resposta durante todo o processo. Confira mais informações em Tutorial: investigar incidentes com o Microsoft Azure Sentinel.

Usar a página incidentes e o grafo de investigação

Inicie qualquer processo de triagem para novos incidentes na página Incidentes no Microsoft Azure Sentinel e o Grafo de investigação.

Descubra entidades-chave, como contas, URLs, endereço IP, nomes de host, atividades, linha do tempo e muito mais. Use esses dados para reconhecer se você tem um falso positivo nas mãos e, nesse caso, você pode fechar o incidente diretamente.

Todos os incidentes gerados são exibidos na página Incidentes, que serve como o local central para a triagem e a investigação antecipada. A página Incidentes lista o título, a gravidade e os alertas relacionados, registros e quaisquer entidades de interesse. Os incidentes também proporcionam um atalho para os registros coletados e em todas as ferramentas relacionadas ao incidente.

A página Incidentes funciona em conjunto com o Grafo de investigação, uma ferramenta interativa que permite aos usuários explorar e detalhar um alerta para mostrar o escopo completo de um ataque. Os usuários podem então construir uma linha do tempo de eventos e descobrir a extensão de uma cadeia de ameaças.

Se você descobrir que o incidente é um verdadeiro positivo, execute a ação diretamente da página Incidentes para investigar logs, entidades e explorar a cadeia de ameaças. Após identificar a ameaça e criar um plano de ação, use outras ferramentas no Microsoft Azure Sentinel e outros serviços de segurança da Microsoft para continuar a investigação.

Tratar incidentes com pastas de trabalho

Além de visualizar e exibir informações e tendências, as pastas de trabalho do Microsoft Azure Sentinel são ferramentas de investigação valiosas.

Por exemplo, use a pasta de trabalho Insights de Investigação para investigar incidentes específicos junto com quaisquer entidades e alertas associados. Essa pasta de trabalho permite que você se aprofunde mais em entidades mostrando registros, ações e alertas relacionados.

Tratar incidentes com busca de ameaças

Ao investigar e pesquisar as causas raiz, execute consultas de busca de ameaças internas e verifique os resultados de qualquer indicador de comprometimento.

Durante uma investigação, ou depois de executar as etapas para corrigir e erradicar a ameaça, use o livestream para monitorar, em tempo real, se há algum evento malicioso remanescente ou se eventos maliciosos ainda continuam ativos.

Tratar incidentes com comportamento de entidade

O comportamento de entidade no Microsoft Azure Sentinel permite que os usuários examinem e investiguem ações e alertas para entidades específicas, como investigação em contas e nomes de host. Para obter mais informações, consulte:

- Habilitar a Análise do Comportamento de Usuários e de Entidades (UEBA) no Microsoft Azure Sentinel

- Investigar incidentes com dados do UEBA

- Referência de enriquecimentos do Microsoft Azure Sentinel UEBA

Tratar incidentes com watchlists e inteligência contra ameaças

Para maximizar as detecções baseadas em inteligência contra ameaças, use conectores de dados de inteligência contra ameaças para ingerir os indicadores de comprometimento:

- Conectar fontes de dados necessárias pelo Fusion e alertas do TI Map

- Ingerir indicadores das plataformas TAXII e TIP

Use indicadores de comprometimento em regras de análise, ao buscar ameaças, investigar logs ou gerar mais incidentes.

Use uma inspeção que combina dados ingeridos e fontes externas, como dados de enriquecimento. Por exemplo, crie listas de intervalos de endereços IP usados por sua organização ou por funcionários demitidos recentemente. Use watchlists com guias estratégicos para reunir dados de enriquecimento, como adicionar endereços IP mal-intencionados a watchlists para uso durante a detecção, busca de ameaças e investigações.

Durante um incidente, use watchlists para conter dados de investigação e exclua-os quando a investigação for concluída para garantir que os dados confidenciais não permaneçam na exibição.

Próximas etapas

Para obter a introdução ao Microsoft Azure Sentinel, confira: