Usar a análise de correspondência para detectar ameaças

Aproveite a inteligência contra ameaças produzida pela Microsoft para gerar alertas e incidentes de alta fidelidade com a regra Análise de Inteligência contra Ameaças da Microsoft. Essa regra integrada no Microsoft Sentinel corresponde a indicadores com logs CEF (Formato Comum de Evento), eventos DNS do Windows com indicadores de domínio e ameaça IPv4, dados syslog e muito mais.

Importante

A análise de correspondência está atualmente em VERSÃO PRÉVIA. Veja os Termos de Uso Complementares para Versões Prévias do Microsoft Azure para termos legais adicionais que se aplicam aos recursos do Azure que estão em versão beta, versão prévia ou que, de outra forma, ainda não foram lançados em disponibilidade geral.

Pré-requisitos

Para produzir alertas e incidentes de alta fidelidade, você precisa instalar um ou mais conectores de dados com suporte, mas não é necessário ter uma licença MDTI Premium. Para conectar essas fontes de dados, acesse o hub de conteúdo e instale as soluções apropriadas.

- CEF (Formato Comum de Evento)

- DNS (Versão Prévia)

- syslog

- Logs de atividades do Office

- Logs de atividades do Azure

Por exemplo, dependendo da fonte de dados, você pode usar as soluções e os conectores de dados a seguir.

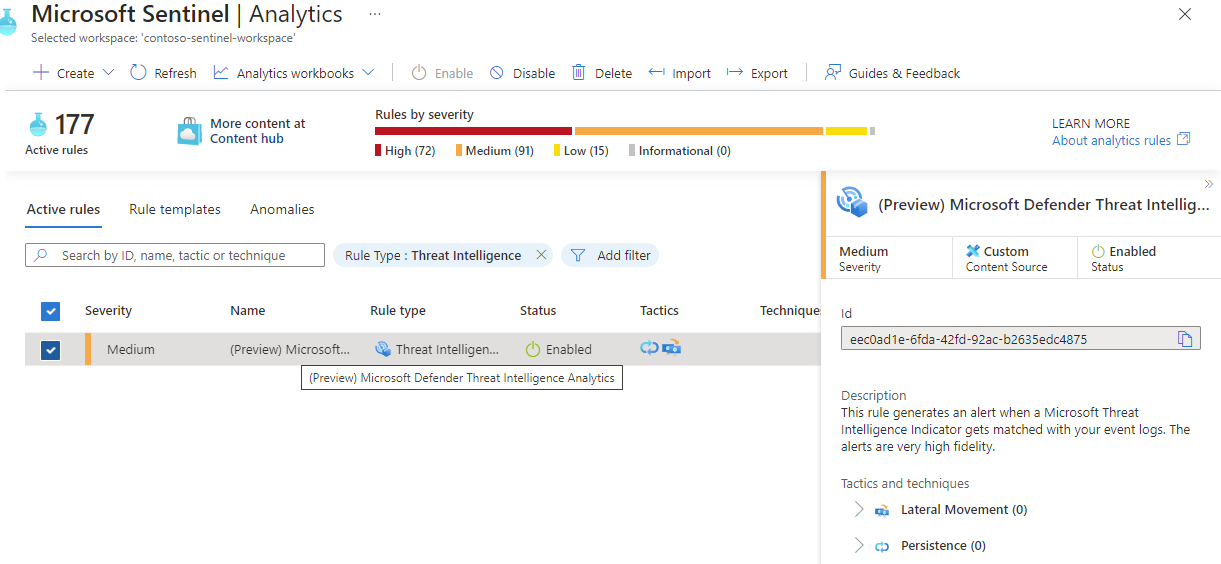

Configurar a regra de análise de correspondência

A análise de correspondência é configurada quando você habilita a regra Análise de Inteligência contra Ameaças da Microsoft.

Clique no menu Análise da seção Configuração.

Selecione a guia de menu Modelos de regra.

Na janela de pesquisa, digite inteligência contra ameaças.

Selecione o modelo de regra Análise de Inteligência contra Ameaças da Microsoft.

Clique em Criar regra. Os detalhes da regra são somente leitura e o status padrão da regra é habilitado.

Clique em Revisão>Criar.

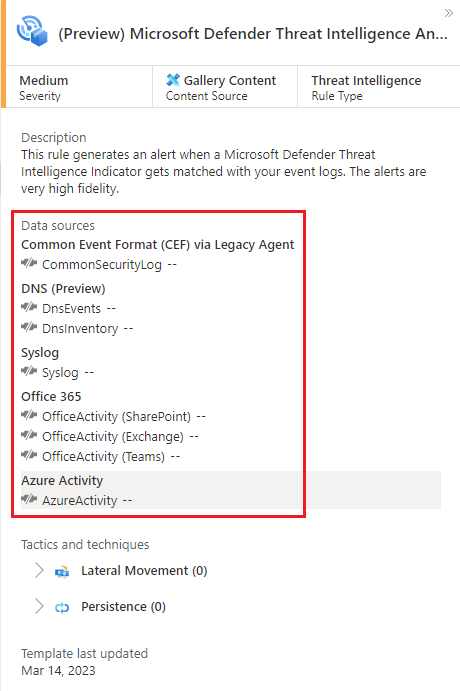

Fontes de dados e indicadores

A Análise de Inteligência contra Ameaças da Microsoft (MDTI) corresponde aos logs com indicadores de domínio, IP e URL da seguinte maneira:

Os logs de CEF ingeridos na tabela CommonSecurityLog do Log Analytics corresponderão aos indicadores de URL e domínio se preenchidos no campo

RequestURLe aos indicadores IPv4 no campoDestinationIP.Os logs de DNS do Windows em que o evento

SubType == "LookupQuery"ingerido na tabela DnsEvents corresponderá aos indicadores de domínio preenchidos no campoNamee aos indicadores IPv4 no campoIPAddresses.Os eventos de Syslog nos quais o

Facility == "cron"ingerido na tabela Syslog corresponderão aos indicadores de domínio e IPv4 diretamente do campoSyslogMessage.Os Logs de atividades do Office ingeridos na tabela OfficeActivity corresponderão aos indicadores IPv4 diretamente do campo

ClientIP.Logs de atividades do Azure ingeridos na tabela AzureActivity corresponderão aos indicadores IPv4 diretamente do campo

CallerIpAddress.

Triagem de um incidente gerado pela análise de correspondência

Se a análise da Microsoft encontrar uma correspondência, todos os alertas gerados serão agrupados em incidentes.

Siga estas etapas para fazer a triagem dos incidentes gerados pela regra Análise de Inteligência contra Ameaças da Microsoft:

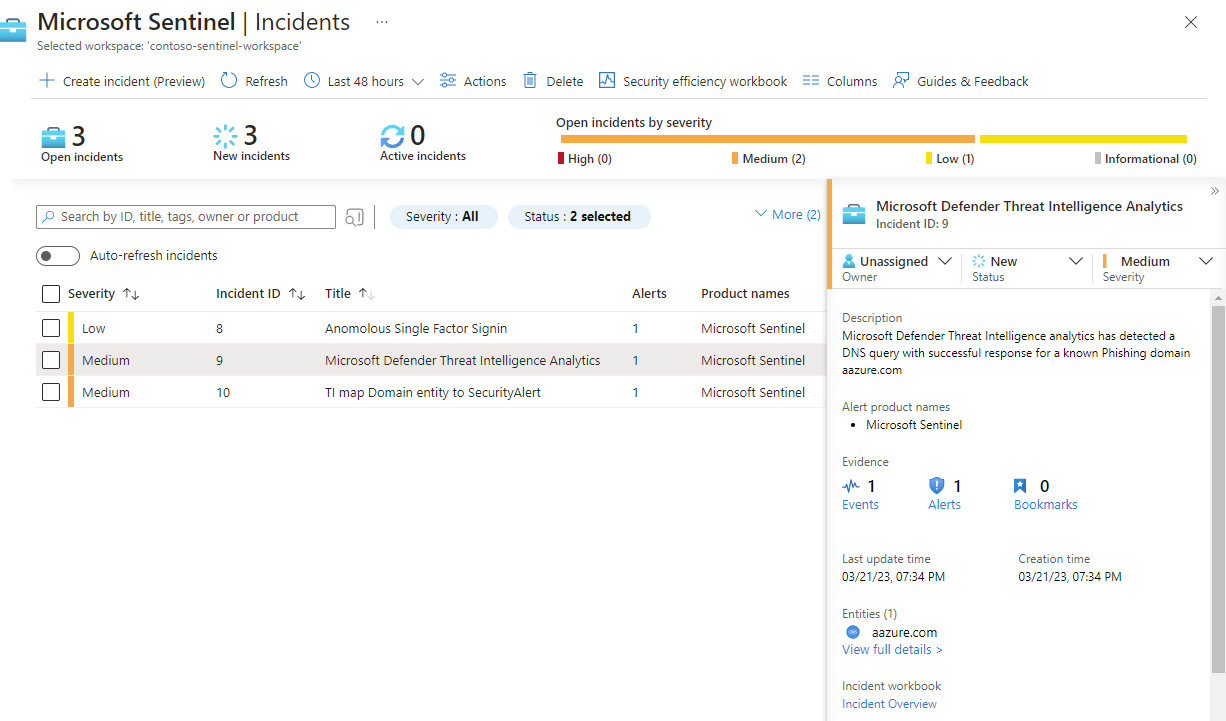

No workspace do Microsoft Sentinel em que você habilitou a regra Análise de Inteligência contra Ameaças da Microsoft, selecione Incidentes e pesquise por Análise de Inteligência contra Ameaças da Microsoft.

Todos os incidentes encontrados são mostrados na grade.

Selecione Visualizar detalhes completos para visualizar entidades e outros detalhes sobre o incidente, como alertas específicos.

Por exemplo:

Observe a severidade atribuída aos alertas e ao incidente. Dependendo de como o indicador é correspondido, uma severidade apropriada é atribuída a um alerta de

InformationalaHigh. Por exemplo, se o indicador corresponder aos logs de firewall que permitiram o tráfego, um alerta de severidade alta será gerado. Se o mesmo indicador corresponder aos logs de firewall que bloquearam o tráfego, o alerta gerado será baixo ou médio.Em seguida, os alertas são agrupados de acordo com a capacidade de observação do indicador. Por exemplo, todos os alertas gerados em um período de 24 horas que correspondem ao domínio

contoso.comsão agrupados em um único incidente com a severidade atribuída com base na severidade do alerta mais alta.Observe os detalhes do indicador. Quando uma correspondência é encontrada, o indicador é publicado na tabela ThreatIntelligenceIndicators do Log Analytics e exibido na página Inteligência contra ameaças. Para todos os indicadores publicados por essa regra, a origem é definida como Análise de inteligência contra ameaças da Microsoft.

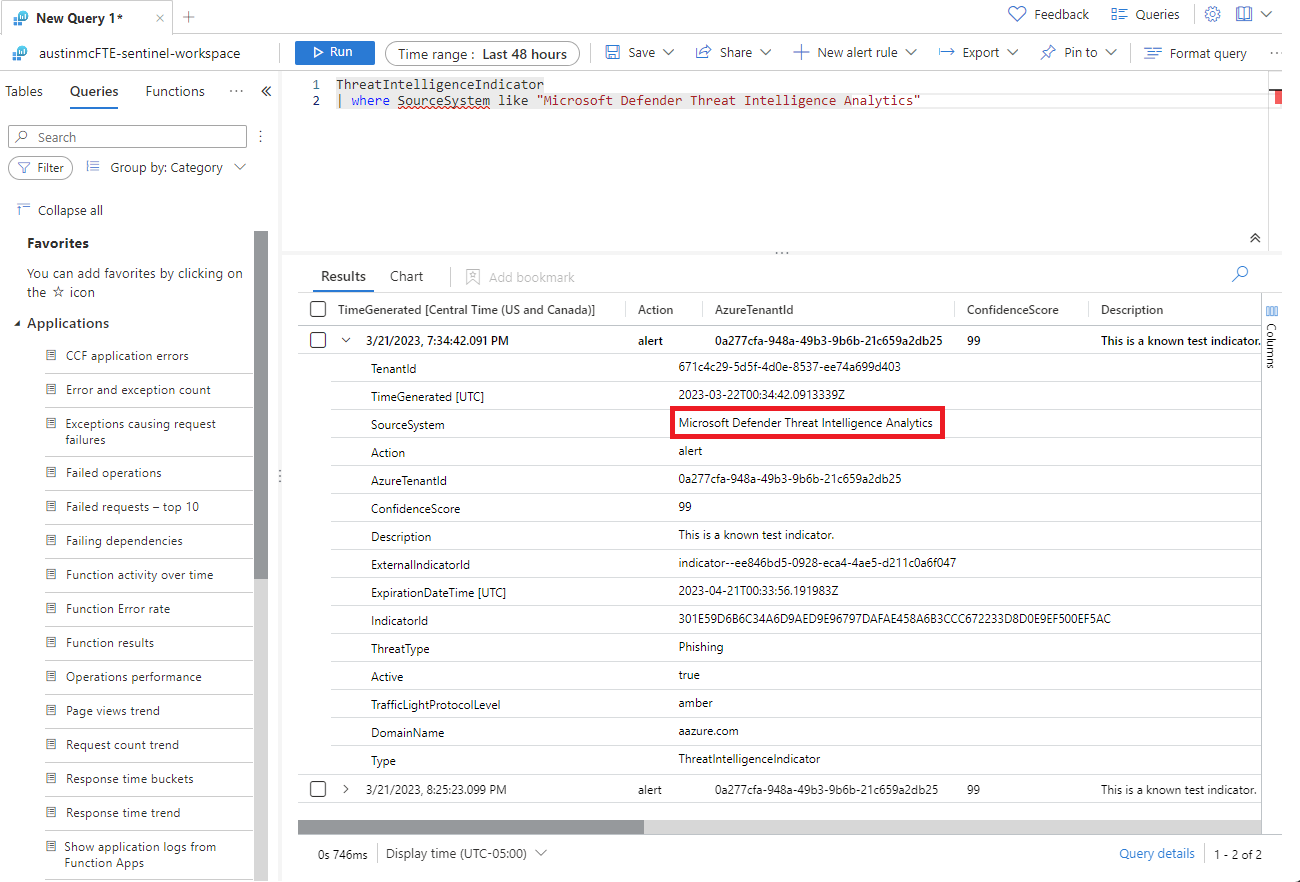

Por exemplo, na tabela ThreatIntelligenceIndicators:

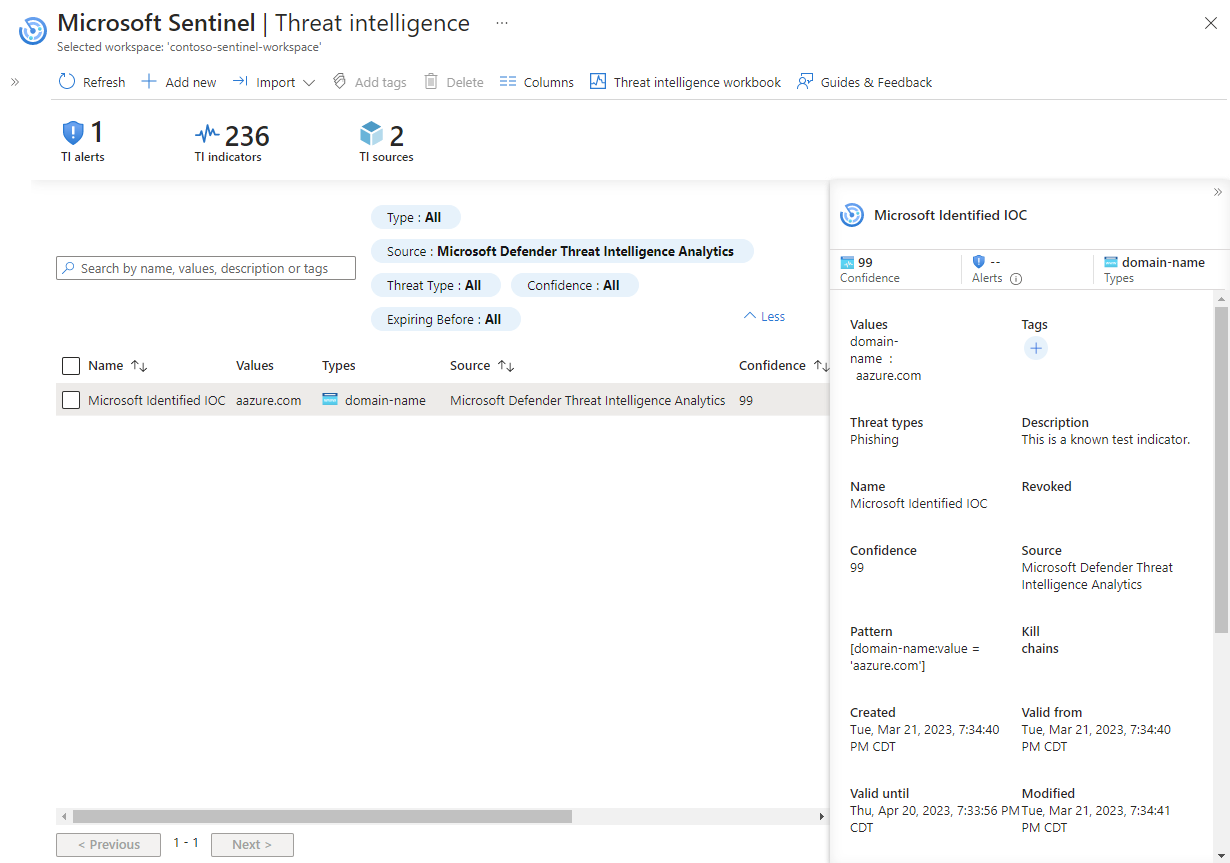

Na página Inteligência contra ameaças:

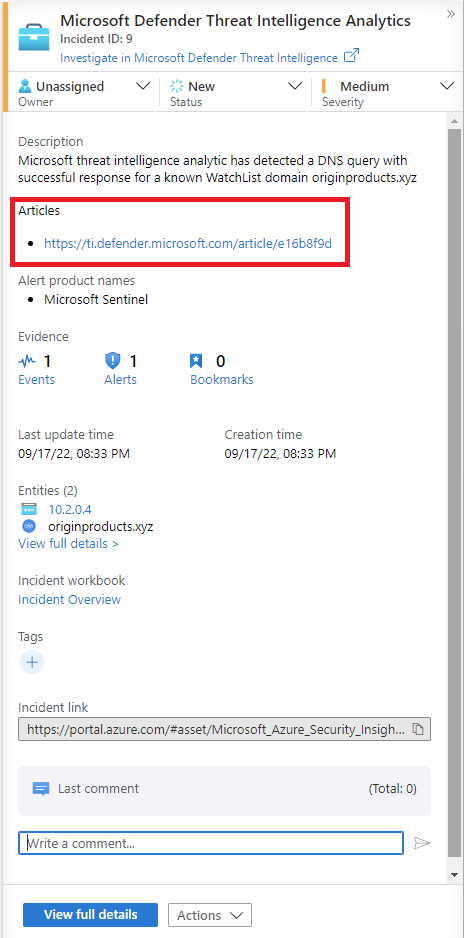

Obter mais contexto da Inteligência contra ameaças do Microsoft Defender

Juntamente com alertas e incidentes de alta fidelidade, os indicadores da MDTI incluem o link para um artigo de referência no portal da comunidade.

Para obter mais informações, confira o portal MDTI e O que é a Inteligência contra Ameaças do Microsoft Defender?

Conteúdo relacionado

Neste artigo, você aprendeu a conectar a inteligência contra ameaças produzida pela Microsoft para gerar alertas e incidentes. Para saber mais sobre a inteligência contra ameaças no Microsoft Sentinel, confira os seguintes artigos:

- Trabalhar com indicadores de ameaças no Microsoft Sentinel.

- Conectar o Microsoft Azure Sentinel aos feeds de inteligência contra ameaças STIX/TAXII.

- Conectar plataformas de inteligência contra ameaças ao Microsoft Azure Sentinel.

- Veja quais plataformas TIP, feeds TAXII e enriquecimentos podem ser integrados prontamente ao Microsoft Azure Sentinel.