A Central de Ações

O Centro de ação fornece uma experiência de "painel único de vidro" para tarefas de incidentes e alertas, tais como:

- Aprovar ações de remediação pendentes.

- Ver um registo de auditoria de ações de remediação já aprovadas.

- Revendo as ações de correção concluídas.

Uma vez que o Centro de Ação fornece uma vista abrangente dos Microsoft Defender XDR no trabalho, a sua equipa de operações de segurança pode operar de forma mais eficaz e eficiente.

O Centro de Ação unificado

O Centro de Ação unificado (https://security.microsoft.com/action-center) lista as ações de remediação pendentes e concluídas para os seus dispositivos, e-mail & conteúdo de colaboração e identidades numa única localização.

Por exemplo:

- Se estava a utilizar o Centro de ação no Central de Segurança do Microsoft Defender (https://securitycenter.windows.com/action-center), experimente o Centro de Ação unificado no portal Microsoft Defender.

- Se já estava a utilizar o portal Microsoft Defender, verá várias melhorias no Centro de ação (https://security.microsoft.com/action-center).

O Centro de Ação unificado reúne ações de remediação entre Microsoft Defender para Ponto de Extremidade e Microsoft Defender para Office 365. Define uma linguagem comum para todas as ações de remediação e fornece uma experiência de investigação unificada. A sua equipa de operações de segurança tem uma experiência de "painel único de vidro" para ver e gerir ações de remediação.

Pode utilizar o Centro de Ação unificado se tiver as permissões adequadas e uma ou mais das seguintes subscrições:

- Microsoft Defender para Ponto de Extremidade

- Microsoft Defender para Office 365

- Microsoft Defender XDR

Dica

Para saber mais, veja Requisitos.

Pode navegar para a lista de ações com aprovação pendente de duas formas diferentes:

- Aceda a https://security.microsoft.com/action-center; ou

- No portal de Microsoft Defender (https://security.microsoft.com), na card de resposta de & de investigação automatizada, selecione Aprovar no Centro de Ação.

Utilizar o Centro de ação

Aceda a Microsoft Defender portal e inicie sessão.

No painel de navegação, em Ações e submissões, selecione Centro de ação. Em alternativa, na card de resposta de & de investigação automatizada, selecione Aprovar no Centro de Ação.

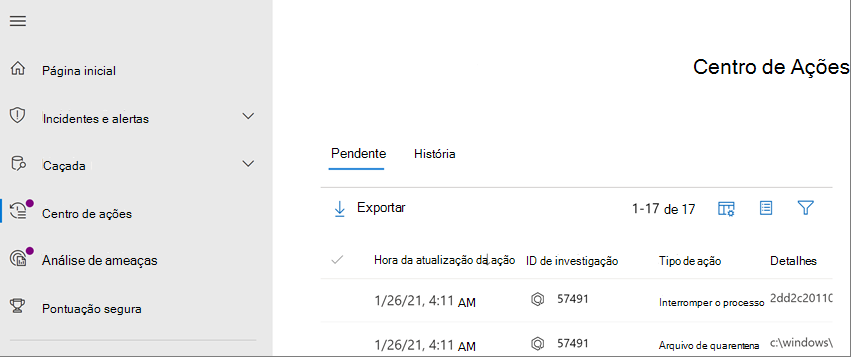

Utilize os separadores Ações pendentes e Histórico . A tabela seguinte resume o que verá em cada separador:

Guia Descrição Pending Apresenta uma lista de ações que requerem atenção. Pode aprovar ou rejeitar ações uma de cada vez ou selecionar múltiplas ações se tiverem o mesmo tipo de ação (como Ficheiro de quarentena).

Confirme que revê e aprova (ou rejeita) as ações pendentes o mais rapidamente possível para que as investigações automatizadas possam ser concluídas em tempo útil.Histórico Serve como um registo de auditoria para ações realizadas, tais como: - >Ações de remediação que foram tomadas como resultado de investigações automatizadas

- Ações de remediação realizadas em mensagens de e-mail, ficheiros ou URLs suspeitos ou maliciosos

- Ações de remediação que foram aprovadas pela sua equipa de operações de segurança

- Comandos que foram executados e ações de remediação que foram aplicados durante sessões de Resposta em Direto

- Ações de remediação executadas pela proteção antivírus

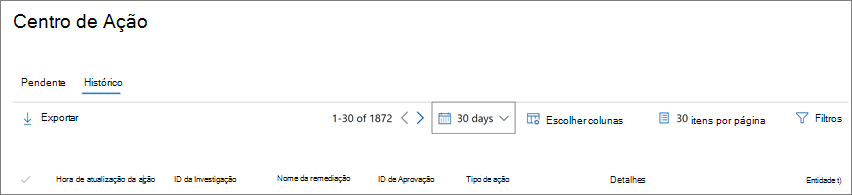

Fornece uma forma de anular determinadas ações (veja Anular ações concluídas).Pode personalizar, ordenar, filtrar e exportar dados no Centro de ação.

- Selecione um cabeçalho de coluna para ordenar itens por ordem ascendente ou descendente.

- Utilize o filtro de período de tempo para ver os dados do último dia, semana, 30 dias ou 6 meses.

- Selecione as colunas que pretende ver.

- Especifique quantos itens deve incluir em cada página de dados.

- Utilize filtros para ver apenas os itens que pretende ver.

- Selecione Exportar para exportar resultados para um ficheiro de .csv.

Ações registadas no Centro de ação

Todas as ações, estejam elas com aprovação pendente ou já executadas, são rastreadas na Central de ações. As ações disponíveis incluem o seguinte:

- Coletar pacote de investigação

- Isolar o dispositivo (esta ação pode ser anulada)

- Desintegrar computador

- Execução do código de liberação

- Liberar da quarentena

- Solicitar amostra

- Restringir a execução de código (esta ação pode ser anulada)

- Executar verificação de antivírus

- Interromper e colocar o arquivo em quarentena

- Conter dispositivos da rede

Além das ações de remediação que são executadas automaticamente como resultado de investigações automatizadas, o Centro de Ação também monitoriza as ações que a sua equipa de segurança tomou para resolver ameaças detetadas e ações que foram tomadas como resultado das funcionalidades de proteção contra ameaças no Microsoft Defender XDR. Para obter mais informações sobre as ações de remediação automáticas e manuais, veja Remediation actions (Ações de remediação).

Ver detalhes da origem de ação

O Centro de ação melhorado inclui uma coluna Origem de ação que indica de onde veio cada ação. A tabela seguinte descreve possíveis valores de Origem de ação :

| Valor da origem de ação | Descrição |

|---|---|

| Ação manual do dispositivo | Uma ação manual efetuada num dispositivo. Os exemplos incluem isolamento do dispositivo ou quarentena de ficheiros. |

| Ação de e-mail manual | Uma ação manual efetuada por e-mail. Um exemplo inclui a eliminação recuperável de mensagens de e-mail ou a remediação de uma mensagem de e-mail. |

| Ação de dispositivo automatizada | Uma ação automatizada efetuada numa entidade, como um ficheiro ou processo. Exemplos de ações automatizadas incluem o envio de um ficheiro para quarentena, a paragem de um processo e a remoção de uma chave de registo. (Veja Ações de remediação no Microsoft Defender para Ponto de Extremidade.) |

| Ação de e-mail automatizado | Uma ação automatizada efetuada em conteúdos de e-mail, como uma mensagem de e-mail, anexo ou URL. Exemplos de ações automatizadas incluem a eliminação recuperável de mensagens de e-mail, o bloqueio de URLs e a desativação do reencaminhamento de correio externo. (Veja Ações de remediação no Microsoft Defender para Office 365.) |

| Ação de investigação avançada | Ações executadas em dispositivos ou e-mails com investigação avançada. |

| Explorer ação | Ações executadas em conteúdos de e-mail com Explorer. |

| Ação de resposta em direto manual | Ações executadas num dispositivo com resposta em direto. Os exemplos incluem eliminar um ficheiro, parar um processo e remover uma tarefa agendada. |

| Ação de resposta em direto | Ações executadas num dispositivo com Microsoft Defender para Ponto de Extremidade APIs. Exemplos de ações incluem isolar um dispositivo, executar uma análise antivírus e obter informações sobre um ficheiro. |

Permissões necessárias para tarefas da Central de ações

Para executar tarefas, como aprovar ou rejeitar ações pendentes no Centro de ação, precisa de permissões específicas. Você tem as seguintes opções:

Microsoft Entra permissões: associar estas funções dá aos utilizadores as permissões e permissões necessárias para outras funcionalidades no Microsoft 365:

Microsoft Defender para Ponto de Extremidade remediação (dispositivos): associação na funçãoAdministrador de Segurança.

Microsoft Defender para Office 365 remediação (conteúdo e e-mail do Office):

- Associação à função administrador de segurança .

and

- Associação a um grupo de funções no Email & permissões de colaboração com a funçãoProcurar e Remover atribuída. Por predefinição, esta função é atribuída apenas aos grupos de funções Investigação de Dados e Gestão da Organização no Email & permissões de colaboração. Pode adicionar utilizadores a esses grupos de funções ou pode criar um novo grupo de funções no Email & permissões de colaboração com a função Procurar e Remover atribuída e adicionar os utilizadores ao grupo de funções personalizado.

Email & permissões de colaboração no portal do Microsoft Defender:

Microsoft Defender para Office 365 remediação (conteúdo e e-mail do Office):

- Associação no grupo de funções Administrador de Segurança

and

- Associação a um grupo de funções no Email & permissões de colaboração com a funçãoProcurar e Remover atribuída. Por predefinição, esta função é atribuída apenas aos grupos de funções Investigação de Dados e Gestão da Organização no Email & permissões de colaboração. Pode adicionar utilizadores a esses grupos de funções ou pode criar um novo grupo de funções no Email & permissões de colaboração com a função Procurar e Remover atribuída e adicionar os utilizadores ao grupo de funções personalizado.

Microsoft Defender XDR controlo de acesso baseado em funções unificadas (RBAC)

- Microsoft Defender para Ponto de Extremidade remediação: Operações de segurança \ Dados de segurança \ Resposta (gerir).

-

Microsoft Defender para Office 365 remediação (conteúdo e e-mail do Office, se Email & colaboração>Defender para Office 365 permissões estiver

Ativa. Afeta apenas o portal do Defender e não o PowerShell):

Ativa. Afeta apenas o portal do Defender e não o PowerShell):- Acesso de leitura para e-mail e cabeçalhos de mensagens do Teams: Operações de segurança/Dados não processados (colaboração & de e-mail)/Email & metadados de colaboração (leitura).

- Remediar e-mail malicioso: operações de segurança/Dados de segurança/Email & ações avançadas de colaboração (gerir).

Dica

A associação ao grupo de funções Administrador de Segurança Email & permissões de colaboração não concede acesso às capacidades do Centro de ação ou Microsoft Defender XDR. Para estes, tem de ser membro da função administrador de segurança nas permissões de Microsoft Entra.

Permissões do Defender para Endpoint:

- Microsoft Defender para Ponto de Extremidade remediação (dispositivos): associação na função Ações de remediação ativa.

Dica

Os membros da função de Administrador Global no Microsoft Entra ID podem aprovar ou rejeitar qualquer ação pendente no Centro de Ação. No entanto, como melhor prática, deve limitar os membros da função de Administrador Global . Recomendamos que utilize as funções alternativas e os grupos de funções, conforme descrito na lista anterior para permissões do Centro de ação.

Próxima etapa

Dica

Você deseja aprender mais? Participe da comunidade de Segurança da Microsoft em nossa Tech Community: Tech Community do Microsoft Defender XDR.