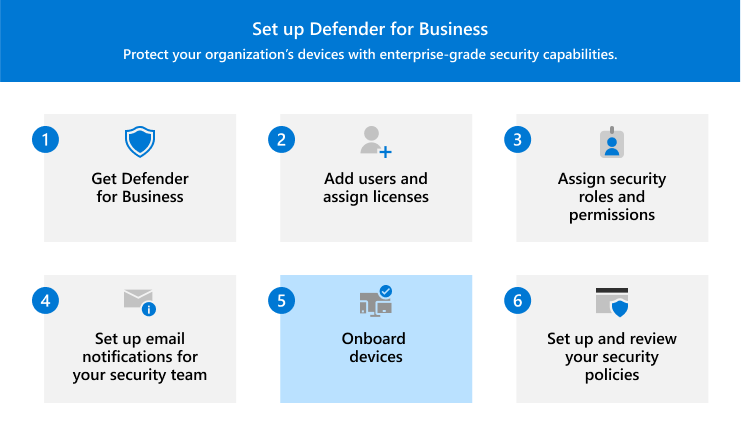

Este artigo descreve como integrar dispositivos ao Defender para Empresas.

Integre seus dispositivos empresariais para protegê-los imediatamente. Você pode escolher entre várias opções para integrar os dispositivos da sua empresa. Este artigo orienta você sobre suas opções e descreve como a integração funciona.

Windows 10 e 11

Observação

Os dispositivos Windows devem estar executando um dos seguintes sistemas operacionais:

- Windows 10 ou 11 Empresas

- Windows 10 ou 11 Profissionais

- Windows 10 ou 11 Enterprise

Para obter mais informações, consulte Microsoft Defender para Empresas requisitos.

Escolha uma das opções a seguir para integrar dispositivos cliente Windows ao Defender para Empresas:

Script local para Windows 10 e 11

Você pode usar um script local para integrar dispositivos cliente Windows. Quando você executa o script de integração em um dispositivo, ele cria uma confiança com Microsoft Entra ID (se essa confiança ainda não existir), registra o dispositivo em Microsoft Intune (se ainda não estiver registrado) e integra o dispositivo ao Defender para Empresas. Se você não estiver usando Intune no momento, o método de script local é o método de integração recomendado para clientes do Defender para Empresas.

Dica

Recomendamos que você integre até 10 dispositivos por vez ao usar o método de script local.

Acesse o portal Microsoft Defender (https://security.microsoft.com) e entre.

No painel de navegação, escolha Configurações>Pontos de Extremidade e, em Gerenciamento de dispositivos, escolha Integração.

Selecione Windows 10 e 11 e, na seção Método de implantação, escolha Script local.

Selecione Baixar pacote de integração. Recomendamos que você salve o pacote de integração em uma unidade removível.

Em um dispositivo Windows, extraia o conteúdo do pacote de configuração para um local, como a pasta Área de Trabalho. Você deve ter um arquivo chamado WindowsDefenderATPLocalOnboardingScript.cmd.

Abra um prompt de comando como administrador.

Digite o local do arquivo de script. Por exemplo, se você copiou o arquivo para a pasta Área de Trabalho, digite %userprofile%\Desktop\WindowsDefenderATPLocalOnboardingScript.cmde pressione a tecla Enter (ou selecione OK).

Após a execução do script, execute um teste de detecção.

Política de Grupo para Windows 10 e 11

Se preferir usar Política de Grupo para integrar clientes Windows, siga as diretrizes em Dispositivos Windows a bordo usando Política de Grupo. Este artigo descreve as etapas para integração ao Microsoft Defender para Ponto de Extremidade. As etapas para integração ao Defender para Empresas são semelhantes.

Intune para Windows 10 e 11

Você pode integrar clientes Windows e outros dispositivos no Intune usando o centro de administração Intune (https://intune.microsoft.com). Há vários métodos disponíveis para registrar dispositivos em Intune. Recomendamos usar um dos seguintes métodos:

Habilitar o registro automático para Windows 10 e 11

Quando você configura o registro automático, os usuários adicionam sua conta de trabalho ao dispositivo. Em segundo plano, o dispositivo registra e ingressa Microsoft Entra ID e está registrado em Intune.

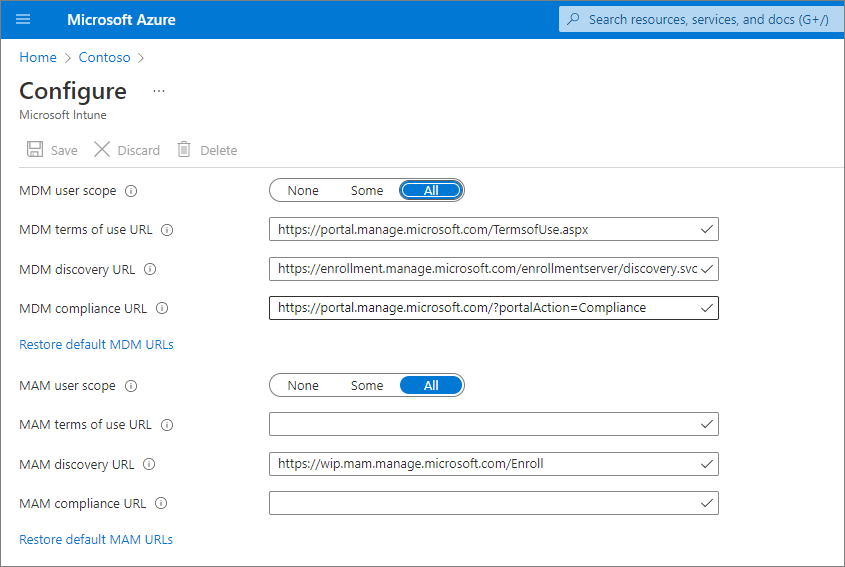

Vá para o portal do Azure (https://portal.azure.com/) e entre.

Selecione Microsoft Entra ID>Mobilidade (MDM e MAM)>Microsoft Intune.

Configure o escopo do usuário MDM e o escopo do usuário do MAM.

Para o escopo do usuário do MDM, recomendamos que você selecione Todos para que todos os usuários possam registrar automaticamente seus dispositivos Windows.

Na seção Escopo do usuário do MAM, recomendamos os seguintes valores padrão para as URLs:

- URL dos termos de uso MDM

- URL de Descoberta do MDM

- URL de Conformidade do MDM

Selecione Salvar.

Depois que um dispositivo for registrado no Intune, você poderá adicioná-lo a um grupo de dispositivos no Defender para Empresas. Saiba mais sobre grupos de dispositivos no Defender para Empresas.

Peça aos usuários que registrem seus Windows 10 e 11 dispositivos

Assista ao vídeo a seguir para ver como o registro funciona:

Compartilhe este artigo com usuários em sua organização: registre dispositivos Windows 10/11 em Intune.

Depois que um dispositivo for registrado no Intune, você poderá adicioná-lo a um grupo de dispositivos no Defender para Empresas. Saiba mais sobre grupos de dispositivos no Defender para Empresas.

Executar um teste de detecção em um dispositivo Windows 10 ou 11

Depois de integrar dispositivos Windows ao Defender para Empresas, você pode executar um teste de detecção no dispositivo para garantir que tudo esteja funcionando corretamente.

No dispositivo Windows, crie uma pasta: C:\test-MDATP-test.

Abra o Prompt de Comando como administrador.

Na janela do Prompt de Comando, execute o seguinte comando do PowerShell:

powershell.exe -NoExit -ExecutionPolicy Bypass -WindowStyle Hidden $ErrorActionPreference = 'silentlycontinue';(New-Object System.Net.WebClient).DownloadFile('http://127.0.0.1/1.exe', 'C:\\test-MDATP-test\\invoice.exe');Start-Process 'C:\\test-MDATP-test\\invoice.exe'

Depois que o comando é executado, a janela Prompt de Comando é fechada automaticamente. Se for bem-sucedido, o teste de detecção será marcado como concluído e um novo alerta será exibido no portal de Microsoft Defender (https://security.microsoft.com) para o dispositivo recém-integrado em cerca de 10 minutos.

Mac

Escolha uma das opções a seguir para integrar o Mac:

Script local para Mac

Quando você executa o script local no Mac, ele cria uma confiança com Microsoft Entra ID (se essa confiança ainda não existe), registra o Mac no Microsoft Intune (se ainda não estiver registrado) e integra o Mac ao Defender para Empresas. Recomendamos que você integre até 10 dispositivos por vez usando esse método.

Acesse o portal Microsoft Defender (https://security.microsoft.com) e entre.

No painel de navegação, escolha Configurações>Pontos de Extremidade e, em Gerenciamento de dispositivos, escolha Integração.

Selecione macOS. Na seção Método de implantação , escolha Script local.

Selecione Baixar pacote de integração e salve-o em uma unidade removível. Selecione Também Baixar pacote de instalação e salve-o em seu dispositivo removível.

No Mac, salve o pacote de instalação de wdav.pkg um diretório local.

Salve o pacote de integração do WindowsDefenderATPOnboardingPackage.zip mesmo diretório usado para o pacote de instalação.

Use o Finder para navegar até wdav.pkg você salvo e, em seguida, abri-lo.

Selecione Continuar, concorde com os termos da licença e insira sua senha quando solicitado.

Você é solicitado a permitir a instalação de um driver da Microsoft (a extensão do sistema bloqueada ou a instalação está em espera, ou ambos). Você deve permitir a instalação do driver. Selecione Abrir Preferências de Segurança ou Abrir Preferências>do Sistema Segurança & Privacidade e selecione Permitir.

Use o seguinte comando Bash para executar o pacote de integração:

/usr/bin/unzip WindowsDefenderATPOnboardingPackage.zip \

&& /bin/chmod +x MicrosoftDefenderATPOnboardingMacOs.sh \

&& /bin/bash -c MicrosoftDefenderATPOnboardingMacOs.sh

Depois que o Mac estiver registrado no Intune, você poderá adicioná-lo a um grupo de dispositivos. Saiba mais sobre grupos de dispositivos no Defender para Empresas.

Intune para Mac

Se você já tiver Intune, poderá registrar computadores Mac usando o centro de administração Intune (https://intune.microsoft.com). Há vários métodos disponíveis para registrar o Mac no Intune. Recomendamos um dos seguintes métodos:

Opções para Mac de propriedade da empresa

Escolha uma das seguintes opções para registrar dispositivos Mac gerenciados pela empresa no Intune:

| Opção |

Descrição |

| Registro de Dispositivos Automatizado da Apple |

Use esse método para automatizar o registro em dispositivos comprados por meio do Apple Business Manager ou do Apple School Manager. O registro automatizado de dispositivo implanta o perfil de registro "no ar", para que você não precise ter acesso físico aos dispositivos.

Consulte Registrar o Mac automaticamente com o Apple Business Manager ou o Apple School Manager. |

| DEM (gerenciador de registro de dispositivo) |

Use esse método para implantações em larga escala e quando houver várias pessoas em sua organização que podem ajudar na configuração do registro. Alguém com permissões de DEM (gerenciador de registro de dispositivo) pode registrar até 1.000 dispositivos com uma única conta Microsoft Entra. Esse método usa o aplicativo Portal da Empresa ou o Microsoft Intune para registrar dispositivos. Não é possível usar uma conta do DEM para registrar dispositivos por meio do Registro Automatizado de Dispositivos.

Consulte Registrar dispositivos no Intune usando uma conta do gerenciador de registro de dispositivo. |

| Registro direto |

O registro direto registra dispositivos sem afinidade de usuário, portanto, esse método é melhor para dispositivos que não estão associados a um único usuário. Esse método exige que você tenha acesso físico aos Macs que está registrando.

Consulte Usar Registro Direto para Mac. |

Peça aos usuários que registrem seu próprio Mac no Intune

Se sua empresa preferir que as pessoas registrem seus próprios dispositivos em Intune, direcione os usuários a seguir estas etapas:

Acesse o site do Portal da Empresa (https://portal.manage.microsoft.com/) e entre.

Siga as instruções no site Portal da Empresa para adicionar seu dispositivo.

Instale o aplicativo Portal da Empresa em https://aka.ms/EnrollMyMac, e siga as instruções no aplicativo.

Confirme se um Mac está integrado

Para confirmar se o dispositivo está associado à sua empresa, use o seguinte comando Python no Bash:

mdatp health --field org_id.

Se você estiver usando o macOS 10.15 (Catalina) ou posterior, conceda o consentimento do Defender para Empresas para proteger seu dispositivo. Acesse Segurança de Preferências> do Sistema&>Privacidade Privacidade>Acesso completo ao disco. Selecione o ícone de bloqueio na parte inferior da caixa de diálogo para fazer alterações e selecione Microsoft Defender para Empresas (ou Defender para Ponto de Extremidade, se é isso que você vê).

Para verificar se o dispositivo está integrado, use o seguinte comando no Bash:

mdatp health --field real_time_protection_enabled

Depois que um dispositivo for registrado no Intune, você poderá adicioná-lo a um grupo de dispositivos. Saiba mais sobre grupos de dispositivos no Defender para Empresas.

Dispositivos móveis

Você pode usar os seguintes métodos para integrar dispositivos móveis, como dispositivos Android e iOS:

Usar o aplicativo Microsoft Defender

As funcionalidades de defesa contra ameaças móveis agora estão geralmente disponíveis para clientes do Defender para Empresas. Com esses recursos, agora você pode integrar dispositivos móveis (como Android e iOS) usando o aplicativo Microsoft Defender. Com esse método, os usuários baixam o aplicativo do Google Play ou do Apple App Store, entrem e concluam as etapas de integração.

Importante

Verifique se todos os seguintes requisitos são atendidos antes de integrar dispositivos móveis:

- O Defender para Empresas concluiu o provisionamento. No portal Microsoft Defender, acesse Dispositivos de Ativos>.

- Se você vir uma mensagem que diz: "Espere! Estamos preparando novos espaços para seus dados e conectando-os", em seguida, o Defender para Empresas ainda não terminou o provisionamento. Esse processo está acontecendo agora e pode levar até 24 horas para ser concluído.

- Se você vir uma lista de dispositivos ou for solicitado a integrar dispositivos, isso significa que o provisionamento do Defender para Empresas foi concluído.

- Os usuários baixaram o aplicativo Microsoft Authenticator em seu dispositivo e registraram seu dispositivo usando sua conta corporativa ou escolar para o Microsoft 365.

| Dispositivo |

Procedimento |

| Android |

1. No dispositivo, vá para a Google Play Store.

2. Se você ainda não fez isso, baixe e instale o aplicativo Microsoft Authenticator. Entre e registre seu dispositivo no aplicativo Microsoft Authenticator.

3. Na google play store, pesquise o aplicativo Microsoft Defender e instale-o.

4. Abra o aplicativo Microsoft Defender, entre e conclua o processo de integração. |

| iOS |

1. No dispositivo, vá para o apple App Store.

2. Se você ainda não fez isso, baixe e instale o aplicativo Microsoft Authenticator. Entre e registre seu dispositivo no aplicativo Microsoft Authenticator.

3. No apple App Store, pesquise o aplicativo Microsoft Defender.

4. Entre e instale o aplicativo.

5. Concorde com os termos de uso para continuar.

6. Permitir que o aplicativo Microsoft Defender configure uma conexão VPN e adicione configurações de VPN.

7. Escolha se deseja permitir notificações (como alertas). |

Usar Microsoft Intune

Se sua assinatura incluir Microsoft Intune, você poderá usá-la para integrar dispositivos móveis, como dispositivos Android e iOS/iPadOS. Confira os recursos a seguir para obter ajuda para recursos esses dispositivos no Intune:

Depois que um dispositivo for registrado no Intune, você poderá adicioná-lo a um grupo de dispositivos. Saiba mais sobre grupos de dispositivos no Defender para Empresas.

Servidores

Escolha o sistema operacional para o servidor:

Windows Server

Importante

Verifique se você atende aos seguintes requisitos antes de integrar um ponto de extremidade do Windows Server:

- Você tem uma licença de Microsoft Defender para Servidores Empresariais. (Confira Como obter Microsoft Defender para Servidores Empresariais.)

- O escopo de imposição para o Windows Server foi ativado. Vá para Configurações>Pontos de extremidade> Gerenciamento de configurações>Escopo de imposição. Selecione Usar MDPE para impor as configurações de segurança do MEM, selecione Windows Server e, em seguida, selecione Salvar.

Você pode integrar uma instância do Windows Server ao Defender para Empresas usando um script local.

Script local para Windows Server

Acesse o portal Microsoft Defender (https://security.microsoft.com) e entre.

No painel de navegação, escolha Configurações>Pontos de Extremidade e, em Gerenciamento de dispositivos, escolha Integração.

Selecione um sistema operacional, como Windows Server 1803, 2019 e 2022 e, na seção Método de implantação , escolha Script local.

Se você selecionar Windows Server 2012 R2 e 2016, terá dois pacotes para baixar e executar: um pacote de instalação e um pacote de integração. O pacote de instalação contém um arquivo MSI que instala o agente do Defender para Empresas. O pacote de integração contém o script para integrar seu ponto de extremidade do Windows Server ao Defender para Empresas.

Selecione Baixar pacote de integração. Recomendamos que você salve o pacote de integração em uma unidade removível.

Se você selecionou Windows Server 2012 R2 e 2016, selecione Baixar pacote de instalação e salve o pacote em uma unidade removível

No ponto de extremidade do Windows Server, extraia o conteúdo do pacote de instalação/integração para um local como a pasta Área de Trabalho. Você deve ter um arquivo chamado WindowsDefenderATPLocalOnboardingScript.cmd.

Se você estiver integrando Windows Server 2012 R2 ou Windows Server 2016, extraia primeiro o pacote de instalação.

Abra um prompt de comando como administrador.

Se você estiver integrando o Windows Server 2012R2 ou Windows Server 2016, execute o seguinte comando:

Msiexec /i md4ws.msi /quiet

Se você estiver integrando o Windows Server 1803, 2019 ou 2022, ignore esta etapa e vá para a etapa 8.

Digite o local do arquivo de script. Por exemplo, se você copiou o arquivo para a pasta Área de Trabalho, digite %userprofile%\Desktop\WindowsDefenderATPLocalOnboardingScript.cmde pressione Enter (ou selecione OK).

Acesse Executar um teste de detecção no Windows Server.

Executar um teste de detecção no Windows Server

Depois de integrar o ponto de extremidade do Windows Server ao Defender para Empresas, você poderá executar um teste de detecção para garantir que tudo esteja funcionando corretamente:

No dispositivo Windows Server, crie uma pasta: C:\test-MDATP-test.

Abra o Prompt de Comando como administrador.

Na janela do Prompt de Comando, execute o seguinte comando do PowerShell:

powershell.exe -NoExit -ExecutionPolicy Bypass -WindowStyle Hidden $ErrorActionPreference = 'silentlycontinue';(New-Object System.Net.WebClient).DownloadFile('http://127.0.0.1/1.exe', 'C:\\test-MDATP-test\\invoice.exe');Start-Process 'C:\\test-MDATP-test\\invoice.exe'

Depois que o comando for executado, a janela Prompt de Comando será fechada automaticamente. Se for bem-sucedido, o teste de detecção será marcado como concluído e um novo alerta será exibido no portal de Microsoft Defender (https://security.microsoft.com) para o dispositivo recém-integrado em cerca de 10 minutos.

Servidor Linux

Importante

Verifique se você atende aos seguintes requisitos antes de integrar um ponto de extremidade do Servidor Linux:

Integrar pontos de extremidade do Linux Server

Você pode usar os seguintes métodos para integrar uma instância do Linux Server ao Defender para Empresas:

Depois de integrar um dispositivo, você pode executar um teste de phishing rápido para garantir que o dispositivo esteja conectado e que os alertas sejam gerados conforme o esperado.