Configurar capacidades de interrupção automática de ataques no Microsoft Defender XDR

O Microsoft Defender XDR inclui poderosas capacidades de interrupção de ataques automatizadas que podem proteger o seu ambiente de ataques sofisticados e de alto impacto.

Este artigo descreve como configurar as capacidades de interrupção automática de ataques no Microsoft Defender XDR com estes passos:

- Reveja os pré-requisitos.

- Reveja ou altere as exclusões de resposta automatizadas para os utilizadores.

Em seguida, depois de configurar tudo, pode ver e gerir as ações de contenção em Incidentes e no Centro de Ação. Se necessário, pode efetuar alterações às definições.

Pré-requisitos para a interrupção automática de ataques no Microsoft Defender XDR

| Requisito | Detalhes |

|---|---|

| Requisitos de subscrição | Uma destas subscrições:

|

| Requisitos de implementação |

|

| Permissões | Para configurar as capacidades de interrupção automática de ataques, tem de ter uma das seguintes funções atribuídas no Microsoft Entra ID (https://portal.azure.com) ou no centro de administração do Microsoft 365 (https://admin.microsoft.com):

|

Pré-requisitos do Microsoft Defender para Endpoint

Versão mínima do Cliente Sense (cliente MDE)

A versão mínima do Agente de Sensor necessária para que a ação Conter Utilizador funcione é v10.8470. Pode identificar a versão do Agente do Sense num dispositivo ao executar o seguinte comando do PowerShell:

Get-ItemProperty -Path 'Registry::HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Advanced Threat Protection' -Name "InstallLocation"

Definição de automatização para os dispositivos da sua organização

Reveja o nível de automatização configurado para as políticas do grupo de dispositivos, wWhether automated investigations run e se as ações de remediação são executadas automaticamente ou apenas após a aprovação para os seus dispositivos dependem de determinadas definições. Tem de ser um administrador global ou administrador de segurança para efetuar o seguinte procedimento:

Aceda ao portal do Microsoft Defender (https://security.microsoft.com) e inicie sessão.

Aceda a Definições Pontos Finais>Grupos de dispositivos> em Permissões.

Reveja as políticas do grupo de dispositivos. Observe a coluna ao nível da Automatização . Recomendamos que utilize As ameaças completas são remediadas automaticamente. Poderá ter de criar ou editar os grupos de dispositivos para obter o nível de automatização que pretende. Para excluir um grupo de dispositivos da contenção automatizada, defina o nível de automatização para nenhuma resposta automatizada. Tenha em atenção que isto não é altamente recomendado e só deve ser feito para um número limitado de dispositivos.

Configuração da deteção de dispositivos

No mínimo, as definições de deteção de dispositivos têm de ser ativadas para "Deteção Padrão". Saiba como configurar a deteção de dispositivos em Configurar a deteção de dispositivos.

Nota

A interrupção do ataque pode agir em dispositivos independentemente do estado operacional do Antivírus do Microsoft Defender de um dispositivo. O estado operacional pode estar no Modo de Bloqueio Ativo, Passivo ou EDR.

Pré-requisitos do Microsoft Defender para Identidade

Configurar a auditoria em controladores de domínio

Saiba como configurar a auditoria em controladores de domínio em Configurar políticas de auditoria para registos de eventos do Windows para garantir que os eventos de auditoria necessários são configurados nos controladores de domínio onde o sensor do Defender para Identidade está implementado.

Validar contas de ação

O Defender para Identidade permite-lhe realizar ações de remediação direcionadas para contas do Active Directory no local caso uma identidade seja comprometida. Para efetuar estas ações, o Defender para Identidade tem de ter as permissões necessárias para o fazer. Por predefinição, o sensor do Defender para Identidade representa a conta localSystem do controlador de domínio e executa as ações. Uma vez que a predefinição pode ser alterada, confirme que o Defender para Identidade tem as permissões necessárias ou utiliza a conta localSystem predefinida.

Pode encontrar mais informações sobre as contas de ação em Configurar contas de ação do Microsoft Defender para Identidade

O sensor do Defender para Identidade tem de ser implementado no controlador de domínio onde a conta do Active Directory deve ser desativada.

Nota

Se tiver automatizações implementadas para ativar ou bloquear um utilizador, verifique se as automatizações podem interferir com a Interrupção. Por exemplo, se existir uma automatização em vigor para verificar e impor regularmente que todos os funcionários ativos tenham ativado contas, isto poderá ativar involuntariamente as contas que foram desativadas por interrupção do ataque enquanto um ataque é detetado.

Pré-requisitos do Microsoft Defender para Cloud Apps

Conector do Microsoft Office 365

O Microsoft Defender para Cloud Apps tem de estar ligado ao Microsoft Office 365 através do conector. Para ligar o Defender para Aplicações na Cloud, consulte Ligar o Microsoft 365 ao Microsoft Defender para Cloud Apps.

Governação de Aplicações

A Governação de Aplicações tem de estar ativada. Veja a documentação de governação de aplicações para ativá-la.

Pré-requisitos do Microsoft Defender para Office 365

Localização das caixas de correio

As caixas de correio têm de estar alojadas no Exchange Online.

Registo de auditoria da caixa de correio

Os seguintes eventos de caixa de correio têm de ser auditados no mínimo:

- MailItemsAccessed

- UpdateInboxRules

- MoveToDeletedItems

- SoftDelete

- HardDelete

Reveja gerir a auditoria de caixas de correio para saber mais sobre a gestão da auditoria de caixas de correio.

A política de ligações seguras tem de estar presente.

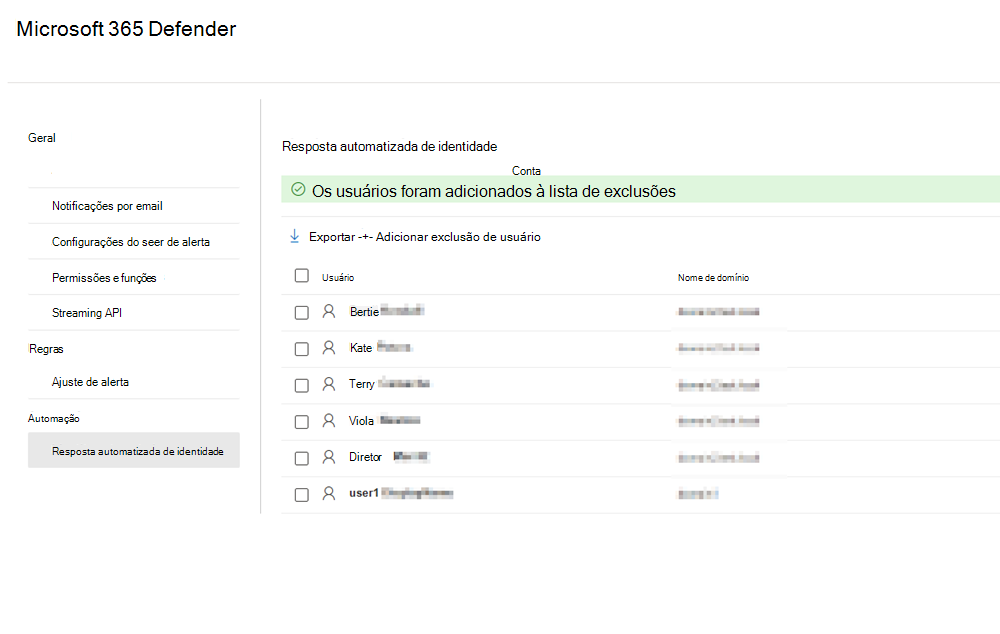

Rever ou alterar exclusões de resposta automatizadas para utilizadores

A interrupção automática de ataques permite a exclusão de contas de utilizador específicas de ações de contenção automatizadas. Os utilizadores excluídos não serão afetados por ações automatizadas acionadas por interrupção do ataque. Tem de ser um administrador global ou administrador de segurança para efetuar o seguinte procedimento:

Aceda ao portal do Microsoft Defender (https://security.microsoft.com) e inicie sessão.

Aceda a Definições>Resposta automatizada da IdentidadeXDR> do Microsoft Defender. Verifique a lista de utilizadores para excluir contas.

Para excluir uma nova conta de utilizador, selecione Adicionar exclusão de utilizador.

A exclusão das contas de utilizador não é recomendada e as contas adicionadas a esta lista não serão suspensas em todos os tipos de ataque suportados, como o comprometimento de e-mail empresarial (BEC) e o ransomware operado por humanos.

Passos seguintes

Consulte também

- Interrupção automática de ataques no Microsoft Defender XDR

- Interrupção automática de ataques para SAP

Sugestão

Quer saber mais? Interaja com a comunidade do Microsoft Security na nossa Tech Community: Microsoft Defender XDR Tech Community.

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários