Métodos de autenticação no Microsoft Entra ID - tokens OATH

A OATH TOTP (senha única baseada em tempo) é um padrão aberto que especifica como os códigos de senha única (OTP) são gerados. O OATH TOTP pode ser implementado usando software ou hardware para gerar os códigos. O Microsoft Entra ID não dá suporte ao OATH HOTP, um padrão diferente de geração de código.

Tokens de software OATH

Os tokens de software OATH normalmente são aplicativos como o Microsoft Authenticator e outros aplicativos de autenticação. O Microsoft Entra ID gera a chave secreta, ou semente, que é inserida no aplicativo e usada para gerar cada OTP.

O aplicativo Authenticator gera códigos automaticamente quando configurado para fazer notificações por push para que um usuário tenha um backup, mesmo que seu dispositivo não tenha conectividade. Aplicativos de terceiros que usam OATH TOTP para gerar códigos também podem ser usados.

Alguns tokens de hardware OATH TOTP são programáveis, o que significa que eles não vêm com uma chave secreta ou semente previamente programada. Esses tokens de hardware programáveis podem ser configurados usando a chave secreta ou semente obtida do fluxo de configuração do token de software. Os clientes podem comprar esses tokens do fornecedor que preferirem e usar a chave secreta ou semente no processo de configuração do fornecedor.

Tokens de hardware OATH (versão prévia)

O Microsoft Entra ID dá suporte ao uso de tokens OATH-TOTP SHA-1 que atualizam códigos a cada 30 ou 60 segundos. Os clientes podem adquirir esses tokens do fornecedor que preferirem. Os tokens OATH de hardware estão disponíveis para os usuários com uma licença do Microsoft Entra ID P1 ou P2.

Importante

Só há suporte para a versão prévia nas nuvens do Azure Global e do Azure Government.

Os tokens de hardware OATH TOTP normalmente vêm com uma chave secreta ou semente previamente programada no token. Essas chaves precisam ser inseridas no Microsoft Entra ID, conforme descrito nas etapas a seguir. As chaves secretas são limitadas a 128 caracteres, o que não é compatível com alguns tokens. A chave secreta só pode conter os caracteres a-z ou A-Z e dígitos 2-7 e deve ser codificada em Base32.

Os tokens de hardware OATH TOTP programáveis que podem ser propagados também podem ser configurados com o Microsoft Entra ID no fluxo de instalação do token de software.

Os tokens de hardware OATH agora são compatíveis como parte de uma versão prévia pública. Para saber mais sobre versões prévias, consulte os Termos de Uso Complementares para Visualizações do Microsoft Azure.

Depois que os tokens forem adquiridos, eles deverão ser carregados em um formato de arquivo CSV (valores separados por vírgulas). O arquivo deve incluir o UPN, o número de série, a chave secreta, o intervalo de tempo, o fabricante e o modelo, conforme mostrado no exemplo a seguir:

upn,serial number,secret key,time interval,manufacturer,model

Helga@contoso.com,1234567,2234567abcdef2234567abcdef,60,Contoso,HardwareKey

Observação

Verifique se você incluiu a linha de cabeçalho no arquivo CSV.

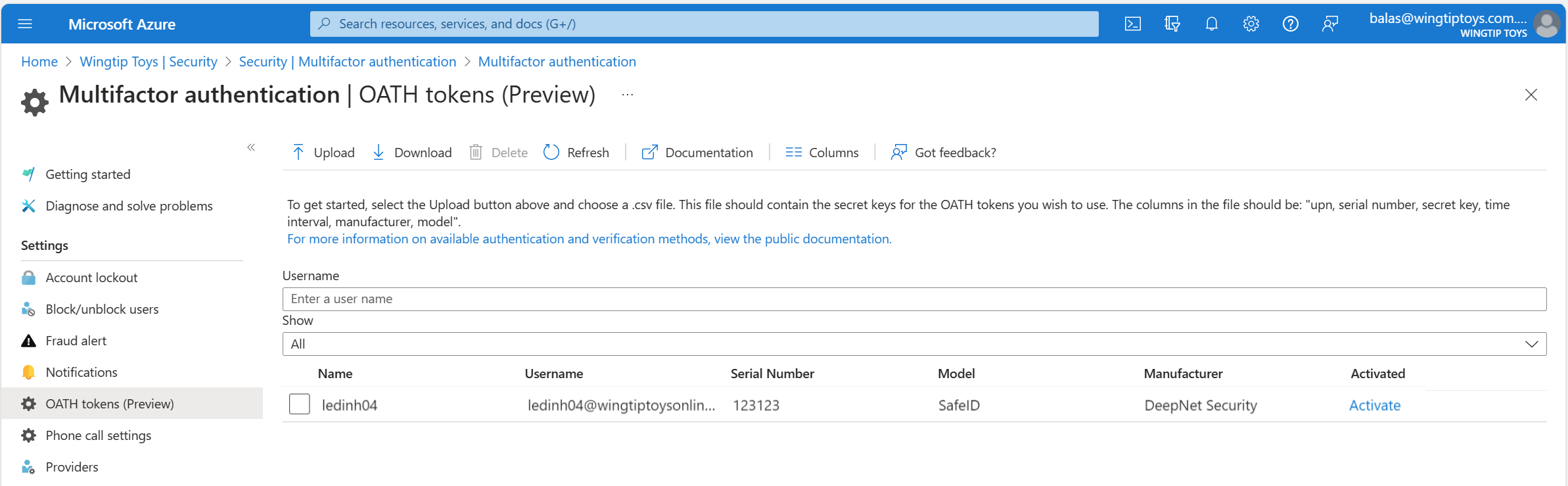

Após a formatação correta como um arquivo CSV, um administrador global pode entrar no centro de administração do Microsoft Entra, navegar até Proteção>Autenticação multifator>Tokens OATH e carregar o arquivo CSV resultante.

Dependendo do tamanho do arquivo CSV, pode levar alguns minutos para ser processado. Selecione o botão Atualizar para obter o status atual. Se houver erros no arquivo, você poderá baixar um arquivo CSV que lista os erros para que você possa resolvê-los. Os nomes de campo no arquivo CSV baixado são diferentes da versão carregada.

Depois que os erros forem resolvidos, o administrador poderá ativar cada chave selecionando Ativar para o token e inserindo o OTP exibido no token. Você pode ativar um máximo de 200 tokens OATH a cada 5 minutos.

Os usuários podem ter uma combinação de até cinco tokens de hardware OATH ou aplicativos autenticadores, como o aplicativo Microsoft Authenticator, configurados para uso a qualquer momento. Tokens OATH de hardware não podem ser atribuídos a usuários convidados no locatário do recurso.

Importante

Atribua cada token a apenas um único usuário. No futuro, o suporte para a atribuição de um único token a vários usuários será interrompido para evitar um risco de segurança.

Solução de problemas de uma falha durante o processamento de upload

Às vezes, pode haver conflitos ou problemas que ocorrem com o processamento de um upload do arquivo CSV. Se ocorrer algum conflito ou problema, você receberá uma notificação semelhante à seguinte:

Para determinar a mensagem de erro, certifique-se e selecione Exibir detalhes. A folha de status do token de hardware é aberta e fornece o resumo do status do upload. Ele mostra que houve uma falha ou várias falhas, como no exemplo a seguir:

Para determinar a causa da falha listada, clique na caixa de seleção ao lado do status que você deseja exibir, o que ativa a opção Baixar. Isso baixa um arquivo CSV que contém o erro identificado.

O arquivo baixado é nomeado Failures_filename.csv em que nome de arquivo é o nome do arquivo carregado. Ele é salvo no diretório de downloads padrão do navegador.

Este exemplo mostra o erro identificado como um usuário que atualmente não existe no diretório do locatário:

Depois de resolver os erros listados, carregue o CSV novamente até que ele seja processado com êxito. As informações de status de cada tentativa permanecem por 30 dias. O CSV pode ser removido manualmente clicando na caixa de seleção ao lado do status e selecionando Status de exclusão, se assim desejar.

Determinar o tipo de registro de token OATH

Os usuários podem gerenciar e adicionar registros de token OATH acessando mysecurityinfo ou selecionando Informações de segurança de Minha conta. Ícones específicos são usados para diferenciar se o registro do token OATH é baseado em hardware ou software.

| Tipo de registro do token OATH | Ícone |

|---|---|

| Token de software OATH | |

| Token OATH de hardware |

Próximas etapas

Saiba mais sobre a configuração de métodos de autenticação usando a API REST do Microsoft Graph. Saiba mais sobre provedores de chave de segurança FIDO2 compatíveis com a autenticação sem senha.

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de