Configurar Senha de Acesso Temporária para registrar métodos de autenticação sem senha

Os métodos de autenticação sem senha, como FIDO2 e entrada por telefone sem senha por meio do aplicativo Microsoft Authenticator, permitem que os usuários se conectem de forma segura sem uma senha.

Os usuários podem inicializar métodos com senha de uma das duas maneiras:

- Usar métodos existentes de autenticação multifator do Microsoft Entra

- Use uma Senha de Acesso Temporária

Uma Senha de Acesso Temporária (TAP) é uma senha de tempo limitado que pode ser configurada para uso único ou de vários usuários. Os usuários podem entrar com uma TAP para integrar outros métodos de autenticação sem senha, como Microsoft Authenticator, FIDO2 e Windows Hello para Empresas.

Uma TAP também facilita a recuperação quando um usuário perde ou esquece seu fator de autenticação forte, como uma chave de segurança FIDO2 ou um aplicativo Microsoft Authenticator, mas precisa entrar para registrar novos métodos de autenticação forte.

Esse artigo mostra como habilitar e usar uma TAP usando o centro de administração do Microsoft Entra. Você também pode executar essas ações usando APIs REST.

Habilitar a política de aprovação de acesso temporário

Uma política de TAP define as configurações, como o tempo de vida de passagens criadas no locatário ou os usuários e grupos que podem usar uma passagem de acesso temporária para entrar.

Antes que os usuários possam entrar com uma TAP, você precisa habilitar esse método na política de método de autenticação e escolher quais usuários e grupos podem entrar usando uma TAP.

Embora você possa criar uma TAP para qualquer usuário, somente aqueles incluídos na política podem entrar com ela. Somente funções de Administrador Global e Administrador de Política de Autenticação podem atualizar a política de método de autenticação da TAP.

Para configurar a política de método de autenticação da TAP:

Entre no Centro de administração do Microsoft Entra como, no mínimo, um Administrador de Política de Autenticação.

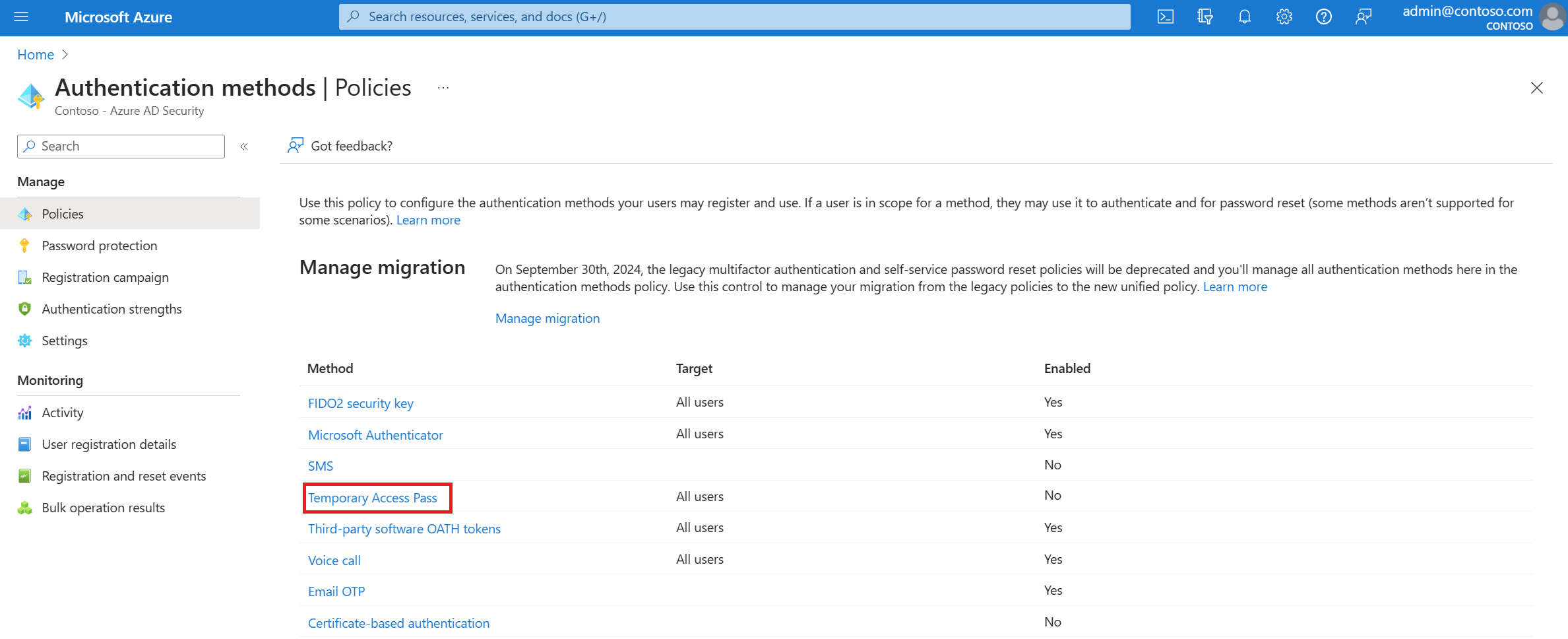

Navegue até Proteção>Métodos de autenticação>Políticas.

Na lista de métodos de autenticação disponíveis, selecione Senha de Acesso Temporária.

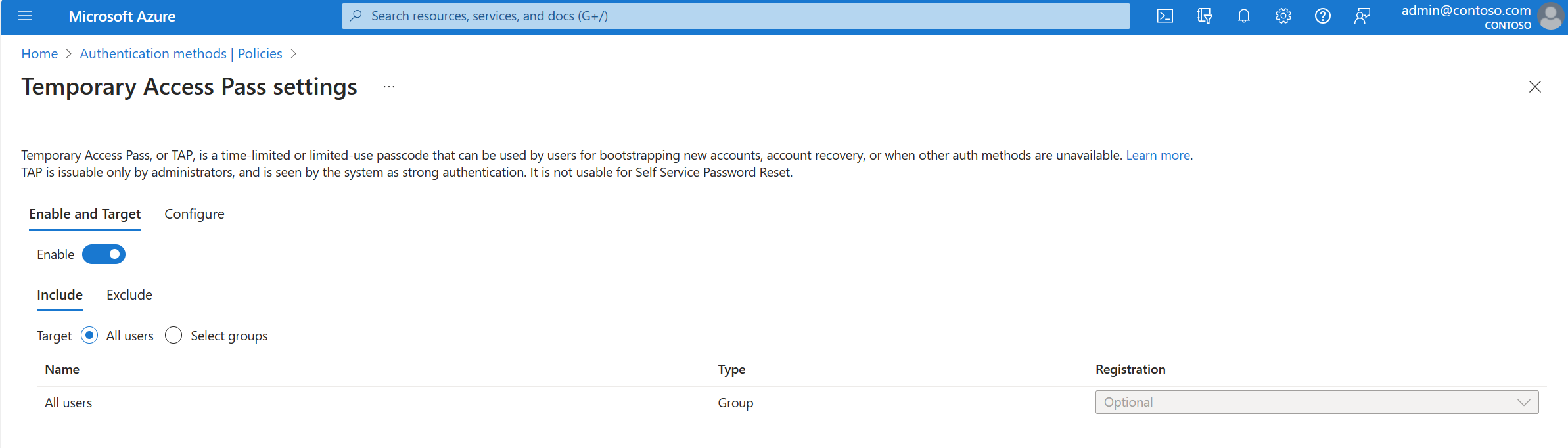

Clique em Habilitar e selecione usuários para incluir ou excluir da política.

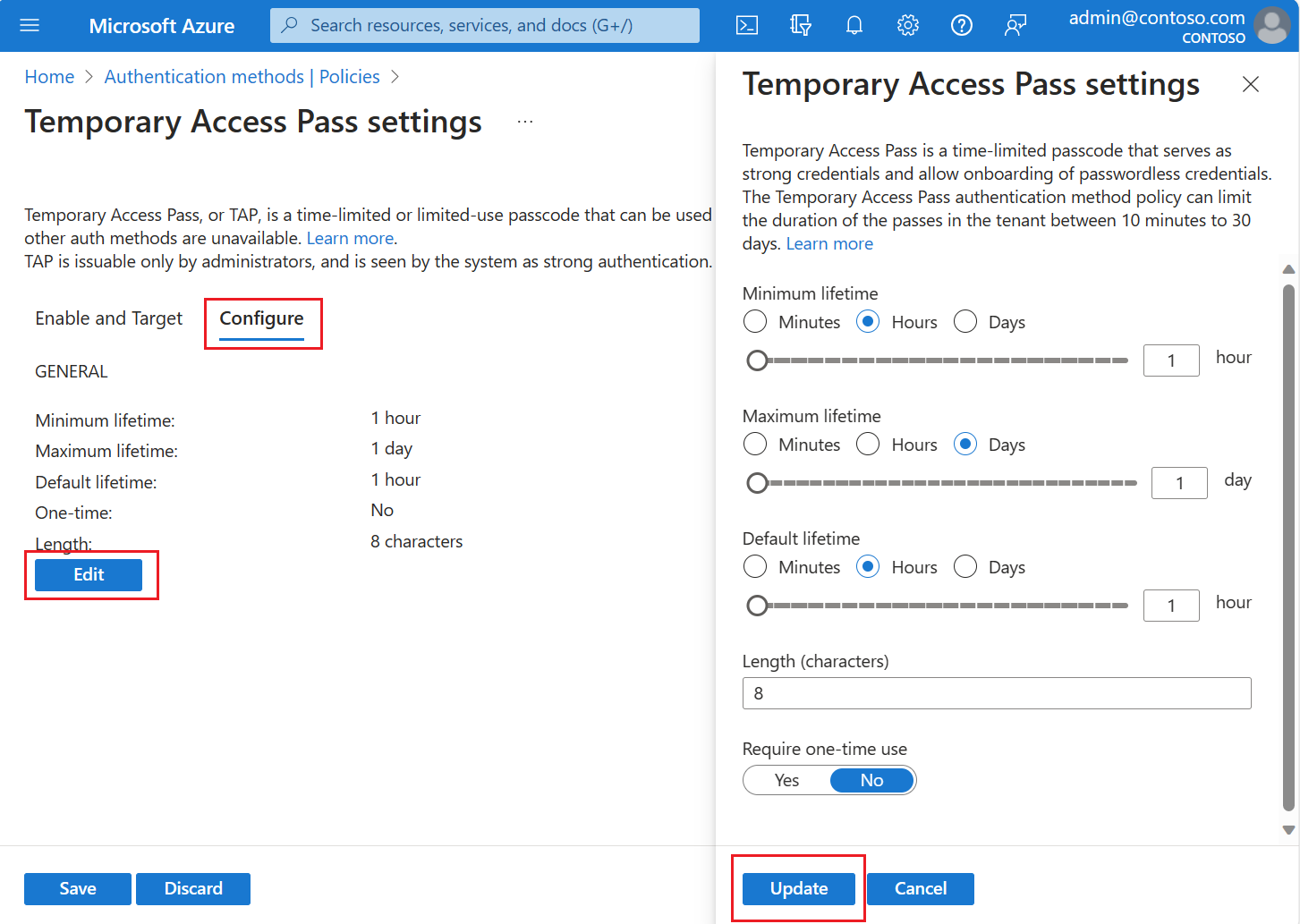

(Opcional) Selecione Configurar para modificar as configurações padrão da Senha de Acesso Temporária, como definir o tempo de vida máximo ou o comprimento, e clique em Atualizar.

Selecione Salvar para aplicar a política.

O valor padrão e o intervalo de valores permitidos são descritos na tabela a seguir.

Configuração Valores padrão Valores permitidos Comentários Tempo de vida mínimo 1 hora 10 – 43.200 minutos (30 dias) Número mínimo de minutos que a TAP é válida. Tempo de vida máximo 8 horas 10 – 43.200 minutos (30 dias) Número máximo de minutos que a TAP é válida. Tempo de vida padrão 1 hora 10 – 43.200 minutos (30 dias) Os passes individuais dentro do tempo de vida mínimo e máximo configurado pela política podem substituir o valor padrão. Uso único Falso Verdadeiro/Falso Quando a política é definida como false, as passagens no locatário podem ser usadas uma ou mais de uma vez durante sua validade (tempo de vida máximo). Ao impor o uso único na política de TAP, todas as passagens criadas no locatário serão criadas como um único uso. Comprimento 8 8-48 caracteres Define o comprimento da senha.

Criar uma Senha de Acesso Temporária

Depois de habilitar uma política de TAP, você pode criar TAPs para usuários no Microsoft Entra ID. Essas funções a seguir podem executar várias ações relacionadas a uma TAP.

- Os administradores globais podem criar, excluir e exibir uma TAP para qualquer usuário (exceto eles mesmos).

- Os Administradores de Autenticação Privilegiada podem criar, excluir e ver uma TAP dos administradores e membros (com exceção de si mesmos).

- Os Administradores de Autenticação podem criar, excluir e exibir uma TAP para membros (exceto eles mesmos).

- Os Leitores Globais podem exibir detalhes da TAP para o usuário (sem ler o próprio código).

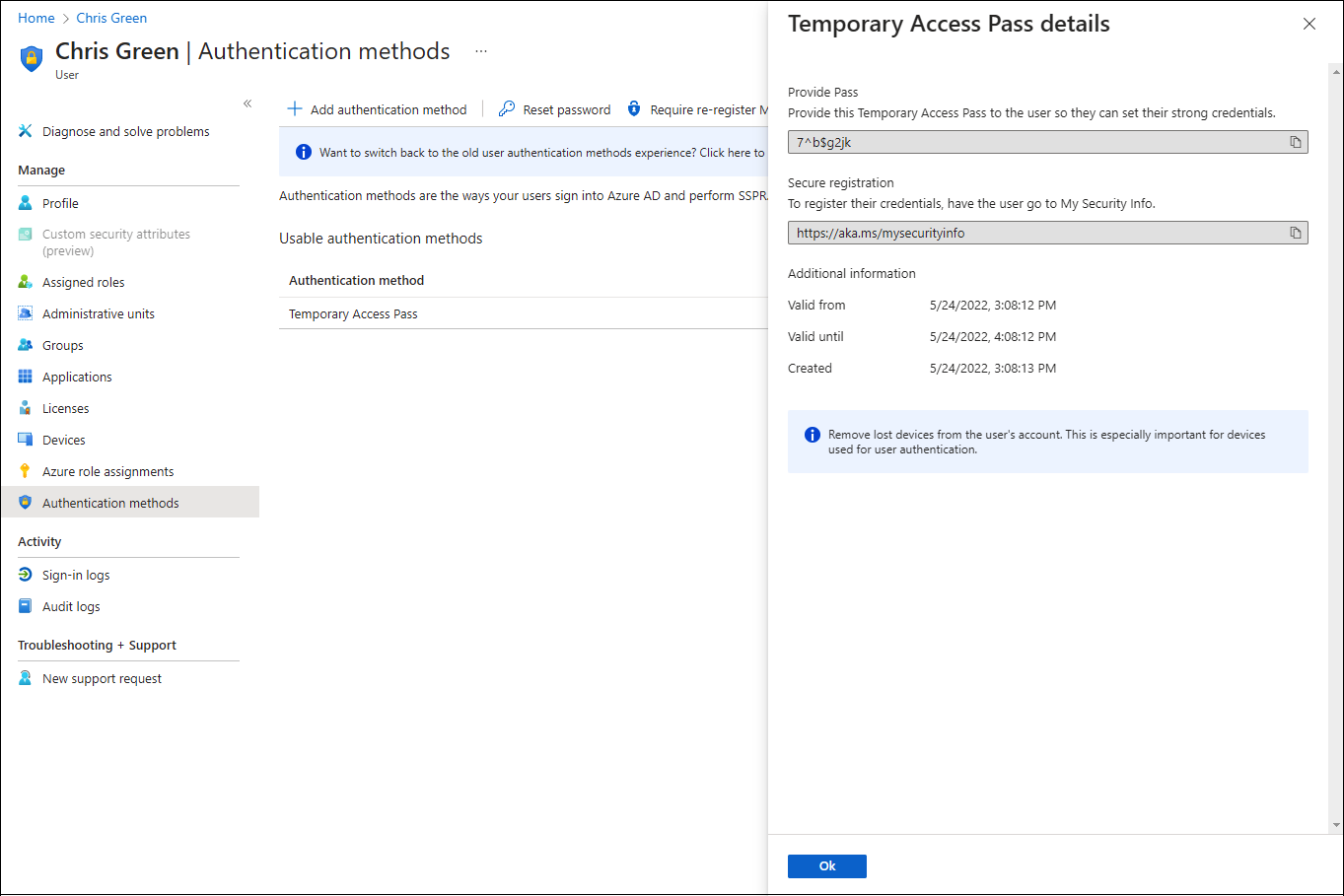

Entre no Centro de administração do Microsoft Entra como, no mínimo, um Administrador de Política de Autenticação.

Navegue até Identidade>Usuários.

Selecione o usuário para o qual você deseja criar uma TAP.

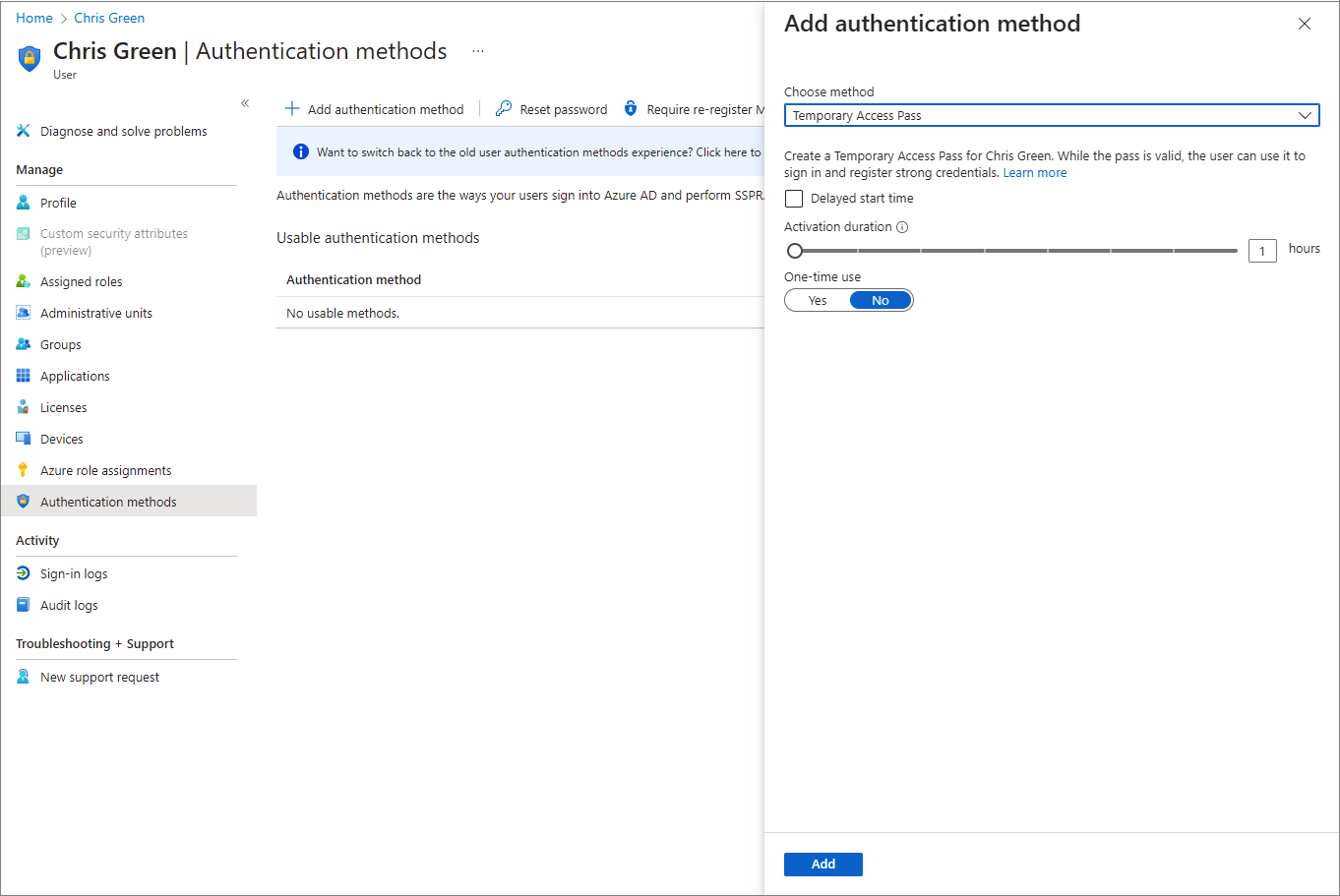

Selecione Métodos de autenticação e clique em Adicionar método de autenticação.

Selecione Senha de Acesso Temporária.

Defina uma hora ou duração de ativação personalizada e selecione Adicionar.

Depois de adicionados, os detalhes da TAP são mostrados.

Importante

Anote o valor da TAP real, pois você fornecerá esse valor ao usuário. Você não pode exibir esse valor depois de clicar em OK.

Selecione OK ao concluir.

Os comandos a seguir mostram como criar e obter uma TAP usando o PowerShell.

# Create a Temporary Access Pass for a user

$properties = @{}

$properties.isUsableOnce = $True

$properties.startDateTime = '2022-05-23 06:00:00'

$propertiesJSON = $properties | ConvertTo-Json

New-MgUserAuthenticationTemporaryAccessPassMethod -UserId user2@contoso.com -BodyParameter $propertiesJSON

Id CreatedDateTime IsUsable IsUsableOnce LifetimeInMinutes MethodUsabilityReason StartDateTime TemporaryAccessPass

-- --------------- -------- ------------ ----------------- --------------------- ------------- -------------------

c5dbd20a-8b8f-4791-a23f-488fcbde3b38 5/22/2022 11:19:17 PM False True 60 NotYetValid 23/05/2022 6:00:00 AM TAPRocks!

# Get a user's Temporary Access Pass

Get-MgUserAuthenticationTemporaryAccessPassMethod -UserId user3@contoso.com

Id CreatedDateTime IsUsable IsUsableOnce LifetimeInMinutes MethodUsabilityReason StartDateTime TemporaryAccessPass

-- --------------- -------- ------------ ----------------- --------------------- ------------- -------------------

c5dbd20a-8b8f-4791-a23f-488fcbde3b38 5/22/2022 11:19:17 PM False True 60 NotYetValid 23/05/2022 6:00:00 AM

Para obter mais informações, consulte New-MgUserAuthenticationTemporaryAccessPassMethod e Get-MgUserAuthenticationTemporaryAccessPassMethod.

Use uma Senha de Acesso Temporária

O uso mais comum de uma TAP é para um usuário registrar detalhes de autenticação durante a primeira entrada e a configuração do dispositivo, sem a necessidade de concluir prompts de segurança adicionais. Os métodos de autenticação são registrados em https://aka.ms/mysecurityinfo. Os usuários também podem atualizar os métodos de autenticação existentes aqui.

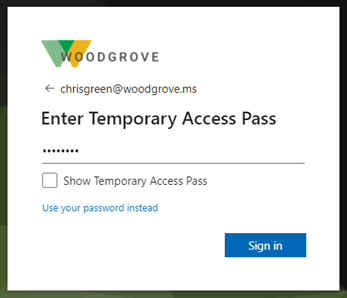

Abra um navegador da Web para https://aka.ms/mysecurityinfo.

Insira o UPN da conta para a qual você criou a TAP, como tapuser@contoso.com.

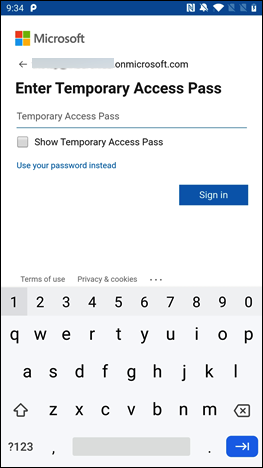

Se o usuário estiver incluído na política da TAP, ele verá uma tela para inserir sua TAP.

Insira a TAP exibida no centro de administração do Microsoft Entra.

Observação

Para domínios federados, uma TAP é preferencial em vez de federação. Um usuário com uma TAP conclui a autenticação no Microsoft Entra ID e não é redirecionado para o provedor de identidade federada (IdP).

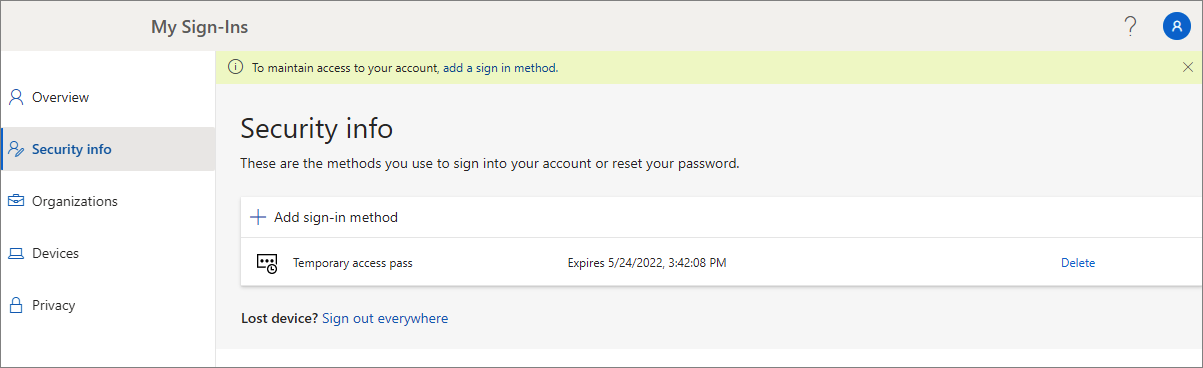

O usuário agora está conectado e pode atualizar ou registrar um método como a chave de segurança FIDO2.

Os usuários que atualizam seus métodos de autenticação devido à perda de suas credenciais ou dispositivo devem se certificar de remover os métodos de autenticação antigos.

Os usuários também podem continuar a entrar usando sua senha. Um TAP não substitui a senha de um usuário.

Gerenciamento de usuário da Senha de Acesso Temporária

Os usuários que gerenciam as próprias informações de segurança em https://aka.ms/mysecurityinfo veem uma entrada para a Senha de Acesso Temporária. Se um usuário não tem outros métodos registrados, é apresentada a ele uma faixa na parte superior da tela solicitando que adicione um novo método de entrada. Os usuários também podem exibir o tempo de expiração da TAP e excluir a TAP, se não for mais necessária.

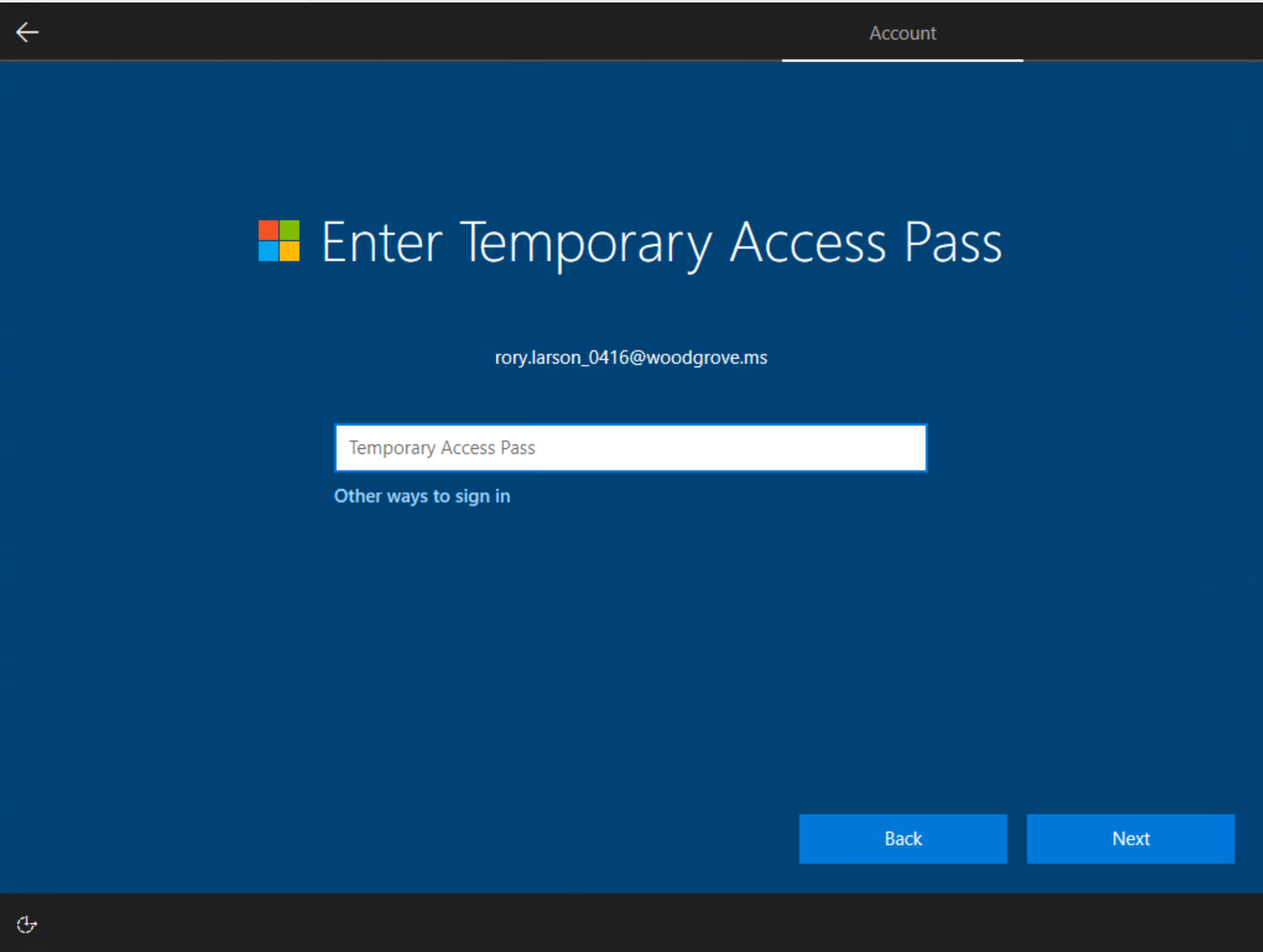

Configuração do dispositivo Windows

Os usuários com uma TAP podem navegar pelo processo de instalação no Windows 10 e 11 para executar operações de junção de dispositivo e configurar o Windows Hello para Empresas. O uso da TAP para configurar o Windows Hello para Empresas varia de acordo com o estado de ingresso dos dispositivos.

Para dispositivos ingressados no Microsoft Entra ID:

- Durante o processo de configuração do ingresso no domínio, os usuários podem se autenticar com uma TAP (nenhuma senha necessária) para ingressar o dispositivo e registrar no Windows Hello para Empresas.

- Em dispositivos já ingressados, os usuários devem primeiro autenticar com outro método, como senha, cartão inteligente ou chave FIDO2, antes de usar a TAP para configurar o Windows Hello para Empresas.

- Se o recurso de entrada da Web no Windows também estiver habilitado, o usuário poderá usar a TAP para entrar no dispositivo. Isso se destina apenas à conclusão da configuração inicial do dispositivo ou à recuperação quando o usuário não tem uma senha ou não sabe qual é a senha.

Em dispositivos com ingresso híbrido, os usuários devem primeiro autenticar com outro método, como senha, cartão inteligente ou chave FIDO2, antes de usar a TAP para configurar o Windows Hello para Empresas.

Entrada por telefone sem senha

Os usuários também podem usar a TAP para se registrarem na entrada de telefone sem senha diretamente do aplicativo Authenticator.

Para mais informações, consulte Adicionar sua conta corporativa ou de estudante ao aplicativo Microsoft Authenticator.

Acesso de convidado

Os usuários convidados podem entrar em um locatário de recurso com uma TAP que foi emitido pelo locatário da casa se a TAP atender ao requisito de autenticação do locatário residencial.

Se a autenticação multifator (MFA) for necessária para o locatário do recurso, o usuário convidado precisará executar a MFA para obter acesso ao recurso.

Expiração

Uma TAP expirada ou excluída não pode ser usada para autenticação interativa ou não interativa.

Os usuários precisam autenticar novamente com métodos de autenticação diferentes depois que a TAP estiver expirada ou excluída.

O tempo de vida do token (token de sessão, token de atualização, token de acesso e assim por diante) obtido usando um logon de TAP é limitado ao tempo de vida da TAP. Quando uma TAP expira, ela leva à expiração do token associado.

Excluir uma Senha de Acesso Temporária expirada

Nos métodos de Autenticação de um usuário, a coluna Detalhes mostra quando a TAP expirou. Você pode excluir uma TAP expirada usando as seguintes etapas:

- Entre no Centro de administração do Microsoft Entra pelo menos como um Administrador de Política de Autenticação.

- Navegue até Identidade>Usuários, selecione um usuário como, por exemplo, Toque no Usuário e, em seguida, escolha Métodos de autenticação.

- No lado direito do método de autenticação da Senha de Acesso Temporária mostrado na lista, selecione Excluir.

Você também pode usar o PowerShell:

# Remove a user's Temporary Access Pass

Remove-MgUserAuthenticationTemporaryAccessPassMethod -UserId user3@contoso.com -TemporaryAccessPassAuthenticationMethodId c5dbd20a-8b8f-4791-a23f-488fcbde3b38

Para obter mais informações Remove-MgUserAuthenticationTemporaryAccessPassMethod.

Substituir uma Senha de Acesso Temporária

- Cada usuário só pode ter uma TAP. A senha pode ser usada durante a hora de início e término da TAP.

- Se um usuário exigir uma nova TAP:

- Se a TAP existente for válida, o administrador poderá criar um nova TAP para substituir a TAP válida existente.

- Se a TAP existente tiver expirado, um nova TAP substituirá a TAP existente.

Para obter mais informações sobre os padrões NIST para integração e recuperação, consulte publicação especial do NIST 800-63A.

Limitações

Mantenha essas limitações em mente:

- Ao usar uma TAP única para registrar um método sem senha, como a entrada FIDO2 ou Phone, o usuário deve concluir o registro dentro de 10 minutos após a entrada com a TAP única. Essa limitação não se aplica a uma TAP que pode ser usada mais de uma vez.

- Os usuários incluídos no escopo da política de registro de Redefinição de Senha por Autoatendimento (SSPR) oupolítica de registro da autenticação multifator do Identity Protection são solicitados a registrar os métodos de autenticação após terem entrado com uma TAP usando um navegador. Usuários no escopo dessas políticas são redirecionados para o modo de interrupção do registro combinado. Atualmente, essa experiência não dá suporte ao registro de entrada do FIDO2 e do telefone.

- Uma TAP não pode ser usada com a extensão do NPS (Servidor de Política de Rede) e o adaptador de AD FS (Serviços de Federação do Active Directory).

- Pode levar alguns minutos para que as alterações sejam replicadas. Por isso, pode levar algum tempo para que o prompt apareça depois que uma TAP é adicionada a uma conta. Pelo mesmo motivo, depois que uma TAP expira, os usuários ainda podem ver um prompt da TAP.

Solução de problemas

- Se uma TAP não for oferecida a um usuário durante a entrada:

- Verifique se o usuário está no escopo da política de método de autenticação da TAP.

- Verifique se o usuário tem uma TAP válida e, caso seja de uso único, se ela ainda não foi usado.

- Se A entrada por Senha de Acesso Temporária foi bloqueada devido à política de credenciais do usuário aparecer durante a entrada com uma TAP:

- Verifique se o usuário não tem uma TAP de vários usos enquanto a política de método de autenticação requer uma TAP única.

- Verifique se uma TAP único já foi usada.

- Se as credenciais da TAP foram bloqueadas devido à Política de Credencial do Usuário, verifique se o usuário está no escopo da política de TAP.