Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

A extensão do NPS (Servidor de Políticas de Rede) para a Autenticação Multifator do Microsoft Entra ID adiciona funcionalidades de MFA baseadas em nuvem à sua infraestrutura de autenticação usando os servidores existentes. Com a extensão do NPS, você pode adicionar verificação por chamada telefônica, mensagem de texto ou aplicativo ao fluxo de autenticação existente sem a necessidade de instalar, configurar e manter novos servidores.

A extensão do NPS atua como um adaptador entre o RADIUS e a autenticação multifator do Microsoft Entra baseada em nuvem para fornecer um segundo fator de autenticação para usuários federados ou sincronizados.

Como a extensão do NPS funciona

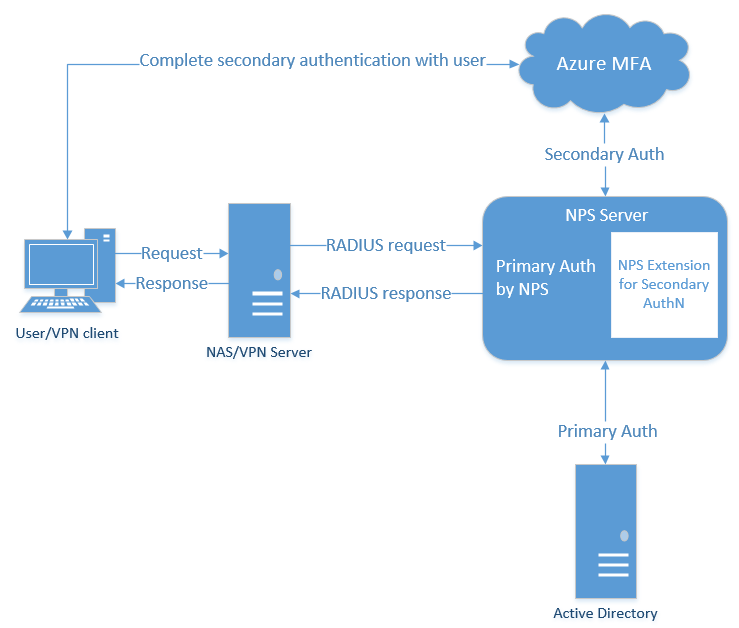

Ao usar a extensão do NPS para a autenticação multifator do Microsoft Entra, o fluxo de autenticação inclui os seguintes componentes:

O NAS/VPN Server recebe solicitações de clientes VPN e as converte em solicitações RADIUS em servidores NPS.

O Servidor NPS conecta-se ao AD DS (Active Directory Domain Services) para executar a autenticação primária para as solicitações RADIUS e, após o sucesso, passa a solicitação para quaisquer extensões instaladas.

A Extensão do NPS dispara uma solicitação de autenticação secundária para a autenticação multifator do Microsoft Entra. Quando a extensão receber a resposta, e se o desafio de MFA for bem-sucedido, ela concluirá a solicitação de autenticação, fornecendo ao servidor NPS os tokens de segurança que incluem uma declaração MFA, emitida pelo STS do Azure.

Observação

Embora o NPS não dê suporte à correspondência de números, a extensão NPS mais recente dá suporte a métodos de TOTP (senha única baseada em tempo), como o TOTP disponível no Microsoft Authenticator. A entrada com TOTP fornece melhor segurança do que a experiência alternativa de Aprovar/Negar.

Após 8 de maio de 2023, quando a correspondência numérica for habilitada para todos os usuários, qualquer pessoa que executar uma conexão RADIUS com a extensão NPS versão 1.2.2216.1 ou posterior será solicitada a entrar usando um método TOTP. Os usuários precisam ter um método de autenticação TOTP registrado para ver esse comportamento. Sem um método TOTP registrado, os usuários continuam a ver Aprovar/Negação.

A autenticação multifator do Microsoft Entra se comunica com a ID do Microsoft Entra para recuperar os detalhes do usuário e executa a autenticação secundária usando um método de verificação configurado para o usuário.

O diagrama a seguir ilustra esse fluxo de solicitação de autenticação de alto nível:

Comportamento do protocolo RADIUS e a extensão do NPS

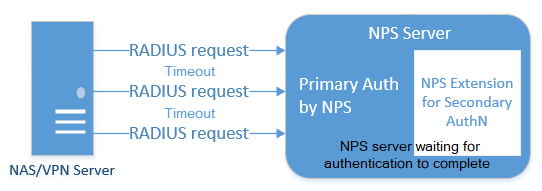

Como o RADIUS é um protocolo UDP, o remetente assume a perda de pacotes e aguarda uma resposta. Após um período, a conexão pode atingir o tempo limite. Nesse caso, o pacote é reenviado, pois o remetente supõe que o pacote não alcançou o destino. No cenário de autenticação descrito neste artigo, os servidores VPN enviam a solicitação e aguardam uma resposta. Se a conexão atingir o tempo limite, o servidor VPN enviará a solicitação novamente.

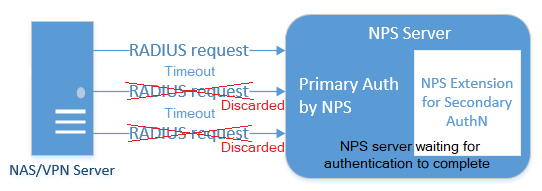

O servidor NPS pode não responder à solicitação original do servidor VPN antes que a conexão expire, pois a solicitação de MFA pode ainda estar sendo processada. O usuário pode não ter respondido à solicitação de MFA. Portanto, a extensão do NPS da autenticação multifator do Microsoft Entra está aguardando a conclusão desse evento. Nessa situação, o servidor NPS identifica solicitações de servidor VPN adicionais como solicitações duplicadas. O servidor NPS descarta essas solicitações duplicadas do servidor VPN.

Se examinar os logs do servidor NPS, você verá essas solicitações adicionais sendo descartadas. Esse é um comportamento intencional para proteger o usuário final de obter várias solicitações por uma única tentativa de autenticação. As solicitações descartadas no log de eventos do servidor NPS não indicam que haja um problema com o servidor NPS ou com a extensão do NPS da autenticação multifator do Microsoft Entra.

Para minimizar as solicitações descartadas, recomendamos que os servidores VPN sejam configurados com um tempo limite de pelo menos 60 segundos. Se necessário, ou para reduzir solicitações descartadas nos logs de eventos, você pode aumentar o valor de tempo limite do servidor VPN para 90 ou 120 segundos.

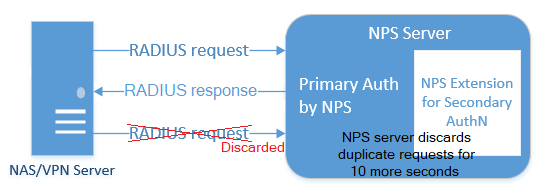

Devido a esse comportamento do protocolo UDP, o servidor NPS pode receber uma solicitação duplicada e enviar outro prompt de MFA mesmo depois que o usuário já tiver respondido à solicitação inicial. Para evitar essa condição de tempo, a extensão do NPS da autenticação multifator do Microsoft Entra continua a filtrar e descartar solicitações duplicadas por até 10 segundos depois que uma resposta bem-sucedida tiver sido enviada para o servidor VPN.

Novamente, você poderá ver solicitações descartadas nos logs de eventos do servidor NPS mesmo quando a solicitação de autenticação multifator do Microsoft Entra for bem-sucedida. Esse é o comportamento esperado e não indica um problema com o servidor NPS ou com a extensão do NPS da autenticação multifator do Microsoft Entra.

Planejar sua implantação

A extensão NPS controla automaticamente a redundância, de maneira que você não precisa de uma configuração especial.

Você pode criar quantos servidores NPS habilitados para autenticação multifator Microsoft Entra forem necessários. Se você instalar vários servidores, use um certificado de cliente diferente para cada um deles. Ao criar um certificado para cada servidor, você pode atualizar cada certificado individualmente sem se preocupar com o tempo de inatividade em todos os servidores.

Os servidores VPN encaminham as solicitações de autenticação e, portanto, precisam estar cientes dos novos servidores NPS habilitados para o autenticação multifator do Microsoft Entra.

Pré-requisitos

A extensão do NPS deve trabalhar com sua infraestrutura existente. Verifique se você cumpre os seguintes pré-requisitos antes de iniciar.

Licenças

A Extensão NPS para autenticação multifator do Microsoft Entra está disponível para clientes com licenças para autenticação multifator do Microsoft Entra (incluída com o Microsoft Entra ID P1 e Premium P2 ou Enterprise Mobility + Security). As licenças baseadas em consumo para a autenticação multifator do Microsoft Entra, tais como as licenças por usuário ou por autenticação, não são compatíveis com a extensão do NPS.

Programas de computador

Windows Server 2012 ou posterior. Observe que o Windows Server 2012 atingiu o fim do suporte.

É necessário ter o .NET Framework 4.7.2 ou versão mais recentes para usar o módulo do Microsoft Graph PowerShell.

PowerShell versão 5.1 ou posterior. Para verificar a versão do PowerShell, execute o seguinte comando:

PS C:\> $PSVersionTable.PSVersion Major Minor Build Revision ----- ----- ----- -------- 5 1 16232 1000

Bibliotecas

O Visual Studio 2017 C++ Redistribuível (x64) será instalado pelo instalador Extensão NPS.

O Microsoft Graph PowerShell também é instalado, se ainda não estiver presente, por meio de um script de configuração que é executado como parte do processo de instalação. Não há necessidade de instalar um módulo com antecedência.

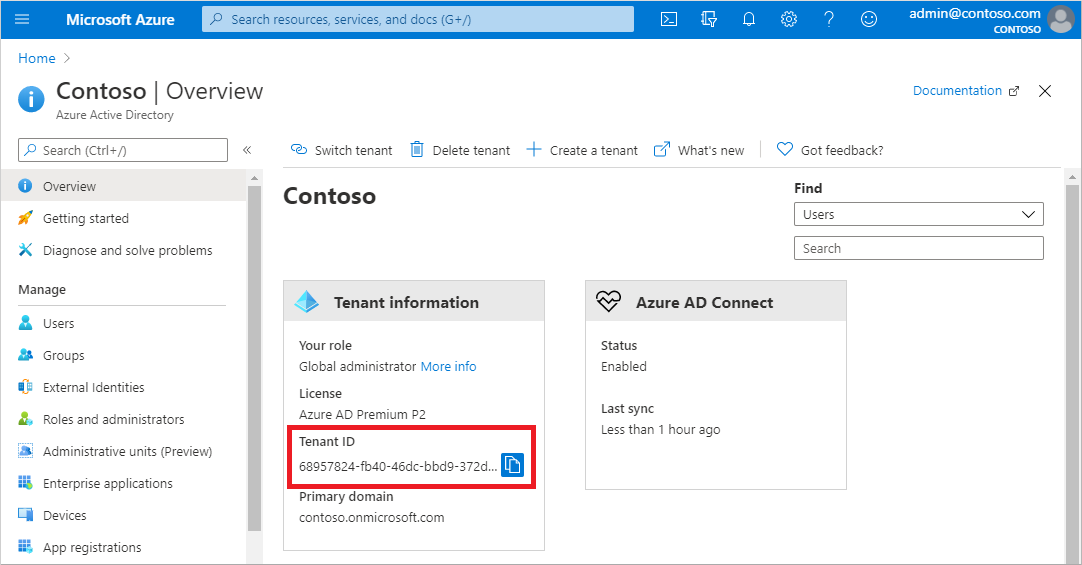

Obter a ID do locatário do diretório

Como parte da configuração da extensão NPS, você deve fornecer as credenciais de administrador e a ID do seu locatário do Microsoft Entra ID. Para obter o ID de locatário, siga estas etapas:

Navegue até Entra ID>Visão Geral>Propriedades.

Requisitos de rede

O servidor NPS precisa ser capaz de se comunicar com as seguintes URLs por meio da porta TCP 443:

https://login.microsoftonline.comhttps://login.microsoftonline.us (Azure Government)https://login.chinacloudapi.cn (Microsoft Azure operated by 21Vianet)https://credentials.azure.comhttps://strongauthenticationservice.auth.microsoft.comhttps://strongauthenticationservice.auth.microsoft.us (Azure Government)https://strongauthenticationservice.auth.microsoft.cn (Microsoft Azure operated by 21Vianet)https://adnotifications.windowsazure.comhttps://adnotifications.windowsazure.us (Azure Government)https://adnotifications.windowsazure.cn (Microsoft Azure operated by 21Vianet)

Além disso, a conectividade com as seguintes URLs é necessária para concluir a instalação do adaptador usando o script fornecido do PowerShell:

https://onegetcdn.azureedge.nethttps://graph.microsoft.comhttps://go.microsoft.comhttps://provisioningapi.microsoftonline.comhttps://www.powershellgallery.comhttps://aadcdn.msauth.nethttps://aadcdn.msftauthimages.net

A tabela a seguir indica as portas e os protocolos necessários para a Extensão NPS. O TCP 443 (entrada e saída) é a única porta necessária para a comunicação do servidor da Extensão NPS com o Entra ID. As portas RADIUS são necessárias entre o ponto de acesso e o servidor da Extensão NPS.

| Protocolo | Porta | Descrição |

|---|---|---|

| HTTPS | 443 | Habilitar a autenticação do usuário no Entra ID (necessária durante a instalação da extensão) |

| UDP | 1812 | Porta comum para RADIUS Authentication pelo NPS |

| UDP | 1645 | Porta incomum para RADIUS Authentication pelo NPS |

| UDP | 1813 | Porta comum para RADIUS Accounting pelo NPS |

| UDP | 1646 | Porta incomum para RADIUS Accounting pelo NPS |

Prepare o seu ambiente

Antes de instalar a extensão do NPS, prepare o ambiente para lidar com o tráfego de autenticação.

Habilitar a função NPS em um servidor ingressado no domínio

O servidor NPS se conecta ao Microsoft Entra ID e autentica as solicitações da MFA. Escolha um servidor para essa função. É recomendável escolher um servidor que não manipule solicitações de outros serviços, porque a extensão NPS gerará erros para solicitações que não sejam RADIUS. O servidor NPS deve ser configurado como o servidor de autenticação primário e secundário para o seu ambiente. Ele não pode fazer proxy de solicitações RADIUS para outro servidor.

- No servidor, abra o Gerenciador do Servidor. Selecione Adicionar Funções e Assistente de Recursos no menu Início Rápido .

- Para o tipo de instalação, escolha a instalação baseada em função ou com base em recursos.

- Selecione a função de servidor Política de Rede e Serviços de Acesso . Uma janela poderá ser exibida para informá-lo dos recursos necessários para executar essa função.

- Siga as etapas do assistente até a página de Confirmação. Quando estiver pronto, selecione Instalar.

Pode levar alguns minutos para instalar a função de servidor NPS. Quando terminar, continue nas seções a seguir para configurar esse servidor para tratar as solicitações RADIUS que chegam da solução de VPN.

Configurar a solução VPN para se comunicar com o servidor NPS

Dependendo da solução VPN que você usa, as etapas para configurar a política de autenticação RADIUS variam. Configure a política de VPN para apontar para o servidor NPS de RADIUS.

Sincronizar usuários de domínio com a nuvem

Esta etapa pode já estar concluída no seu locatário, mas é bom verificar se o Microsoft Entra Connect sincronizou recentemente os seus bancos de dados.

- Entre no Centro de administração do Microsoft Entra como administrador de identidade híbrida.

- Navegue até Entra ID>Entra Connect.

- Verifique se o status da sincronização está habilitado e se a última sincronização foi há menos de uma hora.

Se você precisar iniciar uma nova rodada de sincronização, consulte Microsoft Entra Connect Sync: Scheduler.

Determinar quais métodos de autenticação os usuários podem usar

Há dois fatores que afetam quais métodos de autenticação estão disponíveis com uma implantação de extensão do NPS:

O algoritmo de criptografia de senha usado entre o cliente RADIUS (VPN, servidor Netscaler ou outros) e os servidores NPS.

- O PAP dá suporte a todos os métodos de autenticação da autenticação multifator do Microsoft Entra na nuvem: chamada telefônica, mensagem de texto unidirecional, notificação de aplicativo móvel, tokens de hardware OATH e código de verificação de aplicativo móvel.

- CHAPV2 e EAP dão suporte a chamadas telefônicas e notificação de aplicativo móvel.

Os métodos de entrada que o aplicativo cliente (VPN, servidor Netscaler ou outros) pode manipular. Por exemplo, o cliente VPN tem algum meio de permitir que o usuário digite um código de verificação de um texto ou aplicativo móvel?

Você pode desabilitar métodos de autenticação sem suporte no Azure.

Observação

Seja qual for o protocolo de autenticação usado (PAP, CHAP ou EAP), se o método de MFA for baseado em texto (SMS, código de verificação de aplicativo móvel ou token de hardware OATH) e exigir que o usuário insira um código ou texto no campo de entrada da interface do usuário do cliente VPN, a autenticação provavelmente terá sucesso. Mas todos os atributos RADIUS configurados na Política de Acesso à Rede não são encaminhados para o cliente RADIUS (o Dispositivo de Acesso à Rede, como o gateway de VPN). Como resultado, o cliente VPN pode ter mais acesso do que você deseja que ele tenha, menos acesso ou nenhum acesso.

Como solução alternativa, você pode executar o script CrpUsernameStuffing para encaminhar atributos RADIUS configurados na Política de Acesso à Rede e permitir a MFA quando o método de autenticação do usuário exigir o uso de uma senha de One-Time (OTP), como SMS, uma senha do Microsoft Authenticator ou um FOB de hardware.

Registrar usuários para a MFA

Antes de implantar e usar a extensão do NPS, os usuários que necessitam executar a autenticação multifator do Microsoft Entra precisam ser registrados para MFA. A fim de testar a extensão ao implantá-la, você precisa de pelo menos uma conta de teste que esteja totalmente registrada para a autenticação multifator do Microsoft Entra.

Se você precisar criar e configurar uma conta de teste, siga as seguintes etapas:

- Entre em https://aka.ms/mfasetup com uma conta de teste.

- Siga os prompts para configurar um método de verificação.

- Entre no Centro de administração do Microsoft Entra como pelo menos um Administrador de Política de Autenticação.

- Navegue até Entra ID>Autenticação multifator e habilite para a conta de teste.

Importante

Verifique se os usuários se registraram com êxito para autenticação multifator do Microsoft Entra. Se os usuários tiverem se registrado anteriormente apenas para SSPR (redefinição de senha de autoatendimento), StrongAuthenticationMethods estará habilitado para sua conta. A autenticação multifator do Microsoft Entra é imposta quando StrongAuthenticationMethods está configurado, mesmo que o usuário esteja registrado apenas para SSPR.

O registro de segurança combinado pode ser habilitado para configurar o SSPR e a autenticação multifator do Microsoft Entra simultaneamente. Para obter mais informações, consulte Habilitar o registro combinado de informações de segurança na ID do Microsoft Entra.

Você também pode forçar os usuários a registrar novamente os métodos de autenticação se eles habilitaram anteriormente apenas o SSPR.

Os usuários que se conectarem ao servidor NPS com nome de usuário e senha deverão realizar uma autenticação multifator.

Instalar a extensão NPS

Importante

Instale a extensão do NPS em um servidor diferente do ponto de acesso VPN.

Baixar e instalar a extensão NPS para autenticação multifator do Microsoft Entra

Para baixar e instalar a extensão do NPS, conclua as seguintes etapas:

- Baixe a extensão NPS no Centro de Download da Microsoft.

- Copie o binário para o Servidor de Políticas de Rede que você deseja configurar.

- Execute setup.exe e siga as instruções de instalação. Se você encontrar erros, verifique se as bibliotecas da seção de pré-requisitos foram instaladas com êxito.

Atualizar a extensão NPS

Ao atualizar uma instalação de extensão do NPS existente, conclua as seguintes etapas para evitar uma reinicialização do servidor subjacente:

- Desinstale a versão existente.

- Execute o novo instalador.

- Reinicie o serviço IAS (Servidor de Política de Rede ).

Executar o script do PowerShell

O instalador cria um script do PowerShell em C:\Program Files\Microsoft\AzureMfa\Config (em que C:\ é a sua unidade de instalação). Esse script do PowerShell executa as ações a seguir a cada vez que é executado:

- Cria um certificado autoassinado.

- Associa a chave pública do certificado à entidade de serviço no Microsoft Entra ID.

- Importa o certificado para o repositório de certificados do computador local.

- Permite acesso à chave privada do certificado ao usuário de rede.

- Reinicia o serviço NPS.

A não ser que você deseje usar seus próprios certificados (em vez dos certificados autoassinados gerados pelo script do PowerShell), execute o Script do PowerShell para concluir a instalação da extensão do NPS. Se for instalar a extensão em vários servidores, cada um deverá ter seu próprio certificado.

Para fornecer recursos de balanceamento de carga ou para redundância, repita essas etapas em servidores NPS adicionais, conforme desejado:

Abra uma janela de prompt do Windows PowerShell como administrador.

Altere os diretórios para aqueles onde o instalador criou o script do PowerShell:

cd "C:\Program Files\Microsoft\AzureMfa\Config"Execute o script do PowerShell criado pelo instalador.

Pode ser necessário primeiro habilitar o TLS 1.2 para que o PowerShell possa se conectar e baixar pacotes corretamente:

[Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::Tls12Importante

Para clientes que usam o Azure do Governo dos EUA ou o Azure operado por 21Vianet, primeiro edite o script AzureMfaNpsExtnConfigSetup.ps1 para incluir os parâmetros de Ambiente para o ambiente de nuvem necessário. Por exemplo, especifique -Environment USGov ou -Environment China. Opções de ambiente: USGov, USGovDoD, Alemanha, China, Global. Exemplo: Connect-MgGraph -Scopes Application.ReadWrite.All -Environment USGov -NoWelcome -Verbose -ErrorAction Stop.

.\AzureMfaNpsExtnConfigSetup.ps1Quando solicitado, entre no Microsoft Entra ID. Um Administrador Global é necessário para gerenciar esse recurso.

O PowerShell solicitará a sua ID de locatário. Use o GUID da ID do locatário que você copiou na seção de pré-requisitos.

Uma mensagem de êxito é mostrada quando o script é concluído.

Se o certificado do computador anterior tiver expirado e um novo certificado tiver sido gerado, você deverá excluir todos os certificados expirados. Ter certificados expirados pode causar problemas com a inicialização da extensão do NPS.

Observação

Se você usar seus próprios certificados em vez de gerar certificados com o script do PowerShell, verifique se eles incluem a finalidade de Autenticação do Cliente e se a chave privada tem a permissão READ concedida ao SERVIÇO DE REDE do usuário.

Se você usar a versão 1.2.2893.1 ou posterior, a impressão digital do certificado poderá ser usada para identificar o certificado. Defina HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\AzureMfa\CLIENT_CERT_IDENTIFIER para a impressão digital nas Configurações do Registro. Houve problemas com a pesquisa do nome da entidade para alguns certificados. Usar a impressão digital soluciona esse problema.

Se você usar a versão 1.2.2677.2 ou anterior, o certificado deverá se alinhar à convenção de nomenclatura do NPS e o nome da entidade deve ser CN=<TenantID>, OU=Extensão do Microsoft NPS.

Etapas adicionais do Microsoft Azure Governamental ou Microsoft Azure operado pela 21Vianet

Para clientes que usam a nuvem do Azure Governamental ou do Azure operado pela 21Vianet, as etapas de configuração adicionais a seguir são necessárias em cada servidor NPS.

Importante

Defina essas configurações de registro somente se você for um cliente do Azure Governamental ou do Azure operado pela 21Vianet.

Se você for um cliente do Azure Governamental ou do Azure operado pelo cliente 21Vianet, abra o Editor do Registro no servidor NPS.

Navegue até

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\AzureMfa.Para clientes do Azure Governamental, defina os seguintes valores de chave:

Chave do Registro Valor AZURE_MFA_HOSTNAME strongauthenticationservice.auth.microsoft.us AZURE_MFA_RESOURCE_HOSTNAME adnotifications.windowsazure.us STS_URL https://login.microsoftonline.us/ Para Microsoft Azure operado por clientes 21Vianet, defina os seguintes valores de chave:

Chave do Registro Valor AZURE_MFA_HOSTNAME strongauthenticationservice.auth.microsoft.cn AZURE_MFA_RESOURCE_HOSTNAME adnotifications.windowsazure.cn STS_URL https://login.chinacloudapi.cn/ Repita as duas etapas anteriores para definir os valores de chave do Registro para cada servidor NPS.

Reinicie o serviço NPS para cada servidor NPS.

Para o mínimo de impacto, coloque cada servidor NPS fora da rotação NLB (um de cada vez) e aguarde a descarga de todas as conexões.

Sobreposição de certificado

Com a versão 1.0.1.32 da extensão NPS, agora há suporte para a leitura de vários certificados. Essa funcionalidade ajuda a implementar as atualizações de certificados antes que eles expirem. Se sua organização estiver executando uma versão anterior da extensão NPS, atualize para a versão 1.0.1.32 ou superior.

Os certificados criados pelo script AzureMfaNpsExtnConfigSetup.ps1 são válidos por dois anos. Monitorar a expiração de certificados. Os certificados para a extensão do NPS são colocados no repositório de certificados do computador local em Pessoal e são emitidos para a ID de locatário fornecida ao script de instalação.

Quando a data de validade de um certificado está se aproximando, outro certificado deve ser criado para substituí-lo. Esse processo é realizado executando o AzureMfaNpsExtnConfigSetup.ps1 novamente e mantendo a mesma ID de locatário quando solicitado. Esse processo deve ser repetido em cada servidor NPS em seu ambiente.

Configurar sua extensão do NPS

Com o ambiente preparado e a extensão do NPS instalada nos servidores necessários, você pode configurar a extensão.

Esta seção inclui considerações sobre o design e sugestões para implantações bem-sucedidas da extensão do NPS.

Limitações de configuração

- A extensão NPS para a autenticação multifator do Microsoft Entra não inclui ferramentas para migrar usuários e configurações do Servidor MFA para a nuvem. Por esse motivo, é aconselhável usar a extensão para novas implantações, em vez da implantação existente. Se você usar a extensão em uma implantação existente, os usuários terão que executar a verificação novamente para preencher os detalhes de MFA na nuvem.

- A extensão do NPS não dá suporte a chamadas telefônicas personalizadas definidas nas configurações de chamada telefônica. O idioma padrão da chamada telefônica será usado (EN-US).

- A extensão do NPS usa o UPN do ambiente do AD DS local para identificar o usuário com a autenticação multifator do Microsoft Entra e realizar a autenticação secundária. A extensão pode ser configurada para usar um identificador diferente, como uma ID de logon alternativa ou um campo personalizado do AD DS que não seja o UPN. Para obter mais informações, consulte o artigo opções de configuração avançada para a extensão NPS para autenticação multifator.

- Nem todos os protocolos de criptografia dão suporte a todos os métodos de verificação.

- O PAP dá suporte a chamada telefônica, mensagem de texto unidirecional, notificação de aplicativo móvel e código de verificação de aplicativo móvel

- CHAPV2 e EAP dão suporte a chamadas telefônicas e notificação de aplicativo móvel

Clientes RADIUS de controle que exigem MFA

Depois que você habilita a MFA para um cliente RADIUS usando a extensão do NPS, todas as autenticações desse cliente necessitam executar a MFA. Se você deseja habilitar a MFA para alguns clientes RADIUS, mas outros não, você pode configurar dois servidores NPS e instalar a extensão em apenas um deles.

Configure clientes RADIUS para os quais você deseja que a MFA envie solicitações ao servidor NPS configurado com a extensão e outros clientes RADIUS para o servidor NPS não configurado com a extensão.

Preparar usuários que não são registrados na MFA

Se você tiver usuários que não são registrados na MFA, determine o que acontece quando eles tentam fazer a autenticação. Para controlar esse comportamento, use a configuração REQUIRE_USER_MATCH no caminho do Registro HKLM\Software\Microsoft\AzureMFA. Essa configuração tem uma opção de configuração única:

| Chave | Valor | Padrão |

|---|---|---|

| REQUIRE_USER_MATCH | VERDADEIRO/FALSO | Não definido (equivalente a TRUE) |

Essa configuração determina o que fazer quando um usuário não está registrado para MFA. Quando a chave não existe, não está definida ou é definida como TRUE e o usuário não está registrado, a extensão falha no desafio de MFA.

Quando a chave é definida como FALSE e o usuário não está registrado, a autenticação continua sem executar a MFA. Se um usuário estiver registrado na MFA, ele deverá se autenticar com mfa mesmo que REQUIRE_USER_MATCH esteja definido como FALSE.

Você pode optar por criar essa chave e defini-la como FALSE enquanto os usuários estiverem no processo de integração, e talvez ainda não estejam todos habilitados para autenticação multifator do Microsoft Entra. Porém, como definir a chave permite que os usuários que não são registrados na MFA se conectem, você deve remover essa chave antes de ir para a produção.

Solução de problemas

Script de verificação de integridade da extensão do NPS

O script de verificação de integridade da extensão NPS de autenticação multifator do Microsoft Entra executa uma verificação de integridade básica ao solucionar problemas de extensão NPS. Execute o script e escolha uma das opções disponíveis.

Como corrigir o erro "A entidade de serviço não foi encontrada" durante a execução do script AzureMfaNpsExtnConfigSetup.ps1?

Se, por algum motivo, a entidade de serviço “Cliente de Autenticação Multifator do Azure” não tiver sido criada no locatário, ela poderá ser criada manualmente executando o PowerShell.

Connect-MgGraph -Scopes 'Application.ReadWrite.All'

New-MgServicePrincipal -AppId 00001111-aaaa-2222-bbbb-3333cccc4444 -DisplayName "Azure Multi-Factor Auth Client"

- Entre no Centro de administração do Microsoft Entra como pelo menos um Administrador de Aplicativos.

- Navegue atéEntra ID>Aplicativos empresariais> e pesquise "Cliente de Autenticação Multifator do Azure".

- Clique em Verificar propriedades deste aplicativo. Confirme se a entidade de serviço está habilitada ou desabilitada.

- Clique na entrada do aplicativo >Propriedades.

- Se a opção Habilitada para os usuários entrarem? estiver definida como Não, defina-a como Sim.

Execute o script AzureMfaNpsExtnConfigSetup.ps1 novamente. Ele não deverá retornar o erro A entidade de serviço não foi encontrada.

Como verificar se o certificado do cliente está instalado conforme o esperado?

Procure o certificado autoassinado criado pelo instalador no repositório de certificados e verifique se a chave privada tem a permissão "READ" concedida ao SERVIÇO DE REDE do usuário. O certificado tem um nome de entidade igual a CN <tenantid>, OU = extensão NPS da Microsoft

Os certificados autoassinados gerados pelo script AzureMfaNpsExtnConfigSetup.ps1 também têm um tempo de vida válido de dois anos. Ao verificar se o certificado está instalado, você também deve verificar se ele não expirou.

Como verificar se o certificado do cliente está associado ao meu locatário no Microsoft Entra ID?

Abra o PowerShell e execute o comando a seguir. Substitua a ID de aplicativo fictícia pela ID correta.

Connect-MgGraph -Scopes 'Application.Read.All'

(Get-MgServicePrincipal -Filter "appid eq '00001111-aaaa-2222-bbbb-3333cccc4444'" -Property "KeyCredentials").KeyCredentials |

Format-List KeyId, DisplayName, StartDateTime, EndDateTime,

@{Name = "Key"; Expression = {[System.Convert]::ToBase64String($_.Key) }},

@{Name = "Thumbprint"; Expression = { [Convert]::ToBase64String($_.CustomKeyIdentifier)}}

Esses comandos imprimem todos os certificados associados ao seu locatário com a instância da extensão do NPS em sua sessão do PowerShell. Procure seu certificado exportando o certificado do cliente como um arquivo X.509(.cer) codificado em Base 64 sem a chave privada e compare-o com a lista do PowerShell. Compare a impressão digital do certificado instalado no servidor com esta. As impressões digitais do certificado devem corresponder.

Os carimbos de data/hora StartDateTime e EndDateTime, que estão em formato legível, poderão ser usados para filtrar desvios óbvios se o comando retornar mais de um certificado.

Por que não consigo entrar?

Verifique se sua senha não expirou. A extensão do NPS não oferece suporte à alteração de senhas como parte do fluxo de trabalho de entrada. Entre em contato com a equipe de TI da sua organização para obter mais assistência.

Por que minhas solicitações estão falhando com erro de token de segurança?

Esse erro pode ser causado por vários motivos. Execute as etapas a seguir para solucionar o problema:

- Reinicie o servidor NPS.

- Verifique se o certificado do cliente está instalado conforme o esperado.

- Verifique se o certificado está associado ao seu locatário no Microsoft Entra ID.

- Verifique se

https://login.microsoftonline.com/pode ser acessado no servidor que está executando a extensão.

Por que a autenticação falha, com um erro nos logs de HTTP, informando que o usuário não foi encontrado?

Verifique se o AD Connect está em execução e se o usuário está presente no ambiente de AD DS local e no Microsoft Entra ID.

Por que vejo erros de conexão HTTP nos logs, com todas as minhas autenticações falhando?

Verifique se https://adnotifications.windowsazure.com, https://strongauthenticationservice.auth.microsoft.com pode ser alcançado no servidor que está executando a extensão NPS.

Por que a autenticação não está funcionando, apesar de um certificado válido estar presente?

Se o certificado do computador anterior tiver expirado e um novo certificado tiver sido gerado, você deverá excluir todos os certificados expirados. Ter certificados expirados pode causar problemas com a inicialização da extensão do NPS.

Para verificar se você tem um certificado válido, verifique o Repositório de Certificados da Conta de Computador local usando o MMC e verifique se o certificado não passou na data de expiração. Para gerar um certificado recém-válido, execute novamente as etapas do script do instalador do PowerShell.

Por que vejo solicitações descartadas nos logs do servidor NPS?

Um servidor VPN pode enviar solicitações repetidas para o servidor NPS se o valor de tempo limite for muito baixo. O servidor NPS detecta essas solicitações duplicadas e as descarta. Esse é o comportamento esperado e não indica um problema com o servidor NPS ou com a extensão do NPS da autenticação multifator do Microsoft Entra.

Para obter mais informações sobre por que você vê pacotes descartados nos logs do servidor NPS, consulte o comportamento do protocolo RADIUS e a extensão NPS no início deste artigo.

Como obter a correspondência de números do Microsoft Authenticator para trabalhar com o NPS?

Embora o NPS não dê suporte à correspondência de números, a extensão NPS mais recente dá suporte a métodos de senhas avulsas por tempo limitado (TOTP), como o TOTP disponível no Microsoft Authenticator, outros tokens de software e FOBs de hardware. A entrada com TOTP fornece melhor segurança do que a experiência alternativa de Aprovar/Negar. Execute a versão mais recente da extensão NPS.

Após 8 de maio de 2023, quando a correspondência numérica for habilitada para todos os usuários, qualquer pessoa que executar uma conexão RADIUS com a extensão NPS versão 1.2.2216.1 ou posterior será solicitada a entrar usando um método TOTP.

Os usuários precisam ter um método de autenticação TOTP registrado para ver esse comportamento. Sem um método TOTP registrado, os usuários continuam a ver Aprovar/Negação.

Antes do lançamento da extensão do NPS versão 1.2.2216.1, após 8 de maio de 2023, as organizações que executam versões anteriores da extensão NPS podem modificar o registro para exigir que os usuários insiram um TOTP. Para saber mais, confira Extensão NPS.

Como gerenciar protocolos TLS/SSL e conjuntos de codificação

É recomendável que os conjuntos de criptografia mais antigos ou mais fracos sejam desabilitados ou removidos, a menos que eles sejam exigidos por sua organização. Informações sobre como concluir essa tarefa podem ser encontradas no artigo, Gerenciando protocolos SSL/TLS e pacotes de criptografia para o AD FS

Soluções de problemas adicionais

Diretrizes adicionais de solução de problemas e possíveis soluções podem ser encontradas no artigo, Resolver mensagens de erro da extensão NPS para autenticação multifator do Microsoft Entra.

Próximas etapas

Visão geral e configuração do Servidor de Política de Rede no Windows Server

Configure identificadores alternativos para login ou configure uma lista de exceção para IPs que não devem realizar a verificação em duas etapas nas opções de configuração avançadas para a extensão NPS para autenticação multifator.

Saiba como integrar o Gateway de Área de Trabalho Remota e os servidores VPN usando a extensão NPS

Resolver mensagens de erro da extensão NPS para autenticação multifator do Microsoft Entra