Acesso Condicional: usuários, grupos e identidades de carga de trabalho

Uma política de Acesso Condicional deve incluir uma atribuição de identidade de usuário, grupo ou carga de trabalho como um dos sinais no processo de decisão. Essas identidades podem ser incluídas ou excluídas das políticas de acesso condicional. O Microsoft Entra ID avalia todas as políticas e garante que todos os requisitos sejam atendidos antes de conceder acesso.

Incluir usuários

Essa lista de usuários normalmente inclui todos os usuários que uma organização está direcionando em uma política de acesso condicional.

As opções a seguir estão disponíveis para inclusão ao criar uma política de acesso condicional.

- Nenhuma

- Nenhum usuário selecionado

- todos os usuários

- Todos os usuários que existem no diretório, incluindo convidados B2B.

- Selecionar Usuários e grupos

- Usuários convidados ou externos

- Essa seleção fornece várias opções que podem ser usadas para direcionar políticas de Acesso Condicional para tipos específicos de usuários convidados ou externos e locatários específicos que contêm esses tipos de usuários. Existem vários tipos diferentes de usuários convidados ou externos que podem ser selecionados, e várias seleções podem ser feitas:

- Usuários convidados de colaboração B2B

- Usuários membros da colaboração B2B

- Usuários de conexão direta de B2B

- Usuários convidados locais, por exemplo, qualquer usuário pertencente ao locatário inicial com o atributo de tipo de usuário definido como convidado

- Usuários de provedores de serviços, por exemplo, um provedor de soluções em nuvem (CSP)

- Outros usuários externos ou usuários não representados pelas outras seleções de tipo de usuário

- Um ou mais locatários podem ser especificados para os tipos de usuário selecionados ou você pode especificar todos os locatários.

- Essa seleção fornece várias opções que podem ser usadas para direcionar políticas de Acesso Condicional para tipos específicos de usuários convidados ou externos e locatários específicos que contêm esses tipos de usuários. Existem vários tipos diferentes de usuários convidados ou externos que podem ser selecionados, e várias seleções podem ser feitas:

- Funções de diretório

- Permite que os administradores selecionem funções de diretório internas específicas usadas para determinar a atribuição de política. Por exemplo, as organizações podem criar uma política mais restritiva para usuários com a função com privilégios. Não há suporte para outros tipos de função, incluindo funções administrativas com escopo de unidade e funções personalizadas.

- O Acesso Condicional permite que os administradores selecionem algumas funções listadas como preteridas. Essas funções ainda aparecem na API subjacente e permitimos que os administradores apliquem a política a elas.

- Permite que os administradores selecionem funções de diretório internas específicas usadas para determinar a atribuição de política. Por exemplo, as organizações podem criar uma política mais restritiva para usuários com a função com privilégios. Não há suporte para outros tipos de função, incluindo funções administrativas com escopo de unidade e funções personalizadas.

- Usuários e grupos

- Permite direcionar conjuntos específicos de usuários. Por exemplo, as organizações podem selecionar um grupo que contenha todos os membros do departamento de RH quando um aplicativo de RH for selecionado como o aplicativo na nuvem. Um grupo pode ser qualquer tipo de grupo de usuários no Microsoft Entra ID, incluindo grupos de distribuição e segurança dinâmicos ou atribuídos. A política será aplicada a usuários e grupos aninhados.

- Usuários convidados ou externos

Importante

Ao selecionar quais usuários e grupos estão incluídos em uma política de acesso condicional, há um limite para o número de usuários individuais que podem ser adicionados diretamente a uma política de acesso condicional. Se houver uma grande quantidade de usuários individuais que precisam ser adicionados diretamente a uma política de acesso condicional, recomendamos colocar os usuários em um grupo e atribuir o grupo à política de acesso condicional em vez disso.

Se os usuários ou grupos forem membros de mais de 2048 grupos, seu acesso poderá ser bloqueado. Esse limite se aplica à associação de grupo direta e aninhada.

Aviso

As políticas de acesso condicional não dão suporte a usuários atribuídos a uma função de diretório com escopo para uma unidade administrativa ou funções de diretório com escopo definido diretamente para um objeto, como por meio de funções personalizadas.

Observação

Ao direcionar políticas para usuários externos de conexão direta B2B, essas políticas também serão aplicadas aos usuários de colaboração B2B que acessam o Teams ou o SharePoint Online e que também estão qualificados para a conexão direta B2B. O mesmo se aplica às políticas direcionadas a usuários externos de colaboração B2B, o que significa que os usuários que acessam os canais compartilhados do Teams terão as políticas de colaboração B2B aplicadas se também tiverem uma presença de usuário convidado no locatário.

Excluir usuários

Quando as organizações incluem e excluem um usuário ou grupo, ele é excluído da política. A ação de exclusão substitui a ação de inclusão na política. As exclusões são geralmente usadas para contas de acesso de emergência ou de vidro. Encontre nos artigos a seguir mais informações sobre contas de acesso de emergência e sua importância:

- Gerenciar contas de acesso de emergência no Microsoft Entra ID

- Criar uma estratégia de gerenciamento de controle de acesso resiliente com o Microsoft Entra ID

As opções a seguir estão disponíveis para exclusão ao criar uma política de acesso condicional.

- Usuários convidados ou externos

- Essa seleção fornece várias opções que podem ser usadas para direcionar políticas de Acesso Condicional para tipos específicos de usuários convidados ou externos e locatários específicos que contêm esses tipos de usuários. Existem vários tipos diferentes de usuários convidados ou externos que podem ser selecionados, e várias seleções podem ser feitas:

- Usuários convidados de colaboração B2B

- Usuários membros da colaboração B2B

- Usuários de conexão direta de B2B

- Usuários convidados locais, por exemplo, qualquer usuário pertencente ao locatário inicial com o atributo de tipo de usuário definido como convidado

- Usuários de provedores de serviços, por exemplo, um provedor de soluções em nuvem (CSP)

- Outros usuários externos ou usuários não representados pelas outras seleções de tipo de usuário

- Um ou mais locatários podem ser especificados para os tipos de usuário selecionados ou você pode especificar todos os locatários.

- Essa seleção fornece várias opções que podem ser usadas para direcionar políticas de Acesso Condicional para tipos específicos de usuários convidados ou externos e locatários específicos que contêm esses tipos de usuários. Existem vários tipos diferentes de usuários convidados ou externos que podem ser selecionados, e várias seleções podem ser feitas:

- Funções de diretório

- Permite que os administradores selecionem Funções específicas do diretório do Microsoft Entra usadas para determinar a atribuição.

- Usuários e grupos

- Permite direcionar conjuntos específicos de usuários. Por exemplo, as organizações podem selecionar um grupo que contenha todos os membros do departamento de RH quando um aplicativo de RH for selecionado como o aplicativo na nuvem. Um grupo pode ser qualquer tipo de grupo no Microsoft Entra ID, incluindo grupos de segurança e distribuição dinâmicos ou atribuídos. A política será aplicada a usuários e grupos aninhados.

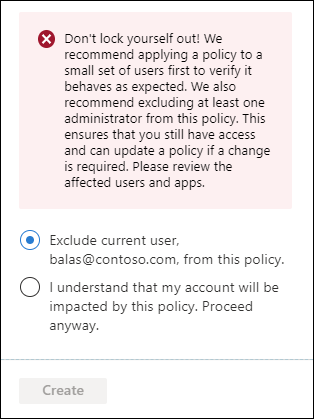

Impedindo o bloqueio do administrador

Para evitar um bloqueio de administrador, o seguinte aviso aparece na criação de uma política aplicada a Todos os usuários e Todos os aplicativos.

Não se bloqueie! É recomendável aplicar uma política a um pequeno conjunto de usuários primeiro para verificar se ele se comporta conforme o esperado. Também recomendamos a exclusão de pelo menos um administrador dessa política. Isso garante que você ainda terá acesso e poderá atualizar uma política se uma alteração for necessária. Revise os usuários e aplicativos afetados.

Por padrão, a política fornecerá uma opção para excluir o usuário atual da política, mas esse padrão pode ser substituído pelo administrador, conforme mostrado na imagem a seguir.

Se você se estiver bloqueado, confira O que fazer se estiver bloqueado?

Acesso ao parceiro externo

As políticas de acesso condicional direcionadas a usuários externos podem interferir no acesso do provedor de serviços, como, privilégios do administrador delegado granular. Confira Introdução ao GDAP (privilégios do administrador delegado granular). Para políticas destinadas a locatários de provedores de serviços, use o tipo de usuário externo Usuário do provedor de serviços disponível nas opções de seleção Convidado ou usuários externos.

Identidades de carga de trabalho

Uma identidade de carga de trabalho é uma identidade que permite que um aplicativo ou entidade de serviço acesse recursos, às vezes no contexto de um usuário. As políticas de Acesso Condicional podem ser aplicadas a entidades de serviço de locatário único registradas em seu locatário. Aplicativos SaaS e multilocatários de terceiros estão fora do escopo. As identidades gerenciadas não são cobertas pela política.

As organizações podem ter como alvo identidades de carga de trabalho específicas para serem incluídas ou excluídas da política.

Para obter mais informações, confira o artigo Acesso Condicional para identidades de carga de trabalho.

Próximas etapas

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de