Tutorial: Integração do SSO do Microsoft Entra ao SURFsecureID – Azure MFA

Neste tutorial, você aprenderá a integrar o SURFsecureID - Azure MFA ao Microsoft Entra ID. Ao integrar o SURFsecureID – Azure MFA ao Microsoft Entra ID, você pode:

- Controle quem tem acesso ao SURFsecureID - Azure MFA no Microsoft Entra ID.

- Permitir que os usuários sejam conectados automaticamente ao SURFsecureID – Azure MFA com as respectivas contas do Microsoft Entra.

- Gerencie suas contas em um local central.

Pré-requisitos

Para começar, você precisará dos seguintes itens:

- Uma assinatura do Microsoft Entra. Caso você não tenha uma assinatura, obtenha uma conta gratuita.

- Assinatura do SURFsecureID – Azure MFA habilitada para SSO (logon único).

Descrição do cenário

Neste tutorial, você vai configurar e testar o SSO do Microsoft Entra em um ambiente de teste.

- O SURFsecureID – Azure MFA é compatível com o SSO iniciado por SP.

Observação

O identificador desse aplicativo é um valor de cadeia de caracteres fixo; portanto apenas uma instância pode ser configurada em um locatário.

Adicionar o SURFsecureID – Azure MFA por meio da galeria

Para configurar a integração do SURFsecureID – Azure MFA ao Microsoft Entra ID, você precisa adicionar o SURFsecureID – Azure MFA da galeria à sua lista de aplicativos SaaS gerenciados.

- Entre no Centro de administração do Microsoft Entra como pelo menos Administrador de Aplicativo de nuvem.

- Navegue até Identidade>Aplicativos>Aplicativos empresariais>Novo aplicativo.

- Na seção Adicionar por meio da galeria, digite SURFsecureID – Azure MFA na caixa de pesquisa.

- Selecione SURFsecureID – Azure MFA no painel de resultados e adicione o aplicativo. Aguarde alguns segundos enquanto o aplicativo é adicionado ao seu locatário.

Opcionalmente, você também pode usar o Assistente de Configuração de Aplicativos do Enterprise. Neste assistente, você pode adicionar um aplicativo ao seu locatário, adicionar usuários/grupos ao aplicativo, atribuir funções, bem como percorrer a configuração de SSO. Saiba mais sobre os assistentes do Microsoft 365.

Configurar e testar o SSO do Microsoft Entra para SURFsecureID – Azure MFA

Configure e teste o SSO do Microsoft Entra com o SURFsecureID – Azure MFA usando um usuário de teste chamado B.Fernandes. Para que o SSO funcione, é necessário estabelecer uma relação de vínculo entre um usuário do Microsoft Entra e o usuário relacionado no SURFsecureID – Azure MFA.

Para configurar e testar o SSO do Microsoft Entra com o SURFsecureID – Azure MFA, execute as seguintes etapas:

- Configurar o SSO do Microsoft Entra – Para permitir que os usuários usem esse recurso.

- Crie um usuário de teste do Microsoft Entra para testar o logon único do Microsoft Entra com B.Silva.

- Atribuir o usuário de teste do Microsoft Entra – para permitir que B.Fernandes use o logon único do Microsoft Entra.

- Configurar o SSO do SURFsecureID – Azure MFA : para definir as configurações de logon único no lado do aplicativo.

- Criar um usuário de teste do SURFsecureID – Azure MFA: para ter um equivalente de B.Fernandes no SURFsecureID – Azure MFA que esteja vinculado à representação de usuário do Microsoft Entra.

- Testar o SSO – para verificar se a configuração funciona.

Configurar o SSO do Microsoft Entra

Siga estas etapas para habilitar o SSO do Microsoft Entra.

Entre no Centro de administração do Microsoft Entra como pelo menos Administrador de Aplicativo de nuvem.

Navegue até Identidade>Aplicativos>Aplicativos empresariais>SURFsecureID – Azure MFA>Logon único.

Na página Selecionar um método de logon único, escolha SAML.

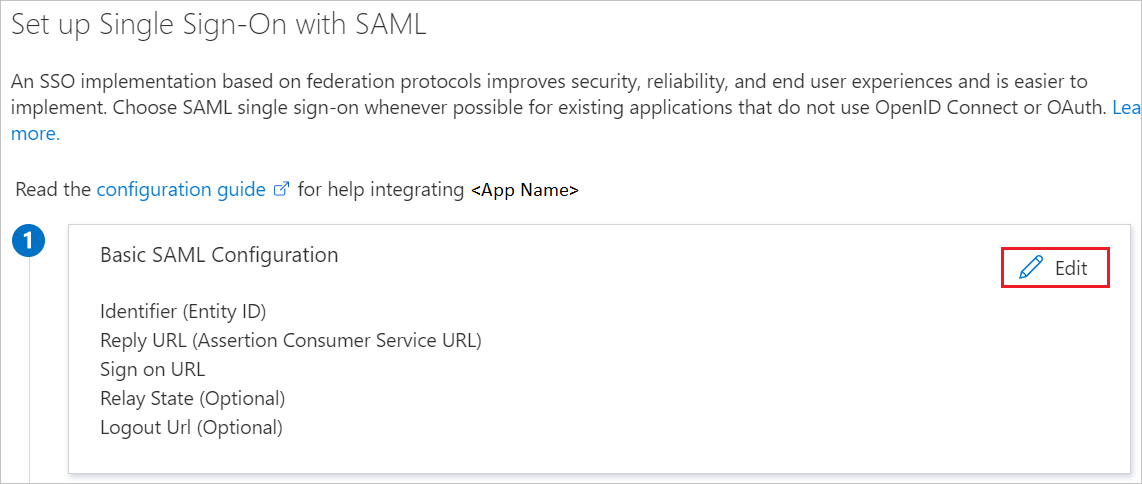

Na página Configurar o logon único com o SAML, clique no ícone de caneta da Configuração Básica do SAML para editar as configurações.

Na seção Configuração básica de SAML, realize as seguintes etapas:

a. Na caixa de texto Identificador (ID da Entidade) , digite uma das seguintes URLs:

Ambiente URL Preparo https://azuremfa.test.surfconext.nl/saml/metadataProdução https://azuremfa.surfconext.nl/saml/metadatab. Na caixa de texto URL de Resposta, digite uma das seguintes URLs:

Ambiente URL Preparo https://azuremfa.test.surfconext.nl/saml/acsProdução https://azuremfa.surfconext.nl/saml/acsb. Na caixa de texto URL de Logon, digite uma das seguintes URLs:

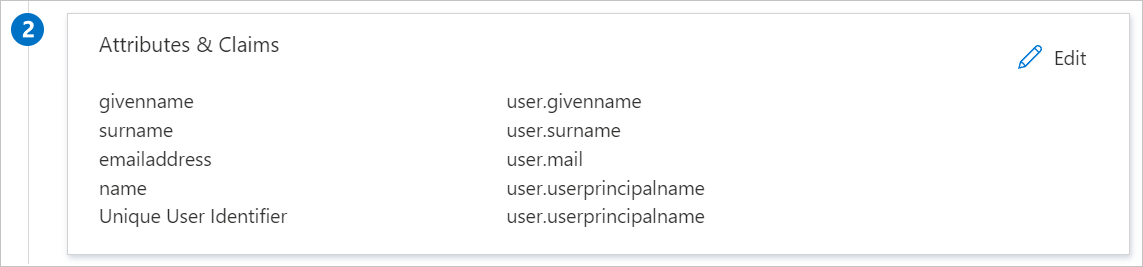

Ambiente URL Preparo https://sa.test.surfconext.nlProdução https://sa.surfconext.nlO aplicativo SURFsecureID – Azure MFA espera as declarações SAML em um formato específico, o que exige que você adicione mapeamentos de atributo personalizados de acordo com a configuração de atributos de token SAML. A captura de tela a seguir mostra a lista de atributos padrão.

Além do indicado acima, o aplicativo SURFsecureID – Azure MFA espera que mais alguns atributos sejam transmitidos novamente na resposta SAML, os quais são mostrados abaixo. Esses atributos também são pré-populados, mas você pode examiná-los de acordo com seus requisitos.

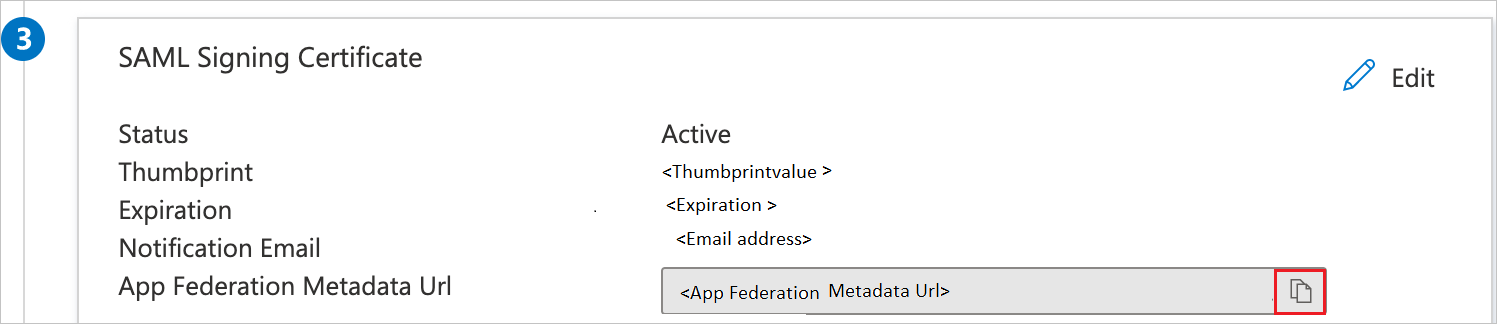

Nome Atributo de Origem urn:mace:dir:attribute-def:mail user.mail Na página Configurar o logon único com o SAML, na seção Certificado de Autenticação SAML, clique no botão Copiar para copiar a URL de Metadados de Federação do Aplicativo e salve-a no computador.

Criar um usuário de teste do Microsoft Entra

Nesta seção, você criará um usuário de teste chamado B.Fernandes.

- Entre no centro de administração do Microsoft Entra como, no mínimo, Administrador de Usuários.

- Navegue até Identidade>Usuários>Todos os usuários.

- Na parte superior da tela, selecione Novo usuário>Criar novo usuário.

- Nas propriedades do Usuário, siga estas etapas:

- No campo Nome de exibição, insira

B.Simon. - No campo Nome principal do usuário, insira o username@companydomain.extension. Por exemplo,

B.Simon@contoso.com. - Marque a caixa de seleção Mostrar senha e, em seguida, anote o valor exibido na caixa Senha.

- Selecione Examinar + criar.

- No campo Nome de exibição, insira

- Selecione Criar.

Atribuir o usuário de teste do Microsoft Entra

Nesta seção, você permitirá que B.Fernandes use o logon único permitindo acesso ao SURFsecureID – Azure MFA.

- Entre no Centro de administração do Microsoft Entra como pelo menos Administrador de Aplicativo de nuvem.

- Navegue até Identidade>Aplicativos>Aplicativos empresariais>SURFsecureID – Azure MFA.

- Na página de visão geral do aplicativo, selecione Usuários e grupos.

- Selecione Adicionar usuário/grupo e, em seguida, Usuários e grupos na caixa de diálogo Adicionar atribuição.

- Na caixa de diálogo Usuários e grupos, selecione B.Fernandes na lista Usuários e clique no botão Selecionar na parte inferior da tela.

- Se você estiver esperando que uma função seja atribuída aos usuários, escolha-a na lista suspensa Selecionar uma função. Se nenhuma função tiver sido configurada para esse aplicativo, você verá a função "Acesso Padrão" selecionada.

- Na caixa de diálogo Adicionar atribuição, clique no botão Atribuir.

Configurar o SSO do SURFsecureID – Azure MFA

Para configurar o logon único no lado do SURFsecureID – Azure MFA, você precisa enviar a URL de Metadados da Federação do Aplicativo para a equipe de suporte do SURFsecureID – Azure MFA. Eles definem essa configuração para ter a conexão de SSO de SAML definida corretamente em ambos os lados.

Criar um usuário de teste do SURFsecureID – Azure MFA

Nesta seção, você criará um usuário chamado Brenda Fernandes no SURFsecureID – Azure MFA. Trabalhe com a equipe de suporte do SURFsecureID – Azure MFA para adicionar os usuários na plataforma do SURFsecureID – Azure MFA. Os usuários devem ser criados e ativados antes de usar o logon único.

Testar o SSO

Nessa seção, você testa a configuração de logon único do Microsoft Entra com as seguintes opções.

Clique em Testar esse aplicativo. Isso redirecionará você à URL de Logon SURFsecureID - Azure MFA, na qual você poderá iniciar o fluxo de logon.

Acesse diretamente a URL de Logon do SURFsecureID – Azure MFA e inicie o fluxo de logon de lá.

Você pode usar os Meus Aplicativos da Microsoft. Ao clicar no bloco do SURFsecureID – Azure MFA no Meus Aplicativos, você será redirecionado para a URL de Logon do SURFsecureID – Azure MFA. Para obter mais informações, consulteMeus Aplicativos do Microsoft Entra.

Próximas etapas

Depois de configurar o SURFsecureID – Azure MFA, você poderá impor o controle de sessão, que fornece proteção em tempo real contra a exfiltração e infiltração de dados confidenciais da sua organização. O controle da sessão é estendido do acesso condicional. Saiba como impor o controle de sessão com o Microsoft Defender for Cloud Apps.