Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Aplica-se a:Banco de Dados SQL do Azure

Este guia de início rápido descreve como conectar um aplicativo a um banco de dados no Banco de Dados SQL do Azure e executar consultas usando Python e o driver mssql-python. O driver mssql-python tem suporte interno para autenticação do Microsoft Entra, simplificando as conexões sem senha. Você pode saber mais sobre conexões sem senha no hub sem senha.

Pré-requisitos

- Uma assinatura do Azure.

- Um banco de dados SQL do Azure configurado com autenticação do Microsoft Entra. Você pode criar um usando o Início Rápido: Criar um banco de dados individual – Banco de Dados SQL do Azure. Como alternativa, você pode usar um banco de dados SQL no Microsoft Fabric.

- Visual Studio Code com a Extensão do Python.

- Python 3.10 ou posterior.

- A CLI do Azure para autenticação sem senha (funciona no Windows, macOS e Linux).

Configurar o banco de dados

Conexões seguras e sem senha para o Banco de Dados SQL do Azure exigem determinadas configurações do banco de dados. Verifique as seguintes configurações no seu servidor lógico do Azure para se conectar corretamente ao Banco de Dados SQL do Azure em ambientes locais e hospedados:

Para conexões de desenvolvimento local, verifique se o servidor lógico do SQL do Azure está configurado para permitir que o endereço IP do computador local e outros serviços do Azure se conectem:

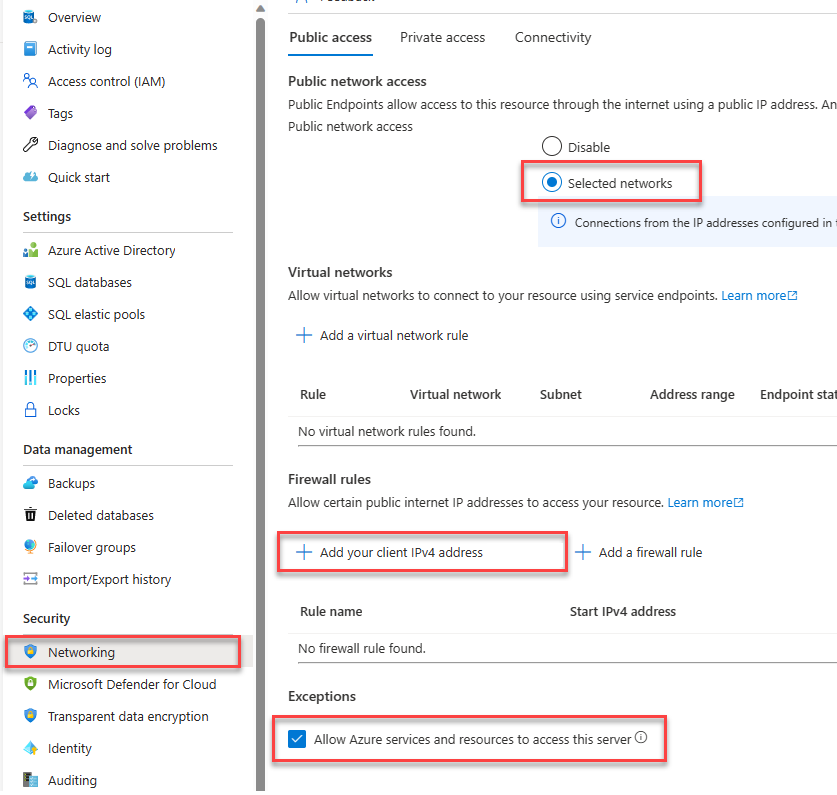

No portal do Azure, no menu de recursos, em Segurança, selecione Rede.

Selecione o botão Redes selecionadas para mostrar opções de configuração adicionais.

Selecione Adicionar o endereço IPv4 do cliente(xx.xx.xx.xx) para adicionar uma regra de firewall que habilitará as conexões do endereço IPv4 do computador local. Como alternativa, você também pode selecionar + Adicionar uma regra de firewall para inserir um endereço IP específico de sua escolha.

Verifique se a caixa de seleção Permitir que serviços e recursos do Azure acessem este servidor está marcada.

Aviso

Habilitar a configuração Permitir que serviços e recursos do Azure acessem esse servidor não é uma prática de segurança recomendada para cenários de produção. Os aplicativos reais devem implementar abordagens mais seguras, como restrições de firewall mais fortes ou configurações de rede virtual.

Você pode ler mais sobre configurações de segurança de banco de dados nos seguintes recursos:

O servidor também deve ter a autenticação do Microsoft Entra habilitada e ter uma conta do administrador do Microsoft Entra atribuída. Para conexões de desenvolvimento local, a conta do administrador do Microsoft Entra deve ser uma conta com a qual você também pode fazer logon no Visual Studio ou na CLI do Azure localmente. Você pode verificar se o servidor tem a autenticação do Microsoft Entra habilitada na página Microsoft Entra ID do servidor lógico.

Se você estiver usando uma conta pessoal do Azure, verifique se tem a instalação e configuração do Microsoft Entra para o Banco de Dados SQL do Azure para atribuir sua conta à administração do servidor. Se você estiver usando uma conta corporativa, o Microsoft Entra ID provavelmente já estará configurado.

Criar o projeto

Crie um projeto Python usando o Visual Studio Code.

Abra o Visual Studio Code, crie uma nova pasta para seu projeto e altere para esse diretório.

mkdir python-sql-azure cd python-sql-azureCrie um ambiente virtual para o aplicativo.

py -m venv .venv .venv\scripts\activateCriar um arquivo Python chamado

app.py.

Instalar o driver mssql-python

Para se conectar ao Banco de Dados SQL do Azure usando o Python, instale o driver mssql-python. Esse driver tem suporte interno para autenticação do Microsoft Entra, eliminando a necessidade de manipulação manual de tokens. Neste início rápido, você também instala pacotes fastapi, uvicorn e pydantic para criar e executar uma API.

Observação

No macOS e no Linux, as dependências do sistema são necessárias antes da instalação mssql-python. Consulte Instalar o pacote mssql-python para obter instruções específicas da plataforma.

Crie um arquivo requirements.txt com as seguintes linhas:

mssql-python fastapi uvicorn[standard] pydantic python-dotenvInstale os requisitos.

pip install -r requirements.txt

Configurar a cadeia de conexão local

Para desenvolvimento local, crie um .env arquivo na pasta do projeto para armazenar a cadeia de conexão. Isso mantém as credenciais fora do código-fonte e do controle de versão.

Na pasta do projeto, crie um novo arquivo chamado

.env.Adicione a variável

AZURE_SQL_CONNECTIONSTRINGcom sua string de conexão. Substitua os espaços reservados<database-server-name>e<database-name>pelos seus próprios valores.

O driver mssql-python tem suporte interno para autenticação do Microsoft Entra. Use o Authentication parâmetro para especificar o método de autenticação.

- ActiveDirectoryDefault (recomendado)

- Autenticação interativa

- Autenticação do SQL

- Banco de Dados SQL do Fabric

ActiveDirectoryDefault descobre automaticamente credenciais de várias fontes sem a necessidade de entrada interativa. Essa é a opção recomendada para o desenvolvimento local.

Para obter a experiência de desenvolvimento local mais confiável, entre primeiro com a CLI do Azure:

az login

Em seguida, use esse formato de cadeia de conexão em seu .env arquivo:

AZURE_SQL_CONNECTIONSTRING=Server=<database-server-name>.database.windows.net;Database=<database-name>;Authentication=ActiveDirectoryDefault;Encrypt=yes;TrustServerCertificate=no;

ActiveDirectoryDefault avalia as credenciais na seguinte ordem:

- Variáveis de ambiente (para credenciais de principal do serviço)

- Identidade gerenciada (ao executar no Azure)

-

CLI do Azure (de

az login) - Visual Studio (somente Windows)

-

Azure PowerShell (de

Connect-AzAccount)

Dica

Para aplicativos de produção, use o método de autenticação específico para seu cenário para evitar latência de descoberta de credenciais:

-

Serviço/Funções de Aplicativo do Azure: Uso

ActiveDirectoryMSI(identidade gerenciada) -

Logon interativo do usuário: Use

ActiveDirectoryInteractive -

Principal de serviço: Usar

ActiveDirectoryServicePrincipal

Você pode obter os detalhes para criar sua cadeia de conexão a partir do portal do Azure:

Vá para o SQL Server do Azure, selecione a página bancos de dados SQL para localizar o nome do banco de dados e selecione o banco de dados.

No banco de dados, vá para a página Visão geral para obter o nome do servidor.

Adicionar um código para se conectar a um Banco de Dados SQL do Azure

Na pasta do projeto, crie um arquivo app.py e adicione o código de exemplo. Esse código cria uma API que:

- Carrega uma configuração de um arquivo

.envusandopython-dotenv. - Recupera uma cadeia de conexão de banco de dados SQL do Azure de uma variável de ambiente.

- Cria uma tabela

Personsno banco de dados durante a inicialização (somente para cenários de teste). - Define uma função para recuperar todos os registros

Persondo banco de dados. - Define uma função para recuperar um registro

Persondo banco de dados. - Define uma função para adicionar novos registros

Personao banco de dados.

from os import getenv

from typing import Union

from dotenv import load_dotenv

from fastapi import FastAPI

from pydantic import BaseModel

from mssql_python import connect

load_dotenv()

class Person(BaseModel):

first_name: str

last_name: Union[str, None] = None

connection_string = getenv("AZURE_SQL_CONNECTIONSTRING")

app = FastAPI()

@app.get("/")

def root():

print("Root of Person API")

try:

conn = get_conn()

cursor = conn.cursor()

# Table should be created ahead of time in production app.

cursor.execute("""

IF NOT EXISTS (SELECT * FROM sys.tables WHERE name = 'Persons')

CREATE TABLE Persons (

ID int NOT NULL PRIMARY KEY IDENTITY,

FirstName varchar(255),

LastName varchar(255)

);

""")

conn.commit()

conn.close()

except Exception as e:

# Table might already exist

print(e)

return "Person API"

@app.get("/all")

def get_persons():

rows = []

with get_conn() as conn:

cursor = conn.cursor()

cursor.execute("SELECT * FROM Persons")

for row in cursor.fetchall():

print(row.FirstName, row.LastName)

rows.append(f"{row.ID}, {row.FirstName}, {row.LastName}")

return rows

@app.get("/person/{person_id}")

def get_person(person_id: int):

with get_conn() as conn:

cursor = conn.cursor()

cursor.execute("SELECT * FROM Persons WHERE ID = ?", (person_id,))

row = cursor.fetchone()

return f"{row.ID}, {row.FirstName}, {row.LastName}"

@app.post("/person")

def create_person(item: Person):

with get_conn() as conn:

cursor = conn.cursor()

cursor.execute("INSERT INTO Persons (FirstName, LastName) VALUES (?, ?)",

(item.first_name, item.last_name))

conn.commit()

return item

def get_conn():

"""Connect using mssql-python with built-in Microsoft Entra authentication."""

conn = connect(connection_string)

conn.setautocommit(True)

return conn

Aviso

O código de exemplo mostra instruções SQL brutas, que não devem ser usadas no código de produção. Em vez disso, use um pacote ORM (Object Relational Mapper), como SqlAlchemy, que gera uma camada de objeto mais segura para acessar seu banco de dados.

Executar e testar o aplicativo localmente

O aplicativo está pronto para ser testado localmente.

Execute o arquivo

app.pyno Visual Studio Code.uvicorn app:app --reloadNa página interface do usuário do Swagger para o aplicativo

http://127.0.0.1:8000/docs, expanda o método POST e selecione Experimentar.Você também pode experimentar

/redocpara ver outra forma de documentação gerada para a API.Modifique o JSON de amostra para incluir valores para o nome e sobrenome. Selecione Executar para adicionar um novo registro ao banco de dados. A API retorna uma resposta bem-sucedida.

Expanda o

GETmétodo na página da interface do usuário do Swagger e selecione Experimentar. Escolha Executar e a pessoa que você acabou de criar será retornada.

Implantar no Serviço de Aplicativo do Azure

O aplicativo está pronto para ser implantado no Azure.

Crie um arquivo start.sh para que o gunicorn no Serviço de Aplicativo do Azure possa executar uvicorn. O start.sh tem uma linha:

gunicorn -w 4 -k uvicorn.workers.UvicornWorker app:appUse o az webapp up para implantar o código em Serviço de Aplicativo. (Você pode usar a opção

-dryrunpara ver o que o comando faz sem criar o recurso.)az webapp up \ --resource-group <resource-group-name> \ --name <web-app-name>Use o comando az webapp config set para configurar o Serviço de Aplicativo para usar o arquivo start.sh.

az webapp config set \ --resource-group <resource-group-name> \ --name <web-app-name> \ --startup-file start.shUse o comando az webapp identity assign para habilitar uma identidade gerenciada atribuída pelo sistema para o Serviço de Aplicativo.

az webapp identity assign \ --resource-group <resource-group-name> \ --name <web-app-name>Neste início rápido, uma identidade gerenciada atribuída pelo sistema é usada para fins de demonstração. Uma identidade gerenciada atribuída pelo usuário é mais eficiente em uma variedade mais ampla de cenários. Para obter mais informações, confira Recomendações de melhores práticas para identidade gerenciada. Para obter um exemplo de como usar uma identidade gerenciada atribuída pelo usuário com mssql-python, consulte Migrar um aplicativo Python para usar conexões sem senha com o Banco de Dados SQL do Azure.

Conectar o Serviço de Aplicativo ao Banco de Dados SQL do Azure

Na seção Configurar o banco de dados, você configurou a autenticação de rede e Microsoft Entra para o servidor de banco de dados SQL do Azure. Nesta seção, você concluirá a configuração do banco de dados e configurará o Serviço de Aplicativo com uma cadeia de conexão para acessar o servidor de banco de dados.

Para executar esses comandos, você pode usar qualquer ferramenta ou IDE que possa se conectar ao Banco de Dados SQL do Azure, incluindo o SSMS (SQL Server Management Studio) e o Visual Studio Code com a extensão MSSQL. Você também pode usar o portal do Azure, conforme descrito no Início Rápido: use o editor de consultas do portal do Azure para consultar o Banco de Dados SQL do Azure.

Adicione um usuário ao Banco de Dados SQL do Azure com comandos SQL para criar um usuário e uma função para acesso sem senha.

CREATE USER [<web-app-name>] FROM EXTERNAL PROVIDER ALTER ROLE db_datareader ADD MEMBER [<web-app-name>] ALTER ROLE db_datawriter ADD MEMBER [<web-app-name>]Para obter mais informações, consulte Usuários de bancos de dados contidos – Tornando seu banco de dados portátil. Para obter um exemplo que mostra o mesmo princípio, mas aplicado à VM do Azure, confira Tutorial: usar uma identidade gerenciada atribuída pelo sistema da VM do Windows para acessar o SQL do Azure. Para obter mais informações sobre as funções atribuídas, confira Funções de banco de dados fixo.

Se você desabilitar e habilitar a identidade gerenciada atribuída pelo sistema do Serviço de Aplicativo, descarte o usuário e recrie-o. Execute

DROP USER [<web-app-name>]e execute novamente os comandosCREATEeALTER. Para ver os usuários, useSELECT * FROM sys.database_principals.Use o comando az webapp config appsettings set para adicionar uma configuração de aplicativo para a cadeia de conexão.

az webapp config appsettings set \ --resource-group <resource-group-name> \ --name <web-app-name> \ --settings AZURE_SQL_CONNECTIONSTRING="<connection-string>"Para o aplicativo implantado, a cadeia de conexão deve ser semelhante a:

Server=<database-server-name>.database.windows.net;Database=<database-name>;Authentication=ActiveDirectoryMSI;Encrypt=yes;TrustServerCertificate=no;Preencha

<database-server-name>e<database-name>com os seus valores.A cadeia de conexão sem senha não contém um nome de usuário ou senha. Em vez disso, quando o aplicativo é executado no Azure, o driver mssql-python usa o

ActiveDirectoryMSImodo de autenticação para autenticar automaticamente usando a identidade gerenciada do Serviço de Aplicativo.

Testar o aplicativo implantado

Navegue até a URL do aplicativo para testar se a conexão com o Banco de Dados SQL do Azure está funcionando. Você pode localizar a URL do aplicativo na página de visão geral do Serviço de Aplicativo.

https://<web-app-name>.azurewebsites.net

Acrescente /docs à URL para ver a interface do usuário do Swagger e testar os métodos de API.

Parabéns! Seu aplicativo agora está conectado ao Banco de Dados SQL do Azure em ambientes locais e hospedados.