Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Importante

Esse recurso está em visualização. Os termos suplementares de versão prévia do Azure incluem termos legais adicionais que se aplicam aos recursos do Azure que estão em versão beta, versão prévia ou que, de outra forma, ainda não foram lançados em disponibilidade geral. Essa funcionalidade premium do Azure Policy é oferecida sem custo adicional para clientes com os recursos de segurança aprimorados do Microsoft Defender para Nuvem habilitados. Para outros usuários, cobranças podem ser aplicadas no futuro.

Ao investigar as recomendações de segurança no Microsoft Defender para Nuvem, você revisa a lista de recursos afetados. Ocasionalmente, você encontra um recurso que não deve estar na lista ou encontra uma recomendação que aparece em um escopo em que ele não pertence. Por exemplo, um recurso pode ser corrigido por um processo que o Defender para Nuvem não controla ou uma recomendação pode não se aplicar a uma assinatura específica. Sua organização pode decidir aceitar os riscos relacionados ao recurso ou recomendação específicos.

Nesses casos, crie uma regra de isenção para:

Isentar um recurso para removê-lo da lista de recursos não saudáveis e do impacto na pontuação de segurança. O Defender para Nuvem lista o recurso como Não aplicável e mostra o motivo como Isento com a justificativa selecionada.

Isente uma assinatura ou grupo de gerenciamento para evitar que a recomendação afete sua pontuação de segurança ou apareça para esse escopo. A isenção se aplica aos recursos existentes e aos recursos criados posteriormente. O Defender para Nuvem marca a recomendação com a justificativa que você selecionar para esse escopo.

Para cada escopo, crie uma regra de isenção para:

Marque uma recomendação específica como Mitigado ou Risco aceito para uma ou mais assinaturas ou para um grupo de gerenciamento.

Marque um ou mais recursos como Mitigado ou Risco aceito para uma recomendação específica.

A isenção de recursos é limitada a 5.000 recursos por assinatura. Se você adicionar mais de 5.000 isenções por assinatura, poderá enfrentar problemas de carga na página de isenção.

Antes de começar

Para criar isenções, você precisa das seguintes permissões:

- Proprietário ou Administrador de Segurança no escopo em que você cria a isenção.

- Para criar uma regra, você precisa de permissões para editar políticas no Azure Policy. Saiba mais.

- Você deve ter permissão de isenção em todas as iniciativas no escopo alvo. Se uma recomendação fizer parte de várias iniciativas, você deverá criar a isenção com permissões em todas elas. Uma permissão ausente em uma iniciativa pode fazer com que a isenção falhe.

Você precisa das seguintes ações de RBAC:

| Action | Descrição |

|---|---|

Microsoft.Authorization/policyExemptions/write |

Criar uma isenção |

Microsoft.Authorization/policyExemptions/delete |

Excluir uma isenção |

Microsoft.Authorization/policyExemptions/read |

Exibir uma isenção |

Microsoft.Authorization/policyAssignments/exempt/action |

Executar uma operação de isenção em um escopo vinculado |

Observação

Se alguma dessas ações estiver ausente, o botão Isentar poderá estar oculto. As funções personalizadas têm suporte limitado para operações de isenção. Somente funções internas podem executar determinadas ações relacionadas à isenção. Use uma das seguintes funções internas para gerenciar isenções: Administrador de Segurança (recomendado), Proprietário, Colaborador no nível da assinatura ou Colaborador de Política de Recurso.

As permissões no nível da assinatura não são herdadas para grupos de gerenciamento. Se a atribuição de política estiver no nível do grupo de gerenciamento, você precisará da função atribuída nesse nível.

Para gerenciar exceções para recursos específicos, você precisa das ações RBAC necessárias no nível do recurso ou do grupo de recursos. As atribuições de função com escopo restrito à assinatura podem não fornecer acesso suficiente para criar ou excluir isenções em recursos individuais. Verifique se a atribuição de função abrange o escopo do recurso que você deseja isentar.

Microsoft Cloud MCSB (Security Benchmark) deve ser atribuído na assinatura.

Importante

As isenções do Defender para Nuvem dependem da iniciativa Microsoft Cloud Security Benchmark (MCSB) para avaliar e obter o estado de conformidade dos recursos no portal do Defender para Nuvem. Sem MCSB atribuído:

- Alguns recursos do portal podem não funcionar conforme o esperado.

- Os recursos podem não aparecer em exibições de conformidade.

- As opções de isenção podem estar ocasionalmente indisponíveis.

Você pode criar isenções para recomendações que pertencem à iniciativa padrão do Microsoft Cloud Security Benchmark (MCSB) do Defender para Nuvem ou a outros padrões regulatórios internos.

Algumas recomendações no McSB (Microsoft Cloud Security Benchmark) não dão suporte a isenções. Você pode encontrar uma lista dessas recomendações nas perguntas frequentes sobre isenções.

Você deve isentar de cada iniciativa as recomendações que constam em múltiplas iniciativas políticas. Para obter mais informações, consulte as perguntas frequentes sobre as isenções.

Você não cria isenções para recomendações personalizadas.

Recomendações de pré-visualização podem não oferecer suporte a isenções. Verifique se a recomendação mostra uma tag Preview.

As recomendações baseadas em KQL usam atribuições padrão e não usam eventos de isenção da Política do Azure nos registros de atividades.

Se você desabilitar uma recomendação, também isentará todas as suas subrecomendações.

Além do portal, você pode criar isenções usando a API (interface de programação de aplicativos) do Azure Policy. Para obter mais informações, consulte Estrutura de isenção da Política do Azure.

Ao criar uma isenção no nível do grupo de gerenciamento, verifique se o Provedor de Recursos de Segurança do Azure do Windows tem as permissões necessárias atribuindo-lhe a função Leitor nesse grupo de gerenciamento. Conceda essa função da mesma forma que você concede permissões de usuário.

Tip

Se você tiver problemas após criar uma isenção, consulte Examinar e gerenciar isenções de recomendação para obter orientação sobre como resolver status não íntegro, erros de permissão no nível do grupo de gerenciamento, falta de isenções no portal, exclusão de isenções e limpeza de isenções duplicadas.

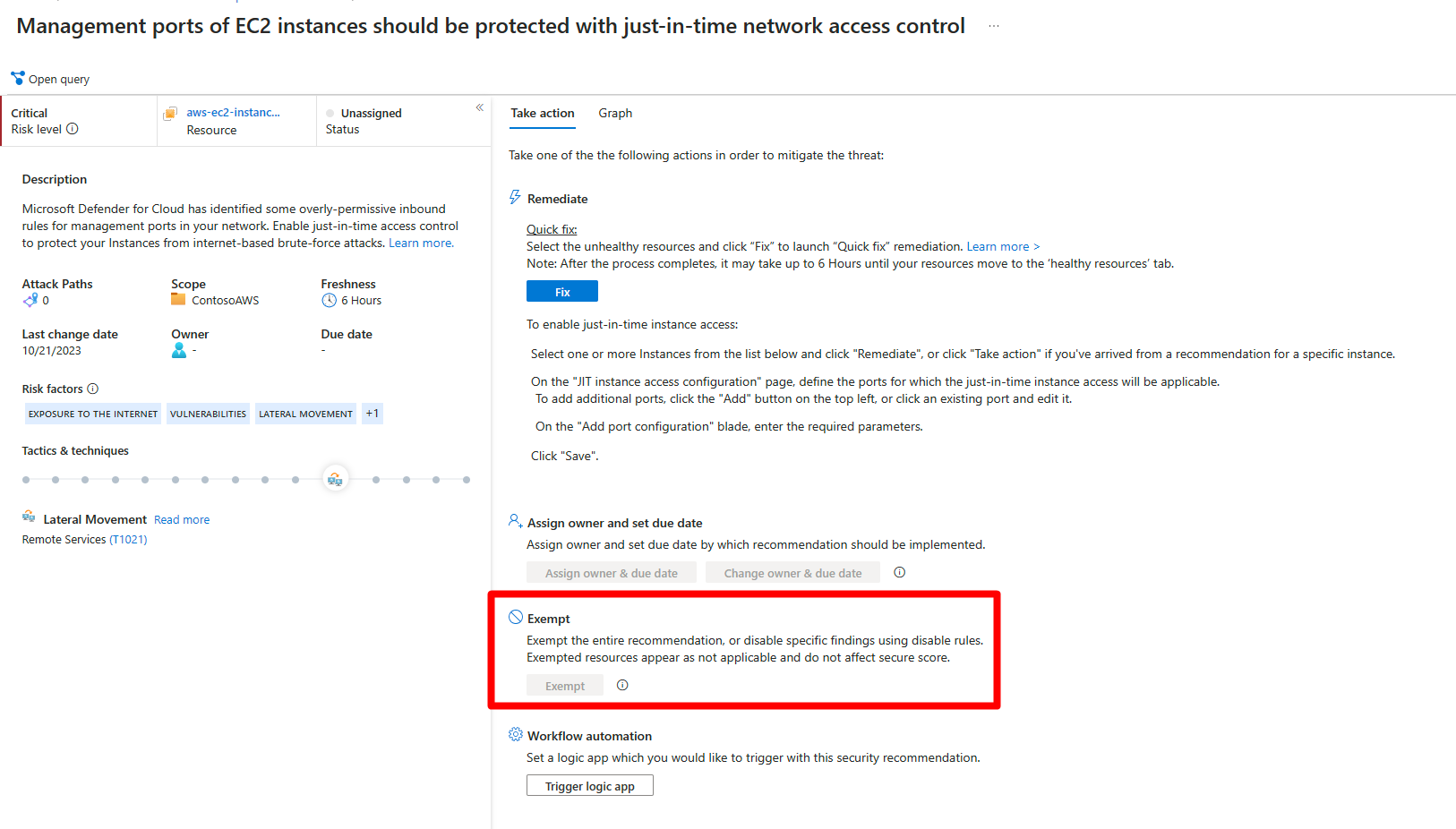

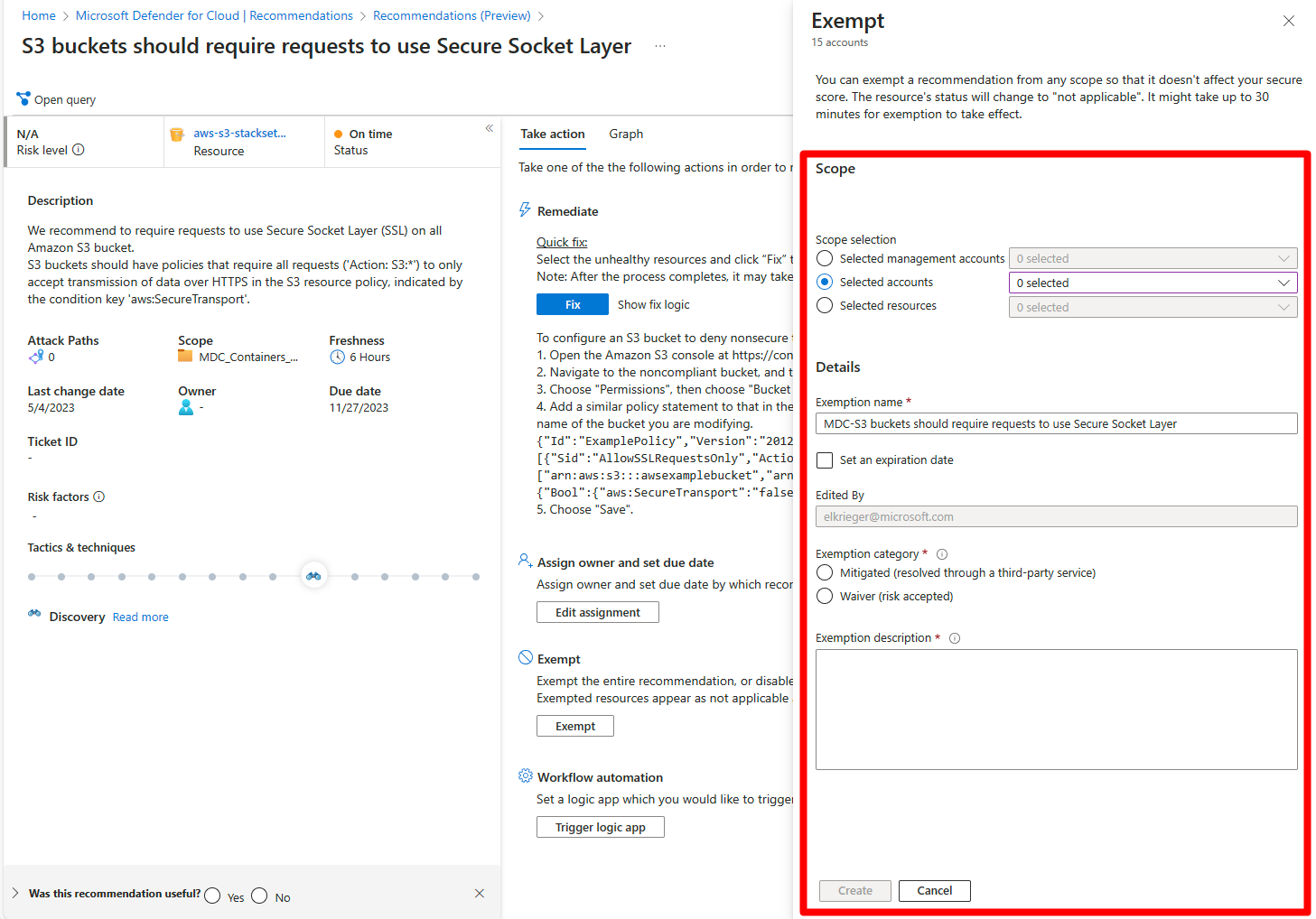

Definir uma isenção

Para criar uma regra de isenção:

Entre no portal do Azure.

Vá paraRecomendações do >.

Selecione uma recomendação.

Escolha Isentar.

Selecione o escopo da isenção.

- Se você selecionar um grupo de gerenciamento, o Defender para Nuvem isentará a recomendação de todas as assinaturas desse grupo.

- Se você criar essa regra para isentar um ou mais recursos da recomendação, escolha recursos selecionados e selecione os recursos relevantes na lista.

Insira um nome.

(Opcional) defina uma data de validade.

Selecione a categoria da isenção:

- Resolvido por meio de terceiros (mitigado) – Se você usar um serviço de terceiros que o Defender para Nuvem não identifique.

Observação

Ao isentar uma recomendação por considerá-la mitigada, você não ganha pontos para sua pontuação de segurança. No entanto, como o Defender para Nuvem não remove pontos dos recursos com problemas, sua pontuação aumenta.

- Risco aceito (renúncia) – se você decidir aceitar o risco de não atenuar essa recomendação.

Digite uma descrição.

Selecione Criar.

Depois de criar a isenção

Uma isenção pode levar até 24 horas para entrar em vigor. Defender para Nuvem avalia os recursos periodicamente, normalmente a cada 12 a 24 horas. Depois que a isenção entra em vigor:

A recomendação ou os recursos não afetam seu Secure Score.

Se você isentar recursos específicos, o Defender para Nuvem os listará na guia Não aplicável da página de detalhes da recomendação.

Se você isentar uma recomendação, o Defender para Nuvem a ocultará por padrão na página Recomendações . Esse comportamento ocorre porque as opções padrão do filtro de status de recomendação nessa página excluem recomendações não aplicáveis . O mesmo comportamento ocorre se você excluir todas as recomendações de um controle de segurança.

Entender como o tipo de isenção afeta o status da recomendação

O tipo de isenção selecionado determina como a isenção afeta a recomendação e a pontuação de segurança:

- Isenções atenuadas: os recursos isentos contam como saudáveis. A pontuação de segurança aumenta.

- Isenções de renúncia : os recursos isentos são excluídos do cálculo de pontuação segura. Os recursos não contam para a pontuação de segurança, mas ainda podem aparecer em recomendações.

Observação

As recomendações de visualização não têm impacto na pontuação de segurança, independentemente do status de isenção.

Verifique se a isenção está funcionando

Se a recomendação ainda mostrar recursos como não saudáveis após 24 horas, consulte Resolver uma isenção que não atualiza o status da recomendação para obter etapas detalhadas.