Perguntas gerais

O que é Microsoft Defender para Nuvem?

Microsoft Defender para Nuvem ajuda você a prevenir, detectar e responder a ameaças com maior visibilidade e controle sobre a segurança de seus recursos. Ela permite o gerenciamento de políticas e o monitoramento da segurança integrada entre suas assinaturas, ajuda a detectar ameaças que poderiam passar despercebidas e funciona com uma enorme variedade de soluções de segurança.

Defender para Nuvem usa componentes de monitoramento para coletar e armazenar dados. Para obter detalhes detalhados, consulte Data collection in Microsoft Defender para Nuvem.

Como faço para obter Microsoft Defender para Nuvem?

Microsoft Defender para Nuvem está habilitada com sua assinatura Microsoft Azure e acessada no Azure portal. Para acessá-lo, faça login no portal, selecione Navegar e role até Defender para Nuvem.

Há uma versão de avaliação do Defender para Nuvem?

Defender para Nuvem é gratuito nos primeiros 30 dias. Qualquer uso além de 30 dias será cobrado automaticamente de acordo com o esquema de preços. Saiba mais. Observe que a verificação de malware em Defender para Armazenamento não está incluída gratuitamente na primeira avaliação de 30 dias e será cobrada desde o primeiro dia.

Quais recursos de Azure são monitorados por Microsoft Defender para Nuvem?

Microsoft Defender para Nuvem monitora os seguintes recursos de Azure:

- VMs (máquinas virtuais) (incluindo os Serviços de Nuvem)

- Conjuntos de Dimensionamento de Máquinas Virtuais

- O número de serviços de PaaS Azure listados na visão geral do produto

Defender para Nuvem também protege recursos locais e recursos multinuvem, incluindo Amazon AWS e Google Cloud.

Como posso ver o estado de segurança atual do meu Azure, multinuvem e recursos locais?

A página Defender para Nuvem Visão Geral mostra a postura de segurança geral do ambiente dividida por Computação, Rede, Armazenamento e Aplicativos. Cada tipo de recurso tem um indicador mostrando vulnerabilidades de segurança identificadas. Selecionar cada bloco exibe uma lista de problemas de segurança identificados por Defender para Nuvem, juntamente com um inventário dos recursos em sua assinatura.

O que é uma iniciativa de segurança?

Uma iniciativa de segurança define o conjunto de controles (políticas) recomendados para os recursos na assinatura ou grupo de recursos especificado. Em Microsoft Defender para Nuvem, você atribui iniciativas para suas assinaturas Azure, contas do AWS e projetos GCP de acordo com os requisitos de segurança da sua empresa e o tipo de aplicativos ou confidencialidade dos dados em cada assinatura.

As políticas de segurança habilitadas em Microsoft Defender para Nuvem orientam recomendações de segurança e monitoramento. Saiba mais em O que são políticas, iniciativas e recomendações de segurança?.

Quem pode modificar uma política de segurança?

Para modificar uma política de segurança, você precisa ser um Administrador de Segurança ou um Proprietário dessa assinatura.

Para saber como configurar uma política de segurança, consulte Setting políticas de segurança no Microsoft Defender para Nuvem.

O que é uma recomendação de segurança?

Microsoft Defender para Nuvem analisa o estado de segurança dos recursos locais, multinuvem e Azure. Quando possíveis vulnerabilidades de segurança são identificadas, são criadas recomendações. As recomendações guiam você pelo processo de configuração do controle necessário. Os exemplos são:

- Provisionamento de antimalware para ajudar a identificar e remover software mal-intencionado

- Grupos de segurança de rede e regras para controlar o tráfego para máquinas virtuais

- Provisionamento de um Firewall do Aplicativo Web para ajudar a proteger contra ataques direcionados aos seus aplicativos Web

- Como implantar atualizações de sistema ausentes

- Abordar configurações do sistema operacional que não coincidem com as linhas de base recomendadas

Somente as recomendações que são habilitadas nas Políticas de segurança são mostradas aqui.

O que dispara um alerta de segurança?

Microsoft Defender para Nuvem coleta, analisa e funde automaticamente dados de log de seus recursos Azure, multinuvem e locais, da rede e de soluções de parceiros, como antimalware e firewalls. Quando forem detectadas ameaças, é criado um alerta de segurança. Os exemplos abrangem a detecção de:

- As máquinas virtuais comprometidas se comunicam com os endereços IP mal-intencionados conhecidos

- Malware avançado detectado usando relatório de erros do Windows

- Ataques por força bruta contra máquinas virtuais

- Alertas de segurança das soluções de segurança de parceiro integradas, como antimalware ou Firewalls de aplicativo Web

Qual é a diferença entre ameaças detectadas e alertadas por Microsoft Security Response Center versus Microsoft Defender para Nuvem?

O Microsoft Security Response Center (MSRC) executa o monitoramento de segurança selecionado da rede e da infraestrutura do Azure e recebe reclamações de inteligência contra ameaças e abuso de terceiros. Quando o MSRC se torna consciente de que os dados do cliente foram acessados por uma parte ilegal ou não autorizada ou que o uso de Azure do cliente não está em conformidade com os termos de Uso Aceitável, um gerente de incidentes de segurança notifica o cliente. A notificação normalmente ocorre enviando um email para os contatos de segurança especificados no Microsoft Defender para Nuvem ou no proprietário da assinatura Azure se um contato de segurança não for especificado.

Defender para Nuvem é um serviço Azure que monitora continuamente o ambiente Azure, multinuvem e local do cliente e aplica a análise para detectar automaticamente uma ampla gama de atividades potencialmente mal-intencionadas. Essas detecções são exibidas como alertas de segurança no painel de proteção de cargas de trabalho.

Como posso rastrear quem na minha organização habilitou um plano de Microsoft Defender no Defender para Nuvem?

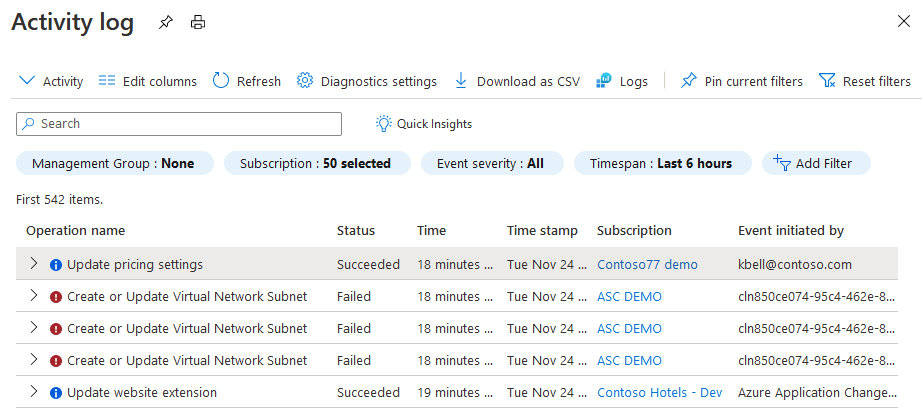

Azure Assinaturas podem ter vários administradores com permissões para alterar as configurações de preço. Para descobrir qual usuário fez uma alteração, use o Log de Atividades do Azure.

Se as informações do usuário não estiverem listadas na coluna Evento iniciado por, explore o JSON do evento para ver os detalhes relevantes.

![]()

O que acontece quando uma recomendação está em várias iniciativas de política?

Às vezes, uma recomendação de segurança é exibida em mais de uma iniciativa de política. Caso tenha várias instâncias da mesma recomendação atribuída à mesma assinatura e criar uma isenção para a recomendação, ela afeta todas as iniciativas que você tem permissão para editar.

Se você tentar criar uma isenção para essa recomendação, verá uma das duas seguintes mensagens:

Se você tiver as permissões necessárias para editar as duas iniciativas, verá:

Essa recomendação está incluída em várias iniciativas de política: [nomes de iniciativa separados por vírgula]. As isenções serão criadas em todas elas.

Se você não tiver permissões suficientes nas duas iniciativas, verá esta mensagem:

Você tem permissões limitadas para aplicar a isenção em todas as iniciativas de política. As isenções serão criadas somente nas iniciativas com permissões suficientes.

Existem recomendações livres de isenção?

Essas recomendações geralmente disponíveis não são suportadas para isenção:

- Todos os tipos de proteção avançada contra ameaças devem ser habilitados nas configurações de segurança de dados avançada da instância gerenciada do SQL

- Todos os tipos de proteção avançada contra ameaças devem ser habilitados nas configurações de segurança de dados avançada do SQL Server

- Auditoria o uso de funções personalizadas do RBAC

- Os limites de memória e de CPU dos contêineres devem ser impostos

- As imagens de contêiner deverão ser implantadas somente se forem de registros confiáveis

- Os contêineres com elevação de privilégio devem ser evitados

- Os contêineres que compartilharem namespaces de host confidenciais devem ser evitados

- Os contêineres deverão escutar somente em portas permitidas

- A Política de Filtro IP Padrão deve ser Negar

- O monitoramento de integridade de arquivos deve estar habilitado nos computadores

- Um sistema de arquivo raiz imutável (somente leitura) deve ser aplicado aos contêineres

- Dispositivos IoT – Abrir portas no dispositivo

- Dispositivos IoT – Uma política de firewall permissiva foi encontrada em uma das cadeias

- Dispositivos IoT – Uma regra de firewall permissiva foi encontrada na cadeia de entrada

- Dispositivos IoT – Uma regra de firewall permissiva foi encontrada na cadeia de saída

- Intervalo de IP grande da regra do Filtro IP

- Os clusters do Kubernetes devem ser acessíveis somente via HTTPS

- Os clusters do Kubernetes devem desabilitar as credenciais de API montagem automática

- Os clusters do Kubernetes não devem usar o namespace padrão

- Os clusters Kubernetes não devem conceder recursos de segurança CAPSYSADMIN

- Deverão ser aplicadas aos contêineres as funcionalidades do Linux com privilégios mínimos

- As ações para substituir ou desabilitar o perfil do AppArmor de contêineres deverão ser restritas

- Os contêineres com privilégios devem ser evitados

- A execução de contêineres como usuário raiz deve ser evitada

- Os serviços deverão escutar somente nas portas permitidas

- Os servidores SQL devem ter um administrador Microsoft Entra provisionado

- O uso de rede e portas do host deve ser restrito

- O uso de montagens de volume do Pod HostPath deve ser restrito a uma lista conhecida para restringir o acesso ao nó de contêineres comprometidos

- APIs do Gerenciamento de API do Azure devem ser incorporadas ao Defender para APIs

- Os pontos de extremidade de API não utilizados devem ser desabilitados e removidos dos aplicativos de função (Preview)

- Os pontos de extremidade de API não utilizados devem ser desabilitados e removidos dos aplicativos lógicos (Preview)

- A autenticação deve ser habilitada nos endpoints de API hospedados em Function Apps (Prévia)

- A autenticação deve ser habilitada nos endpoints da API hospedados em Aplicativos Lógicos (versão preliminar).

Há alguma limitação nas proteções de identidade e acesso do Defender para Nuvem?

Há algumas limitações das proteções de identidade e de acesso do Defender para Nuvem.

- As recomendações de identidade não estão disponíveis para assinaturas com mais de 6.000 contas. Nesses casos, esses tipos de assinaturas são listados na guia Não aplicável.

- As recomendações de identidade não estão disponíveis para os agentes de administração do parceiro Provedor de Soluções na Nuvem (CSP).

- As recomendações de identidade avaliam atribuições de função, incluindo atribuições qualificadas para PIM, mas atualmente não diferenciam o risco com base nos fluxos de trabalho de ativação do PIM ou nos requisitos de aprovação. Isso pode resultar em descobertas que incluem identidades gerenciadas por PIM.

- As recomendações de identidade não dão suporte às políticas de acesso condicional do Microsoft Entra com as funções do diretório incluídas em vez de usuários e grupos.

Quais sistemas operacionais para minhas instâncias EC2 são compatíveis?

Para obter uma lista de AMIs com o agente SSM pré-instalado, confira esta página nos documentos da AWS.

Para outros sistemas operacionais, o agente SSM deve ser instalado manualmente usando as seguintes instruções:

Para o plano do CSPM, quais permissões do IAM são necessárias para descobrir recursos do AWS?

As seguintes permissões do IAM são necessárias para descobrir recursos do AWS:

| DataCollector | Permissões do AWS |

|---|---|

| Gateway de API | apigateway:GET |

| Dimensionamento Automático do Aplicativo | application-autoscaling:Describe* |

| Dimensionamento automático | autoscaling-plans:Describe* autoscaling:Describe* |

| Gerenciador de certificados | acm-pca:Describe* acm-pca:List* acm:Describe* acm:List* |

| CloudFormation | cloudformation:Describe* cloudformation:List* |

| CloudFront | cloudfront:DescribeFunction cloudfront:GetDistribution cloudfront:GetDistributionConfig cloudfront:List* |

| CloudTrail | cloudtrail:Describe* cloudtrail:GetEventSelectors cloudtrail:List* cloudtrail:LookupEvents |

| CloudWatch | cloudwatch:Describe* cloudwatch:List* |

| Logs do CloudWatch | logs:DescribeLogGroups logs:DescribeMetricFilters |

| CodeBuild | codebuild:DescribeCodeCoverages codebuild:DescribeTestCases codebuild:List* |

| Serviço de Configuração | config:Describe* config:List* |

| DMS – serviço de migração de banco de dados | dms:Describe* dms:List* |

| DAX | dax:Describe* |

| DynamoDB | dynamodb:Describe* dynamodb:List* |

| Ec2 | ec2:Describe* ec2:GetEbsEncryptionByDefault |

| ECR | ecr:Describe* ecr:List* |

| ECS | ecs:Describe* ecs:List* |

| EFS | elasticfilesystem:Describe* |

| EKS | eks:Describe* eks:List* |

| Elastic Beanstalk | elasticbeanstalk:Describe* elasticbeanstalk:List* |

| ELB – balanceamento de carga elástico (v1/2) | elasticloadbalancing:Describe* |

| Pesquisa elástica | es:Describe* es:List* |

| EMR – redução de mapa elástico | elasticmapreduce:Describe* elasticmapreduce:GetBlockPublicAccessConfiguration elasticmapreduce:List* elasticmapreduce:View* |

| GuardDuty | guardduty:DescribeOrganizationConfiguration guardduty:DescribePublishingDestination guardduty:List* |

| IAM | iam:Generate* iam:Get* iam:List* iam:Simulate* |

| KMS | kms:Describe* kms:List* |

| Lambda | lambda:GetPolicy lambda:List* |

| Firewall de rede | network-firewall:DescribeFirewall network-firewall:DescribeFirewallPolicy network-firewall:DescribeLoggingConfiguration network-firewall:DescribeResourcePolicy network-firewall:DescribeRuleGroup network-firewall:DescribeRuleGroupMetadata network-firewall:ListFirewallPolicies network-firewall:ListFirewalls network-firewall:ListRuleGroups network-firewall:ListTagsForResource |

| RDS | rds:Describe* rds:List* |

| RedShift | redshift:Describe* |

| S3 e S3Control | s3:DescribeJob s3:GetEncryptionConfiguration s3:GetBucketPublicAccessBlock s3:GetBucketTagging s3:GetBucketLogging s3:GetBucketAcl s3:GetBucketLocation s3:GetBucketPolicy s3:GetReplicationConfiguration s3:GetAccountPublicAccessBlock s3:GetObjectAcl s3:GetObjectTagging s3:List* |

| SageMaker | sagemaker:Describe* sagemaker:GetSearchSuggestions sagemaker:List* sagemaker:Search |

| Gerenciador de segredos | secretsmanager:Describe* secretsmanager:List* |

| SNS – serviço de notificação simples | sns:Check* sns:List* |

| SSM | ssm:Describe* ssm:List* |

| SQS | sqs:List* sqs:Receive* |

| STS | sts:GetCallerIdentity |

| WAF | waf-regional:Get* waf-regional:List* waf:List* wafv2:CheckCapacity wafv2:Describe* wafv2:List* |

Há uma API para conectar meus recursos do GCP ao Defender para Nuvem?

Sim. Para criar, editar ou excluir conectores de nuvem Defender para Nuvem com uma API REST, consulte os detalhes da API Connectors.

Quais regiões do GCP têm suporte pelo Defender para Nuvem?

Defender para Nuvem dá suporte e verifica todas as regiões disponíveis na nuvem pública GCP.

A automação de fluxo de trabalho é compatível com qualquer cenário de BCDR (continuidade de negócios ou recuperação de desastre)?

Ao preparar seu ambiente para cenários BCDR, nos quais o recurso de destino está passando por uma interrupção ou outro desastre, é responsabilidade da organização evitar a perda de dados ao estabelecer backups de acordo com as diretrizes dos Hubs de Eventos do Azure, do workspace do Log Analytics e dos Aplicativos Lógicos.

Para cada automação ativa, recomendamos que você crie uma automação idêntica (desabilitada) e armazene-a em um local diferente. Quando houver uma interrupção, você poderá habilitar essas automações de backup e manter as operações normais.

Saiba mais sobre Continuidade de negócios e recuperação de desastres para Aplicativos Lógicos do Azure.

Quais são os custos envolvidos na exportação de dados?

Não há custos para habilitar uma exportação contínua. Custos podem ser incorridos para a ingestão e retenção de dados no seu espaço de trabalho do Log Analytics, dependendo da configuração no local.

Muitos alertas só são fornecidos quando você ativa os planos do Defender para seus recursos. Uma boa maneira de visualizar os alertas obtidos em seus dados exportados é ver os alertas mostrados nas páginas do Defender para Nuvem no portal Azure.

Saiba mais sobre preços do workspace do Log Analytics.

Saiba mais sobre Hubs de Eventos do Azure preços.

Para obter informações gerais sobre preços de Defender para Nuvem, consulte a página pricing.

A exportação contínua inclui dados sobre o estado atual de todos os recursos?

Não. A exportação contínua é criada para fazer streaming de eventos:

- Os alertas recebidos antes de habilitar a exportação não são exportados.

- As recomendações são enviadas sempre que o estado de conformidade de um recurso é alterado. Por exemplo, quando um recurso muda de íntegro para não íntegro. Portanto, assim como os alertas, as recomendações para recursos que não mudaram de estado desde que você habilitou a exportação não serão exportadas.

- A pontuação segura por controle de segurança ou assinatura é enviada quando a pontuação de um controle de segurança for alterada em 0,01 ou mais.

- O status de conformidade regulatória é enviado quando o status de conformidade do recurso é alterado.

Por que as recomendações são enviadas em intervalos diferentes?

Diferentes recomendações têm diferentes intervalos de avaliação de conformidade, que podem variar de alguns minutos a alguns dias. Portanto, o tempo necessário para que as recomendações sejam exibidas nas exportações varia.

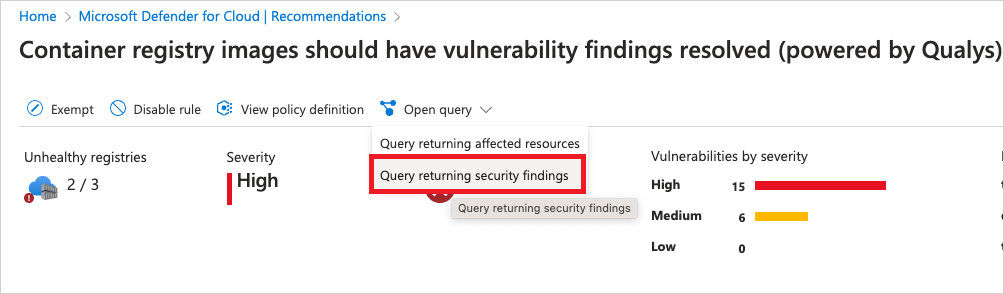

Como posso obter um exemplo de consulta para uma recomendação?

Para obter uma consulta de exemplo para uma recomendação, abra a recomendação em Defender para Nuvem, selecione Open query e selecione Query retornando as descobertas de segurança.

A exportação contínua é compatível com qualquer cenário de BCDR (continuidade dos negócios e recuperação de desastres)?

A exportação contínua pode ser útil para se preparar para cenários de BCDR, em que o recurso de destino está enfrentando uma interrupção ou outro desastre. No entanto, é responsabilidade da organização evitar a perda de dados estabelecendo backups de acordo com as diretrizes de Hubs de Eventos do Azure, Log Analytics workspace e Aplicativo Lógico.

Saiba mais em Hubs de Eventos do Azure – recuperação de desastre geográfico.

Posso atualizar programaticamente vários planos em uma assinatura única simultaneamente?

Não recomendamos atualizar programaticamente vários planos em uma única assinatura simultaneamente (por meio da API REST, modelos do ARM, scripts etc.). Ao usar o Microsoft. API de segurança/preços ou qualquer outra solução programática, você deve inserir um atraso de 10 a 15 segundos entre cada solicitação.

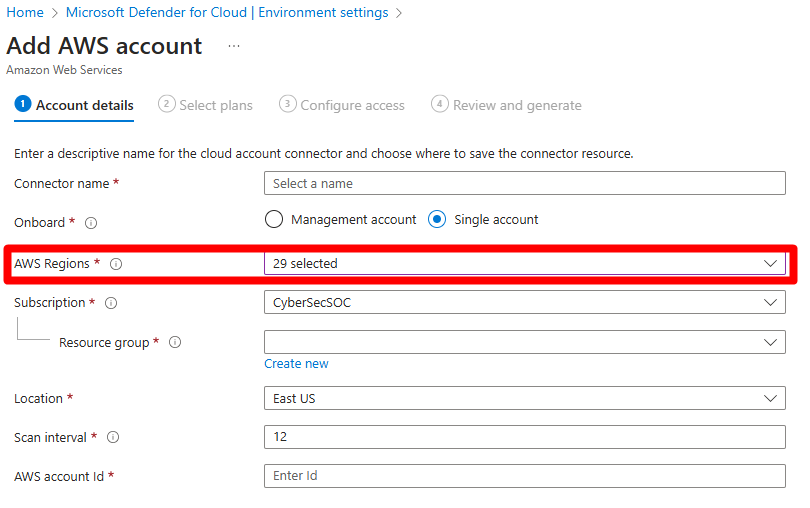

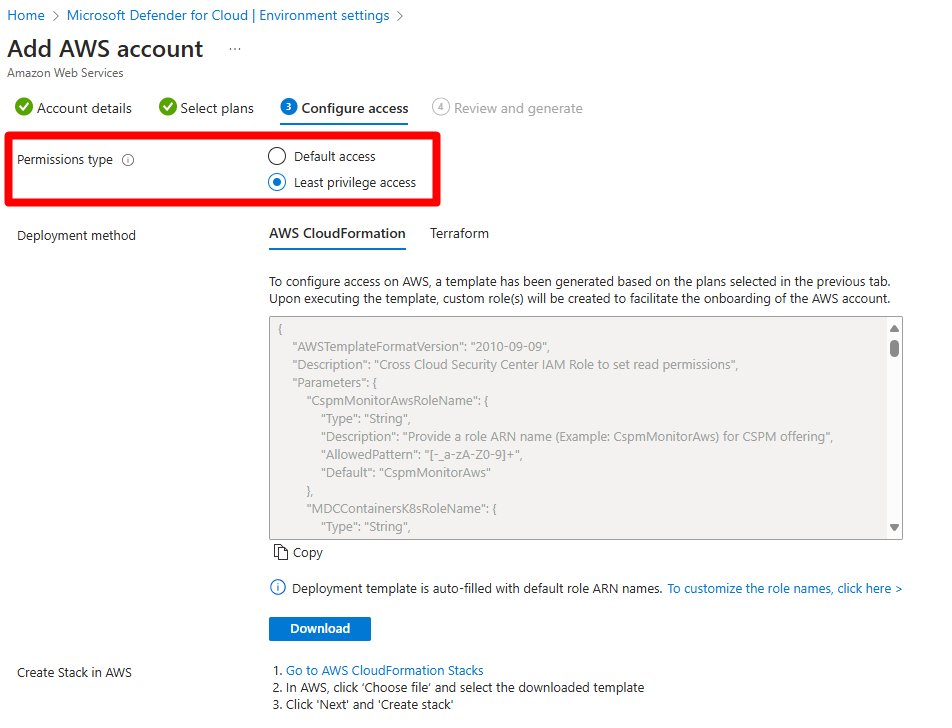

Quando habilitar o acesso padrão, em quais situações preciso executar novamente o modelo de Formação de Nuvem, Cloud Shell script ou o modelo do Terraform?

As modificações nos planos do Defender para Nuvem ou em suas opções, incluindo recursos dentro desses planos, exigem a execução do template de implantação. Isso se aplica independentemente do tipo de permissão selecionado durante a criação do conector de segurança. Se as regiões tiverem sido alteradas, como nesta captura de tela, você não precisará executar novamente o modelo de Formação de Nuvem ou Cloud Shell script.

Ao configurar tipos de permissão, o acesso a privilégios mínimos é compatível com recursos disponíveis no momento em que o modelo ou script foi executado. Novos tipos de recurso só podem ser suportados executando novamente o modelo ou o script.

Se eu alterar a região ou o intervalo de verificação do meu conector do AWS, será necessário executar novamente o modelo cloudformation ou Cloud Shell script?

Não, se a região ou o intervalo de verificação for alterado, não será necessário executar novamente o modelo cloudFormation ou Cloud Shell script. As alterações serão aplicadas automaticamente.

Como a integração de uma organização ou conta de gerenciamento da AWS para Microsoft Defender para Nuvem funciona?

A integração de uma organização ou conta de gerenciamento no Microsoft Defender para Nuvem inicia o processo de implantar um StackSet. O StackSet tem as funções e permissões necessárias. O StackSet também propaga as permissões necessárias para todas as contas dentro da organização.

As permissões incluídas permitem que Microsoft Defender para Nuvem entregue os recursos de segurança selecionados por meio do conector criado no Defender para Nuvem. As permissões também permitem que Defender para Nuvem monitorem continuamente todas as contas que podem ser adicionadas usando o serviço de provisionamento automático.

Defender para Nuvem é capaz de identificar a criação de novas contas de gerenciamento e pode aproveitar as permissões concedidas para provisionar automaticamente um conector de segurança de membro equivalente para cada conta membro.

Esse recurso está disponível apenas para integração organizacional e permite que Defender para Nuvem crie conectores para contas recém-adicionadas. O recurso também permite que Defender para Nuvem edite todos os conectores de membro quando a conta de gerenciamento for editada, exclua todas as contas de membro quando a conta de gerenciamento for excluída e remova uma conta de membro específica se a conta correspondente for removida.

Uma pilha separada deve ser implantada para a conta de gerenciamento.

Sem agente

A verificação sem agente examina as VMs desalocadas?

Não. A verificação sem agente não examina as VMs desalocadas.

A verificação sem agente examina o Disco do Sistema Operacional e os Discos de Dados?

Sim. A verificação sem agente examina o disco do sistema operacional e os discos de dados.

Que horas do dia minha VM é digitalizada, incluindo a hora de início e término?

A hora do dia é dinâmica e pode ser alterada entre diferentes contas e assinaturas.

Há dados telemétricos sobre o instantâneo copiado?

No AWS, as operações na conta do cliente são rastreáveis por meio do CloudTrail.

Quais dados são coletados dos instantâneos?

A verificação sem agente coleta dados semelhantes aos dados coletados por um agente para executar a mesma análise. Dados brutos, PIIs ou dados comerciais confidenciais não são coletados e somente os resultados dos metadados são enviados para Defender para Nuvem.

Onde os instantâneos de disco são copiados?

A análise dos instantâneos ocorre em ambientes seguros gerenciados por Defender para Nuvem.

Os ambientes são regionais em multinuvem, de modo que os instantâneos permaneçam na mesma região de nuvem que a VM de onde se originaram (por exemplo, um instantâneo de uma instância do EC2 no Oeste dos EUA será analisado na mesma região, sem ser copiado para outra região ou nuvem).

O ambiente de verificação em que os discos são analisados é volátil, isolado e altamente seguro.

Como o instantâneo de Disco é tratado na Conta Microsoft? O Microsoft pode compartilhar princípios de segurança e privacidade da plataforma de verificação sem agente?

A plataforma de verificação sem agente é auditada e em conformidade com os padrões estritos de segurança e privacidade do Microsoft. Algumas das medidas tomadas são (entre outros):

- Isolamento físico por região, isolamento adicional por cliente e por assinatura

- Criptografia E2E em repouso e em trânsito

- Instantâneos de disco limpos imediatamente após a verificação

- Somente metadados (ou seja, descobertas de segurança) deixam o ambiente de verificação isolado

- O ambiente de verificação é autônomo

- Todas as operações são auditadas internamente

Quais são os custos relacionados à verificação sem agente?

A verificação sem agente está incluída no CSPM (Gerenciamento de Postura de Segurança na Nuvem) Defender e nos planos do Defender para Servidores P2. Nenhum outro custo incorre em Defender para Nuvem ao habilitá-lo.

Observação

Encargos da AWS para retenção de instantâneos de disco. O processo de verificação Defender para Nuvem tenta minimizar ativamente o período durante o qual um instantâneo é armazenado em sua conta (normalmente até alguns minutos). O AWS poderá cobrar um custo adicional pelo armazenamento de instantâneos de disco. Informe-se diretamente com o AWS para saber quais custos se aplicam a você.

Como posso acompanhar os custos da AWS gerados para os instantâneos de disco criados pela verificação sem agente do Defender para Nuvem?

Os instantâneos de disco são criados com a chave de marca CreatedBy e o valor de marca Microsoft Defender para Nuvem. A marca CreatedBy controla quem criou o recurso.

Você precisa ativar as marcas no console do Gerenciamento de Custos e Cobrança. As marcas podem levar até 24 horas para serem ativadas.