Proteger dispositivos IoT na empresa

O número de dispositivos IoT continua a crescer exponencialmente em redes corporativas, como impressoras, dispositivos VoIP (Voice over Internet Protocol), smart TVs e sistemas de conferência espalhados por muitos edifícios de escritórios.

Embora o número de dispositivos IoT continue a crescer, eles geralmente não têm as proteções de segurança comuns em pontos de extremidade gerenciados, como laptops e telefones celulares. Esses dispositivos não gerenciados podem ser usados por invasores como ponto de entrada para movimentação lateral ou evasão e, muitas vezes, o uso dessas táticas leva à exfiltração de informações confidenciais.

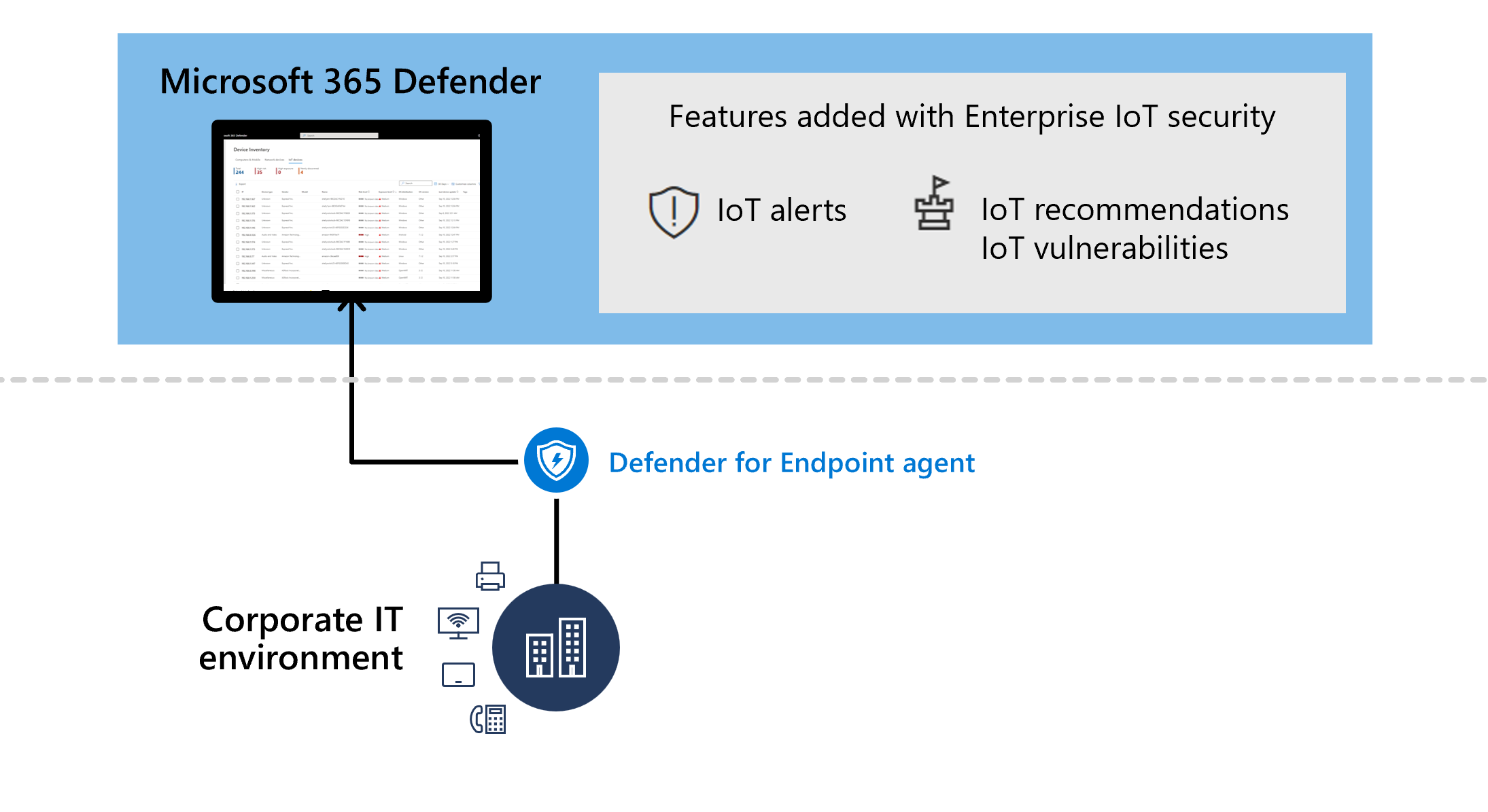

O Microsoft Defender para IoT integra-se perfeitamente ao Microsoft Defender XDR e ao Microsoft Defender for Endpoint para fornecer descoberta de dispositivos IoT e valor de segurança para dispositivos IoT, incluindo alertas, recomendações e dados de vulnerabilidade criados especificamente para esse fim.

Segurança IoT corporativa no Microsoft Defender XDR

A segurança da IoT corporativa no Microsoft Defender XDR fornece valor de segurança específico da IoT, incluindo alertas, níveis de risco e exposição, vulnerabilidades e recomendações no Microsoft Defender XDR.

Se você for um cliente do Microsoft 365 E5 (ME5)/ E5 Security e do Defender for Endpoint P2, ative o suporte para Enterprise IoT Security no Microsoft Defender Portal.

Se você não tiver licenças do ME5/E5 Security, mas for um cliente do Microsoft Defender para Ponto de Extremidade, comece com uma avaliação gratuita ou compre licenças autônomas por dispositivo para obter o mesmo valor de segurança específico de IoT.

Alertas

A maioria das detecções baseadas em rede do Microsoft Defender for Endpoint também é relevante para dispositivos IoT corporativos. Por exemplo, as detecções baseadas em rede incluem alertas para varreduras envolvendo pontos de extremidade gerenciados.

Para obter mais informações, consulte Fila de alertas no Microsoft 365 Defender.

Recomendações

As seguintes recomendações de segurança do Defender for Endpoint são suportadas para dispositivos IoT corporativos:

- Exigir autenticação para a interface de gerenciamento Telnet

- Desativar protocolo de administração inseguro – Telnet

- Remover protocolos de administração inseguros SNMP V1 e SNMP V2

- Exigir autenticação para a interface de gerenciamento do VNC

Para obter mais informações, consulte Recomendações de segurança.

Perguntas frequentes

Esta seção fornece uma lista de perguntas frequentes de como proteger as redes do Enterprise IoT com o Microsoft Defender para IoT.

Qual é a diferença entre OT e Enterprise IoT?

Tecnologia Operacional (OT): Os sensores de rede OT usam tecnologia patenteada sem agente para descobrir, aprender e monitorar continuamente os dispositivos de rede para uma visibilidade profunda dos riscos da Tecnologia Operacional (OT) / Sistema de Controle Industrial (ICS). Os sensores executam a coleta de dados, a análise e a criação de alertas no local, o que os torna ideais para locais com baixa largura de banda ou alta latência.

Enterprise IoT: O Enterprise IoT oferece visibilidade e segurança para dispositivos IoT no ambiente corporativo.

A proteção de rede de IoT empresarial estende os recursos sem agente além dos ambientes operacionais, fornecendo cobertura para todos os dispositivos de IoT em seu ambiente. Por exemplo, um ambiente de IoT empresarial pode incluir impressoras, câmeras e dispositivos de proprietário, criados com propósito específico.

Quais dispositivos são compatíveis com a segurança da IoT corporativa?

A segurança de IoT corporativa abrange um amplo espectro de dispositivos, identificados pelo Defender for Endpoint usando métodos de descoberta passivos e ativos.

Os dispositivos suportados incluem uma ampla gama de modelos e fornecedores de hardware, abrangendo dispositivos IoT corporativos, como impressoras, câmeras e telefones VoIP, entre outros.

Para obter mais informações, consulte Defender para dispositivos IoT.

Como posso começar a usar o Enterprise IoT?

Os clientes do Microsoft E5 (ME5) e do E5 Security já têm dispositivos compatíveis com a segurança de IoT empresarial. Se você tiver apenas uma licença do Defender para Ponto de Extremidade P2, poderá comprar licenças autônomas por dispositivo para monitoramento de IoT empresarial ou usar uma avaliação.

Para saber mais, veja:

- Introdução ao monitoramento de IoT empresarial no Microsoft Defender XDR

- Gerenciar o suporte de monitoramento de IoT empresarial com o Microsoft Defender para IoT

Quais permissões preciso para usar o Enterprise IoT security com o Defender para IoT?

Para obter informações sobre as permissões necessárias, consulte Pré-requisitos.

Quais dispositivos são faturáveis?

Para obter mais informações, confira Dispositivos monitorados para o Defender para IoT.

Como devo estimar o número de dispositivos que desejo monitorar?

Para obter mais informações, consulte Calcular dispositivos monitorados para monitoramento de IoT Empresarial.

Como posso cancelar o Enterprise IoT?

Para obter mais informações, consulte Desativar o Enterprise IoT Security.

O que acontece quando a avaliação termina?

Se você não tiver adicionado uma licença autônoma até o término da avaliação, sua avaliação será cancelada automaticamente e você perderá o acesso aos recursos de Enterprise IoT security.

Para saber mais, confira Cobrança de assinatura do Defender para IoT.

Como posso resolver problemas de cobrança associados ao meu plano Defender for IoT?

Para quaisquer problemas técnicos ou de cobrança, abra um tíquete de suporte para o Microsoft Defender XDR.

Conteúdo relacionado

Para saber mais, veja:

- Introdução ao monitoramento de IoT empresarial no Microsoft 365 Defender

- Cobrança de assinatura do Defender para IoT

- Visão geral da descoberta de dispositivos

- Fila de alertas no Microsoft 365 Defender

- Recomendações de segurança

- Vulnerabilidades em minha organização

- Gerenciar o inventário de dispositivos no portal do Azure

- Buscar ameaças proativamente com a busca focada avançada no Microsoft 365 Defender

Próximas etapas

Comece a proteger seus recursos de rede IoT corporativa com a integração ao Defender for IoT a partir do Microsoft Defender XDR.