Aprimorar a postura de segurança com recomendações de segurança

Use as recomendações de segurança do Microsoft Defender para IoT para aprimorar a sua postura de segurança de rede em dispositivos não íntegros na sua rede. Reduza a sua superfície de ataque criando planos de mitigação acionáveis e priorizados que abordam os desafios exclusivos em redes de OT/IoT.

Importante

A página Recomendações está em VERSÃO PRÉVIA no momento. Veja os Termos de Uso Complementares para Versões Prévias do Microsoft Azure para termos legais adicionais que se aplicam aos recursos do Azure que estão em versão beta, versão prévia ou que, de outra forma, ainda não foram lançados em disponibilidade geral.

Exibir recomendações de segurança

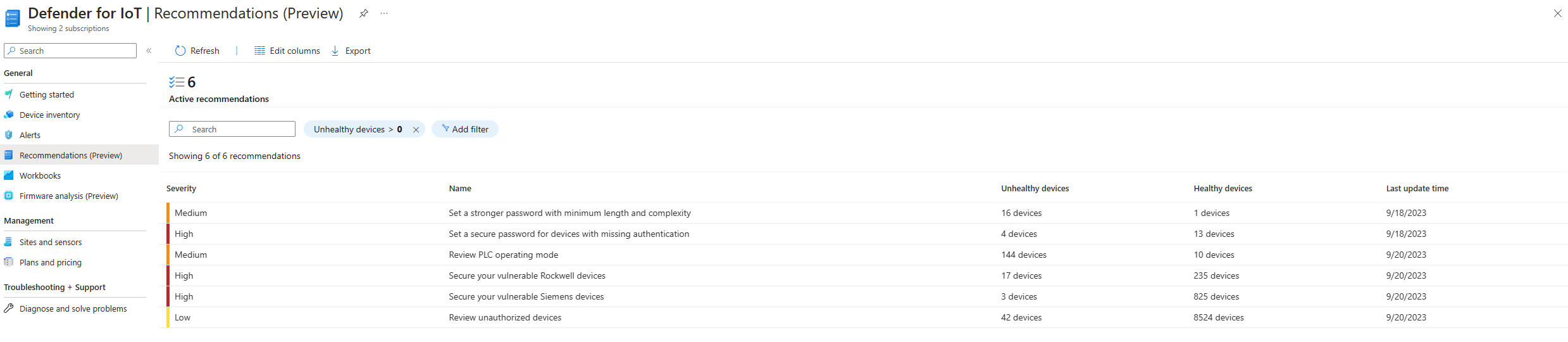

Exiba todas as recomendações atuais para a sua organização na página Recomendações do Defender para IoT no portal do Azure. Por exemplo:

O widget Recomendações ativas indica o número de recomendações que representam etapas acionáveis que você pode executar atualmente em dispositivos não íntegros. É recomendável examinar dispositivos não íntegros regularmente, executar as ações recomendadas e manter o número de recomendações ativas o mais baixo possível.

Observação

Somente as recomendações relevantes para seu ambiente são mostradas na grade, com pelo menos um dispositivo íntegro ou não íntegro encontrado. Você não verá recomendações que não estejam relacionadas a nenhum dispositivo em sua rede.

As recomendações são mostradas em uma grade com detalhes nas seguintes colunas:

| Nome da coluna | Descrição |

|---|---|

| Gravidade | Indica a urgência da etapa de mitigação sugerida. |

| Nome | O nome da recomendação, que indica um resumo da etapa de mitigação sugerida. |

| Dispositivos não íntegros | O número de dispositivos detectados em que a etapa recomendada é relevante. |

| Dispositivos íntegros | O número de dispositivos detectados em que a etapa recomendada foi contemplada e nenhuma ação é necessária. |

| Hora da última atualização | A última vez que a recomendação foi disparada em um dispositivo detectado. |

Siga um destes procedimentos para modificar os dados de recomendação listados:

- Selecione

Editar colunas para adicionar ou remover colunas da grade.

Editar colunas para adicionar ou remover colunas da grade. - Filtre a lista inserindo uma palavra-chave do nome da recomendação na caixa Pesquisar ou selecione Adicionar filtro para filtrar a grade por qualquer uma das colunas de recomendação.

Para exportar um arquivo CSV de todas as recomendações para a sua rede, selecione  Exportar.

Exportar.

Exibir detalhes da recomendação

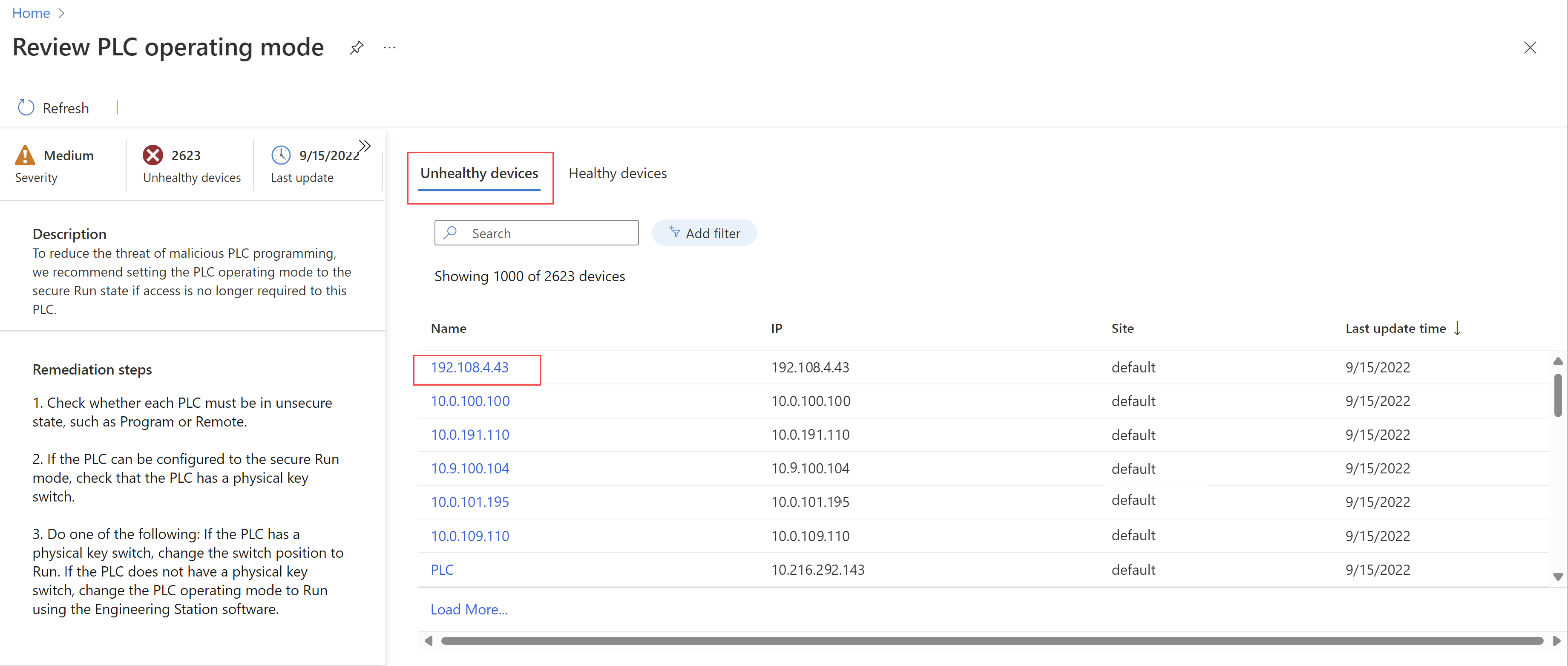

Selecione uma recomendação específica na grade para fazer drill down para obter mais detalhes. O nome da recomendação é mostrado como o título da página. Detalhes com a gravidade da recomendação, número de dispositivos não íntegros detectados e data e hora da última atualização em widgets à esquerda.

O painel esquerdo também mostra as seguintes informações:

- Descrição: Mais contexto para a etapa de mitigação recomendada

- Etapas de correção: A lista completa de etapas de mitigação recomendadas para dispositivos não íntegros

Alterne entre as guias Dispositivos não íntegros e Dispositivos íntegros para examinar os status dos dispositivos detectados na sua rede para obter a recomendação selecionada.

Por exemplo:

Exibir detalhes das recomendações por dispositivo

Talvez você queira examinar todas as recomendações de um dispositivo específico para processar todas juntas.

As recomendações também estão listadas na página Detalhes do dispositivo para cada dispositivo detectado, acessadas na página Inventário do dispositivo ou na lista de dispositivos íntegros ou não íntegros em uma página de detalhes da recomendação.

Em uma página de detalhes do dispositivo, selecione a guia Recomendações para exibir uma lista de recomendações de segurança específicas para o dispositivo selecionado.

Por exemplo:

Recomendações de segurança com suporte

As seguintes recomendações são exibidas para dispositivos OT no portal do Azure:

| Nome | Descrição |

|---|---|

| Sensores de rede de OT | |

| Examinar o modo de operação de PLC | Dispositivos com essa recomendação são encontrados com PLCs definidos como estados de modo operacional não seguros. Recomendamos definir os modos de operação de PLC para o estado Execução segura se o acesso não for mais necessário a esse PLC a fim de reduzir a ameaça de programa de PLC mal-intencionada. |

| Examinar dispositivos não autorizados | Dispositivos com essa recomendação devem ser identificados e autorizados como parte da linha de base de rede. Recomendamos tomar medidas para identificar os dispositivos indicados. Desconecte todos os dispositivos da rede que permanecerem desconhecidos mesmo após a investigação para reduzir a ameaça de dispositivos desonestos ou potencialmente mal-intencionados. |

| Proteja seus dispositivos de fornecedores> vulneráveis < | Os dispositivos com essa recomendação são encontrados com uma ou mais vulnerabilidades com gravidade crítica e são organizados por fornecedor. Recomendamos que você siga as etapas listadas pelo fornecedor do dispositivo ou pela CISA (Cybersecurity & Infrastructure Agency). Para ver as etapas de correção necessárias: 1. Escolher um dispositivo da lista de dispositivos não íntegros para ver sua lista completa de vulnerabilidades. 2. Na guia Vulnerabilidades , escolha o link na coluna Nome para o CVE crítico que você está atenuando. Todos os detalhes são abertos no Banco de Dados de Vulnerabilidade Nacional (NVD). 3. Role até a seção Referências a Avisos, Soluções e Ferramentas do NVD e escolha qualquer um dos links listados para obter mais informações. Uma página de aviso é aberta, seja do fornecedor ou da CISA. 4. Encontre e execute as etapas de correção listadas de acordo com seu cenário. Algumas vulnerabilidades não podem ser corrigidas com um patch. |

| Defina uma senha segura para dispositivos com autenticação ausente | Os dispositivos com essa recomendação são encontrados sem autenticação com base em entradas bem-sucedidas. Recomendamos que você habilite a autenticação e defina uma senha mais forte com comprimento e complexidade mínimos. |

| Definir uma senha mais forte com comprimento e complexidade mínimos | Os dispositivos com esta recomendação são encontrados com palavras-passe fracas com base em entradas bem-sucedidas. Recomendamos que você altere a senha do dispositivo para uma senha que tenha oito ou mais caracteres e que contenha caracteres de 3 das seguintes categorias: - Letras maiúsculas -Minúsculas - Caracteres especiais – Números (0 a 9) |

| Desabilitar o protocolo de administração não seguro | Os dispositivos com essa recomendação estão expostos a ameaças mal-intencionadas porque usam o Telnet, que não é um protocolo de comunicação protegido e criptografado. Recomendamos que você mude para um protocolo mais seguro, como SSH, desabilite o servidor completamente ou aplique restrições de acesso à rede. |

As outras recomendações na página Recomendações são relevantes para o microagente do Defender para IoT.

As seguintes recomendações do Defender for Endpoint são relevantes para clientes Enterprise IoT e estão disponíveis apenas no Microsoft 365 Defender:

- Exigir autenticação para a interface de gerenciamento do VNC

- Desativar protocolo de administração inseguro – Telnet

- Remover protocolos de administração inseguros SNMP V1 e SNMP V2

- Exigir autenticação para a interface de gerenciamento do VNC

Para obter mais informações, consulte Recomendações de segurança.

Próximas etapas

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de