Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Os aplicativos hospedados fora do Azure, como no local ou em um data center de terceiros, devem usar um principal de serviço de aplicativo por meio do ID do Microsoft Entra para autenticar-se nos serviços do Azure. Nas seções a seguir, você aprenderá:

- Como registrar um aplicativo no Microsoft Entra a fim de criar uma entidade de serviço

- Como atribuir as funções às permissões de escopo

- Como autenticar-se usando uma entidade de serviço direto do código do seu aplicativo

O uso de entidades de serviço de aplicativo dedicadas permite que você adere ao princípio do privilégio mínimo ao acessar recursos do Azure. As permissões são limitadas aos requisitos específicos do aplicativo durante o desenvolvimento, impedindo o acesso acidental aos recursos do Azure destinados a outros aplicativos ou serviços. Essa abordagem também ajuda a evitar problemas quando o aplicativo é movido para produção, garantindo que ele não seja super privilegiado no ambiente de desenvolvimento.

Um registro de aplicativo diferente deve ser criado para cada ambiente em que o aplicativo está hospedado. Isso permite que permissões de recurso específicas do ambiente sejam configuradas para cada entidade de serviço e garante que um aplicativo implantado em um ambiente não fale com recursos do Azure em outro ambiente.

Registrar o aplicativo no Azure

Os objetos "principal de serviço" do aplicativo são criados por meio de um registro de aplicativo no Azure, usando o portal do Azure ou a CLI do Azure.

No portal do Azure, use a barra de pesquisa para navegar até a página Registros de aplicativo.

Na página Registros de aplicativo, selecione + Novo registro.

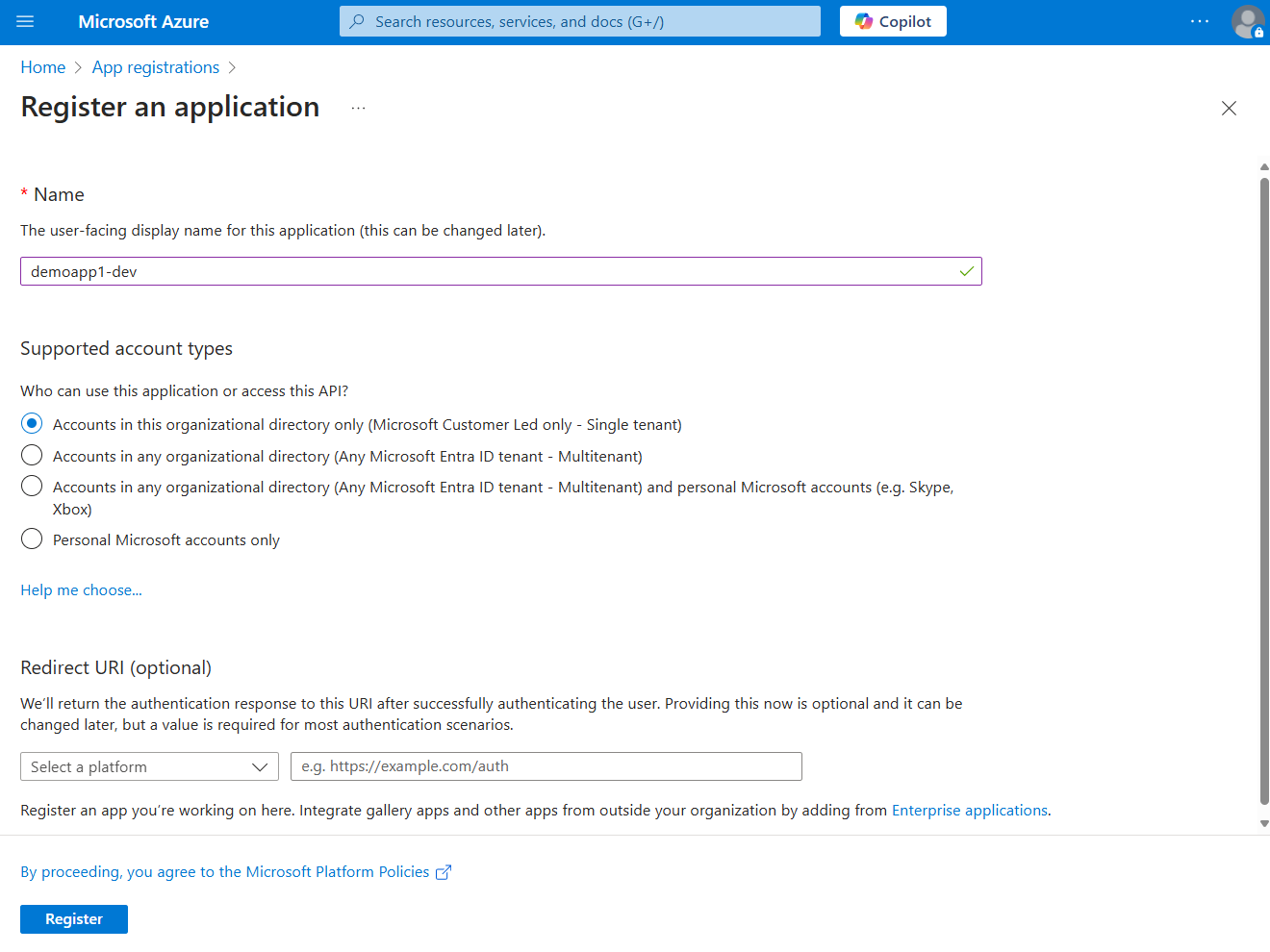

Na página Registrar um aplicativo:

- Para o campo Nome, insira um valor descritivo que inclui o nome do aplicativo e o ambiente de destino.

- Para os Tipos de conta com suporte, selecione Contas somente neste diretório organizacional (somente cliente da Microsoft – Locatário único) ou qualquer opção que melhor atenda às suas necessidades.

Selecione Registrar para registrar seu aplicativo e criar a entidade de serviço.

Na página Registro do aplicativo , copie a ID do aplicativo (cliente) e a ID do diretório (locatário) e cole-as em um local temporário para uso posterior nas configurações do código do aplicativo.

Selecione Adicionar um certificado ou um secreto para configurar credenciais para seu aplicativo.

Na página Certificados e segredos, selecione + Novo segredo do cliente.

No painel de submenu Adicionar um segredo do cliente que se abre:

- Para a Descrição, insira um valor para Atual.

- Para o valor de expiração , deixe o valor padrão recomendado de 180 dias.

- Selecione Adicionar para adicionar o segredo.

Na página Certificados e segredos, copie a propriedade Value do segredo do cliente para uso em uma etapa futura.

Observação

O valor do segredo do cliente só é exibido uma vez depois que o registro do aplicativo é criado. Você pode adicionar mais segredos do cliente sem invalidar esse segredo do cliente, mas não há como exibir esse valor novamente.

Atribuir funções ao principal de serviço do aplicativo

Em seguida, determine quais funções (permissões) seu aplicativo precisa em quais recursos e atribua essas funções à entidade de serviço que você criou. As funções podem ser atribuídas no escopo de um recurso, de um grupo de recursos ou de uma assinatura. Este exemplo mostra como atribuir funções no escopo do grupo de recursos, já que a maioria dos aplicativos agrupa todos os recursos do Azure em um único grupo de recursos.

No portal do Azure, navegue até a página Visão geral do grupo de recursos que contém seu aplicativo.

Selecione Controle de acesso (IAM) na navegação à esquerda.

Na página controle de acesso (IAM), selecione + Adicionar e escolha Adicionar atribuição de função no menu suspenso. A página Adicionar atribuição de função fornece várias guias para configurar e atribuir funções.

Na guia Função , use a caixa de pesquisa para localizar a função que você deseja atribuir. Selecione a função e escolha Avançar.

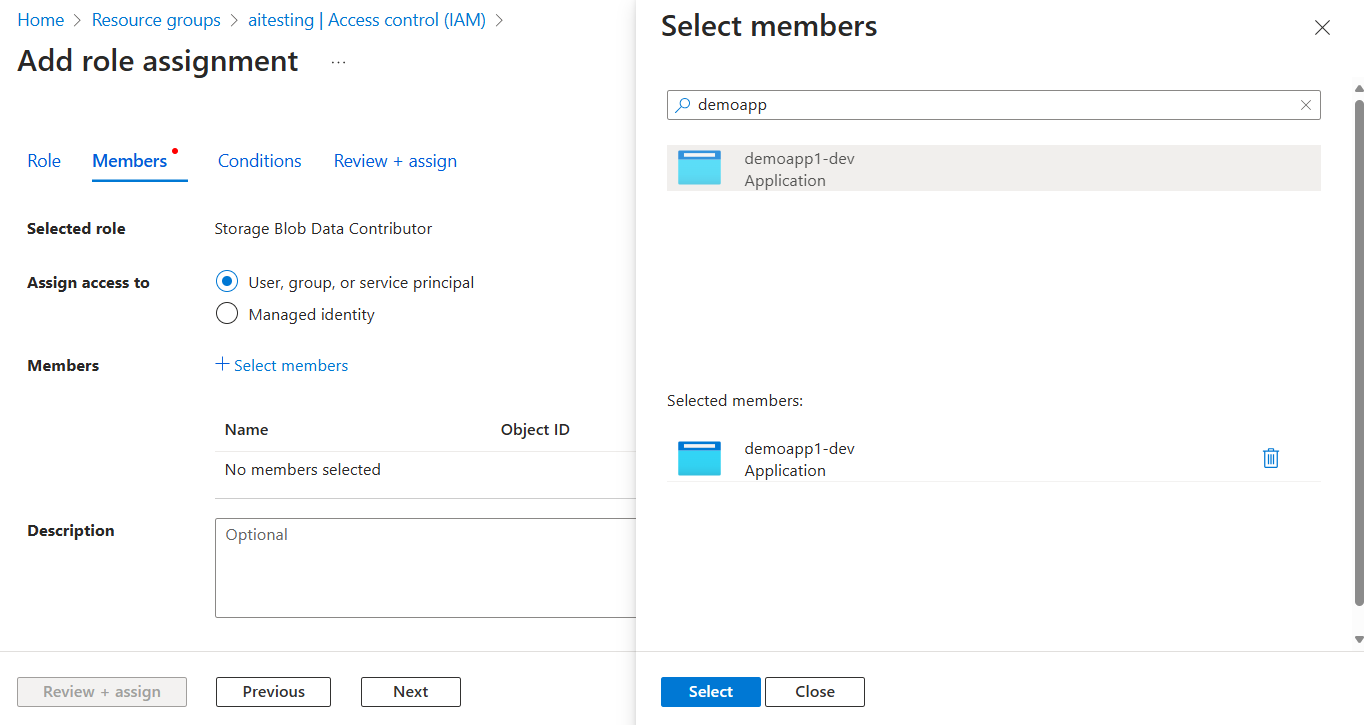

Na guia Membros :

- Para atribuir acesso ao valor, selecione Usuário, grupo ou entidade de serviço .

- Para o valor Membros, escolha + Selecionar membros para abrir o painel de seleção Selecionar membros.

- Pesquise a entidade de serviço que você criou anteriormente e selecione-a nos resultados filtrados. Escolha Selecionar para escolher o grupo e fechar o painel de menu.

- Selecione Examinar + atribuir na parte inferior da guia Membros .

Na guia Revisão + atribuição , selecione Examinar + atribuir na parte inferior da página.

Definir as variáveis de ambiente do aplicativo

Em runtime, algumas credenciais da Biblioteca de identidades do Azure, como DefaultAzureCredential, EnvironmentCredential e ClientSecretCredential, procuram as informações da entidade de serviço por convenção nas variáveis de ambiente. Há várias maneiras de configurar variáveis de ambiente ao trabalhar com JavaScript, dependendo de suas ferramentas e ambiente.

Independentemente da abordagem escolhida, configure as seguintes variáveis de ambiente para uma entidade de serviço:

-

AZURE_CLIENT_ID: usado para identificar o aplicativo registrado no Azure. -

AZURE_TENANT_ID: a ID do locatário do Microsoft Entra. -

AZURE_CLIENT_SECRET: a credencial secreta que foi gerada para o aplicativo.

No Visual Studio Code, as variáveis de ambiente podem ser definidas no arquivo launch.json do projeto. Esses valores são extraídos automaticamente quando o aplicativo é iniciado. No entanto, essas configurações não viajam com seu aplicativo durante a implantação, portanto, você precisa configurar variáveis de ambiente em seu ambiente de hospedagem de destino.

"configurations": [

{

"env": {

"NODE_ENV": "development",

"AZURE_CLIENT_ID": "<your-client-id>",

"AZURE_TENANT_ID":"<your-tenant-id>",

"AZURE_CLIENT_SECRET": "<your-client-secret>"

}

}

Autenticar nos serviços do Azure em seu aplicativo

A biblioteca Azure Identity oferece várias credenciais — implementações TokenCredential adaptadas para dar suporte a diferentes cenários e fluxos de autenticação do Microsoft Entra. As etapas a seguir demonstram como usar ClientSecretCredential ao trabalhar com entidades de serviço localmente e em produção.

Implementar o código

Adicione o pacote @azure/identidade no projeto Node.js:

npm install @azure/identity

Os serviços do Azure são acessados usando classes de cliente especializadas das várias bibliotecas de clientes do SDK do Azure. Para qualquer código JavaScript que crie um objeto cliente do SDK do Azure em seu aplicativo, siga estas etapas:

- Importar a classe

ClientSecretCredentialdo módulo@azure/identity. - Criar um

ClientSecretCredentialobjeto com otenantId,clientIdeclientSecret. - Passe a

ClientSecretCredentialinstância para o construtor de objeto cliente do SDK do Azure.

Um exemplo dessa abordagem é mostrado no seguinte segmento de código:

import { BlobServiceClient } from '@azure/storage-blob';

import { ClientSecretCredential } from '@azure/identity';

// Authentication

const tenantId = process.env.AZURE_TENANT_ID;

const clientId = process.env.AZURE_CLIENT_ID;

const clientSecret = process.env.AZURE_CLIENT_SECRET;

// Azure Storage account name

const accountName = process.env.AZURE_STORAGE_ACCOUNT_NAME;

if (!tenantId || !clientId || !clientSecret || !accountName) {

throw Error('Required environment variables not found');

}

const credential = new ClientSecretCredential(tenantId, clientId, clientSecret);

const blobServiceClient = new BlobServiceClient(

`https://${accountName}.blob.core.windows.net`,

credential

);

Uma abordagem alternativa é passar o ClientSecretCredential objeto diretamente para o construtor de cliente do SDK do Azure:

const blobServiceClient = new BlobServiceClient(

`https://${accountName}.blob.core.windows.net`,

new ClientSecretCredential(tenantId, clientId, clientSecret)

);