Azure DevOps Services

Importante

O Azure DevOps não dá suporte à autenticação de credenciais alternativas. Se você ainda estiver usando credenciais alternativas, recomendamos que você mude para um método de autenticação mais seguro.

Saiba as respostas para as perguntas frequentes a seguir sobre o acesso à sua organização do Azure DevOps por meio da ID do Microsoft Entra. Agrupamos as perguntas frequentes pelos seguintes assuntos:

Acesso geral com a ID do Microsoft Entra

Por que não vejo minha organização no portal do Azure?

Em ambos os aplicativos, o Administrador de Serviços do Azure ou o Coadministrator permissões para a assinatura do Azure vinculada à sua organização no Azure DevOps. Além disso, no portal do Azure, tenha permissões de proprietário do Administrador de Coleção de Projetos ou da organização.

O que preciso para configurar uma instância existente do Azure DevOps com a ID do Microsoft Entra?

Certifique-se de atender aos pré-requisitos no artigo a seguir, Conectar sua organização à ID do Microsoft Entra.

Fiz alterações no ID do Microsoft Entra, mas elas não parecem ter efeito, por quê?

As alterações feitas na ID do Microsoft Entra podem levar até 1 hora para ficarem visíveis no Azure DevOps.

Posso usar o Microsoft 365 e a ID do Microsoft Entra com o Azure DevOps?

Sim.

- Ainda não tem uma organização? Crie uma organização no Azure DevOps.

- Já tem uma organização? Conecte sua organização à ID do Microsoft Entra.

Por que tenho que escolher entre uma "conta corporativa ou de estudante" e minha "conta pessoal"?

Você precisa escolher entre uma "conta corporativa ou de estudante" e sua "conta pessoal" ao entrar com um endereço de email (por exemplo, jamalhartnett@fabrikam.com) compartilhado por ambas as contas. Embora ambas as identidades usem o mesmo endereço de entrada, elas são separadas e têm perfis, configurações de segurança e permissões diferentes.

Selecione Conta corporativa ou de estudante se você usou essa identidade para criar sua organização ou já entrou com ela. O diretório da sua organização na ID do Microsoft Entra autentica sua identidade e controla o acesso à sua organização.

Selecione Conta pessoal se você usou sua conta Microsoft com o Azure DevOps. O diretório global para contas da Microsoft autentica sua identidade.

Minha organização usa apenas contas da Microsoft. Posso mudar para a ID do Microsoft Entra?

Sim, mas antes de alternar, verifique se a ID do Microsoft Entra atende às suas necessidades de compartilhamento dos seguintes itens:

- Itens de trabalho

- Código

- Recursos

- Outros ativos com sua equipe e parceiros

Saiba mais sobre como controlar o acesso com contas da Microsoft versus Microsoft Entra ID e como alternar quando estiver pronto.

Por que não consigo entrar depois de selecionar "conta pessoal da Microsoft" ou "conta corporativa ou de estudante"?

Se o seu endereço de entrada for compartilhado por sua conta pessoal da Microsoft e sua conta corporativa ou de estudante, mas a identidade selecionada não tiver acesso, você não poderá entrar. Embora ambas as identidades usem o mesmo endereço de entrada, elas são separadas e têm perfis, configurações de segurança e permissões diferentes. Saia completamente do Azure DevOps concluindo as etapas a seguir. Fechar o navegador pode não desconte-lo completamente. Entre novamente e selecione sua outra identidade:

Feche todos os navegadores, incluindo navegadores que não estão executando o Azure DevOps.

Abra uma sessão de navegação privada ou anônima.

Acesse esta URL:

https://aka.ms/vssignout.Uma mensagem é exibida: "Saída em andamento". Depois de sair, você será redirecionado para a página da Web do Azure DevOps @dev.azure.microsoft.com .

Dica

Se a página de saída demorar mais de um minuto, feche o navegador e tente novamente.

Entre no Azure DevOps novamente. Selecione sua outra identidade.

O que acontece se minha assinatura do Azure estiver desabilitada?

Se você for o proprietário da organização ou o Administrador da Conta da assinatura do Azure, verifique o status da assinatura no Centro de Contas e tente corrigir sua assinatura. Suas configurações pagas são restauradas. Ou você pode vincular sua organização a outra assinatura do Azure desvinculando sua organização da assinatura desabilitada. Enquanto sua assinatura estiver desabilitada, sua organização voltará aos limites mensais gratuitos até que sua assinatura seja corrigida.

Usuários e permissões do Microsoft Entra

Se você não encontrar uma resposta para sua pergunta aqui, consulte Perguntas frequentes sobre gerenciamento de usuários e permissões.

Por que preciso adicionar usuários a um diretório?

Sua organização autentica usuários e controla o acesso por meio da ID do Microsoft Entra. Todos os usuários devem ser membros do diretório para obter acesso.

Como administrador de diretório, você pode adicionar usuários ao diretório. Se você não for um administrador, trabalhe com o administrador do diretório para adicionar usuários. Saiba mais sobre como controlar o acesso a Azure DevOps Services usando um diretório.

O que acontece com os usuários atuais?

Seu trabalho no Azure DevOps está associado às suas credenciais para a ID do Microsoft Entra. Depois que sua organização estiver conectada ao diretório, os usuários continuarão trabalhando perfeitamente se seus endereços de credencial aparecerem no diretório conectado. Se os endereços dos usuários não aparecerem, você deverá adicionar esses usuários ao diretório. Sua organização pode ter políticas sobre como adicionar usuários ao diretório, portanto, saiba mais primeiro.

Como descubro se minha organização usa a ID do Microsoft Entra para controlar o acesso?

Se você tiver pelo menos acesso básico, vá para as configurações da organização e selecione a guia ID do Microsoft Entra. Conectar diretório ou Desconectar diretório.

Minha organização controla o acesso usando a ID do Microsoft Entra. Posso simplesmente excluir usuários do diretório?

Sim, mas excluir um usuário do diretório remove o acesso do usuário a todas as organizações e outros ativos associados a esse diretório. Para obter mais informações, consulte Excluir um usuário do diretório do Microsoft Entra.

Por que "nenhuma identidade encontrada" quando tento adicionar usuários da ID do Microsoft Entra à minha organização do Azure DevOps?

Você provavelmente é um convidado na ID do Microsoft Entra que dá suporte à sua organização do Azure DevOps, em vez de um membro. Os convidados do Microsoft Entra não podem pesquisar o Microsoft Entra ID da maneira exigida pelo Azure DevOps. Por exemplo, os convidados do Microsoft Entra não podem usar o portal da Web do Azure DevOps para pesquisar ou selecionar usuários que não foram adicionados à organização do Azure DevOps. Saiba como converter convidados do Microsoft Entra em membros.

E se não pudermos usar os mesmos endereços de entrada?

Adicione esses usuários ao diretório com novas contas corporativas ou de estudante, reatribua os níveis de acesso e os leia para todos os projetos. Se eles tiverem contas corporativas ou de estudante existentes, essas contas poderão ser usadas. O trabalho não é perdido e permanece com seus endereços de entrada atuais. Os usuários podem migrar o trabalho que desejam manter, exceto pelo histórico de trabalho. Para obter mais informações, confira como adicionar usuários da organização.

E se eu excluir acidentalmente um usuário na ID do Microsoft Entra?

Restaure o usuário, em vez de criar um novo. Se você criar um novo usuário, mesmo com o mesmo endereço de email, esse usuário não estará associado à identidade anterior.

Como posso converter um convidado do Microsoft Entra em um membro?

Selecione uma das duas opções a seguir:

- Peça a um administrador do Microsoft Entra que remova sua conta do diretório e adicione-a novamente, tornando-o um membro, em vez de um convidado. Para obter mais informações, consulte Os usuários do Microsoft Entra B2B podem ser adicionados como membros em vez de convidados?.

- Altere o UserType do convidado do Microsoft Entra usando o Microsoft Graph PowerShell. Não recomendamos o uso desse processo avançado, mas ele permite que o usuário consulte a ID do Microsoft Entra na organização do Azure DevOps.

Converter o UserType de convidado em membro usando o PowerShell do Microsoft Graph

Aviso

Não recomendamos esse processo avançado, mas ele permite que o usuário consulte a ID do Microsoft Entra na organização do Azure DevOps.

Pré-requisitos

Como o usuário que faz a alteração UserType, tenha os seguintes itens:

- Uma conta corporativa/de estudante (WSA)/usuário nativo na ID do Microsoft Entra. Não é possível alterar o UserType com uma conta da Microsoft.

- Permissões do Administrador de usuários

Importante

Recomendamos criar um novo usuário (nativo) do Microsoft Entra com permissões de administrador de usuário na ID do Microsoft Entra. Conclua as etapas a seguir com este usuário para eliminar a possibilidade de se conectar à ID errada do Microsoft Entra. Você pode excluir o novo usuário quando terminar.

Processo

- Entre no portal do Azure como Administrador de Usuários do diretório da sua organização.

- Vá para o locatário que apoia sua organização do Azure DevOps.

- Abra um prompt administrativo do Windows PowerShell para usar o Microsoft Graph PowerShell.

- Execute

Install-Module -Name Microsoft.Graph -Scope CurrentUser. O Microsoft Graph é baixado da Galeria do PowerShell. - Depois que a instalação for concluída, execute

Connect-MgGraph -Scopes "User.ReadWrite.All". Entre na ID do Microsoft Entra. Certifique-se de usar um ID que atenda aos critérios mencionados anteriormente e concorde com as permissões. - Execute

Get-MgUser -Filter "DisplayName eq '<display name'" -property DisplayName, ID, UserPrincipalName, UserType | Select DisplayName, ID, UserPrincipalName, UserType, em que <display_name> é o nome de exibição do usuário, conforme visto no portal do Azure. Queremos alterar o userType paraMember. - Execute

Update-MgUser -UserId string -UserType Member, ondestringé o valor de ID retornado pelo comando anterior. O usuário está definido como status de membro. - Execute

Get-MgUser -Filter "DisplayName eq '<display name'" -property DisplayName, ID, UserPrincipalName, UserType | Select DisplayName, ID, UserPrincipalName, UserTypenovamente para verificar se o UserType foi alterado. Você também pode verificar na seção ID do Microsoft Entra do portal do Azure.

Embora não seja a norma, pode levar várias horas ou até dias até que essa alteração seja refletida no Azure DevOps. Se ele não corrigir o problema do Azure DevOps imediatamente, dê a ele algum tempo e continue tentando.

Grupos do Microsoft Entra

Por que não posso atribuir permissões do Azure DevOps diretamente a um grupo do Microsoft Entra?

Como esses grupos são criados e gerenciados no Azure, você não pode atribuir permissões do Azure DevOps diretamente ou proteger caminhos de controle de versão a esses grupos. Você receberá um erro se tentar atribuir permissões diretamente.

Você pode adicionar um grupo do Microsoft Entra ao grupo do Azure DevOps que tenha as permissões desejadas. Ou, em vez disso, você pode atribuir essas permissões ao grupo. Os membros do grupo do Microsoft Entra herdam permissões do grupo em que você os adiciona.

Posso gerenciar grupos do Microsoft Entra no Azure DevOps?

Não, porque esses grupos são criados e gerenciados no Azure. O Azure DevOps não armazena nem sincroniza o status do membro para grupos do Microsoft Entra. Para gerenciar grupos do Microsoft Entra, use o portal do Azure, o MIM (Microsoft Identity Manager) ou as ferramentas de gerenciamento de grupo compatíveis com sua organização.

Como saber a diferença entre um grupo do Azure DevOps e um grupo do Microsoft Entra?

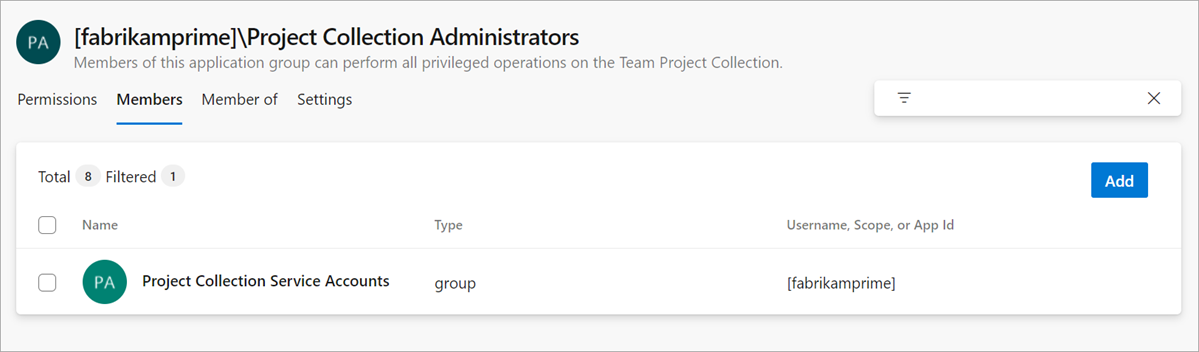

A interface do usuário do Azure DevOps indica o escopo da associação usando colchetes []. Por exemplo, considere esta página de configurações de permissões:

| Nome do escopo | Definição |

|---|---|

[fabrikam-fiber] |

A associação é definida nas Configurações da Organização |

[Project Name] |

A associação é definida nas Configurações do Projeto |

[TEAM FOUNDATION] |

A associação é definida diretamente na ID do Microsoft Entra |

Observação

Se você adicionar um grupo do Microsoft Entra a um grupo de segurança personalizado e usar um nome semelhante, poderá ver o que parecem ser grupos duplicados. Examine o escopo para [] determinar qual é um grupo de DevOps e qual é um grupo do Microsoft Entra.

Por que a lista de usuários não mostra todos os membros do grupo do Microsoft Entra?

Como faço para atribuir acesso à organização aos membros do grupo do Microsoft Entra?

Quando esses membros do grupo se conectarem à sua organização pela primeira vez, o Azure DevOps atribuirá um nível de acesso a eles automaticamente. Se eles tiverem assinaturas do Visual Studio, o Azure DevOps atribuirá o respectivo nível de acesso a elas. Caso contrário, o Azure DevOps atribuirá a eles o próximo nível de acesso "melhor disponível", nesta ordem: Básico, Stakeholder.

Se você não tiver níveis de acesso suficientes para todos os membros do grupo do Microsoft Entra, os membros que entrarem terão acesso ao Stakeholder.

Como posso proteger o acesso a grupos de administradores internos?

Exigir acesso just-in-time usando um grupo do Microsoft Entra Privileged Identity Management (PIM). Para obter mais informações, consulte Acesso just-in-time para grupos de administradores.

Por que a guia Segurança não mostra todos os membros quando seleciono um grupo do Microsoft Entra?

A guia Segurança mostra os membros do grupo do Microsoft Entra somente depois que eles entram em sua organização e têm um nível de acesso atribuído a eles.

Para ver todos os membros do grupo do Microsoft Entra, use o portal do Azure, o MIM ou as ferramentas de gerenciamento de grupo compatíveis com sua organização.

Por que o widget de membros da equipe não mostra todos os membros do grupo do Microsoft Entra?

O widget de membros da equipe mostra apenas os usuários que entraram anteriormente em sua organização.

Por que o painel de capacidade da equipe não mostra todos os membros do grupo do Microsoft Entra?

O painel de capacidade da equipe mostra apenas os usuários que entraram anteriormente em sua organização. Para definir a capacidade, adicione manualmente usuários à sua equipe.

Por que o Azure DevOps não recupera os níveis de acesso de usuários que não são mais membros do grupo do Microsoft Entra?

O Azure DevOps não recupera automaticamente os níveis de acesso desses usuários. Para remover manualmente o acesso, acesse Usuários.

Posso atribuir itens de trabalho a membros do grupo do Microsoft Entra que não entraram?

Você pode atribuir itens de trabalho a qualquer membro do Microsoft Entra que tenha permissões para sua organização. Essa ação também adiciona esse membro à sua organização. Quando você adiciona usuários dessa forma, eles aparecem automaticamente como Usuários, com o melhor nível de acesso disponível. O usuário também aparece nas configurações de segurança.

Posso usar grupos do Microsoft Entra para consultar itens de trabalho usando a cláusula "In Group"?

Não, não há suporte para consultas em grupos do Microsoft Entra.

Posso usar grupos do Microsoft Entra para configurar regras de campo em meus modelos de item de trabalho?

Não, mas você pode estar interessado em nossos planos de personalização de processo.

Adicionar usuários ao diretório

Adicione usuários da organização à sua ID do Microsoft Entra.

Por que recebi um erro informando que minha organização tem várias identidades ativas com o mesmo UPN?

Durante o processo de conexão, mapeamos os usuários existentes para membros do locatário do Microsoft Entra, com base em seu UPN, que geralmente é conhecido como endereço de login. Se detectarmos vários usuários com o mesmo UPN, não sabemos como mapear esses usuários. Esse cenário ocorre se um usuário altera seu UPN para corresponder a um já existente na organização.

Se encontrar esse erro, revise sua lista de usuários para obter informações sobre duplicatas. Se encontrar duplicatas, remova os usuários que não precisa. Se você não conseguir encontrar duplicatas, entre em contato com o suporte.

Posso alternar usuários atuais de contas da Microsoft para contas corporativas no Azure DevOps?

Não. Embora você possa adicionar novas contas corporativas à sua organização, elas são tratadas como novos usuários. Se você quiser acessar todo o seu trabalho, incluindo seu histórico, deverá usar os mesmos endereços de entrada que usava antes de sua organização ser conectada à sua ID do Microsoft Entra. Adicione sua conta da Microsoft como membro à sua ID do Microsoft Entra.

Por que não consigo adicionar usuários de outros diretórios à minha ID do Microsoft Entra?

Ser membro ou ter acesso de leitura nesses diretórios. Caso contrário, você pode adicioná-los usando a colaboração B2B por meio do administrador do Microsoft Entra. Você também pode adicioná-las usando suas contas microsoft ou criando novas contas de trabalho para elas em seu diretório.

E se eu receber um erro ao tentar mapear um usuário para um membro existente da minha organização?

Você pode mapear o usuário para uma identidade diferente que ainda não seja um membro ativo da organização ou adicionar o usuário existente à sua ID do Microsoft Entra. Se você ainda precisar mapear para o membro existente da organização do Azure DevOps, entre em contato com o suporte.

Como fazer usar minha conta corporativa ou de estudante com minha assinatura do Visual Studio com MSDN?

Se você usou uma conta da Microsoft para ativar um Visual Studio com assinatura msdn contendo o Azure DevOps como um benefício, você pode adicionar uma conta corporativa ou de estudante. A ID do Microsoft Entra deve gerenciar a conta. Saiba como vincular contas corporativas ou de estudante ao Visual Studio com assinaturas do MSDN.

Posso controlar o acesso à minha organização para usuários externos no diretório conectado?

Sim, mas apenas para usuários externos adicionados como convidados por meio do Microsoft 365 ou adicionados usando a colaboração B2B pelo administrador do Microsoft Entra. Esses usuários externos são gerenciados fora do diretório conectado. Para obter mais informações, entre em contato com o administrador do Microsoft Entra. A configuração a seguir não afeta os usuários que são adicionados diretamente ao diretório da sua organização.

Antes de começar, verifique se você tem pelo menos acesso Básico, não Stakeholder.

Conclua os pré-requisitos para adicionar usuários externos, ativando o acesso de convidado externo.

Remover usuários ou grupos

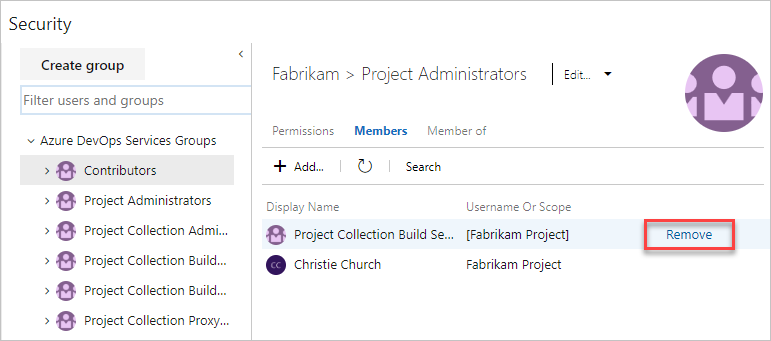

Como faço para remover um grupo do Microsoft Entra do Azure DevOps?

Acesse a coleção ou o projeto do projeto. Na barra superior, selecione ![]() Configurações e, em seguida, selecione Segurança.

Configurações e, em seguida, selecione Segurança.

Localize o grupo do Microsoft Entra e exclua-o da sua organização.

Por que sou solicitado a remover um usuário de um grupo do Microsoft Entra quando excluo esse usuário da minha organização?

Os usuários podem pertencer à sua organização, tanto como indivíduos quanto como membros de grupos do Microsoft Entra em grupos do Azure DevOps. Esses usuários ainda podem acessar sua organização enquanto são membros desses grupos do Microsoft Entra.

Para bloquear todo o acesso dos usuários, remova-os dos grupos do Microsoft Entra em sua organização ou remova esses grupos da sua organização. No momento, não podemos bloquear completamente o acesso ou criar exceções para esses usuários.

Se um usuário do Microsoft Entra for removido, todos os PATs relacionados também serão revogados?

Os usuários que estão desabilitados ou removidos do diretório não podem mais acessar sua organização por qualquer mecanismo, incluindo por meio de PATs ou SSH.

Conectar-se, desconectar-se ou alterar a conexão do Microsoft Entra

Como posso gerenciar várias organizações conectadas à ID do Microsoft Entra?

Você pode baixar uma lista completa de organizações apoiadas por um locatário do Microsoft Entra. Para obter mais informações, consulte Obter uma lista de organizações com suporte da ID do Microsoft Entra.

Posso conectar minha organização a uma ID do Microsoft Entra criada no Microsoft 365?

Sim. Se você não conseguir encontrar sua ID do Microsoft Entra criada no Microsoft 365, consulte Por que não vejo o diretório que desejo conectar?.

Por que não vejo o diretório ao qual quero me conectar? O que devo fazer?

Talvez você não veja o diretório para nenhuma das seguintes circunstâncias:

Você não é reconhecido como o Proprietário da organização para gerenciar conexões de diretório.

Fale com o administrador da organização do Microsoft Entra e peça que ele o torne membro da organização. É possível que você não faça parte da organização.

Por que minha organização já está conectada a um diretório? Posso alterar esse diretório?

Sua organização estava conectada a um diretório quando o proprietário da organização criou a organização ou algum tempo depois. Quando você cria uma organização com uma conta corporativa ou de estudante, sua organização é conectada automaticamente ao diretório que gerencia essa conta corporativa ou de estudante. Sim, você pode alternar diretórios. Talvez seja necessário migrar alguns usuários.

Posso mudar para um diretório diferente?

Sim. Para obter mais informações, consulte Alternar para outra ID do Microsoft Entra.

Importante

Quando você altera a conexão do Microsoft Entra, os usuários e grupos que herdam a associação e as permissões de um grupo do Microsoft Entra não herdam mais essas permissões. Os grupos do Microsoft Entra adicionados à sua organização do Azure DevOps não são transferidos e deixam de existir em sua organização. Todas as permissões e relações de associação feitas com esses grupos do Microsoft Entra também deixam de existir após a transferência. Além disso, as regras de grupo habilitadas em grupos do Microsoft Entra deixam de existir quando você altera a conexão do Microsoft Entra.

Por que e quando devo solicitar suporte para limpar manualmente minhas chaves SSH?

Quando você alterna de um locatário do Microsoft Entra para outro, a identidade subjacente também é alterada e todos os tokens PAT ou chaves SSH que o usuário tinha com sua identidade antiga param de funcionar. Todas as chaves SSH ativas carregadas na organização não são excluídas como parte do processo de troca de locatário, o que pode impedir que o usuário carregue novas chaves após a troca. Recomendamos que os usuários excluam todas as chaves SSH antes de alternarem o locatário do Active Directory. Temos trabalho em nossa lista de pendências para excluir automaticamente as chaves SSH como parte do processo de troca de locatário e, nesse ínterim, se você for impedido de carregar novas chaves após a troca de locatário, recomendamos que você entre em contato com o Suporte para excluir essas chaves SSH antigas.

Minhas credenciais alternativas não funcionam mais. O que devo fazer?

O Azure DevOps não dá mais suporte à autenticação de Credenciais Alternativas desde o início de 2 de março de 2020. Se você ainda estiver usando Credenciais Alternativas, recomendamos que você alterne para um método de autenticação mais seguro (por exemplo, tokens de acesso pessoal ou SSH). Saiba mais.

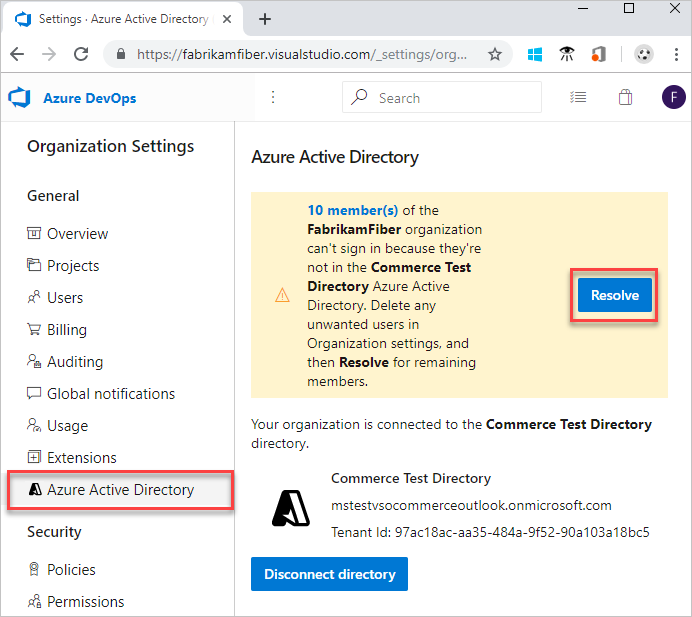

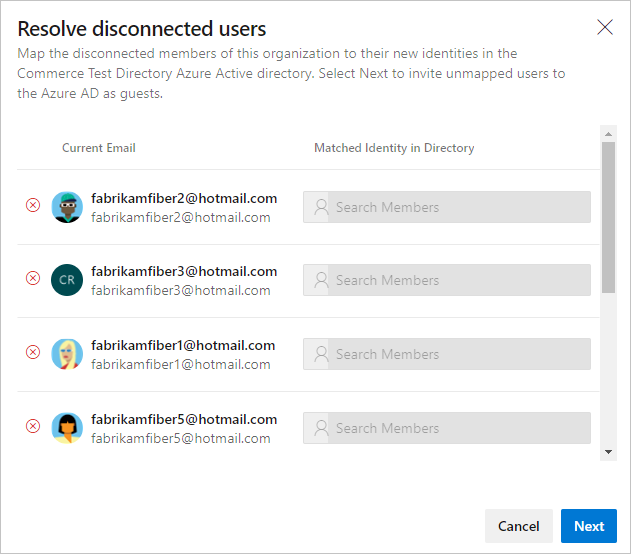

Alguns usuários estão desconectados, mas têm identidades correspondentes na ID do Microsoft Entra. O que devo fazer?

Nas Configurações de organização do Azure DevOps, selecione Microsoft Entra ID e, em seguida, Resolver.

Corresponder às identidades. Selecione Avançar quando terminar.

Recebi uma mensagem de erro quando estava resolvendo desconexões. O que devo fazer?

Tente novamente.

Você pode ser um convidado na ID do Microsoft Entra. Solicite que um administrador da organização, que seja membro da ID do Microsoft Entra, faça o mapeamento. Ou solicite que um administrador da ID do Microsoft Entra converta você em um membro.

Se a mensagem de erro incluir um usuário em seu domínio, mas você não vê-lo ativo em seu diretório, o usuário provavelmente deixou sua empresa. Acesse as configurações do usuário da organização para remover o usuário da sua organização.

Quando eu estava tentando convidar um novo usuário para minha ID do Microsoft Entra, recebi uma exceção 403. O que devo fazer?

Você pode ser um convidado na ID do Microsoft Entra e não tem a permissão certa para convidar usuários. Vá para Configurações de colaboração externa na ID do Microsoft Entra e mova a alternância "Os convidados podem convidar" para Sim. Atualize a ID do Microsoft Entra e tente novamente.

Meus usuários manterão suas assinaturas existentes do Visual Studio?

Os administradores de assinatura do Visual Studio normalmente atribuem assinaturas aos endereços de email corporativos dos usuários, para que os usuários possam receber emails e notificações de boas-vindas. Se os endereços de email de identidade e assinatura corresponderem, os usuários poderão acessar os benefícios da assinatura. À medida que você faz a transição das identidades da Microsoft para o Microsoft Entra, os benefícios dos usuários ainda funcionam com a nova identidade do Microsoft Entra. Porém, os endereços de email devem corresponder. Se os endereços de email não corresponderem, o administrador da assinatura deverá reatribuir a assinatura. Caso contrário, os usuários devem adicionar uma identidade alternativa à assinatura do Visual Studio.

E se eu precisar entrar quando usar o seletor de pessoas?

Limpe o cache do navegador e exclua os cookies da sessão. Feche o navegador e reabra.

E se meus itens de trabalho estiverem indicando que os usuários não são válidos?

Limpe o cache do navegador e exclua os cookies da sessão. Feche o navegador e reabra.

Depois que minha organização estiver conectada à ID do Microsoft Entra, ela atualizará os itens de trabalho, solicitações de pull e outras partes do Azure Boards em que sou referenciado no sistema com minha nova ID?

Sim, todas as partes do sistema são atualizadas com a nova ID quando a ID de um usuário é mapeada de seu email pessoal para seu email de trabalho.

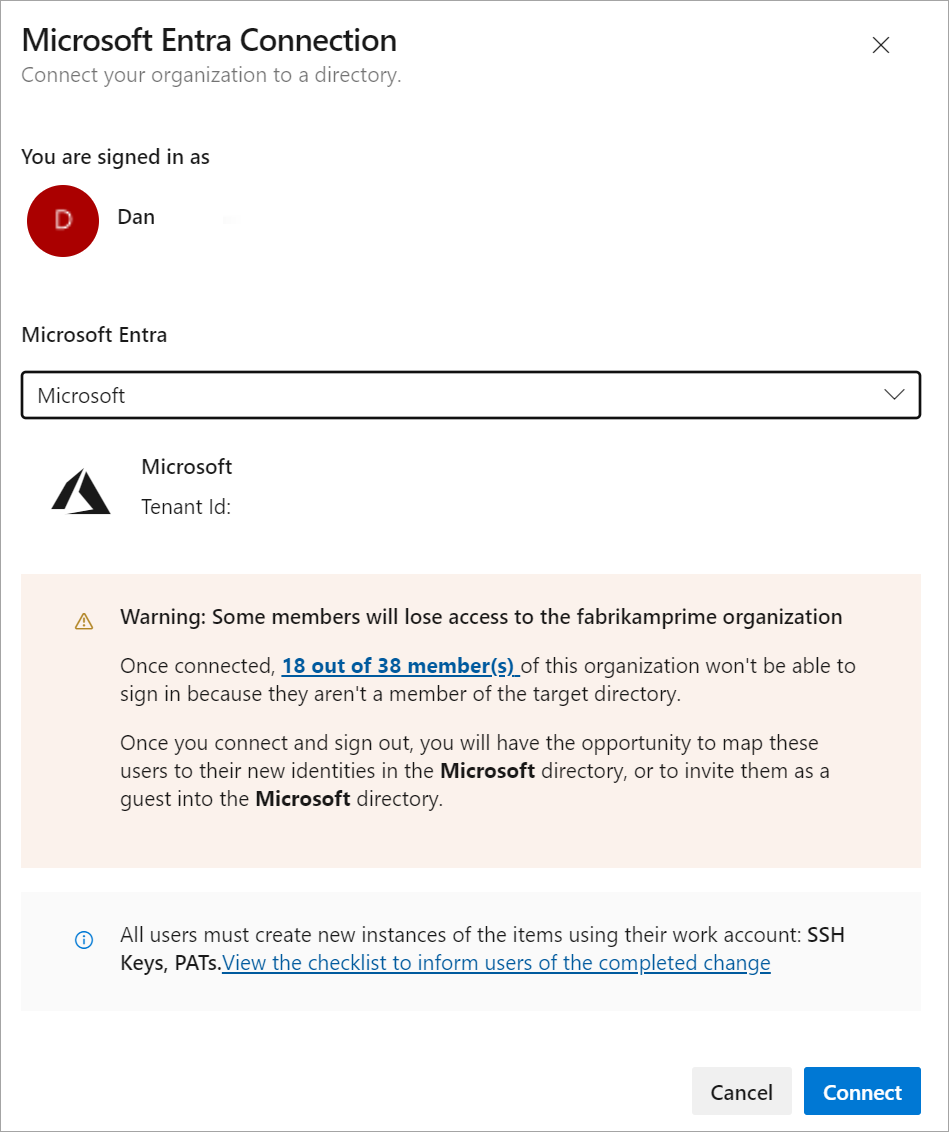

E se eu receber um aviso sobre os membros que perderão o acesso à organização?

Você ainda pode se conectar à ID do Microsoft Entra, mas tente resolver o problema de mapeamento depois de se conectar e selecionar o texto em negrito para ver quais usuários são afetados. Se você ainda precisar de ajuda, entre em contato com o suporte.

Com mais de 100 membros na minha organização do Azure DevOps, como posso me conectar a uma ID do Microsoft Entra?

Atualmente, você ainda pode se conectar, mas os recursos de mapeamento e convite que ajudam a resolver usuários desconectados após a conexão não funcionam além de 100. Contate o Suporte.

Por que o git.exe/Visual Studio não consegue autenticar após vincular/desvincular da ID do Microsoft Entra?

O cache do locatário deverá ser limpo se você estiver usando uma versão do GCM antes da v1.15.0. Limpar o cache do locatário é tão fácil quanto excluir o %LocalAppData%\GitCredentialManager\tenant.cache arquivo em cada computador que retorna um erro de entrada. O GCM recria e popula automaticamente o arquivo de cache, conforme necessário, em tentativas de entrada subsequentes.

P: Como obter ajuda ou suporte para o Azure DevOps?

R: Consulte Obter suporte e fornecer comentários.