Configurar o Monitor da Conexão para o ExpressRoute

Este artigo ajuda você a configurar uma extensão do Monitor da Conexão para monitorar o ExpressRoute. O Monitor da Conexão é uma solução de monitoramento de rede baseada em nuvem que monitora a conectividade entre implantações de nuvem do Azure e instalações locais (Filiais etc.). O Monitor da Conexão faz parte dos logs do Azure Monitor. A extensão também permite monitorar a conectividade de rede para suas conexões de emparelhamento privadas e da Microsoft. Ao configurar o Monitor da Conexão para o ExpressRoute, você poderá detectar problemas de rede para identificar e eliminar.

Observação

Este artigo foi atualizado recentemente para usar o termo logs do Azure Monitor em vez de Log Analytics. Os dados de log ainda são armazenados em um espaço de trabalho do Log Analytics e ainda são coletados e analisados pelo mesmo serviço do Log Analytics. Estamos atualizando a terminologia para refletir melhor a função dos logs no Azure Monitor. Confira as alterações de terminologia do Azure Monitor para obter detalhes.

Com o Monitor da Conexão para o ExpressRoute você pode:

Monitorar perda e latência entre vários VNets e definir alertas.

Monitorar todos os caminhos (incluindo caminhos redundantes) na rede.

Solucionar problemas de rede transitórios e pontuais, que são difíceis de replicar.

Ajudar a determinar um segmento específico na rede que é responsável pelo desempenho degradado.

Agentes de monitoramento são instalados em vários servidores, locais e no Azure. Os agentes se comunicam entre si enviando pacotes de handshake do TCP. A comunicação entre os agentes permite que o Azure mapeie a topologia de rede e o caminho que o tráfego pode levar.

Criar um espaço de trabalho do Log Analytics.

Instale e configure agentes de software. (Caso deseje monitorar somente o Emparelhamento da Microsoft, você não precisa instalar e configurar agentes de software):

- Instale agentes de monitoramento nos servidores locais e nas VMs do Azure (para emparelhamento privado).

- Defina as configurações nos servidores de agente de monitoramento para permitir que os agentes de monitoramentos se comuniquem. (Abra as portas do firewall etc.)

Configure as regras de grupo de segurança de rede (NSG) para permitir que o agente de monitoramento instalado nas VMs do Azure se comunique com os agentes de monitoramento local.

Habilite o Observador de Rede em sua assinatura.

Configurar o monitoramento: criar monitores da conexão com grupos de teste para monitorar pontos de extremidade de origem e de destino em sua rede.

Se você já estiver usando Monitor de Desempenho de Rede (preterido) ou o Monitor da Conexão para monitorar outros objetos ou serviços e já tiver um workspace do Log Analytics em uma das regiões com suporte. Você pode ignorar as etapas 1 e 2 e começar a configuração na etapa 3.

Criar um workspace na assinatura que tem o link das VNETs ao(s) circuito(s) do ExpressRoute.

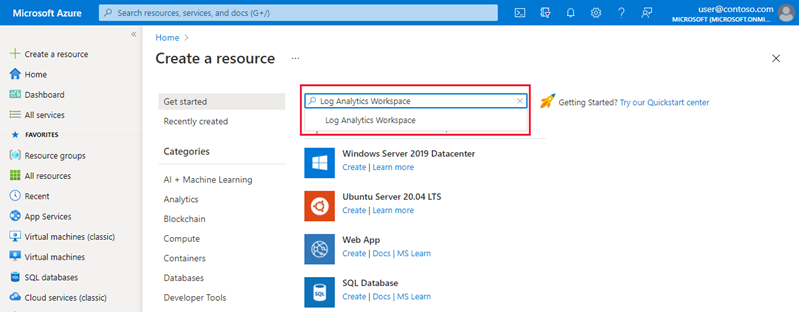

Entre no portal do Azure. Na assinatura que tem as redes virtuais conectadas ao circuito do ExpressRoute, selecione + Criar um recurso. Pesquise workspace do Log Analytics e selecione Criar.

Observação

Você pode criar um novo workspace ou usar um existente. Se você quiser usar um workspace existente, certifique-se de que o workspace tenha sido migrado para a nova linguagem de consulta. Mais informações...

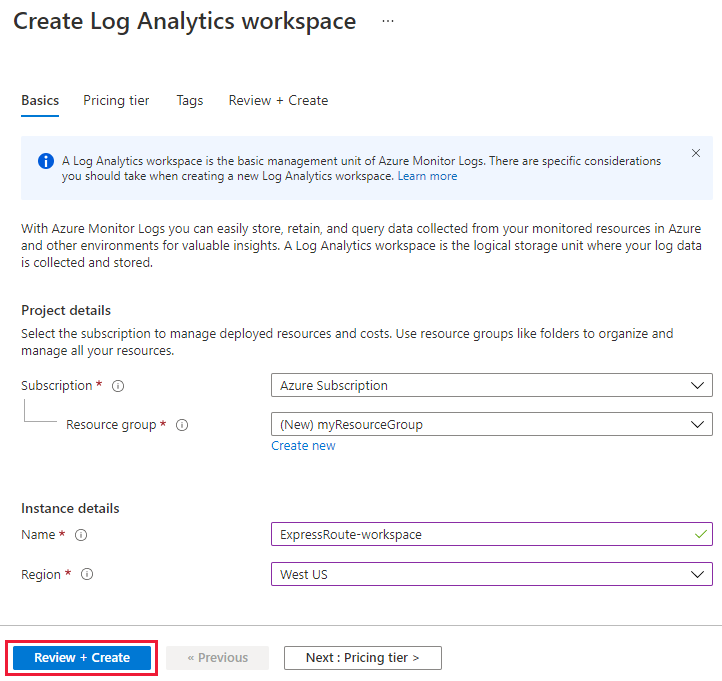

Crie um workspace inserindo ou selecionando as informações a seguir.

Configurações Valor Assinatura Selecione a assinatura com o circuito do ExpressRoute. Grupo de recursos Crie ou selecione um grupo de recursos existente. Nome Insira um nome para identificar esse workspace. Region Selecione uma região parar criar esse workspace.

Observação

O circuito do ExpressRoute pode estar em qualquer lugar do mundo. Ele não precisa estar na mesma região que o workspace.

Selecione Revisar + Criar para validar e Criar para implantar o workspace. Depois de implantar o workspace, prossiga para a próxima seção para configurar a solução de monitoramento.

Conclua o script do Azure PowerShell substituindo os valores de $SubscriptionId, $location, $resourceGroup e $workspaceName. Em seguida, execute o script para configurar a solução de monitoramento.

$subscriptionId = "Subscription ID should come here"

Select-AzSubscription -SubscriptionId $subscriptionId

$location = "Workspace location should come here"

$resourceGroup = "Resource group name should come here"

$workspaceName = "Workspace name should come here"

$solution = @{

Location = $location

Properties = @{

workspaceResourceId = "/subscriptions/$($subscriptionId)/resourcegroups/$($resourceGroup)/providers/Microsoft.OperationalInsights/workspaces/$($workspaceName)"

}

Plan = @{

Name = "NetworkMonitoring($($workspaceName))"

Publisher = "Microsoft"

Product = "OMSGallery/NetworkMonitoring"

PromotionCode = ""

}

ResourceName = "NetworkMonitoring($($workspaceName))"

ResourceType = "Microsoft.OperationsManagement/solutions"

ResourceGroupName = $resourceGroup

}

New-AzResource @solution -Force

Depois de configurar a solução de monitoramento. Prossiga para a próxima etapa de instalar e configurar os agentes de monitoramento em seus servidores.

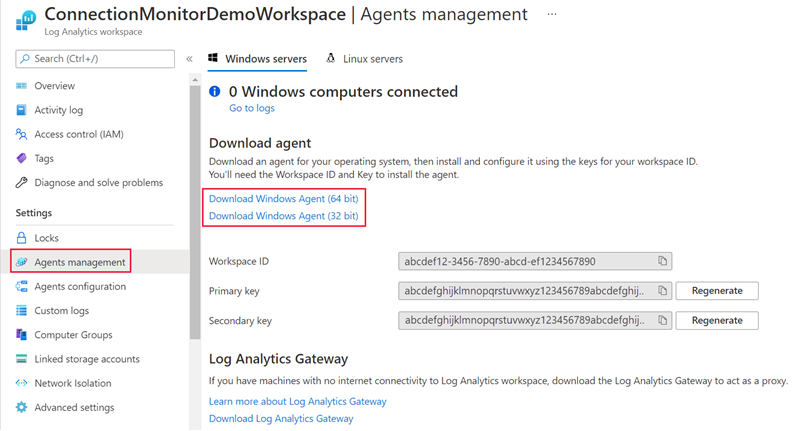

Navegue até workspace do Log Analytics e selecione Gerenciamento de agentes em Configurações. Baixe o agente que corresponde ao sistema operacional do seu computador.

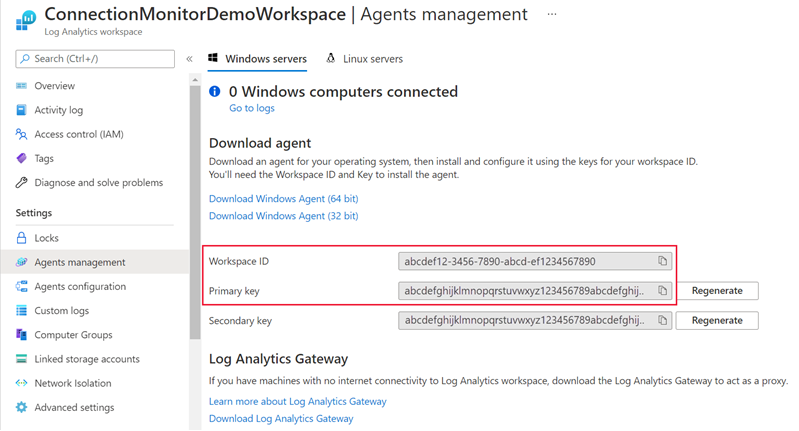

Em seguida, copie a ID do Workspace e a Chave Primária para o Bloco de Notas.

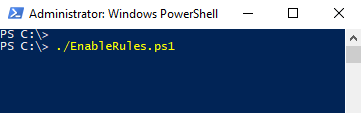

Para computadores Windows, baixe e execute este script do PowerShell EnableRules.ps1 em uma janela do PowerShell com Privilégios de administrador. O script do PowerShell abre a porta de firewall relevante para as transações TCP.

Para computadores Linux, o número da porta precisa ser alterado manualmente usando as seguintes etapas:

- Navegue para o caminho: /var/opt/microsoft/omsagent/npm_state.

- Abra o arquivo: npmdregistry

- Altere o valor do Número da Porta

PortNumber:<port of your choice>

É recomendável que você instale o agente do Log Analytics em pelo menos dois servidores nos dois lados da conexão do ExpressRoute para redundância. Por exemplo, sua rede virtual local e do Azure. Use as etapas a seguir para instalar os agentes:

Selecione o sistema operacional adequado para seguir as instruções de instalação do agente do Log Analytics em seus servidores.

Após concluir, o Microsoft Monitoring Agent aparecerá no Painel de Controle. Você pode revisar a sua configuração e verificar a conectividade do agente nos logs do Azure Monitor.

Repita as etapas 1 e 2 para os outros computadores locais que você deseja usar para o monitoramento.

Se estiver criando uma nova VM do Azure para monitorar a conectividade de sua VNet, você poderá instalar o agente do Observador de Rede ao criar a VM.

Se estiver usando uma VM existente para monitorar conectividade, você pode instalar o agente de rede separadamente no Linux e no Windows.

As regras de um firewall podem bloquear a comunicação entre servidores de origem e de destino. O Monitor da Conexão detecta esse problema e o exibe como uma mensagem de diagnóstico na topologia. Para habilitar o monitoramento de conexão, verifique se as regras de firewall permitem o envio de pacotes via TCP ou ICMP entre a origem e o destino.

Em computadores com Windows, execute um script do PowerShell para criar as chaves do registro exigidas pelo Monitor da Conexão. Este script também cria regras de Firewall do Windows para permitir que os agentes monitorem conexões TCP entre si. As chaves do Registro criadas pelo script especificam se é preciso registrar os logs de depuração e o caminho para o arquivo de logs. Também é definida a porta TCP de agente usada para comunicação. Os valores dessas chaves são definidos automaticamente pelo script. Você não deve alterar manualmente essas chaves.

A porta 8084 é aberta por padrão. Você pode usar uma porta personalizada fornecendo o parâmetro 'portNumber' para o script. No entanto, caso faça isso, você deverá especificar a mesma porta para todos os servidores nos quais o script é executado.

Observação

O script do PowerShell 'EnableRules' configura regras de Firewall do Windows somente no servidor em que o script é executado. Se tiver um firewall de rede, você deverá verificar se ele permite o tráfego destinado à porta TCP usada pelo Monitor da Conexão.

Nos servidores do agente, abra uma janela do PowerShell com privilégios administrativos. Execute o script do PowerShell EnableRules (que você baixou anteriormente). Não use nenhum parâmetro.

Em computadores Linux, os números da porta usadas precisam ser alterados manualmente:

- Navegue para o caminho: /var/opt/microsoft/omsagent/npm_state.

- Abra o arquivo: npmdregistry

- Altere o valor do Número da Porta

PortNumber:\<port of your choice\>. Os números da portas que estão sendo usados devem ser iguais em todos os agentes usados em um espaço de trabalho

Para monitorar servidores que estão no Azure, você deve configurar regras do NSG (grupo de segurança de rede) para permitir o tráfego TCP ou ICMP a partir do Monitor da Conexão. A porta padrão é **8084, que permite ao agente de monitoramento instalado na VM do Azure se comunicar com um agente de monitoramento local.

Para obter mais informações sobre NSG, consulte o tutorial sobre filtragem de tráfego de rede.

Observação

Certifique-se de que você instalou os agentes (o agente do servidor local e o agente do servidor do Azure) e executou o script do PowerShell antes de continuar com esta etapa.

Todas as assinaturas com uma rede virtual têm o Observador de Rede habilitado. Verifique se o Observador de Rede não está explicitamente desabilitado para sua assinatura. Para saber mais, confira Habilitar Observador de Rede.

Para obter uma visão geral de alto nível de como criar um monitor de conexão, testes e grupos de teste entre pontos de extremidade de origem e de destino em sua rede, consulte criar um monitor de conexão. Use as etapas a seguir para configurar o monitoramento de conexão para Emparelhamento Privado e Emparelhamento da Microsoft.

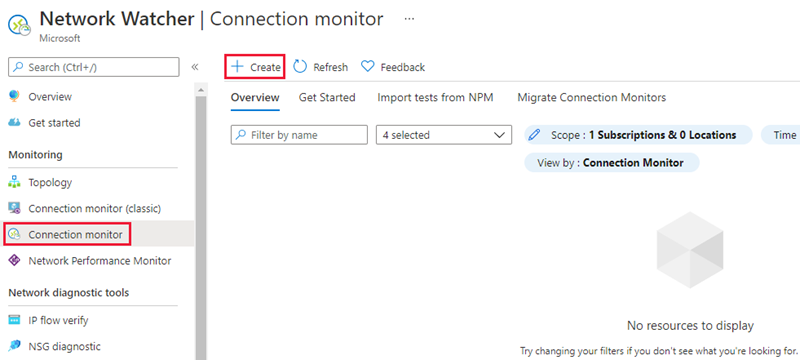

No portal do Azure, navegue para o recurso Observador de Rede e selecione Monitor da Conexão em Monitoramento. Em seguida, selecione Criar para criar um monitor da conexão novo.

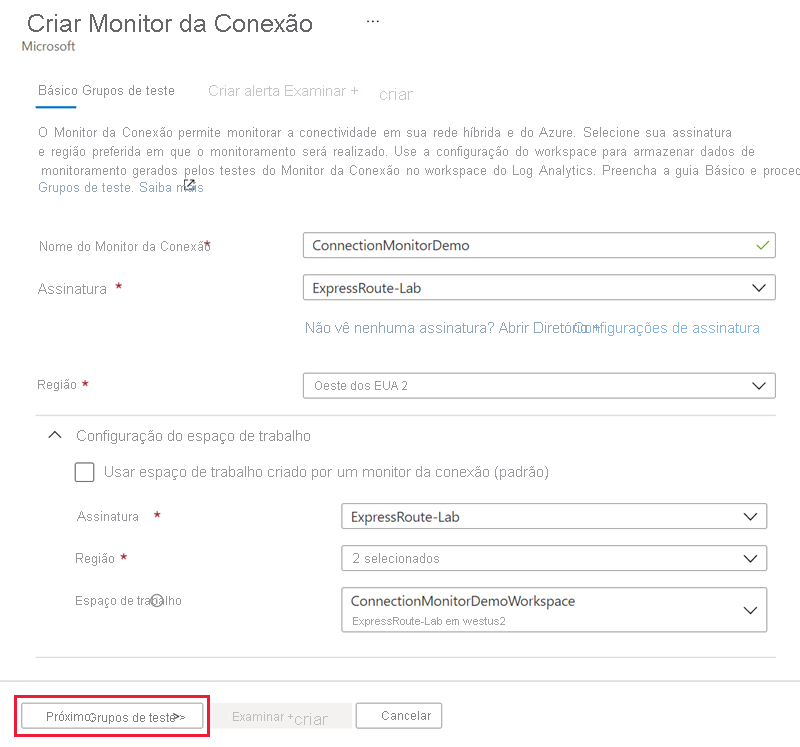

Na guia Básico do fluxo de trabalho de criação, selecione a mesma região na qual você implantou o workspace do Log Analytics para o campo Região. Para a Configuração do workspace, selecione o workspace do Log Analytics existente que você criou anteriormente. Em seguida, selecione Avançar: grupos de teste >>>>.

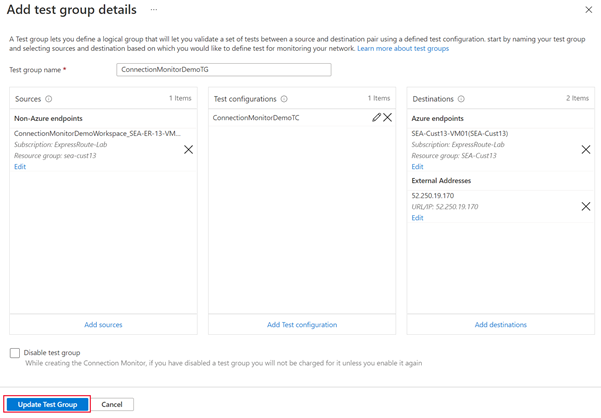

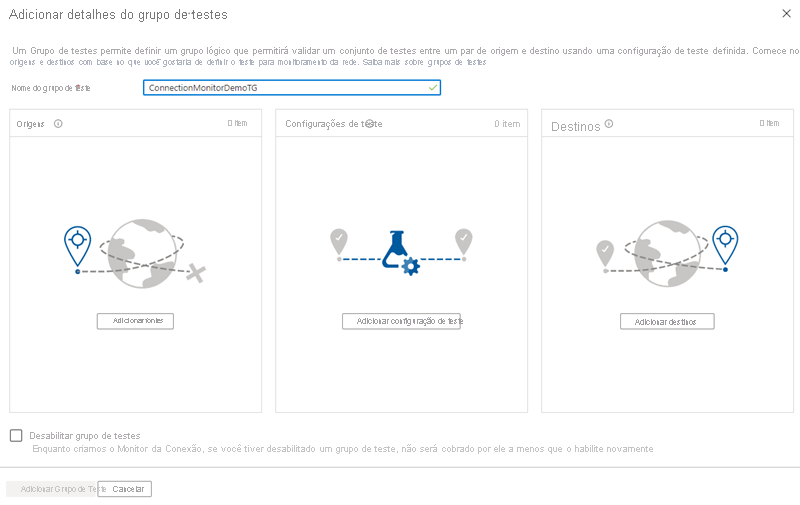

Na página Adicionar detalhes do grupo de teste, adicione os pontos de extremidade de origem e de destino do seu grupo de teste. Defina também as configurações de teste entre eles. Insira um Nome para este grupo de teste.

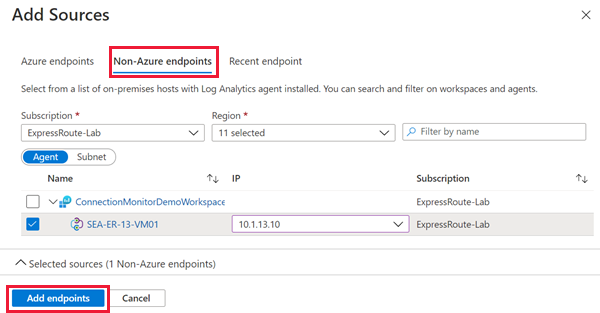

Selecione Adicionar origem e navegue para a guia pontos de extremidade não Azure. Escolha os recursos locais que tem o agente do Log Analytics instalado e você deseja monitorar a conectividade, em seguida, selecione Adicionar pontos de extremidade.

Avançar e selecionar Adicionar destinos.

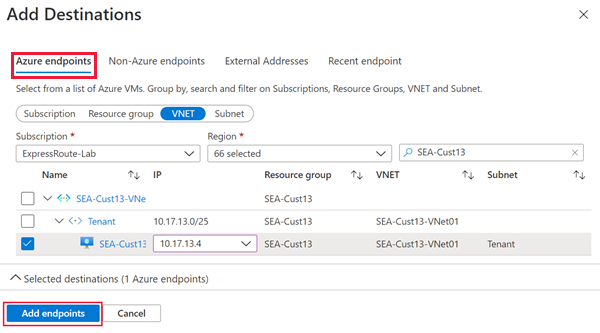

Para monitorar a conectividade no emparelhamento privado do ExpressRoute, navegue até a guia pontos de extremidade do Azure. Escolha os recursos do Azure com o agente Observador de Rede instalado que você deseja monitorar a conectividade em suas redes virtuais no Azure. Não deixe de selecionar o endereço IP privado de cada um desses recursos na coluna IP. Selecione Adicionar pontos de extremidade para adicionar esses pontos de extremidade a sua lista de destinos para o grupo de teste.

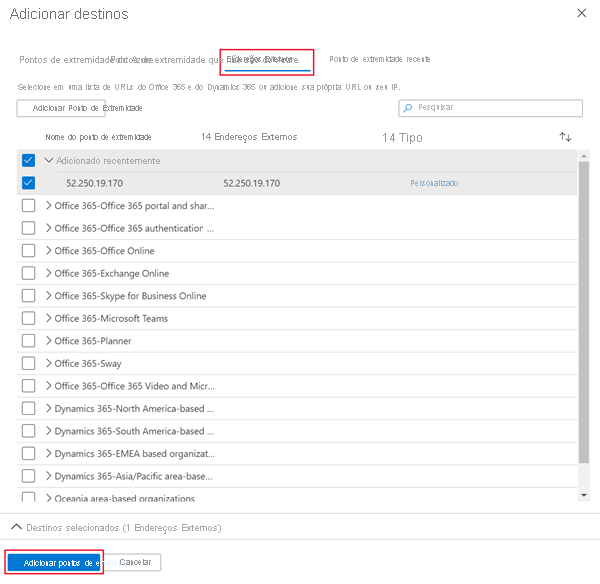

Para monitorar a conectividade no emparelhamento do Windows do ExpressRoute, navegue até a guia Endereços externos. Selecione os pontos de extremidade de serviços da Microsoft que você deseja monitorar a conectividade no Emparelhamento do Windows. Selecione Adicionar pontos de extremidade para adicionar esses pontos de extremidade a sua lista de destinos para o grupo de teste.

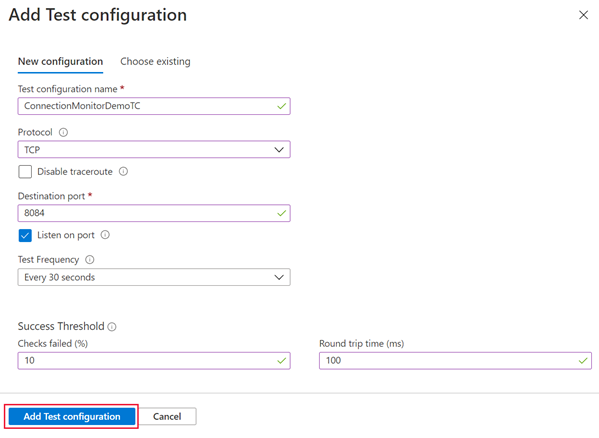

Agora, selecione Adicionar configuração de teste. Selecione TCP como o protocolo e a entrada da porta de destino que você abriu nos seus servidores. Configure a frequência de teste e os limites para verificações com falha e o tempo da viagem de ida e volta. Em seguida, selecione Adicionar configuração de teste.

Selecione Adicionar Grupo de Teste, assim que tiver adicionado as origens, os destinos e a configuração de teste.

Selecionar Avançar: criar alerta >>, se você desejar criar alertas. Após concluir, selecione Revisar + criar e depois Criar.

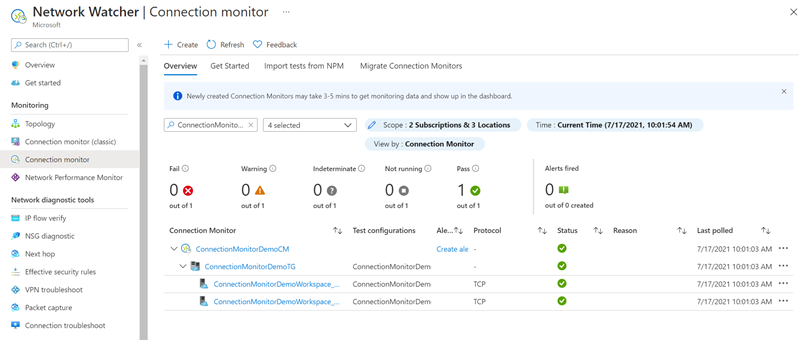

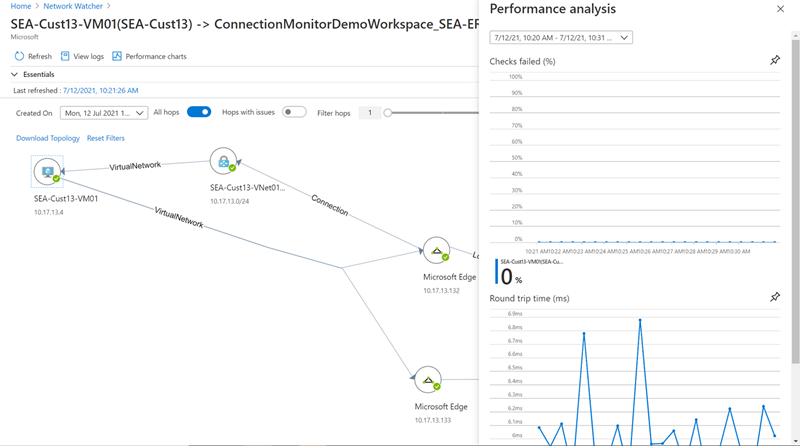

Vá para o recurso Observador de Rede e selecione Monitor da Conexão em Monitoramento. Você deve ver seu novo monitor da conexão após 5 minutos. Para exibir a topologia de rede do monitor da conexão e os gráficos de desempenho, selecione o teste na lista suspensa grupo de teste.

No painel Análise de desempenho, você pode exibir a porcentagem de verificação com falha e os resultados de cada teste para o tempo de viagem de ida e volta. Você pode ajustar o intervalo de tempo para os dados exibidos selecionando a lista suspensa na parte superior do painel.

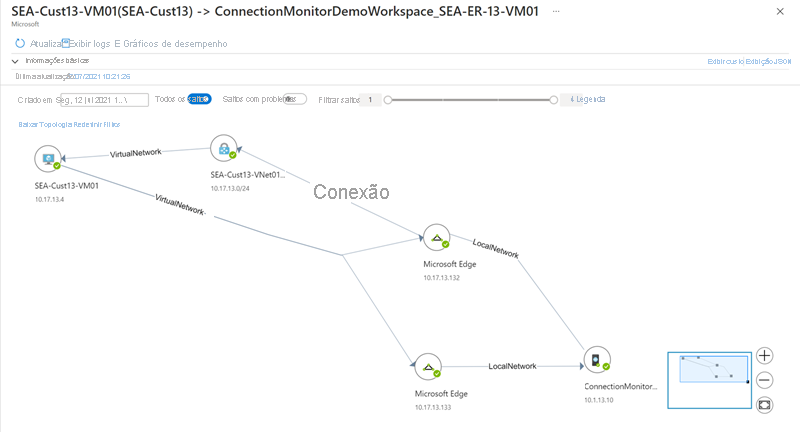

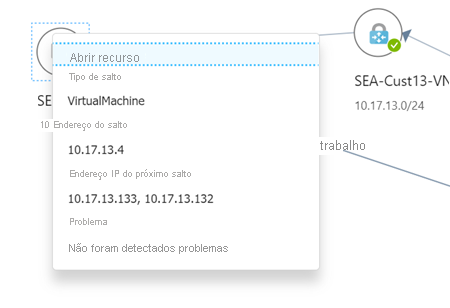

Fechar o painel Análise de desempenho revela a topologia de rede detectada pelo monitor da conexão entre os pontos de extremidade de origem e de destino selecionados. Essa exibição mostra os caminhos bidirecionais de tráfego entre os pontos de extremidade de origem e de destino. Você também pode ver a latência de salto a salto dos pacotes antes que eles atinjam a rede de borda da Microsoft.

Ao selecionar qualquer etapa no modo de exibição da topologia, você verá mais informações sobre o salto. Todos os problemas detectados pelo Monitor da Conexão em relação ao salto são exibidos aqui.

Para saber mais sobre Monitoramento do Azure ExpressRoute