Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Enquanto analistas de segurança e investigadores, quer ser proativo na procura de ameaças de segurança, mas os seus vários sistemas e aplicações de segurança geram montanhas de dados que podem ser difíceis de analisar e filtrar em eventos significativos. Microsoft Sentinel tem poderosas ferramentas de pesquisa e consulta de investigação para investigar ameaças de segurança nas origens de dados da sua organização. Para ajudar os analistas de segurança a procurar proativamente novas anomalias que não são detetadas pelas suas aplicações de segurança ou até mesmo pelas regras de análise agendadas, as consultas de investigação guiam-no a fazer as perguntas certas para encontrar problemas nos dados que já tem na sua rede.

Por exemplo, uma consulta inicial fornece dados sobre os processos mais incomuns em execução na sua infraestrutura. Não iria querer um alerta sempre que forem executados. Podem ser totalmente inocentes. Mas talvez queira ver a consulta de vez em quando para ver se há algo invulgar.

Importante

Após 31 de março de 2027, Microsoft Sentinel deixarão de ser suportados no portal do Azure e só estarão disponíveis no portal do Microsoft Defender. Todos os clientes que utilizem Microsoft Sentinel no portal do Azure serão redirecionados para o portal do Defender e utilizarão apenas Microsoft Sentinel no portal do Defender.

Se ainda estiver a utilizar Microsoft Sentinel no portal do Azure, recomendamos que comece a planear a transição para o portal do Defender para garantir uma transição suave e tirar o máximo partido da experiência de operações de segurança unificada oferecida pelo Microsoft Defender.

Observação

Microsoft Sentinel transmissões em direto estão disponíveis há mais tempo. Para automatizar consultas e notificações, utilize tarefas KQL, regras de análise ou manuais de procedimentos. Estas alternativas oferecem resultados de consulta persistentes e suporte para várias plataformas de mensagens.

Caçadas no Microsoft Sentinel (pré-visualização)

Com as caçadas no Microsoft Sentinel, procure ameaças não detetadas e comportamentos maliciosos criando uma hipótese, pesquisando dados, validando essa hipótese e agindo quando necessário. Crie novas regras analíticas, informações sobre ameaças e incidentes com base nas suas descobertas.

| Recursos | Descrição |

|---|---|

| Definir uma hipótese | Para definir uma hipótese, encontre inspiração no mapa MITRE, nos resultados recentes da consulta de investigação, nas soluções do hub de conteúdos ou na geração das suas próprias caçadas personalizadas. |

| Investigar consultas e resultados de marcadores | Depois de definir uma hipótese, aceda ao separador Consultas da página investigação. Selecione as consultas relacionadas com a hipótese e Nova caça para começar. Execute consultas relacionadas com a investigação e investigue os resultados com a experiência de registos. Os resultados dos marcadores são diretamente apresentados na sua caça para anotar as suas conclusões, extrair identificadores de entidades e preservar consultas relevantes. |

| Investigar e tomar medidas | Investigue ainda mais aprofundadamente com as páginas da entidade UEBA. Execute manuais de procedimentos específicos de entidades em entidades com marcadores. Utilize ações incorporadas para criar novas regras analíticas, indicadores de ameaças e incidentes com base nos resultados. |

| Controlar os resultados | Registe os resultados da sua caça. Controle se a hipótese é validada ou não. Deixe notas detalhadas nos comentários. As pesquisas ligam automaticamente novas regras e incidentes analíticos. Controle o impacto geral do programa de investigação com a barra de métricas. |

Para começar, veja Conduzir a investigação proativa de ameaças ponto a ponto em Microsoft Sentinel.

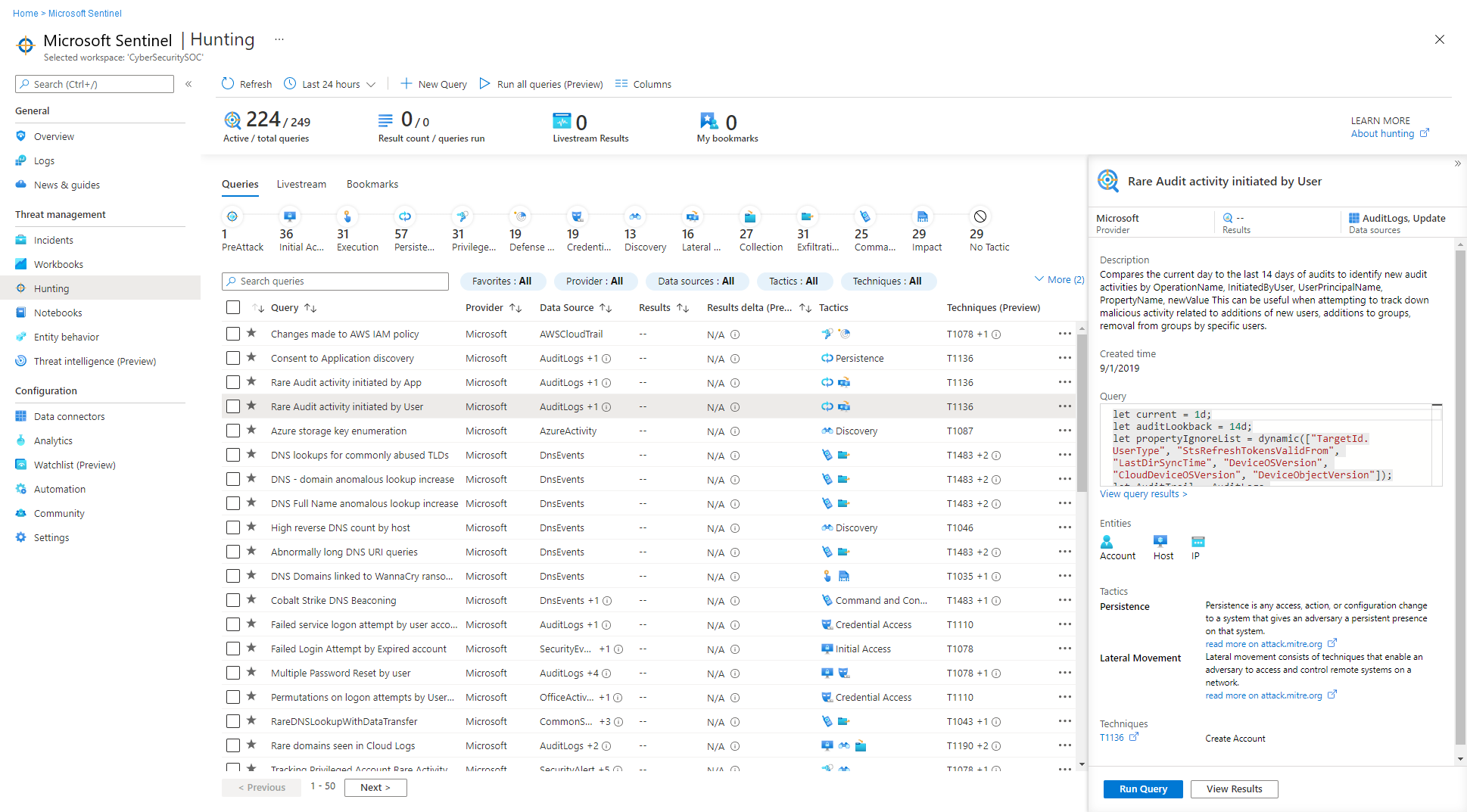

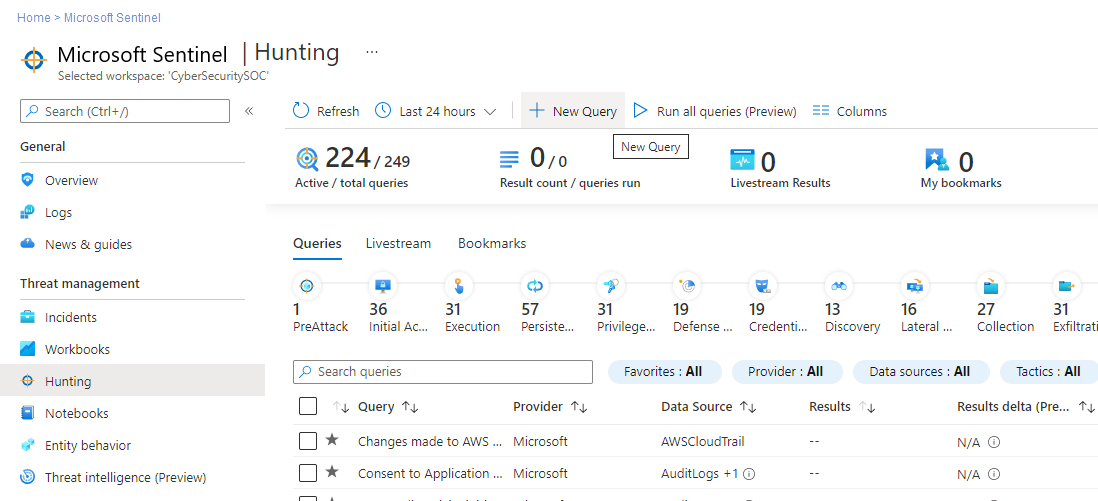

Consultas de investigação

No Microsoft Sentinel no Defender, selecioneInvestigação de Gestão> de ameaças e, em seguida, o separador Consultas para executar todas as consultas ou um subconjunto selecionado. O separador Consultas lista todas as consultas de investigação instaladas com soluções de segurança do Hub de conteúdos e qualquer consulta adicional que tenha criado ou modificado. Cada consulta fornece uma descrição do que procura e do tipo de dados em que é executada. Estas consultas são agrupadas pelas respetivas táticas MITRE ATT&CK. Os ícones na parte superior categorizam o tipo de ameaça, como acesso inicial, persistência e exfiltração. As técnicas MITRE ATT&CK são mostradas na coluna Techniques ( Técnicas ) e descrevem o comportamento específico identificado pela consulta de investigação.

Utilize o separador consultas para identificar onde começar a procurar, ao analisar a contagem de resultados, os picos ou a alteração na contagem de resultados durante um período de 24 horas. Ordene e filtre por favoritos, origem de dados, MITRE ATT&tática ou técnica CK, resultados, diferença de resultados ou percentagem de diferença de resultados. Veja as consultas que ainda precisam de origens de dados ligadas e obtenha recomendações sobre como ativar estas consultas.

A tabela seguinte descreve as ações detalhadas disponíveis no dashboard de investigação:

| Ação | Descrição |

|---|---|

| Ver como as consultas se aplicam ao seu ambiente | Selecione o botão Executar todas as consultas ou selecione um subconjunto de consultas com as caixas de marcar à esquerda de cada linha e selecione o botão Executar consultas selecionadas. A execução das consultas pode demorar entre alguns segundos e muitos minutos, dependendo do número de consultas selecionadas, do intervalo de tempo e da quantidade de dados que estão a ser consultados. |

| Ver as consultas que devolveram resultados | Após a execução das consultas, veja as consultas que devolveram resultados com o filtro Resultados : - Ordene para ver quais as consultas que tiveram mais ou menos resultados. - Veja as consultas que não estão ativas no seu ambiente ao selecionar N/D no filtro Resultados . - Paire o cursor sobre o ícone de informações (i) junto ao N/D para ver que origens de dados são necessárias para tornar esta consulta ativa. |

| Identificar picos nos seus dados | Identifique picos nos dados ao ordenar ou filtrar na percentagemdelta de Resultados ou Diferença de resultados. Compara os resultados das últimas 24 horas com os resultados das 24 a 48 horas anteriores, realçando quaisquer diferenças grandes ou diferenças relativas no volume. |

| Ver consultas mapeadas para a tática MITRE ATT&CK | A barra tática MITRE ATT&CK, na parte superior da tabela, indica quantas consultas são mapeadas para cada tática MITRE ATT&CK. A barra tática é atualizada dinamicamente com base no conjunto atual de filtros aplicados. Permite-lhe ver que táticas MITRE ATT&CK aparecem quando filtra por uma determinada contagem de resultados, um delta de resultados elevado, resultados N/D ou qualquer outro conjunto de filtros. |

| Ver consultas mapeadas para técnicas MITRE ATT&CK | As consultas também podem ser mapeadas para técnicas MITRE ATT&CK. Pode filtrar ou ordenar por técnicas MITRE ATT&CK com o filtro Técnica . Ao abrir uma consulta, pode selecionar a técnica para ver a MITRE ATT&descrição CK da técnica. |

| Guardar uma consulta nos seus favoritos | As consultas guardadas nos seus favoritos são executadas automaticamente sempre que a página Investigação é acedida. Pode criar a sua própria consulta de investigação ou clonar e personalizar um modelo de consulta de investigação existente. |

| Executar consultas | Selecione Executar Consulta na página de detalhes da consulta de investigação para executar a consulta diretamente a partir da página de investigação. O número de correspondências é apresentado na tabela, na coluna Resultados . Reveja a lista de consultas de investigação e as respetivas correspondências. |

| Rever uma consulta subjacente | Efetue uma revisão rápida da consulta subjacente no painel de detalhes da consulta. Pode ver os resultados ao clicar na ligação Ver resultados da consulta (abaixo da janela de consulta) ou no botão Ver Resultados (na parte inferior do painel). A consulta abre a página Registos (Log Analytics) e, abaixo da consulta, pode rever as correspondências da consulta. |

Utilize consultas antes, durante e após um compromisso para efetuar as seguintes ações:

Antes de ocorrer um incidente: aguardar por deteções não é suficiente. Tome medidas proativas ao executar quaisquer consultas de investigação de ameaças relacionadas com os dados que está a ingerir na área de trabalho, pelo menos, uma vez por semana.

Os resultados da sua investigação proativa fornecem informações iniciais sobre eventos que podem confirmar que um compromisso está em processo ou, pelo menos, mostram áreas mais fracas no seu ambiente que estão em risco e precisam de atenção.

Durante um compromisso: monitorize ativamente eventos para ajudar a determinar a próxima ação de um ator de ameaças, envie notificações para as pessoas certas e tome medidas para parar um ataque em curso.

- Utilize tarefas KQL para monitorizar o comportamento do atacante e manter os resultados da consulta no data lake Microsoft Sentinel.

- Analise os resultados persistentes com ferramentas como Security Copilot, blocos de notas do Jupyter, Investigação Avançada e consultas KQL.

- Enviar notificações para o Teams, e-mail e outras plataformas de mensagens.

Após um compromisso: após um compromisso ou incidente, certifique-se de que melhora a sua cobertura e informações para evitar incidentes semelhantes no futuro.

Modifique as consultas existentes ou crie novas consultas para ajudar na deteção precoce, com base nas informações obtidas a partir do seu comprometimento ou incidente.

Se descobriu ou criou uma consulta de investigação que fornece informações de alto valor sobre possíveis ataques, crie regras de deteção personalizadas com base nessa consulta e apresente essas informações como alertas para os seus participantes de incidentes de segurança.

Veja os resultados da consulta e selecione Nova regra> de alertaCriar Microsoft Sentinel alerta. Utilize o assistente de regras de Análise para criar uma nova regra com base na sua consulta. Para obter mais informações, veja Criar regras de análise personalizadas para detetar ameaças.

Exporte os resultados e associe-os a casos específicos para uma colaboração SOC melhorada.

Também pode criar consultas de investigação através de dados armazenados no Azure Data Explorer. Para obter mais informações, veja os detalhes da construção de consultas entre recursos na documentação do Azure Monitor.

Para encontrar mais consultas e origens de dados, aceda ao Hub de conteúdos no Microsoft Sentinel ou consulte recursos da comunidade, como Microsoft Sentinel repositório do GitHub.

Consultas de investigação fora da caixa

Muitas soluções de segurança incluem consultas de investigação fora da caixa. Depois de instalar uma solução que inclui consultas de investigação a partir do Hub de conteúdos, as consultas de fora da caixa dessa solução são apresentadas no separador Consultas de investigação. As consultas são executadas em dados armazenados em tabelas de registo, como para a criação de processos, eventos DNS ou outros tipos de eventos.

Muitas das consultas de investigação disponíveis são desenvolvidas por investigadores de segurança da Microsoft de forma contínua. Adicionam novas consultas a soluções de segurança e otimizam as consultas existentes para lhe fornecer um ponto de entrada para procurar novas deteções e ataques.

Consultas de investigação personalizadas

Crie ou edite uma consulta e guarde-a como a sua própria consulta ou partilhe-a com utilizadores que estejam no mesmo inquilino. No Microsoft Sentinel, crie uma consulta de investigação personalizada a partir do separadorConsultas de Investigação>.

Para obter mais informações, veja Criar consultas de investigação personalizadas no Microsoft Sentinel.

Marcadores para controlar os dados

Normalmente, a investigação de ameaças requer a revisão de montanhas de dados de registos à procura de provas de comportamento malicioso. Durante este processo, os investigadores encontram eventos que querem recordar, revisitar e analisar como parte da validação de potenciais hipóteses e compreensão da história completa de um compromisso.

Durante o processo de investigação e investigação, poderá deparar-se com resultados de consultas que parecem invulgares ou suspeitos. Marque estes itens para os consultar no futuro, como, por exemplo, ao criar ou enriquecer um incidente para investigação. Eventos como potenciais causas, indicadores de compromisso ou outros eventos notáveis devem ser gerados como um marcador. Se um evento-chave marcado for suficientemente grave para justificar uma investigação, reencava-o para um incidente.

Nos resultados, marque as caixas de verificação para as linhas que pretende preservar e selecione Adicionar marcador. Isto cria um registo para cada linha marcada, um marcador, que contém os resultados da linha e a consulta que criou os resultados. Pode adicionar as suas próprias etiquetas e notas a cada marcador.

- Tal como acontece com as regras de análise agendadas, pode enriquecer os marcadores com mapeamentos de entidades para extrair vários tipos e identificadores de entidades, bem como mapeamentos mitre att&CK para associar táticas e técnicas específicas.

- Por predefinição, os marcadores utilizam a mesma entidade e a técnica MITRE ATT&CK como a consulta de investigação que produziu os resultados marcados.

Veja todas as descobertas com marcadores ao clicar no separador Marcadores na página principal Investigação . Adicione etiquetas a marcadores para classificá-los para filtragem. Por exemplo, se estiver a investigar uma campanha de ataque, pode criar uma etiqueta para a campanha, aplicar a etiqueta a quaisquer marcadores relevantes e, em seguida, filtrar todos os marcadores com base na campanha.

Investigue uma única localização marcada ao selecionar o marcador e, em seguida, ao clicar em Investigar no painel de detalhes para abrir a experiência de investigação. Veja, investigue e comunique visualmente as suas descobertas com um diagrama interativo de grafo de entidade e linha do tempo. Também pode selecionar diretamente uma entidade listada para ver a página de entidade correspondente dessa entidade.

Também pode criar um incidente a partir de um ou mais marcadores ou adicionar um ou mais marcadores a um incidente existente. Selecione uma caixa de verificação à esquerda de quaisquer marcadores que pretenda utilizar e, em seguida, selecione Ações> deincidentes Criar novo incidente ou Adicionar a incidente existente. Faça a triagem e investigue o incidente como qualquer outro.

Veja os seus dados marcados diretamente na tabela HuntingBookmark na área de trabalho do Log Analytics. Por exemplo:

A visualização de marcadores a partir da tabela permite-lhe filtrar, resumir e associar dados com marcadores com outras origens de dados, facilitando a procura de provas de corroboração.

Para começar a utilizar marcadores, consulte Manter um registo dos dados durante a investigação com Microsoft Sentinel.

Blocos de notas para potenciar investigações

Quando a investigação se tornar mais complexa, utilize Microsoft Sentinel blocos de notas para melhorar a sua atividade com machine learning, visualizações e análise de dados.

Os blocos de notas fornecem uma espécie de sandbox virtual, completo com o seu próprio kernel, onde pode realizar uma investigação completa. O seu bloco de notas pode incluir os dados não processados, o código que executa nesses dados, os resultados e as respetivas visualizações. Guarde os seus blocos de notas para que possa partilhá-los com outras pessoas para reutilizar na sua organização.

Os blocos de notas podem ser úteis quando a investigação se torna demasiado grande para se lembrar facilmente, ver detalhes ou quando precisar de guardar consultas e resultados. Para o ajudar a criar e partilhar blocos de notas, o Microsoft Sentinel fornece o Jupyter Notebooks, um ambiente de desenvolvimento interativo e manipulação de dados open source, integrado diretamente na página Microsoft Sentinel Notebooks.

Para saber mais, confira:

- Utilizar Jupyter Notebook para investigar ameaças de segurança

- A documentação do Jupyter Project

- Documentação introdutória do Jupyter.

- O Infosec Jupyter Book

- Tutoriais de Python reais

A tabela seguinte descreve alguns métodos de utilização de blocos de notas do Jupyter para ajudar os seus processos no Microsoft Sentinel:

| Método | Descrição |

|---|---|

| Persistência de dados, repetibilidade e retroceder | Se estiver a trabalhar com muitas consultas e conjuntos de resultados, é provável que tenha alguns becos sem saída. Tem de decidir quais as consultas e os resultados a manter e como acumular os resultados úteis num único relatório. Utilize o Jupyter Notebooks para guardar consultas e dados à medida que avança, utilize variáveis para executar novamente consultas com diferentes valores ou datas ou guarde as suas consultas para voltar a ser executadas em investigações futuras. |

| Scripting e programação | Utilize o Jupyter Notebooks para adicionar programação às suas consultas, incluindo: - Linguagens declarativas, como Linguagem de Consulta Kusto (KQL) ou SQL, para codificar a lógica numa única instrução, possivelmente complexa. - Linguagens de programação de procedimentos, para executar lógica numa série de passos. Divida a lógica em passos para o ajudar a ver e depurar resultados intermédios, adicionar funcionalidades que podem não estar disponíveis na linguagem de consulta e reutilizar resultados parciais em passos de processamento posteriores. |

| Ligações para dados externos | Embora Microsoft Sentinel tabelas tenham a maioria dos dados de telemetria e eventos, os Blocos de Notas do Jupyter podem ligar a quaisquer dados acessíveis através da sua rede ou a partir de um ficheiro. A utilização do Jupyter Notebook permite-lhe incluir dados como: - Dados em serviços externos que não possui, como dados de geolocalização ou origens de informações sobre ameaças - Dados confidenciais armazenados apenas na sua organização, como bases de dados de recursos humanos ou listas de recursos de alto valor - Dados que ainda não migrou para a cloud. |

| Ferramentas especializadas de processamento de dados, machine learning e visualização | O Jupyter Notebooks fornece mais visualizações, bibliotecas de machine learning e funcionalidades de processamento e transformação de dados. Por exemplo, utilize o Jupyter Notebooks com as seguintes capacidades do Python : - pandas para processamento, limpeza e engenharia de dados - Matplotlib, HoloViews e Plotly para visualização - NumPy e SciPy para processamento numérico e científico avançado - scikit-learn para machine learning - TensorFlow, PyTorch e Keras para aprendizagem profunda Sugestão: o Jupyter Notebooks suporta vários kernels de linguagem. Utilize magias para misturar idiomas no mesmo bloco de notas ao permitir a execução de células individuais com outro idioma. Por exemplo, pode obter dados com uma célula de script do PowerShell, processar os dados em Python e utilizar JavaScript para compor uma visualização. |

Ferramentas de segurança MSTIC, Jupyter e Python

O Centro de Informações sobre Ameaças da Microsoft (MSTIC) é uma equipa de analistas e engenheiros de segurança da Microsoft que criam deteções de segurança para várias plataformas da Microsoft e trabalham na identificação e investigação de ameaças.

O MSTIC criou o MSTICPy, uma biblioteca para investigações de segurança de informações e investigação no Jupyter Notebooks. O MSTICPy fornece funcionalidades reutilizáveis que visam acelerar a criação de blocos de notas e facilitar a leitura de blocos de notas no Microsoft Sentinel.

Por exemplo, o MSTICPy pode:

- Consultar dados de registo de várias origens.

- Melhore os dados com informações sobre ameaças, geolocalização e Azure dados de recursos.

- Extraia Indicadores de Atividade (IoA) de registos e descompacte dados codificados.

- Efetue análises sofisticadas, como deteção anómalo de sessões e decomposição de série temporal.

- Visualize dados com linhas cronológicas interativas, árvores de processos e Gráficos de Modificação multidimensionais.

O MSTICPy também inclui algumas ferramentas de bloco de notas que poupam tempo, como widgets que definem limites de tempo de consulta, selecionam e apresentam itens de listas e configuram o ambiente do bloco de notas.

Para saber mais, confira:

- Documentação do MSTICPy

- Blocos de notas do Jupyter com capacidades de investigação Microsoft Sentinel

- Configurações avançadas para blocos de notas do Jupyter e MSTICPy no Microsoft Sentinel

Operadores e funções úteis

As consultas de investigação estão incorporadas no Linguagem de Consulta Kusto (KQL), uma poderosa linguagem de consulta com a linguagem IntelliSense que lhe dá o poder e a flexibilidade de que precisa para levar a investigação para o próximo nível.

É o mesmo idioma utilizado pelas consultas nas regras de análise e noutras partes do Microsoft Sentinel. Para obter mais informações, veja Referência da Linguagem de Consulta.

Os operadores seguintes são especialmente úteis nas consultas de investigação Microsoft Sentinel:

where - Filtre uma tabela para o subconjunto de linhas que satisfazem um predicado.

summarize - Produza uma tabela que agrega o conteúdo da tabela de entrada.

associação – intercale as linhas de duas tabelas para formar uma nova tabela ao corresponder os valores das colunas especificadas de cada tabela.

count - Devolve o número de registos no conjunto de registos de entrada.

top - Devolva os primeiros N registos ordenados pelas colunas especificadas.

limit - Devolver até ao número especificado de linhas.

project – selecione as colunas a incluir, mude o nome ou largue e insira novas colunas calculadas.

extend - Crie colunas calculadas e acrescente-as ao conjunto de resultados.

makeset - Devolver uma matriz dinâmica (JSON) do conjunto de valores distintos que Expr recebe no grupo

find - Encontre linhas que correspondam a um predicado num conjunto de tabelas.

adx() – esta função executa consultas entre recursos de origens de dados Azure Data Explorer a partir da experiência de investigação Microsoft Sentinel e do Log Analytics. Para obter mais informações, veja Consulta entre recursos Azure Data Explorer com o Azure Monitor.

Artigos relacionados

- Blocos de notas do Jupyter com capacidades de investigação Microsoft Sentinel

- Controlar os dados durante a investigação com Microsoft Sentinel

- Saiba a partir de um exemplo de utilização de regras de análise personalizadas ao monitorizar o Zoom com um conector personalizado.