Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

A investigação proativa de ameaças é um processo em que os analistas de segurança procuram ameaças não detetadas e comportamentos maliciosos. Ao criar uma hipótese, procurar dados e validar essa hipótese, determina o que deve agir. As ações podem incluir a criação de novas deteções, novas informações sobre ameaças ou a criação de um novo incidente.

Utilize a experiência de investigação ponto a ponto no Microsoft Sentinel para:

- Procure proativamente com base em técnicas MITRE específicas, atividade potencialmente maliciosa, ameaças recentes ou a sua própria hipótese personalizada.

- Utilize consultas de investigação geradas por investigadores de segurança ou consultas de investigação personalizadas para investigar comportamentos maliciosos.

- Realize as suas caçadas com vários separadores de consulta persistente que lhe permitem manter o contexto ao longo do tempo.

- Recolha provas, investigue origens UEBA e anote as suas descobertas com marcadores específicos de caça.

- Colabore e documente as suas descobertas com comentários.

- Aja com base nos resultados ao criar novas regras analíticas, novos incidentes, novos indicadores de ameaças e manuais de procedimentos em execução.

- Controle as suas novas caçadas, ativas e fechadas num único local.

- Ver métricas com base em hipóteses validadas e resultados tangíveis.

Importante

Após 31 de março de 2027, Microsoft Sentinel deixarão de ser suportados no portal do Azure e só estarão disponíveis no portal do Microsoft Defender. Todos os clientes que utilizem Microsoft Sentinel no portal do Azure serão redirecionados para o portal do Defender e utilizarão apenas Microsoft Sentinel no portal do Defender.

Se ainda estiver a utilizar Microsoft Sentinel no portal do Azure, recomendamos que comece a planear a transição para o portal do Defender para garantir uma transição suave e tirar o máximo partido da experiência de operações de segurança unificada oferecida pelo Microsoft Defender.

Pré-requisitos

Para utilizar a funcionalidade hunts, tem de lhe ser atribuída uma função de Microsoft Sentinel incorporada ou uma função RBAC de Azure personalizada. Suas opções são:

Atribua a atribuição de função contribuidor de Microsoft Sentinel incorporada.

Para saber mais sobre as funções no Microsoft Sentinel, veja Funções e permissões no Microsoft Sentinel.Atribua uma função RBAC de Azure personalizada com as permissões adequadas em Microsoft.SecurityInsights/hunts.

Para obter mais informações, veja Funções e permissões na plataforma Microsoft Sentinel.

Definir a hipótese

Definir uma hipótese é um processo aberto e flexível e pode incluir qualquer ideia que pretenda validar. As hipóteses comuns incluem:

- Comportamento suspeito – investigue atividades potencialmente maliciosas que estejam visíveis no seu ambiente para determinar se está a ocorrer um ataque.

- Nova campanha de ameaças – procure tipos de atividade maliciosa com base em atores de ameaças, técnicas ou vulnerabilidades recentemente detetados. Isto pode ser algo de que tenha ouvido falar num artigo de notícias de segurança.

- Lacunas de deteção – aumente a cobertura da deteção com o mapa MITRE ATT&CK para identificar lacunas.

Microsoft Sentinel dá-lhe flexibilidade à medida que se concentra no conjunto certo de consultas de investigação para investigar a sua hipótese. Quando criar uma caçada, inicie-a com consultas de investigação pré-selecionadas ou adicione consultas à medida que progride. Seguem-se recomendações para consultas pré-selecionadas com base nas hipóteses mais comuns.

Hipótese - Comportamento suspeito

Para Microsoft Sentinel no portal do Azure, em Gestão de ameaças, selecione Investigação.

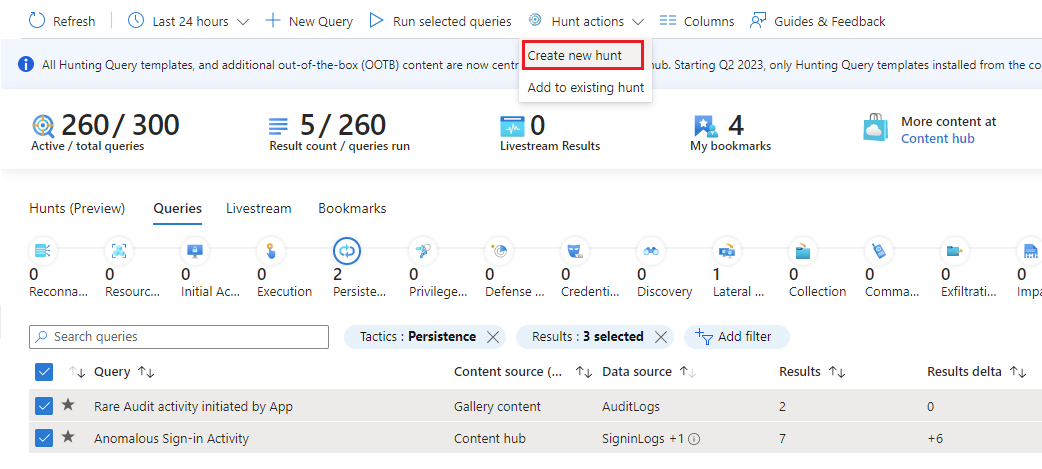

Para Microsoft Sentinel no portal do Defender, selecione Microsoft Sentinel> At managementHunting (Investigação de gestão>).Selecione o separador Consultas . Para identificar comportamentos potencialmente maliciosos, execute todas as consultas.

Selecione Executar Todas as consultas> aguarde que as consultas sejam executadas. Este processo pode demorar algum tempo.

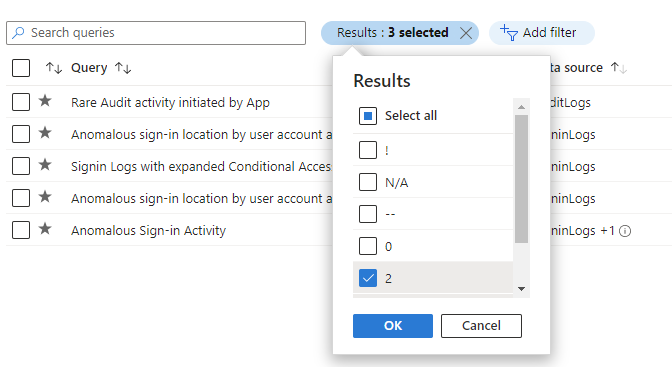

Selecione Adicionar filtro>Resultados> desmarcar as caixas de verificação "!", "N/A", "-" e "0" Valores> Aplicar

Ordene estes resultados pela coluna Delta de Resultados para ver o que mudou mais recentemente. Estes resultados fornecem orientações iniciais sobre a caça.

Hipótese - Nova campanha de ameaças

O hub de conteúdos oferece uma campanha de ameaças e soluções baseadas em domínios para procurar ataques específicos. Nos passos seguintes, vai instalar um destes tipos de soluções.

Aceda ao Hub de Conteúdos.

Instale uma campanha de ameaças ou uma solução baseada em domínio, como a Deteção de Vulnerabilidades log4J ou o Apache Tomcat.

Após a instalação da solução, no Microsoft Sentinel, aceda a Investigação.

Selecione o separador Consultas .

Procure por nome da solução ou filtre por Nome de Origem da solução.

Selecione a consulta e Executar consulta.

Hipótese – Lacunas de deteção

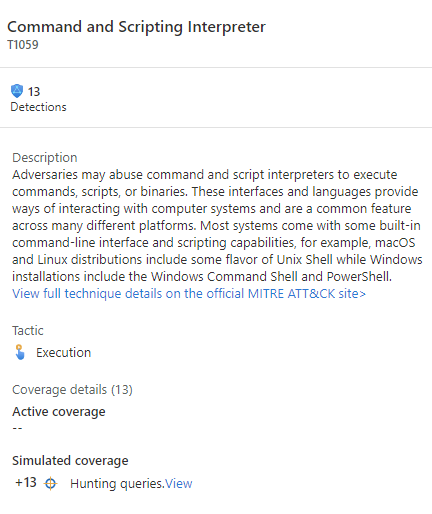

O mapa MITRE ATT&CK ajuda-o a identificar lacunas específicas na cobertura de deteção. Utilize consultas de investigação predefinidas para técnicas específicas do MITRE ATT&CK como ponto de partida para desenvolver uma nova lógica de deteção.

Navegue para a página MITRE ATT&CK (Pré-visualização).

Anule a seleção de itens no menu pendente Ativo.

Selecione Consultas de investigação no filtro Simulado para ver que técnicas têm consultas de investigação associadas às mesmas.

Selecione o card com a técnica pretendida.

Selecione a ligação Ver junto a Consultas de investigação na parte inferior do painel de detalhes. Esta ligação direciona-o para uma vista filtrada do separador Consultas na página Investigação com base na técnica que selecionou.

Selecione todas as consultas dessa técnica.

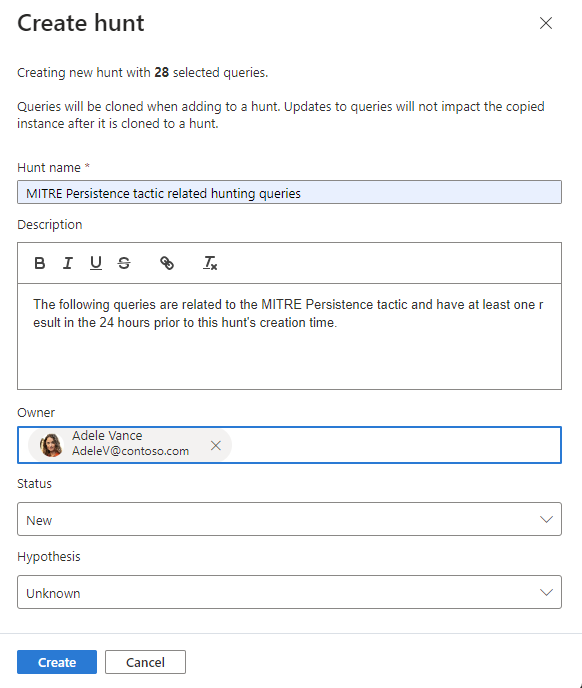

Criar uma Caçada

Existem duas formas principais de criar uma caçada.

Se começou com uma hipótese em que selecionou consultas, selecione o menu > pendente Ações de caça Criar nova caça. Todas as consultas que selecionou são clonadas para esta nova caçada.

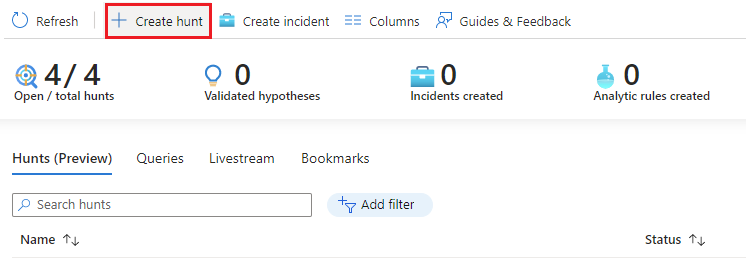

Se ainda não decidiu as consultas, selecione o separador >Caçadas (Pré-visualização)Nova Caça para criar uma caça em branco.

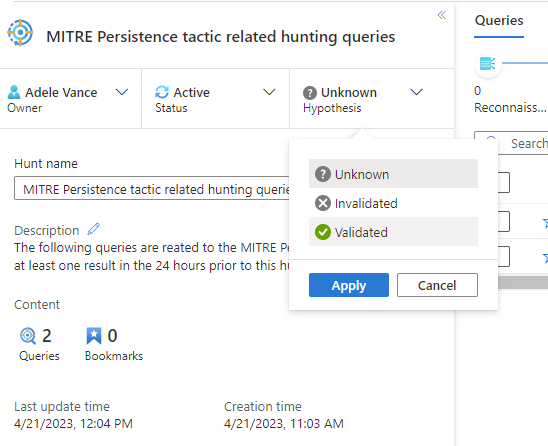

Preencha o nome da caça e os campos opcionais. A descrição é um bom local para verbalizar a sua hipótese. O menu pendente Hipótese é onde define a status da hipótese de trabalho.

Selecione Criar para começar.

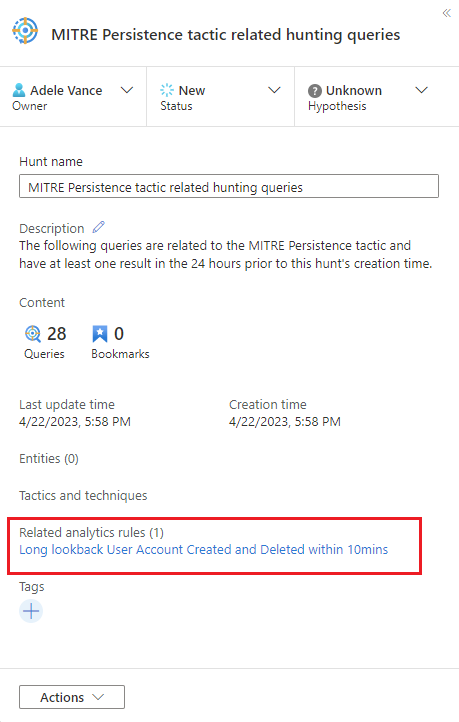

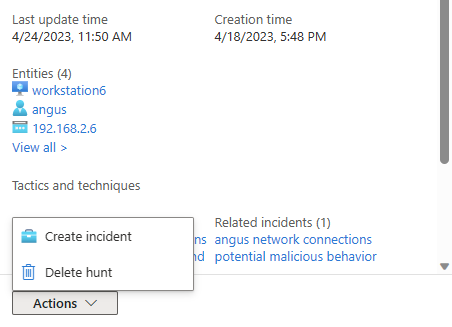

Ver detalhes da caça

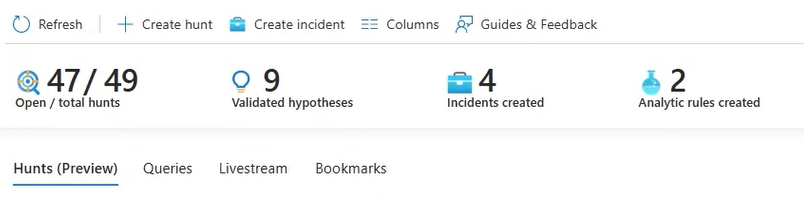

Selecione o separador Caçadas (Pré-visualização) para ver a sua nova caçada.

Selecione a ligação de caça por nome para ver os detalhes e tomar medidas.

Veja o painel de detalhes com o Nome da caça, Descrição, Conteúdo, Hora da última atualização e Hora de criação.

Anote os separadores de Consultas, Marcadores e Entidades.

Separador Consultas

O separador Consultas contém consultas de investigação específicas desta caça. Estas consultas são clones dos originais, independentemente de todas as outras na área de trabalho. Atualize ou elimine-as sem afetar o conjunto geral de consultas ou consultas de investigação noutras caçadas.

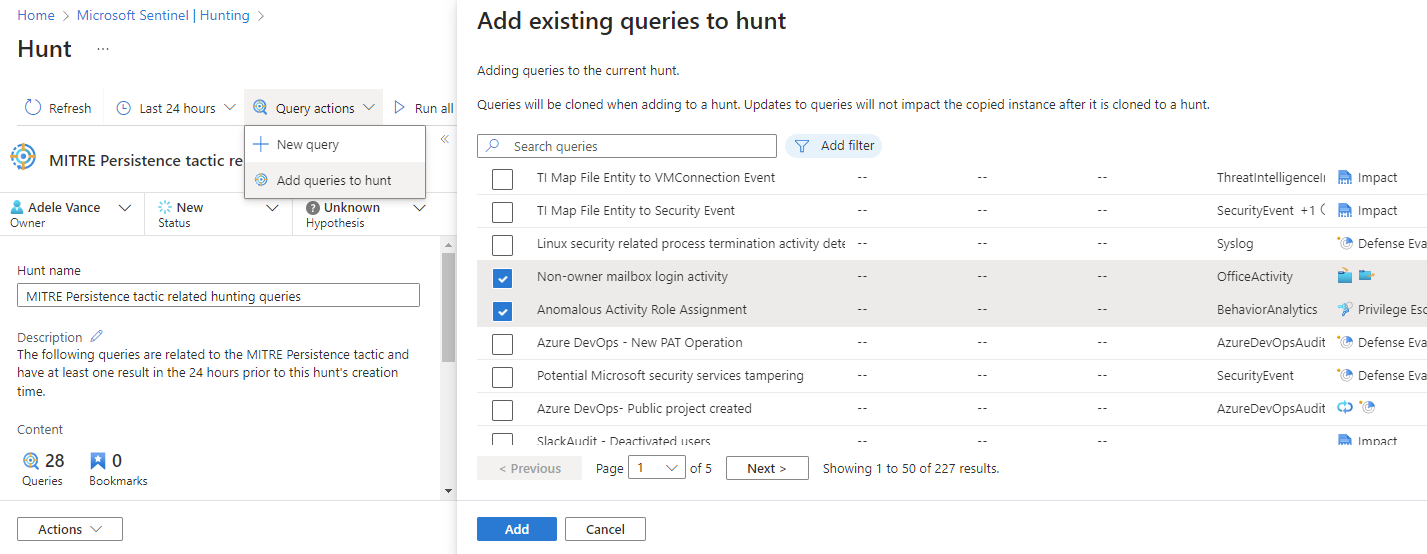

Adicionar uma consulta à caça

- Selecione Ações> de Consultapara adicionar consultas para investigar

- Selecione as consultas que pretende adicionar.

Executar consultas

- Selecione

Executar todas as consultas ou escolha consultas específicas e selecione

Executar todas as consultas ou escolha consultas específicas e selecione  Executar consultas selecionadas.

Executar consultas selecionadas. - Selecione

Cancelar para cancelar a execução de consultas em qualquer altura.

Cancelar para cancelar a execução de consultas em qualquer altura.

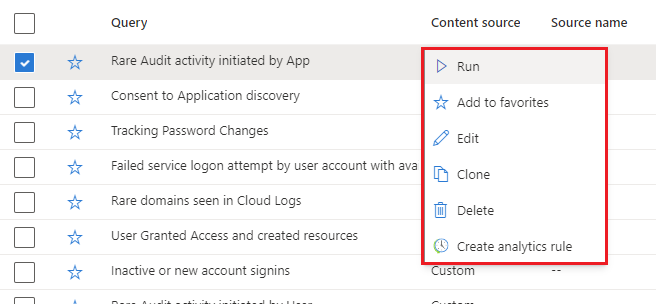

Gerir consultas

Clique com o botão direito do rato numa consulta e selecione uma das seguintes opções no menu de contexto:

- Run

- Edit

- Clone

- Delete

- Criar regra de análise

Estas opções comportam-se tal como a tabela de consultas existente na página Investigação , exceto que as ações só se aplicam nesta caçada. Quando opta por criar uma regra de análise, o nome, a descrição e a consulta KQL são pré-preenchidos na criação da nova regra. É criada uma ligação para ver a nova regra de análise encontrada em Regras de análise relacionadas.

Ver resultados

Esta funcionalidade permite-lhe ver os resultados da consulta de investigação na experiência de pesquisa do Log Analytics. A partir daqui, analise os seus resultados, refine as suas consultas e crie marcadores para registar informações e investigar ainda mais os resultados de linhas individuais.

- Selecione o botão Ver resultados .

- Se dinamizar para outra parte do portal Microsoft Sentinel, navegue novamente para a experiência de pesquisa de registos de LA a partir da página de caça, todos os separadores de consulta de LA permanecem.

- Estes separadores de consulta la serão perdidos se fechar o separador do browser. Se quiser manter as consultas a longo prazo, terá de guardar a consulta, criar uma nova consulta de investigação ou copiá-la para um comentário para utilização posterior na investigação.

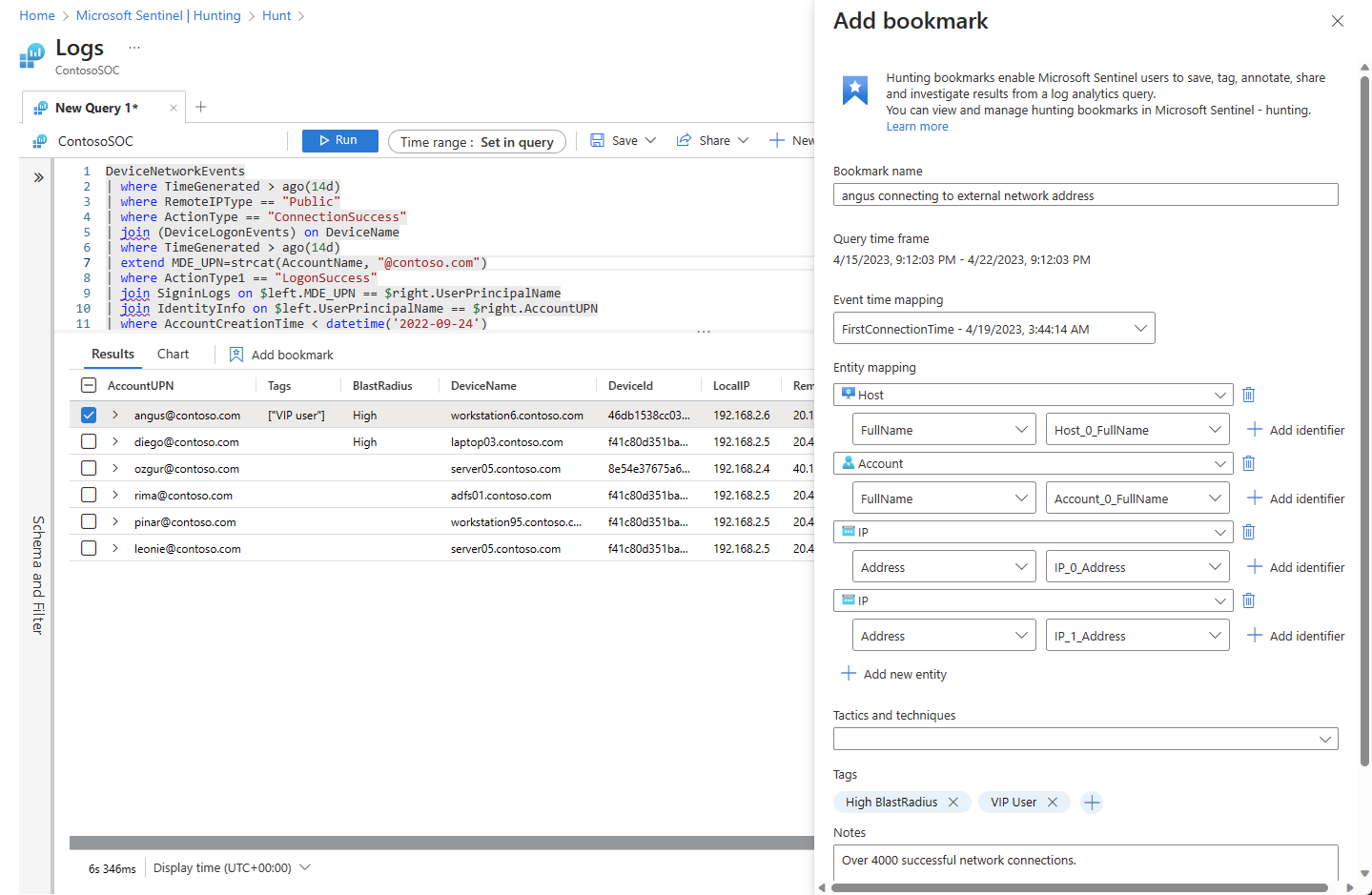

Adicionar um marcador

Quando encontrar resultados interessantes ou linhas de dados importantes, adicione esses resultados à caça ao criar um marcador. Para obter mais informações, veja Utilizar marcadores de investigação para investigações de dados.

Selecione a linha ou linhas pretendidas.

Acima da tabela de resultados, selecione Adicionar marcador.

Dê um nome ao marcador.

Defina a coluna de hora do evento.

Mapear identificadores de entidades.

Defina táticas e técnicas MITRE.

Adicione etiquetas e adicione notas.

Os marcadores preservam os resultados específicos da linha, a consulta KQL e o intervalo de tempo que gerou o resultado.

Selecione Criar para adicionar o marcador à caça.

Ver marcadores

Navegue para o separador marcador da caça para ver os seus marcadores.

Selecione um marcador pretendido e execute as seguintes ações:

- Selecione as ligações de entidade para ver a página da entidade UEBA correspondente.

- Ver resultados, etiquetas e notas não processados.

- Selecione Ver consulta de origem para ver a consulta de origem no Log Analytics.

- Selecione Ver registos de marcadores para ver os conteúdos dos marcadores na tabela de marcadores de investigação do Log Analytics.

- Selecione o botão Investigar para ver o marcador e as entidades relacionadas no gráfico de investigação.

- Selecione o botão Editar para atualizar as etiquetas, as táticas e as técnicas MITRE e as notas.

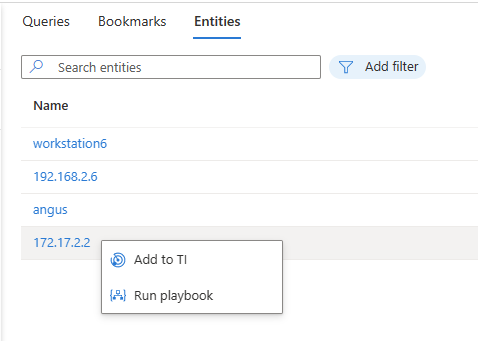

Interagir com entidades

Navegue para o separador Entidades da sua caça para ver, procurar e filtrar as entidades contidas na sua caça. Esta lista é gerada a partir da lista de entidades nos marcadores. O separador Entidades resolve automaticamente as entradas duplicadas.

Selecione nomes de entidades para visitar a página da entidade UEBA correspondente.

Clique com o botão direito do rato na entidade para efetuar ações adequadas aos tipos de entidade, como adicionar um endereço IP à TI ou executar um manual de procedimentos específico de tipo de entidade.

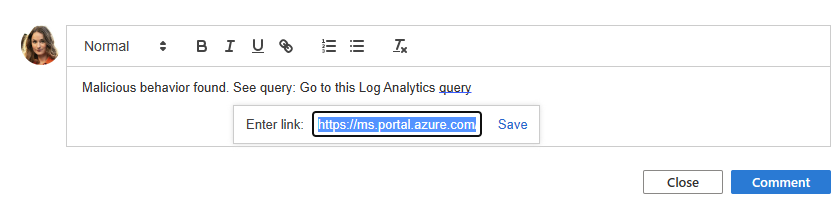

Adicionar comentários

Os comentários são um excelente local para colaborar com colegas, preservar notas e resultados de documentos.

Selecionar

Escreva e formate o seu comentário na caixa de edição.

Adicione um resultado de consulta como uma ligação para os colaboradores compreenderem rapidamente o contexto.

Selecione o botão Comentário para aplicar os seus comentários.

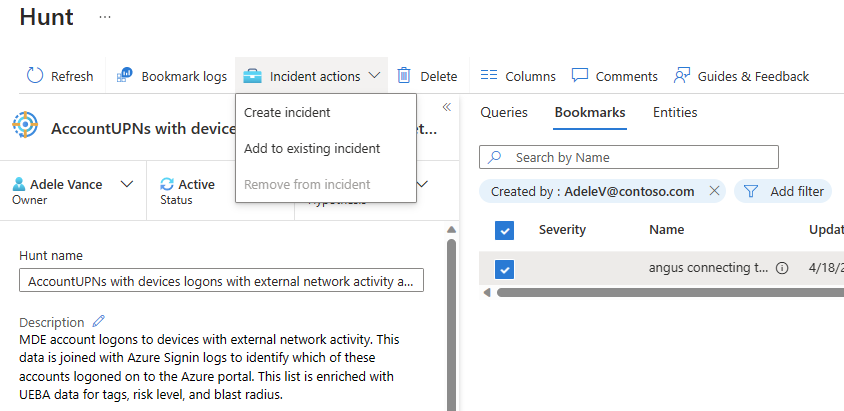

Criar incidentes

Há duas opções para a criação de incidentes durante a caça.

Opção 1: utilizar marcadores.

Selecione um marcador ou marcadores.

Selecione o botão Ações do incidente.

Selecione Criar novo incidente ou Adicionar a incidente existente

- Para Criar novo incidente, siga os passos orientados. O separador marcadores é pré-preenchido com os marcadores selecionados.

- Em Adicionar ao incidente existente, selecione o incidente e selecione o botão Aceitar .

Opção 2: utilizar as ações de caça.

Selecione o menu >Ações de caça Criar incidente e siga os passos orientados.

Durante o passo Adicionar marcadores , utilize a ação Adicionar marcador para escolher marcadores da caça para adicionar ao incidente. Está limitado a marcadores que não estão atribuídos a um incidente.

Após a criação do incidente, será ligado na lista Incidentes relacionados para essa caçada.

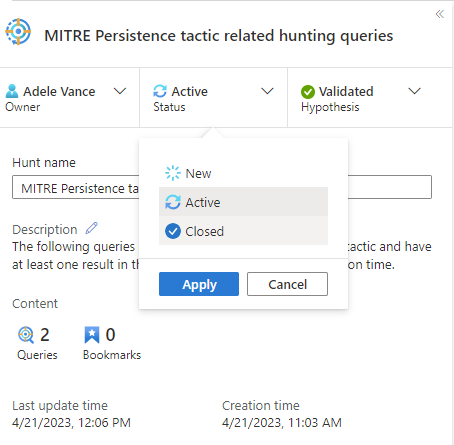

Atualizar status

Quando capturou provas suficientes para validar ou invalidar a hipótese, atualize o estado da hipótese.

Quando todas as ações associadas à caça estiverem concluídas, como a criação de regras de análise, incidentes ou a adição de indicadores de compromisso (IOCs) à TI, feche a caça.

Estas atualizações status são visíveis na página principal Investigação e são utilizadas para monitorizar métricas.

Controlar métricas

Controle resultados tangíveis da atividade de investigação com a barra de métricas no separador Caçados . As métricas mostram o número de hipóteses validadas, novos incidentes criados e novas regras de análise criadas. Utilize estes resultados para definir objetivos ou celebrar marcos do seu programa de investigação.

Próximas etapas

Neste artigo, aprendeu a executar uma investigação de investigação com a funcionalidade de caças no Microsoft Sentinel.

Para saber mais, confira: