Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Microsoft Sentinel é uma solução SIEM nativa da cloud que proporciona segurança dimensionável e económica em ambientes multicloud e multiplataformas. Combina IA, automatização e informações sobre ameaças para suportar a deteção de ameaças, investigação, resposta e investigação proativa.

Microsoft Sentinel SIEM permite que os analistas prevejam e parem os ataques entre clouds e plataformas, mais rapidamente e com maior precisão.

Este artigo destaca as principais capacidades no Microsoft Sentinel.

Microsoft Sentinel herda as práticas de verificação de adulteração e imutabilidade do Monitor de Azure. Embora Azure Monitor seja uma plataforma de dados apenas de acréscimo, inclui aprovisionamentos para eliminar dados para fins de conformidade.

Este serviço suporta Azure Lighthouse, que permite que os fornecedores de serviços iniciem sessão no seu próprio inquilino para gerir subscrições e grupos de recursos que os clientes delegaram.

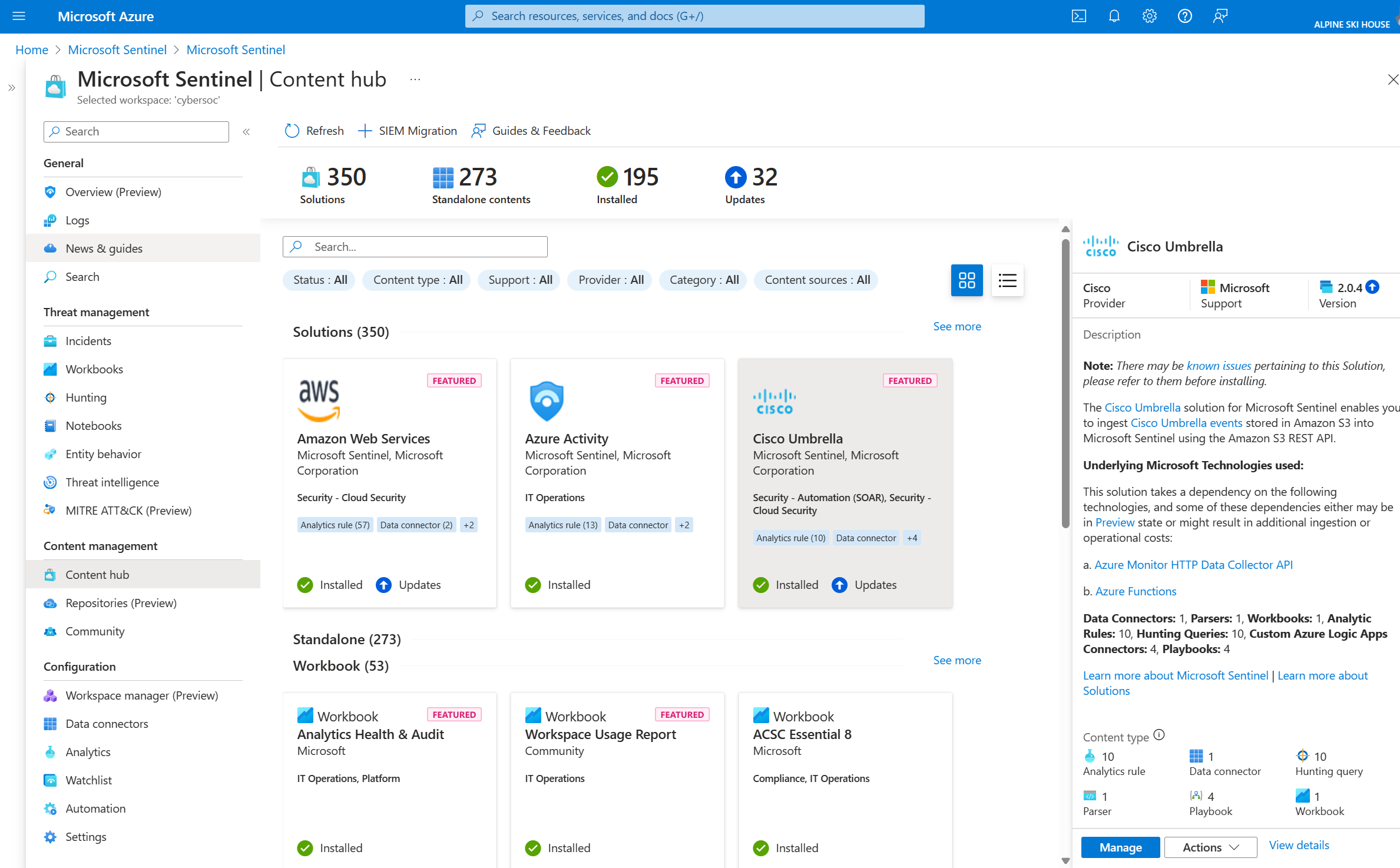

Ativar conteúdo de segurança de caixa

Microsoft Sentinel fornece conteúdos de segurança empacotados em soluções SIEM que lhe permitem ingerir dados, monitorizar, alertar, investigar, investigar, responder e ligar-se a diferentes produtos, plataformas e serviços.

Para obter mais informações, veja Acerca Microsoft Sentinel conteúdos e soluções.

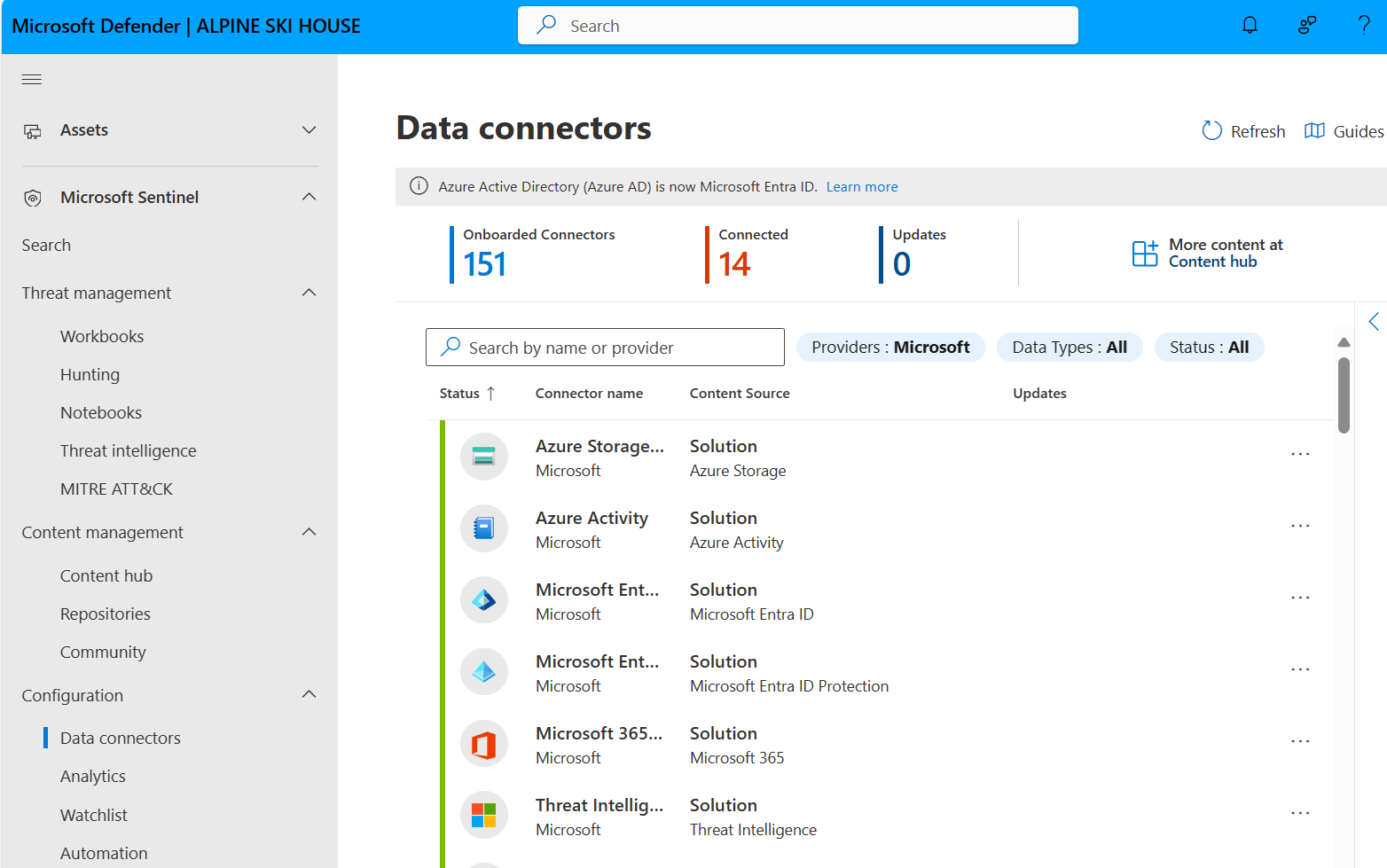

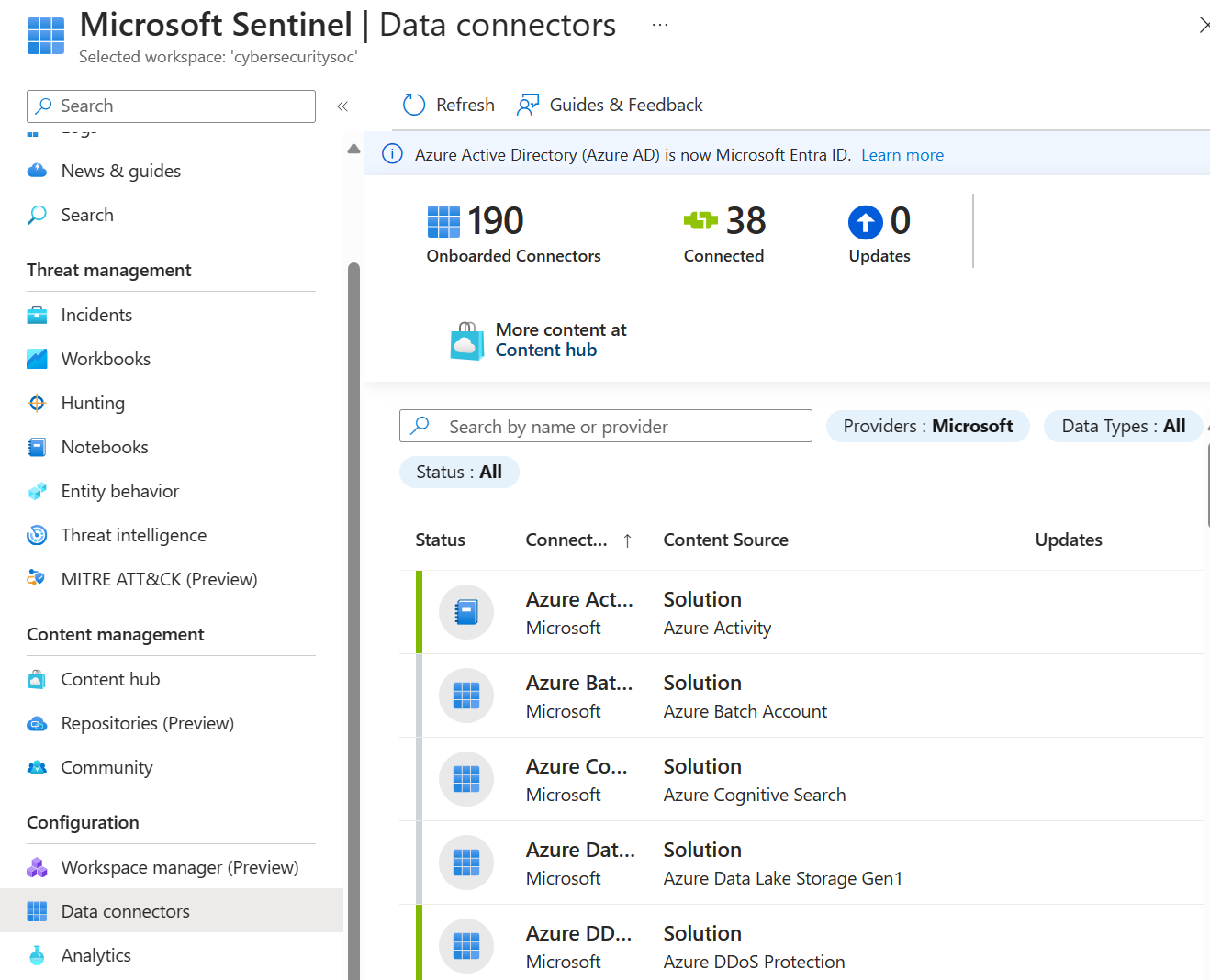

Recolher dados em escala

Recolha dados em todos os utilizadores, dispositivos, aplicações e infraestrutura, tanto no local como em várias clouds.

Esta tabela realça as principais capacidades no Microsoft Sentinel para a recolha de dados.

| Funcionalidade | Descrição | Introdução |

|---|---|---|

| Conectores de dados de configuração inicial | Muitos conectores são empacotados com soluções SIEM para Microsoft Sentinel e fornecem integração em tempo real. Estes conectores incluem origens da Microsoft e origens de Azure, como Microsoft Entra ID, Atividade Azure, Armazenamento Azure e muito mais. Os conectores de configuração inicial também estão disponíveis para os ecossistemas de segurança e aplicações mais abrangentes para soluções que não sejam da Microsoft. Também pode utilizar o formato de evento comum, o Syslog ou a REST-API para ligar as origens de dados ao Microsoft Sentinel. |

Microsoft Sentinel conectores de dados |

| Conectores personalizados | Microsoft Sentinel suporta a ingestão de dados de algumas origens sem um conector dedicado. Se não conseguir ligar a origem de dados ao Microsoft Sentinel com uma solução existente, crie o seu próprio conector de origem de dados. | Recursos para criar Microsoft Sentinel conectores personalizados. |

| Normalização de dados | Microsoft Sentinel utiliza a normalização do tempo de consulta e do tempo de ingestão para traduzir várias origens numa vista normalizada e uniforme. | Normalização e o Modelo de Informações de Segurança Avançada (ASIM) |

Detetar ameaças

Detete ameaças anteriormente não detetadas e minimize falsos positivos com a análise da Microsoft e informações sobre ameaças sem precedentes.

Esta tabela realça as principais capacidades no Microsoft Sentinel para a deteção de ameaças.

| Capacidade | Descrição | Introdução |

|---|---|---|

| Análise | Ajuda-o a reduzir o ruído e a minimizar o número de alertas que tem de rever e investigar. Microsoft Sentinel utiliza análises para agrupar alertas em incidentes. Utilize as regras de análise de configuração inicial tal como estão ou como ponto de partida para criar as suas próprias regras. Microsoft Sentinel também fornece regras para mapear o comportamento da rede e, em seguida, procurar anomalias nos seus recursos. Estas análises ligam os pontos ao combinar alertas de baixa fidelidade sobre diferentes entidades em potenciais incidentes de segurança de alta fidelidade. | Detetar ameaças fora da caixa |

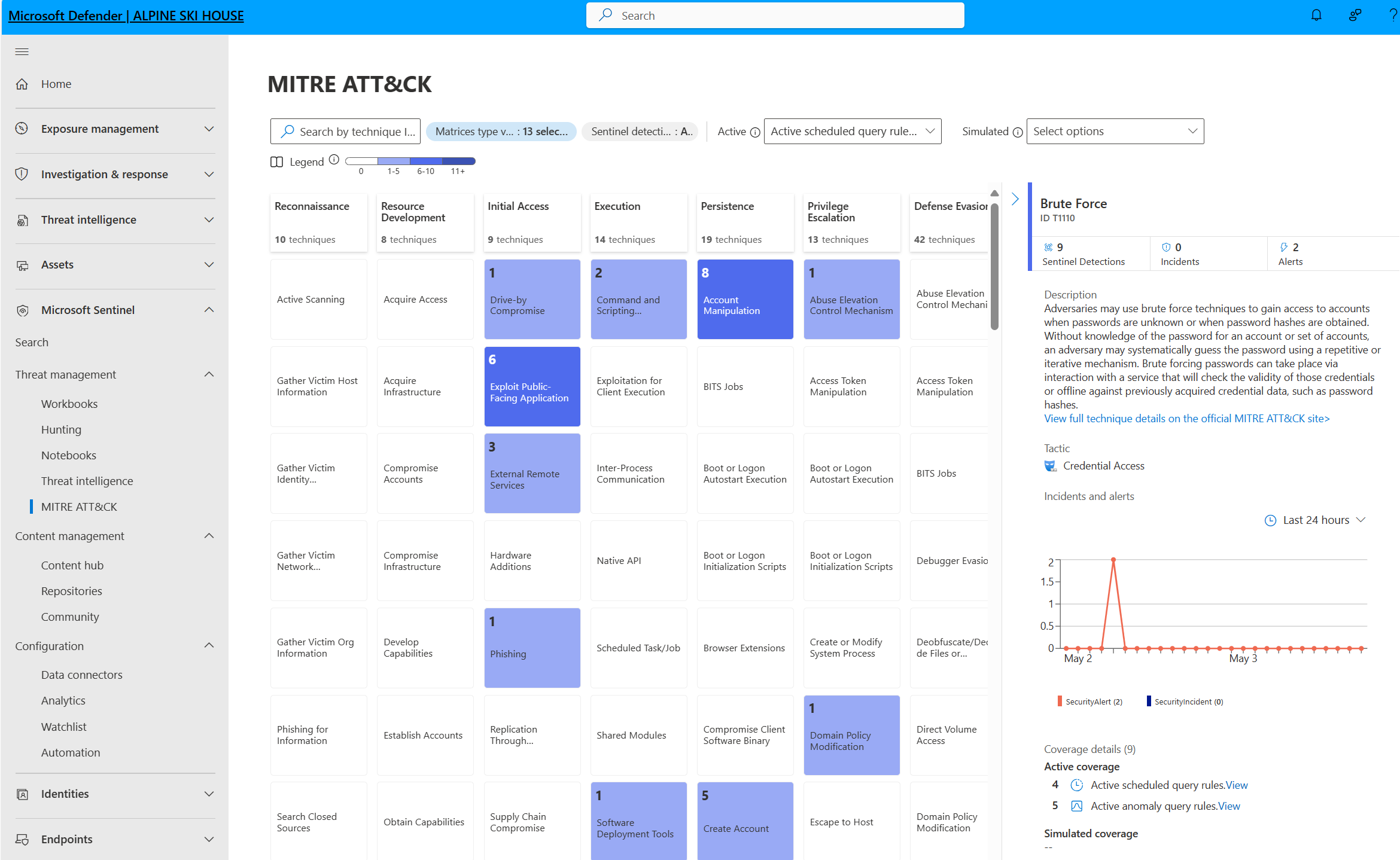

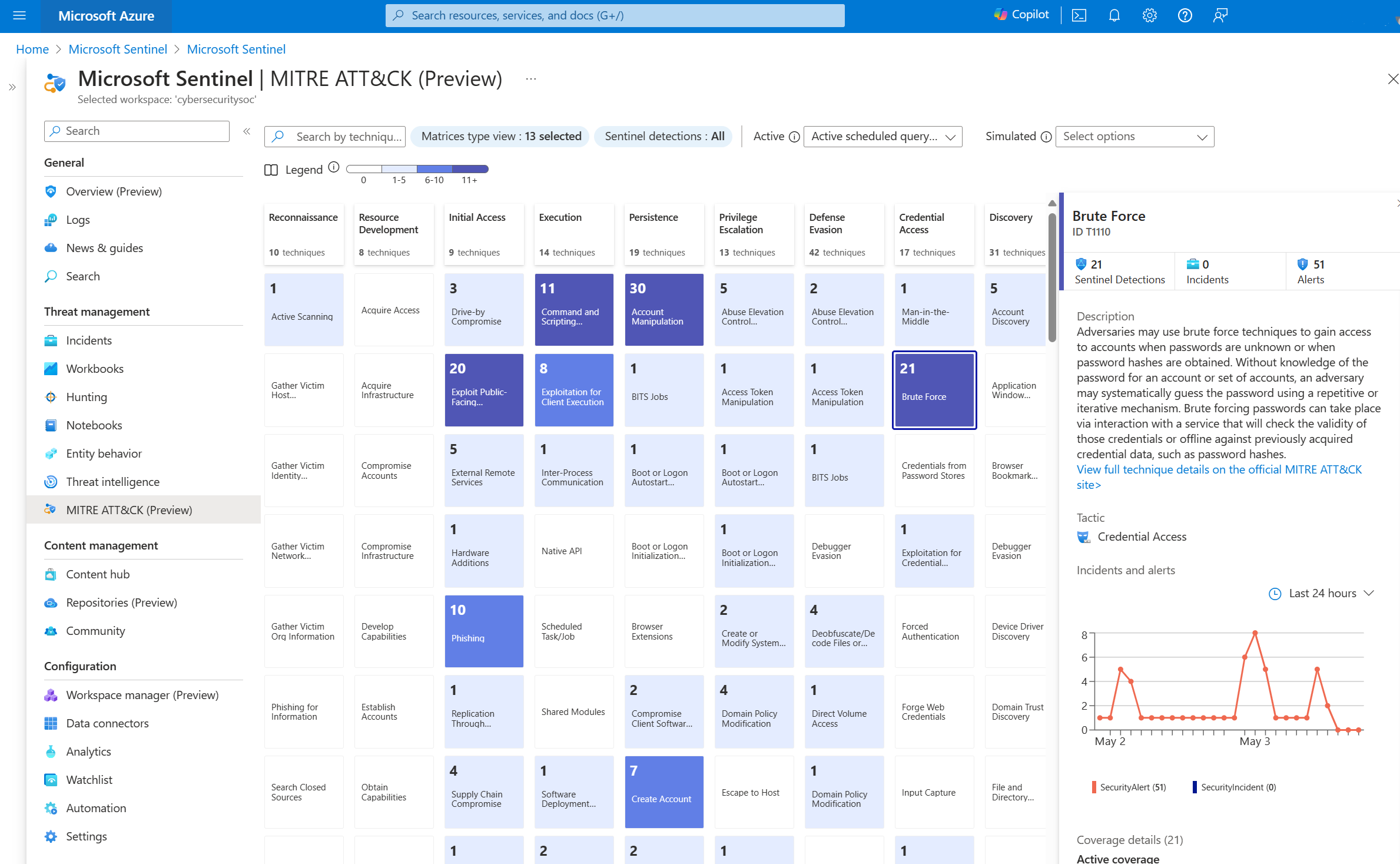

| Cobertura da MITRE ATT&CK | Microsoft Sentinel analisa dados ingeridos, não só para detetar ameaças e ajudá-lo a investigar, mas também para visualizar a natureza e a cobertura dos status de segurança da sua organização com base nas táticas e técnicas da arquitetura MITRE ATT&CK®. | Compreender a cobertura de segurança pela arquitetura MITRE ATT&CK® |

| Inteligência contra ameaças | Integre inúmeras origens de informações sobre ameaças no Microsoft Sentinel para detetar atividades maliciosas no seu ambiente e fornecer contexto aos investigadores de segurança para decisões de resposta informadas. | Informações sobre ameaças no Microsoft Sentinel |

| Listas de observação | Correlacione os dados de uma origem de dados que fornece, uma lista de observação, com os eventos no seu ambiente de Microsoft Sentinel. Por exemplo, pode criar uma lista de observação com uma lista de ativos de alto valor, funcionários terminados ou contas de serviço no seu ambiente. Utilize listas de observação nos manuais de procedimentos de pesquisa, deteção, investigação de ameaças e resposta. | Listas de observação no Microsoft Sentinel |

| Pastas de trabalho | Crie relatórios visuais interativos com livros. Microsoft Sentinel inclui modelos de livros incorporados que lhe permitem obter rapidamente informações sobre os seus dados assim que ligar uma origem de dados. Em alternativa, crie os seus próprios livros personalizados. | Visualizar os dados recolhidos. |

Investigar ameaças

Investiga ameaças com inteligência artificial e busca atividades suspeitas em escala, aproveitando anos de trabalho em segurança cibernética na Microsoft.

Esta tabela realça as principais capacidades no Microsoft Sentinel para investigação de ameaças.

| Recurso | Descrição | Introdução |

|---|---|---|

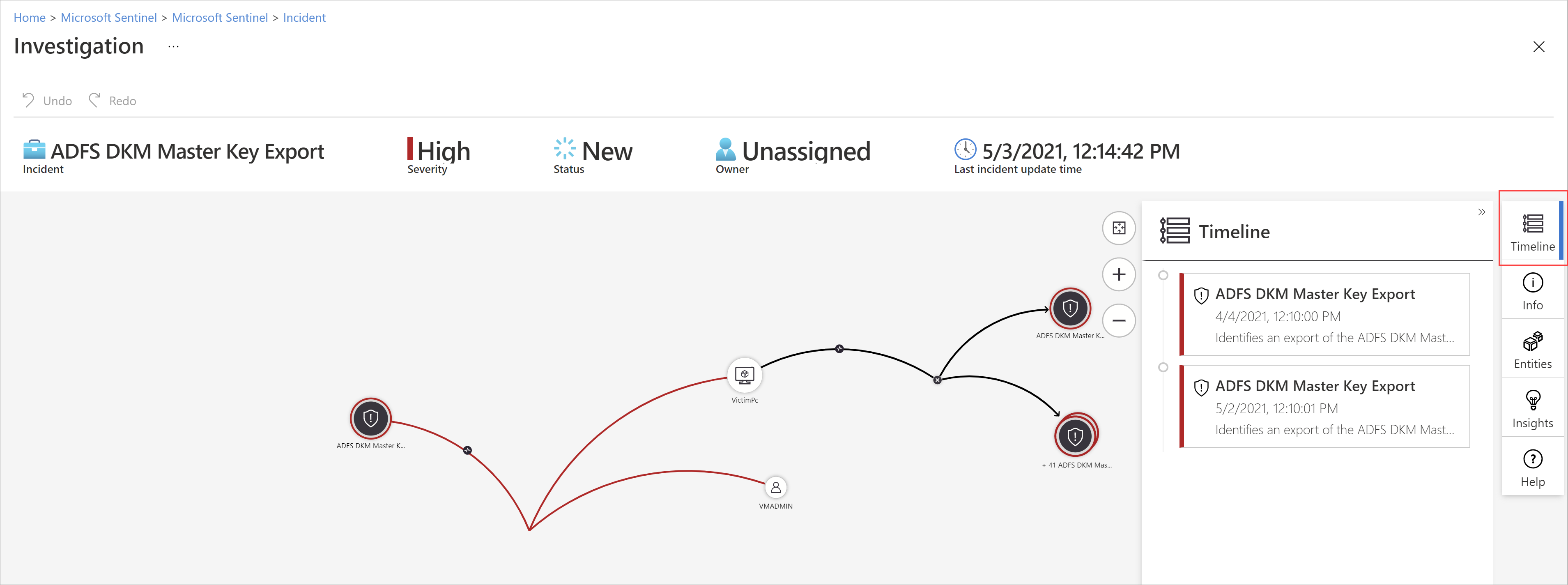

| Incidentes | Microsoft Sentinel ferramentas de investigação profunda ajudam-no a compreender o âmbito e a encontrar a causa principal de uma potencial ameaça à segurança. Pode escolher uma entidade no gráfico interativo para fazer perguntas interessantes para uma entidade específica e desagregar essa entidade e as respetivas ligações para aceder à causa raiz da ameaça. | Navegar e investigar incidentes no Microsoft Sentinel |

| Caçadas | as poderosas ferramentas de pesquisa e consulta de investigação do Microsoft Sentinel, com base na arquitetura MITRE, permitem-lhe procurar proativamente ameaças de segurança nas origens de dados da sua organização, antes de ser acionado um alerta. Crie regras de deteção personalizadas com base na sua consulta de investigação. Em seguida, veja essas informações como alertas para os seus socorristas de incidentes de segurança. | Investigação de ameaças em Microsoft Sentinel |

| Blocos de anotações | Microsoft Sentinel suporta blocos de notas do Jupyter em áreas de trabalho do Azure Machine Learning, incluindo bibliotecas completas para machine learning, visualização e análise de dados. Utilize blocos de notas no Microsoft Sentinel para expandir o âmbito do que pode fazer com Microsoft Sentinel dados. Por exemplo: - Efetue análises que não estão incorporadas no Microsoft Sentinel, como algumas funcionalidades de machine learning do Python. - Crie visualizações de dados que não estão incorporadas no Microsoft Sentinel, como linhas cronológicas personalizadas e árvores de processamento. - Integrar origens de dados fora do Microsoft Sentinel, como um conjunto de dados no local. |

Blocos de notas do Jupyter com capacidades de investigação Microsoft Sentinel |

Responder a incidentes rapidamente

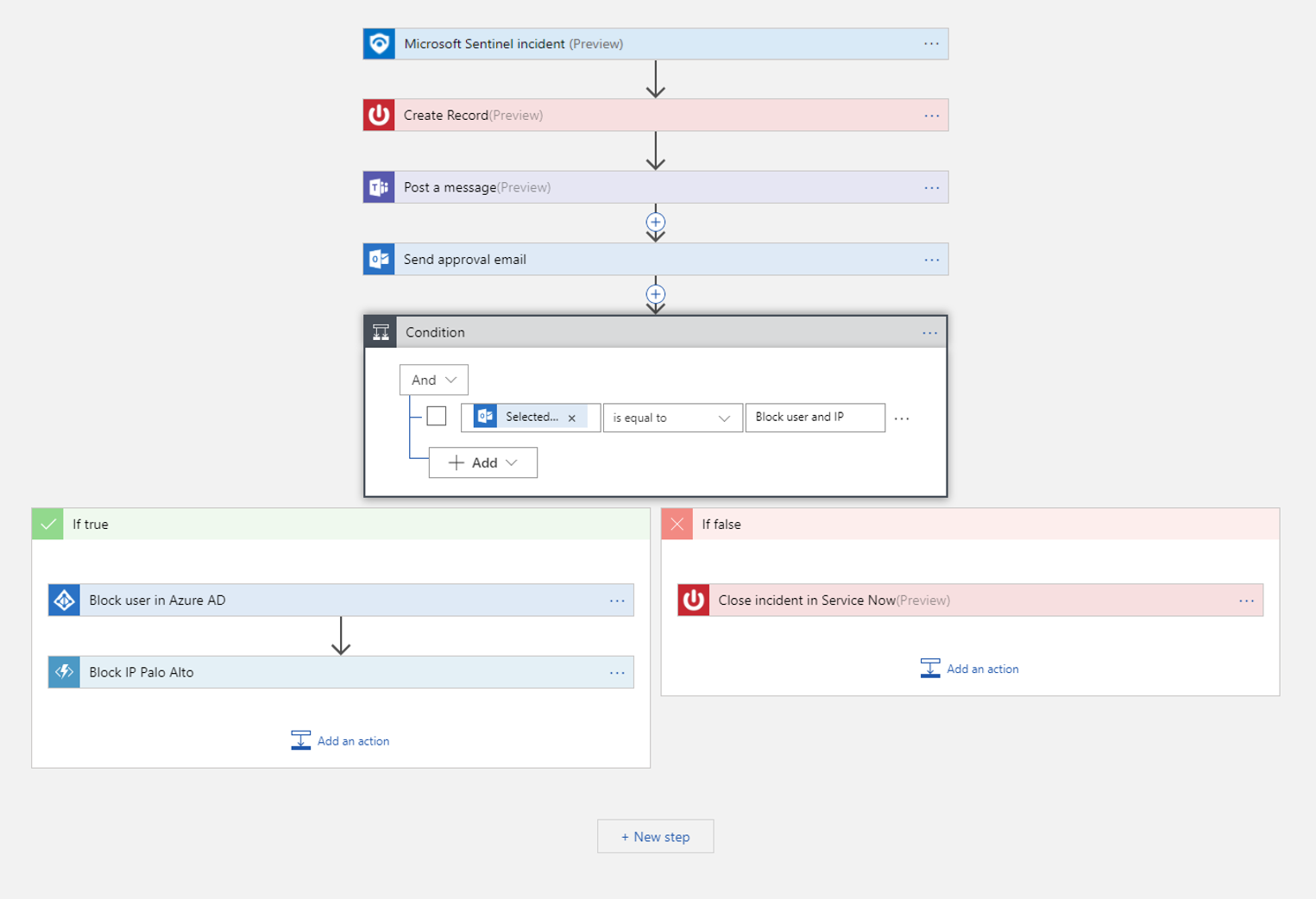

Automatize as suas tarefas comuns e simplifique a orquestração de segurança com manuais de procedimentos que se integram com Azure serviços e as suas ferramentas existentes. A automatização e orquestração do Microsoft Sentinel fornece uma arquitetura altamente extensível que permite automatização dimensionável à medida que surgem novas tecnologias e ameaças.

Os manuais de procedimentos no Microsoft Sentinel baseiam-se em fluxos de trabalho incorporados Azure Logic Apps. Por exemplo, se utilizar o sistema de ServiceNow de pedidos de suporte, utilize o Azure Logic Apps para automatizar os fluxos de trabalho e abrir um pedido de suporte no ServiceNow sempre que for gerado um determinado alerta ou incidente.

Esta tabela realça as principais capacidades no Microsoft Sentinel para resposta a ameaças.

| Recurso | Descrição | Introdução |

|---|---|---|

| Regras de automatização | Gerir centralmente a automatização do processamento de incidentes no Microsoft Sentinel ao definir e coordenar um pequeno conjunto de regras que abrangem diferentes cenários. | Automatizar a resposta a ameaças em Microsoft Sentinel com regras de automatização |

| Manuais de procedimentos | Automatize e orquestrar a sua resposta a ameaças com manuais de procedimentos, que são uma coleção de ações de remediação. Execute um manual de procedimentos a pedido ou automaticamente em resposta a alertas ou incidentes específicos, quando acionado por uma regra de automatização. Para criar manuais de procedimentos com o Azure Logic Apps, escolha entre uma galeria de conectores em constante expansão para vários serviços e sistemas, como ServiceNow, Jira e muito mais. Estes conectores permitem-lhe aplicar qualquer lógica personalizada no fluxo de trabalho. |

Automatizar a resposta a ameaças com manuais de procedimentos no Microsoft Sentinel Lista de todos os conectores da Aplicação Lógica |

Microsoft Sentinel na linha do tempo de reforma do portal do Azure

Microsoft Sentinel está geralmente disponível no portal do Microsoft Defender, incluindo para clientes sem Microsoft Defender XDR ou uma licença E5. Isto significa que pode utilizar Microsoft Sentinel no portal do Defender, mesmo que não esteja a utilizar outros serviços Microsoft Defender.

Após 31 de março de 2027, Microsoft Sentinel deixarão de ser suportados no portal do Azure e só estarão disponíveis no portal do Microsoft Defender.

Se estiver atualmente a utilizar Microsoft Sentinel no portal do Azure, recomendamos que comece a planear a transição para o portal do Defender agora para garantir uma transição suave e tirar o máximo partido da experiência de operações de segurança unificada oferecida pelo Microsoft Defender.

Para saber mais, confira:

- Microsoft Sentinel no portal do Microsoft Defender

- Transitar o ambiente de Microsoft Sentinel para o portal do Defender

- Planear a sua mudança para o portal do Microsoft Defender para todos os clientes Microsoft Sentinel (blogue)

Alterações para novos clientes a partir de julho de 2025

Para efeitos das alterações descritas nesta secção, os novos Microsoft Sentinel clientes são clientes que estão a integrar a primeira área de trabalho no respetivo inquilino para Microsoft Sentinel.

A partir de julho de 2025, os novos clientes que também têm as permissões de um Proprietário de subscrição ou administrador de acesso de Utilizador, e que não são Azure utilizadores delegados do Lighthouse, têm as respetivas áreas de trabalho automaticamente integradas no portal do Defender, juntamente com a integração no Microsoft Sentinel.

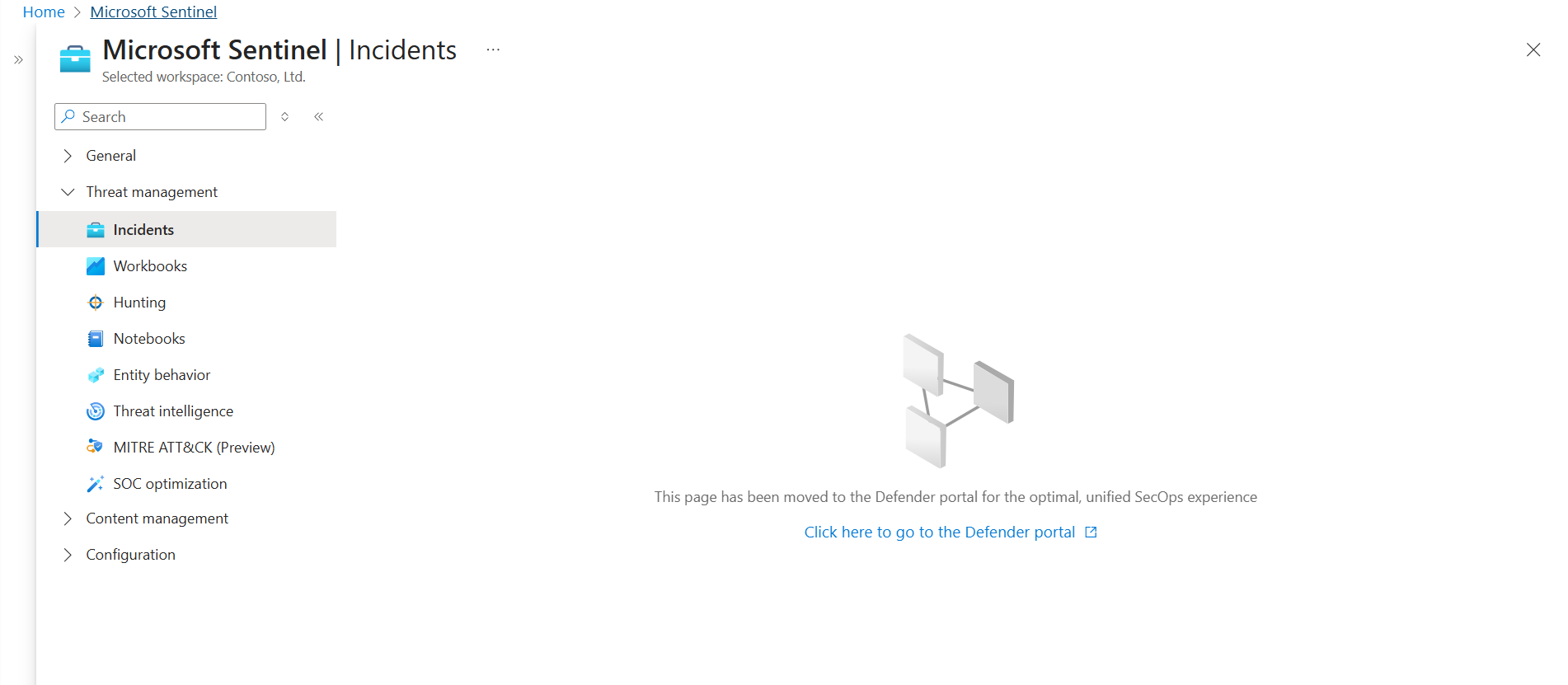

Os utilizadores dessas áreas de trabalho, que também não são Azure utilizadores delegados do Lighthouse, veem ligações no Microsoft Sentinel no portal do Azure que os redirecionam para o portal do Defender.

Por exemplo:

Estes utilizadores utilizam apenas Microsoft Sentinel no portal do Defender.

Os novos clientes que não têm permissões relevantes não são automaticamente integrados no portal do Defender, mas continuam a ver ligações de redirecionamento no portal do Azure, juntamente com pedidos para ter um utilizador com permissões relevantes a integrar manualmente a área de trabalho no portal do Defender.

Esta tabela resume estas experiências:

| Tipo de cliente | Experiência |

|---|---|

| Clientes existentes a criar novas áreas de trabalho num inquilino onde já existe uma área de trabalho ativada para Microsoft Sentinel | As áreas de trabalho não são automaticamente integradas e os utilizadores não veem ligações de redirecionamento |

| Azure utilizadores delegados do Lighthouse que criam novas áreas de trabalho em qualquer inquilino | As áreas de trabalho não são automaticamente integradas e os utilizadores não veem ligações de redirecionamento |

| Novos clientes a integrar a primeira área de trabalho no inquilino para Microsoft Sentinel |

-

Os utilizadores com as permissões necessárias têm a área de trabalho automaticamente integrada. Outros utilizadores dessas áreas de trabalho veem ligações de redirecionamento no portal do Azure. - Os utilizadores que não têm as permissões necessárias não têm a área de trabalho automaticamente integrada. Todos os utilizadores dessas áreas de trabalho veem ligações de redirecionamento no portal do Azure e um utilizador com as permissões necessárias tem de integrar a área de trabalho no portal do Defender. |