Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

O Microsoft Purview fornece às organizações visibilidade sobre onde as informações confidenciais são armazenadas, ajudando a priorizar os dados em risco para proteção. Integre o Microsoft Purview com Microsoft Sentinel para ajudar a reduzir o elevado volume de incidentes e ameaças que surgiram no Microsoft Sentinel e compreender as áreas mais críticas a iniciar.

Comece por ingerir os registos do Microsoft Purview no Microsoft Sentinel através de um conector de dados. Em seguida, utilize um livro Microsoft Sentinel para ver dados como recursos analisados, classificações encontradas e etiquetas aplicadas pelo Microsoft Purview. Utilize regras de análise para criar alertas para alterações na confidencialidade dos dados.

Personalize o livro e as regras de análise do Microsoft Purview para se adequarem melhor às necessidades da sua organização e combine os registos do Microsoft Purview com dados ingeridos de outras origens para criar informações melhoradas no Microsoft Sentinel.

Pré-requisitos

Antes de começar, certifique-se de que tem uma área de trabalho Microsoft Sentinel e o Microsoft Purview integrados e que o utilizador tem as seguintes funções:

Uma função de Proprietário ou Contribuidor da conta do Microsoft Purview para configurar as definições de diagnóstico e configurar o conector de dados.

Uma função contribuidor Microsoft Sentinel, com permissões de escrita para ativar o conector de dados, ver o livro e criar regras analíticas.

A solução do Microsoft Purview instalada na área de trabalho do Log Analytics ativada para Microsoft Sentinel.

A solução do Microsoft Purview é um conjunto de conteúdos agrupados, incluindo um conector de dados, um livro e regras de análise configuradas especificamente para dados do Microsoft Purview. Para obter mais informações, consulte Acerca Microsoft Sentinel conteúdos e soluções e Descobrir e gerir Microsoft Sentinel conteúdo inicial.

Instruções para ativar o conector de dados também disponíveis no Microsoft Sentinel, na página do conector de dados do Microsoft Purview.

Começar a ingerir dados do Microsoft Purview no Microsoft Sentinel

Configure as definições de diagnóstico para que os registos de confidencialidade de dados do Microsoft Purview fluam para Microsoft Sentinel e, em seguida, execute uma análise do Microsoft Purview para começar a ingerir os seus dados.

As definições de diagnóstico enviam eventos de registo apenas após a execução de uma análise completa ou quando é detetada uma alteração durante uma análise incremental. Normalmente, demora cerca de 10 a 15 minutos para que os registos comecem a aparecer no Microsoft Sentinel.

Para permitir que os registos de confidencialidade de dados fluam para Microsoft Sentinel:

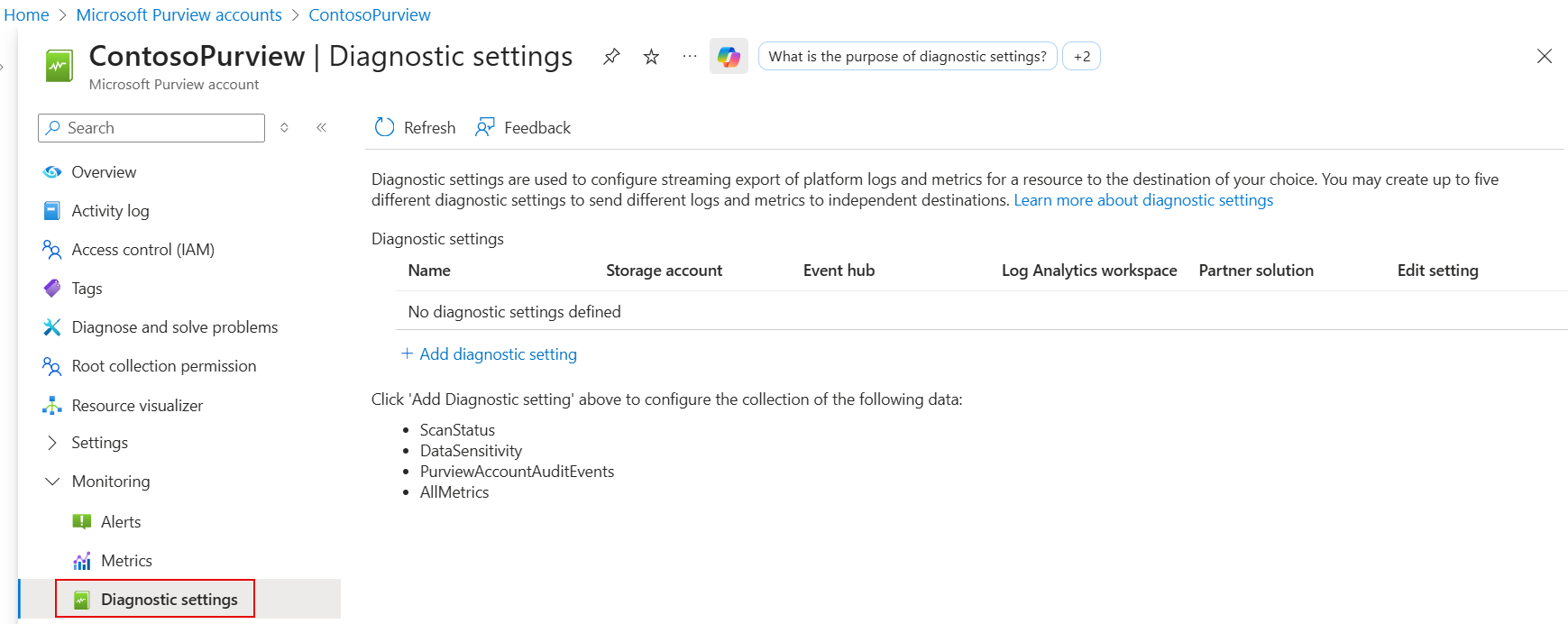

Navegue para a sua conta do Microsoft Purview no portal do Azure e selecione Definições de diagnóstico.

Selecione + Adicionar definição de diagnóstico e configure a nova definição para enviar registos do Microsoft Purview para Microsoft Sentinel:

- Introduza um nome significativo para a sua definição.

- Em Registos, selecione DataSensitivityLogEvent.

- Em Detalhes de destino, selecione Enviar para a área de trabalho do Log Analytics e selecione os detalhes da subscrição e da área de trabalho utilizados para Microsoft Sentinel.

Selecione Salvar.

Para obter mais informações, veja Ligar Microsoft Sentinel a outros serviços Microsoft através de ligações baseadas em definições de diagnóstico.

Para executar uma análise do Microsoft Purview e ver dados no Microsoft Sentinel:

No Microsoft Purview, execute uma análise completa dos seus recursos. Para obter mais informações, veja Analisar origens de dados no Microsoft Purview.

Depois de concluídas as análises do Microsoft Purview, volte ao conector de dados do Microsoft Purview no Microsoft Sentinel e confirme que os dados foram recebidos.

Ver dados recentes detetados pelo Microsoft Purview

A solução do Microsoft Purview fornece dois modelos de regras de análise que pode ativar, incluindo uma regra genérica e uma regra personalizada.

- A versão genérica, Dados Confidenciais Detetados nas Últimas 24 Horas, monitoriza a deteção de quaisquer classificações encontradas no seu património de dados durante uma análise do Microsoft Purview.

- A versão personalizada, Dados Confidenciais Detetados nas Últimas 24 Horas – Personalizado, monitoriza e gera alertas sempre que a classificação especificada, como o Número de Segurança Social, é detetada.

Utilize este procedimento para personalizar as consultas das regras de análise do Microsoft Purview para detetar recursos com classificação específica, etiqueta de confidencialidade, região de origem e muito mais. Combine os dados gerados com outros dados no Microsoft Sentinel para enriquecer as suas deteções e alertas.

Observação

Microsoft Sentinel regras de análise são consultas KQL que acionam alertas quando é detetada atividade suspeita. Personalize e agrupe as suas regras para criar incidentes para a sua equipa do SOC investigar.

Modificar os modelos de regras de análise do Microsoft Purview

No Microsoft Sentinel, abra a solução Microsoft Purview e, em seguida, localize e selecione os Dados Confidenciais Detetados nas Últimas 24 Horas – Regra personalizada. No painel lateral, selecione Criar regra para criar uma nova regra com base no modelo.

Aceda à páginaAnálise de Configuração> e selecione Regras ativas. Procure uma regra denominada Dados Confidenciais Detetados nas Últimas 24 Horas – Personalizado.

Por predefinição, as regras de análise criadas por Microsoft Sentinel soluções estão definidas como desativadas. Certifique-se de que ativa a regra para a área de trabalho antes de continuar:

Selecione a regra. No painel lateral, selecione Editar.

No assistente de regras de análise, na parte inferior do separador Geral , alterne o Estado para Ativado.

No separador Definir lógica de regra , ajuste a consulta Regra para consultar os campos de dados e as classificações para as quais pretende gerar alertas. Para obter mais informações sobre o que pode ser incluído na sua consulta, consulte:

- Os campos de dados suportados são as colunas da tabela PurviewDataSensitivityLogs

- Classificações suportadas

As consultas formatadas têm a seguinte sintaxe:

| where {data-field} contains {specified-string}.Por exemplo:

PurviewDataSensitivityLogs | where Classification contains “Social Security Number” | where SourceRegion contains “westeurope” | where SourceType contains “Amazon” | where TimeGenerated > ago (24h)Veja mais informações sobre os seguintes itens utilizados no exemplo anterior, na documentação do Kusto:

Para obter mais informações sobre o KQL, veja Descrição geral do Linguagem de Consulta Kusto (KQL).

Outros recursos:

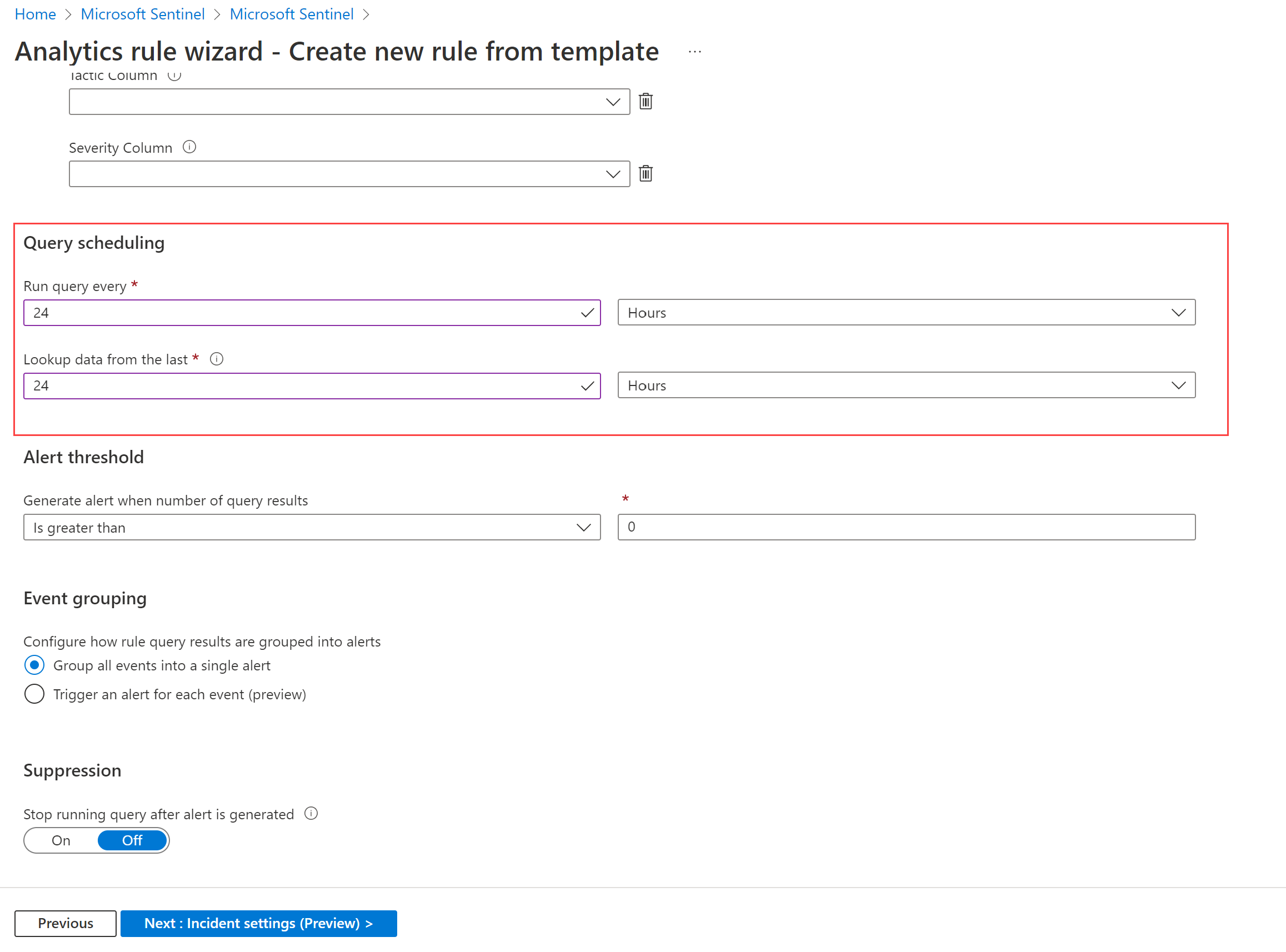

Em Agendamento de consultas, defina as definições para que as regras mostrem os dados detetados nas últimas 24 horas. Também recomendamos que defina o Agrupamento de eventos para agrupar todos os eventos num único alerta.

Se necessário, personalize os separadores Definições de incidentes e Resposta automatizada . Por exemplo, no separador Definições de incidentes , verifique se a opção Criar incidentes a partir de alertas acionados por esta regra de análise está selecionada.

No separador Rever + criar , selecione Guardar.

Para obter mais informações, veja Criar regras de análise personalizadas para detetar ameaças.

Ver dados do Microsoft Purview em livros Microsoft Sentinel

No Microsoft Sentinel, abra a solução Microsoft Purview e, em seguida, localize e selecione o livro do Microsoft Purview. No painel lateral, selecione Configuração para adicionar o livro à área de trabalho.

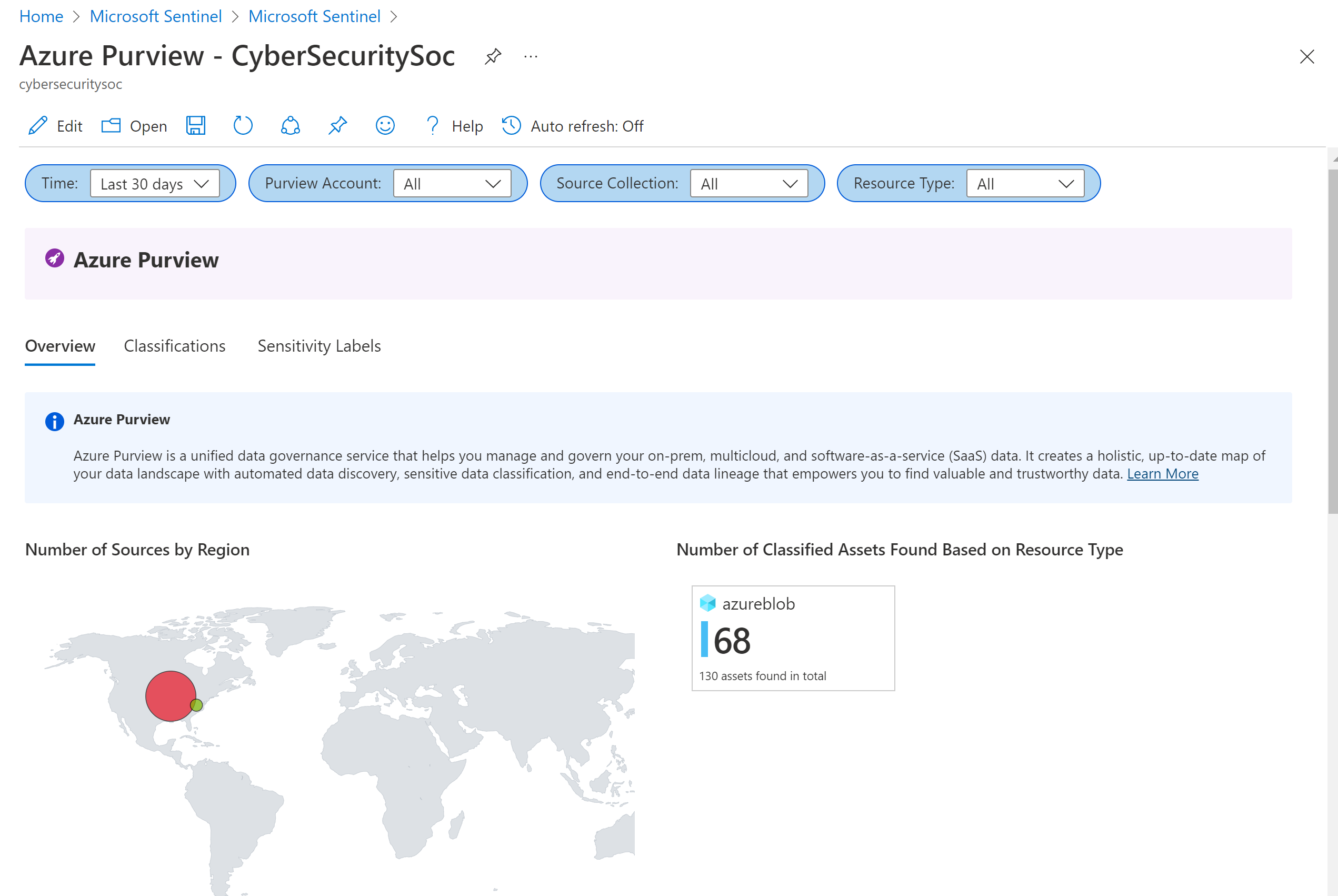

No Microsoft Sentinel, em Gestão de ameaças, selecione Livros>Os meus livros e localize o livro do Microsoft Purview. Guarde o livro na área de trabalho e, em seguida, selecione Ver livro guardado. Por exemplo:

O livro do Microsoft Purview apresenta os seguintes separadores:

- Descrição geral: apresenta as regiões e os tipos de recursos onde os dados estão localizados.

- Classificações: apresenta recursos que contêm classificações especificadas, como Números de Cartão de Crédito.

- Etiquetas de confidencialidade: apresenta os recursos que têm etiquetas confidenciais e os recursos que atualmente não têm etiquetas.

Para desagregar no livro do Microsoft Purview:

- Selecione uma origem de dados específica para aceder a esse recurso no Azure.

- Selecione uma ligação de caminho de recurso para mostrar mais detalhes, com todos os campos de dados partilhados nos registos ingeridos.

- Selecione uma linha nas tabelas Origem de Dados, Classificação ou Etiqueta de Confidencialidade para filtrar os dados de Nível de Recurso, conforme configurado.

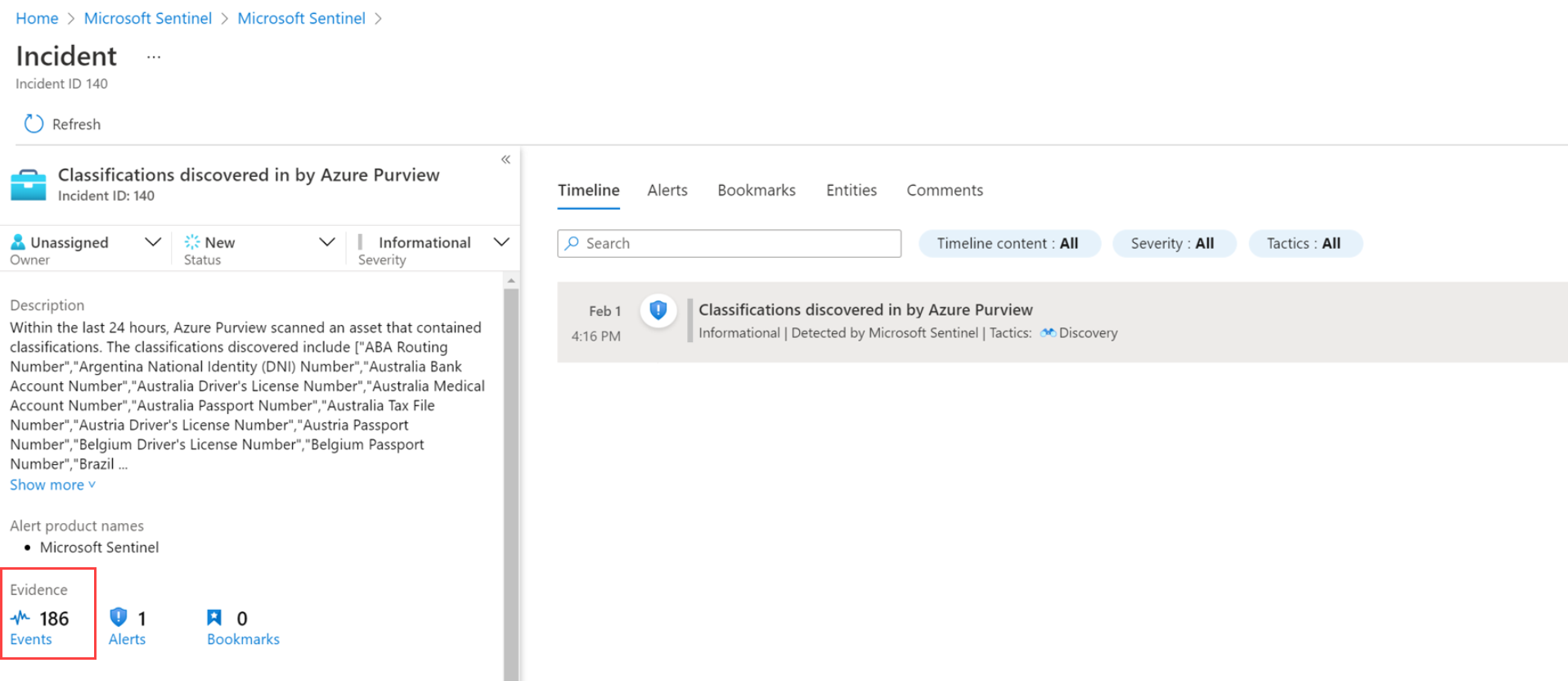

Investigar incidentes acionados por eventos do Microsoft Purview

Ao investigar incidentes acionados pelas regras de análise do Microsoft Purview, encontre informações detalhadas sobre os recursos e classificações encontrados nos Eventos do incidente.

Por exemplo:

Conteúdo relacionado

Para saber mais, confira: