Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Utilize regras de resumo no Microsoft Sentinel para agregar grandes conjuntos de dados em segundo plano para uma experiência de operações de segurança mais suave em todas as camadas de registo. Os dados de resumo estão pré-concluídos em tabelas de registo personalizadas e fornecem um desempenho de consulta rápido, incluindo consultas executadas em dados derivados de camadas de registo de baixo custo. As regras de resumo podem ajudar a otimizar os seus dados para:

- Análise e relatórios, especialmente em grandes conjuntos de dados e intervalos de tempo, conforme necessário para análise de incidentes e segurança, relatórios empresariais mensais ou anuais, etc.

- Poupança de custos em registos verbosos, que pode reter durante o mínimo ou o tempo que precisar num escalão de registo menos dispendioso e enviar como dados resumidos apenas para uma tabela de Análise para análise e relatórios.

- Privacidade de dados e segurança ao remover ou ocultar detalhes de privacidade em dados partilháveis resumidos e ao limitar o acesso a tabelas com dados não processados.

Microsoft Sentinel armazena os resultados da regra de resumo em tabelas personalizadas com o plano de dados do Analytics. Para obter mais informações sobre os planos de dados e os custos de armazenamento, veja Planos de tabelas de registo.

Este artigo explica como criar regras de resumo ou implementar modelos de regras de resumo pré-criados no Microsoft Sentinel e fornece exemplos de cenários comuns para a utilização de regras de resumo.

Importante

Após 31 de março de 2027, Microsoft Sentinel deixarão de ser suportados no portal do Azure e só estarão disponíveis no portal do Microsoft Defender. Todos os clientes que utilizem Microsoft Sentinel no portal do Azure serão redirecionados para o portal do Defender e utilizarão apenas Microsoft Sentinel no portal do Defender. A partir de julho de 2025, muitos novos clientes são automaticamente integrados e redirecionados para o portal do Defender.

Se ainda estiver a utilizar Microsoft Sentinel no portal do Azure, recomendamos que comece a planear a transição para o portal do Defender para garantir uma transição suave e tirar o máximo partido da experiência de operações de segurança unificada oferecida pelo Microsoft Defender. Para obter mais informações, consulte It's Time to Move: Retireing Microsoft Sentinel's portal do Azure for greater security (Está na altura de mover: extinguir portal do Azure de Microsoft Sentinel para maior segurança).

Pré-requisitos

Para criar regras de resumo no Microsoft Sentinel:

Microsoft Sentinel tem de estar ativada em, pelo menos, uma área de trabalho e consumir registos ativamente.

Tem de conseguir aceder a Microsoft Sentinel com permissões de Contribuidor Microsoft Sentinel. Para obter mais informações, veja Funções e permissões no Microsoft Sentinel.

Para criar regras de resumo no portal Microsoft Defender, primeiro tem de integrar a área de trabalho no portal do Defender. Para obter mais informações, veja Ligar Microsoft Sentinel ao portal do Microsoft Defender.

Recomendamos que experimente a consulta da regra de resumo na página Registos antes de criar a regra. Verifique se a consulta não atinge ou está perto do limite de consultas e marcar que a consulta produz o esquema pretendido e os resultados esperados. Se a consulta estiver próxima dos limites da consulta, considere utilizar um valor mais pequeno binSize para processar menos dados por discretização. Também pode modificar a consulta para devolver menos registos ou remover campos com maior volume.

Criar uma nova regra de resumo

Crie uma nova regra de resumo para agregar um conjunto grande específico de dados numa tabela dinâmica. Configure a frequência das regras para determinar a frequência com que o conjunto de dados agregados é atualizado a partir dos dados não processados.

Abra o assistente regra de Resumo:

Selecione + Criar e introduza os seguintes detalhes:

Nome. Introduza um nome significativo para a sua regra.

Descrição. Introduza uma descrição opcional.

Tabela de destino. Defina a tabela de registos personalizada onde os seus dados são agregados:

Se selecionar Tabela de registo personalizada existente, selecione a tabela que pretende utilizar.

Se selecionar Nova tabela de registos personalizada, introduza um nome significativo para a sua tabela. O nome completo da tabela utiliza a seguinte sintaxe:

<tableName>_CL.

Recomendamos que ative as definições de diagnóstico SummaryLogs na área de trabalho para obter visibilidade para execuções e falhas históricas. Se as definições de diagnóstico SummaryLogs não estiverem ativadas, ser-lhe-á pedido que as ative na área Definições de diagnóstico.

Se as definições de diagnóstico SummaryLogs já estiverem ativadas, mas quiser modificar as definições, selecione Configurar definições de diagnóstico avançadas. Quando voltar à página do Assistente de regra de resumo , certifique-se de que seleciona Atualizar para atualizar os detalhes da definição.

Importante

A definição de diagnóstico SummaryLogs tem custos adicionais. Para obter mais informações, veja Definições de diagnóstico no Monitor do Azure.

Selecione Seguinte: defina a lógica >de resumo para continuar.

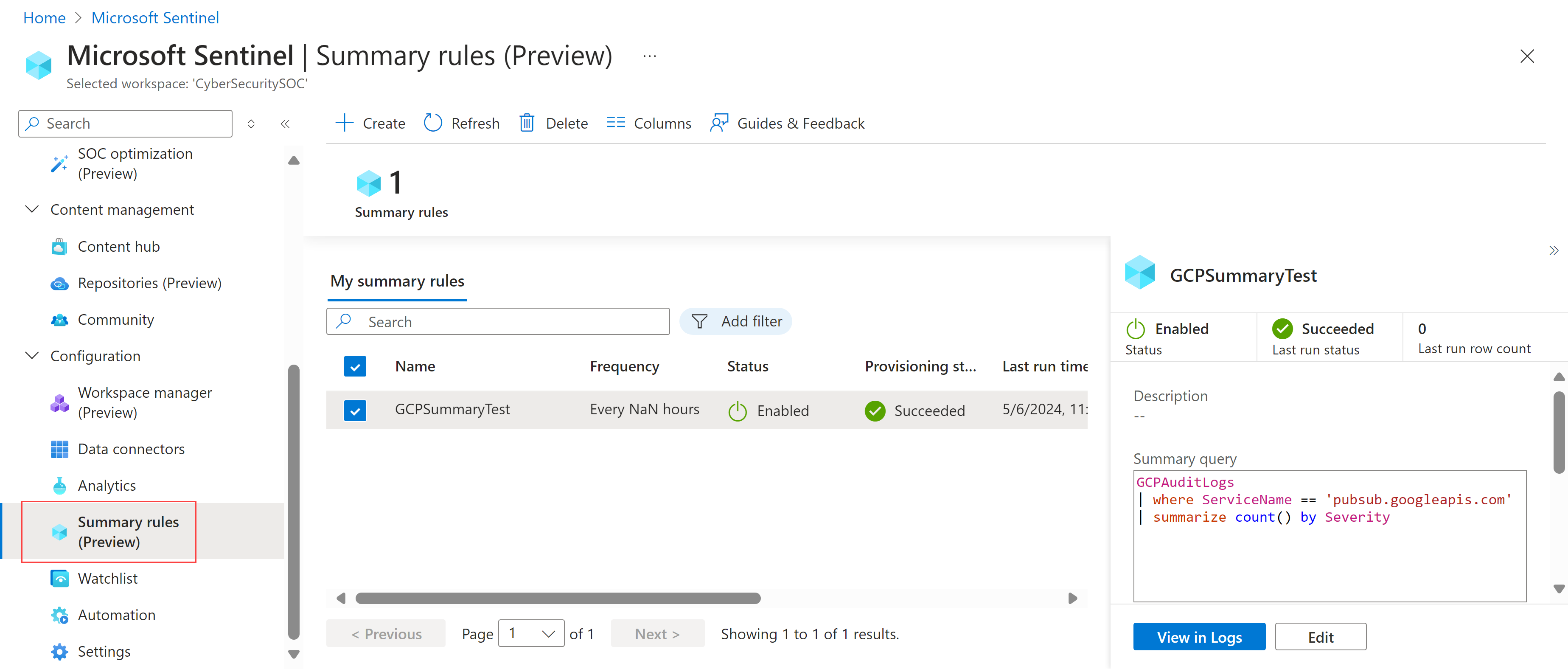

Na página Definir lógica de resumo , introduza a consulta de resumo. Por exemplo, para resumir dados do Google Cloud Platform, poderá querer introduzir:

GCPAuditLogs | where ServiceName == 'pubsub.googleapis.com' | summarize count() by SeverityPara obter mais informações, veja Cenários de regras de resumo de exemplo e Linguagem de Consulta Kusto (KQL) no Azure Monitor.

Selecione Pré-visualizar resultados para mostrar um exemplo dos dados que recolheria com a consulta configurada.

Na área Agendamento de consultas, defina os seguintes detalhes:

- Com que frequência pretende que a regra seja executada

- Se pretende que a regra seja executada com algum tipo de atraso, em minutos

- Quando pretender que a regra comece a ser executada

As horas definidas no agendamento baseiam-se na

timegeneratedcoluna nos seus dadosSelecione Seguinte: Rever + criar >>Guardar para concluir a regra de resumo.

As regras de resumo existentes estão listadas na página Regras de resumo, onde pode rever a regra status. Para cada regra, selecione o menu de opções no final da linha para efetuar qualquer uma das seguintes ações:

- Veja os dados atuais da regra na página Registos , como se fosse executar a consulta imediatamente

- Ver o histórico de execuções da regra selecionada

- Desative ou ative a regra.

- Editar a configuração da regra

Para eliminar uma regra, selecione a linha de regra e, em seguida, selecione Eliminar na barra de ferramentas na parte superior da página.

Observação

O Azure Monitor também suporta a criação de regras de resumo através da API ou de um modelo do Azure Resource Monitor (ARM). Para obter mais informações, consulte Criar ou atualizar uma regra de resumo.

Implementar modelos de regras de resumo pré-criados

Os modelos de regra de resumo são regras de resumo pré-criadas que pode implementar tal como estão ou personalizar de acordo com as suas necessidades.

Para implementar um modelo de regra de resumo:

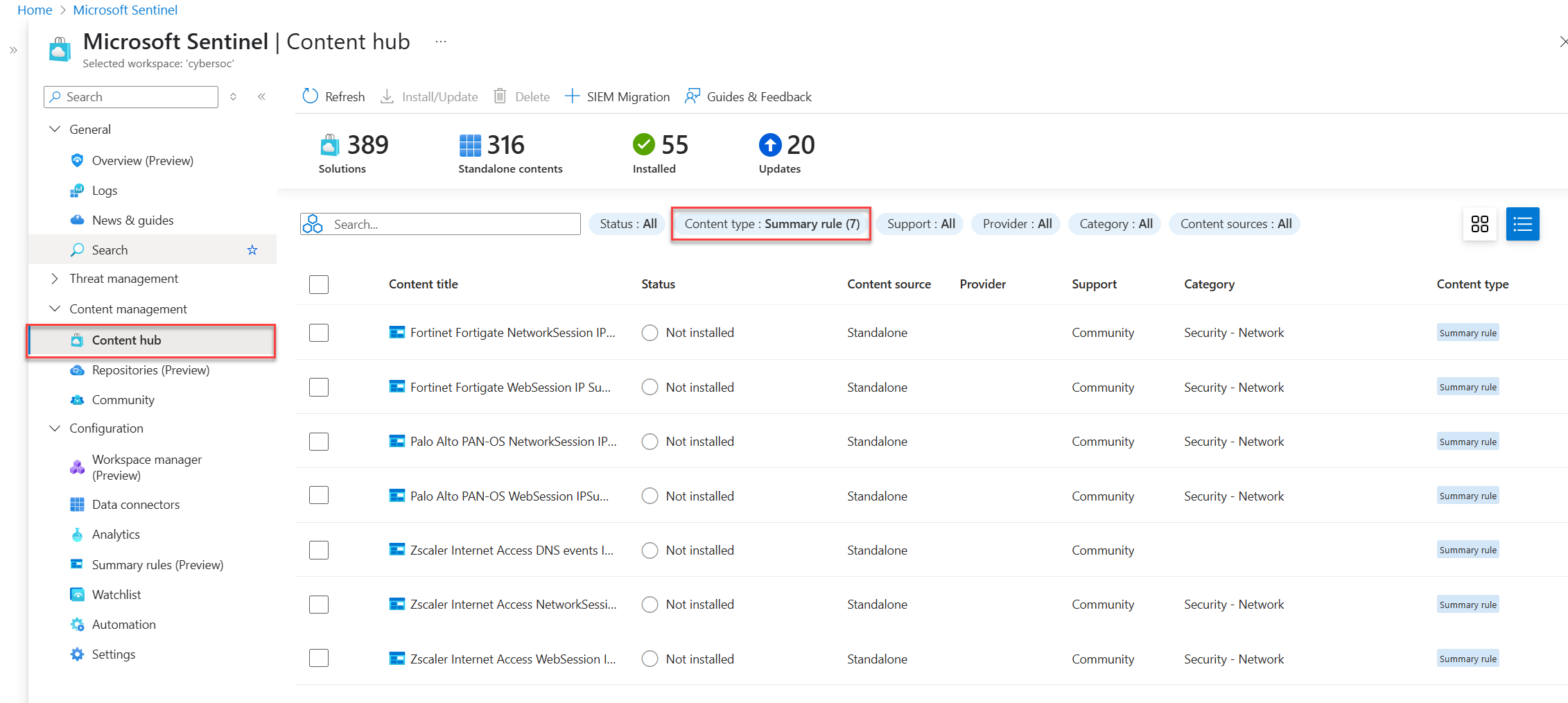

Abra o Hub de conteúdos e filtre o Tipo de conteúdo por Regras de resumo para ver os modelos de regra de resumo disponíveis.

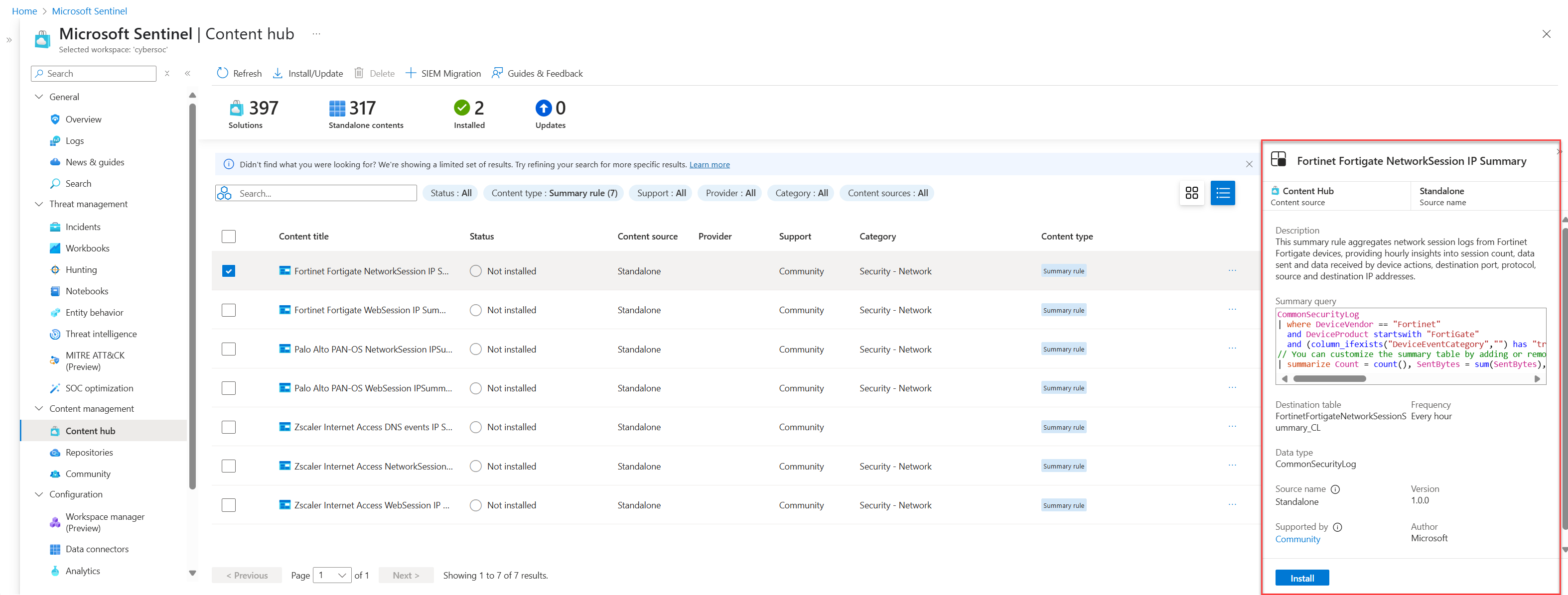

Selecione um modelo de regra de resumo.

É aberto um painel com informações sobre o modelo de regra de resumo, apresentando campos como descrição, consulta de resumo e tabela de destino.

Selecione Instalar para instalar o modelo.

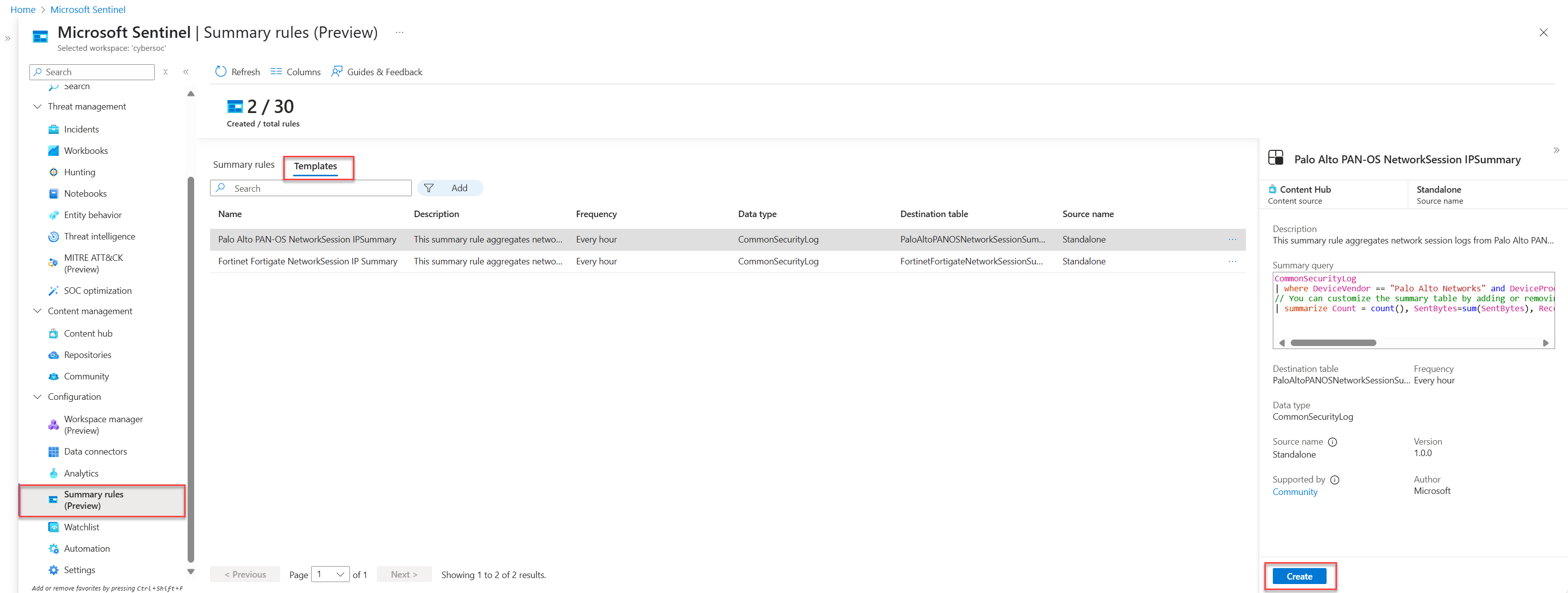

Selecione o separador Modelos na página Regras de resumo e selecione a regra de resumo que instalou.

Selecione Criar para abrir o assistente regra de Resumo, onde todos os campos estão pré-preenchidos.

Aceda ao assistente regra de Resumo e selecione Guardar para implementar a regra de resumo.

Para obter mais informações sobre o Assistente de regra de resumo, consulte Criar uma nova regra de resumo.

Exemplo de cenários de regra de resumo no Microsoft Sentinel

Esta secção analisa cenários comuns para criar regras de resumo no Microsoft Sentinel e as nossas recomendações sobre como configurar cada regra. Para obter mais informações e exemplos, veja Summarize insights from raw data in an Auxiliary table to an Analytics table in Microsoft Sentinel and Log sources to use for Auxiliary Logs ingestion (Resumir informações de dados não processados numa tabela Auxiliar para uma tabela de Análise no Microsoft Sentinel e Origens de registo a utilizar para ingestão de Registos Auxiliares).

Localizar rapidamente um endereço IP malicioso no tráfego de rede

Cenário: é um caçador de ameaças e um dos objetivos da sua equipa é identificar todas as instâncias de quando um endereço IP malicioso interagiu nos registos de tráfego de rede de um incidente ativo, nos últimos 90 dias.

Desafio: Microsoft Sentinel atualmente ingere vários terabytes de registos de rede por dia. Tem de percorrer os mesmos rapidamente para encontrar correspondências para o endereço IP malicioso.

Solução: recomendamos a utilização de regras de resumo para fazer o seguinte:

Crie um conjunto de dados de resumo para cada endereço IP relacionado com o incidente, incluindo os

SourceIPatributos importantesFirstTimeSeenIPTypeLastTimeSeen,DestinationIP,MaliciousIP, ,RemoteIPe .O conjunto de dados de resumo permite-lhe procurar rapidamente um endereço IP específico e reduzir o intervalo de tempo onde o endereço IP é encontrado. Pode fazê-lo mesmo quando os eventos pesquisados ocorreram há mais de 90 dias, o que ultrapassa o período de retenção da área de trabalho.

Neste exemplo, configure o resumo para ser executado diariamente, para que a consulta adicione novos registos de resumo todos os dias até expirar.

Crie uma regra de análise que seja executada durante menos de dois minutos em relação ao conjunto de dados de resumo, explorando rapidamente o intervalo de tempo específico quando o endereço IP malicioso interagiu com a rede da empresa.

Certifique-se de que configura intervalos de execução de até cinco minutos, no mínimo, para acomodar diferentes tamanhos de payload de resumo. Isto garante que não há perdas, mesmo quando há um atraso na ingestão de eventos.

Por exemplo:

let csl_columnmatch=(column_name: string) { summarized_CommonSecurityLog | where isnotempty(column_name) | extend Date = format_datetime(TimeGenerated, "yyyy-MM-dd"), IPaddress = column_ifexists(column_name, ""), FieldName = column_name | extend IPType = iff(ipv4_is_private(IPaddress) == true, "Private", "Public") | where isnotempty(IPaddress) | project Date, TimeGenerated, IPaddress, FieldName, IPType, DeviceVendor | summarize count(), FirstTimeSeen = min(TimeGenerated), LastTimeSeen = min(TimeGenerated) by Date, IPaddress, FieldName, IPType, DeviceVendor }; union csl_columnmatch("SourceIP") , csl_columnmatch("DestinationIP") , csl_columnmatch("MaliciousIP") , csl_columnmatch("RemoteIP") // Further summarization can be done per IPaddress to remove duplicates per day on larger timeframe for the first run | summarize make_set(FieldName), make_set(DeviceVendor) by IPType, IPaddressExecute uma pesquisa ou correlação subsequente com outros dados para concluir a história do ataque.

Gerar alertas sobre correspondências de informações sobre ameaças em relação a dados de rede

Gerar alertas sobre correspondências de informações sobre ameaças em relação a dados de rede ruidosos, de volume elevado e de baixo valor de segurança.

Cenário: tem de criar uma regra de análise para que os registos da firewall correspondam aos nomes de domínio no sistema que foram visitados relativamente a uma lista de nomes de domínio de informações sobre ameaças.

A maioria das origens de dados são registos não processados que são irrelevantes e têm um volume elevado, mas têm um valor de segurança mais baixo, incluindo endereços IP, tráfego Firewall do Azure, Fortigate e assim sucessivamente. Existe um volume total de cerca de 1 TB por dia.

Desafio: a criação de regras separadas requer várias aplicações lógicas, o que requer custos e custos adicionais de configuração e manutenção.

Solução: recomendamos a utilização de regras de resumo para fazer o seguinte:

Criar uma regra de resumo:

Expanda a consulta para extrair campos de chave, como o endereço de origem, o endereço de destino e a porta de destino da tabela CommonSecurityLog_CL , que é o CommonSecurityLog com o plano Auxiliar.

Efetue uma pesquisa interna nos Indicadores de Informações sobre Ameaças ativos para identificar quaisquer correspondências com o nosso endereço de origem. Isto permite-lhe fazer referência cruzada aos seus dados com ameaças conhecidas.

Projecte informações relevantes, incluindo a hora gerada, o tipo de atividade e quaisquer IPs de origem maliciosa, juntamente com os detalhes de destino. Defina a frequência com que pretende que a consulta seja executada e a tabela de destino, como MaliciousIPDetection . Os resultados nesta tabela estão na camada analítica e são cobrados em conformidade.

Criar um alerta:

Criar uma regra de análise no Microsoft Sentinel que alerta com base nos resultados da tabela MaliciousIPDetection. Este passo é crucial para a deteção proativa de ameaças e a resposta a incidentes.

Regra de resumo de exemplo:

CommonSecurityLog_CL

| extend sourceAddress = tostring(parse_json(Message).sourceAddress), destinationAddress = tostring(parse_json(Message).destinationAddress), destinationPort = tostring(parse_json(Message).destinationPort)

| lookup kind=inner (ThreatIntelligenceIndicator | where Active == true ) on $left.sourceAddress == $right.NetworkIP

| project TimeGenerated, Activity, Message, DeviceVendor, DeviceProduct, sourceMaliciousIP =sourceAddress, destinationAddress, destinationPort