Configurar o Shortpath RDP para Área de Trabalho Virtual do Azure

Importante

No momento, o uso do shortpath RDP para redes públicas com TURN para a Área de Trabalho Virtual do Azure está em VERSÃO PRÉVIA. Veja os Termos de Uso Complementares para Versões Prévias do Microsoft Azure para obter termos legais que se aplicam aos recursos do Azure que estão em versão beta, versão prévia ou que, de outra forma, ainda não foram lançados em disponibilidade geral.

O Shortpath RDP é um recurso da Área de Trabalho Virtual do Azure que estabelece um transporte direto baseado em UDP entre um cliente de Área de Trabalho Remota do Windows com suporte e o host da sessão. Este artigo mostra como configurar o Shortpath RDP para redes gerenciadas e redes públicas. Para obter mais informações, consulte Shortpath RDP.

Importante

O Shortpath RDP só está disponível na nuvem pública do Azure.

Pré-requisitos

Antes de habilitar o Shortpath RDP, você precisará atender aos pré-requisitos. Selecione uma guia abaixo para o cenário.

Um dispositivo cliente que executa o cliente da Área de Trabalho Remota para Windows, versão 1.2.3488 ou posterior. Atualmente, não há suporte para clientes não Windows.

Conectividade de linha de visão direta entre o cliente e o host da sessão. Ter conectividade de linha de visão direta significa que o cliente pode se conectar diretamente ao host da sessão na porta 3390 (padrão) sem ser bloqueado por firewalls (incluindo o Firewall do Windows) ou o Grupo de Segurança de Rede e usar uma rede gerenciada, como:

VPN site a site ou VPN ponto a site (IPsec), como Gateway de VPN do Azure.

Habilitar o Shortpath RDP

As etapas para habilitar o Shortpath RDP diferem para hosts da sessão, dependendo se você deseja habilitá-lo para redes gerenciadas ou redes públicas, mas são as mesmas para clientes. Selecione uma guia abaixo para o cenário.

Hosts de sessão

Para habilitar o Shortpath RDP para redes gerenciadas, habilite o ouvinte do Shortpath RDP em seus hosts da sessão. Você pode fazer isso usando Política de Grupo, seja centralmente do seu domínio para hosts da sessão que são conectados em um domínio do AD (Active Directory) ou localmente para hosts de sessão que são conectados no Microsoft Entra ID.

Baixe o modelo administrativo da Área de Trabalho Virtual do Azure e extraia o conteúdo do arquivo .cab e do arquivo .zip.

Dependendo se você deseja configurar a Política de Grupo centralmente no seu domínio do AD ou localmente para cada host da sessão:

Domínio do AD: copie e cole o arquivo terminalserver-avd.admx no Repositório Central para seu domínio, por exemplo

\\contoso.com\SYSVOL\contoso.com\policies\PolicyDefinitions, em que contoso.com é o nome de domínio. Em seguida, copie o arquivo en-us\terminalserver-avd.adml para a subpastaen-us.Abra o GPMC (Console de Gerenciamento de Política de Grupo) e crie ou edite uma política direcionada aos hosts da sessão.

Localmente: copie e cole o arquivo terminalserver-avd.admx para

%windir%\PolicyDefinitions. Em seguida, copie o arquivo en-us\terminalserver-avd.adml para a subpastaen-us.Abra o Editor de Política de Grupo Local no host da sessão.

Navegue até Configuração do Computador>Modelos Administrativos>Componentes do Windows>Serviços de Área de Trabalho Remota>Host da Sessão da Área de Trabalho Remota>Área de Trabalho Virtual do Azure. Você deve ver as configurações de política para a Área de Trabalho Virtual do Azure, conforme mostrado na seguinte captura de tela:

Abra a configuração de política Habilitar Shortpath RDP para redes gerenciadas e defina-a como Habilitada. Se você habilitar essa configuração de política, também poderá configurar o número da porta que os hosts da sessão da Área de Trabalho Virtual do Azure usará para escutar conexões de entrada. A porta padrão é 3390.

Caso você precise configurar o Firewall do Windows para permitir a porta 3390, execute um dos seguintes comandos, dependendo se deseja configurar o Firewall do Windows usando a Política de Grupo centralmente no seu domínio do AD ou localmente para cada host da sessão:

Domínio do AD: abra um prompt do PowerShell com privilégios elevados e execute o seguinte comando, substituindo o valor de

$domainNamepelo seu nome de domínio, o valor de$writableDCpelo nome do host de um controlador de domínio gravável e o valor de$policyNamepelo nome de um objeto de Política de Grupo existente:$domainName = "contoso.com" $writableDC = "dc01" $policyName = "RDP Shortpath Policy" $gpoSession = Open-NetGPO -PolicyStore "$domainName\$policyName" -DomainController $writableDC New-NetFirewallRule -DisplayName 'Remote Desktop - RDP Shortpath (UDP-In)' -Action Allow -Description 'Inbound rule for the Remote Desktop service to allow RDP Shortpath traffic. [UDP 3390]' -Group '@FirewallAPI.dll,-28752' -Name 'RemoteDesktop-UserMode-In-RDPShortpath-UDP' -Profile Domain, Private -Service TermService -Protocol UDP -LocalPort 3390 -Program '%SystemRoot%\system32\svchost.exe' -Enabled:True -GPOSession $gpoSession Save-NetGPO -GPOSession $gpoSessionLocalmente: abra um prompt do PowerShell com privilégios elevados e execute o seguinte comando:

New-NetFirewallRule -DisplayName 'Remote Desktop - RDP Shortpath (UDP-In)' -Action Allow -Description 'Inbound rule for the Remote Desktop service to allow RDP Shortpath traffic. [UDP 3390]' -Group '@FirewallAPI.dll,-28752' -Name 'RemoteDesktop-UserMode-In-RDPShortpath-UDP' -PolicyStore PersistentStore -Profile Domain, Private -Service TermService -Protocol UDP -LocalPort 3390 -Program '%SystemRoot%\system32\svchost.exe' -Enabled:True

Selecione OK e reinicie os hosts da sessão para aplicar a configuração de política.

Clientes do Windows

As etapas para garantir que seus clientes estejam configurados corretamente são as mesmas, independentemente de você querer usar o Shortpath RDP para redes gerenciadas ou redes públicas. Você pode fazer isso usando Política de Grupo para clientes gerenciados conectados em um domínio do Active Directory, no Intune para clientes gerenciados conectados no Microsoft Entra ID e registrados no Intune ou na Política de Grupo local para clientes que não são gerenciados.

Observação

Por padrão no Windows, o tráfego RDP tentará usar protocolos TCP e UDP. Você só precisará seguir essas etapas se o cliente tiver sido configurado anteriormente para usar somente TCP.

Habilitar o Shortpath RDP em clientes do Windows gerenciados e não gerenciados usando a Política de Grupo

Para configurar clientes Windows gerenciados e não gerenciados usando Política de Grupo:

Se você deseja configurar clientes gerenciados ou não gerenciados:

Para clientes gerenciados, abra o GPMC (Console de Gerenciamento de Política de Grupo) e crie ou edite uma política direcionada a seus clientes.

Para clientes não gerenciados, abra o Editor de Política de Grupo Local no cliente.

Navegue até Configuração do Computador>Modelos Administrativos>Componentes do Windows>Serviços de Área de Trabalho Remota>Cliente de Conexão de Área de Trabalho Remota.

Abra a configuração de política Desativar o Cliente UDP Ativado e defina-o como Desabilitado.

Selecione OK e reinicie os clientes para aplicar a configuração de política.

Habilitar o Shortpath RDP em clientes do Windows usando o Intune

Para configurar clientes gerenciados do Windows usando Intune:

Crie ou edite um perfil de configuração para dispositivos Windows 10 e posterior usando os Modelos administrativos.

Navegue até Configuração do Computador>Componentes do Windows>Serviços de Área de Trabalho Remota>Cliente de Conexão de Área de Trabalho Remota.

Selecione a configuração Desativar o Cliente UDP Ativado e defina-o como Desabilitado.

Clique em OK e, em seguida, Avançar.

Aplique o perfil de configuração e reinicie seus clientes.

Suporte ao Teredo

Embora não seja necessário ao Shortpath RDP, o Teredo adiciona candidatos extras de passagem da NAT e aumenta a chance de conexão bem-sucedida do Shortpath RDP em redes somente IPv4. Você pode habilitar o Teredo tanto em sessões host como clientes executando o seguinte comando em um prompt do PowerShell com privilégios elevados:

Set-NetTeredoConfiguration -Type Enterpriseclient

Verificar se o Shortpath RDP está funcionando

Então você precisará verificar se seus clientes estão se conectando usando o Shortpath RDP. Você pode verificar o transporte com a caixa de diálogo Informações de Conexão do cliente da Área de Trabalho Remota ou usando o Log Analytics.

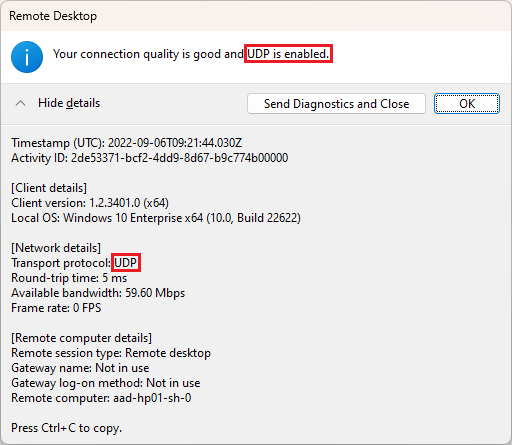

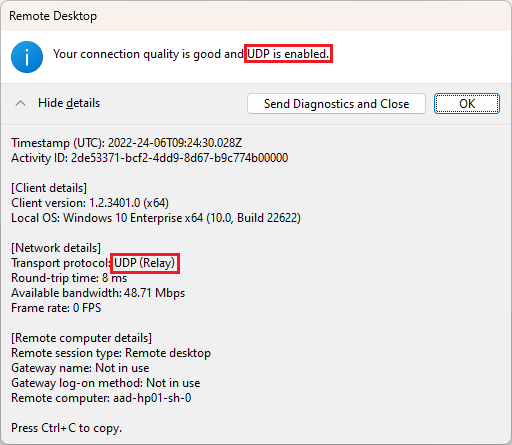

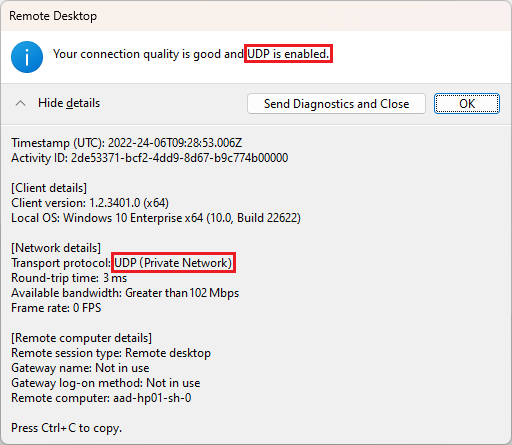

Caixa de diálogo Informações da Conexão

Para verificar se as conexões estão usando o Shortpath RDP, você pode verificar as informações de conexão no cliente. Selecione uma guia abaixo para o cenário.

Conectar-se à Área de Trabalho Virtual do Azure.

Abra a caixa de diálogo Informações de conexão acessando a barra de ferramentas de Conexãona parte superior da tela e selecione o ícone do sinal de força, conforme mostrado na captura de tela a seguir:

Você pode verificar na saída se o protocolo de transporte é UDP (Rede Privada), conforme mostrado na captura de tela a seguir:

Visualizador de Eventos

Para verificar se as conexões estão usando o Shortpath RDP, você pode verificar os logs de eventos no host da sessão:

Conectar-se à Área de Trabalho Virtual do Azure.

No host da sessão, abra Visualizador de Eventos.

Navegue até Logs de Aplicativos e Serviços>Microsoft>Windows>RemoteDesktopServices-RdpCoreCDV>Operacional

Filtrar por ID de evento 135. Conexões usando o Shortpath RDP afirmarão que o tipo de transporte está usando UDP com a mensagem A conexão multitransporte concluída para túnel: 1, seu tipo de transporte definido como UDP.

Log Analytics

Se você estiver usando o Azure Log Analytics, poderá monitorar conexões consultando a tabela WVDConnections. Uma coluna denominada UdpUse, indica se a pilha RDP da Área de Trabalho Virtual do Azure está usando o protocolo UDP na conexão do usuário atual. Os valores possíveis são:

1 – a conexão do usuário está usando o RDP Shortpath para redes gerenciadas.

2: a conexão do usuário está usando o Shortpath RDP para redes públicas diretamente com STUN.

4: a conexão do usuário está usando o Shortpath RDP para redes públicas diretamente com TURN.

Para qualquer outro valor, a conexão do usuário não está usando o Shortpath RDP e está conectada usando TCP.

A consulta a seguir permite que você revise as informações de conexão. Você pode executar essa consulta no Editor de consultas log Analytics. Para cada consulta, substitua user@contoso.com pelo UPN do usuário que você deseja pesquisar.

let Events = WVDConnections | where UserName == "user@contoso.com" ;

Events

| where State == "Connected"

| project CorrelationId, UserName, ResourceAlias, StartTime=TimeGenerated, UdpUse, SessionHostName, SessionHostSxSStackVersion

| join (Events

| where State == "Completed"

| project EndTime=TimeGenerated, CorrelationId, UdpUse)

on CorrelationId

| project StartTime, Duration = EndTime - StartTime, ResourceAlias, UdpUse, SessionHostName, SessionHostSxSStackVersion

| sort by StartTime asc

Você pode verificar se o Shortpath RDP está habilitado para uma sessão de usuário específica executando a seguinte consulta do Log Analytics:

WVDCheckpoints

| where Name contains "Shortpath"

Para saber mais sobre as informações de erro que você pode ver registradas no Log Analytics,

Desativar o Shortpath RDP

As etapas para desabilitar o Shortpath RDP diferem para hosts da sessão, dependendo se você deseja desabilitá-lo somente para redes gerenciadas, redes públicas ou ambos. Selecione uma guia abaixo para o cenário.

Hosts de sessão

Para desabilitar o Shortpath RDP para redes gerenciadas em seus hosts da sessão,você precisa desabilitar o ouvinte do Shortpath RDP. Você pode fazer isso usando Política de Grupo, seja centralmente em seu domínio para hosts da sessão que são conectados em um domínio do AD ou localmente em hosts de sessão que são conectados no Microsoft Entra ID.

Como alternativa, você pode bloquear a porta 3390 (padrão) para os hosts da sessão em um firewall ou grupo de segurança de rede.

Se você deseja configurar a Política de Grupo centralmente de seu domínio ou localmente para cada host de sessão:

Domínio do AD: abra o GPMC (Console de Gerenciamento de Política de Grupo) e edite a política existente direcionada aos hosts da sessão.

Localmente: abra o Editor de Política de Grupo Local no host da sessão.

Navegue até Configuração do Computador>Modelos Administrativos>Componentes do Windows>Serviços de Área de Trabalho Remota>Host da Sessão da Área de Trabalho Remota>Área de Trabalho Virtual do Azure. Você deverá ver as configurações de política para a Área de Trabalho Virtual do Azure, desde que tenha o modelo administrativo de quando habilitou o Shortpath RDP para redes gerenciadas.

Abra a configuração de política Habilitar Shortpath RDP para redes gerenciadas e defina-a como Não configurada.

Selecione OK e reinicie os hosts da sessão para aplicar a configuração de política.

Clientes do Windows

Em dispositivos cliente, você pode desabilitar o Shortpath RDP para redes gerenciadas e redes públicas configurando o tráfego RDP para usar apenas o TCP. Você pode fazer isso usando Política de Grupo para clientes gerenciados conectados em um domínio do Active Directory, no Intune para clientes gerenciados conectados no Microsoft Entra ID e registrados no Intune ou na Política de Grupo local para clientes que não são gerenciados.

Importante

Se você já definiu o tráfego RDP para tentar usar protocolos TCP e UDP usando Política de Grupo ou Intune, verifique se as configurações não entram em conflito.

Desabilitar o Shortpath RDP em clientes do Windows gerenciados e não gerenciados usando a Política de Grupo

Para configurar clientes Windows gerenciados e não gerenciados usando Política de Grupo:

Se você deseja configurar clientes gerenciados ou não gerenciados:

Para clientes gerenciados, abra o GPMC (Console de Gerenciamento de Política de Grupo) e crie ou edite uma política direcionada a seus clientes.

Para clientes não gerenciados, abra o Editor de Política de Grupo Local no cliente.

Navegue até Configuração do Computador>Modelos Administrativos>Componentes do Windows>Serviços de Área de Trabalho Remota>Cliente de Conexão de Área de Trabalho Remota.

Abra a configuração de política Desativar o Cliente UDP Ativado e defina-o como Habilitado.

Selecione OK e reinicie os clientes para aplicar a configuração de política.

Desabilitar o Shortpath RDP em clientes do Windows usando o Intune

Para configurar clientes gerenciados do Windows usando Intune:

Crie ou edite um perfil de configuração para dispositivos Windows 10 e posterior usando os Modelos administrativos.

Navegue até Componentes do Windows >Serviços da Área de Trabalho Remota> Cliente de Conexão de Área de Trabalho Remota.

Selecione a configuração Desativar o Cliente UDP Ativado e defina-o como Habilitado. Clique em OK e, em seguida, Avançar.

Aplique o perfil de configuração e reinicie seus clientes.

Próximas etapas

- Saiba como limitar o intervalo de portas usado pelos clientes usando o Shortpath RDP para redes públicas.

- Se você estiver tendo problemas para estabelecer uma conexão usando o transporte de Shortpath RDP para redes públicas, consulte Solucionar problemas de Shortpath RDP.