Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Aplica-se a: ✔️ VMs Linux ✔️ VMs Windows ✔️ Conjuntos de dimensionamento flexíveis ✔️ Conjuntos de dimensionamento uniformes

Azure oferece o Lançamento Confiável como uma maneira perfeita de melhorar a segurança das VMs (máquinas virtuais) Generation 2. O início confiável protege contra técnicas de ataque avançadas e persistentes. O Início Confiável é composto por várias tecnologias de infraestrutura coordenadas que podem ser habilitadas de forma independente. Cada tecnologia fornece mais uma camada de defesa contra ameaças sofisticadas.

O Lançamento Confiável tem suporte para arquiteturas x64 e Arm64.

Importante

- "Trusted Launch é o estado padrão para VMs e conjuntos de dimensionamento recém-criados do Azure Gen2." Consulte as perguntas frequentes de inicialização confiável se sua nova VM exigir recursos que não são compatíveis com a inicialização confiável.

- Você pode atualizar VMs de Geração 1 do Azure existentes para Inicialização Confiável de Geração 2 para habilitar a Inicialização Segura e o vTPM. Consulte Atualizar VMs da Gen1 existentes para Gen2-Início confiável.

- As VMs existentes podem ter o Início Confiável habilitado após a criação. Para obter mais informações, consulte Habilitar inicialização confiável em VMs gen2 existentes.

- Os conjuntos de dimensionamento de máquinas virtuais existentes podem ter o Início Confiável habilitado após a criação. Para obter mais informações, consulte Habilitar Inicialização Confiável no conjunto de dimensionamento existente.

Benefícios

- Implantar VMs de forma segura com carregadores de inicialização verificados, kernels do sistema operacional (SO) e drivers.

- Proteger chaves, certificados e segredos com segurança nas VMs.

- Obter informações e confiança da integridade da cadeia de inicialização inteira.

- Garantir que as cargas de trabalho sejam confiáveis e verificáveis.

Tamanhos de máquinas virtuais

| Tipo | Famílias de tamanho com suporte | Famílias de tamanho sem suporte no momento | Famílias de tamanho sem suporte |

|---|---|---|---|

| Propósito geral | Família B, família D, Dpsv6-series1, Dplsv6-series1 | Série Dpsv5, série Dpdsv5, série Dplsv5, série Dpldsv5 | Família A, Série Dv2, série Dv3, Família Confidencial DC |

| Computação otimizada | Família F, família Fx | Todos os tamanhos com suporte. | |

| Memória otimizada | E-family, Eb-family, Epsv6-series1 | Família-M | Família Confidencial EC |

| Armazenamento otimizado | Família-L | Todos os tamanhos com suporte. | |

| GPU | Família NC, família ND, família NV | série NDasrA100_v4, série NDm_A100_v4 | Série NC, série NV, série NP |

| Computação de Alto Desempenho | HBv2-series2, HBv3-series, HBv4-series, HBv5-series, HC-series3, HX-series | Todos os tamanhos com suporte. |

1 Tamanhos baseados em Arm64 Cobalt 100 que suportam Lançamento Confiável.

2Atualmente, a série HBv2 tem suporte para o Lançamento Confiável, mas está programada para ser desativada em 31 de maio de 2027. Para novas implantações de Inicialização Confiável de HPC, prefira os tamanhos das séries HBv5, HX, HBv4 ou HBv3.

3Os tamanhos da série HC (Standard_HC44rs, Standard_HC44-16rs, Standard_HC44-32rs) estão programados para serem desativados em 31 de maio de 2027. Após essa data, as VMs restantes da série HC serão desalocadas e deixarão de incorrer em encargos, e a série HC não terá mais SLA ou suporte. As vendas de Instâncias Reservadas de 1 e 3 anos terminaram em 2 de abril de 2026. Para novas implantações de HPC Trusted Launch, considere a série HBv5 para obter um desempenho mais alto e melhor desempenho de preço ou série HX para cargas de trabalho HPC de alta memória. Planeje a transição da série HC bem antes da data de desativação para evitar interrupções.

Observação

- Instalação do CUDA e dos drivers GRID em VMs de Windows habilitadas para Inicialização Segura não exige etapas adicionais.

- A instalação do driver CUDA em VMs do Ubuntu habilitadas para Inicialização Segura exige etapas adicionais. Para obter mais informações, confira Instalar drivers NVIDIA de GPU em VMs da série N que executam o Linux. A Inicialização Segura deve ser desabilitada para instalar drivers CUDA em outras VMs do Linux.

- A instalação do driver GRID exige que a Inicialização Segura seja desabilitada para VMs do Linux.

- Famílias de tamanho sem suporte não são compatíveis com VMs da Geração 2. Mude o Tamanho da VM para famílias de tamanhos compatíveis equivalentes para habilitar o Início Confiável.

Sistemas operacionais com suporte

| Sistema operacional | Versão |

|---|---|

| Alma Linux | 8.7, 8.8, 9.0 |

| Azure Linux | 1.0, 2.0 |

| Debian | 11, 12 |

| Oracle Linux | 8.3, 8.4, 8.5, 8.6, 8.7, 8.8 LVM, 9.0, 9.1 LVM |

| Red Hat Enterprise Linux | 8.6, 8.8, 8.10, 9.4, 9.5, 9.6 |

| Rocky Linux do CIQ | 8.6, 8.10, 9.2, 9.4, 9.6 |

| SUSE Enterprise Linux | 15SP3, 15SP4, 15SP5 |

| Servidor Ubuntu | 18.04 LTS, 20.04 LTS, 22.04 LTS, 23.04, 23.10 |

| Windows 10 | Pro, Enterprise, Enterprise de várias sessões * |

| Windows 11 | Pro, Enterprise, Enterprise de várias sessões * |

| Windows Server | 2016, 2019, 2022, 2022-Azure-Edition, 2025, 2025-Azure-Edition * |

* Há suporte para variações desse SO.

Observação

Há suporte para o início confiável no Arm64 ao usar imagens do Arm64 Marketplace aplicáveis para distribuições e versões com suporte. Para tamanhos Cobalt 100, implante Trusted Launch usando imagens Arm64 disponíveis no Azure Marketplace.

Mais informações

Regiões:

- Todas as regiões públicas

- Todas as regiões Azure Government

- Todas as regiões Azure China

Preços: o Início Confiável não aumenta os custos de preços de VM existentes.

Recursos sem suporte

No momento, os seguintes recursos de VM não são compatíveis com o Início Confiável:

- Managed Image (os clientes são incentivados a usar Azure Compute Gallery).

- Hibernação de VM do Linux

Inicialização segura

Na raiz de Início Confiável está a Inicialização Segura para a sua VM. A Inicialização Segura, que é implementada no firmware da plataforma, protege contra a instalação de rootkits e kits de inicialização baseados em malware. A Inicialização Segura funciona para garantir que apenas sistemas operacionais e drivers assinados possam ser inicializados. Ela estabelece uma "raiz de confiança" para a pilha de software da VM.

Com a Inicialização Segura habilitada, todos os componentes de inicialização do sistema operacional (carregador de inicialização, kernel, drivers de kernel) exigem assinatura de editores confiáveis. As distribuições Windows e selecionadas do Linux dão suporte à Inicialização Segura. Se a Inicialização Segura falhar ao autenticar que a imagem está assinada com um publicador confiável, a VM não será inicializada. Para saber mais, confira Inicialização Segura.

vTPM

O Trusted Launch também apresenta o VTPM (Virtual Trusted Platform Module) para VMs Azure. Essa versão virtualizada de um Trusted Platform Module de hardware está em conformidade com a especificação TPM2.0. Ela serve como um cofre seguro dedicado para chaves e medidas.

O Início Confiável fornece à VM uma instância de TPM dedicada, em execução em um ambiente seguro, inacessível por qualquer outra VM. O vTPM habilita o atestado medindo toda a cadeia de inicialização da sua VM (UEFI, SO, sistema e drivers).

O Início Confiável usa o vTPM para executar o atestado remoto por meio da nuvem. Os atestados permitem verificações de integridade da plataforma e são usados para a tomada de decisões baseadas em confiança. Como uma verificação de integridade, o Início Confiável pode certificar criptograficamente que sua VM foi inicializada corretamente.

Se o processo falhar, possivelmente porque sua VM está executando um componente não autorizado, Microsoft Defender for Cloud emite alertas de integridade. Os alertas incluem detalhes sobre quais componentes não passaram nas verificações de integridade.

Segurança com base em virtualização

A segurança baseada em virtualização (SVB) usa o hipervisor para criar uma região segura e isolada da memória. Windows usa essas regiões para executar várias soluções de segurança com maior proteção contra vulnerabilidades e explorações mal-intencionadas. O Trusted Launch permite habilitar a HVCI (integridade de código do hipervisor) e o Windows Defender Credential Guard.

O HVCI é uma mitigação avançada do sistema que protege Windows processos de modo kernel contra injeção e execução de código mal-intencionado ou não verificado. Ele verifica os drivers e os binários do modo kernel antes de executá-los, impedindo que arquivos não assinados sejam carregados na memória. As verificações garantem que o código executável não pode ser modificado depois que o carregamento é permitido pelo HVCI. Para obter mais informações sobre SVB e HVCI, confira o tópico Segurança baseada em virtualização e integridade de código aplicada pelo hipervisor.

Com a Inicialização Confiável e o VBS, você pode habilitar o Windows Defender Credential Guard. O Credential Guard isola e protege segredos para que apenas o software do sistema privilegiado possa acessá-los. Isso ajuda a impedir o acesso não autorizado a segredos e ataques de roubo de credenciais, como ataques do tipo Pass-the-hash. Para obter mais informações, consulte Credential Guard.

Integração do Microsoft Defender para Nuvem

O Trusted Launch é integrado ao Defender for Cloud para garantir que suas VMs estejam configuradas corretamente. Defender for Cloud avalia continuamente as VMs compatíveis e emite recomendações relevantes:

Recomendação para habilitar a Inicialização Segura: a recomendação de Inicialização Segura aplica-se apenas a VMs que dão suporte ao Início Confiável. Defender for Cloud identifica as VMs que têm a inicialização segura desabilitada. Ele emite uma recomendação de baixa gravidade para habilitá-la.

Recomando para habilitar o vTPM: se o vTPM estiver habilitado para VM, Defender for Cloud poderá usá-lo para executar o atestado de convidado e identificar padrões avançados de ameaça. Se Defender for Cloud identificar VMs que dão suporte ao Lançamento Confiável com o vTPM desabilitado, ele emitirá uma recomendação de baixa gravidade para habilitá-lo.

Recomando para instalar a extensão de atestado de convidado: se a VM tiver a Inicialização Segura e o vTPM habilitado, mas não tiver a extensão de Atestado de Convidado instalada, Defender for Cloud emitirá recomendações de baixa gravidade para instalar a extensão atestado de convidado nela. Essa extensão permite Defender for Cloud atestar e monitorar proativamente a integridade da inicialização de suas VMs. A integridade da inicialização é atestada por meio do atestado remoto.

Avaliação de integridade de atestação ou monitoramento de integridade de inicialização: se sua VM tiver Inicialização Segura e vTPM habilitados e a extensão de Atestação instalada, o Defender para Nuvem poderá validar remotamente se sua VM foi inicializada corretamente. Essa prática é conhecida como monitoramento da integridade da inicialização. Defender for Cloud emite uma avaliação que indica o status do atestado remoto.

Se suas VMs estiverem configuradas corretamente com o Lançamento Confiável, Defender for Cloud poderá detectar e alertar você sobre problemas de integridade da VM.

Alert para falha de atestado de VM: Defender for Cloud executa periodicamente o atestado em suas VMs. O atestado também ocorre após a inicialização da VM. Se o atestado falhar, ele disparará um alerta de gravidade média.

Observação

Os alertas de atestado de inicialização do cliente de VM exibidos no Microsoft Defender for Cloud são informativos e não são apresentados no portal Defender.

O atestado da VM pode falhar pelos seguintes motivos:

As informações atestadas, que incluem um log de inicialização, se desviam de uma linha de base confiável. Qualquer desvio pode indicar que módulos não confiáveis são carregados e o sistema operacional pode ser comprometido.

A cotação de atestado não pôde ser verificada para se originar do vTPM da VM atestada. Uma origem não verificada pode indicar que o malware está presente e pode estar interceptando o tráfego para o vTPM.

Observação

Os alertas estão disponíveis para VMs com o vTPM habilitado e a extensão atestado instalada. A Inicialização Segura deve ser habilitada para que o atestado passe. O atestado falhará se a Inicialização Segura estiver desabilitada. Se você precisar desabilitar a Inicialização Segura, poderá suprimir esse alerta para evitar falsos positivos.

Alerta para o módulo kernel do Linux não confiável: para o Início Confiável com a Inicialização Segura habilitada, é possível que uma VM seja inicializada mesmo se um driver de kernel falhar na validação e o carregamento não for permitido. Se ocorrer uma falha na validação do driver de kernel, Defender for Cloud emitirá alertas de baixa gravidade. Embora não haja nenhuma ameaça imediata, porque o driver não confiável não foi carregado, esses eventos devem ser investigados. Pergunte-se:

- Qual driver de kernel falhou? Estou familiarizado com o driver de kernel com falha e espero que ele carregue?

- A versão exata do driver é a mesma do esperado? Os binários de driver estão intactos? Se o driver com falha for um driver parceiro, o parceiro passou nos testes de conformidade do sistema operacional para assinar?

(Versão prévia) Inicialização confiável como padrão

Importante

O padrão de Inicialização Confiável está atualmente em versão prévia. Esta versão prévia destina-se apenas a fins de teste, avaliação e comentários. Cargas de trabalho de produção não são recomendadas. Ao se registrar para visualização, você concorda com os termos de uso complementares. Alguns aspectos desse recurso podem mudar com a disponibilidade geral (GA).

O TLaD (Inicialização Confiável como padrão) está disponível em versão prévia para novas VMs (máquinas virtuais) Gen2 e Conjuntos de dimensionamento de máquinas virtuais (conjuntos de dimensionamento).

O TLaD é um meio rápido e de toque zero para melhorar a postura de segurança das novas implantações da VM do Azure baseadas na Gen2 e nos Conjuntos de Dimensionamento de Máquinas Virtuais. Com a Inicialização Confiável como padrão, quaisquer novas VMs de Geração 2 ou conjuntos de dimensionamento criados por meio de ferramentas de cliente (como modelo do ARM, Bicep) serão, por padrão, VMs de Inicialização Confiável com Inicialização Segura e vTPM habilitados.

A versão de visualização pública permite validar essas alterações em seu respectivo ambiente para todas as novas VMs do Azure Gen2, conjunto de dimensionamento e preparar-se para essa próxima alteração.

Observação

Todas as novas VMs de Geração 2, conjuntos de dimensionamento e implantações que utilizam qualquer ferramenta de cliente (modelo do ARM, Bicep, Terraform etc.) são definidas como Inicialização Confiável por padrão após a integração à versão prévia. Essa alteração NÃO substitui as entradas fornecidas como parte do código de implantação.

Habilitar visualização do TLaD

Registre o versão prévia do recurso TrustedLaunchByDefaultPreview no namespace Microsoft.Compute na assinatura da máquina virtual. Para obter mais informações, consulte Set up preview features in Azure subscription

Para criar uma nova VM ou conjunto de dimensionamento Gen2 com o padrão de inicialização confiável, execute o script de implantação existente como está por meio do SDK do Azure, Terraform ou outro método que não seja o portal do Azure, a CLI ou o PowerShell. A nova VM ou conjunto de dimensionamento criado na assinatura registrada resulta em uma VM de Inicialização Confiável ou Conjunto de Dimensionamento de Máquinas Virtuais.

Implantações de VMs e conjuntos de dimensionamento com a versão prévia do TLaD

Comportamento existente

Para criar VMs e conjuntos de dimensionamento com Início Confiável, você precisará adicionar o seguinte elemento securityProfile na implantação:

"securityProfile": {

"securityType": "TrustedLaunch",

"uefiSettings": {

"secureBootEnabled": true,

"vTpmEnabled": true,

}

}

A ausência do elemento securityProfile no código de implantação implantará a VM e o conjunto de dimensionamento sem habilitar o Início Confiável.

Exemplos

- vm-windows-admincenter – O modelo Azure Resource Manager (ARM) implanta a VM Gen2 sem habilitar a inicialização confiável.

-

vm-simple-windows – o modelo arm implanta a VM de inicialização confiável (sem padrão, pois

securityProfileé explicitamente adicionado ao modelo do ARM)

Novo comportamento

Ao usar a API versão 2021-11-01 ou superior e também a integração para versão prévia, a ausência do elemento securityProfile na implantação habilitará o Início Confiável por padrão na nova VM e no novo conjunto de dimensionamento implantados se as seguintes condições forem atendidas:

- A imagem de origem do sistema operacional do Marketplace suporta o Início Confiável.

- A imagem de origem do sistema operacional do ACG suporta e é validada para o Início Confiável.

- O disco de origem dá suporte à inicialização confiável.

- O tamanho da VM dá suporte à inicialização confiável.

A implantação não terá o Início Confiável como padrão se uma ou mais das condições listadas não forem atendidas e concluídas com êxito para criar uma nova VM Gen2 e um novo conjunto de dimensionamento sem o Início Confiável.

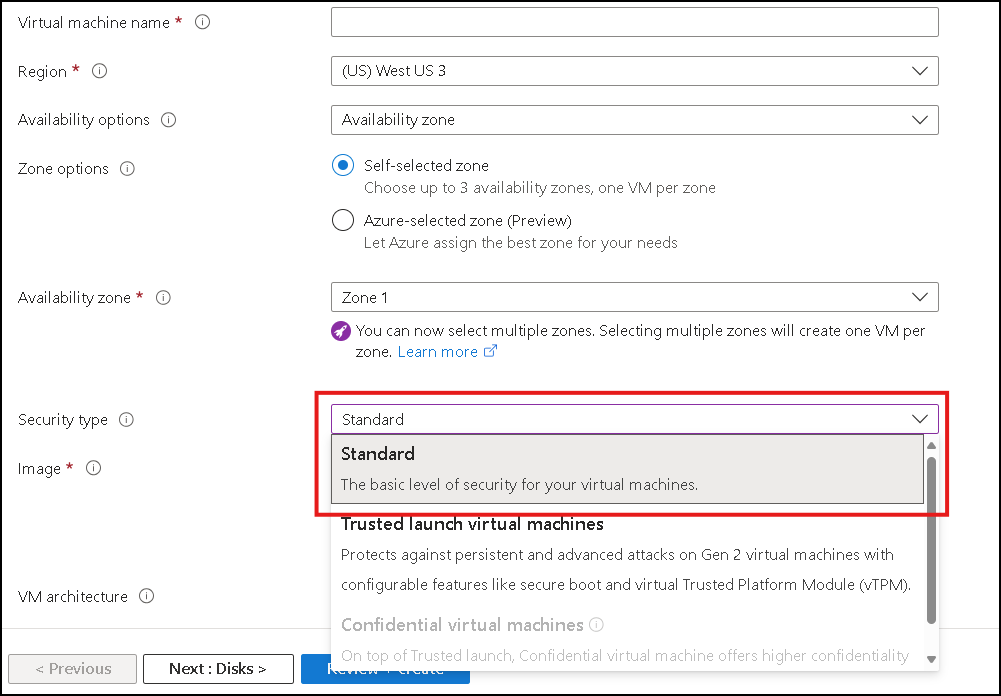

Você pode optar por ignorar explicitamente o valor padrão para implantação de VM e conjunto de escalas definindo Standard como valor do parâmetro securityType. Para obter mais informações, confira Posso desabilitar o Lançamento Confiável para uma nova implantação de VM.

Limitações conhecidas

Não é possível ignorar a Inicialização Confiável padrão e criar uma VM de Geração 2 (Inicialização Não Confiável) usando o portal do Azure após o registro na versão prévia.

Após registrar a assinatura na versão prévia, definir o tipo de segurança como Standard no portal do Azure implantará a VM ou o conjunto de dimensionamento Trusted launch. Essa limitação será tratada antes da disponibilização padrão geral do Trusted Launch.

Para atenuar essa limitação, você pode cancelar o registro do recurso de visualização removendo o sinalizador de recurso TrustedLaunchByDefaultPreview no namespace Microsoft.Compute da assinatura dada.

Não é possível redimensionar a VM ou o VMSS para uma família de tamanhos da VM com Início Confiável sem suporte (como a Série M) após ter o Início Confiável por padrão.

Não haverá suporte para redimensionar a VM de inicialização confiável para a família de tamanhos de VM que não é compatível com inicialização confiável.

Como mitigação, registre o sinalizador de recurso UseStandardSecurityType no namespace Microsoft.Compute E reverta a VM da Inicialização Confiável para somente Geração 2 (Inicialização Não Confiável) definindo securityType = Standard usando as ferramentas de cliente disponíveis (exceto o portal do Azure).

Comentários sobre a prévia do TLaD

Entre em contato conosco com comentários, consultas ou preocupações sobre essa próxima alteração na Pesquisa de comentários sobre visualização padrão de início confiável.

Desabilitar a versão prévia do TLaD

Para desabilitar a visualização do TLaD, cancele o registro do recurso de visualização TrustedLaunchByDefaultPreview no namespace Microsoft.Compute na assinatura de máquina virtual. Para obter mais informações, consulte o recurso de visualização de cancelamento de registro

Conteúdo relacionado

- Implantar uma VM com Início Confiável.