Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Este artigo fornece descrições e instruções para Defender para Aplicativos de Nuvem consultas e filtros de atividade.

Filtros de atividade

Segue-se uma lista dos filtros de atividade que podem ser aplicados. A maioria dos filtros suporta vários valores e NÃO para lhe fornecer uma ferramenta avançada para a criação de políticas.

ID da Atividade – procure apenas atividades específicas pelo respetivo ID. Este filtro é útil quando liga Microsoft Defender para Aplicativos de Nuvem ao SIEM (com o agente SIEM) e quer investigar alertas com Defender para Aplicativos de Nuvem.

Objetos de atividade – procure os objetos em que a atividade foi efetuada. Este filtro aplica-se a ficheiros, pastas, utilizadores ou objetos de aplicação.

ID do objeto de atividade – o ID do objeto (ficheiro, pasta, utilizador ou ID da aplicação).

Item – permite-lhe procurar pelo nome ou ID de qualquer objeto de atividade (por exemplo, nomes de utilizador, ficheiros, parâmetros, sites). Para o filtro Item do objeto Atividade , pode selecionar se pretende filtrar itens que Contenham, Seja Igual ou Iniciados com o item específico.

Observação

O filtro item de objeto atividade da Política de Atividade suporta apenas o operador É Igual .

Tipo de ação – procure uma ação mais específica executada numa aplicação.

Tipo de atividade – procure a atividade da aplicação.

Observação

As aplicações são adicionadas ao filtro apenas se houver atividade para essa aplicação.

Atividade administrativa – procure apenas atividades administrativas.

Observação

Defender para Aplicativos de Nuvem classifica todas as atividades do GCP como atividades administrativas.

ID do Alerta – procure por ID de alerta.

Aplicação – procure apenas atividades em aplicações específicas.

Ação aplicada – pesquisa por ação de governação aplicada: Bloqueado, Ignorar proxy, Desencriptado, Encriptado, Encriptação falhou, Nenhuma ação.

Date – a data em que a atividade ocorreu. O filtro suporta datas antes/depois e um intervalo de datas.

Etiqueta do dispositivo – procure por Intune conforme, Microsoft Entra certificado de clientehíbrido ou Válido.

Tipo de dispositivo – procure apenas atividades que tenham sido realizadas com um tipo de dispositivo específico. Por exemplo, pesquise todas as atividades a partir de dispositivos móveis, PCs ou Tablets.

Files e pastas – procure ficheiros e pastas em que a atividade foi realizada.

- ID do Ficheiro – permite-lhe procurar pelo ID de Ficheiro no qual a atividade foi realizada.

- Nome – filtros no nome dos ficheiros ou pastas. Pode selecionar se o nome termina com, é igual ou começa com o seu valor de pesquisa.

- Ficheiros ou pastas específicos – pode incluir ou excluir ficheiros ou pastas específicos. Pode filtrar a lista por Aplicação, Proprietário ou Nome de Ficheiroparcial ao selecionar ficheiros ou pastas.

Endereço IP – o endereço IP, categoria ou etiqueta não processado a partir do qual a atividade foi realizada.

- Endereço IP não processado – permite-lhe procurar atividades executadas em ou por endereços IP não processados. Os IPs não processados podem ser iguais, não iguais, começar com ou não começar com uma sequência específica.

- Categoria IP – a categoria do endereço IP a partir do qual a atividade foi executada, por exemplo, todas as atividades do intervalo de endereços IP administrativos. As categorias têm de ser configuradas para incluir os endereços IP relevantes. Alguns IPs podem ser categorizados por predefinição. por exemplo, existem endereços IP que são considerados por origens de informações sobre ameaças da Microsoft que serão categorizados como arriscados. Para saber como configurar as categorias de IP, veja Organizar os dados de acordo com as suas necessidades.

- Etiqueta IP – a etiqueta do endereço IP a partir do qual a atividade foi efetuada, por exemplo, todas as atividades de endereços IP de proxy anónimos. Defender para Aplicativos de Nuvem cria um conjunto de etiquetas IP incorporadas que não são configuráveis. Além disso, pode configurar as etiquetas IP. Para obter mais informações sobre como configurar as etiquetas IP, consulte Organizar os dados de acordo com as suas necessidades.

As etiquetas IP incorporadas incluem o seguinte:

Aplicações Microsoft (14 delas)

Proxy anónimo

Ativo - O anonimizador deu positivo no último mês.

Suspeito - O anónimo deu positivo nos últimos três meses, mas não no último mês.

Inactive - O anónimo deu positivo nos últimos seis meses, mas não nos últimos três meses.

Privado – o anónimo não é acessível publicamente e não pode ser testado com ferramentas automatizadas. Normalmente, estes endereços pertencem a empreendimentos VPN comerciais.

Botnet (verá que a atividade foi realizada por um botnet com uma ligação para saber mais sobre o botnet específico)

IP de análise da Darknet

Software Maligno C&servidor C

Analisador de Conectividade Remota

Fornecedores de satélite

Proxy inteligente e proxy de acesso (deixado de fora de propósito)

Nós de saída do Tor

Zscaler

Atividade representada – pesquise apenas as atividades que foram realizadas em nome de outro utilizador.

Instância – a instância da aplicação onde a atividade foi ou não efetuada.

Localização – o país/região a partir do qual a atividade foi efetuada.

Política Correspondida – procure atividades que correspondam a uma política específica definida no portal.

ISP registado – o ISP a partir do qual a atividade foi efetuada.

Origem – pesquise pela origem a partir da qual a atividade foi detetada. A origem pode ser qualquer um dos seguintes:

- Conector de aplicações – registos provenientes diretamente do conector de API da aplicação.

- Análise do conector de aplicações – Defender para Aplicativos de Nuvem melhoramentos com base nas informações analisadas pelo conector da API.

Utilizador – o utilizador que efetuou a atividade, que pode ser filtrada em domínio, grupo, nome ou organização. Para filtrar atividades sem um utilizador específico, pode utilizar o operador "não está definido".

- Domínio do utilizador – procure um domínio de utilizador específico.

- Organização do utilizador – a unidade organizacional do utilizador que efetuou a atividade, por exemplo, todas as atividades realizadas por utilizadores EMEA_marketing. Isto só é relevante para instâncias ligadas do Google Workspace que utilizam unidades organizacionais.

- Grupo de utilizadores – grupos de utilizadores específicos que pode importar a partir de aplicações ligadas, por exemplo, administradores do Microsoft 365.

- Nome de utilizador – procure um nome de utilizador específico. Para ver uma lista de utilizadores num grupo de utilizadores específico, na gaveta Atividade, selecione o nome do grupo de utilizadores. Clicar leva-o para a página Contas, que lista todos os utilizadores no grupo. A partir daí, pode desagregar os detalhes das contas de utilizadores específicos no grupo.

- Os filtros Grupo de utilizadores e Nome de utilizador podem ser filtrados ainda mais através do filtro Como e selecionando a função do utilizador, que pode ser qualquer um dos seguintes:

- Apenas objeto de atividade – o que significa que o utilizador ou grupo de utilizadores selecionado não efetuou a atividade em questão; eram o objeto da atividade.

- Apenas ator – o que significa que o utilizador ou grupo de utilizadores realizou a atividade.

- Qualquer função – o que significa que o utilizador ou grupo de utilizadores esteve envolvido na atividade, seja como a pessoa que realizou a atividade ou como objeto da atividade.

Agente de utilizador – o agente de utilizador de com a atividade foi efetuada.

Etiqueta de agente de utilizador – etiqueta de agente de utilizador incorporada, por exemplo, todas as atividades de sistemas operativos desatualizados ou browsers desatualizados.

Consultas de atividade

Para simplificar ainda mais a investigação, pode agora criar consultas personalizadas e guardá-las para utilização posterior.

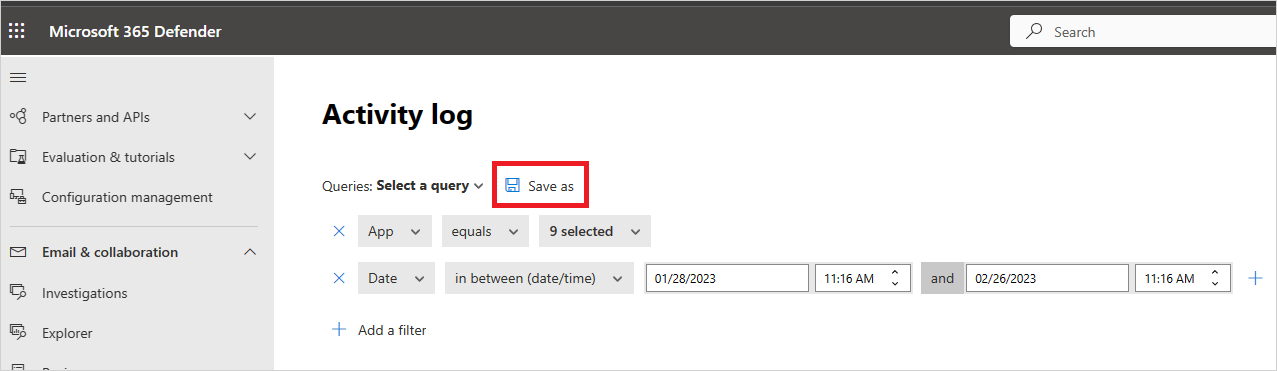

Na página Registo de atividades , utilize os filtros conforme descrito acima para desagregar as suas aplicações conforme necessário.

Depois de concluir a criação da consulta, selecione o botão Guardar como .

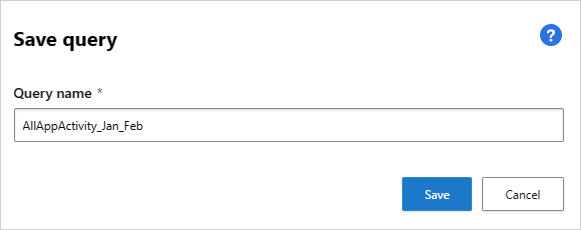

No pop-up Guardar consulta , atribua um nome à sua consulta.

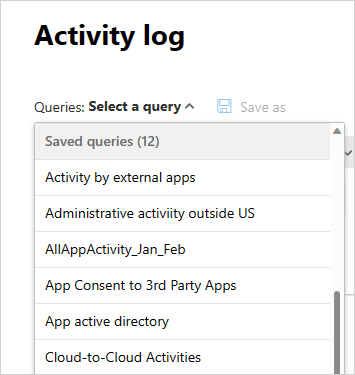

Para utilizar esta consulta novamente no futuro, em Consultas, desloque-se para baixo até Consultas guardadas e selecione a consulta.

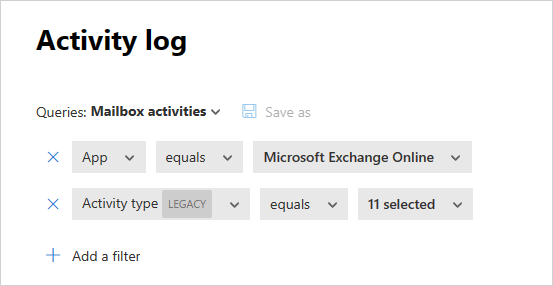

Defender para Aplicativos de Nuvem também lhe fornece Consultas sugeridas. As consultas sugeridas fornecem-lhe vias recomendadas de investigação que filtram as suas atividades. Pode editar estas consultas e guardá-las como consultas personalizadas. Seguem-se as consultas sugeridas opcionais:

Administração atividades – filtra todas as suas atividades para apresentar apenas as atividades que envolvem administradores.

Atividades de transferência – filtra todas as suas atividades para apresentar apenas as atividades que foram atividades de transferência, incluindo transferir a lista de utilizadores como um ficheiro de .csv, transferir conteúdo partilhado e transferir uma pasta.

Início de sessão com falha – filtra todas as atividades para apresentar apenas inícios de sessão falhados e inícios de sessão falhados através do SSO

Atividades de ficheiros e pastas – filtra todas as suas atividades para apresentar apenas as que envolvem ficheiros e pastas. O filtro inclui carregar, transferir e aceder a pastas, juntamente com a criação, eliminação, carregamento, transferência, colocação em quarentena e acesso a ficheiros e transferência de conteúdos.

Atividades de representação – filtra todas as suas atividades para apresentar apenas atividades de representação.

Alterações e reposição de palavras-passe – filtra todas as suas atividades para apresentar apenas as atividades que envolvem a reposição de palavra-passe, alterar a palavra-passe e forçar um utilizador a alterar a palavra-passe no início de sessão seguinte.

Atividades de partilha – filtra todas as suas atividades para apresentar apenas as atividades que envolvem a partilha de pastas e ficheiros, incluindo a criação de uma ligação da empresa, a criação de uma ligação anónima e a concessão de permissões de leitura/escrita.

Início de sessão bem-sucedido – filtra todas as suas atividades para apresentar apenas as atividades que envolvem inícios de sessão bem-sucedidos, incluindo ação de representação, representar início de sessão, inícios de sessão de início de sessão único e início de sessão a partir de um novo dispositivo.

Além disso, pode utilizar as consultas sugeridas como ponto de partida para uma nova consulta. Primeiro, selecione uma das consultas sugeridas. Em seguida, faça as alterações conforme necessário e, por fim, selecione Guardar como para criar uma nova consulta Guardada.

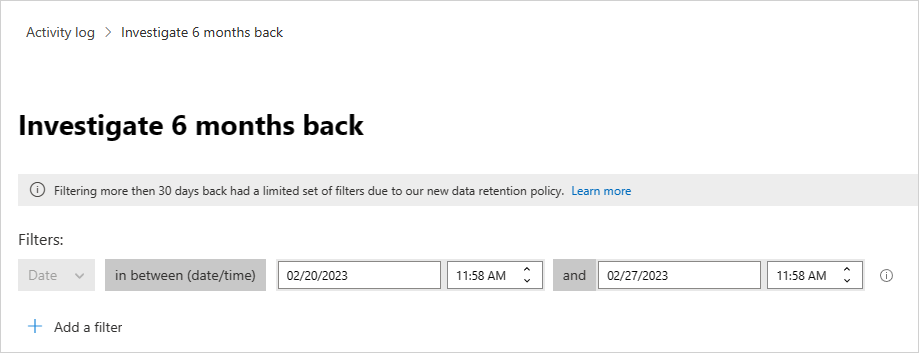

Atividades de consulta há seis meses

Para investigar atividades com mais de 30 dias, pode navegar para o Registo de atividades e selecionar Investigar 6 meses no canto superior direito do ecrã:

A partir daí, pode definir os filtros como normalmente é feito com o Registo de Atividades, com as seguintes diferenças:

O filtro de data é obrigatório e está limitado a um intervalo de uma semana. Isto significa que, embora possa consultar atividades até seis meses atrás, só pode fazê-lo durante um período de uma semana de cada vez.

A consulta há mais de 30 dias é suportada apenas para os seguintes campos:

- ID da Atividade

- Tipo de atividade

- Tipo de ação

- Application

- Endereço IP

- Local

- Nome de usuário

Por exemplo:

Exportar atividades há seis meses

Pode exportar todas as atividades dos últimos seis meses ao clicar no botão Exportar no canto superior esquerdo da página Registo de atividades.

Observação

Permissões Necessárias para Exportar Capacidades: Para utilizar as funcionalidades de exportação, tem de ser atribuída aos utilizadores uma das seguintes funções:

-

Funções de administrador incorporadas no Defender para Aplicativos de Nuvem – pelo menos, uma das seguintes funções tem de ser concedida através das definições permissões e funções do Microsoft Defender para Aplicativos de Nuvem:

- Administração Global da Cloud Discovery

- Operador de Segurança

- Administração de conformidade

- Leitor de Segurança

-

Microsoft Entra ID Funções – estas funções têm de ser atribuídas através de Microsoft Entra ID funções incorporadas:

- Administrador de Segurança

- Administrador do Cloud App Security

- Leitor Global

Ao exportar dados:

- Pode escolher um intervalo de datas de até seis meses.

- Pode optar por excluir atividades privadas.

- O ficheiro exportado está limitado a 100 000 registos e é entregue no formato CSV.

Assim que a exportação estiver concluída, o ficheiro estará disponível em Relatórios exportados.

Para aceder a ficheiros exportados e marcar exportar status, navegue para Relatórios -> Aplicações na Cloud no portal do Microsoft 365 Defender para ver o status do processo de exportação e aceder a exportações anteriores.

Os relatórios que incluem atividades privadas são marcados com um ícone Olho na página de relatórios.

![]()