Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Dica

Sabia que pode experimentar as funcionalidades do Microsoft Defender para Office 365 Plano 2 gratuitamente? Utilize a avaliação de Defender para Office 365 de 90 dias no hub de avaliações do portal Microsoft Defender. Saiba mais sobre quem pode inscrever-se e os termos de avaliação em Experimentar Microsoft Defender para Office 365.

As organizações do Microsoft 365 que Microsoft Defender para Office 365 incluídas na subscrição ou compradas como um suplemento têm Explorer (também conhecido como Explorer de Ameaças) ou deteções em tempo real. Estas funcionalidades são ferramentas poderosas e quase em tempo real para ajudar as equipas de Operações de Segurança (SecOps) a investigar e responder a ameaças. Para obter mais informações, veja About Threat Explorer and Real-time detections in Microsoft Defender para Office 365 (Acerca das deteções de ameaças e deteções em tempo real no Microsoft Defender para Office 365).

As Explorer de ameaças e deteções em tempo real permitem-lhe investigar atividades que colocam pessoas na sua organização em risco e tomar medidas para proteger a sua organização. Por exemplo:

- Localizar e eliminar mensagens.

- Identifique o endereço IP de um remetente de e-mail malicioso.

- Inicie um incidente para uma investigação mais aprofundada.

Este artigo explica como utilizar a Explorer de Ameaças e deteções em tempo real para localizar e-mails maliciosos em caixas de correio de destinatários.

Dica

Para aceder diretamente aos procedimentos de remediação, consulte Remediar e-mails maliciosos fornecidos no Office 365.

Para outros cenários de e-mail com o Explorer de Ameaças e deteções em tempo real, veja os seguintes artigos:

Do que você precisa saber para começar?

A Explorer de ameaças está incluída no Plano 2 do Defender para Office 365. As deteções em tempo real estão incluídas no Plano 1 do Defender para Office:

- As diferenças entre a Explorer de Ameaças e as deteções em tempo real estão descritas em Acerca das deteções de ameaças Explorer e em tempo real no Microsoft Defender para Office 365.

- As diferenças entre Defender para Office 365 Plano 2 e o Plano 1 do Defender para Office estão descritas na Defender para Office 365 Plano 1 vs. Truques e dicas do Plano 2.

Para propriedades de filtro que exigem que selecione um ou mais valores disponíveis, utilizar a propriedade na condição de filtro com todos os valores selecionados tem o mesmo resultado que não utilizar a propriedade na condição de filtro.

Para obter permissões e requisitos de licenciamento para o Explorer de Ameaças e deteções em tempo real, veja Permissões e licenciamento para deteções de ameaças Explorer e em tempo real.

Localizar e-mail suspeito que foi entregue

Utilize um dos seguintes passos para abrir o Explorer de Ameaças ou deteções em tempo real:

- Explorer de ameaças: no portal do Defender em https://security.microsoft.com, aceda a Segurança> do Email & Explorer. Em alternativa, para aceder diretamente à página Explorer, utilize https://security.microsoft.com/threatexplorerv3.

- Deteções em tempo real: no portal do Defender em https://security.microsoft.com, aceda a Email &Deteções em tempo real deSegurança>. Em alternativa, para aceder diretamente à página Deteções em tempo real , utilize https://security.microsoft.com/realtimereportsv3.

Na página Explorer ou Deteções em tempo real, selecione uma vista adequada:

- Explorer de ameaças: verifique se a vista Todos os e-mails está selecionada.

- Deteções em tempo real: verifique se a vista Software Maligno está selecionada ou selecione a vista Phish.

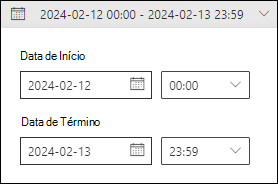

Selecione o intervalo de data/hora. A predefinição é ontem e hoje.

Crie uma ou mais condições de filtro com algumas ou todas as seguintes propriedades e valores direcionados. Para obter instruções completas, veja Filtros de propriedades em Explorer de Ameaças e Deteções em tempo real. Por exemplo:

Ação de entrega: a ação tomada num e-mail devido a políticas ou deteções existentes. Os valores úteis são:

- Entregue: Email entregues na Caixa de Entrada do utilizador ou noutra pasta onde o utilizador possa aceder à mensagem.

- Lixo: Email entregues na pasta de Email de Lixo do utilizador ou na pasta Itens Eliminados onde o utilizador pode aceder à mensagem.

- Bloqueado: Email mensagens que foram colocadas em quarentena, que falharam a entrega ou que foram removidas.

Localização de entrega original: para onde foi enviado o e-mail antes de quaisquer ações de pós-entrega automáticas ou manuais pelo sistema ou administradores (por exemplo, ZAP ou movidos para quarentena). Os valores úteis são:

- Pasta itens eliminados

- Removida: a mensagem foi perdida algures no fluxo de correio.

- Falha: a mensagem não conseguiu aceder à caixa de correio.

- Caixa de Entrada/pasta

- Pasta Lixo Eletrônico

- No local/externo: a caixa de correio não existe na organização do Microsoft 365.

- Quarentena

- Desconhecido: por exemplo, após a entrega, uma regra da Caixa de Entrada moveu a mensagem para uma pasta predefinida (por exemplo, Rascunho ou Arquivo) em vez de para a pasta Caixa de Entrada ou Email de Lixo.

Última localização de entrega: em que o e-mail acabou depois de quaisquer ações de pós-entrega automáticas ou manuais por parte do sistema ou administradores. Os mesmos valores estão disponíveis na localização de entrega Original.

Direcionalidade: os valores válidos são:

- Entrada

- Intra-org

- Saída

Estas informações podem ajudar a identificar spoofing e representação. Por exemplo, as mensagens de remetentes de domínio interno devem ser Intra-org e não Entrada.

Ação adicional: os valores válidos são:

- Remediação automatizada (Defender para Office 365 Plano 2)

- Entrega Dinâmica: para obter mais informações, veja Dynamic Delivery in Safe Attachments policies (Entrega Dinâmica em Políticas de Anexos Seguros).

- Remediação manual

- Nenhum

- Versão de quarentena

- Reprocessado: a mensagem foi identificada retroativamente como boa.

- ZAP: Para obter mais informações, veja Remoção automática de zero horas (ZAP) no Microsoft Defender para Office 365.

Substituição principal: se as definições da organização ou do utilizador permitirem ou bloquearem mensagens que, de outra forma, teriam sido bloqueadas ou permitidas. Os valores são:

- Permitido pela política da organização

- Permitido pela política de utilizador

- Bloqueado pela política da organização

- Bloqueado pela política de utilizador

- Nenhum

Estas categorias são ainda mais refinadas pela propriedade de origem de substituição Primária .

Origem de substituição primária O tipo de política de organização ou definição de utilizador que permitia ou bloqueou mensagens que, de outra forma, teriam sido bloqueadas ou permitidas. Os valores são:

- Filtro de Terceiros

- Administração viagem no tempo iniciada

- Bloco de política antimalware por tipo de ficheiro: filtro de anexos comuns em políticas antimalware

- Definições de política antisspam

- Política de ligação: Configurar a filtragem de ligações

- Regra de transporte do Exchange (regra de fluxo de correio)

- Modo exclusivo (Substituição do utilizador): a definição Apenas e-mail de fidedignidade de endereços na minha lista De remetentes e domínios seguros e listas de correio seguros na coleção de listas seguras numa caixa de correio.

- Filtragem ignorada devido a organização no local

- Filtro de região de IP da política: o filtro A partir destes países filtra nas políticas antisspam.

- Filtro de idioma da política: o filtro Contém idiomas específicos em políticas antisspam.

- Simulação de Phishing: Configurar simulações de phishing de terceiros na política de entrega avançada

- Versão de quarentena: Libertar e-mail em quarentena

- Caixa de Correio secOps: configurar caixas de correio SecOps na política de entrega avançada

- Lista de endereços do remetente (Administração Substituir): a lista de remetentes permitidos ou a lista de remetentes bloqueados em políticas antisspam.

- Lista de endereços do remetente (Substituição do utilizador): endereços de e-mail do remetente na lista remetentes bloqueados na coleção de lista segura numa caixa de correio.

- Lista de domínios do remetente (Administração Substituir): a lista de domínios permitidos ou a lista de domínios bloqueados em políticas antisspam.

- Lista de domínios do remetente (Substituição do utilizador): domínios do remetente na lista remetentes bloqueados na coleção de lista segura numa caixa de correio.

- Bloco de ficheiros Permitir/Bloquear Lista de Inquilinos: Criar entradas de blocos para ficheiros

- Bloco de endereços de e-mail do remetente Permitir/Bloquear Lista de Inquilinos: Criar entradas de bloco para domínios e endereços de e-mail

- Bloco spoof Permitir/Bloquear Lista de Inquilinos: Criar entradas de blocos para remetentes falsificados

- Bloco de URL permitir/bloquear lista de inquilinos: criar entradas de bloco para URLs

- Lista de contactos fidedigna (Substituição do utilizador): a definição Confiar no e-mail dos meus contactos na coleção de lista segura numa caixa de correio.

- Bloco de ficheiros Permitir/Bloquear Lista de Inquilinos: Criar entradas de blocos para ficheiros

- Domínio fidedigno (Substituição de utilizador): domínios do remetente na lista remetentes seguros na coleção de lista segura numa caixa de correio.

- Destinatário fidedigno (Substituição de utilizador): endereços de e-mail ou domínios do destinatário na lista Destinatários Seguros na coleção de lista segura numa caixa de correio.

- Apenas remetentes fidedignos (Substituição do utilizador): O Listas Seguro Apenas: apenas o e-mail de pessoas ou domínios na lista de remetentes seguros ou na Lista de Destinatários Seguros será entregue na sua definição caixa de entrada na coleção de lista segura numa caixa de correio.

Substituir origem: os mesmos valores disponíveis que a origem de substituição primária.

Dica

No separador Email (vista) na área de detalhes das vistas Todos os e-mails, Software Maligno e Phish, as colunas de substituição correspondentes designam-se Substituições do sistema e Origem de substituições do sistema.

Ameaça de URL: os valores válidos são:

- Malware

- Golpe

- Spam

Quando terminar de configurar filtros de data/hora e de propriedade, selecione Atualizar.

O separador Email (vista) na área de detalhes das vistas Todos os e-mails, Software Maligno ou Phish contém os detalhes necessários para investigar e-mails suspeitos.

Por exemplo, utilize as colunas Ação de Entrega, Localização de entrega original e Última localização de entrega no separador Email (vista) para obter uma imagem completa de onde foram as mensagens afetadas. Os valores foram explicados no Passo 4.

Utilize ![]() Exportar para exportar seletivamente até 200 000 resultados filtrados ou não filtrados para um ficheiro CSV.

Exportar para exportar seletivamente até 200 000 resultados filtrados ou não filtrados para um ficheiro CSV.

Remediar e-mails maliciosos que foram entregues

Depois de identificar as mensagens de e-mail maliciosas que foram entregues, pode removê-las das caixas de correio dos destinatários. Para obter instruções, consulte Remediar e-mails maliciosos entregues no Microsoft 365.

Artigos relacionados

Corrigir emails mal-intencionados entregues no Office 365