Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

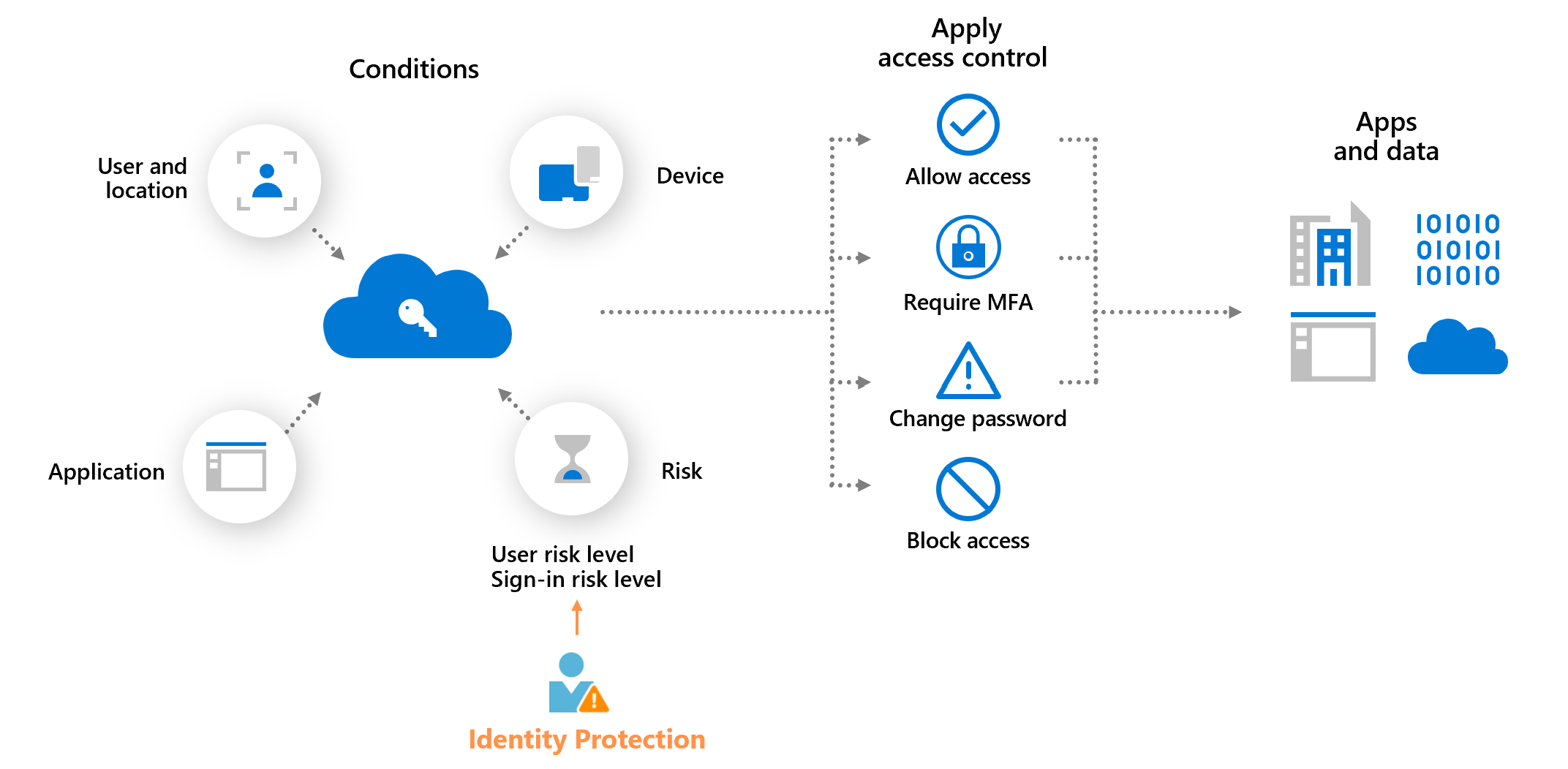

As políticas de controle de acesso baseadas em risco podem ser aplicadas para proteger as organizações quando uma entrada ou usuário é detectado como em risco.

O Microsoft Entra Conditional Access oferece duas condições de risco específicas do usuário alimentadas por sinais da Proteção de ID do Microsoft Entra: risco de entrada e risco do usuário. As organizações podem criar políticas de Acesso Condicional baseadas em risco, configurando essas duas condições de risco e escolhendo um método de controle de acesso. Durante cada entrada, a Proteção de ID envia os níveis de risco detectados para o Acesso Condicional, e as políticas baseadas em risco são aplicadas se as condições da política forem atendidas.

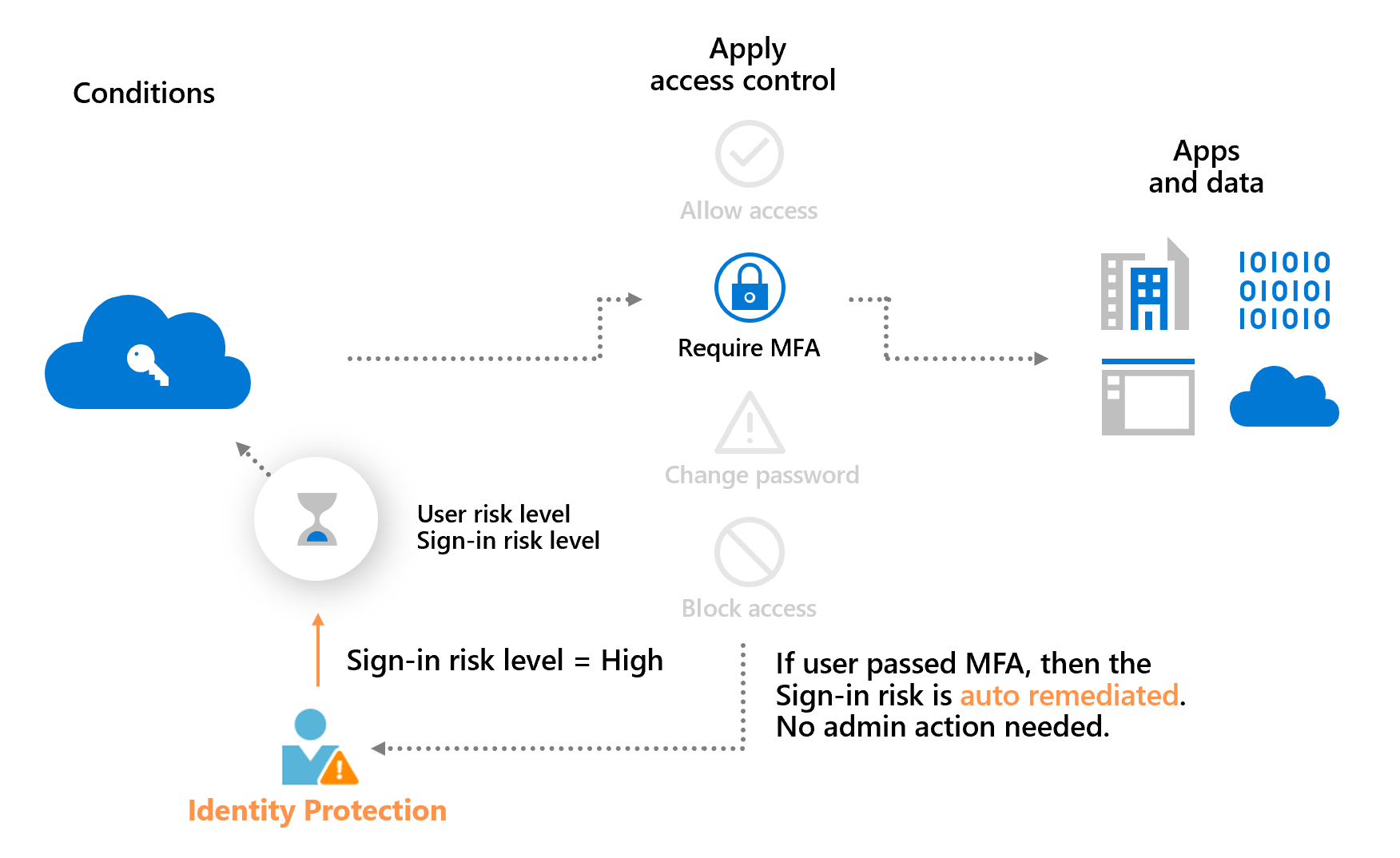

Você pode exigir autenticação multifator quando o nível de risco de entrada for médio ou alto. Os usuários são somente avisados nesse nível.

O exemplo anterior também demonstra um benefício principal de uma política baseada em risco: correção automática de risco. Quando um usuário conclui com êxito o controle de acesso necessário, como uma alteração de senha segura, o risco é corrigido. Essa sessão de entrada e a conta de usuário não estão em risco e nenhuma ação é necessária por parte do administrador.

Permitir que os usuários se auto-remediarem usando esse processo reduz significativamente a carga de investigação e correção de risco sobre os administradores, protegendo sua organização contra comprometimentos de segurança. Mais informações sobre correção de risco podem ser encontradas no artigo Corrigir riscos e desbloquear usuários.

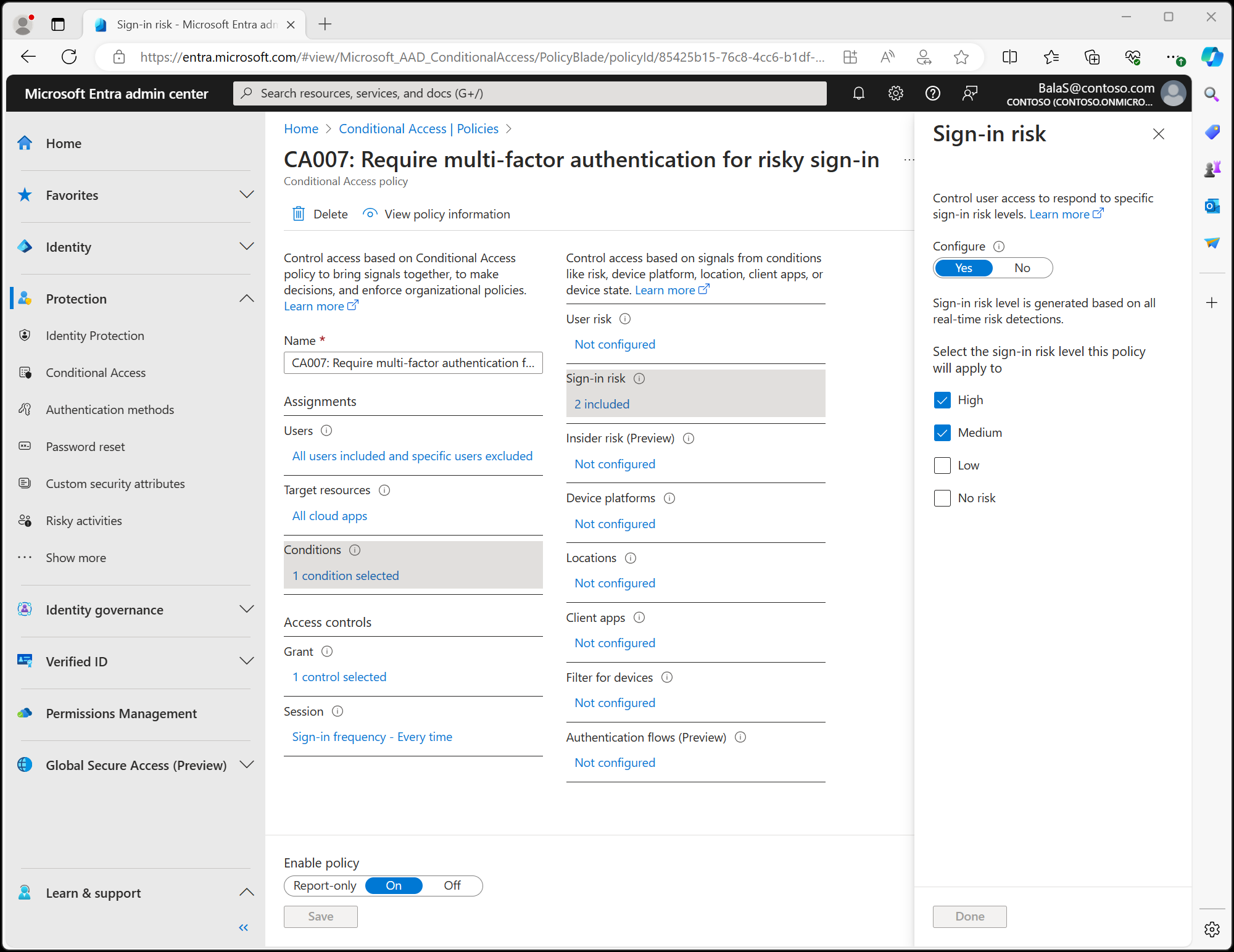

Política de Acesso Condicional baseada em risco de entrada

Durante cada entrada, o ID Protection analisa centenas de sinais em tempo real e calcula um nível de risco de entrada que representa a probabilidade de que a determinada solicitação de autenticação não esteja autorizada. Esse nível de risco é enviado para o Acesso Condicional, em que as políticas configuradas da organização são avaliadas. Os administradores podem configurar políticas de Acesso Condicional baseadas em risco de entrada, para impor controles de acesso com base no risco de entrada, incluindo requisitos como:

- Acesso bloqueado

- Permitir o acesso

- Exigir autenticação multifator

Se forem detectados riscos em uma entrada, os usuários poderão executar o controle de acesso necessário, como a autenticação multifator, para corrigir e fechar o evento de entrada suspeita, a fim de evitar ruídos desnecessários para administradores.

Observação

Os usuários devem ter se cadastrado para autenticação multifator do Microsoft Entra antes de ativar uma política de risco de acesso.

Política de Acesso Condicional baseada em risco de usuário

O ID Protection analisa sinais sobre contas de usuário e calcula uma pontuação de risco com base na probabilidade de o usuário estar comprometido. Se um usuário tiver um comportamento de entrada suspeita ou as credenciais dele tiverem sido vazadas, o ID Protection usa esses sinais para calcular o nível de risco do usuário. Os administradores podem configurar políticas de Acesso Condicional baseadas em risco de usuário, para impor controles de acesso com base no risco de usuário, incluindo requisitos como:

- Bloquear acesso.

- Permitir acesso, mas exigir uma alteração de senha segura.

Uma alteração de senha segura corrige o risco de usuário e fecha o evento de usuário suspeito para evitar ruídos desnecessários para administradores.

Migrar políticas de risco de Proteção de ID para o Acesso Condicional

Se você tiver a política de risco de usuário herdada ou a política de risco de entrada habilitada na Proteção de ID (antigo Identity Protection), migre-as para o Acesso Condicional.

Aviso

As políticas de risco herdadas configuradas no Microsoft Entra ID Protection serão desativadas em 1º de outubro de 2026.

A configuração de políticas de risco no Acesso Condicional oferece benefícios como a capacidade de:

- Gerenciamento de políticas de acesso em um único local.

- Usar o modo somente relatório e as APIs do Graph.

- Aplicar a frequência de entrada para exigir reautenticação todas as vezes.

- Fornecer controle de acesso granular combinando risco com outras condições, como localização.

- Aprimorar a segurança com várias políticas baseadas em risco direcionadas a diferentes grupos de usuários ou níveis de risco.

- Aprimore a experiência de diagnóstico detalhando qual política baseada em risco foi aplicada nos Logs de entrada.

- Suporte ao sistema de autenticação de backup.

Habilitar o registro da autenticação multifator do Microsoft Entra

O ID Protection ajuda as organizações a implantar a autenticação multifator do Microsoft Entra usando uma política que exige o registro na entrada. Habilitar essa política garante que novos usuários em sua organização se registrem no MFA no primeiro dia. A autenticação multifator é um dos métodos de autocorreção para eventos de risco no ID Protection. A autocorreção permite que os usuários tomem providências por conta própria para reduzir o volume de chamadas para assistência técnica.

Saiba mais sobre a autenticação multifator do Microsoft Entra no artigo, Como ela funciona: autenticação multifator do Microsoft Entra.