Configurar o Gerenciador de Política de Acesso BIG-IP da F5 para o SSO baseado em formulário

Saiba como configurar o APM (Gerenciador de Política de Acesso) BIG-IP da F5 e o Microsoft Entra ID para obter SHA (acesso híbrido seguro) a aplicativos baseados em formulário. Os serviços publicados pelo BIG-IP para o SSO (logon único) do Microsoft Entra têm benefícios:

- Melhor governança de Confiança Zero por meio da autenticação prévia e do acesso condicional do Microsoft Entra

- Veja O que é Acesso Condicional?

- Confira segurança de Confiança Zero

- SSO completo entre os serviços publicados do Microsoft Entra ID e do BIG-IP

- Identidades gerenciadas e acesso de um painel de controle

- Consulte o centro de administração Microsoft Entra

Saiba mais:

Descrição do cenário

Nesse cenário, há um aplicativo herdado interno configurado para a autenticação baseada em formulário (FBA). O ideal é o Microsoft Entra gerenciar o acesso ao aplicativo, pois o herdado não possui protocolos de autenticação modernos. A modernização leva tempo e esforço, introduzindo o risco de tempo de inatividade. Em vez disso, impante um BIG-IP entre a internet pública e o aplicativo interno. Essa configuração recepciona o acesso de entrada ao aplicativo.

Com o BIG-IP protegendo o aplicativo, você pode sobrepor o serviço com a pré-autenticação do Microsoft Entra e o SSO baseado em cabeçalho. A sobreposição melhora a postura de segurança do aplicativo.

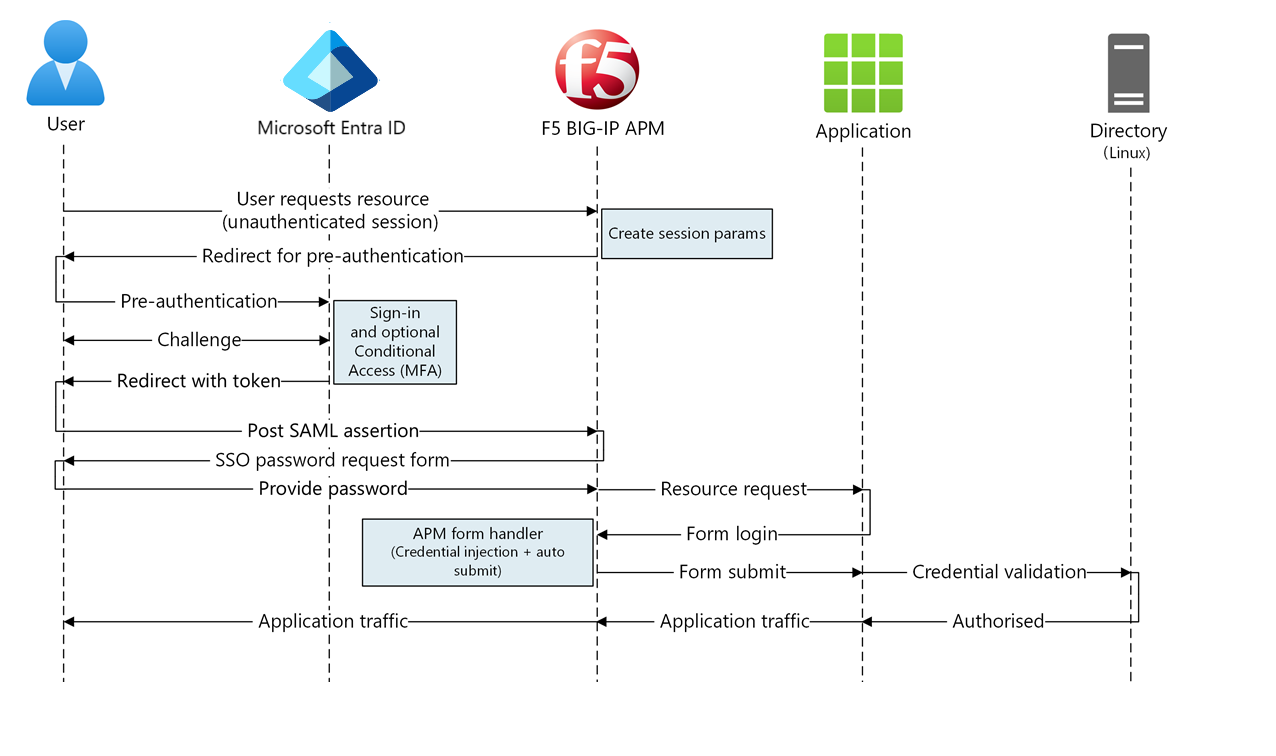

Arquitetura de cenário

A solução SHA tem os seguintes componentes:

- Aplicativo – serviço publicado pelo BIG-IP protegido pelo SHA.

- O aplicativo valida as credenciais do usuário no Active Directory

- Use qualquer diretório, incluindo Serviços de Domínio do Active Directory Lightweight, código aberto e assim por diante

- Microsoft Entra ID – Provedor de identidade (IdP) Security Assertion Markup Language (SAML) que verifica as credenciais do usuário, o Acesso Condicional e o SSO baseado em SAML para o BIG-IP.

- Com o SSO, o Microsoft Entra fornece atributos para o BIG-IP, incluindo identificadores de usuário

- BIG-IP – proxy reverso e provedor de serviços (SP) de SAML para o aplicativo.

- O BIG-IP que delega a autenticação ao IdP do SAML executa o SSO baseado em cabeçalho para o aplicativo de back-end.

- O SSO usa as credenciais do usuário armazenadas em cache em outros aplicativos de autenticação baseados em formulário

O SHA dá suporte a fluxos iniciados pelo IdP e SP. O diagrama a seguir demonstra o fluxo iniciado pelo SP.

- O usuário se conecta ao ponto de extremidade do aplicativo (BIG-IP).

- A política de acesso do APM do BIG-IP redireciona o usuário para o Microsoft Entra ID (IdP do SAML).

- O Microsoft Entra pré-autentica o usuário e aplica as políticas de Acesso Condicional impostas.

- O usuário é redirecionado para o BIG-IP (SP no SAML) e o SSO é executado usando o token SAML emitido.

- O BIG-IP solicita ao usuário uma senha do aplicativo e a armazena em cache.

- O BIG-IP envia uma solicitação ao aplicativo e recebe um formulário de logon.

- O script de APM preenche o nome de usuário e a senha, e depois envia o formulário.

- O servidor Web atende ao conteúdo do aplicativo e o envia ao cliente.

Pré-requisitos

Você precisa dos seguintes componentes:

- Uma assinatura do Azure

- Se não tiver uma, obtenha uma conta gratuita do Azure

- Uma das seguintes funções: Administrador de Aplicativo de Nuvem ou Administrador de Aplicativos

- Um BIG-IP ou implantar uma VE (Virtual Edition) do BIG-IP no Azure

- Qualquer uma das seguintes licenças de F5 BIG-IP:

- Pacote F5 BIG-IP® Best

- Licença autônoma do BIG-IP Access Policy Manager™ (APM) da F5

- Licença de complemento do F5 BIG-IP APM (Access Policy Manager™) em um LTM (Local Traffic Manager™) BIG-IP® do BIG-IP F5

- Avaliação gratuita completa de 90 dias do BIG-IP. Confira Avaliações gratuitas

- Identidades de usuário sincronizadas de um diretório local para o Microsoft Entra ID

- Um certificado SSL para publicar serviços via HTTPS ou usar certificados padrão durante o teste

- Confira perfil SSL

- Um aplicativo de autenticação baseado em formulário ou a configuração de um aplicativo IIS FBA para testes

Configuração do BIG-IP

A configuração neste artigo é uma implementação SHA flexível: criação manual de objetos de configuração BIG-IP. Use essa abordagem em cenários que não são cobertos por modelos de Configuração Guiada.

Observação

Substitua cadeias de caracteres ou valores de exemplo por aqueles do seu ambiente.

Registrar o F5 BIG-IP na ID do Microsoft Entra

Dica

As etapas neste artigo podem variar ligeiramente com base no portal do qual você começa.

O registro de BIG-IP é a primeira etapa para o SSO entre entidades. O aplicativo que você criar a partir do modelo da galeria do BIG-IP do F5 será a terceira parte confiável que representará o SP do SAML para o aplicativo publicado pelo BIG-IP.

- Entre no Centro de administração do Microsoft Entra como pelo menos Administrador de Aplicativo de nuvem.

- Navegue até Identidade>Aplicativos>Aplicativos Empresariais>Todos os aplicativos.

- No menu Todos os aplicativos, selecione Novo aplicativo.

- O painel Procurar galeria do Microsoft Entra é aberto.

- Os blocos aparecem para plataformas de nuvem, aplicativos locais e aplicativos em destaque. Os ícones aplicativos em destaque indicam suporte de provisionamento SSO federado.

- Na galeria do Azure, pesquise F5.

- Selecione F5 BIG-IP APM Microsoft Entra ID integration.

- Inserir um Nome que o novo aplicativo usa para reconhecer a instância de aplicativo.

- Selecione Adicionar.

- Selecione Criar.

Habilitar o SSO para o BIG-IP F5

Configure o registro do BIG-IP para atender aos tokens SAML solicitados pelo APM do BIG-IP.

- No menu esquerdo, na seção Gerenciar, selecione Logon único.

- O painel Logon único aparece.

- Na página Selecionar um método de logon único, escolha SAML.

- Selecione Não. Salvarei mais tarde.

- No painel Configurar logon único com SAML, selecione o ícone da caneta.

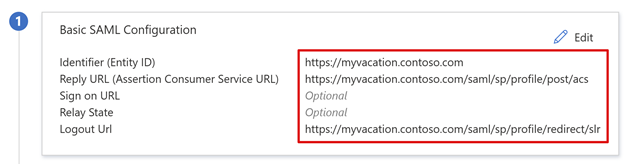

- Para o Identificador, substitua o valor pela URL do aplicativo publicado pelo BIG-IP.

- Para URL de Resposta, substitua o valor, mas mantenha o caminho para o ponto de extremidade de SP de SAML do aplicativo. Com essa configuração, o fluxo de SAML opera em modo iniciado pelo IdP. O Microsoft Entra emitirá uma declaração SAML, depois o usuário será redirecionado ao ponto de extremidade do BIG-IP.

- No modo iniciado por SP, para URL de Logon, insira a URL do aplicativo.

- Para a URL de logoff, insira o ponto de extremidade de logoff único (SLO) do APM do BIG-IP anexado pelo cabeçalho de host de serviço. Em seguida, as sessões de usuário do APM do BIG-IP terminam quando cada usuário sai do Microsoft Entra ID.

Observação

A partir da v16 do TMOS (Traffic Management Operating System), o ponto de extremidade de SLO de SAML é /saml/sp/profile/redirect/slo.

- Clique em Salvar.

- Feche o painel de configuração do SAML.

- Ignore o prompt de teste de SSO.

- Observe as propriedades da seção Atributos e Declarações do Usuário. O Microsoft Entra ID emite propriedades para a autenticação de APM do BIG-IP e SSO para o aplicativo back-end.

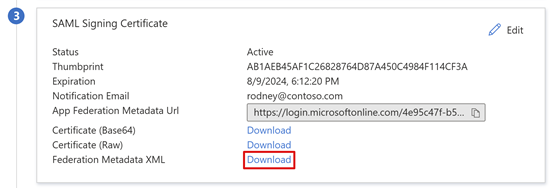

- No painel Certificado de Autenticação SAML, selecione Baixar.

- O arquivo XML de Metadados de Federação é salvo em seu computador.

Observação

Os certificados de autenticação SAML do Microsoft Entra têm um ciclo de vida de três anos.

Saiba mais: Tutorial: gerenciar certificados para o logon único federado

Atribuir usuários e grupos

O Microsoft Entra ID emite tokens a usuários cujo acesso a um aplicativo foi permitido. Para conceder acesso de usuários e grupos específicos aos aplicativos:

- No painel visão geral do aplicativo do F5 BIG-IP, selecione Atribuir usuários e grupos.

- Selecione Adicionar usuário/grupo.

- Selecione os usuários e grupos desejados.

- Selecione Atribuir.

Configuração avançada do BIG-IP

Use as instruções a seguir para configurar o BIG-IP.

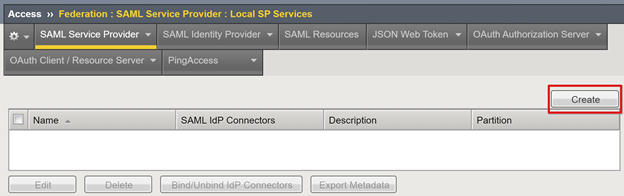

Definir configurações do provedor de serviços SAML

As configurações SP do SAML definem as propriedades do SP do SAML que o APM usa para sobrepor o aplicativo herdado com a pré-autenticação do SAML. Para configurá-las:

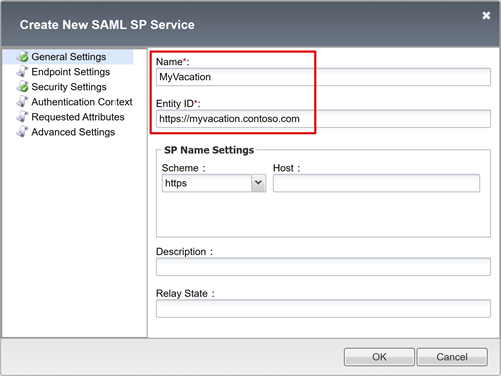

Selecione Provedor de Serviços SAML> de Federação>de Acesso.

Selecione Serviços SP Locais.

Selecione Criar.

No painel Criar Serviço SP do SAML, em Nome e ID da Entidade, insira o nome e a ID da entidade definidos.

Observação

Os valores de Configurações de Nome SP serão necessários se a ID da entidade não corresponder à parte do nome do host da URL publicada. Ou valores serão necessários se a ID da entidade não estiver no formato de URL regular baseado no nome do host.

Se a ID da entidade for

urn:myvacation:contosoonline, insira o esquema externo do aplicativo e o nome do host.

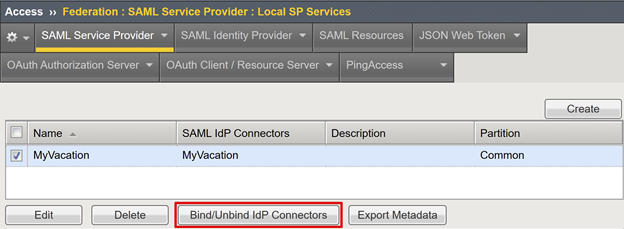

Configurar um conector IdP externo

Um conector de IdP do SAML define as configurações para que o APM do BIG-IP confie no Microsoft Entra ID como o IdP do SAML. As configurações conectam o provedor de serviços SAML para um IdP do SAML, que estabelece a relação de confiança de federação entre o APM e o Microsoft Entra ID.

Para configurar o conector:

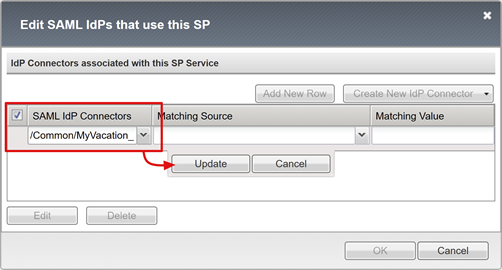

Selecione o novo objeto do provedor de serviços SAML.

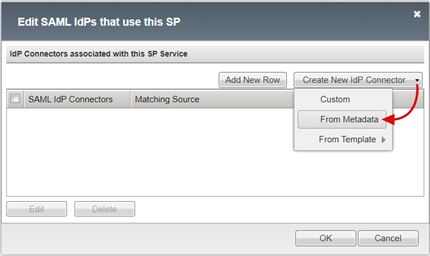

Selecione Associar/Desassociar Conectores de IdP.

Na lista Criar novo conector de IDP, selecione dos metadados.

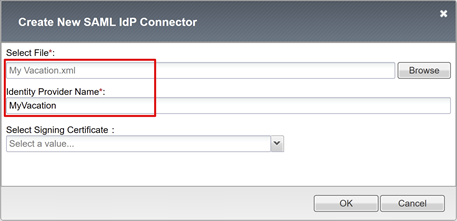

No painel Criar Conector IdP SAML, procure o arquivo XML de Metadados de Federação que você baixou.

Insira um Nome do Provedor de Identidade para o objeto APM que represente o IdP do SAML externo. Por exemplo, MyVacation_EntraID.

Selecione Adicionar nova linha.

Selecione o novo Conector IdP do SAML.

Selecione Atualizar.

Selecione OK.

Configurar SSO baseado em formulário

Crie um objeto de SSO do APM para SSO da FBA em aplicativos back-end.

Execute o SSO da FBA no modo iniciado pelo cliente ou no modo iniciado pelo BIG-IP. Ambos os métodos emulam uma entrada de usuário, injetando credenciais nas marcas de nome de usuário e de senha. O formulário é enviado. Os usuários fornecem a senha para acessar um aplicativo FBA. A senha é armazenada em cache e reutilizada para outros aplicativos FBA.

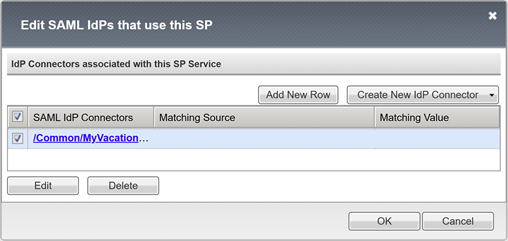

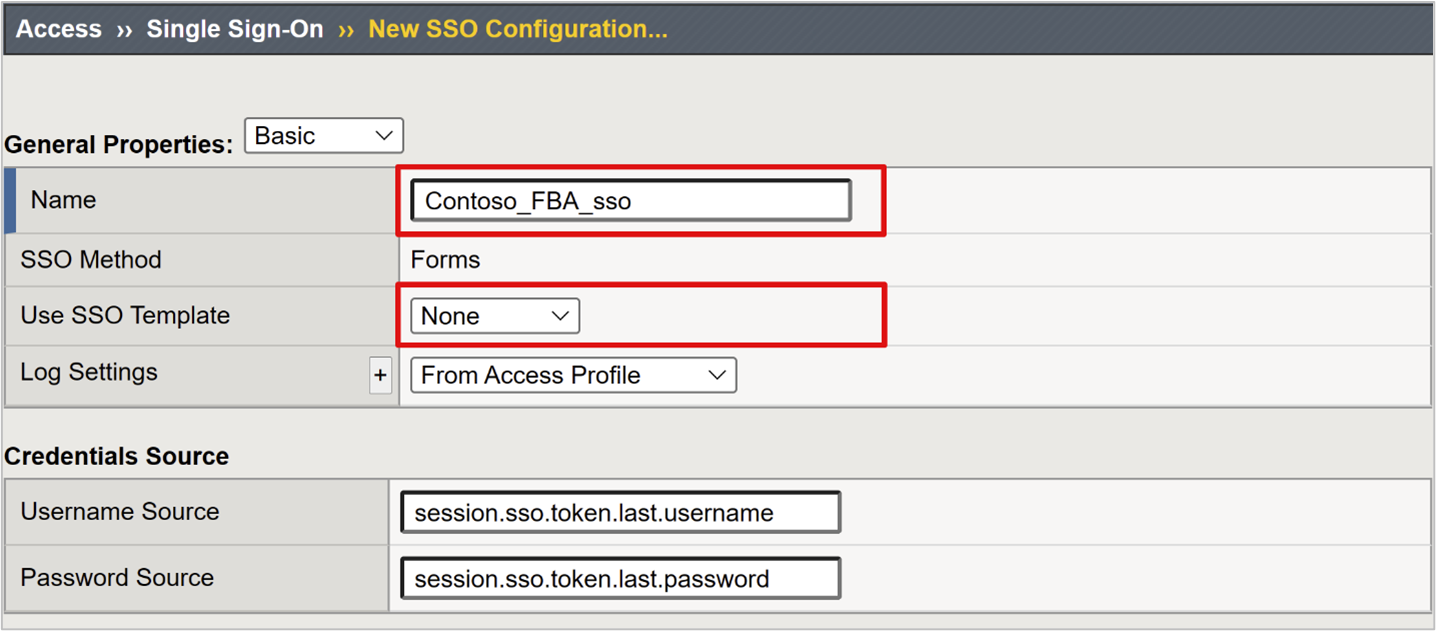

Selecione Logon Único>de Acesso.

Selecione Baseado em Formulário.

Selecione Criar.

Para o Nome: insira um nome descritivo. Por exemplo, Contoso\FBA\sso.

Para Usar o modelo de SSO, selecione Nenhum.

Para a Fonte do nome de usuário, insira a fonte do nome de usuário para preencher o formulário de coleção de senhas previamente. O padrão

session.sso.token.last.usernamefunciona bem, pois tem o upn (nome de entidade de usuário) do Microsoft Entra conectado.Para a Fonte de Senha, mantenha o padrão

session.sso.token.last.password, a variável do APM que o BIG-IP usa para armazenar senhas de usuário em cache.

Para Iniciar o URI, insira o URI de logon do aplicativo FBA. Se o URI de solicitação corresponde a esse valor de URI, a autenticação baseada em formulário do APM executa o SSO.

Para a Ação de Formulário, deixe-a em branco. Depois, a URL de solicitação original é usada no SSO.

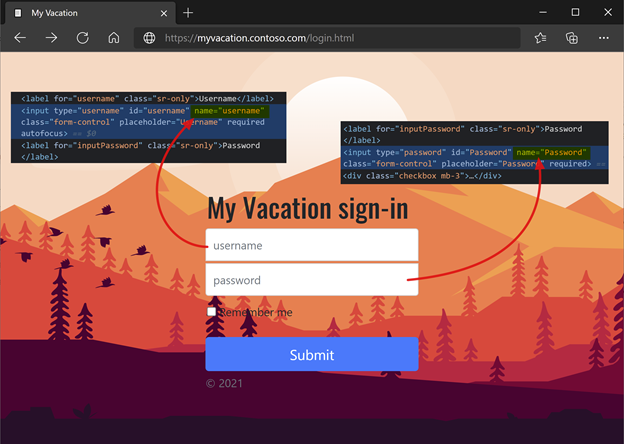

Para o Parâmetro de Formulário para Nome de Usuário, insira o elemento de campo de nome de usuário do formulário de entrada. Use as ferramentas para desenvolvedor de navegador para determinar o elemento.

Para Parâmetro de Formulário para Senha, insira o elemento de campo de senha do formulário de entrada. Use as ferramentas para desenvolvedor de navegador para determinar o elemento.

Para saber mais, acesse techdocs.f5.com para Capítulo Manual: métodos de logon único.

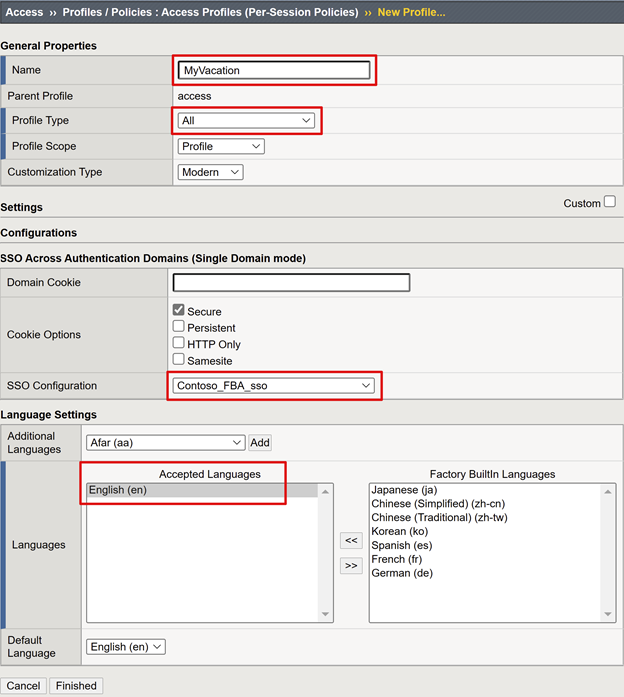

Configurar o perfil de acesso

Um perfil de acesso associa os elementos do APM gerenciando o acesso a servidores virtuais do BIG-IP, incluindo políticas de acesso, configuração de SSO e configurações de interface do usuário.

SelecionePerfis/Políticas>de Acesso.

Selecione Perfis de Acesso (Políticas por Sessão).

Selecione Criar.

Insira um Nome.

Em Tipo de Perfil: selecione Todos.

Para Configuração de SSO: selecione o objeto de configuração de SSO da FBA que você criou.

Para Idioma Aceito, selecione pelo menos um idioma.

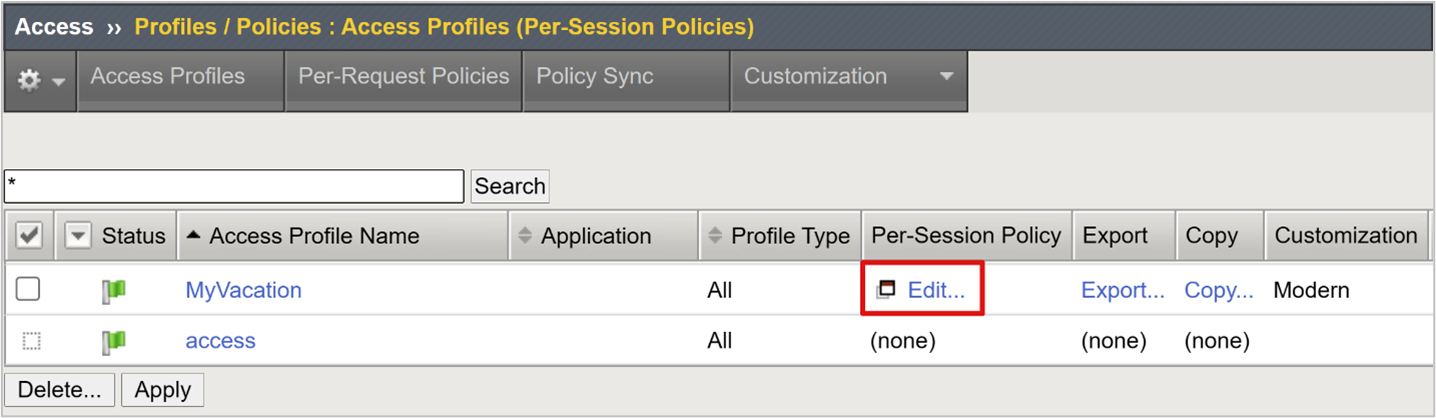

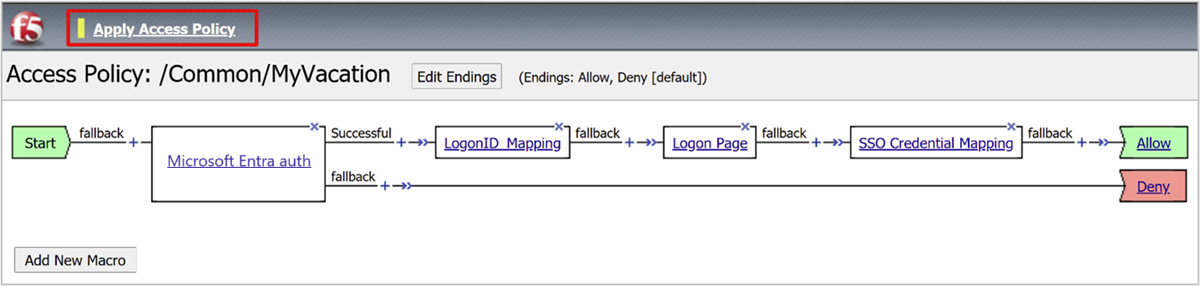

Na coluna Política por Sessão, para o perfil, selecione Editar.

O Editor de Política Visual do APM é iniciado.

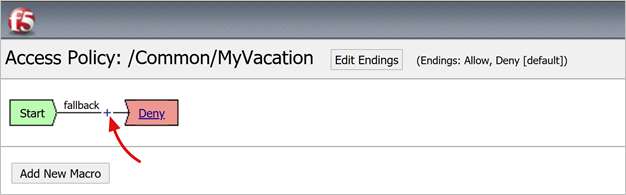

Em fallback, selecione o sinal +.

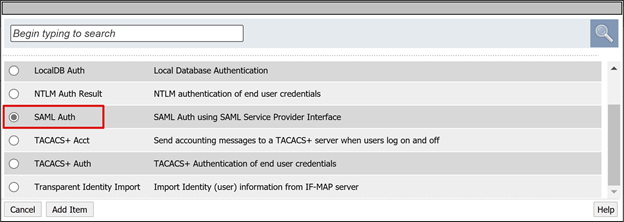

- No item pop-up, selecione Autenticação.

- Selecione Autenticação SAML.

- Selecione Adicionar Item.

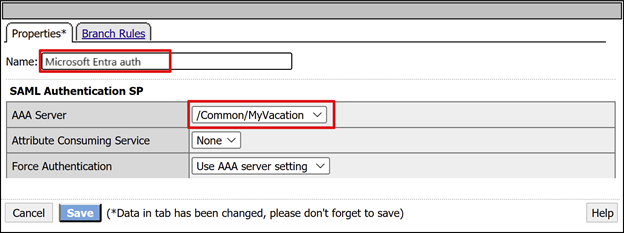

- No SP de autenticação SAML, altere o Nome para Autenticação do Microsoft Entra.

- Na lista suspensa Servidor AAA, insira o objeto do provedor de serviços SAML que você criou.

- Na ramificação Êxito, selecione o sinal +.

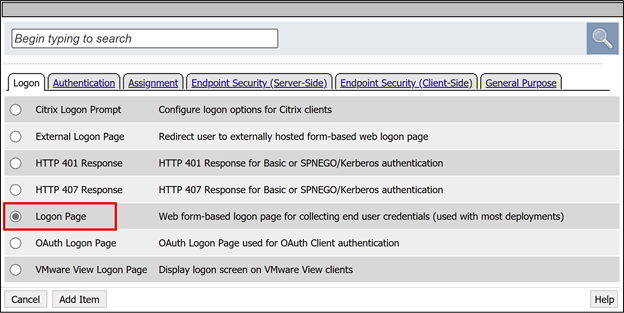

- No item pop-up, selecione Autenticação.

- Selecione Página de Logon.

- Selecione Adicionar Item.

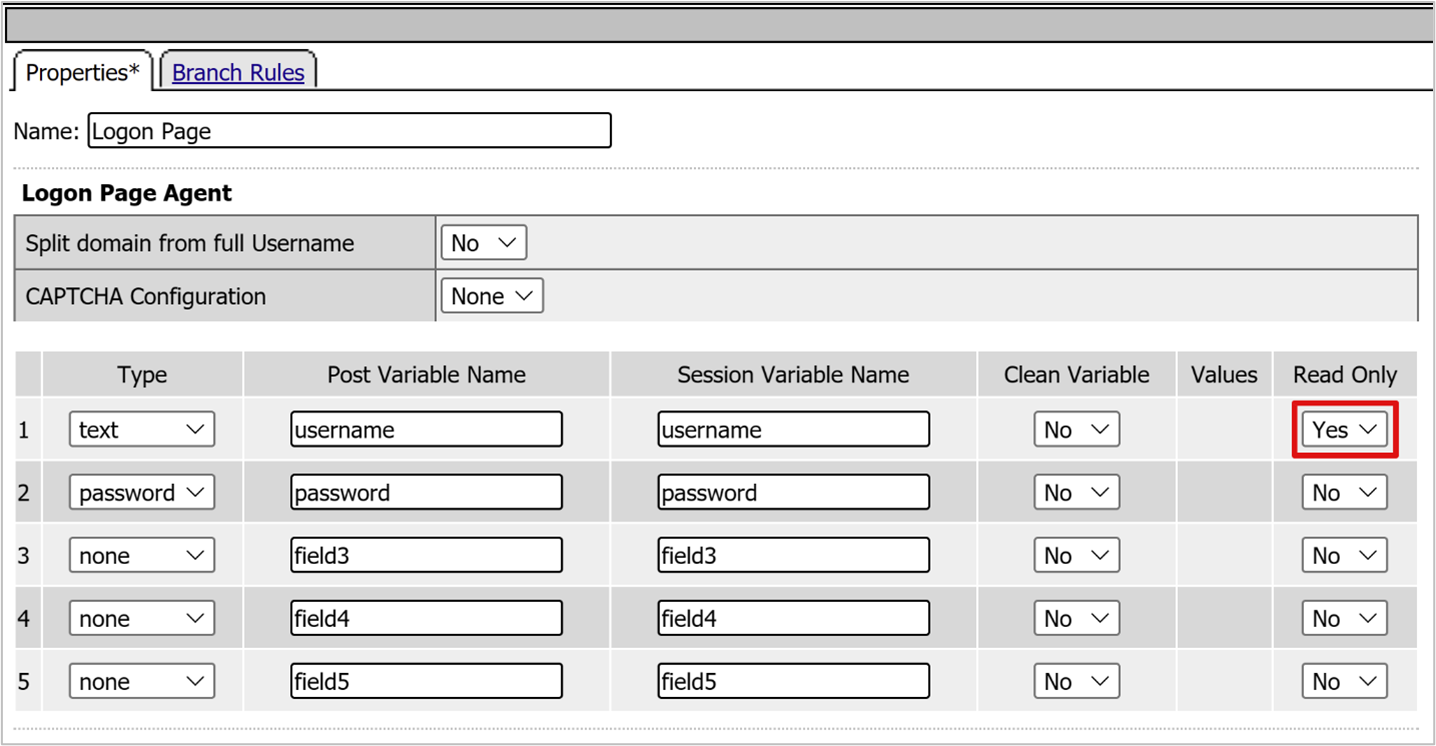

- Para nome de usuário, na coluna Somente Leitura, selecione Sim.

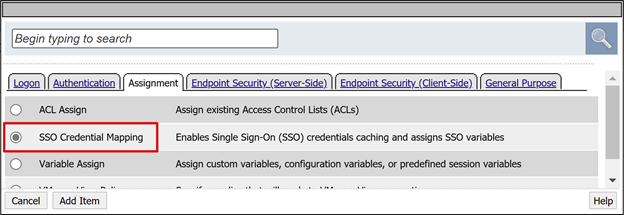

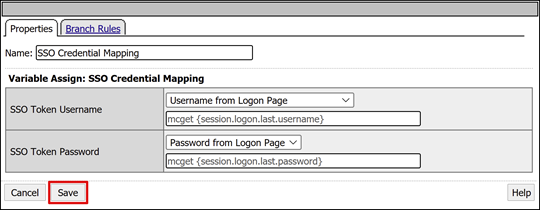

Para o fallback da página de entrada, selecione o sinal +. Essa ação adiciona um objeto de mapeamento de credenciais de SSO.

No item pop-up, selecione a guia Atribuição.

Selecione Mapeamento de Credenciais de SSO.

Selecione Adicionar Item.

Em Atribuição de variável: mapeamento de credenciais de SSO, mantenha as configurações padrão.

Clique em Salvar.

Na caixa superior Negar, selecione o link.

A ramificação Êxito muda para Permitir.

Clique em Salvar.

(Opção) Configurar mapeamentos de atributo

Você pode adicionar uma configuração LogonID_Mapping. Depois, a lista de sessões ativas do BIG-IP tem o UPN do usuário conectado, não um número de sessão. Use essas informações para analisar logs ou solucionar problemas.

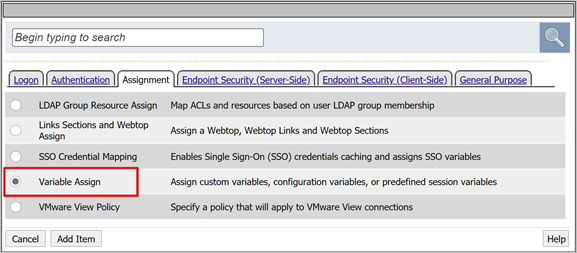

Na ramificação Autenticação SAML com êxito, selecione o sinal +.

No item pop-up, selecione Atribuição.

Selecione Atribuição de Variável.

Selecione Adicionar Item.

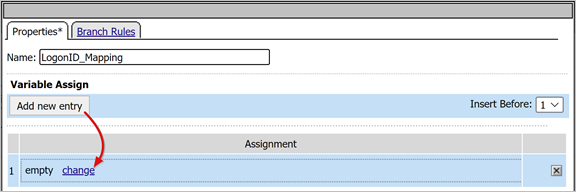

Na guia Propriedades, insira um Nome. Por exemplo, LogonID_Mapping.

Em Atribuição de Variável, selecione Adicionar nova entrada.

Selecione alterar.

Em Variável Personalizada, use

session.logon.last.username.Para Variável de Sessão, usuário

session.saml.last.identity.Selecione Concluído.

Clique em Salvar.

Selecione Aplicar Política de Acesso.

Feche o Editor de Política Visual.

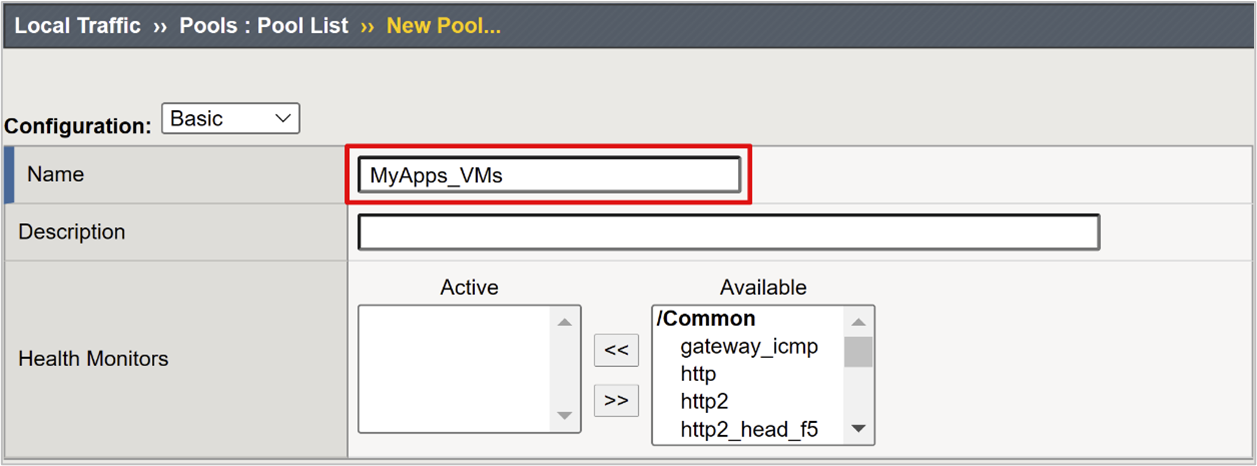

Configurar um pool de back-end

Para habilitar o BIG-IP para encaminhar o tráfego do cliente de forma correta, crie um objeto de nó do BIG-IP que representa o servidor de back-end que hospeda o aplicativo. Em seguida, coloque esse nó em um pool de servidores do BIG-IP.

SelecionePools de>Tráfego Local.

Selecione Lista de Pools.

Selecione Criar.

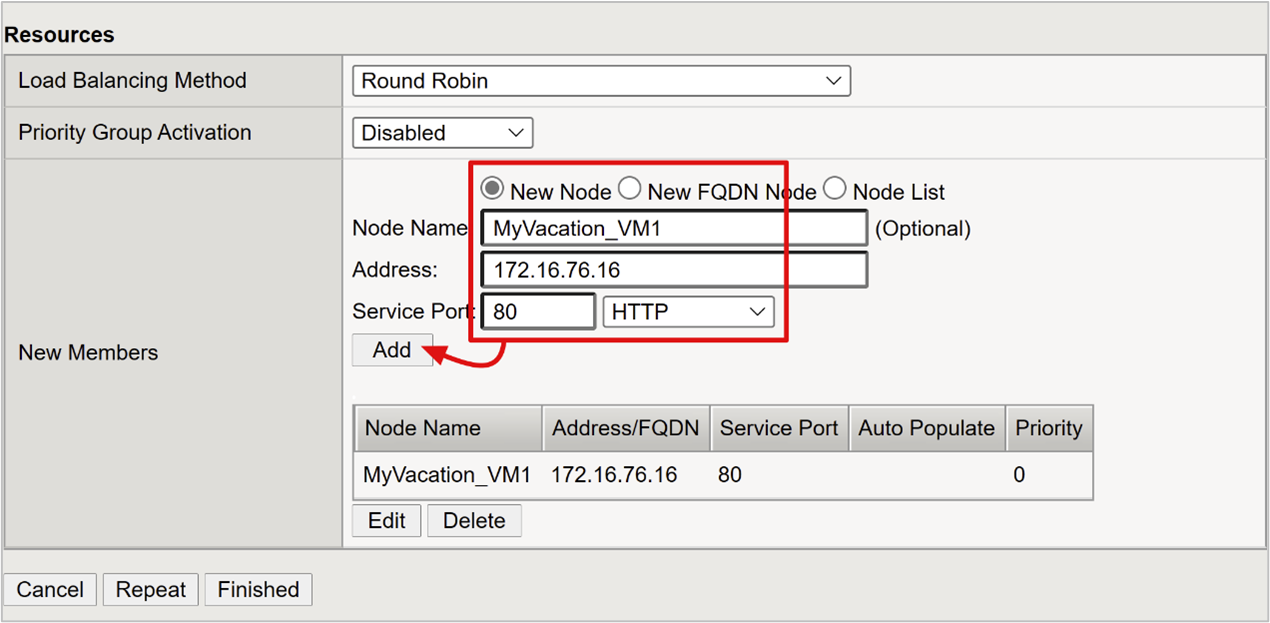

Insira um Nome para um objeto de pool de servidores. Por exemplo, MyApps_VMs.

Para Nome do Nó, insira um nome de exibição do servidor. Esse servidor hospeda o aplicativo Web de back-end.

Em Endereço, insira o endereço IP do host do servidor de aplicativos.

Para Porta de serviço: insira a porta HTTP/S por onde o aplicativo está escutando.

Observação

Os monitores de integridade exigem configuração que este artigo não aborda. Acesse support.f5.com para K13397: visão geral de formatação da solicitação do monitor de integridade HTTP para o sistema DNS do BIG-IP.

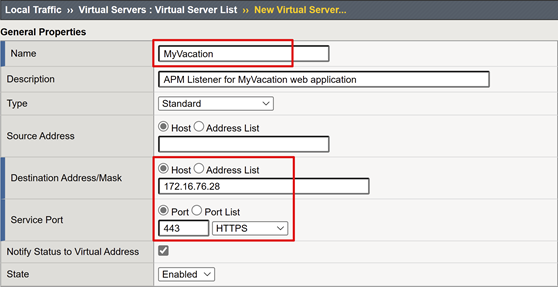

Configurar um servidor Virtual

Um servidor virtual é um objeto de plano de dados do BIG-IP representado por um endereço IP virtual. O servidor escuta solicitações do cliente para o aplicativo. Qualquer tráfego recebido é processado e avaliado em relação ao perfil de acesso do APM associado ao servidor virtual. O tráfego é direcionado de acordo com a política.

Para configurar um servidor virtual:

Selecione Servidores Virtuais>de Tráfego Local.

Selecione Lista de Servidores Virtuais.

Selecione Criar.

Insira um Nome.

Para Endereço/Máscara de Destino, selecione Host e insira um endereço IPv4 ou IPv6. O endereço recebe o tráfego do cliente para o aplicativo de back-end publicado.

Para Porta de Serviço, selecione Porta, insira 443 e selecione HTTPS.

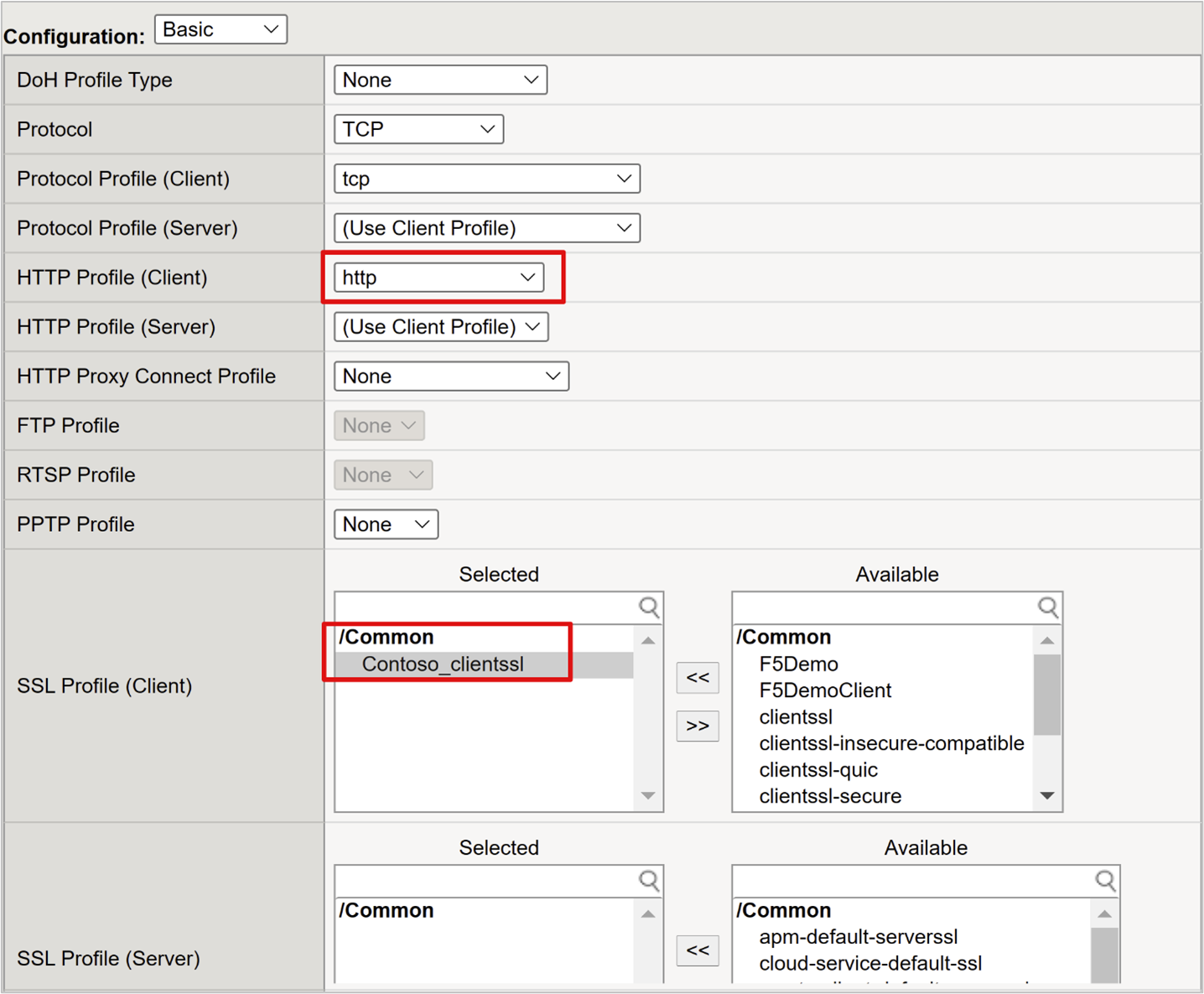

Para Perfil HTTP (Cliente), selecione http.

Para o Perfil de SSL do Cliente que você criou ou mantenha o padrão no teste. Essa opção permite que um servidor virtual do TLS (Transport Layer Security) publique serviços via HTTPS.

Em Tradução de Endereço de Origem, selecione Mapeamento Automático.

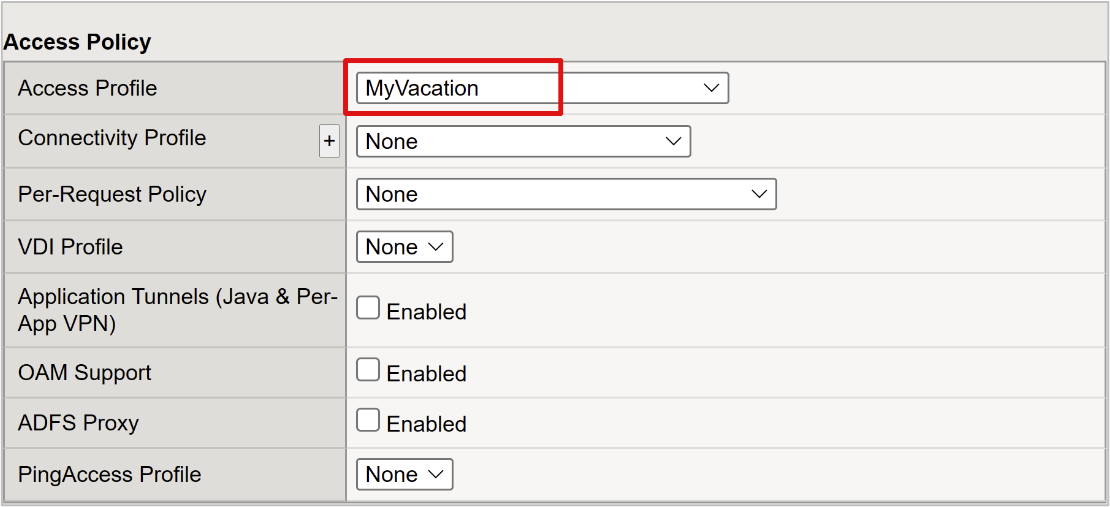

Em Política de acesso, na caixa Perfil de acesso, insira o nome que você criou. Essa ação vincula o perfil de pré-autenticação SAML do Microsoft Entra e a política de SSO da FBA ao servidor virtual.

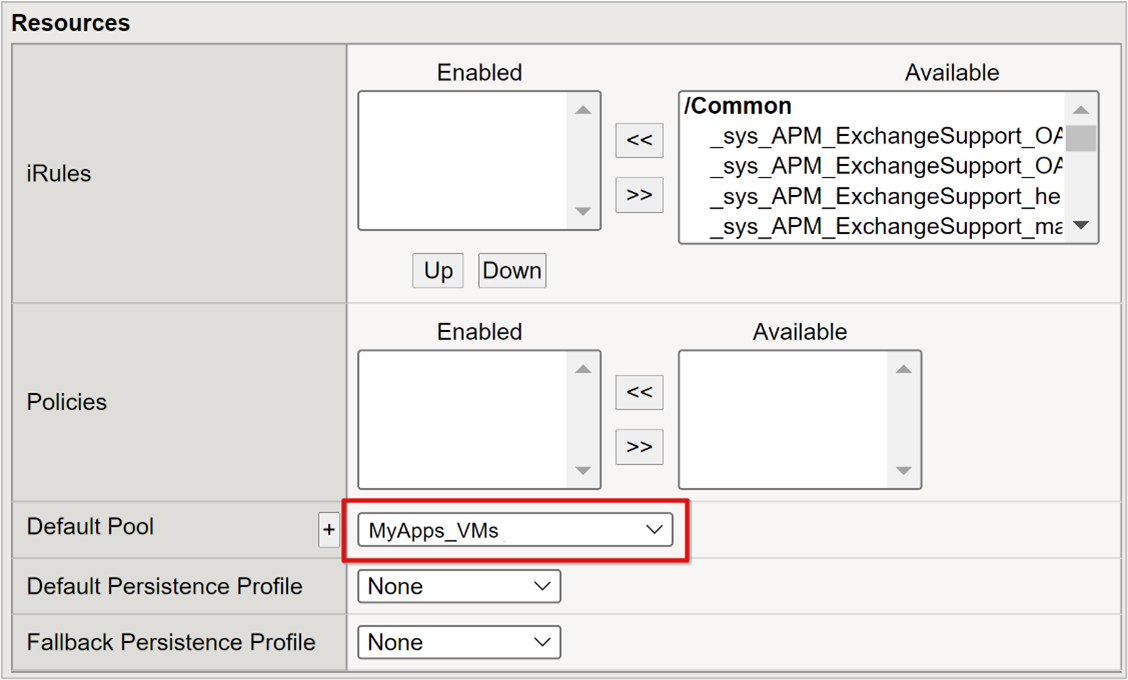

- Em Recursos, para o Pool Padrão, selecione os objetos de pool de back-end que você criou.

- Selecione Concluído.

Configurar as configurações de gerenciamento de sessão

As configurações de gerenciamento de sessão do BIG-IP define as condições de encerramento e continuação das sessões. Crie uma política nessa área.

- Acesse Política de Acesso.

- Selecione Perfis de acesso.

- Selecione Perfil de Acesso.

- Na lista, selecione seu aplicativo.

Se você definiu um valor de URI de logoff único no Microsoft Entra ID, uma saída iniciada por IdP do MyApps encerra a sessão do cliente e do APM do BIG-IP. O arquivo XML de metadados de federação do aplicativo importado fornece ao APM o ponto de extremidade do SAML do Microsoft Entra para a saída iniciada por SP. Garanta que o APM responda corretamente quando um usuário sai.

Se não houver portal da Web do BIG-IP, os usuários não poderão instruir o APM a sair. Se o usuário sair do aplicativo, o BIG-IP estará inativo. A sessão do aplicativo pode ser restabelecida por meio do SSO. Para a saída iniciada por SP, garanta que as sessões encerrem com segurança.

É possível adicionar uma função de SLO ao botão Sair do aplicativo. Essa função redireciona o cliente para o ponto de extremidade de saída do SAML do Microsoft Entra. Para localizar o ponto de extremidade de saída do SAML, acesse Pontos de extremidade> de registros de aplicativo.

Se não for possível alterar o aplicativo, ative o BIG-IP para escutar a chamada de saída do aplicativo e acionar o SLO.

Saiba mais:

- K42052145: configurar o encerramento automático da sessão (logoff) com base em um nome de arquivo referenciado por URI

- K12056: visão geral da opção Incluir URI de logoff

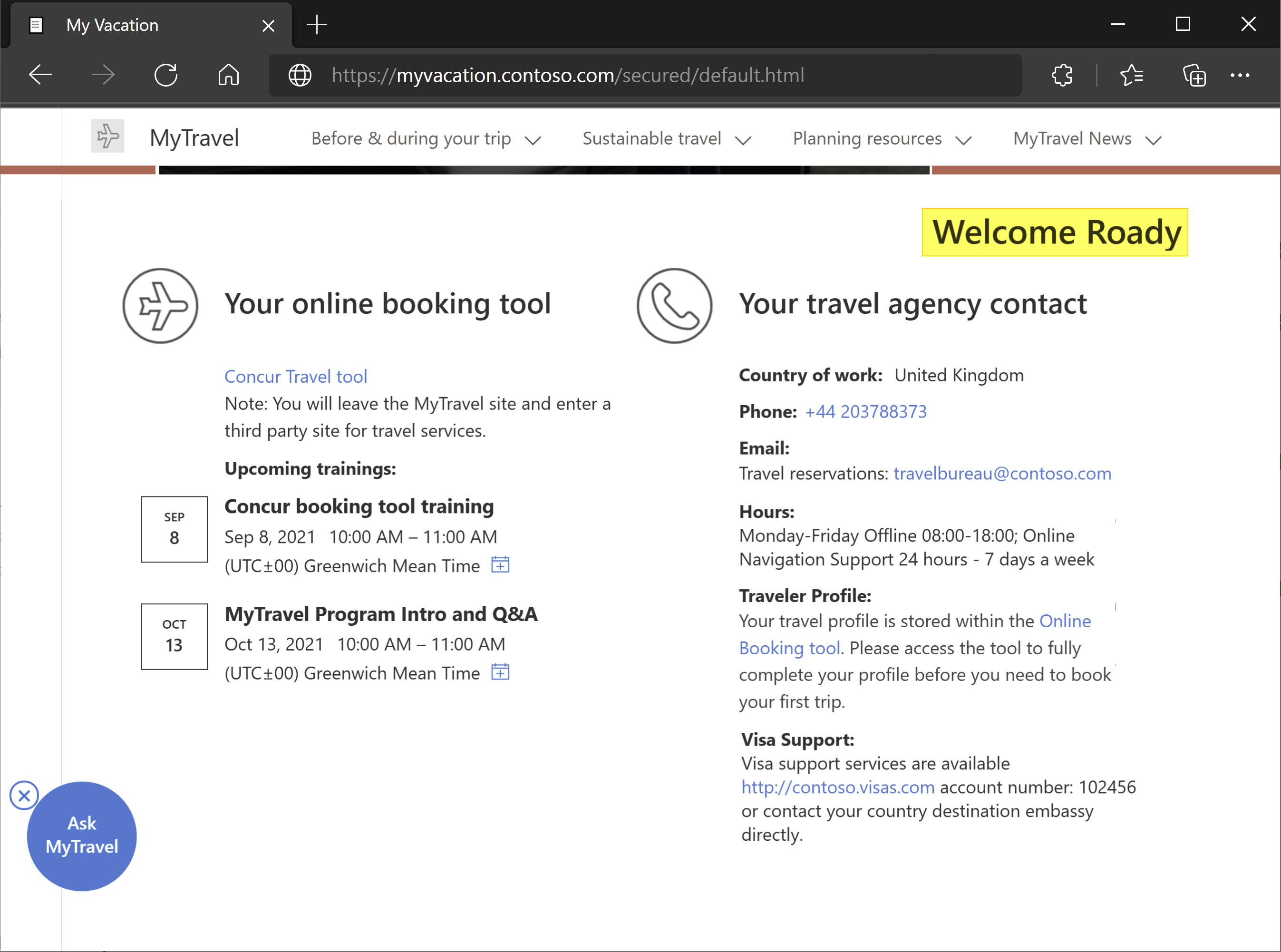

Aplicativo publicado

Seu aplicativo é publicado e acessível com SHA com a URL do aplicativo ou portais da Microsoft.

O aplicativo aparece como um recurso de destino no Acesso Condicional. Saiba mais: Como criar uma política de Acesso Condicional.

Para aumentar a segurança, bloqueie o acesso direto ao aplicativo, impondo um caminho através do BIG-IP.

Teste

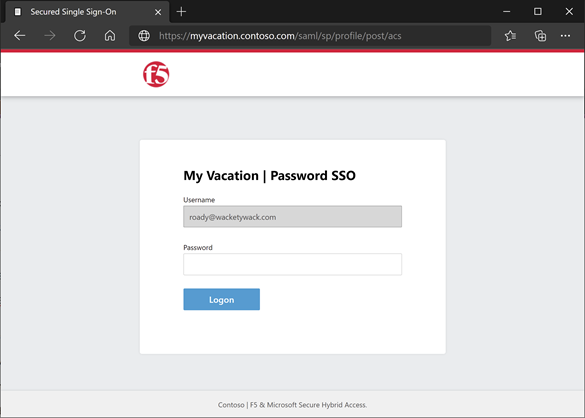

Com um navegador, conecte-se ao URL externo do aplicativo ou, em Meus Aplicativos, selecione o ícone do aplicativo.

Autentique-se no Microsoft Entra ID.

Você será redirecionado para o ponto de extremidade do BIG-IP do aplicativo.

O prompt de senha é exibido.

O APM preenche o nome de usuário com o UPN do Microsoft Entra ID. O nome de usuário é somente leitura para consistência de sessão. Oculte este campo, se necessário.

As informações são enviadas.

Você está conectado ao aplicativo.

Solucionar problemas

Durante a solução de problemas, considere as seguintes informações:

O BIG-IP executa o SSO da FBA ao analisar o formulário de entrada no URI

- O BIG-IP busca as marcas de elemento do nome de usuário e senha de sua configuração

Confirme se as marcas de elemento são consistentes ou o SSO falha

Formulários complexos gerados dinamicamente podem exigir que a análise da ferramenta de desenvolvimento entenda o formulário de entrada

A iniciação do cliente é melhor para páginas de entrada com vários formulários

- Você pode especificar o nome do formulário e personalizar a lógica do manipulador de formulários JavaScript

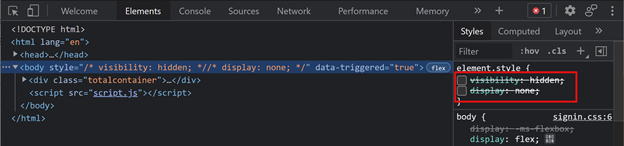

Os métodos de SSO do FBA otimizam a experiência e a segurança do usuário ocultando interações de formulário:

- Você pode validar se as credenciais são injetadas

- No modo iniciado pelo cliente, desabilite o envio automático de formulário em seu perfil de SSO

- Use as ferramentas de desenvolvedor para desabilitar as duas propriedades de estilo que impedem que a página de entrada apareça

Aumentar o detalhamento de log

Os logs do BIG-IP contêm informações para isolar problemas de autenticação e de SSO. Para aumentar o nível de detalhamento do log:

- Acesse Visão geral>das Política de Acesso.

- Selecione Logs de Eventos.

- Selecione Configurações.

- Selecione a linha do aplicativo publicado.

- Selecione Editar.

- Selecione os Logs do Sistema de Acesso.

- Na lista de SSO, selecione Depurar.

- Selecione OK.

- Reproduza o problema.

- Analise os logs.

Reverta as configurações ou haverá excesso de dados.

Mensagem de erro do BIG-IP

Se um erro do BIG-IP for exibido após a pré-autenticação do Microsoft Entra, o problema poderá estar relacionado ao SSO do Microsoft Entra ID e do BIG-IP.

- Acesse Visão geral>de Acesso.

- Selecione Acessar relatórios.

- Execute o relatório da última hora.

- Analise os logs em busca de pistas.

Use o link Exibir variáveis da sessão para a sessão determinar se o APM recebe as declarações esperadas do Microsoft Entra.

Nenhuma mensagem de erro do BIG-IP

Se nenhuma mensagem de erro do BIG-IP for exibida, o problema pode estar relacionado à solicitação de back-end ou do BIG-IP para o SSO de aplicativo.

- Selecione Visão geral>da Política de Acesso.

- Selecione Sessões ativas.

- Clique no link da sessão ativa.

Usar o link Exibir variáveis neste local também ajuda a determinar a causa raiz, principalmente se o APM não conseguir obter o identificador de usuário e a senha corretos.

Para saber mais, acesse techdocs.f5.com para Capítulo Manual: variáveis de sessão.