Provisionar o Active Directory para o Microsoft Entra ID – configuração

O documento a seguir orientará você sobre a configuração do Microsoft Entra Cloud Sync para provisionamento do Active Directory para o Microsoft Entra ID. Se você estiver procurando informações sobre o provisionamento do Microsoft Entra ID para o AD, confira Configurar – provisionamento do Active Directory para o Microsoft Entra ID usando o Microsoft Entra Cloud Sync

A documentação a seguir demonstra a nova experiência do usuário guiada para a Sincronização na Nuvem do Microsoft Entra.

Para obter mais informações e um exemplo de como configurar a sincronização na nuvem, assista ao vídeo abaixo.

Configurar provisionamento

Para configurar o provisionamento, execute estas etapas:

- Entre no Centro de administração do Microsoft Entra como, no mínimo, um administrador híbrido.

- Navegue até Identidade>Gerenciamento híbrido>Microsoft Entra Connect>Sincronização na nuvem.

- Selecione Nova configuração.

- Selecione Sincronização do AD para o Microsoft Entra ID.

- Na tela de configuração, selecione seu domínio e se a sincronização de hash de senha deve ser habilitada. Clique em Criar.

- A tela Introdução será aberta. Aqui, você pode continuar configurando a sincronização na nuvem.

- A configuração é dividida nas cinco seções a seguir.

| Seção | Descrição |

|---|---|

| 1. Adicionar filtros de escopo | Use esta seção para definir quais objetos aparecem no Microsoft Entra ID |

| 2. Mapear atributos | Use esta seção para mapear atributos entre usuários/grupos locais com objetos do Microsoft Entra |

| 3. Testar | Teste sua configuração antes de implantá-la |

| 4. Exibir propriedades padrão | Veja a configuração padrão antes de habilitá-la e faça alterações quando apropriado |

| 5. Habilitar sua configuração | Depois de pronta, habilite a configuração e os usuários/grupos começarão a ser sincronizados |

Observação

Durante o processo de configuração, a conta de serviço de sincronização será criada com o formato ADToAADSyncServiceAccount@[TenantID].onmicrosoft.com e você poderá receber um erro se a autenticação multifator estiver habilitada para a conta de serviço de sincronização, ou, outras políticas de autenticação interativas forem habilitadas por engano para a conta de sincronização. Remover a autenticação multifator ou as políticas de autenticação interativa da conta de serviço de sincronização deverá resolver o erro e você poderá concluir a configuração normalmente.

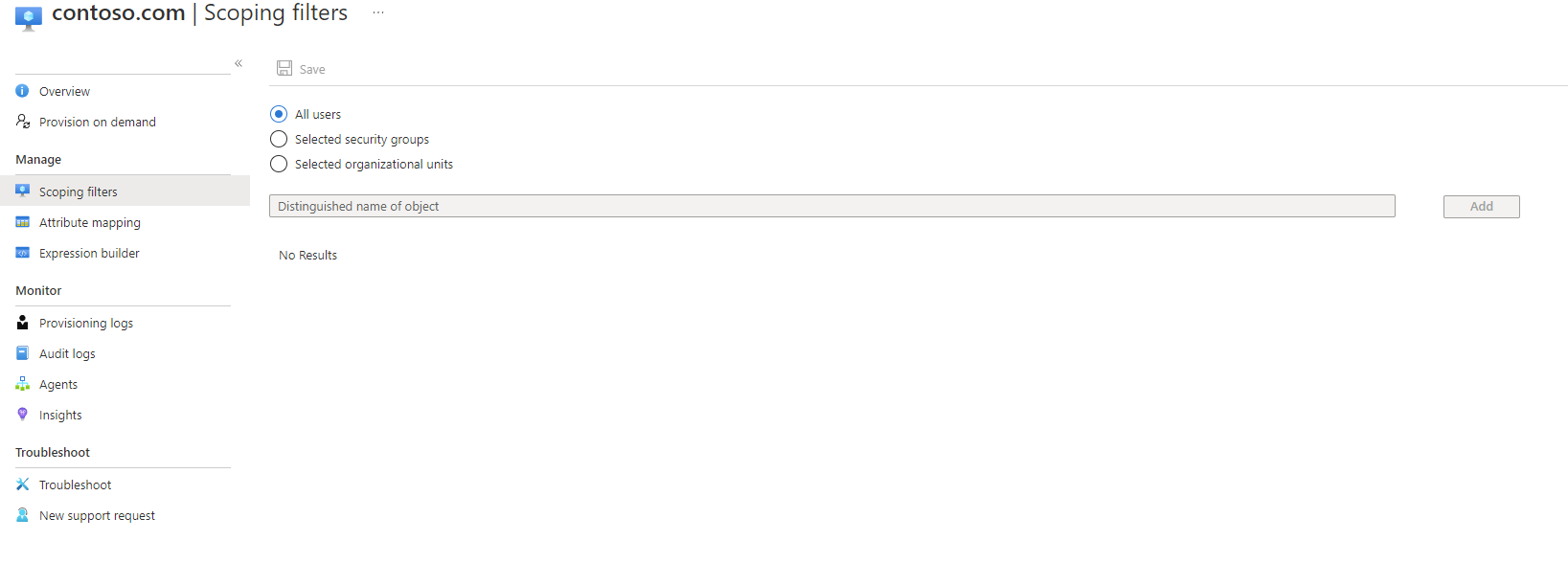

Provisionamento de escopo para usuários e grupos específicos

Por padrão, o agente de provisionamento sincronizará um subconjunto dos usuários e grupos do Active Directory. Você pode definir ainda mais o escopo do agente para sincronizar usuários e grupos específicos usando grupos do Active Directory locais ou unidades organizacionais.

Você não pode configurar grupos e unidades organizacionais em uma configuração.

Observação

Você não pode usar grupos aninhados com o escopo de grupo. Objetos aninhados além do primeiro nível não são incluídos durante o escopo ao usar grupos de segurança. Use apenas a filtragem de escopo de grupo em cenários piloto, pois há limitações para sincronizar grupos grandes.

- Na tela de configuração de Introdução. Clique em Adicionar filtros de escopo ao lado do ícone Adicionar filtros de escopo ou clique em Filtros de escopo à esquerda, em Gerenciar.

- Selecione o filtro de escopo. O filtro pode ser um dos seguintes:

- Todos os usuários: define o escopo da configuração para ser aplicada a todos os usuários que estão sendo sincronizados.

- Grupos de segurança selecionados: define o escopo da configuração para ser aplicada a grupos de segurança específicos.

- Unidades organizacionais selecionadas: define o escopo da configuração para ser aplicada a UOs específicas.

- Para grupos de segurança e unidades organizacionais, forneça o nome diferenciado apropriado e clique em Adicionar.

- Quando os filtros de escopo forem configurados, clique em Salvar.

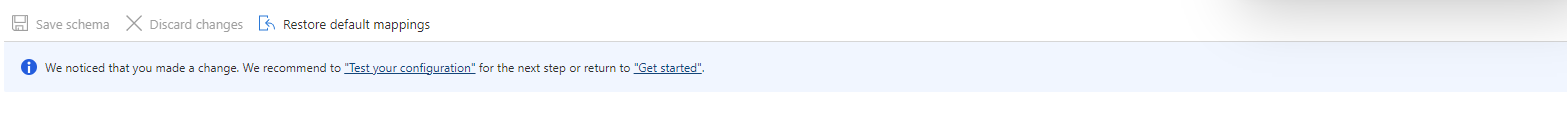

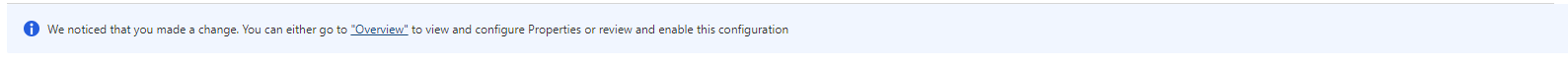

- Depois de salvar, você deverá ver uma mensagem informando o que ainda precisa fazer para configurar a sincronização de nuvem. Você pode clicar no link para continuar.

- Depois de ter alterado o escopo, reinicie o provisionamento para iniciar uma sincronização imediata das alterações.

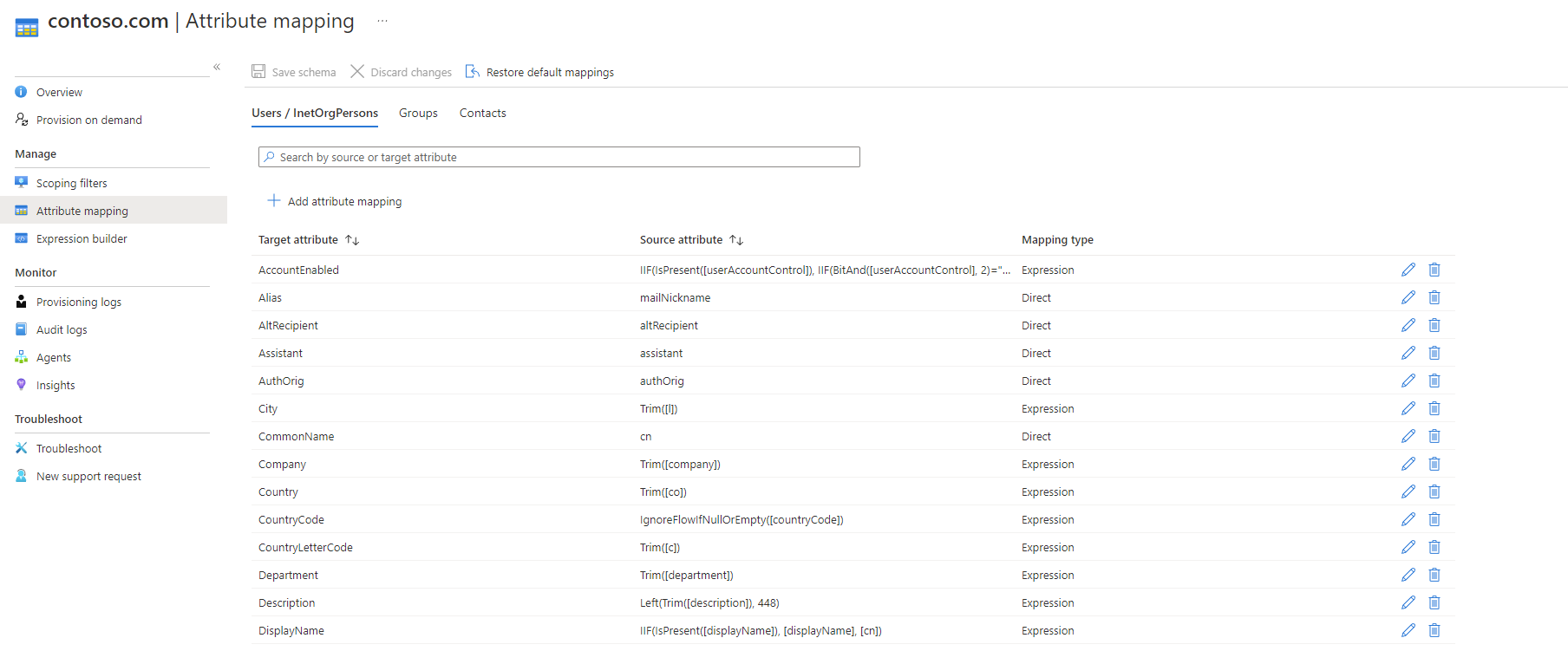

Mapeamento de atributos

A Sincronização na Nuvem do Microsoft Entra permite que você mapeie facilmente atributos entre seus objetos de usuário/grupo local e os objetos no Microsoft Entra ID.

Você pode personalizar mapeamentos de atributo padrão de acordo com suas necessidades comerciais. Sendo assim, você pode alterar ou excluir mapeamentos de atributos existentes ou criar mapeamentos.

Depois de salvar, você deverá ver uma mensagem informando o que ainda precisa fazer para configurar a sincronização de nuvem. Você pode clicar no link para continuar.

Para obter mais informações, confira o mapeamento de atributo.

Extensões de diretório e mapeamento de atributos personalizados.

A Sincronização na Nuvem do Microsoft Entra permite estender o diretório com extensões e fornece mapeamento de atributos personalizados. Para obter mais informações, consulte Extensões de diretório e mapeamento de atributos personalizados.

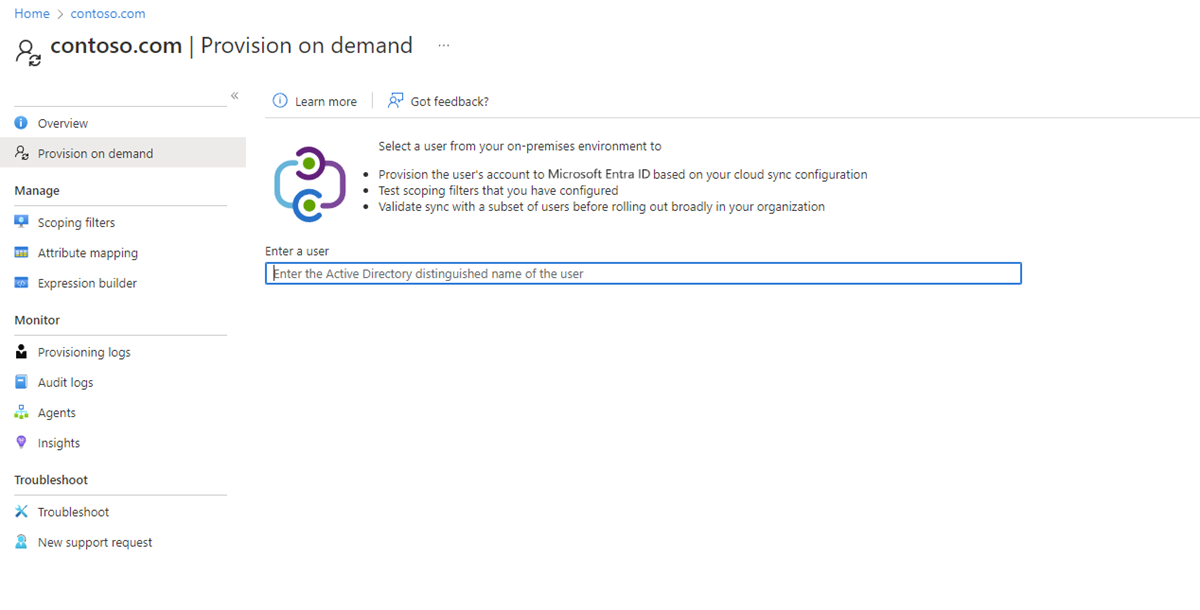

Provisionamento sob demanda

A Sincronização na Nuvem do Microsoft Entra permite que você teste as alterações de configuração, aplicando essas alterações a um único usuário ou grupo.

Você pode usar isso para validar e verificar se as alterações feitas na configuração foram aplicadas corretamente e estão sendo sincronizadas corretamente com o Microsoft Entra.

Depois de testar, você deverá ver uma mensagem informando o que ainda precisa fazer para configurar a sincronização de nuvem. Você pode clicar no link para continuar.

Para obter mais informações, confira o provisionamento sob demanda.

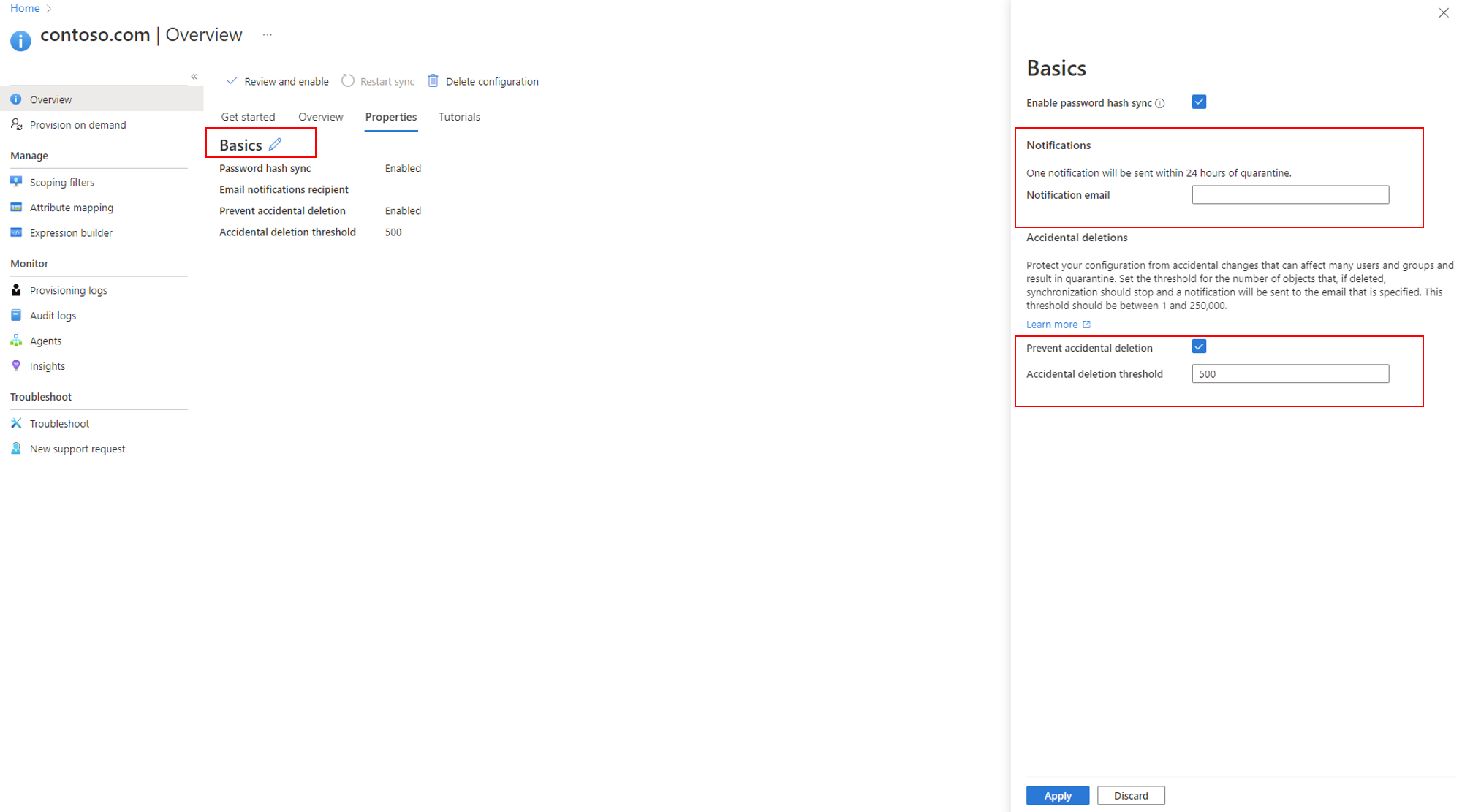

Exclusões acidentais e notificações por email

A seção de propriedades padrão fornece informações sobre exclusões acidentais e notificações por email.

O recurso de exclusão acidental foi projetado para protegê-lo contra alterações de configuração acidentais e alterações em seu diretório local que afetariam muitos usuários e grupos.

Esse recurso permite que você:

- configure a capacidade de impedir exclusões acidentais automaticamente.

- Defina o número de objetos (limite) para além do qual a configuração entrará em vigor

- configure um endereço de email de notificação para possibilitar receber uma notificação por email assim que o trabalho de sincronização em questão for colocado em quarentena para esse cenário

Para obter mais informações, confira Exclusões acidentais

Clique no lápis ao lado de Básico para alterar os padrões em uma configuração.

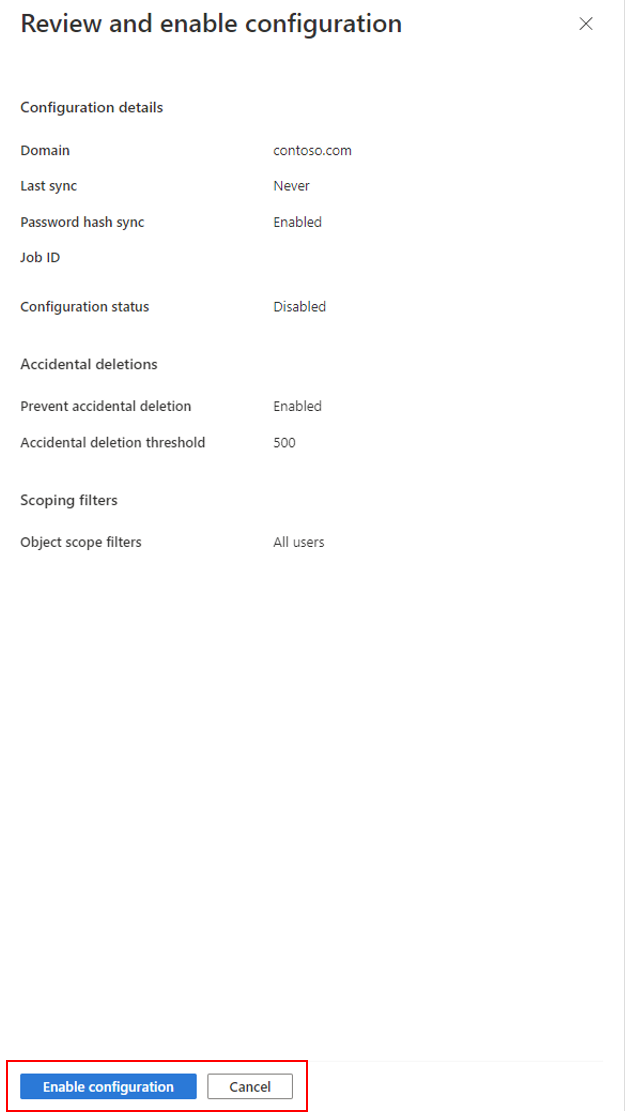

Habilitar sua configuração

Depois de finalizar e testar a configuração, você poderá habilitá-la.

Clique em Habilitar configuração para habilitá-la.

Quarentenas

A sincronização de nuvem monitora a integridade de sua configuração e coloca objetos não íntegros em um estado de quarentena. Se a maioria ou todas as chamadas feitas no sistema de destino falharem regularmente por causa de um erro, por exemplo, credenciais de administrador inválidas, o trabalho de sincronização será marcado como em quarentena. Para obter mais informações, confira a seção de solução de problemas sobre quarentenas.

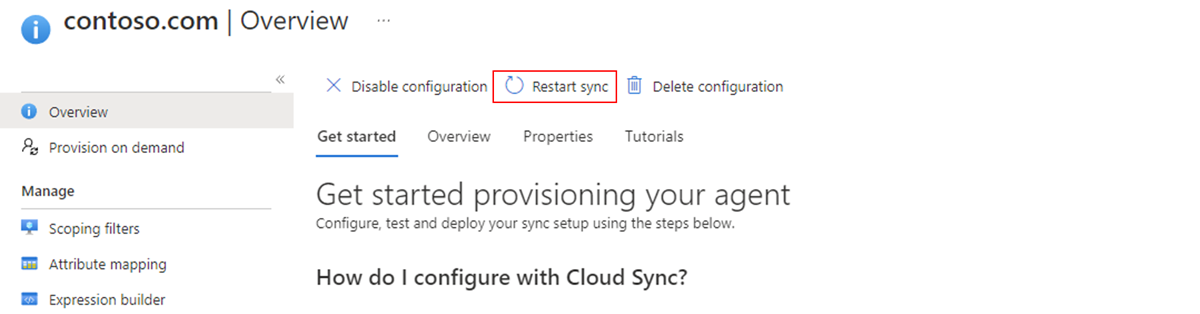

Reiniciar o provisionamento

Se você não quiser aguardar a próxima execução agendada, acione o provisionamento executado usando o botão Reiniciar sincronização.

- Entre no Centro de administração do Microsoft Entra como, no mínimo, um administrador híbrido.

- Navegue até Identidade>Gerenciamento híbrido>Microsoft Entra Connect>Sincronização na nuvem.

- Em Configuração, selecione sua configuração.

- Na parte superior, selecione Reiniciar sincronização.

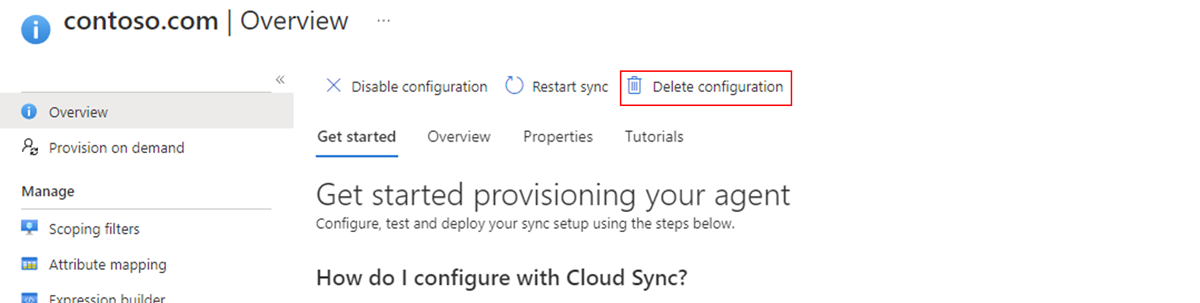

Remover uma configuração

Para excluir uma configuração, siga estas etapas:

- Entre no Centro de administração do Microsoft Entra como, no mínimo, um administrador híbrido.

- Navegue até Identidade>Gerenciamento híbrido>Microsoft Entra Connect>Sincronização na nuvem.

- Em Configuração, selecione sua configuração.

- Na parte superior da tela de configuração, selecione Excluir configuração.

Importante

Não há nenhuma confirmação antes de excluir uma configuração. Certifique-se de que essa seja a ação que você deseja realizar antes de selecionar Excluir.