Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Este tutorial explica como configurar a Sincronização de Nuvem para sincronizar grupos com o AD DS (Active Directory Domain Services local).

Importante

É recomendável usar grupos de segurança selecionados como o filtro de escopo padrão ao configurar o provisionamento de grupo para o AD DS. Esse filtro de escopo padrão ajuda a evitar problemas de desempenho ao provisionar grupos.

Provisionar Microsoft Entra ID para Active Directory Domain Services - Pré-requisitos

Os pré-requisitos a seguir são necessários para implementar grupos de provisionamento para Active Directory Domain Services (AD DS).

Requisitos de licença

Usar esse recurso requer licenças P1 Microsoft Entra ID. Para encontrar a licença certa para seus requisitos, consulte Comparar recursos disponíveis do Microsoft Entra ID.

Requisitos gerais

- Microsoft Entra conta com pelo menos uma função Hibrid Identity Administrator.

- Esquema do AD DS local com o atributo msDS-ExternalDirectoryObjectId, que está disponível em Windows Server 2016 e posteriores.

- Agente de provisionamento com a versão de compilação 1.1.1373.0 ou posterior.

Observação

As permissões para a conta de serviço são atribuídas exclusivamente durante o processo de instalação limpa. Se você estiver atualizando da versão anterior, as permissões precisarão ser atribuídas manualmente usando o PowerShell:

$credential = Get-Credential

Set-AADCloudSyncPermissions -PermissionType UserGroupCreateDelete -TargetDomain "FQDN of domain" -EACredential $credential

Se as permissões forem definidas manualmente, você precisará atribuir a leitura, gravação, criação e exclusão de todas as propriedades para todos os grupos descendentes e objetos de usuário.

Essas permissões não são aplicadas a objetos AdminSDHolder por padrão. Para obter mais informações, consulte cmdlets do PowerShell gMSA do agente de provisionamento Microsoft Entra.

- O agente de provisionamento deve ser instalado em um servidor que executa Windows Server 2022, Windows Server 2019 ou Windows Server 2016.

- O agente de provisionamento precisa conseguir se comunicar com um ou mais controladores de domínio nas portas TCP/389 (LDAP) e TCP/3268 (Catálogo Global).

- Necessário para a pesquisa do Catálogo Global para filtrar referências de associação inválidas

- Microsoft Entra Connect Sync com a versão de build 2.2.8.0

- Necessário para dar suporte à associação de usuário local sincronizada usando Microsoft Entra Connect Sync

- Necessário para sincronizar

AD DS:user:objectGUIDcomAAD DS:user:onPremisesObjectIdentifier

Limites de escala para grupos de provisionamento no Active Directory

O desempenho do recurso de Provisionamento de Grupos para Active Directory é impactado pelo tamanho do tenant e pela quantidade de grupos e membros que estão em escopo para o provisionamento no Active Directory. Esta seção fornece diretrizes sobre como determinar se o GPAD dá suporte ao seu requisito de escalabilidade e como escolher o modo de definição de escopo de grupo certo para acelerar os ciclos de sincronização inicial e delta.

O que não tem suporte?

- Não há suporte para grupos com mais de 50 mil membros.

- Não é oferecido suporte para o uso de "Todos os grupos de segurança" como escopo sem aplicar filtragem de escopo de atributo.

Limites de escala

| Modo de escopo | Número de grupos no escopo | Número de links de associação (somente membros diretos) | Anotações |

|---|---|---|---|

| Modo "Grupos de segurança selecionados" | Até 10 mil grupos. O painel CloudSync no portal Microsoft Entra permite selecionar apenas até 999 grupos, além de exibir até 999 grupos. Se você precisar adicionar mais de 1.000 grupos ao escopo, confira: Seleção de grupo expandida por meio da API. | Até 250 mil membros no total em todos os grupos no escopo. | Use este modo de definição de escopo se o cliente exceder QUALQUER um desses limites 1. O locatário tem mais de 200 mil usuários 2. O locatário tem mais de 40 mil grupos 3. O inquilino tem mais de 1 milhão de associações de grupo. |

| Modo "Todos os grupos de segurança" com um ou mais filtros de escopo de atributo. | Até 20 mil grupos. | Até 500 mil membros totais em todos os grupos no escopo. | Use esse modo de escopo se o locatário atender a TODOS os limites abaixo: 1. O locatário tem menos de 200 mil usuários 2. O locatário tem menos de 40 mil grupos 3. O locatário tem menos de 1M de associações de grupo. |

O que fazer se você exceder os limites

Exceder os limites recomendados diminuirá a sincronização inicial e delta, possivelmente causando erros de sincronização. Se isso acontecer, siga estas etapas:

Muitos grupos ou membros de grupos no modo de escopo 'Grupos de segurança selecionados':

Reduza o número de grupos incluídos no escopo (visando grupos de maior valor) ou divida o provisionamento em várias tarefas distintas com escopos disjuntos.

Há muitos grupos ou membros de grupos no modo de escopo "Todos os grupos de segurança".

Use o modo de escopo Grupos de Segurança Selecionados, conforme recomendado.

Alguns grupos excedem 50 mil membros:

Divida a associação entre vários grupos ou adote grupos em etapas (por exemplo, por região ou unidade de negócios) para manter cada grupo sob o limite.

Seleção de grupo expandida por meio da API

Se você precisar selecionar mais de 999 grupos, deverá usar a chamada de API Grant an appRoleAssignment for a service principal.

Um exemplo das chamadas à API é o seguinte:

POST https://graph.microsoft.com/v1.0/servicePrincipals/{servicePrincipalID}/appRoleAssignedTo

Content-Type: application/json

{

"principalId": "",

"resourceId": "",

"appRoleId": ""

}

onde:

- principalId: ID de objeto de grupo.

- resourceId: ID do principal de serviço da tarefa.

- appRoleId: identificador da função de aplicativo exposta pelo principal de serviço de recurso.

A tabela a seguir é uma lista de IDs de Função de Aplicativo para nuvens computacionais.

| Nuvem | appRoleId |

|---|---|

| Público | 1a0abf4d-b9fa-4512-a3a2-51ee82c6fd9f |

| AzureUSGovernment | d8fa317e-0713-4930-91d8-1dbeb150978f |

| AzureUSNatCloud | 50a55e47-aae2-425c-8dcb-ed711147a39f |

| AzureUSSecCloud | 52e862b9-0b95-43fe-9340-54f51248314f |

Mais informações

Aqui estão mais pontos a serem considerados quando você provisiona grupos para o AD DS.

- Os grupos provisionados para o AD DS usando a Sincronização de Nuvem só podem conter usuários sincronizados locais ou outros grupos de segurança criados na nuvem.

- Esses usuários devem ter o atributo onPremisesObjectIdentifier definido em sua conta.

- O onPremisesObjectIdentifier deve corresponder a um objectGUID correspondente no ambiente do AD DS de destino.

- Um atributo objectGUID do usuário local pode ser sincronizado com um atributo onPremisesObjectIdentifier de usuário na nuvem usando qualquer cliente de sincronização.

- Somente locatários globais do Microsoft Entra ID podem provisionar do Microsoft Entra ID para os Serviços de Domínio do Active Directory (AD DS). Não há suporte para locatários como B2C.

- O trabalho de provisionamento de grupo está agendado para execução a cada 20 minutos.

Cenários de SOA de Grupo e Usuário

| Caso de uso | Tipo de grupo pai | Tipo de grupo de membros do usuário | Direção da Sincronização | Como funciona a sincronização |

|---|---|---|---|---|

| Um grupo de segurança cujo SOA está na nuvem e todos os membros do usuário têm SOA local | Grupo de segurança cujo SOA está na nuvem | Usuários cujo SOA é local | Conectar-se ao AD (provisionamento do AAD2ADGroup) | O trabalho provisiona o grupo pai com todas as suas referências de membro (usuários membros). |

| Um grupo de segurança cujo SOA está na nuvem e todos os membros do usuário têm SOA na nuvem | Grupo de segurança cujo SOA está na nuvem | Usuários cujo SOA está na nuvem | Conectar-se ao AD (provisionamento do AAD2ADGroup) | O trabalho provisiona o grupo de segurança, mas não provisiona nenhuma referência de membros. |

| Um grupo de segurança cujo SOA está na nuvem e alguns membros têm SOA na nuvem, enquanto outros têm SOA no local | Grupo de segurança cujo SOA está na nuvem | Alguns usuários têm SOA na nuvem, enquanto outros têm SOA local | Conectar-se ao AD (provisionamento do AAD2ADGroup) | O trabalho provisiona o grupo de segurança e inclui apenas referências de membro cujas SOAs são de implantação local. Ele ignora referências de membro cujo SOA está na nuvem. |

| Um grupo de segurança cujo SOA está na nuvem e não tem membros de usuário | Grupo de segurança cujo SOA está na nuvem | Nenhum membro do usuário | Conectar-se ao AD (provisionamento do AAD2ADGroup) | O trabalho configura o grupo de segurança (sem membros). |

| Um grupo de segurança cujo SOA está no local e todos os membros usuários têm SOA no local | Grupo de segurança cujo SOA é local | Usuários cujo SOA é local | Conectar-se ao AD (provisionamento do AAD2ADGroup) | O trabalho não provisiona o grupo de segurança. |

| Um grupo de segurança cujo SOA está no local e todos os membros do usuário têm SOA na nuvem | Grupo de segurança cujo SOA é local | Usuários cujo SOA está na nuvem | Conectar-se ao AD (provisionamento do AAD2ADGroup) | O trabalho não provisiona o grupo de segurança. |

| Um grupo de segurança cujo SOA está no local e alguns membros do usuário têm SOA na nuvem , enquanto outros têm SOA localmente | Grupo de segurança cujo SOA é local | Alguns usuários têm SOA na nuvem, enquanto outros têm SOA local | Conectar-se ao AD (provisionamento do AAD2ADGroup) | O trabalho não provisiona o grupo de segurança. |

| Um grupo de segurança cujo SOA está no local e todos os membros usuários têm SOA no local | Grupo de segurança cujo SOA é local | Usuários cujo SOA é local | AD to Entra (AD2AADprovisioning) | O trabalho provisiona o grupo de segurança com todas as suas referências de membro (usuários membros). |

| Um grupo de segurança cujo SOA está no local e todos os membros do usuário têm SOA na nuvem | Grupo de segurança cujo SOA é local | Usuários cujo SOA está na nuvem | AD to Entra (AD2AADprovisioning) | O trabalho provisiona o grupo de segurança com todas as suas referências de membro (usuários membros). Portanto, as referências de membro cujo SOA é convertido em nuvem para esses grupos no local também serão sincronizadas. |

| Um grupo de segurança cujo SOA está no local e alguns membros usuários têm SOA na nuvem, enquanto outros têm SOA no local | Grupo de segurança cujo SOA é local | Alguns usuários têm SOA na nuvem, enquanto outros têm SOA local | AD to Entra (AD2AADprovisioning) | O trabalho provisiona o grupo pai com todas as suas referências de membro (usuários membros). Portanto, as referências de membro cujo SOA é convertido em nuvem para esses grupos no local também serão sincronizadas. |

| Um grupo de segurança cujo SOA está no local e não tem membros do usuário | Grupo de segurança cujo SOA é local | Nenhum membro do usuário | AD to Entra (AD2AADprovisioning) | O trabalho configura o grupo de segurança (sem membros). |

| Um grupo de segurança cujo SOA está na nuvem e todos os membros do usuário têm SOA local | Grupo de segurança cujo SOA é nuvem | Usuários cujo SOA é local | AD to Entra (AD2AADprovisioning) | O trabalho não provisiona o grupo de segurança. |

| Um grupo de segurança cujo SOA está na nuvem e todos os membros do usuário têm SOA na nuvem | Grupo de segurança cujo SOA é nuvem | Usuários cujo SOA está na nuvem | AD to Entra (AD2AADprovisioning) | O trabalho não provisiona o grupo de segurança. |

| Um grupo de segurança cujo SOA está na nuvem e alguns membros do usuário têm SOA na nuvem , enquanto outros têm SOA local | Grupo de segurança cujo SOA é nuvem | Alguns usuários têm SOA na nuvem, enquanto outros têm SOA local | AD to Entra (AD2AADprovisioning) | O trabalho não provisiona o grupo de segurança. |

Suposições

Este tutorial pressupõe:

Você tem um ambiente local do AD DS

Você tem a configuração de sincronização de nuvem para sincronizar usuários com Microsoft Entra ID.

Você tem dois usuários que estão sincronizados: Britta Simon e Lola Jacobson. Esses usuários existem localmente e em Microsoft Entra ID.

Uma UO (unidade organizacional) é criada no AD DS para cada um dos seguintes departamentos:

Nome de exibição nome diferenciado Marketing OU=Marketing,DC=contoso,DC=com Sales UO=Vendas,DC=contoso,DC=com Grupos OU=Grupos,DC=contoso,DC=com

Adicionar usuários a grupos de segurança convertidos de SOA (nativos na nuvem ou provenientes da origem de autoridade)

Para adicionar usuários sincronizados, siga estas etapas:

Observação

Somente referências de usuários membros sincronizados são provisionadas para o AD DS.

- Faça login no centro de administração Microsoft Entra como pelo menos um Administrador de Identidade Híbrida.

- Navegue até Entra ID>Grupos>Todos os grupos.

- Na parte superior, na caixa de pesquisa, insira Vendas.

- Selecione o novo grupo Vendas .

- À esquerda, selecione Membros.

- Na parte superior, selecione Adicionar membros.

- Na parte superior, na caixa de pesquisa, insira Britta Simon.

- Coloque um cheque ao lado de Brenda Fernandes e selecione Selecionar.

- Ele deve adicionar com êxito o usuário ao grupo.

- Na extrema esquerda, selecione Todos os grupos. Repita esse processo usando o grupo Vendas e adicione Lola Jacobson a esse grupo.

Preparar grupos convertidos SOA para provisionamento no caminho original da sua unidade organizacional (UO)

Conclua estas etapas para preparar grupos que você planeja converter para gestão na nuvem para provisionamento a partir do Microsoft Entra ID de volta ao caminho original da OU no Active Directory Domain Services (AD DS) on-premises:

- Altere o escopo do grupo de AD DS para Universal.

- Crie um aplicativo especial.

- Crie a propriedade de extensão de diretório para grupos.

Alterar o escopo dos grupos do AD DS para universal

- Abra o Centro Administrativo do Active Directory.

- Clique com o botão direito do mouse em um grupo, clique em Propriedades.

- Na seção Grupo , selecione Universal como o escopo do grupo.

- Clique em Salvar.

Criar a extensão

A Sincronização de Nuvem só dá suporte a extensões criadas em um aplicativo especial chamado CloudSyncCustomExtensionsApp. Se o aplicativo não existir em seu locatário, você deverá criá-lo. Esta etapa é executada uma vez por locatário.

Para obter mais informações sobre como criar a extensão, consulte extensões de diretório de sincronização de nuvem e mapeamento de atributo personalizado.

Abra uma janela do PowerShell com privilégios elevados e execute os seguintes comandos para instalar módulos e conectar-se:

Install-Module Microsoft.Graph -Scope CurrentUser -Force Connect-MgGraph -Scopes "Application.ReadWrite.All","Directory.ReadWrite.All","Directory.AccessAsUser.All"Verifique se o aplicativo existe. Se não existir, crie-o. Verifique também se um principal de serviço está presente.

$tenantId = (Get-MgOrganization).Id $app = Get-MgApplication -Filter "identifierUris/any(uri:uri eq 'API://$tenantId/CloudSyncCustomExtensionsApp')" if (-not $app) { $app = New-MgApplication -DisplayName "CloudSyncCustomExtensionsApp" -IdentifierUris "API://$tenantId/CloudSyncCustomExtensionsApp" } $app $sp = Get-MgServicePrincipal -Filter "AppId eq '$($app.AppId)'" if (-not $sp) { $sp = New-MgServicePrincipal -AppId $app.AppId } $spAgora, adicione uma propriedade de extensão de diretório chamada GroupDN. Esse será um atributo de cadeia de caracteres disponível em objetos de grupo.

New-MgApplicationExtensionProperty ` -ApplicationId $app.Id ` -Name "GroupDN" ` -DataType "String" ` -TargetObjects Group

Para obter mais informações sobre como criar a propriedade de extensão de diretório para grupos, consulte extensões de diretório de sincronização de nuvem e mapeamento de atributo personalizado.

Configurar o mapeamento de atributo da sincronização em nuvem

Em seguida, diga ao Cloud Sync para preencher essa propriedade de extensão com o Distinguished Name (DN) do grupo no Active Directory. Esta etapa garante que as informações originais de UO e CN sejam preservadas em Microsoft Entra ID.

- Abra o centro de administração Microsoft Entra >Entra ID>Entra Connect>Cloud Sync.

- Selecione a configuração do AD para Microsoft Entra ID.

- Vá para mapeamentos de atributo.

- Na parte superior, alterne o tipo de objeto para Grupo.

- Adicione um novo mapeamento de atributo.

- Tipo de mapeamento: Direto

- Atributo de origem: distinguishedName (DN do grupo local)

- Atributo de destino:

extension_<appIdWithoutHyphens>_GroupDN

- Salve o esquema para disparar uma sincronização.

Ao mapear distinguishedName diretamente, você captura o DN completo do grupo (CN + caminho OU) na propriedade de extensão, o que facilita a reconstrução posterior de ambos CN e OU ao provisionar de volta para o Active Directory.

Verificar se o mapeamento funcionou

Depois que a sincronização for executada, você deverá verificar se a propriedade de extensão é preenchida com o DN. Use Microsoft Graph PowerShell:

$groupDisplayName = 'My Security Group'

$clientId = $app.AppId

$propName = "extension_{0}_GroupDN" -f ($clientId -replace "-","")

$grp = Get-MgGroup -Filter "displayName eq '$groupDisplayName'" -ConsistencyLevel eventual

Get-MgGroup -GroupId $grp.Id -Property "id,displayName,$propName" |

Select-Object id, displayName, @{n=$propName; e={$_."$propName"}}

Esse comando retorna o grupo com seu DN armazenado na propriedade de extensão. Você também pode testar usando o Explorador do Graph consultando:

GET /v1.0/groups/{id}?$select=displayName,extension_<appIdNoHyphens>_GroupDN

Converter fonte de autoridade (SOA)

Depois de validar que o DN é armazenado na extensão, você pode converter a fonte de autoridade do grupo para o Microsoft Entra ID. Essa alteração torna o grupo gerenciado pela nuvem, preservando seu DN original na extensão para uso posterior no provisionamento de grupo para o AD DS.

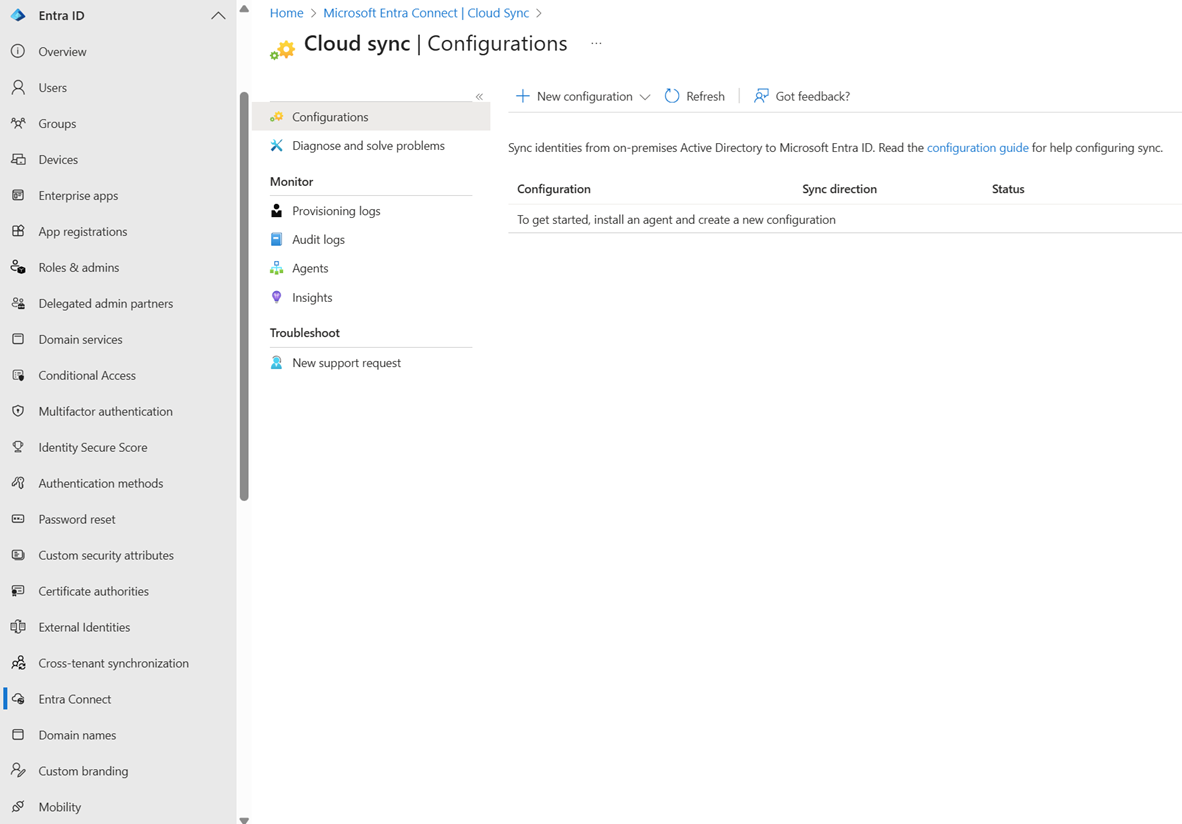

Configurar provisionamento

Para configurar o provisionamento, siga estas etapas:

Faça login no centro de administração Microsoft Entra como pelo menos um Administrador de Identidade Híbrida.

Navegue até Entra ID>Entra Connect>Sincronização na nuvem.

Selecione Nova configuração.

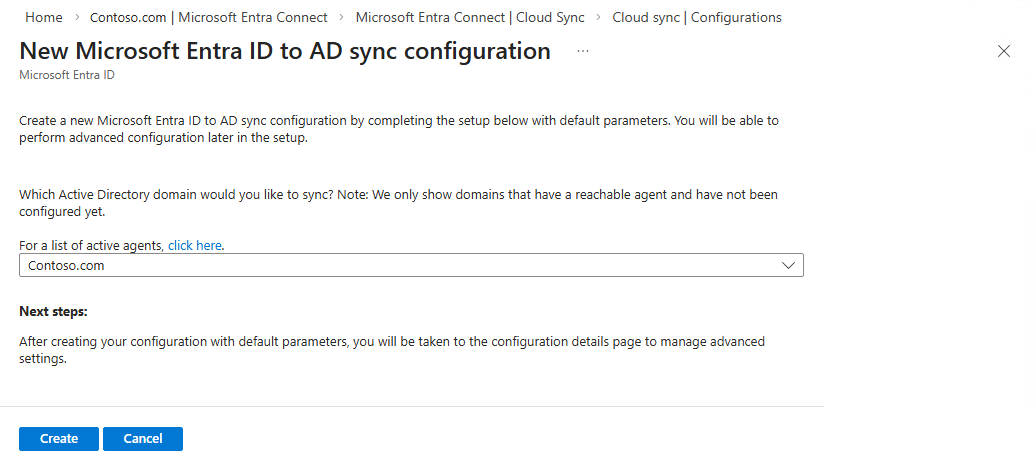

Selecione Microsoft Entra ID para sincronização do AD.

Na tela de configuração, selecione seu domínio. Selecione Criar.

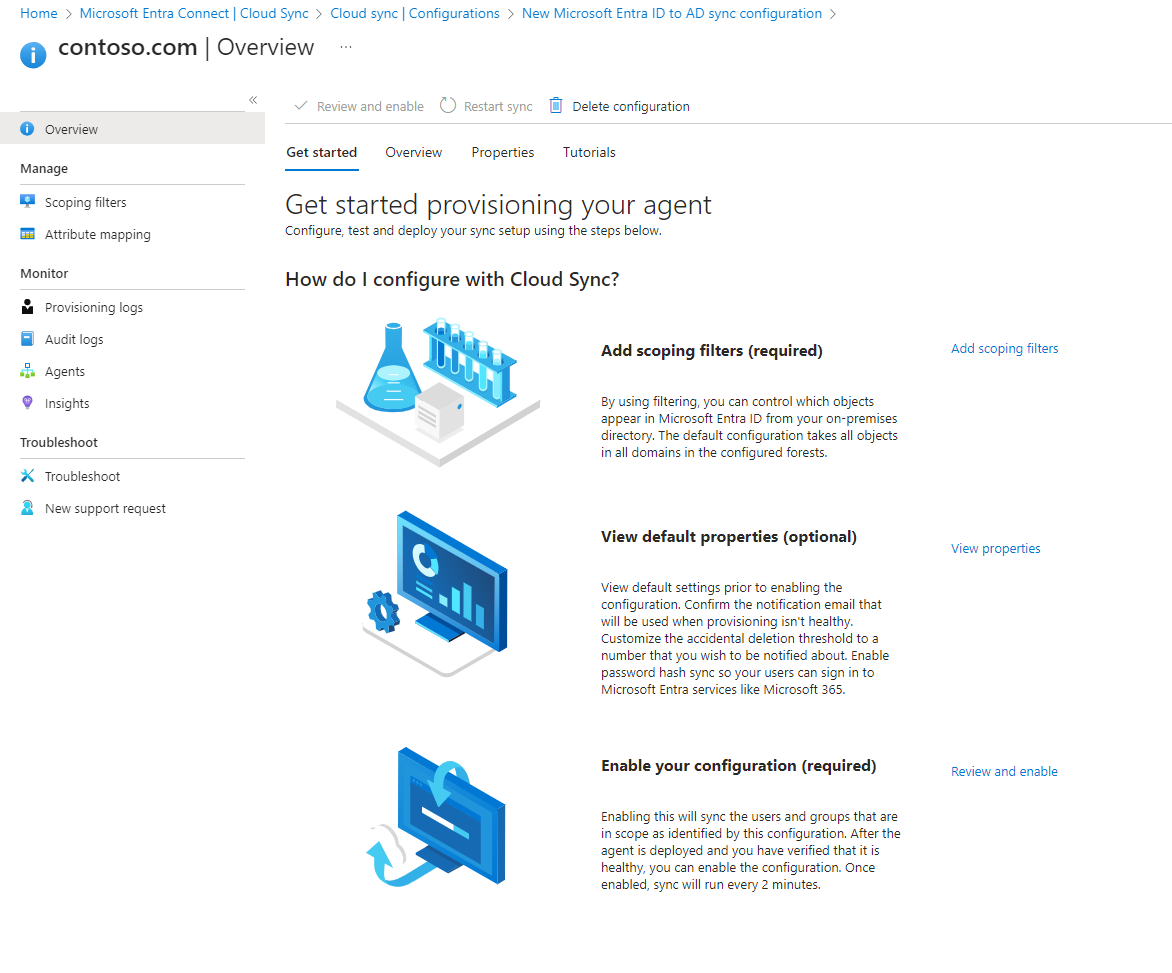

A tela Introdução é aberta. Aqui, você pode continuar configurando a sincronização na nuvem.

À esquerda, selecione filtros de escopo.

Para escopo de grupos, selecione Grupos de segurança selecionados.

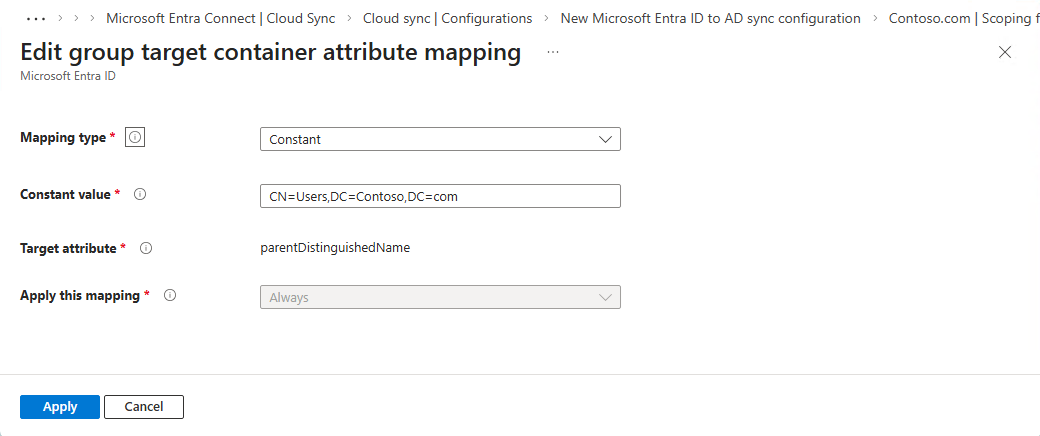

Há três maneiras possíveis de definir a Unidade Organizacional de destino onde os grupos são provisionados.

Você pode usar um mapeamento de UO constante para provisionar todos os grupos na mesma UO:

Você pode usar expressões personalizadas para garantir que o grupo seja recriado com a mesma UO. Essa expressão pode extrair a parte CN do DN do Grupo e preservar o caminho do DN pai, tratando vírgulas escapadas, e fornecer uma UO padrão caso o valor da extensão esteja vazio. Use a expressão a seguir para

ParentDistinguishedNamemapeamento adaptando a expressão de exemplo ou executando o script do PowerShell para gerar a expressão final.Observação

Essa expressão pressupõe que você já tenha criado uma propriedade de extensão para GroupDN. Caso contrário, faça isso primeiro antes de usar a expressão de exemplo ou executar o script.

- Na expressão de exemplo a seguir, substitua os espaços reservados pelos respectivos valores para o nome

extension_<AppIdWithoutHyphens>_GroupDNdo atributo de extensão. Para a UO de destino padrão (caso o valor da extensão sejaNULL), substitua :<Default ParentDistinguishedName>

IIF( IsPresent([extension_<AppIdWithoutHyphens>_GroupDN]), Replace( Mid( Mid( Replace([extension_<AppIdWithoutHyphens>_GroupDN], "\,", , , "\2C", , ), Instr(Replace([extension_<AppIdWithoutHyphens>_GroupDN], "\,", , , "\2C", , ), ",", , ), 9999 ), 2, 9999 ), "\2C", , , ",", , ), "<Default ParentDistinguishedName>" )- Ou forneça o valor do

$defaultGroupOUparâmetro e execute o script para gerar a expressão final como um arquivo de texto:

# Provide the Default OU for groups that don't have the GroupDN extension populated. $defaultGroupOU = 'OU=Groups,OU=SYNC,DC=adatum,DC=com' # Get the extension name $tenantId = (Get-MgOrganization).Id $app = Get-MgApplication -Filter "identifierUris/any(uri:uri eq 'API://$tenantId/CloudSyncCustomExtensionsApp')" $ext = Get-MgApplicationExtensionProperty -ApplicationId $app.Id | Where-Object { $_.Name -like '*GroupDN' } $groupDN_extension = $ext.Name "GroupDN extension name: $groupDN_extension" # Sample expression $groupDN_expression = @' IIF( IsPresent([{groupDN_extension}]), Replace( Mid( Mid( Replace([{groupDN_extension}], "\,", , , "\2C", , ), Instr(Replace([{groupDN_extension}], "\,", , , "\2C", , ), ",", , ), 9999 ), 2, 9999 ), "\2C", , , ",", , ), "{defaultGroupOU}" ) '@ # Generate the expression by replacing the placeholders with actual values $groupDN_expression -replace ('{groupDN_extension}', $groupDN_extension) -replace ('{defaultGroupOU}', $defaultGroupOU) | Out-File -FilePath '.\GroupDN_expression.txt' -Encoding utf8 &'.\GroupDN_expression.txt'- Alterar o tipo de mapeamento para Expressão.

- Na caixa de expressão, insira a expressão atualizada e selecione Aplicar.

- Clique em Salvar.

- Na expressão de exemplo a seguir, substitua os espaços reservados pelos respectivos valores para o nome

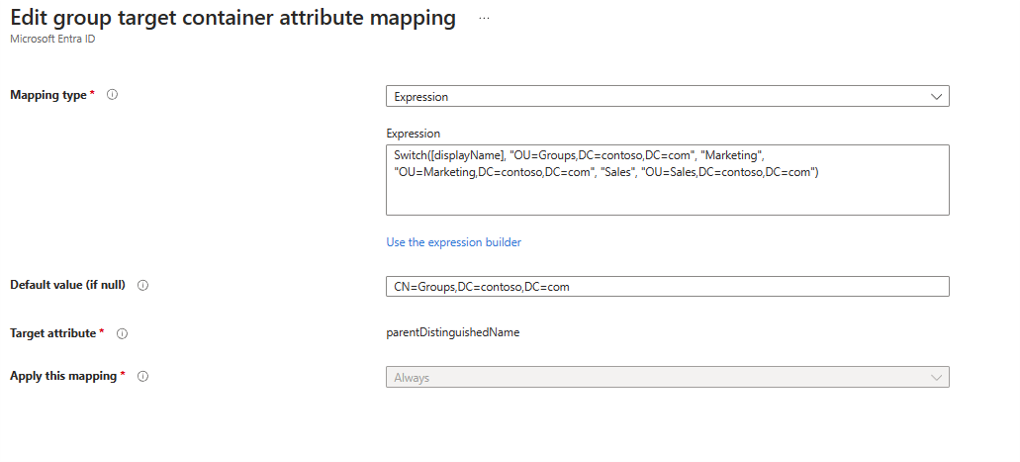

Se você quiser colocar grupos em diferentes unidades organizacionais com base em seu DisplayName:

Adapte a seguinte expressão e coloque-a na caixa de expressão:

Switch([displayName],"OU=Groups,DC=contoso,DC=com","Marketing","OU=Marketing,DC=contoso,DC=com","Sales","OU=Sales,DC=contoso,DC=com")Atualize o valor padrão como sendo a UO padrão de destino, por exemplo,

OU=Groups,DC=contoso,DC=com.Selecione Aplicar. O contêiner de destino é alterado dependendo do atributo displayName do grupo.

Clique em Salvar.

Observação

Essas alterações causam uma sincronização completa e não afetam os grupos existentes. Teste a configuração do atributo GroupDN para um grupo existente usando o Microsoft Graph e verifique se ele grava de volta na UO original.

Você pode usar uma expressão personalizada para garantir que o grupo seja recriado com o mesmo CommonName (CN). Essa expressão pode extrair o valor CN, manipulando vírgulas escapadas ao substituí-las temporariamente por valores hexadecimais e fornecer um CN alternativo a partir de DisplayName + ObjectId se a extensão estiver vazia. Use a expressão a seguir para

cnmapeamento adaptando a expressão de exemplo ou executando o script do PowerShell para gerar a expressão final.Observação

Essa expressão pressupõe que você já tenha criado uma propriedade de extensão para GroupDN. Caso contrário, faça isso primeiro antes de usar a expressão de exemplo ou executar o script.

- Se você quiser adaptar uma expressão de exemplo, substitua os espaços reservados pelos respectivos valores para o nome do atributo de extensão

extension_<AppIdWithoutHyphens>_GroupDN.

IIF( IsPresent([extension_<AppIdWithoutHyphens>_GroupDN]), Replace( Replace( Replace( Word(Replace([extension_<AppIdWithoutHyphens>_GroupDN], "\,", , , "\2C", , ), 1, ","), "CN=", , , "", , ), "cn=", , , "", , ), "\2C", , , ",", , ), Append(Append(Left(Trim([displayName]), 51), "_"), Mid([objectId], 25, 12)) )- Ou, se você quiser usar um script do Microsoft Graph PowerShell:

# Get the extension name $tenantId = (Get-MgOrganization).Id $app = Get-MgApplication -Filter "identifierUris/any(uri:uri eq 'API://$tenantId/CloudSyncCustomExtensionsApp')" $ext = Get-MgApplicationExtensionProperty -ApplicationId $app.Id | Where-Object { $_.Name -like '*GroupDN' } $groupDN_extension = $ext.Name "GroupDN extension name: $groupDN_extension" # Sample expression $groupCN_expression = @' IIF( IsPresent([{groupDN_extension}]), Replace( Replace( Replace( Word(Replace([{groupDN_extension}], "\,", , , "\2C", , ), 1, ","), "CN=", , , "", , ), "cn=", , , "", , ), "\2C", , , ",", , ), Append(Append(Left(Trim([displayName]), 51), "_"), Mid([objectId], 25, 12)) ) '@ # Generate the expression by replacing the placeholders with actual values $groupCN_expression -replace ('{groupDN_extension}', $groupDN_extension) | Out-File -FilePath '.\GroupCN_expression.txt' -Encoding utf8 &'.\GroupCN_expression.txt'- Vá para o mapeamento de atributos.

- Edite o mapeamento do atributo

cn. - Alterar o tipo de mapeamento para Expressão.

- Na caixa de expressão, insira a expressão atualizada e selecione Aplicar.

- Selecione Salvar esquema.

- Se você quiser adaptar uma expressão de exemplo, substitua os espaços reservados pelos respectivos valores para o nome do atributo de extensão

À esquerda, selecione Visão geral.

Na parte superior, selecione Examinar e habilitar.

À direita, selecione Habilitar configuração.

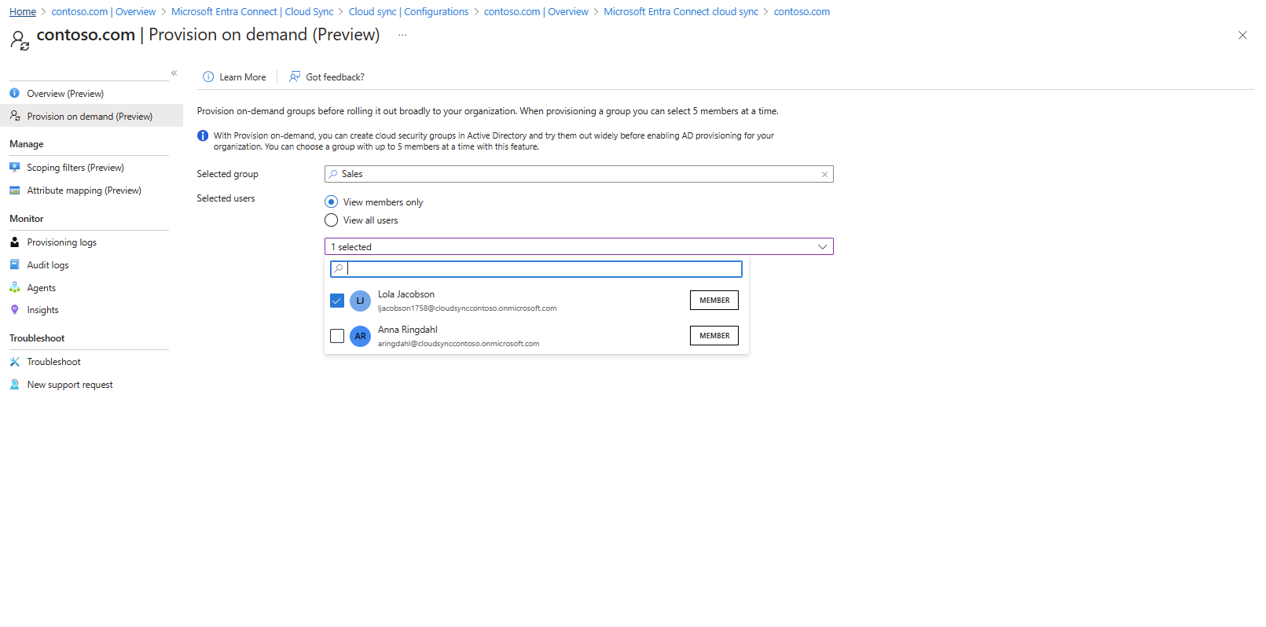

Configuração de teste

Observação

Quando você executa o provisionamento sob demanda, os membros não são provisionados automaticamente. Você precisa selecionar os membros que deseja testar e o limite é de cinco membros. Se você quiser testar depois de remover um membro, selecione Exibir todos os usuários e selecione os membros que foram removidos do grupo.

Faça login no centro de administração Microsoft Entra como pelo menos um Administrador de Identidade Híbrida.

Navegue até Entra ID>Entra Connect>Sincronização na nuvem.

Em Configuração, selecione sua configuração.

À esquerda, selecione Provisionar sob demanda.

Insira Vendas na caixa de grupo Selecionado.

Na seção Usuários selecionados, selecione alguns usuários para testar.

Selecione Provisionar.

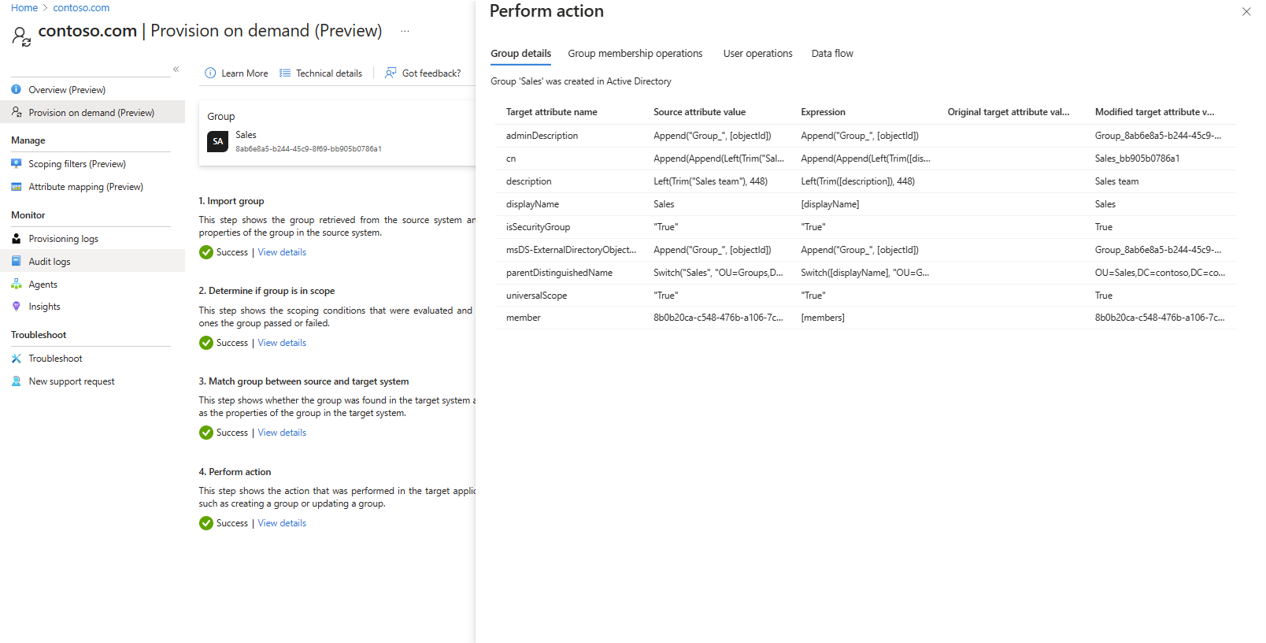

Você deve ver o grupo provisionado.

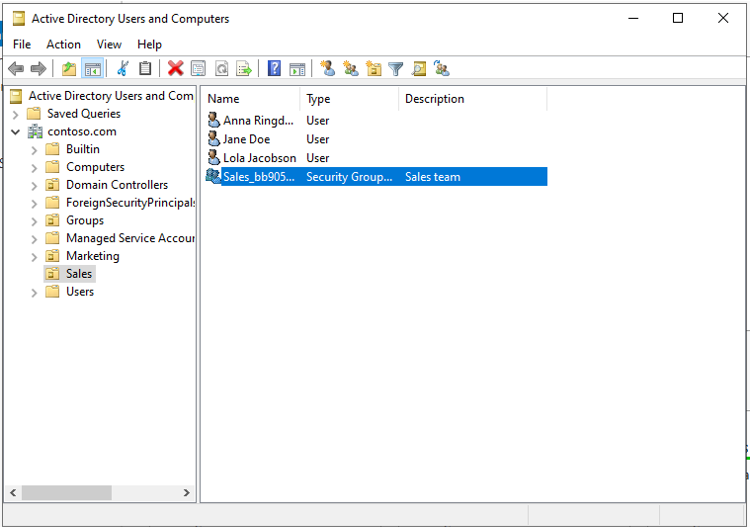

Verificar no AD DS (Serviços de Domínio Active Directory)

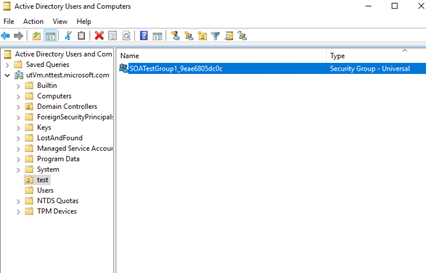

Siga estas etapas para garantir que o grupo esteja provisionado no AD DS:

Entre em seu ambiente local.

Inicie Active Directory Users and Computers.

Verifique se o novo grupo foi provisionado.

Prover grupo para comportamento do AD DS em objetos convertidos para SOA

Quando você converte o SOA (Fonte de Autoridade) em nuvem para um grupo local, esse grupo se torna elegível para o provisionamento de grupo para o AD DS.

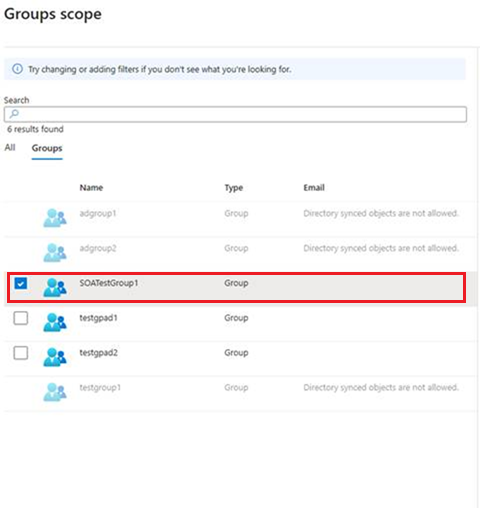

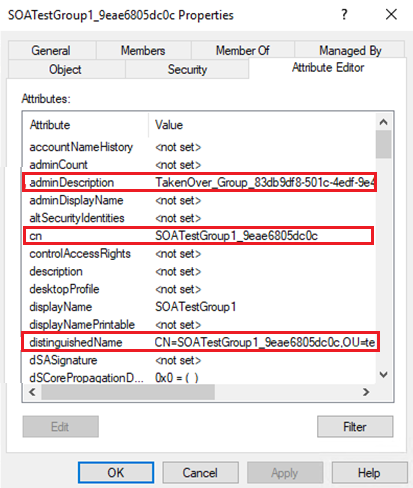

Por exemplo, no diagrama a seguir, o SOA ou SOATestGroup1 é convertido na nuvem. Como resultado, ele fica disponível para o âmbito de trabalho no provisionamento de grupos para os Serviços de Domínio do Active Directory (AD DS).

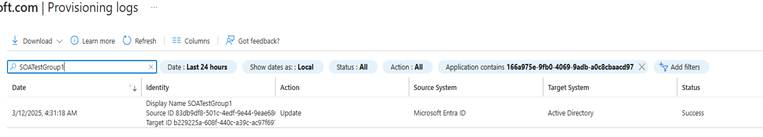

Quando um trabalho é executado, SOATestGroup1 é provisionado com êxito.

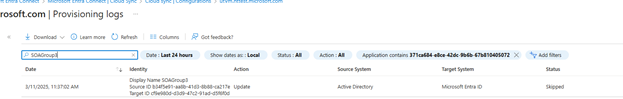

Nos logs de provisionamento, você pode pesquisar SOATestGroup1 e verificar se o grupo foi provisionado.

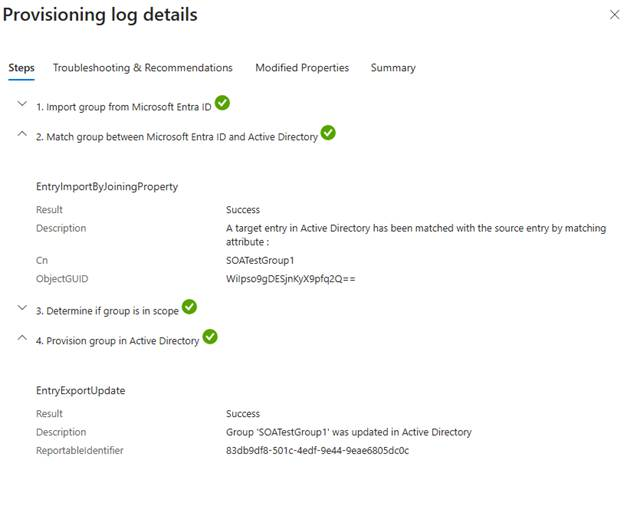

Os detalhes mostram que SOATestGroup1 foi correspondido com um grupo de destino existente.

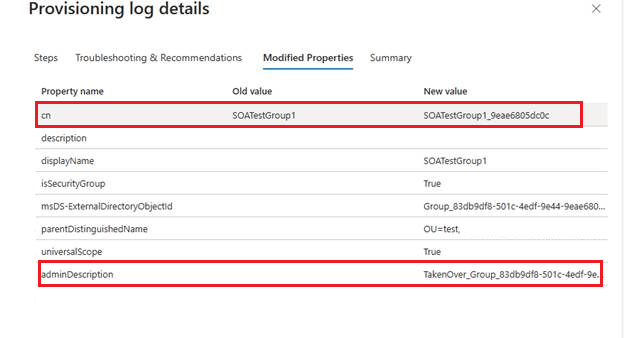

Você também pode confirmar se o adminDescription e cn do grupo de destino estão atualizados.

Ao examinar o AD DS, você pode descobrir que o grupo original está atualizado.

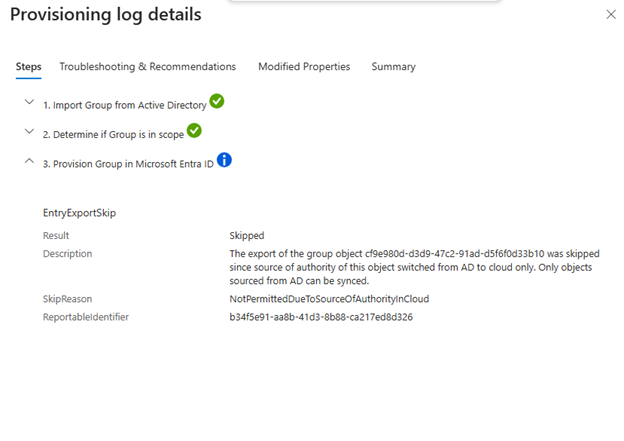

A nuvem ignora o provisionamento de objetos SOA convertidos para Microsoft Entra ID

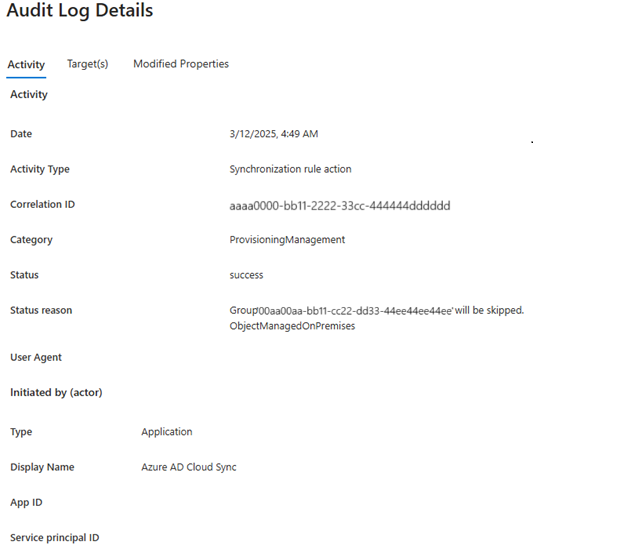

Se você tentar editar um atributo de um grupo no AD DS depois de converter SOA na nuvem, a Sincronização de Nuvem ignorará o objeto durante o provisionamento.

Digamos que temos um grupo SOAGroup3 e atualizamos seu nome de grupo para SOA Group3.1.

Nos Logs de Provisionamento, você pode ver que SOAGroup3 foi ignorado.

Os detalhes explicam que o objeto não está sincronizado porque seu SOA é convertido na nuvem.

Manipulação de grupos aninhados e referências de associação

A tabela a seguir explica como o provisionamento lida com referências de associação após a transformação de SOA (Arquitetura Orientada a Serviços) em diferentes casos de uso.

| Caso de uso | Tipo de grupo pai | Tipo de grupo de membros | Trabalho | Como funciona a sincronização |

|---|---|---|---|---|

| Um grupo de segurança pai do Microsoft Entra tem apenas membros Microsoft Entra. | Grupo de segurança do Microsoft Entra | Grupo de segurança do Microsoft Entra | AAD2ADGroupProvisioning (provisionamento de grupo para o AD DS) | O trabalho provisiona o grupo pai com todas as suas referências de membros (grupos de membros referenciados). |

| Um grupo de segurança pai do Microsoft Entra tem alguns membros que são grupos sincronizados. | Grupo de segurança do Microsoft Entra | Grupos de segurança do AD DS (grupos sincronizados) | AAD2ADGroupProvisioning (provisionamento de grupo para o AD DS) | O trabalho provisiona o grupo pai, mas todas as referências de membros (grupos de membros), que são grupos do AD DS, não são provisionadas. |

| Um grupo de segurança principal do Microsoft Entra tem alguns membros que são grupos sincronizados cujo SOA foi convertido para a nuvem. | Grupo de segurança do Microsoft Entra | Grupos de segurança do AD DS cujo SOA é convertido para a nuvem. | AAD2ADGroupProvisioning (provisionamento de grupo para o AD DS) | O trabalho provisiona o grupo pai com todas as suas referências de membros (grupos de membros referenciados). |

| Você converte o SOA de um grupo sincronizado (pai) que tem grupos pertencentes à nuvem como membros. | Grupos de segurança do AD DS com SOA convertido em nuvem | Grupo de segurança do Microsoft Entra | AAD2ADGroupProvisioning (provisionamento de grupo para o AD DS) | O trabalho provisiona o grupo pai com todas as suas referências de membros (grupos de membros referenciados). |

| Você converte o SOA de um grupo sincronizado (pai) que tem outros grupos sincronizados como membros. | Grupos de segurança do AD DS com SOA convertido em nuvem | Grupos de segurança do AD DS (grupos sincronizados) | AAD2ADGroupProvisioning (provisionamento de grupo para o AD DS) | O trabalho provisiona o grupo pai, mas todas as referências de membro (grupos de membros) que são grupos de segurança do AD DS não são provisionadas. |

| Você converte o SOA de um grupo sincronizado (pai) cujos membros são outros grupos sincronizados que têm SOA convertido em nuvem. | Grupos de segurança do AD DS com SOA convertido em nuvem | Grupos de segurança do AD DS com SOA convertido em nuvem | AAD2ADGroupProvisioning (provisionamento de grupo para o AD DS) | O trabalho provisiona o grupo pai com todas as suas referências de membros (grupos de membros referenciados). |

Provisionamento de grupo para o comportamento do AD DS após reverter grupos convertidos SOA.

Se você tiver grupos convertidos SOA no escopo e reverter o grupo convertido para que ele seja de propriedade do AD DS, o provisionamento de grupo para o AD DS deixa de sincronizar as alterações, mas não exclui o grupo local. Ele também remove o grupo do escopo de configuração. O controle local do grupo é retomado no próximo ciclo de sincronização.

Você pode verificar nos Logs de Auditoria que a sincronização não acontece para esse objeto porque ele é gerenciado localmente.

Você também pode verificar no AD DS se o grupo ainda está intacto e não excluído.