Configurar o Microsoft Defender para Ponto de Extremidade no Intune

Use as informações e os procedimentos neste artigo para configurar a integração do Microsoft Defender para Ponto de Extremidade com o Intune. A configuração inclui as seguintes etapas gerais:

- Estabeleça uma conexão de serviço a serviço entre o Intune e o Microsoft Defender para Ponto de Extremidade. Essa conexão permite que o Microsoft Defender para Ponto de Extremidade colete dados sobre os riscos do computador em dispositivos compatíveis gerenciados com o Intune. Veja os pré-requisitos para utilizar o Microsoft Defender para Endpoint com o Intune.

- Utilize a política do Intune para integrar dispositivos com o Microsoft Defender para Endpoint. Você integra dispositivos a fim de configurá-los para comunicação com o Microsoft Defender para Ponto de Extremidade e fornecer dados que ajudem a avaliar o nível de risco deles.

- Utilize as políticas de conformidade de dispositivos do Intune para definir o nível de risco que pretende permitir. O Microsoft Defender para Endpoint comunica um nível de risco de dispositivos. Os dispositivos que excedem o nível de risco permitido são identificados como sem conformidade.

- Use uma política de acesso condicional para impedir que os usuários acessem recursos corporativos em dispositivos sem conformidade.

- Utilizepolíticas de proteção de aplicações para Android e iOS/iPadOS para definir níveis de risco do dispositivo. As políticas de proteção de aplicativo funcionam com dispositivos registrados e não registrados.

Além de gerir as definições do Microsoft Defender para Endpoint em dispositivos inscritos com o Intune, pode gerir configurações de segurança do Defender para Endpoint em dispositivos que não estão inscritos no Intune. Esse cenário é chamado de Gerenciamento de Segurança do Microsoft Defender para Ponto de Extremidade e requer a configuração de alternância Permitir que o Microsoft Defender para Ponto de Extremidade imponha as Configurações de Segurança de Ponto de Extremidade para Ativado. Para obter mais informações, consulte Gerenciamento de Configuração de Segurança do MDE.

Importante

O Microsoft Intune vai terminar o suporte para a gestão de administradores de dispositivos Android em dispositivos com acesso ao Google Mobile Services (GMS) a 31 de dezembro de 2024. Após essa data, a inscrição de dispositivos, suporte técnico, correções de erros e correções de segurança estarão indisponíveis. Se utilizar atualmente a gestão de administradores de dispositivos, recomendamos que mude para outra opção de gestão do Android no Intune antes de o suporte terminar. Para obter mais informações, veja Terminar o suporte para administradores de dispositivos Android em dispositivos GMS.

Ligar o Microsoft Defender para Endpoint ao Intune

Esta primeira etapa destina-se à criação de uma conexão de serviço a serviço entre o Intune e o Microsoft Defender para Ponto de Extremidade. A configuração requer acesso administrativo à Central de Segurança do Microsoft Defender e ao Intune.

Você só precisa habilitar o Microsoft Defender para Ponto de Extremidade uma só vez por locatário.

Para habilitar o Microsoft Defender para Ponto de Extremidade

Abra o portal do Microsoft Defender para Endpoint em security.microsoft.com. O centro de administração do Intune também inclui uma ligação para o portal do Defender para Endpoint.

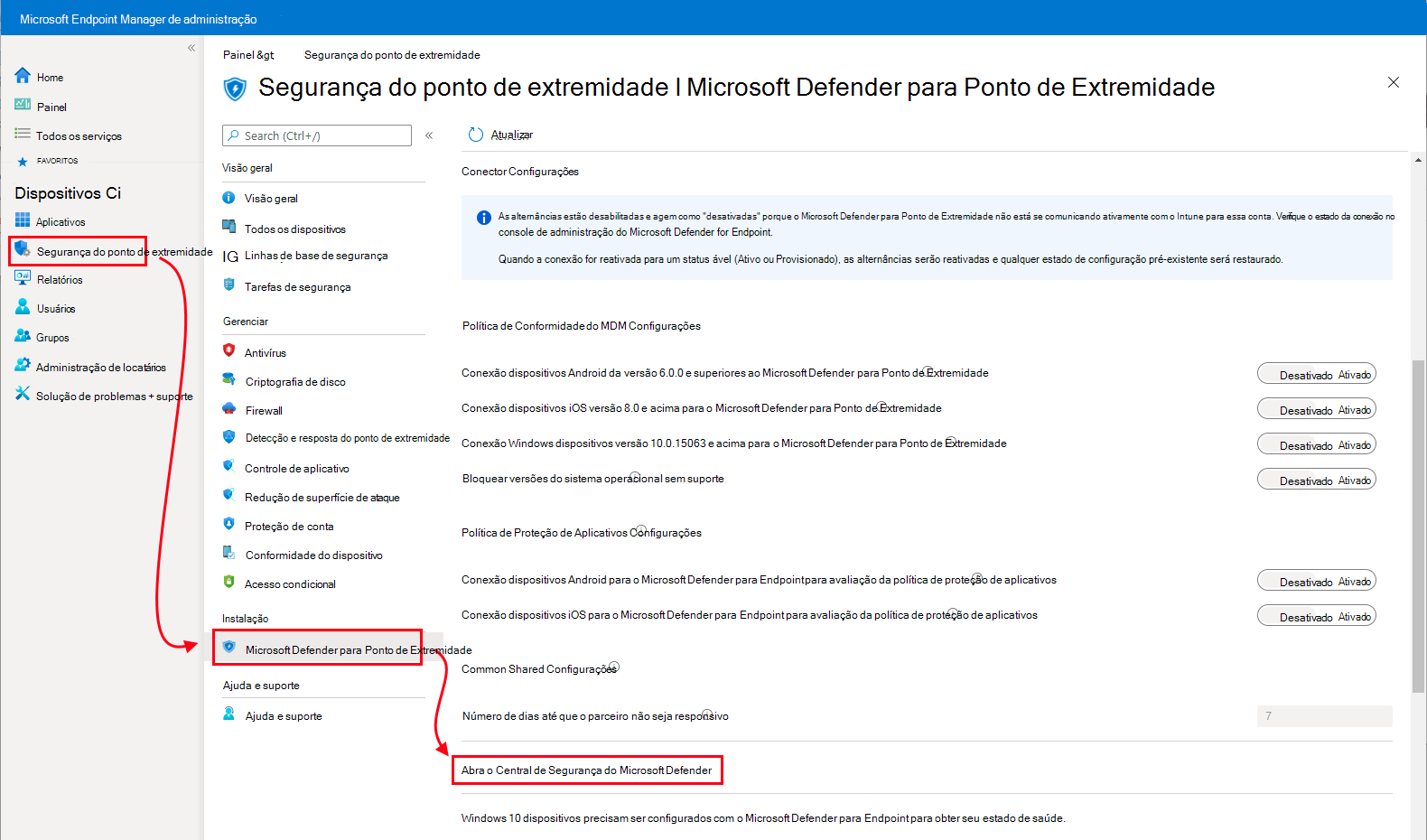

Selecione Segurança de ponto de extremidade>Microsoft Defender para Ponto de Extremidade e, então, Abrir a Central de Segurança do Microsoft Defender.

Dica

No centro de administração do Intune, se o Estado da ligação na parte superior da página do Microsoft Defender para Endpoint já estiver definido como Ativado, a ligação ao Intune já está ativa e o centro de administração apresenta texto de IU diferente para a ligação. Neste evento, selecione Abrir a consola de administração do Microsoft Defender para Endpoint para abrir o Microsoft Defender para portal. Em seguida, pode utilizar a documentação de orientação no passo seguinte para confirmar que a ligação do Microsoft Intune está definida como Ativada.

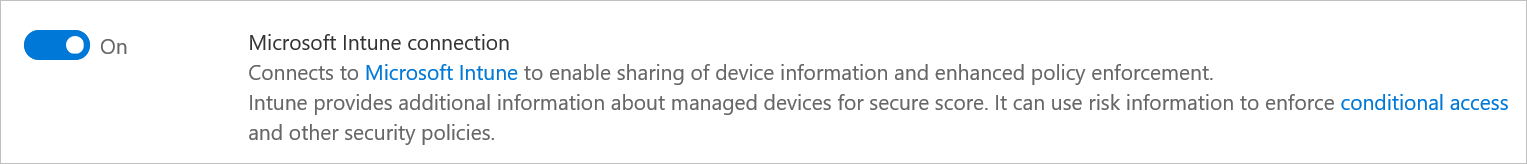

No portal do Microsoft Defender (anteriormente o Centro de Segurança do Microsoft Defender):

Selecione Configurações>Pontos de extremidade>Recursos avançados.

Para Conexão do Microsoft Intune, escolha Ativado:

Selecione Salvar preferências.

Observação

Após estabelecer uma conexão, os serviços deverão ser sincronizados entre si no mínimo uma vez a cada 24 horas. O número de dias sem sincronização até que a ligação seja considerada como não responde é configurável no centro de administração do Microsoft Intune. Selecione Segurança do ponto de extremidade>Microsoft Defender para Ponto de Extremidade>Número de dias sem resposta do parceiro

Regresse à página do Microsoft Defender para Endpoint no centro de administração do Microsoft Intune.

Para utilizar o Defender para Endpoint com políticas de conformidade, configure o seguinte em Avaliação da política de conformidade para as plataformas que suporta:

- Defina Conectar dispositivos Android para o Microsoft Defender para Ponto de Extremidade como Ativado

- Defina Ligar dispositivos iOS/iPadOS ao Microsoft Defender para Endpoint como Ativado

- Defina Conectar dispositivos Windows para o Microsoft Defender para Ponto de Extremidade como Ativado

Quando essas configurações estão Ativadas, os dispositivos aplicáveis que você gerencia com o Intune e os dispositivos registrados no futuro são conectados ao Microsoft Defender para Ponto de Extremidade para fins de conformidade.

Para dispositivos iOS, o Defender para Endpoint também suporta as seguintes definições que ajudam a fornecer a Avaliação de Vulnerabilidades de aplicações no Microsoft Defender para Endpoint para iOS. Para obter mais informações sobre como utilizar as duas definições seguintes, veja Configurar a avaliação de vulnerabilidades de aplicações.

Ativar a Sincronização de Aplicações para Dispositivos iOS: defina como Ativado para permitir que o Defender para Ponto Final solicite metadados de aplicações iOS do Intune para utilização para fins de análise de ameaças. O dispositivo iOS tem de estar inscrito na MDM e fornecer dados atualizados da aplicação durante a entrada do dispositivo.

Enviar dados completos de inventário de aplicações em Dispositivos iOS/iPadOS pessoais: esta definição controla os dados de inventário de aplicações que o Intune partilha com o Defender para Endpoint quando o Defender para Endpoint sincroniza os dados da aplicação e pede a lista de inventário de aplicações.

Quando definido como Ativado, o Defender para Endpoint pode pedir uma lista de aplicações do Intune para dispositivos iOS/iPadOS pessoais. Esta lista inclui aplicações e aplicações não geridas que foram implementadas através do Intune.

Quando definido como Desativado, os dados sobre aplicativos não gerenciados não são fornecidos. O Intune compartilha dados para os aplicativos que foram implantados por meio do Intune.

Para obter mais informações, consulte opções de alternância da Defesa contra Ameaças Móveis.

Para utilizar o Defender para Endpoint com políticas de proteção de aplicações para Android e iOS/iPadOS, configure o seguinte em Avaliação da política de proteção de aplicações para as plataformas que utiliza:

- Defina Ligar dispositivos Android ao Microsoft Defender para Endpoint como Ativado.

- Defina Ligar dispositivos iOS/iPadOS ao Microsoft Defender para Endpoint como Ativado.

Para configurar uma integração do Microsoft Defender para Endpoint para avaliação da política de conformidade e proteção de aplicações, tem de ter uma função que inclua a permissão Ler e Modificar para a Defesa Contra Ameaças para Dispositivos Móveis no Intune. A função de administrador incorporada do Endpoint Security Manager para o Intune tem estas permissões incluídas. Para obter mais informações sobre as Configurações de Política de Conformidade do MDM e as Configurações de Política de Proteção de Aplicativo, consulte opções de alternância de Defesa contra Ameaças Móveis.

Selecione Salvar.

Dica

A partir da versão de serviço do Intune de agosto de 2023 (2308), as políticas de Acesso Condicional (AC) clássicas já não são criadas para o conector do Microsoft Defender para Endpoint. Se o seu inquilino tiver uma política de AC clássica criada anteriormente para integração com o Microsoft Defender para Endpoint, pode ser eliminada. Para ver as políticas de Acesso Condicional clássicas, no Azure, aceda aPolíticas clássicas deAcesso> Condicional do Microsoft Entra ID>.

Integração de dispositivos

Quando ativa o suporte para o Microsoft Defender para Endpoint no Intune, estabeleceu uma ligação serviço a serviço entre o Intune e o Microsoft Defender para Endpoint. Você pode integrar dispositivos que gerencia com o Intune ao Microsoft Defender para Ponto de Extremidade. A integração permite a coleta de dados sobre os níveis de risco do dispositivo.

Ao integrar dispositivos, certifique-se de que utiliza a versão mais recente do Microsoft Defender para Endpoint para cada plataforma.

Dispositivos Windows Integrados

Política de deteção e resposta de pontos finais (EDR). A página do Microsoft Defender para Endpoint no centro de administração do Intune inclui uma ligação que abre diretamente o fluxo de trabalho de criação de políticas EDR, que faz parte da segurança de pontos finais no Intune.

Use políticas de EDR para configurar a segurança do dispositivo sem a sobrecarga do conjunto maior de configurações encontradas nos perfis de configuração do dispositivo. Você também pode usar a política de EDR com dispositivos anexados ao locatário, que são gerenciados com o Configuration Manager.

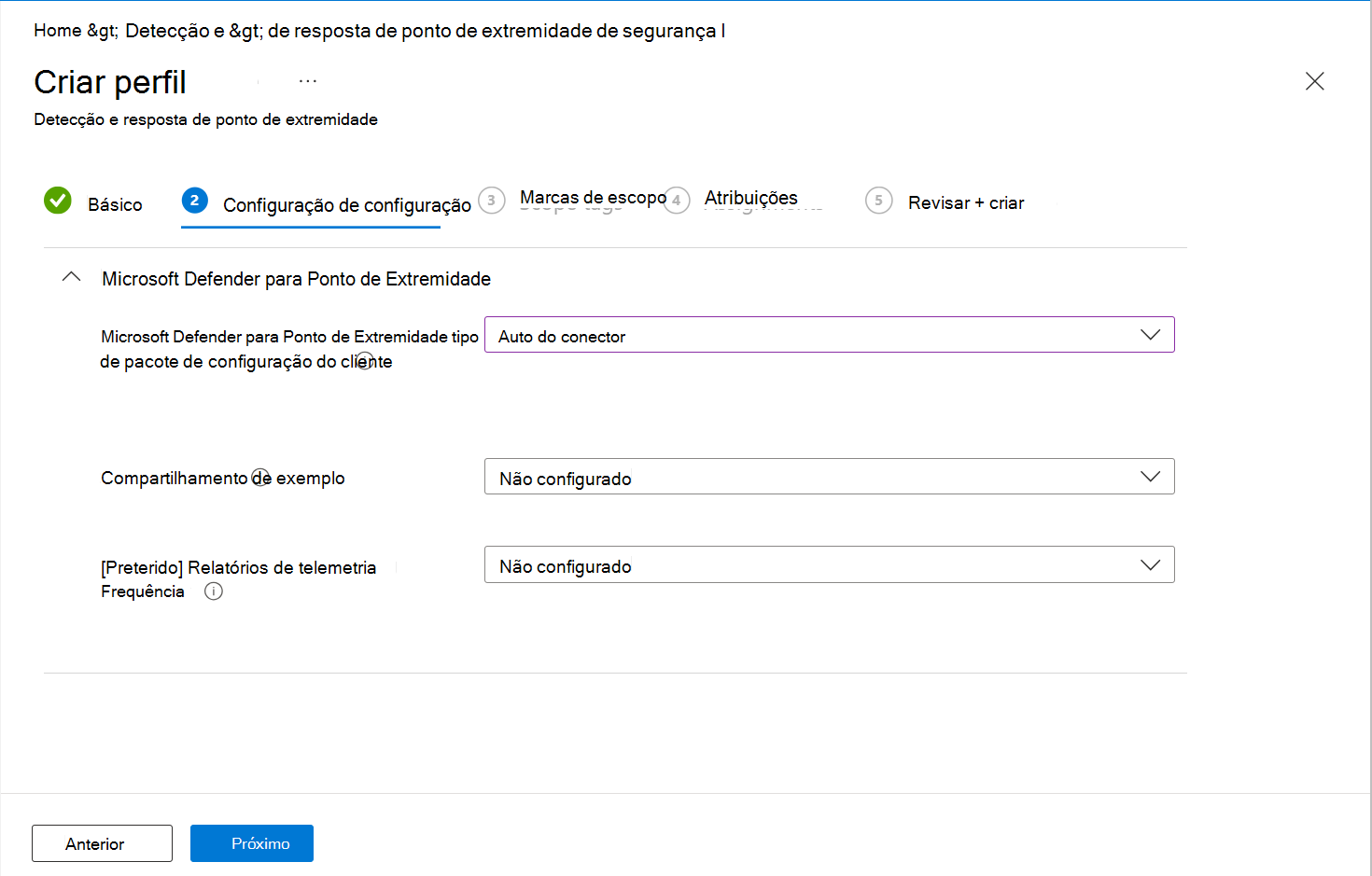

Quando configura a política EDR depois de ligar o Intune ao Defender, a definição de política do tipo de pacote de configuração de cliente do Microsoft Defender para Endpoint tem uma nova opção de configuração: Automático a partir do conector. Com esta opção, o Intune obtém automaticamente o pacote de integração (blob) da sua implantação do Defender para Ponto de Extremidade, substituindo a necessidade de configurar manualmente um pacote de Integração.

Política de configuração do dispositivo. Ao criar uma política de configuração de dispositivos para integrar dispositivos Windows, selecione o modelo do Microsoft Defender para Endpoint . Quando ligou o Intune ao Defender, o Intune recebeu um pacote de configuração de inclusão do Defender. Este pacote é utilizado pelo modelo para configurar dispositivos para comunicar com os serviços do Microsoft Defender para Endpoint e para analisar ficheiros e detetar ameaças. Os dispositivos integrados também reportam o respetivo nível de risco ao Microsoft Defender para Endpoint com base nas suas políticas de conformidade. Depois de integrar um dispositivo usando o pacote de configuração, você não precisará fazer isso novamente.

Política de grupo ou Microsoft Configuration Manager. A inclusão de computadores Windows com o Microsoft Configuration Manager tem mais detalhes sobre as definições do Microsoft Defender para Endpoint.

Dica

Ao usar várias políticas ou tipos de política, como a política de configuração de dispositivo e a de detecção e resposta de ponto de extremidade, para gerenciar as mesmas configurações de dispositivo (como a integração com o Defender para Ponto de Extremidade), você pode criar conflitos de política para os dispositivos. Para saber mais sobre conflitos, confira Gerenciar conflitos no artigo Gerenciar políticas de segurança.

Criar o perfil de configuração de dispositivo para integrar dispositivos Windows

Selecione Segurança de ponto de extremidade>Detecção e resposta de ponto de extremidade>Criar Política.

Em Plataforma, selecione Windows 10, Windows 11 e Windows Server.

Para Tipo de perfil, selecione Detecção e resposta de ponto de extremidade e selecione Criar.

Na página Informações Básicas, insira um Nome e uma Descrição (opcional) para o perfil e escolha Avançar.

Na página Definições de configuração, configure as seguintes opções de Detecção e Resposta de Ponto de Extremidade:

- Tipo de pacote de configuração de cliente do Microsoft Defender para Endpoint: selecione Automático do conector para utilizar o pacote de inclusão (blob) da implementação do Defender para Endpoint. Se estiver a integrar numa implementação diferente ou desligada do Defender para Ponto Final, selecione Integrar e cole o texto do ficheiro de blob WindowsDefenderATP.onboarding no campo Inclusão (Dispositivo).

- Partilha de Exemplo: devolve ou define o parâmetro de configuração da Partilha de Exemplo do Microsoft Defender para Endpoint.

- [Preterido] Frequência de Relatórios de Telemetria: para dispositivos com risco elevado, ative esta definição para comunicar telemetria ao serviço Microsoft Defender para Endpoint com mais frequência.

Observação

A captura de tela anterior mostra suas opções de configuração depois de configurar uma conexão entre o Intune e o Microsoft Defender para Ponto de Extremidade. Quando ligados, os detalhes dos blobs de inclusão e exclusão são gerados automaticamente e transferidos para o Intune.

Se não tiver configurado esta ligação com êxito, a definição do tipo de pacote de configuração de cliente do Microsoft Defender para Endpoint inclui apenas opções para especificar blobs de inclusão e exclusão.

Selecione Avançar para abrir a página Marcas de escopo. As marcas de escopo são opcionais. Selecione Avançar para continuar.

Na página Atribuições, selecione os grupos que receberão esse perfil. Para obter mais informações sobre a atribuição de perfis, consulte Atribuir perfis de usuário e dispositivo.

Quando implementa em grupos de utilizadores, um utilizador tem de iniciar sessão num dispositivo antes de a política ser aplicada e o dispositivo pode integrar no Defender para Endpoint.

Selecione Avançar.

Quando terminar, escolha Criar na página Revisar + criar. O novo perfil é exibido na lista quando você seleciona o tipo de política para o perfil que você criou. OK e Criar para salvar as alterações, o que criará o perfil.

Integrar dispositivos macOS

Depois de estabelecer a conexão serviço a serviço entre o Intune e o Microsoft Defender para Ponto de Extremidade, você pode integrar dispositivos macOS ao Microsoft Defender para Ponto de Extremidade. A integração configura os dispositivos para se comunicarem com o Microsoft Defender Endpoint, que coleta dados sobre o nível de risco deles.

Para obter diretrizes de configuração para o Intune, consulte Microsoft Defender para Ponto de Extremidade para macOS.

Para obter mais informações sobre o Microsoft Defender para Endpoint para Mac, incluindo as novidades da versão mais recente, consulte Microsoft Defender para Endpoint para Mac na documentação de segurança do Microsoft 365.

Integrar dispositivos Android

Depois de estabelecer a conexão serviço a serviço entre o Intune e o Microsoft Defender para Ponto de Extremidade, você pode integrar dispositivos Android ao Microsoft Defender para Ponto de Extremidade. A integração configura os dispositivos para se comunicarem com o Defender para Ponto de Extremidade, que coleta dados sobre o nível de risco deles.

Não existe um pacote de configuração para dispositivos Android. Em vez disso, confira Visão geral do Microsoft Defender para Ponto de Extremidade para Android na documentação do Microsoft Defender para Ponto de Extremidade a fim de obter os pré-requisitos e as instruções de integração do Android.

Em dispositivos Android, você também pode usar a política do Intune para modificar o Microsoft Defender para Ponto de Extremidade no Android. Saiba mais em Proteção da Web do Microsoft Defender para Ponto de Extremidade.

Integrar dispositivos iOS/iPadOS

Depois de estabelecer a conexão serviço a serviço entre o Intune e o Microsoft Defender para Ponto de Extremidade, você pode integrar dispositivos iOS/iPadOS ao Microsoft Defender para Ponto de Extremidade. A integração configura os dispositivos para se comunicarem com o Defender para Ponto de Extremidade, que coleta dados sobre o nível de risco deles.

Não existe um pacote de configuração para dispositivos iOS/iPadOS. Em vez disso, confira Visão geral do Microsoft Defender para Ponto de Extremidade para iOS na documentação do Microsoft Defender para Ponto de Extremidade a fim de obter os pré-requisitos e as instruções de integração para iOS/iPadOS.

Para dispositivos que executam o iOS/iPadOS (no modo supervisionado), há uma capacidade especializada fornecida pelas funcionalidades de gerenciamento ampliadas fornecidas pela plataforma nesses tipos de dispositivos. Para aproveitar essas funcionalidades, o aplicativo Defender precisa saber se um dispositivo está no Modo Supervisionado. O Intune permite que você configure o aplicativo Defender para iOS por meio de uma política de configuração de aplicativos (para dispositivos gerenciados) que deve ser direcionada a todos os dispositivos iOS como uma melhor prática. Para obter mais informações, veja Concluir a implementação para dispositivos supervisionados.

Selecione Aplicações>Políticas de configuração de aplicações>+ Adicionar e, em seguida, selecioneDispositivos geridos na lista pendente.

Na página Informações Básicas, insira um Nome e uma Descrição (opcional) para o perfil, selecione Plataforma como iOS/iPadOS e escolha Avançar.

Selecione Aplicativo de destino como Microsoft Defender para iOS.

Na página Configurações, defina a Chave de configuração como issupervised, o Tipo de valor como cadeia de caracteres com o {{issupervised}} como o Valor de configuração.

Selecione Avançar para abrir a página Marcas de escopo. As marcas de escopo são opcionais. Selecione Avançar para continuar.

Na página Atribuições, selecione os grupos que receberão esse perfil. Para este cenário, recomendamos direcionar a Todos os Dispositivos. Para obter mais informações sobre a atribuição de perfis, consulte Atribuir perfis de usuário e dispositivo.

Ao implementar a política em grupos de utilizadores, um utilizador tem de iniciar sessão num dispositivo antes de a política ser aplicada.

Selecione Avançar.

Quando terminar, selecione Criar na página Revisar + criar. O novo perfil é exibido na lista de perfis de configuração.

Além disso, para dispositivos que executam o iOS/iPadOS (no Modo Supervisionado), a equipe do Defender para iOS disponibilizou um perfil .mobileconfig personalizado para implantar em dispositivos iPad/iOS. O perfil .mobileconfig é utilizado para analisar o tráfego de rede para garantir uma experiência de navegação segura – uma funcionalidade do Defender para iOS.

Baixe o perfil .mobile, que está hospedado aqui: https://aka.ms/mdatpiossupervisedprofile.

Selecione Dispositivos> GerirConfiguração> deDispositivos> No separador Políticas, selecione + Criar.

Em Plataforma, selecione iOS/iPadOS

Para Tipo de perfil, selecione Personalizado e escolha Criar.

Na página Informações Básicas, insira um Nome e uma Descrição (opcional) para o perfil e escolha Avançar.

Insira um Nome de perfil de configuração e selecione um

.mobileconfigarquivo a ser Carregado.Selecione Avançar para abrir a página Marcas de escopo. As marcas de escopo são opcionais. Selecione Avançar para continuar.

Na página Atribuições, selecione os grupos que receberão esse perfil. Para este cenário, recomendamos direcionar a Todos os Dispositivos. Para obter mais informações sobre a atribuição de perfis, consulte Atribuir perfis de usuário e dispositivo.

Quando implementa em grupos de utilizadores, um utilizador tem de iniciar sessão num dispositivo antes de a política ser aplicada.

Selecione Avançar.

Quando terminar, selecione Criar na página Revisar + criar. O novo perfil é exibido na lista de perfis de configuração.

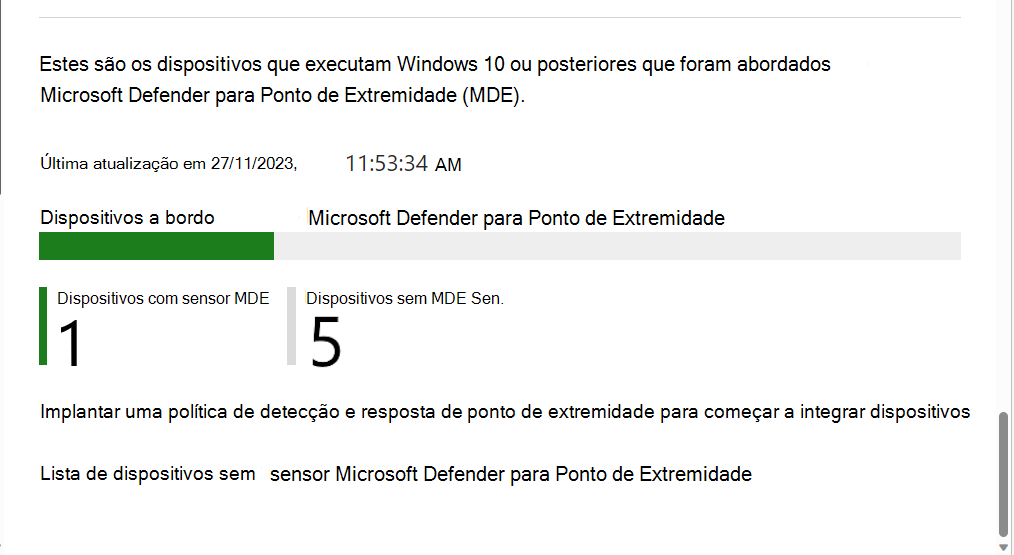

Ver a contagem de dispositivos integrados no Microsoft Defender para Endpoint

Para ver os dispositivos integrados do Microsoft Defender para Endpoint na página do conector do Microsoft Defender para Endpoint, precisa de uma função do Intune que inclua a permissão Ler para a Proteção Avançada Contra Ameaças do Microsoft Defender .

Criar e atribuir a política de conformidade para definir o nível de risco do dispositivo

Para dispositivos Android, iOS/iPadOS e Windows, a política de conformidade determina o nível de risco considerado aceitável em um dispositivo.

Se você não estiver familiarizado com a criação da política de conformidade, veja o procedimento Criar uma política no artigo Criar uma política de conformidade no Microsoft Intune. As informações a seguir são específicas para a configuração do Microsoft Defender para Ponto de Extremidade como parte de uma política de conformidade.

SelecioneConformidade deDispositivos>. No separador Políticas , selecione + Criar política.

Em Plataforma, use a caixa suspensa para escolher uma das seguintes opções:

- Administrador de dispositivo Android

- Android Enterprise

- iOS/iPadOS

- Windows 10 e posterior

Em seguida, selecione Criar.

No separador Informações básicas, especifique um Nome que o ajude a identificar esta política mais tarde. Você também pode optar por especificar uma Descrição.

No separador Definições de compatibilidade, expanda a categoria Microsoft Defender para Endpoint e defina a opção Exigir que o dispositivo esteja na classificação de risco da máquina virtual ou abaixo do nível preferencial.

As classificações de nível de ameaça são determinadas pelo Microsoft Defender para Ponto de Extremidade.

- Limpar: este é o nível mais seguro. O dispositivo não pode ter ameaças existentes e ainda acessar os recursos da empresa. Se nenhuma ameaça for encontrada, o dispositivo será avaliado como não compatível. (O Microsoft Defender para Ponto de Extremidade usa o valor Seguro.)

- Baixo: o dispositivo estará em conformidade se apenas ameaças de nível baixo existirem. Dispositivos com níveis de ameaça média ou alta não são compatíveis.

- Médio: o dispositivo estará em conformidade se as ameaças encontradas no dispositivo forem de nível baixo ou médio. Se ameaças de nível alto forem detectadas, o dispositivo será determinado como não compatível.

- Alta: este nível é o menos seguro e permite todos os níveis de ameaça. Os dispositivos com níveis de ameaça alta, média ou baixa são considerados em conformidade.

Conclua a configuração da política, incluindo a atribuição da política aos grupos aplicáveis.

Criar e atribuir política de proteção do aplicativo para definir o nível de risco do dispositivo

Use o procedimento para criar uma política de proteção de aplicativo para o iOS/iPadOS ou Android e use as seguintes informações das páginas Aplicativos, Inicialização condicional e Atribuições:

Aplicativos: selecione os aplicativos que você deseja que sejam direcionados pelas políticas de proteção de aplicativo. Para esse conjunto de recursos, esses aplicativos são bloqueados ou apagados seletivamente com base na avaliação de risco do dispositivo de seu fornecedor de Defesa Contra Ameaças Móveis escolhido.

Iniciação condicional: abaixo das Condições do dispositivo, utilize a caixa pendente para selecionar o nível máximo de ameaça permitido do dispositivo.

Opções para o Valor do nível de ameaça:

- Protegido: este é o nível mais seguro. O dispositivo não pode ter nenhuma ameaça presente e ainda acessar os recursos da empresa. Se nenhuma ameaça for encontrada, o dispositivo será avaliado como não compatível.

- Baixo: o dispositivo estará em conformidade se apenas ameaças de nível baixo estiverem presentes. Qualquer coisa acima disso coloca o dispositivo no estado de não compatível.

- Médio: o dispositivo estará em conformidade se as ameaças encontradas no dispositivo forem de nível baixo ou médio. Se ameaças de nível alto forem detectadas, o dispositivo será determinado como não compatível.

- Alto: esse nível é o menos seguro e permite todos os níveis de ameaça, usando a Defesa Contra Ameaças Móveis apenas para fins de relatório. É necessário ativar a MTD do aplicativo com esta configuração nos dispositivos.

Opções de Ação:

- Bloquear acesso

- Apagar os dados

Atribuições: atribua a política aos grupos de usuários. Os dispositivos usados pelos membros do grupo são avaliados quanto ao acesso a dados corporativos nos aplicativos de destino por meio da Proteção de Aplicativo do Intune.

Importante

Se você criar uma política de proteção de aplicativo para qualquer aplicativo protegido, o nível de ameaça do dispositivo será avaliado. Dependendo da configuração, os dispositivos que não alcançarem um nível aceitável serão bloqueados ou apagados seletivamente por meio da inicialização condicional. Se bloqueados, eles serão impedidos de acessar recursos corporativos até que a ameaça no dispositivo seja resolvida e relatada ao Intune pelo fornecedor de MTD escolhido.

Criar uma política de Acesso Condicional:

As políticas de acesso condicional podem usar dados do Microsoft Defender para Ponto de Extremidade a fim de bloquear o acesso a recursos para dispositivos que excedem o nível de ameaça definido. Você pode bloquear o acesso do dispositivo a recursos corporativos, como o SharePoint ou o Exchange Online.

Dica

O Acesso Condicional é uma tecnologia do Microsoft Entra. O nó acesso condicional encontrado no centro de administração do Microsoft Intune é o nó do Microsoft Entra.

Selecione Segurança > do ponto finalAcesso condicional>Criar nova política. Uma vez que o Intune apresenta a interface de utilizador de criação de políticas para Acesso Condicional a partir do portal do Azure, a interface é diferente do fluxo de trabalho de criação de políticas com o qual poderá estar familiarizado.

Introduza um Nome de política.

Para Utilizadores, utilize os separadores Incluir e Excluir para configurar grupos que irão receber esta política.

Para Recursos de destino, defina Selecionar o que esta política se aplica àsaplicações da Cloud e, em seguida, escolha as aplicações a proteger. Por exemplo, selecione Selecionar aplicações e, em seguida, selecione Selecionar, procure e selecione Office 365 SharePoint Online e Office 365 Exchange Online.

Em Condições, selecione Aplicações cliente e, em seguida, defina Configurar como Sim. Em seguida, selecione as caixas de verificação para aplicações browser e móveis e clientes de ambiente de trabalho. Em seguida, selecione Concluído para guardar a configuração da aplicação cliente.

Para Grant, configure esta política para ser aplicada com base nas regras de conformidade do dispositivo. Por exemplo:

- Selecione Conceder acesso.

- Selecione a caixa de verificação Exigir que o dispositivo seja marcado como conforme.

- Selecione Exigir todos os controlos selecionados. Selecione Selecionar para guardar a Configuração da concessão.

Em Ativar política, selecione Ativado e, em seguida , Criar para guardar as alterações.

Próximas etapas

- Definir configurações do Microsoft Defender para Ponto de Extremidade no Android

- Monitorar a conformidade para estabelecer os níveis de risco

Saiba mais na documentação do Intune:

- Usar tarefas de segurança com o Gerenciamento de Vulnerabilidades do Defender para Ponto de Extremidade a fim de corrigir problemas em dispositivos

- Introdução às políticas de conformidade do dispositivo

- Somente políticas de proteção de aplicativos

Saiba mais na documentação do Microsoft Defender para Ponto de Extremidade:

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de